Çok eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Yazıyı seslendiren yapay zeka sitesi - ElevenLabs

Ağu 07

- 4,945

- 12

- İngilizce

- Almanca

- Lehçe

- İspanyolca

- İtalyanca

- Fransızca

- Portekizce

- Hintçe

- [COLOR=rgb(255, 255...

PortSwigger Sunucu Taraflı Zafiyetler Rehberi | Yaygın Görülen Zafiyetler | Türkçe

Tem 24

- 1,714

- 14

Python'a Başlıyoruz - "Başlangıç Ders 1"

Tem 23

- 3,216

- 22

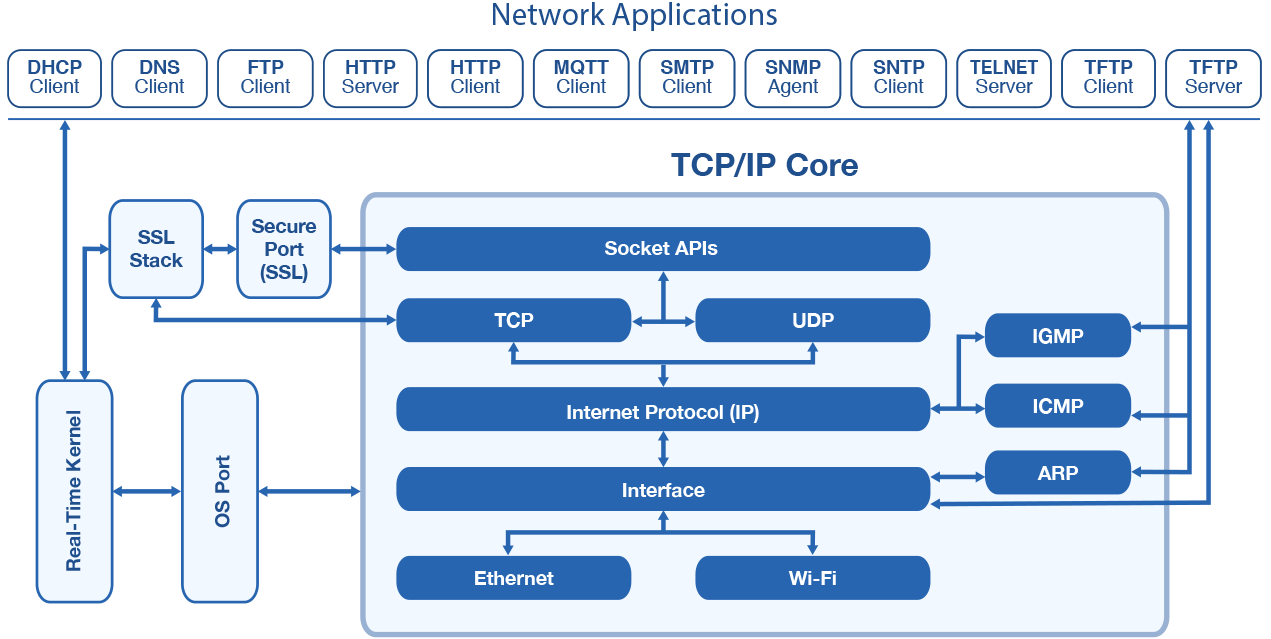

Network Teorisi

Tem 22

- 2,303

- 10

Hypertext Preprocessor "PHP" Başlangıç

Tem 22

- 1,804

- 16

XSS Zaafiyetini Keylogger'e Dönüştürme | XSS Based Keylogging

Tem 21

- 2,377

- 32

Kotlin Öğrenmenizi Kolaylaştıracak İpuçları //ByPerPer

Haz 13

- 1,313

- 2

Kotlin Öğrenmenizi Kolaylaştıracak İpuçları! Kotlin, JetBrains ekibi tarafından Android uygulama geliştirme için tasarlanmış yeni bir programlama dilidir. Java’nın sahip olduğu tüm özelliklere ve hatta daha fazlasına sahip açık kaynaklı bir dildir.

Kullanışlı, verimli, özlü, anlamlı ve düşük öğrenme eğrisine sahip bu dil, onu geliştiriciler için popüler bir seçim haline getiriyor. Kotlin’i öğrenmek için uygun rehberliğe, zamana, dikkat ve özveriye ihtiyacınız olabilir. Yine de, Kotlin programlama dilinde zahmetsizce ustalaşmanıza yardımcı olabilecek birkaç ipucuyu bu yazımda bulabilirsiniz. Kotlin Söz Dizimini Öğrenin

Kullanışlı, verimli, özlü, anlamlı ve düşük öğrenme eğrisine sahip bu dil, onu geliştiriciler için popüler bir seçim haline getiriyor. Kotlin’i öğrenmek için uygun rehberliğe, zamana, dikkat ve özveriye ihtiyacınız olabilir. Yine de, Kotlin programlama dilinde zahmetsizce ustalaşmanıza yardımcı olabilecek birkaç ipucuyu bu yazımda bulabilirsiniz. Kotlin Söz Dizimini Öğrenin

Kotlin programlama dilinin söz dizimi Java’nınkine çok benzer...

Kotlin programlama dilinin söz dizimi Java’nınkine çok benzer...

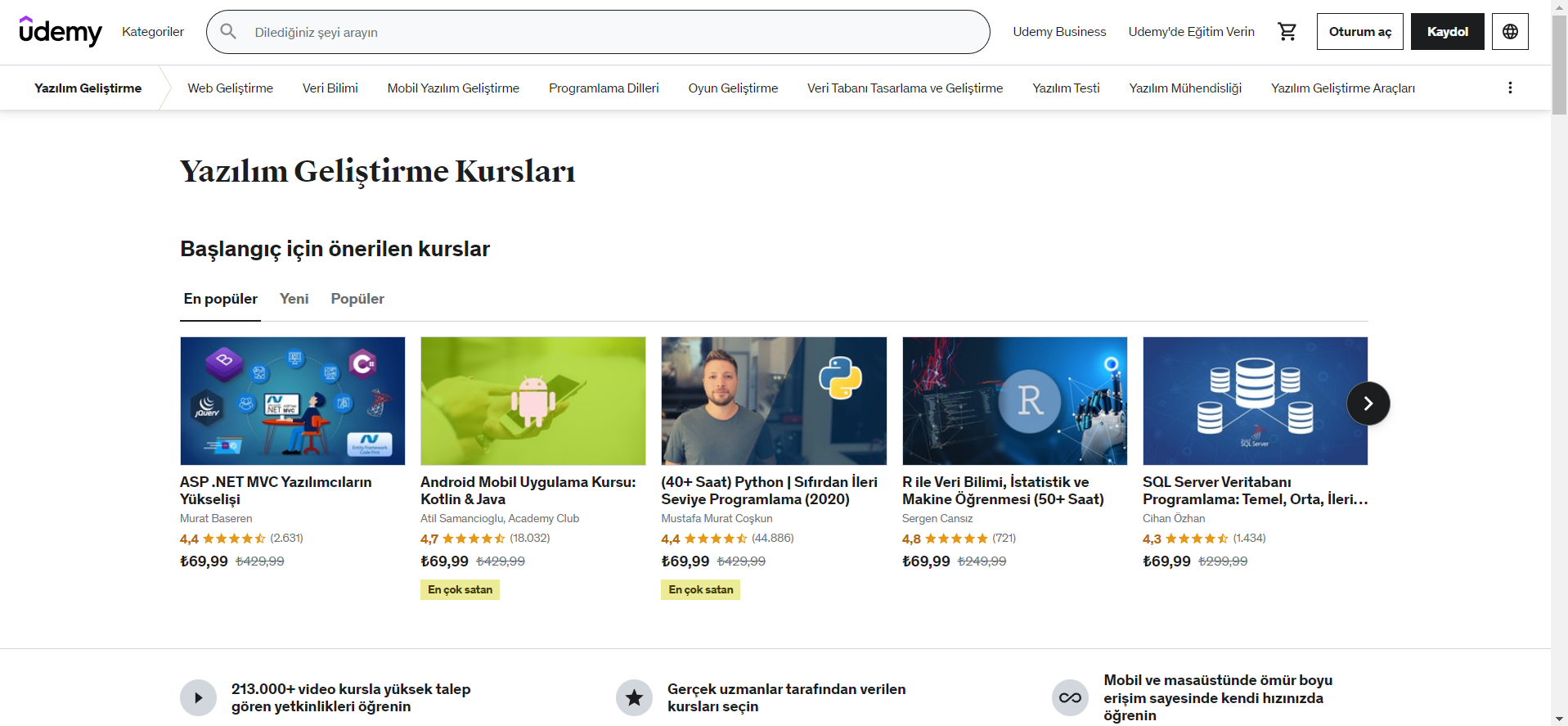

Programlamanızı Kolaylaştıracak Yapay Zeka Araçları //ByPerPer

Haz 13

- 2,133

- 0

Programlamayı Kolaylaştıracak Yapay Zeka Araçları! Yazılım geliştirme dünyasını kasıp kavuran yapay zeka destekli AI araçlarının etkisi çok büyük. Görünüşe göre artık her şeyin bir AI aracı yani yapay zekası var. Şirketler artık yapay zeka destekli her şeyi sunuyor. Bir yazılım geliştiricisi olarak, bildiğimiz programlama dünyasını değiştireceğini iddia eden çok sayıda ürüne erişimimiz var. Ama hangileri gerçekten buna değer? Bu makalede, geliştiriciler için bazı popüler yapay zeka araçlarını inceleyeceğiz ve hangilerinin hayatımızı gerçekten biraz daha kolaylaştırdığını göreceğiz. Github Copilot Bahsedeceğim bu araç, bir AI kod tamamlama hizmeti için açık ara en havalı araçlardan biridir. GitHub Copilot, GitHub ve...

İş Alma Garantili Portfolyo Çalışmaları

Haz 12

- 2,071

- 12

Merhabalar, iş alma garantili portfolyo çalışmaları adlı yazımızla karşınızdayız. Bu yazımızda sizlere protfolyonun "Tasarım ve İş Dünyası" üzerindeki etkisini göstereceğiz. Farkındasınızdır ki bir çok firma tasarımcıları işe almadan önce portfolyo ve örnek çalışma ister. Her Grafik Tasarımcı'nın olmazsa olmazı portfolyo, size iş konusunda destek olur. Peki, portfolyonuz ne kadar mükemmel? Makalemiz'de öncelikle portfolyo ile ilgili terimlere değineceğiz. Ardından iş alma garantili portfolyoları beraber inceleyeceğiz ve mükemmel bir portfolyo oluşturma yolunda ilerleyeceğiz. Haydi başlayalım!

İçindekiler |

|---|

| 1 Portfolyo Nedir? |

| 1.1 Portfolyodaki Kritik Seçim: Wordpress mi Diğer Siteler mi? |

| 1.2 Piyasada Revaçta Olan Sektörler |

| 1.2.1... |

Apple'ın Yeni Sanal Gerçeklik Gözlüğü: Apple Vision Pro!

Haz 06

- 2,064

- 43

YARA Nedir? Yara İle Zararlı Yazılım Analizi Nasıl Yapılır?

Haz 04

- 1,557

- 10

Merhaba arkadaşlar, Bugün sizlere Yara kuralı hakkında bilgi verip malware analizinin nasıl yapıldığını anlatmaya çalışacağım. YARA, zararlı yazılımların hızlı bir şekilde tespit edilmesine, tanımlanmasına ve sınıflandırılmasına yönelik en hızlı yardım aracını amaçlayan bir çözümdür. Bu araç, açık kaynak bir kaynak olarak VirüsTotal tarafından geliştirilmiştir. YARA Kuralı Nedir? YARA kuralları, zararlı yazılımların tespit edilmesi, eşleştirilmesi ve sınıflandırılmasında YARA aracılığıyla oluşturulan kuralların kullanılmasını sağlar. Bu kurallar sayesinde tespit edilen...

Sadece 15 Dakikanız Var!

May 29

- 1,350

- 12

WhatsApp'a gelen ''mesajı düzenle'' güncellemesi ile kullanıcıların bir çoğu eleştiri yaparken, bir çoğu güncellemeyi öve öve bitiremiyor... Yılların eskitemediği popüler mesajlaşma uygulaması olan, WhatsApp, uzun zamandır daha doğrusu çıktığından beri kullanıcıların bu özellik neden yok, diye sorduğu özelliği şükür getirdi. Evet bu kadar eski bir uygulamaya bu özelliğin yeni gelmesi elbette üzücü fakat WhatsApp'ı kullanıcıların isteğini geri çevirmediği için kutluyoruz... Mesajı düzenle seçeneği şimdilik sadece beta sürümü kullanıcılarına sunuldu. [COLOR=rgb(255, 215...

Bilgi işlem uzmanı nedir, ne iş yapar ve nasıl olunur?

May 21

- 4,641

- 33

Siber güvenlik için yol haritası!

May 12

- 6,703

- 40

Dil Öğrenmek

Siber Güvenliğe Başlangıç için Kaynaklar

May 07

- 4,495

- 39

ChatGPT ile Tools yapmak

Nis 22

- 3,566

- 13

ChatGPT ile Tools Yapmak,Bypass Yöntemleri

Github-01Kevin01-ChatGPT Arkdaşlar bildiğiniz üzere ; ChatGPT [a] , OpenAI tarafından geliştirilen ve Kasım 2022'de piyasaya sürülen bir yapay zeka (AI) sohbet robotudur . OpenAI'nin GPT-3.5 ve...Protection - Anti Debugger -Anti Sandbox - Process İnjection Nedir ? | Anlatım

Nis 16

- 2,155

- 20

Meltdown ve Spectre: Modern İşlemcilerdeki Güvenlik Zaafiyetleri

Nis 13

- 2,158

- 17

İyi günler Türk Hack Team ailesi.

Bugün 2018 yılında, ortaya atılan Meltdown ve Spectre zaafiyetleri üzerine bir konu yazacağım. Bu konunun önemli olduğunu düşünüyorum. Çünkü bu zaafiyete sahip milyonlarca işlemci mevcut. Ayrıca işlemci mimarileri sonradan değiştirilemediği için suni olarak yazılım yamalarıyla engellenmeye çalışılıyor. Fakat bu durum, bu zaafiyetin tamamen kapatılabileceği anlamına gelmiyor.

Meltdown ve Spectre Zaafiyetleri Nedir?

Meltdown ve Spectre Zaafiyetleri Nedir?

Bu zaafiyetler...

Bu zaafiyetler...

0'dan İleri Seviyeye Mobil Uygulama Geliştirme Eğitimi Veriyorum #1

Nis 11

- 3,847

- 25

Merhaba, bu konum Dart programlama dilini 0'dan ileri seviyeye anlatacağım bir konular serisinin daha sonra devamında da Mobil Uygulama Geliştirme serisinin ilk konusu. Flutter framework ile tahminimce 90'dan fazla konu olacak veya daha fazla konu olur tam olarak kestiremiyorum şu an ama ilerde işler karıştığından konu sayısı artabilir bütün seriyi bitirdikten sonra tüm serinin konu linklerini içeren bir rehber konusu açacağım. Öncelikle Flutter kullanacağımız için Dart dilini öğrenmemiz gerekli. Programlama bilenlere de hiç bilmeyenlere de uygun olarak anlatacağım. Aslında International Forum kategorisinde paylaşacağım bir seri olacaktı ama zaten Dart dili ile ilgili Türkçe kaynakların öyle aşırı olmaması da beni öncelikli olarak Türkçe açmaya itti. En basitten başlayacağız OOP'lere kadar geleceğiz package yazmaktan bile bahsedeceğim. Evet genellikle hepimiz Flutter projelerinin...

Csrf Xsrf Açığı Sömürme Ve Fixleme İşlemleri

Nis 09

- 2,993

- 30

Merhaba Dostlar Bu gün sizlere csrf açığının nasıl oluştuğunu anlatmaya çalışacağım. Açığı temel anlamda tanıtacak olursak aynı web tarayıcı üstünde açılan yeni bir sayfanın siz farketmeden sizin adınıza istenilen sitede işlem yapabilmesi olarak tanımlayabiliriz. Örneğin tarayıcıda banka hesabınız açıkken sizin tıkladığınız site istenilen yerlere istek atarak sizin hesabınızdan başka bir hesaba para aktarımı yapabilir. Veya facebook gibi bir sitede sizin üyeliğiniz açıkken şifrenizi değiştirebilir veya adınıza paylaşım veya mesaj atabilir. Bu açığın oluşma sebebi siteler sizin bilgilerinizi sizin tarayıcınızda tutar. Ve sizin tarayıcınızdan sizi tanır ve sizin hesabınıza bağlantı yapmasını sağlar. Böylelikle sizin tarayıcınızdan yapılan istek sizin hesabınız üstünden yapılmış olur ve hack işlemi gerçekleşir. Tabi ki büyük siteler bu açıkları fixledi ancak çoğu sitede hala mevcut. Özellikle bir framework üstüne...

THT SON KONULAR

-

social-engineer-toolkit ile Gmail hesabları nasıl ele geçirilir.

- Başlatan Maroaa

- Cevaplar: 11

-

-

Making Web Requests with HTTP Proxy! (Net/HTTP) ~ Web Exploit Development Club

- Başlatan Bunjo

- Cevaplar: 0

-

HTTP Proxy İle Web İsteği Yapmak! (Net/HTTP) ~ Web Exploit Geliştirme Kulübü

- Başlatan Bunjo

- Cevaplar: 3

-

-

-

-