- 4 Ara 2023

- 11

- 8

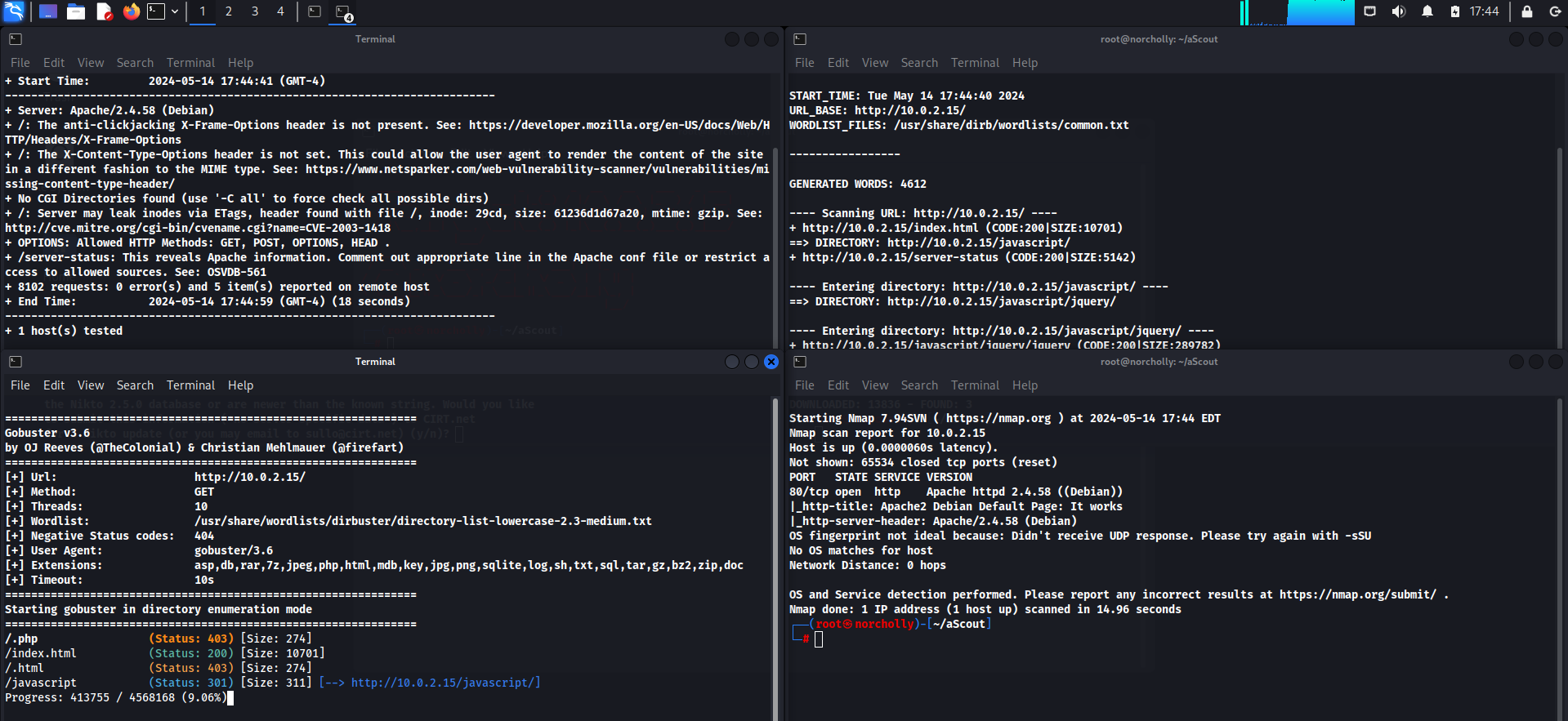

Herkese merhabalar değerli THT üyeleri. Bugün sizlere, CTF çözerken işimi kolaylaştırmak için Bash betik diliyle

yazdığım aScout.sh aracından bahsedeceğim.

aScout.sh, Bash diliyle yazılmış, tek bir kod satırıyla çalıştırılabilen bir Active Reconnaissance aracıdır. Peki nedir bu Active Reconnaissance?

Aktif keşif (Active Reconnaissance), bir sistem veya ağ hakkında bilgi toplamak amacıyla hedefe doğrudan erişim ve etkileşim içeren bir siber güvenlik yöntemidir.

Bu süreçte saldırgan, genellikle tarama, hizmet sorgulama ve zayıf noktaları test etme gibi yöntemler kullanarak hedef sistemin açıklarını belirler.

Aktif keşif, hedef sistemin fark edebileceği izler bırakır ve genellikle saldırının bir sonraki aşaması için detaylı bilgi sağlar.

Bu tür keşif, pasif keşiften farklı olarak doğrudan ve görünür etkileşim içerdiğinden daha risklidir.

Bir ağ trafiği izleme aracında (wireshark vb.) taramalar gözükmektedir. Bu yüzden bu scripti sadece CTF çözerken kullanmanızı rica ediyorum.

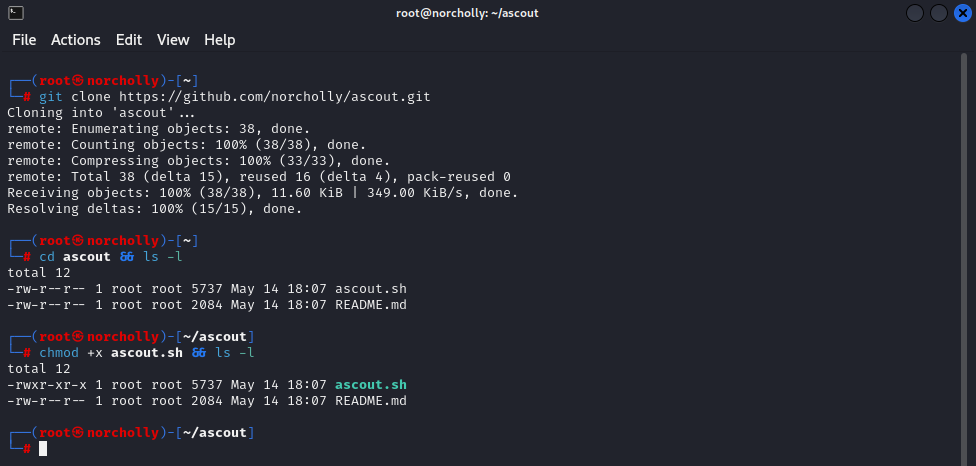

Yükleme işlemi de kullanması kadar kolaydır. Öncelikle terminalimizi açıyoruz ve

git clone https://github.com/norcholly/ascout.git yazıyoruz. Bu sayede linux makinemize yüklemiş oluyoruz.

Klasöre girişin ardından çalışma izinleri vermek için chmod +x ascout.sh yazıyoruz. Artık scriptimiz kullanıma hazır.

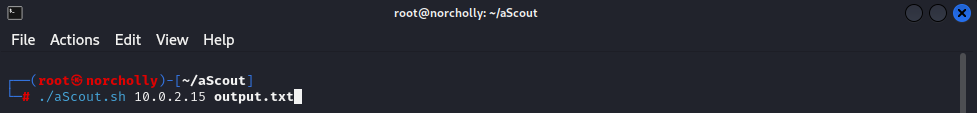

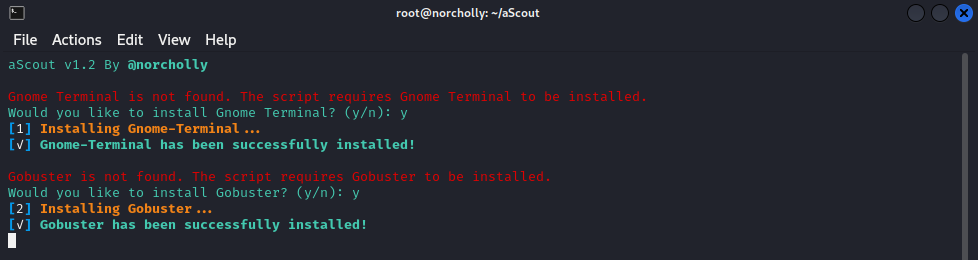

./ascout.sh <Hedef IP Adresi> <Çıktı Dosyası> <Tarama Hızı> kodunu yazdıktan sonra script öncelikle

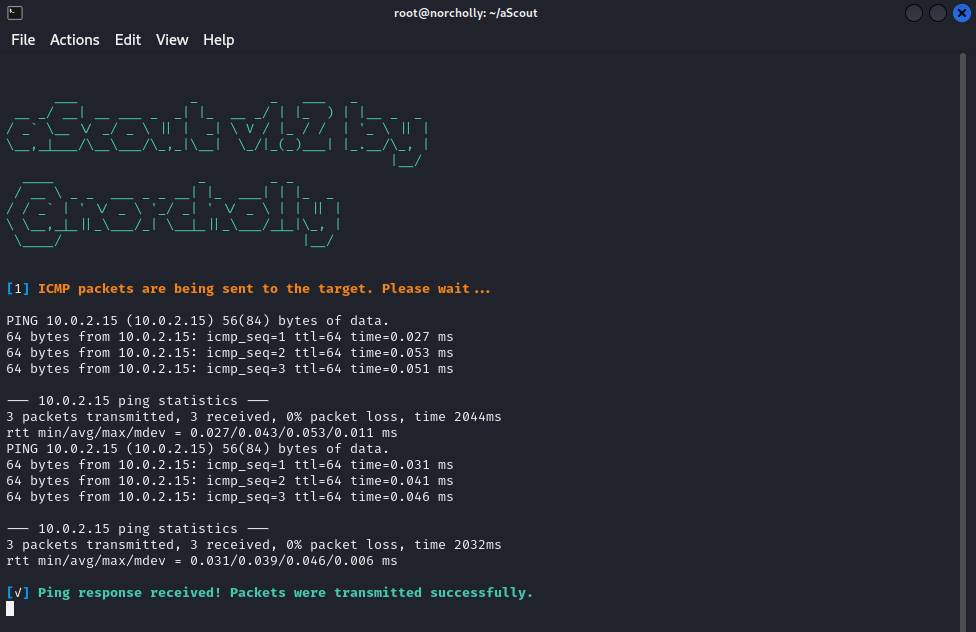

hedef ile bağlantının olup olmadığını test etmek amacıyla hedefe ICMP paketleri yolluyor. Eğer paket kaybı olmazsa (demek ki hedefle iletişime geçilebiliyor)

tarama işlemlerini başlatıyor. Eğer paket kaybı olursa, on beş dakika boyunca belirli aralıklarla tekrar paket gönderiyor. On beş dakika boyunca tüm paketler kaybedilirse, scriptten çıkış yapılıyor.

Bu scriptin asıl amacı, bir CTF çözme esnasında ayrı terminaller açıp tek tek araçları çalıştırmak yerine, tek bir kod ile birden çok terminal açarak bu taramaları gerçekleştirmesidir.

GitHub - norcholly/aScout: Multiple scans simultaneously with a single code.