Botnet Nedir?

Botnet, kötü amaçlı yazılım bulaşmış ve kötü niyetli bir aktörün kontrolü altına girmiş bir grup bilgisayarı ifade eder. Botnet terimi, robot ve ağ kelimelerinin birleşiminden oluşur ve her virüslü cihaza "Bot" denir.

Botnet'ler, istenmeyen posta gönderme , veri çalma, fidye yazılımı , hileli olarak reklamlara tıklama veya dağıtılmış hizmet reddi (DDoS) saldırıları dahil olmak üzere yasa dışı veya kötü amaçlı görevleri gerçekleştirmek için tasarlanabilir .

Fidye yazılımı gibi bazı kötü amaçlı yazılımlar, cihazın sahibi üzerinde doğrudan bir etkiye sahip olsa da, DDoS botnet kötü amaçlı yazılımları farklı görünürlük seviyelerine sahip olabilir; bazı kötü amaçlı yazılımlar, bir aygıtın tüm kontrolünü ele geçirmek için tasarlanırken, diğer kötü amaçlı yazılımlar, saldırgandan veya "bot çobanından" gelen talimatları sessizce beklerken arka planda sessizce çalışır.

Kendi kendine yayılan botnetler, çeşitli farklı kanallar aracılığıyla ek botlar alır. Bulaşma yolları, web sitesi güvenlik açıklarından, Truva atı kötü amaçlı yazılımlarından ve uzaktan erişim elde etmek için zayıf kimlik doğrulamasını kırmayı içerir. Erişim sağlandıktan sonra, tüm bu enfeksiyon yöntemleri, hedef cihaza kötü amaçlı yazılımın yüklenmesiyle sonuçlanır ve botnet operatörünün uzaktan kontrol etmesine olanak tanır. Bir cihaza virüs bulaştığında, çevresindeki ağdaki diğer donanım cihazlarını alarak botnet kötü amaçlı yazılımını kendi kendine yaymaya çalışabilir.

Belirli bir botnetteki botların tam sayısını saptamak mümkün olmasa da, gelişmiş bir botnetteki toplam bot sayısı için tahminlerin boyutu birkaç bin ile bir milyonun üzerinde arasında değişmektedir.

Botnetler Neden Oluşturulur?

Bir botnet kullanmanın nedenleri, aktivizmden devlet destekli bozulmaya kadar uzanır ve birçok saldırı sadece kâr amacıyla gerçekleştirilir. Botnet hizmetlerini çevrimiçi olarak kiralamak, özellikle neden olabilecekleri hasar miktarıyla ilgili olarak nispeten ucuzdur. Bir botnet oluşturmanın önündeki engel, onu bazı yazılım geliştiricileri için, özellikle de düzenleme ve kanun yaptırımlarının sınırlı olduğu coğrafi bölgelerde kârlı bir iş haline getirecek kadar düşüktür. Bu kombinasyon, kiralık saldırı sunan çevrimiçi hizmetlerin çoğalmasına neden oldu.

Botnetler Nasıl Kontrol Edilir?

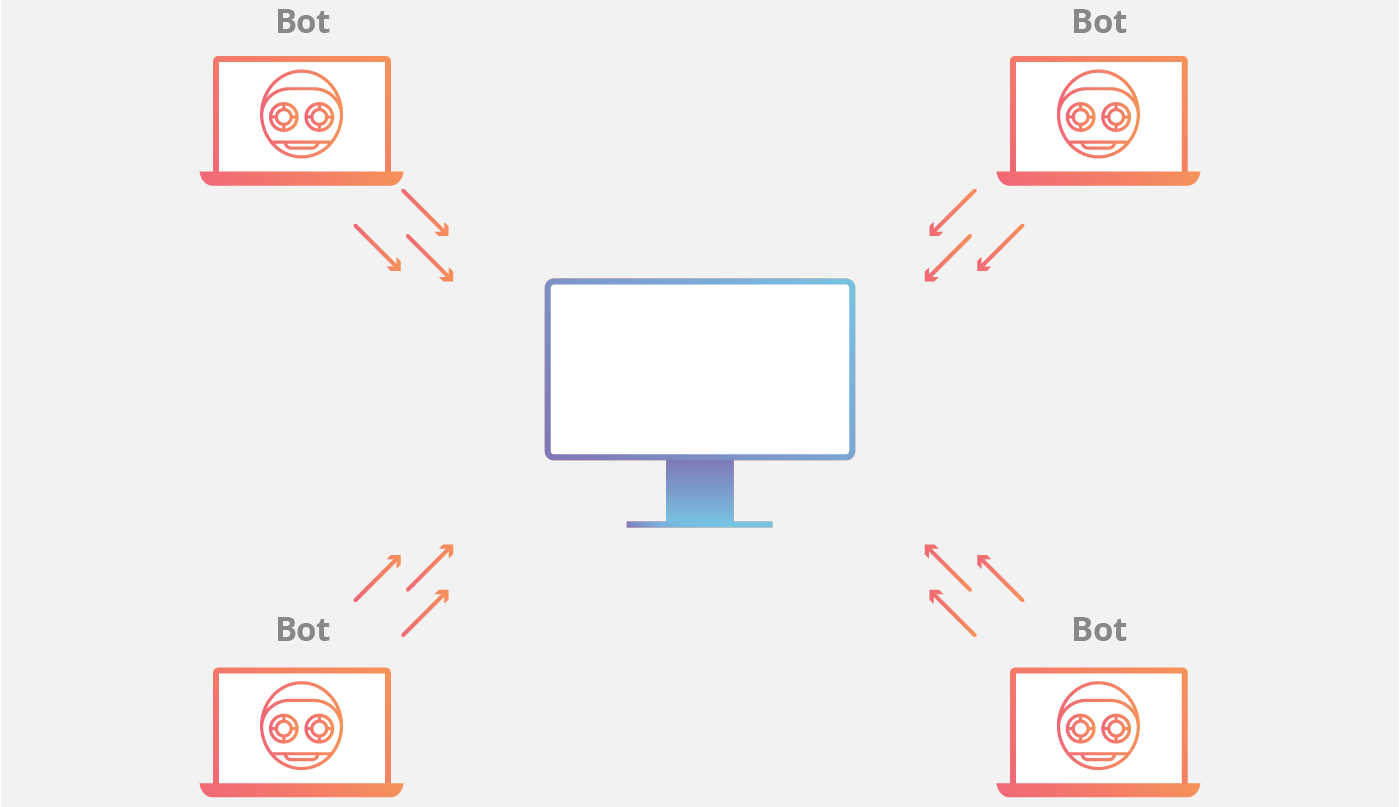

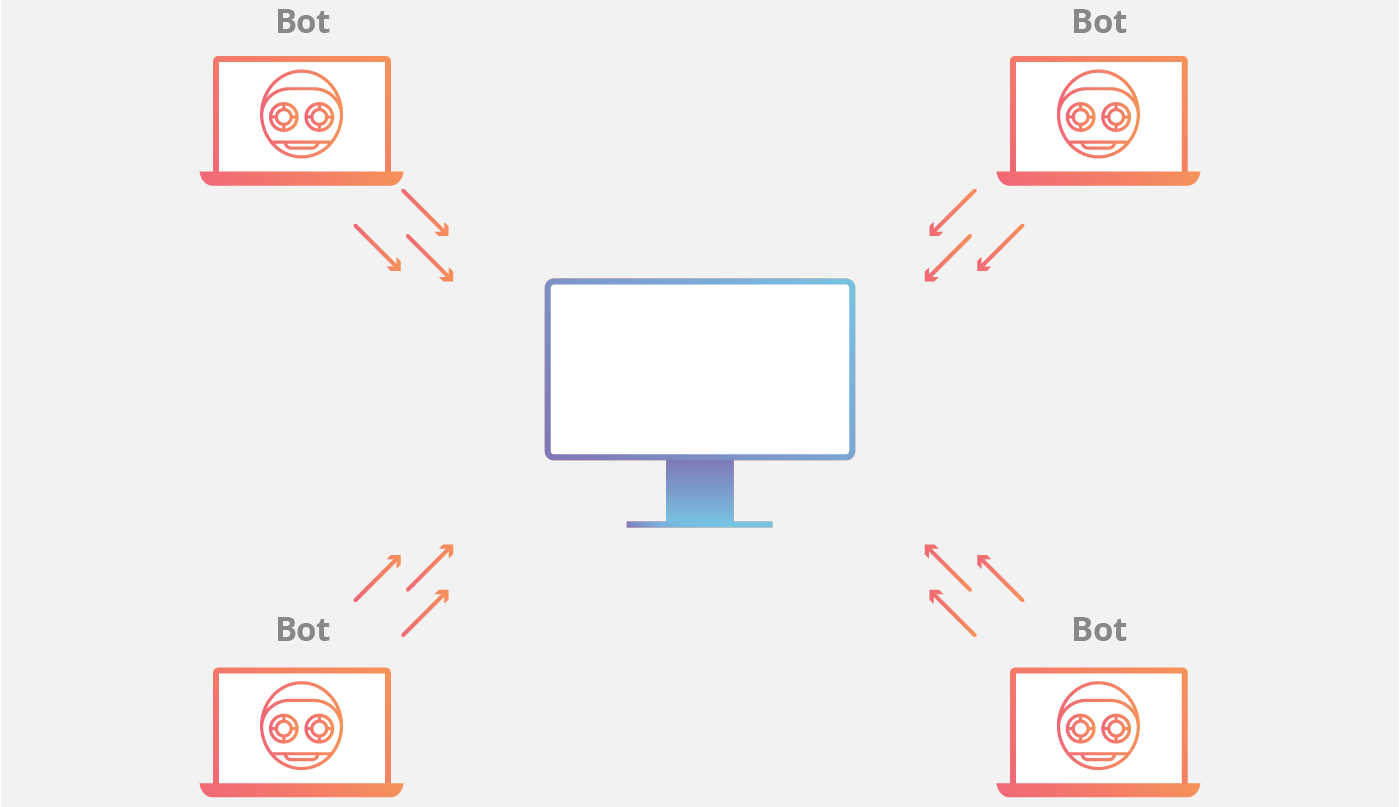

Botnet'in temel bir özelliği, bot çobanından güncellenmiş talimatları alma yeteneğidir. Ağdaki her bir botla iletişim kurma yeteneği, saldırganın saldırı vektörlerini değiştirmesine, hedeflenen IP adresini değiştirmesine, bir saldırıyı sonlandırmasına ve diğer özelleştirilmiş eylemlere izin verir. Botnet tasarımları değişiklik gösterir, ancak kontrol yapıları iki genel kategoriye ayrılabilir:

İstemci Sunucu Modeli

İstemci/sunucu modeli , her bir makinenin bilgiye erişmek için merkezi bir sunucuya (veya az sayıda merkezi sunucuya) bağlandığı geleneksel uzak iş istasyonu iş akışını taklit eder. Bu modelde her bot, talimatları almak için bir web etki alanı veya bir IRC kanalı gibi bir komuta ve kontrol merkezi (CnC) kaynağına bağlanacaktır.Botnet için yeni komutlar sunmak için bu merkezi depoları kullanan bir saldırganın, virüslü makinelere yönelik talimatları güncellemek için her bir botnet'in bir komut merkezinden tükettiği kaynak materyali değiştirmesi yeterlidir. Botnet'in kontrolünde olan merkezi sunucu, saldırganın sahibi olduğu ve kullandığı bir cihaz olabilir veya virüslü bir cihaz olabilir.

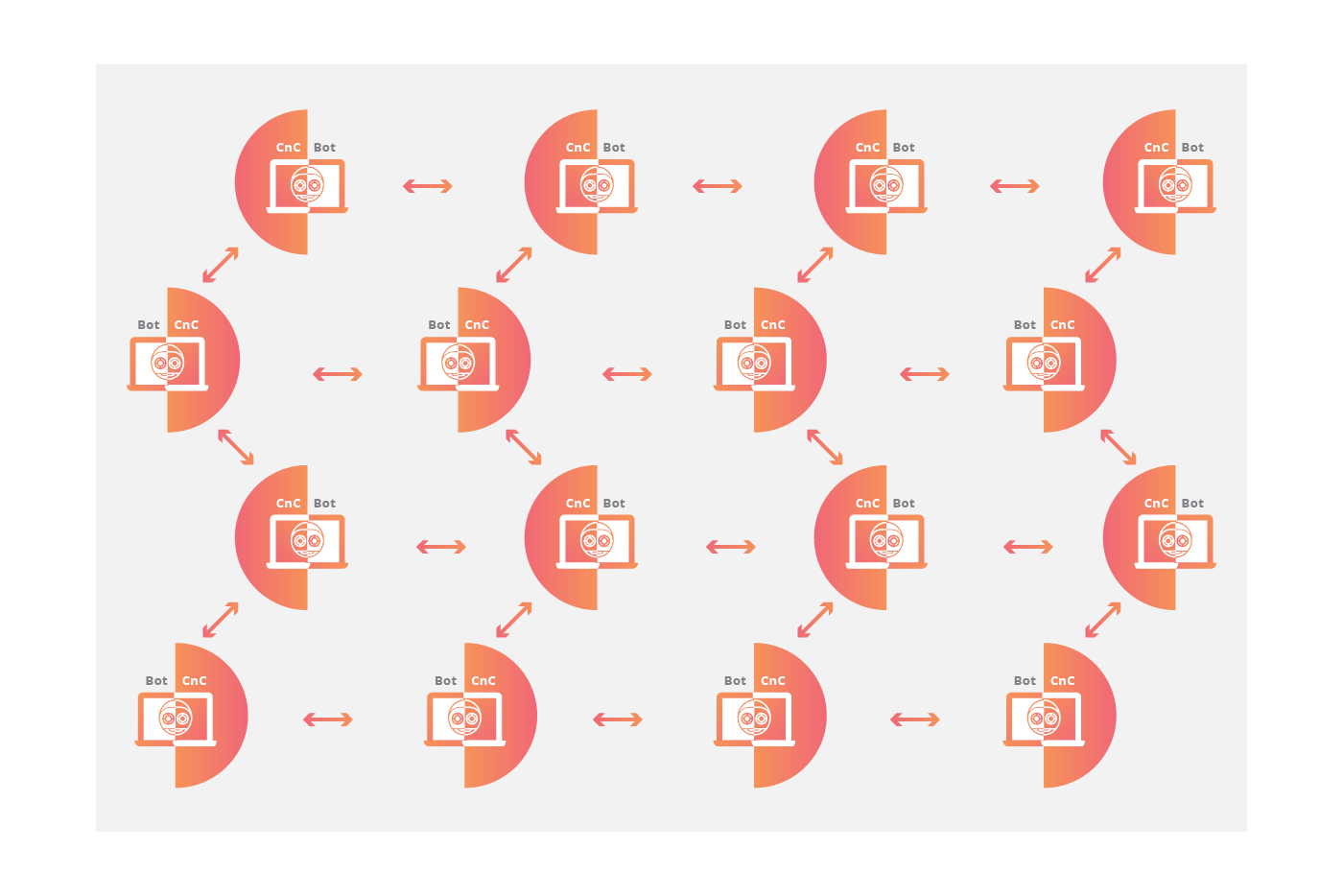

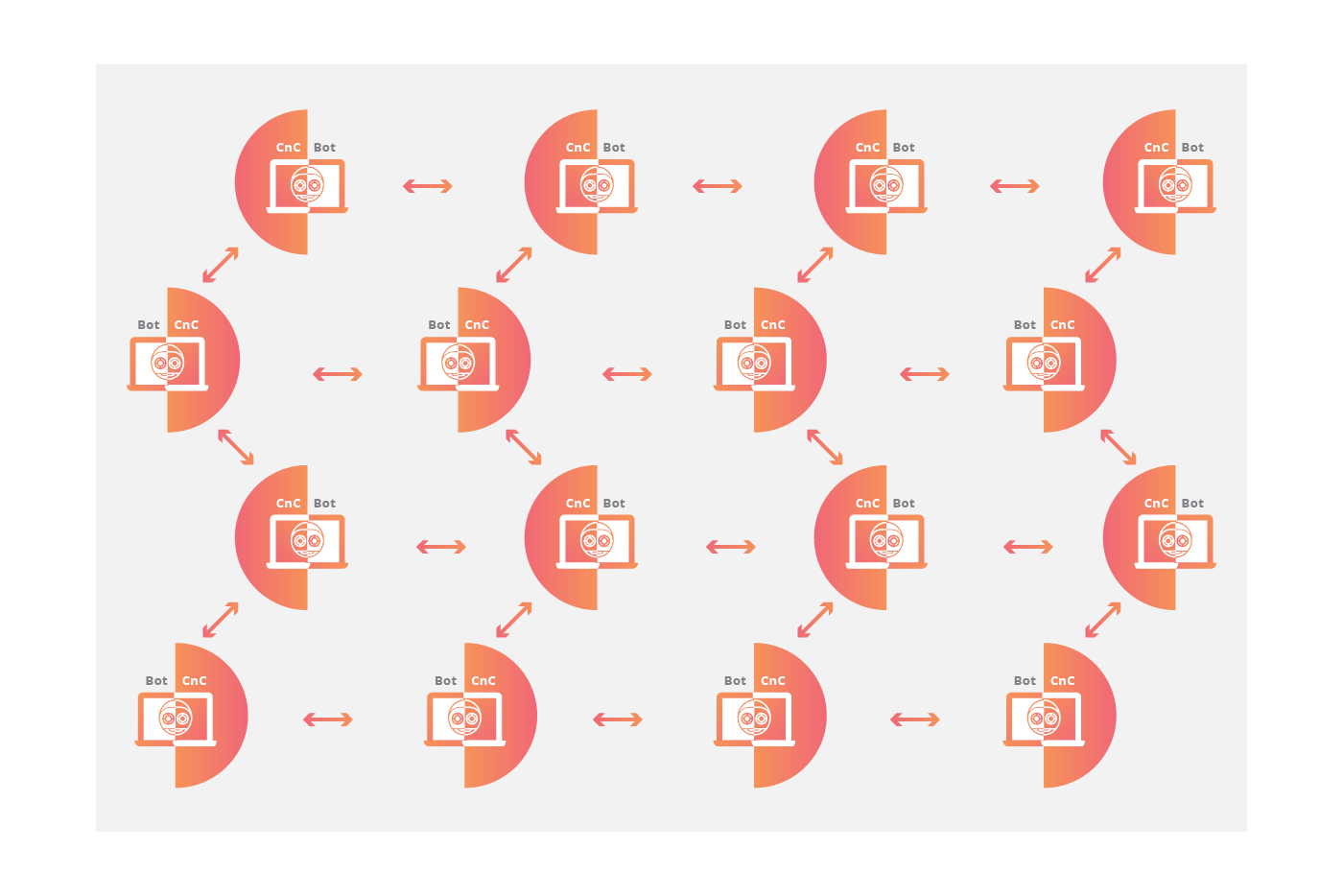

Eşler Arası Botnet Modeli

İstemci/sunucu modelinin güvenlik açıklarını aşmak için, botnet'ler daha yakın zamanda merkezi olmayan eşler arası dosya paylaşımının bileşenleri kullanılarak tasarlanmıştır. Kontrol yapısını botnet'in içine yerleştirmek, merkezi bir sunucuya sahip bir botnet'te bulunan tek hata noktasını ortadan kaldırarak, azaltma çabalarını daha da zorlaştırır. P2P botları, verileri yaymak için komşu düğümleriyle el ele çalışan hem istemciler hem de komuta merkezleri olabilir.

Eşler arası botnetler, iletişim alıp alabilecekleri ve kötü amaçlı yazılımlarını güncelleyebilecekleri güvenilir bilgisayarların bir listesini tutar. Botun bağlandığı diğer makinelerin sayısını sınırlayarak, her bot yalnızca bitişik cihazlara maruz kalır, bu da izlemeyi zorlaştırır ve azaltmayı zorlaştırır. Merkezi bir komut sunucusunun olmaması, eşler arası bir botnet'i, botnet'in yaratıcısı dışındaki biri tarafından kontrol edilmeye karşı daha savunmasız hale getirir. Kontrol kaybına karşı koruma sağlamak için, merkezi olmayan botnet'ler, erişimin sınırlandırılması için tipik olarak şifrelenir.

IoT Cihazları Nasıl Botnet Olur?

Hiç kimse kuş yemliğini izlemek için arka bahçeye koydukları kablosuz CCTV kamera ile internet bankacılığını yapmıyor ama bu, cihazın gerekli ağ isteklerini yapamadığı anlamına gelmiyor. IoT cihazlarının gücü, zayıf veya kötü yapılandırılmış güvenlikle birleştiğinde, botnet kötü amaçlı yazılımlarının topluluğa yeni botlar alması için bir açıklık yaratır. IoT cihazlarındaki artış, birçok cihaz kötü yapılandırılmış ve savunmasız olduğundan, DDoS saldırıları için yeni bir manzarayla sonuçlandı.

Bir IoT cihazının güvenlik açığı donanım yazılımına kodlanmışsa, güncellemeler daha zordur. Riski azaltmak için, güncel olmayan bellenime sahip IoT cihazları, varsayılan kimlik bilgileri genellikle cihazın ilk kurulumundan itibaren değişmeden kaldığından güncellenmelidir. Pek çok indirimli donanım üreticisi, cihazlarını daha güvenli hale getirmeye teşvik edilmiyor, bu da botnet kötü amaçlı yazılımlarından IoT cihazlarına yönelik güvenlik açığının çözülmemiş bir güvenlik riski olarak kalmasına neden oluyor.

Cihazlarımızı Bir Botnetin Parçası Olmaktan Nasıl Koruruz?

Botnet, kötü amaçlı yazılım bulaşmış ve kötü niyetli bir aktörün kontrolü altına girmiş bir grup bilgisayarı ifade eder. Botnet terimi, robot ve ağ kelimelerinin birleşiminden oluşur ve her virüslü cihaza "Bot" denir.

Botnet'ler, istenmeyen posta gönderme , veri çalma, fidye yazılımı , hileli olarak reklamlara tıklama veya dağıtılmış hizmet reddi (DDoS) saldırıları dahil olmak üzere yasa dışı veya kötü amaçlı görevleri gerçekleştirmek için tasarlanabilir .

Fidye yazılımı gibi bazı kötü amaçlı yazılımlar, cihazın sahibi üzerinde doğrudan bir etkiye sahip olsa da, DDoS botnet kötü amaçlı yazılımları farklı görünürlük seviyelerine sahip olabilir; bazı kötü amaçlı yazılımlar, bir aygıtın tüm kontrolünü ele geçirmek için tasarlanırken, diğer kötü amaçlı yazılımlar, saldırgandan veya "bot çobanından" gelen talimatları sessizce beklerken arka planda sessizce çalışır.

Kendi kendine yayılan botnetler, çeşitli farklı kanallar aracılığıyla ek botlar alır. Bulaşma yolları, web sitesi güvenlik açıklarından, Truva atı kötü amaçlı yazılımlarından ve uzaktan erişim elde etmek için zayıf kimlik doğrulamasını kırmayı içerir. Erişim sağlandıktan sonra, tüm bu enfeksiyon yöntemleri, hedef cihaza kötü amaçlı yazılımın yüklenmesiyle sonuçlanır ve botnet operatörünün uzaktan kontrol etmesine olanak tanır. Bir cihaza virüs bulaştığında, çevresindeki ağdaki diğer donanım cihazlarını alarak botnet kötü amaçlı yazılımını kendi kendine yaymaya çalışabilir.

Belirli bir botnetteki botların tam sayısını saptamak mümkün olmasa da, gelişmiş bir botnetteki toplam bot sayısı için tahminlerin boyutu birkaç bin ile bir milyonun üzerinde arasında değişmektedir.

Botnetler Neden Oluşturulur?

Bir botnet kullanmanın nedenleri, aktivizmden devlet destekli bozulmaya kadar uzanır ve birçok saldırı sadece kâr amacıyla gerçekleştirilir. Botnet hizmetlerini çevrimiçi olarak kiralamak, özellikle neden olabilecekleri hasar miktarıyla ilgili olarak nispeten ucuzdur. Bir botnet oluşturmanın önündeki engel, onu bazı yazılım geliştiricileri için, özellikle de düzenleme ve kanun yaptırımlarının sınırlı olduğu coğrafi bölgelerde kârlı bir iş haline getirecek kadar düşüktür. Bu kombinasyon, kiralık saldırı sunan çevrimiçi hizmetlerin çoğalmasına neden oldu.

Botnetler Nasıl Kontrol Edilir?

Botnet'in temel bir özelliği, bot çobanından güncellenmiş talimatları alma yeteneğidir. Ağdaki her bir botla iletişim kurma yeteneği, saldırganın saldırı vektörlerini değiştirmesine, hedeflenen IP adresini değiştirmesine, bir saldırıyı sonlandırmasına ve diğer özelleştirilmiş eylemlere izin verir. Botnet tasarımları değişiklik gösterir, ancak kontrol yapıları iki genel kategoriye ayrılabilir:

İstemci Sunucu Modeli

İstemci/sunucu modeli , her bir makinenin bilgiye erişmek için merkezi bir sunucuya (veya az sayıda merkezi sunucuya) bağlandığı geleneksel uzak iş istasyonu iş akışını taklit eder. Bu modelde her bot, talimatları almak için bir web etki alanı veya bir IRC kanalı gibi bir komuta ve kontrol merkezi (CnC) kaynağına bağlanacaktır.Botnet için yeni komutlar sunmak için bu merkezi depoları kullanan bir saldırganın, virüslü makinelere yönelik talimatları güncellemek için her bir botnet'in bir komut merkezinden tükettiği kaynak materyali değiştirmesi yeterlidir. Botnet'in kontrolünde olan merkezi sunucu, saldırganın sahibi olduğu ve kullandığı bir cihaz olabilir veya virüslü bir cihaz olabilir.

Eşler Arası Botnet Modeli

İstemci/sunucu modelinin güvenlik açıklarını aşmak için, botnet'ler daha yakın zamanda merkezi olmayan eşler arası dosya paylaşımının bileşenleri kullanılarak tasarlanmıştır. Kontrol yapısını botnet'in içine yerleştirmek, merkezi bir sunucuya sahip bir botnet'te bulunan tek hata noktasını ortadan kaldırarak, azaltma çabalarını daha da zorlaştırır. P2P botları, verileri yaymak için komşu düğümleriyle el ele çalışan hem istemciler hem de komuta merkezleri olabilir.

Eşler arası botnetler, iletişim alıp alabilecekleri ve kötü amaçlı yazılımlarını güncelleyebilecekleri güvenilir bilgisayarların bir listesini tutar. Botun bağlandığı diğer makinelerin sayısını sınırlayarak, her bot yalnızca bitişik cihazlara maruz kalır, bu da izlemeyi zorlaştırır ve azaltmayı zorlaştırır. Merkezi bir komut sunucusunun olmaması, eşler arası bir botnet'i, botnet'in yaratıcısı dışındaki biri tarafından kontrol edilmeye karşı daha savunmasız hale getirir. Kontrol kaybına karşı koruma sağlamak için, merkezi olmayan botnet'ler, erişimin sınırlandırılması için tipik olarak şifrelenir.

IoT Cihazları Nasıl Botnet Olur?

Hiç kimse kuş yemliğini izlemek için arka bahçeye koydukları kablosuz CCTV kamera ile internet bankacılığını yapmıyor ama bu, cihazın gerekli ağ isteklerini yapamadığı anlamına gelmiyor. IoT cihazlarının gücü, zayıf veya kötü yapılandırılmış güvenlikle birleştiğinde, botnet kötü amaçlı yazılımlarının topluluğa yeni botlar alması için bir açıklık yaratır. IoT cihazlarındaki artış, birçok cihaz kötü yapılandırılmış ve savunmasız olduğundan, DDoS saldırıları için yeni bir manzarayla sonuçlandı.

Bir IoT cihazının güvenlik açığı donanım yazılımına kodlanmışsa, güncellemeler daha zordur. Riski azaltmak için, güncel olmayan bellenime sahip IoT cihazları, varsayılan kimlik bilgileri genellikle cihazın ilk kurulumundan itibaren değişmeden kaldığından güncellenmelidir. Pek çok indirimli donanım üreticisi, cihazlarını daha güvenli hale getirmeye teşvik edilmiyor, bu da botnet kötü amaçlı yazılımlarından IoT cihazlarına yönelik güvenlik açığının çözülmemiş bir güvenlik riski olarak kalmasına neden oluyor.

Cihazlarımızı Bir Botnetin Parçası Olmaktan Nasıl Koruruz?

Güvenli şifreler oluşturun

Yalnızca üçüncü taraf kodunun güvenilir şekilde yürütülmesine izin ver

Periyodik sistem silme/geri yükleme

İyi giriş ve çıkış filtreleme uygulamalarını uygulayın