- 23 Ocak 2023

- 957

- 1,311

Merhaba Türk Hack Team Ailesi ben teux bugün sizlere İDOR Zafiyeti Nedir? Örnekleri, Nasıl tespit edilir nerelerde bulunulur ve sömürülür kon başlıkları altında sizlere naçizane anlatmaya çalışacağım dostlar

İDOR ZAFİYETİ KONU İÇERİĞİ;

1-) İdor Nedir?

2-) İdor Örnekleri

3-) İdor Bulma Yöntemleri

4-) İdor Nerelerde Bulunur?

5-) İdor Güvenlik Açığı Uygulama

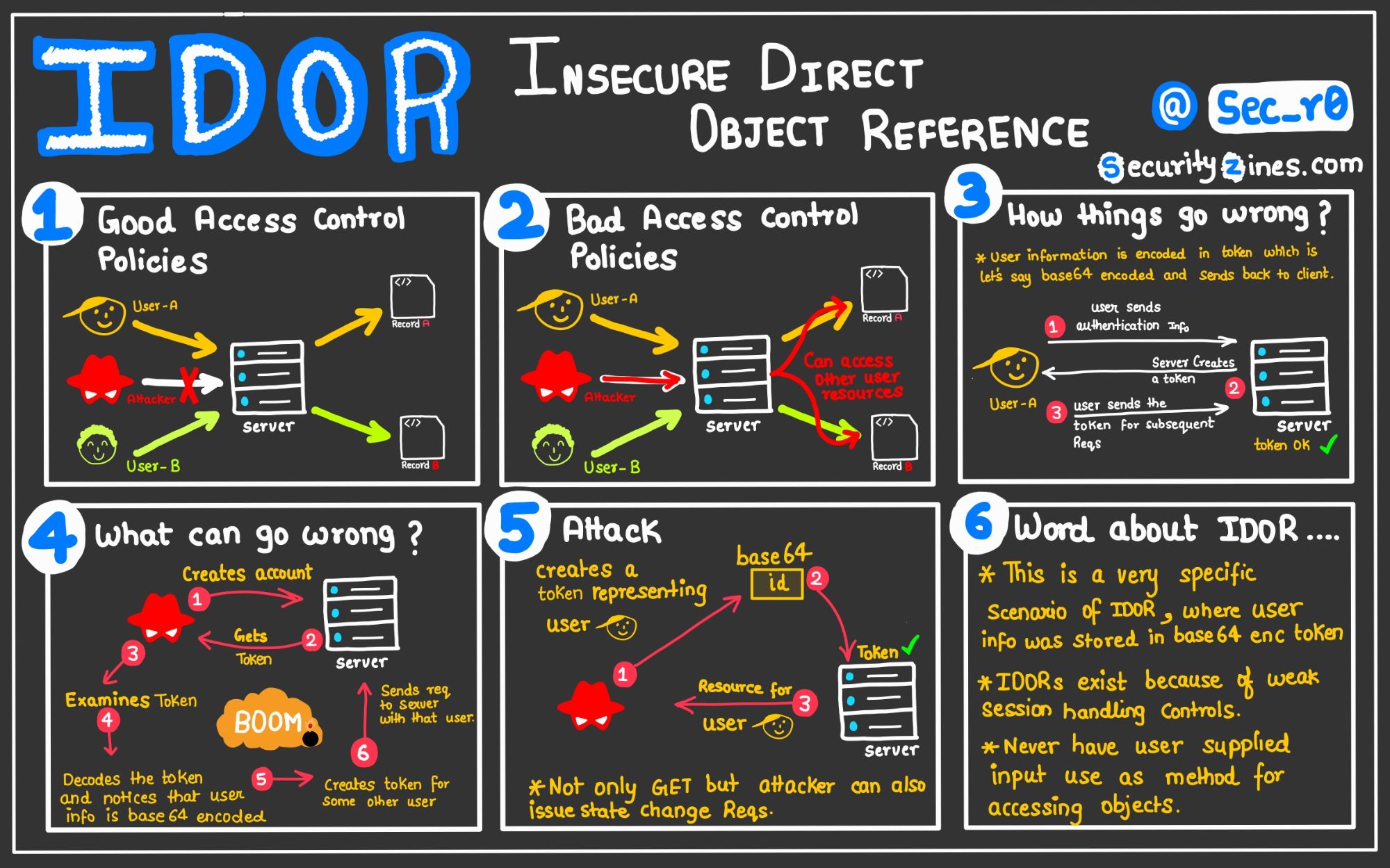

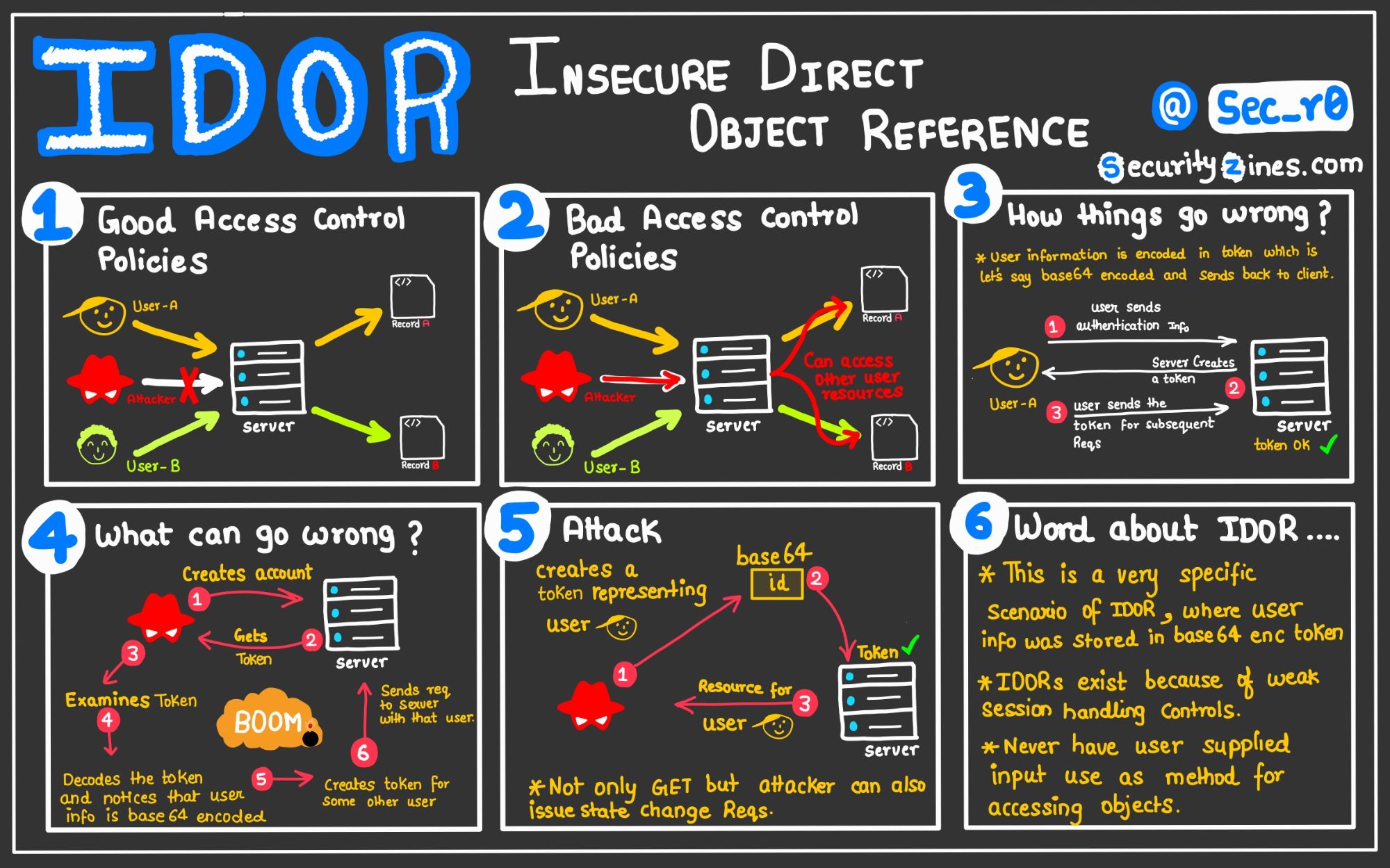

İDOR (Insecure Direct Object References) ZAFİYETİ NEDİR ?

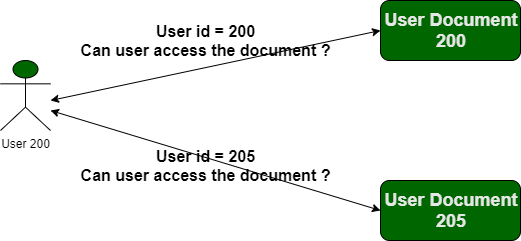

İdor sözcük anlamı olarak doğrudan nesne başvurusu olarak düşünebiliriz erişim denetim güvenilik açığıdır Yani WEB sunucuya herhangi bir istek atıldığı zaman talep edilen içeriğin talep eden için uygun olup olmadığına kontrol etmeden istenilen içeriği göndermesi sonucunda ortaya çıkar.

İDOR ÖRNEKLERİ

Bir banka uygulaması düşünelim. Bankaya kayıt olduk. Hesabımız açıldı ve internet bankacılığı için bize bir ID değeri verildi.

https://testbank.com/dashboard/user?id=1234 (Bu ID değeri saldırganımızın ID değeri olsun.)

https://testbank.com/dashboard/user?id=1235 (Bu ID değeri ise kurbanımızın ID değeri olsun.)

Eğer saldırgan URL’de bulunan kendi ID değerini değiştirip, kurbanın ID değerini yazdıktan sonra kurbanın bilgilerine erişebilirse IDOR zafiyetinden yararlanmış olur.

İDOR BULMA YÖNTEMLERİ

İdor güvenlik açığını Hedef sistemde kontrol etmek için ilgili sistemde en az 2 hesap oluşturarak bir kullanıcıya ait özel alana diğer kullanıcıya ulaşabiliyor mu diye kontrol edilebilir Bu sayede İdor güvenlik açığı kontrol edilmiş olur yani sorumuzun cevabı 2 hesap oluşturarak denemeler yapmak gerekmektedir.

İdor güvenlik açığını Hedef sistemde kontrol etmek için ilgili sistemde en az 2 hesap oluşturarak bir kullanıcıya ait özel alana diğer kullanıcıya ulaşabiliyor mu diye kontrol edilebilir Bu sayede İdor güvenlik açığı kontrol edilmiş olur yani sorumuzun cevabı 2 hesap oluşturarak denemeler yapmak gerekmektedir.

İDOR BULMA YÖNTEMLERİ

İdor güvenlik açığı sadece linkte karşımıza Çıkmaz bir Ajax (İnternet sayfalarında JavaScript ve XMLHttpRequest kullanımı ile etkileşimli uygulamalar yaratan tekniğin adıdır.) 'da olabilir veya bir Java Script dosyasına bir referansla bilgiler gönderilebilir. Linke baktığınız zaman User/Detailst/ şeklinde bir sayfa karşınıza çıkar ama arka planda sunucuya göderilirken User/Detailst/User_id=123 gibi bir parametre karşımıza çıkabilir Bu sebeple Browser Araçları ile sürecin takibi iyi yapılmalıdır.

İdor güvenlik açığı sadece linkte karşımıza Çıkmaz bir Ajax (İnternet sayfalarında JavaScript ve XMLHttpRequest kullanımı ile etkileşimli uygulamalar yaratan tekniğin adıdır.) 'da olabilir veya bir Java Script dosyasına bir referansla bilgiler gönderilebilir. Linke baktığınız zaman User/Detailst/ şeklinde bir sayfa karşınıza çıkar ama arka planda sunucuya göderilirken User/Detailst/User_id=123 gibi bir parametre karşımıza çıkabilir Bu sebeple Browser Araçları ile sürecin takibi iyi yapılmalıdır.

İDOR ZAFİYETİ UYGULAMA

Açığı bulduğunuz yere bağlıdır genelde veri çalabilme değiştirebilme vs. olanağı sağlayan zafiyet türüdür Bulunduğunuz alana bağlı olarak açığı sömürme teknikleri değiştirilebilir.

Açığı bulduğunuz yere bağlıdır genelde veri çalabilme değiştirebilme vs. olanağı sağlayan zafiyet türüdür Bulunduğunuz alana bağlı olarak açığı sömürme teknikleri değiştirilebilir.

Önceki Konularıma Göz Atabilmek İçin;

https://www.turkhackteam.org/konular/bash-kabuk-izlerinizi-koruma-adli-tip.2039274/

Siber Güvenlik İçin Sistem Önerileri | Diz Üstü

https://www.turkhackteam.org/konular/tum-detaylariyla-web-programlama-sss.2038644/

Network Nedir ( LAN - WLAN - VPN Genel Özellikler )

TULU İNOVASYON KULÜBÜ ALIMLAR AÇIK !!!

Tasarım bana aittir bunuda yorumlayabilirsiniz https://www.turkhackteam.org/konular/bash-kabuk-izlerinizi-koruma-adli-tip.2039274/

Siber Güvenlik İçin Sistem Önerileri | Diz Üstü

https://www.turkhackteam.org/konular/tum-detaylariyla-web-programlama-sss.2038644/

Network Nedir ( LAN - WLAN - VPN Genel Özellikler )

TULU İNOVASYON KULÜBÜ ALIMLAR AÇIK !!!

Hoaydar & Teux