- 8 Eyl 2016

- 1,646

- 996

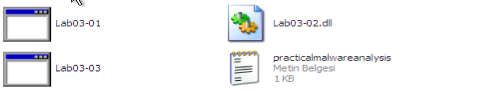

Merhaba, bu konumuzda keylogger zararlısının temel dinamik malware analizini gerçekleştireceğiz.

İlgili keylogger zararlısını yani exe dosyasını Windows XP sistemimde çalıştıracağım ve process Explorer ile ilgili süreçlerin takibini yapacağım.

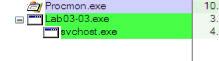

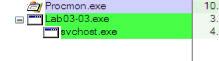

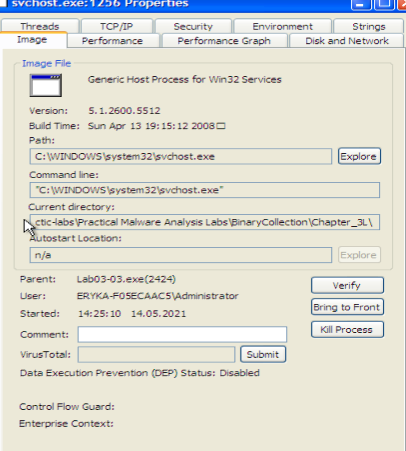

Lab03-03.exe dosyası zararlı dosyamız, kendisini çalıştırdığımız an hemen svchost.exe süreci de oluşturuldu. Bu süreçler çalıştıktan çok kısa bir süre içerisinde zararlımız süreçler arasından kayboldu. Yani bu şüpheli bir durumdur. İlgili exe çalışıyor ve kendini 1-2 saniye içerisinde yok ediyor. Şimdi svchost.exe sürecini process Explorer da inceleyeceğim.

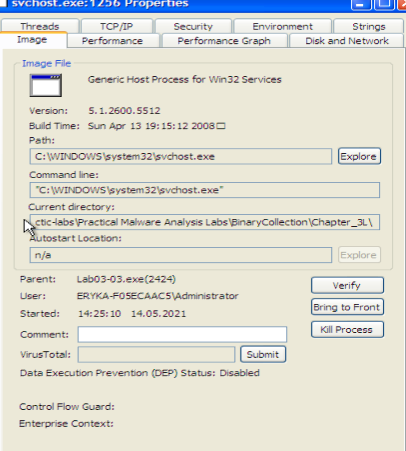

Çalıştığı dizin zararlımızın bulunduğu dizini gösteriyor zaten. Parent process kısmına da dikkat ederseniz zararlımız ile ilişkisini görebiliriz. Şimdi burada ilgili exe dosyasına ait karakterleri inceleyelim.

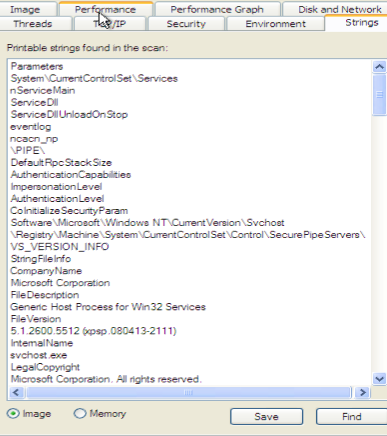

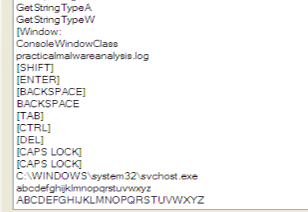

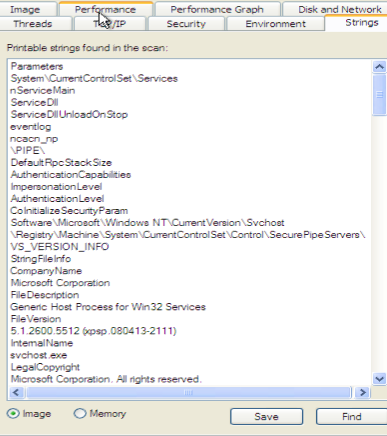

Strings sekmesine geliyoruz alt tarafta image seçili iken yer alan karakterleri görüyoruz. Şimdi de bellekteki karakterlere bakalım bunun için de memory seçeneğini işaretliyorum.

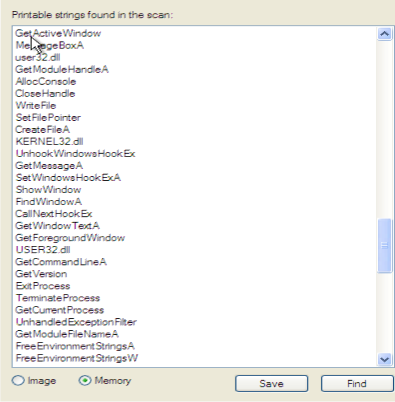

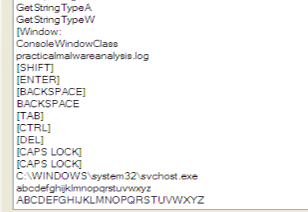

Dikkat ederseniz ilk başta diskte yer alan karakterler ile bellekte yer alan karakter farklı. Burada yer alan karakterlere bakarsanız klavye girdileri, girilen değerleri kaydetmek için kullanılan fonksiyonlar ve aynı zamanda bir adet de log dosyası görüyoruz. Yani aslında bu zararlımızın net bir şekilde keylogger aktivitesi gerçekleştirdiğini görebiliriz. Klavye girdileri tahminen ilgili log dosyasında tutuluyor.

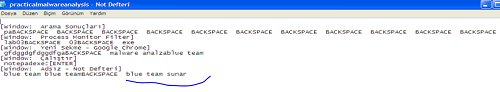

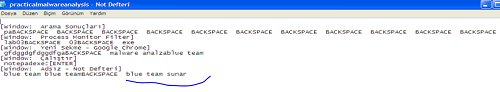

Bakın zararlı bulunduğu dizinde log dosyasını tutuyor. Bakalım bu log dosyası neler kaydetmiş..

‘Blue team sunar’ klavye girdisini loglamış. Bu konumuzda temel bir şekilde zararlı süreci analiz ettik ve tuşları bir log dosyasına kaydettiğini, keylogger özelliği taşıdığını anladık.

İlgili keylogger zararlısını yani exe dosyasını Windows XP sistemimde çalıştıracağım ve process Explorer ile ilgili süreçlerin takibini yapacağım.

Lab03-03.exe dosyası zararlı dosyamız, kendisini çalıştırdığımız an hemen svchost.exe süreci de oluşturuldu. Bu süreçler çalıştıktan çok kısa bir süre içerisinde zararlımız süreçler arasından kayboldu. Yani bu şüpheli bir durumdur. İlgili exe çalışıyor ve kendini 1-2 saniye içerisinde yok ediyor. Şimdi svchost.exe sürecini process Explorer da inceleyeceğim.

Çalıştığı dizin zararlımızın bulunduğu dizini gösteriyor zaten. Parent process kısmına da dikkat ederseniz zararlımız ile ilişkisini görebiliriz. Şimdi burada ilgili exe dosyasına ait karakterleri inceleyelim.

Strings sekmesine geliyoruz alt tarafta image seçili iken yer alan karakterleri görüyoruz. Şimdi de bellekteki karakterlere bakalım bunun için de memory seçeneğini işaretliyorum.

Dikkat ederseniz ilk başta diskte yer alan karakterler ile bellekte yer alan karakter farklı. Burada yer alan karakterlere bakarsanız klavye girdileri, girilen değerleri kaydetmek için kullanılan fonksiyonlar ve aynı zamanda bir adet de log dosyası görüyoruz. Yani aslında bu zararlımızın net bir şekilde keylogger aktivitesi gerçekleştirdiğini görebiliriz. Klavye girdileri tahminen ilgili log dosyasında tutuluyor.

Bakın zararlı bulunduğu dizinde log dosyasını tutuyor. Bakalım bu log dosyası neler kaydetmiş..

‘Blue team sunar’ klavye girdisini loglamış. Bu konumuzda temel bir şekilde zararlı süreci analiz ettik ve tuşları bir log dosyasına kaydettiğini, keylogger özelliği taşıdığını anladık.