Herkese Merhabalar Bugün Multi Lab-Ctf serisine başladım bu seride tek konuda birden fazla

lab ve ctf çözeceğiz

NOT: Ben Burp'un tarayıcısından yapıyorum burp suite kullanacağız foxyproxy hata verdiği

için kullanmıyorum

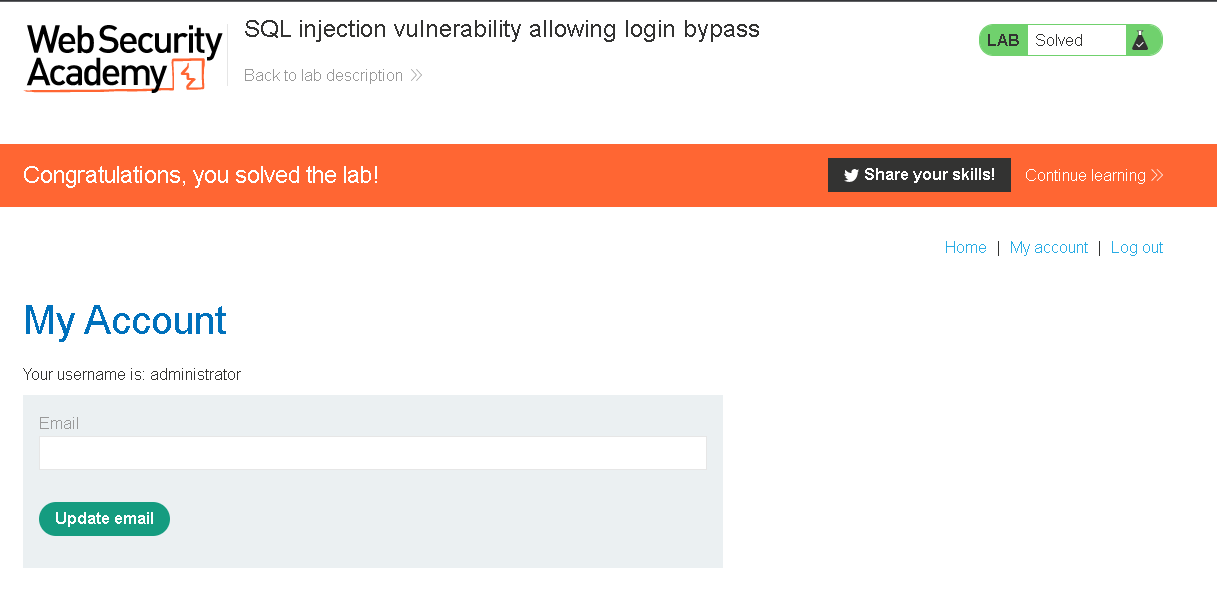

1- SQL İnjection Vulnerability Allowing Login Bypass

Lab'ın açıklamasında administrator kullanıcısına şifresiz bir şekilde girmemizi

istemiş

Her zamanki gibi ya blog yada market sitesi açılıyor

bypass sql yapacağımız için My Account'a tıklayalım

Şimdi biz username e aşağıdaki 2 sql kodunu enjekte edebiliriz

SQL:

' or 1=1--

administrator' or 1=1--İkiside bizi sql açığı varsa doğru yola götürür

Ben ilkini username'e yazacağım ve passworda rastgele birşey yazabilirsiniz çünkü -- bypass kodumuz ile password araması yapmasını engelledik

Ve ilk lab'ımız solved

Ben ilkini username'e yazacağım ve passworda rastgele birşey yazabilirsiniz çünkü -- bypass kodumuz ile password araması yapmasını engelledik

Ve ilk lab'ımız solved

2- Basic SSRF Against the local server

Açıklamasında localhosttan admine girip carlos isimli kullanıcıyı silmemiz

istenmiş

İlk öncelikle ben direkt olarak admin panele gitmek istiyorum ve url'i şu şekilde düzenliyorum

labınızınurli.web-security-academy.net/admin

yazıyorum

Açıklamasında localhosttan admine girip carlos isimli kullanıcıyı silmemiz

istenmiş

İlk öncelikle ben direkt olarak admin panele gitmek istiyorum ve url'i şu şekilde düzenliyorum

labınızınurli.web-security-academy.net/admin

yazıyorum

ve Sadece adminlerin girebildiği yazıyor

Ana sayfaya gelip herhangi bir üründe view details'e basalım

En altta check stock yeri var orda istediğiniz şehirdeki stokları kontrol ediyor

şimdi burp proxy intercept açalım

Şimdi check stock a basıp gönderilen requesti inceleyelim

stockApi isimli bir parametre bir siteden stokları kontrol ediyor

biz stockApi değişkenini:

yapıp forwarda basarsak admin panelini gösterebilir

deneyelim

Ve başardık şimdi ise carlos delete'e basalım

ve intercept'i kapatalım

Yine aynı hata fakat bu seferde böyle bir url ile karşılaştık

bizde stockApi=http://localhost/admin/delete?username=carlos yaparız

ve şimdi o sayfaya gidip intercept i açıp tekrar deneyelim

Böyle birşey çıktı ancak lab'ımız not solved

Ancak burp'ta hala birçok yanıt geliyor onları forward edelim

Ve bu lab'ımızı da çözdük

3- SQL İnjection Union Attack, determining the number of columns returned by the query

SQL Union Saldırısı Yapmamız İstenmiş

Şimdi herhangi bir kategori seçelim örneğin Lifestyle

URL Sonuna ' ekleyelim

Ve sql hatamızı aldık

şimdi sonuna ' UNION SELECT ,+NULL--

ekleyelim

İnternal server error tekrar bizi karşılıyor

Bu sefer şunu deneyelim

' UNION SELECT NULL, NULL, NULL--

Ve bu lab'ımızıda çözdük

Beni dinlediğiniz için teşekkürler birdahaki Multi Lab-Ctf konumuzda CTF Çözeceğiz

Görüşürüz