Merhabalar TürkHackTeam ailesi, bugün sizlere Network Forensics konusunu detaylı olarak anlatacağım. Bu konu sayesinde Ağ Adli Tıpı hakkında temel de olsa bilgi sahibi olabileceksiniz  ) İyi okumalar...

) İyi okumalar...

Konu Başlıkları

Network Forensics Nedir ?

Ağ Trafiği Analizinde Donanımsal Araçlar

Protokol Analizi

Şifreli Trafik Analizi

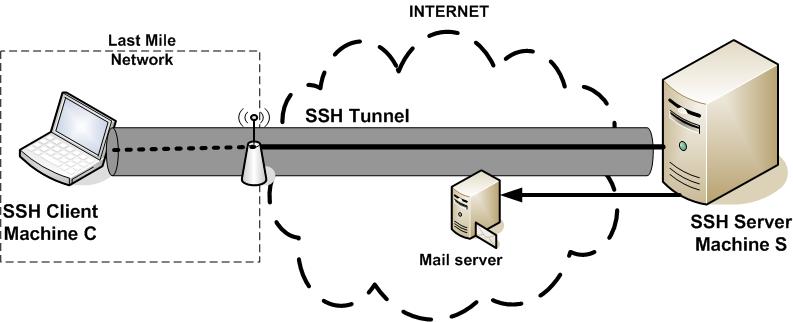

Tünelleme Nedir ?

Ağ Güvenliği

Saldırılar Ve Önlemleri

Örnek Dosya İncelemesi

Network Forensics Nedir ?

Network Forensics, ağ adli tıpıdır. Bir adli tıp dalıdır. Güvenlik saldırıları veyahut sorunlarla ilgili ağ verilerinin tespit edilip, kaydedilip analizi yapılmasıdır. Uzmanlar veya polis/asker vb. kurumlar, bir suç işlenirse bu tür analizlere başvurabilirler.

Mesela bir bilgisayar saldırganın bir bilgisayara girdi ve iz bırakmadan ayrıldı. İz bıraktığı alanlar RAM ve Network'tür. Ağ adli tıpı ile ilgilenen uzmanlar/kişiler bunlara bakarak saldırgan hakkında bilgi alabilirler. Peki bu işlemler hangi aşamalarda oluyor?

Genellikle sizin ağınızdan ilk önce gelen paketleri yakalıyorlar, analiz ediyorlar, delil olarak kullanılabilecek verileri mahkemeye sunuyorlar.

Ağ Adli Tıpı çok fazla yöntemlidir. Örnek yöntem olarak bütün ağ paketleri incelenebilir veya hedef paketleri inceler.

Genel olarak iki bölümden oluştuğu savunulmaktadır. Bunlar; "Catch-it-as-you-can" (Mümkün olduğu kadarını yakala), "Stop, look and listen" (Dur, bak ve dinle) bölmüleridir.

"Catch-it-as-you-can" (Mümkün olduğu kadarını yakala)

Bu bölüm de belirli bir noktadan geçen paketlerin incelenip yakalanıp, analiz edilip bir depoya depolanmasıdır. Büyük bir depolama alanına ihtiyaç duyulur.

"Stop, look and listen" (Dur, bak ve dinle)

Her paketin analiz edilip gerekli verilerin depo edilmesidir. Bu yöntem de depolama alanına çok fazla ihtiyaç duyulmamaktadır fakat her paket incelendiği için iyi bir işlemci gerekmektedir.

Tabi bu iki yönteminde kullanımını mahkeme kararı ile izlenmelidir aksi taktirde yasaktır.

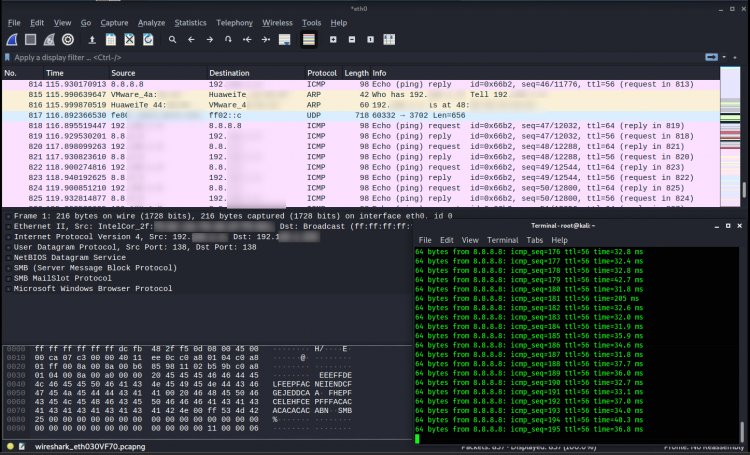

Peki tanımsal olarak ne olduğunu az çok öğrendik. Peki hangi araçlarla bu ağ trafiğini inceleyebiliriz derseniz;

Bilgisayar da Kullanmak için

Wireshark

NetworkMiner

Tcpdump

Tshark

NetWitness

Glasswire

Microsoft Network Monitor

Iptraf

Xplico

Android de Kullanmak için

cSploit

Zanti

Peki bunlar ne işe yarar?

Network Forensics yazılımlarının genel amacı ağ üzerinde oluşan traifğin Forensics kurallarına göre incelenerek gerekli şekilde depo edilmesidir. Bir ağ analizi yaparsak hangi sorulara cevap bulabiliriz?

Saldırganlar hangi verileri okuyor?

Hangi sunuculara erişim sağlayabilirler?

Hangi web sitelerine erişim sağladılar?

Ağımızda ne tür değişiklkler ya da veri indirmesi yapıyorlar?

Giriş izni olduğu veya olmadığı alanlara giriş yapabiliyorlar mı?

Ağ Trafiği Analizinde Donanımsal Araçlar

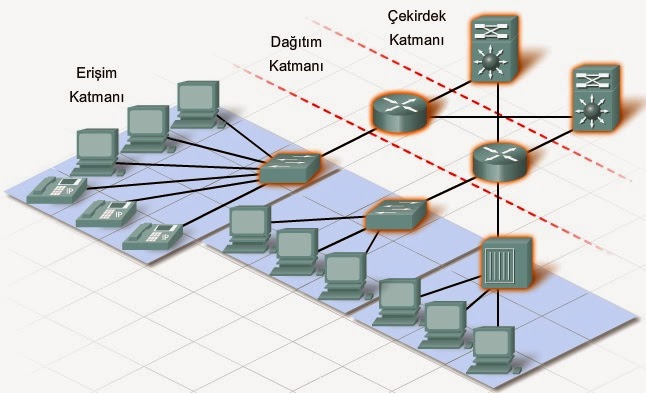

HUB Nedir?

Birden fazla bilgisayarı tek bir ağa bağlamaya yarayan ağ cihazıdır. HUB, Ethernet, USB veya Firewire bağlantılarına sahip olabilir.

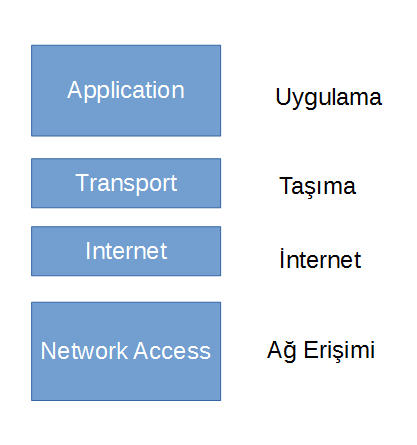

OSI katmanlarında 1. katman olarak sınıflandırılmaktadır. Veri iletimi olarak elektiriksel veya bit'dir. LAN bağlantısı yapmaktadır. Hız olarak 10 Mbps'dir.

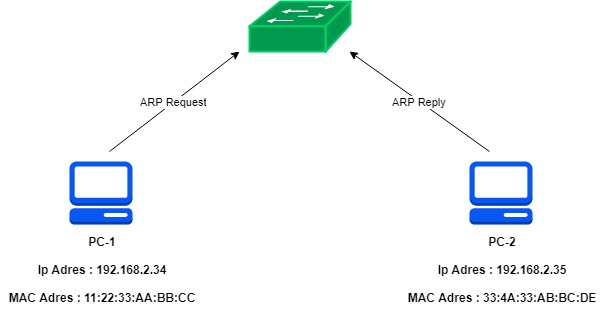

Switch Nedir?

Switch, anlamsal olarak anahtar kelimesine tekabül etmektedir. Ağ olaylarında ise ağ anahtarı olarak geçmektedir. Gelen veri paketlerini alır ve onları LAN (yerel ağ bağlantısı) üzerinden bağlı olan bilgisayarlara veri gönderimini sağlayan cihazdır. Yüksek hızda veri gönderimi olmaktadır.

OSI katmanlarında 2. katman olarak sınıflandırılmaktadır.

Bridge Nedir?

Bridge, tanımsal olarak Ağ köprüsü anlamına gelmektedir. Aynı protokol de çalışmakta olan cihazları birbirine bağlamaya yaramaktadır. Diyelim ki farklı iki tane LAN bağlantılı cihazlarınız var. Bunları birbirine bağlamak için Bridge (köprü)'yi kullanmalısınız.

Router Nedir?

Router, yönlendiricidir. Birden fazla bilgisayarı ağını kablolu veyahut kablosuz bağlantı ile bir araya getiren cihazlardır. İnternet bağlantınızı cihazların kullanımı için aktarmaktadır. Klavye veya mouse gerektirmeyen özel küçük bilgisayarlardır.

TAP Sistemleri Nedir?

İki ağ üzerinden trafiği izlememize yarayan donanımsal bir araçtır. Arada ki trafiği engellemeden veya aksatmadan kullanılmak üzere tasarlanmıştır.

Konu Başlıkları

Network Forensics Nedir ?

Ağ Trafiği Analizinde Donanımsal Araçlar

Protokol Analizi

Şifreli Trafik Analizi

Tünelleme Nedir ?

Ağ Güvenliği

Saldırılar Ve Önlemleri

Örnek Dosya İncelemesi

Network Forensics Nedir ?

Network Forensics, ağ adli tıpıdır. Bir adli tıp dalıdır. Güvenlik saldırıları veyahut sorunlarla ilgili ağ verilerinin tespit edilip, kaydedilip analizi yapılmasıdır. Uzmanlar veya polis/asker vb. kurumlar, bir suç işlenirse bu tür analizlere başvurabilirler.

Mesela bir bilgisayar saldırganın bir bilgisayara girdi ve iz bırakmadan ayrıldı. İz bıraktığı alanlar RAM ve Network'tür. Ağ adli tıpı ile ilgilenen uzmanlar/kişiler bunlara bakarak saldırgan hakkında bilgi alabilirler. Peki bu işlemler hangi aşamalarda oluyor?

Genellikle sizin ağınızdan ilk önce gelen paketleri yakalıyorlar, analiz ediyorlar, delil olarak kullanılabilecek verileri mahkemeye sunuyorlar.

Ağ Adli Tıpı çok fazla yöntemlidir. Örnek yöntem olarak bütün ağ paketleri incelenebilir veya hedef paketleri inceler.

Genel olarak iki bölümden oluştuğu savunulmaktadır. Bunlar; "Catch-it-as-you-can" (Mümkün olduğu kadarını yakala), "Stop, look and listen" (Dur, bak ve dinle) bölmüleridir.

"Catch-it-as-you-can" (Mümkün olduğu kadarını yakala)

Bu bölüm de belirli bir noktadan geçen paketlerin incelenip yakalanıp, analiz edilip bir depoya depolanmasıdır. Büyük bir depolama alanına ihtiyaç duyulur.

"Stop, look and listen" (Dur, bak ve dinle)

Her paketin analiz edilip gerekli verilerin depo edilmesidir. Bu yöntem de depolama alanına çok fazla ihtiyaç duyulmamaktadır fakat her paket incelendiği için iyi bir işlemci gerekmektedir.

Tabi bu iki yönteminde kullanımını mahkeme kararı ile izlenmelidir aksi taktirde yasaktır.

Peki tanımsal olarak ne olduğunu az çok öğrendik. Peki hangi araçlarla bu ağ trafiğini inceleyebiliriz derseniz;

Bilgisayar da Kullanmak için

Wireshark

NetworkMiner

Tcpdump

Tshark

NetWitness

Glasswire

Microsoft Network Monitor

Iptraf

Xplico

Android de Kullanmak için

cSploit

Zanti

Peki bunlar ne işe yarar?

Network Forensics yazılımlarının genel amacı ağ üzerinde oluşan traifğin Forensics kurallarına göre incelenerek gerekli şekilde depo edilmesidir. Bir ağ analizi yaparsak hangi sorulara cevap bulabiliriz?

Saldırganlar hangi verileri okuyor?

Hangi sunuculara erişim sağlayabilirler?

Hangi web sitelerine erişim sağladılar?

Ağımızda ne tür değişiklkler ya da veri indirmesi yapıyorlar?

Giriş izni olduğu veya olmadığı alanlara giriş yapabiliyorlar mı?

Ağ Trafiği Analizinde Donanımsal Araçlar

HUB Nedir?

Birden fazla bilgisayarı tek bir ağa bağlamaya yarayan ağ cihazıdır. HUB, Ethernet, USB veya Firewire bağlantılarına sahip olabilir.

OSI katmanlarında 1. katman olarak sınıflandırılmaktadır. Veri iletimi olarak elektiriksel veya bit'dir. LAN bağlantısı yapmaktadır. Hız olarak 10 Mbps'dir.

Switch Nedir?

Switch, anlamsal olarak anahtar kelimesine tekabül etmektedir. Ağ olaylarında ise ağ anahtarı olarak geçmektedir. Gelen veri paketlerini alır ve onları LAN (yerel ağ bağlantısı) üzerinden bağlı olan bilgisayarlara veri gönderimini sağlayan cihazdır. Yüksek hızda veri gönderimi olmaktadır.

OSI katmanlarında 2. katman olarak sınıflandırılmaktadır.

Bridge Nedir?

Bridge, tanımsal olarak Ağ köprüsü anlamına gelmektedir. Aynı protokol de çalışmakta olan cihazları birbirine bağlamaya yaramaktadır. Diyelim ki farklı iki tane LAN bağlantılı cihazlarınız var. Bunları birbirine bağlamak için Bridge (köprü)'yi kullanmalısınız.

Router Nedir?

Router, yönlendiricidir. Birden fazla bilgisayarı ağını kablolu veyahut kablosuz bağlantı ile bir araya getiren cihazlardır. İnternet bağlantınızı cihazların kullanımı için aktarmaktadır. Klavye veya mouse gerektirmeyen özel küçük bilgisayarlardır.

TAP Sistemleri Nedir?

İki ağ üzerinden trafiği izlememize yarayan donanımsal bir araçtır. Arada ki trafiği engellemeden veya aksatmadan kullanılmak üzere tasarlanmıştır.

Moderatör tarafında düzenlendi: