- 7 May 2022

- 268

- 234

OSINT Açık Kaynak İstihbaratı, halka açık kaynaklardan veri toplayarak istihbarat elde etme methodlarından biridir.

Tüm OSINT araçlarını içinde bulunduran bir framework olan OSINT Framework’üne linux sistemlerde “osrf” komutuyla erişilebilmektedir. Bu framework içerisinde onlarca farklı aracı ve tekniği barındırmaktadır. Hatta sadece pasif bilgi toplama değil, aktif bilgi toplama yapabilmenize de olanak tanımaktadır.

1.Dorking

Arama motorlarına vereceğimiz komutlara kısaca “dork” denilmektedir. OSINT sırasında işimize yarayacak önemli dorklar bulunmaktadır. Bu dorklar sayesinde hedefle ilgili hızlı ve pratik bir şekilde bilgi toplama işlemi yapılabilmektedir.

Allintext:

Verilen tüm terimleri içeren sonuçları listeler.

allintext:"Copperfasten Technologies" "Login"

allintext:"Index Of" "cookies.txt"

intext:"Index of /password"

Intext:

Verilen tüm terimleri sayfa içeriğinde arar.

intext:"SQL Server Driver][SQL Server]Line 1: Incorrect syntax near"

intext:"#mysql dump" filetype:sql

intext:"#mysql dump" filetype:sql 21232f297a57a5a743894a0e4a801fc3

intext:"A syntax error has occurred" filetype:ihtml

Inurl:

Verilen kelime veya kelime grubunu URL adresinde içeren sonuçları listeler.

inurl:?XDEBUG_SESSION_START=phpstorm

inurl:/config/device/wcd

inurl:\"/phpmyadmin/user_password.php

inurl:"/cgi-bin/guestimage.html" "Menu"

Allinurl:

Verilen tüm terimleri içeren URL adreslerine sahip sonuçları listeler.

allinurl /admin/login.php

Allinurl:_vti_bin/Authentication.asmx

Allinurl:"view.shtml" "Network"

Intitle:

Verilen kelime veya kelime grubunu başlık olarak barındıran sonuçları listeler.

intitle:\"index of\" \"docker.yml\"

intitle:\"index of\" \"debug.log\" OR \"debug-log\"

intitle:\"index of\" \"powered by apache \" \"port 80\"

intitle:\"Web Server's Default Page\" intext:\"hosting using Plesk\" -www

Allintitle:

Verilen tüm terimleri başlığında barındıran sonuçları listeler.

Allintitle:\"Welcome to nginx!\" intext:\"Welcome to nginx on Debian!\" intext:\"Thank you for\"

Allintitle:\"index of\" \"Served by Sun-ONE\"

Allintitle:\"index of\" \"server at\"

Site:

Spesifik bir internet sitesi belirtirken kullanılır.

site:gov ext:sql | ext:dbf | ext:mdb

site:*gov.* intitle:index.of db

site:gov ext:sql | ext:dbf | ext:mdb

Filetype:

Spesifik bir dosya türü belirtirken kullanılır.

filetype:reg reg HKEY_CURRENT_USER SSHHOSTKEYS

filetype:sql "insert into" (pass|passwd|password)

filetype:sql ("values _ MD5" | "values _ password" | "values _ encrypt")

Ext

filetype’a benzer. “Ext: pdf” pdf uzantı dosyalarını bulur.

ext:txt | ext:log | ext:cfg | ext:yml "administrator:500:"

ext:sql | ext:txt intext:"-- phpMyAdmin SQL Dump --" + intext:"admin"

ext:yml | ext:txt | ext:env "Database Connection Information Database server ="

2.Whois Sorgusu

Hedef internet sitesinin domain adının çözümlemesini yapar ve hedef internet sitesi hakkında çeşitli bilgileri bize sunar.

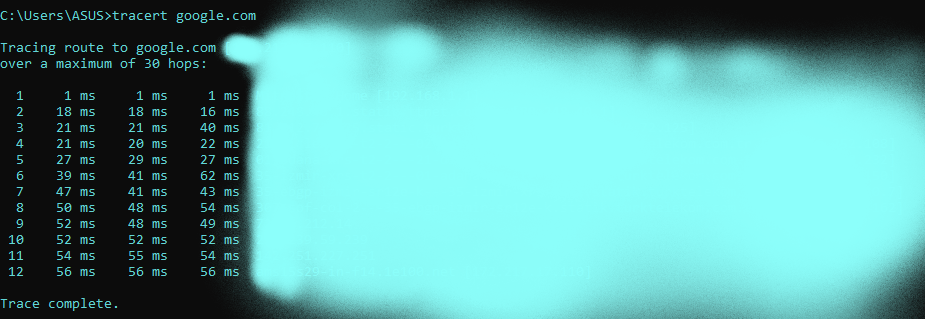

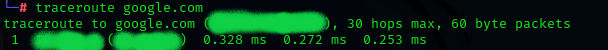

3.Tracert ve Tracerout Aracı

Whois aracıyla benzer işlevi gören bu araç Windows sistemlerde PowerShell’de çalışan bir komut olan “tracert” hedef sitenin IP adresini verir. Aynı şekilde Linux sistemlerde de OSINT sırasında kullanabileceiniz “traceroute” komutu hedef sitenin IP adresini vermektedir.

Windows CMD Örneği

Windows CMD Örneği

Kali Linux Terminal Örneği

4.Spokeo

Hedef kişi hakkında bilgi toplarken kullanabileceğiniz bir internet sitesidir. Hedef kişi hakkında çeşitli bilgiler toplar.

Verilen IP adresini tarayarak çeşitli bilgiler sağlar

Bu Arama Kısmına Hedef IP Adresini Giriyoruz.

Bize Sunulan Çıktının Bir Kısmı Aşağıda Verilmiştir.

6.Shodan

Shodan (Sentient-Hyper-Optimized-Data-Access-Network), öncelikle bir arama motorudur. Shodan ile interneti tarayıp internete açık olan sistemleri, cihazları, aygıtları (desktop, switch, router, servers vb.) tespit edebilir, bulduğunuz sonuçları da bağlantı noktalarına, türüne, lokasyonuna ve servis bilgilerine göre sınıflandırabilirsiniz. Yaptığınız aramanın hangi servisleri içereceğini seçebilirsiniz ve Tarama sonucunun analizinde ve kriterleri gözden geçirmede detaylı bilgi alabilirsiniz.

Shodan.io

Yapacağınız arama kriterleri bu alana yazabilirsiniz.

Shodan.io

Yapacağınız arama kriterleri bu alana yazabilirsiniz.

Harita üzerinden yapacağınız taramanın sonucunu kapsayacak ülkeyi veya ülkeleri seçebilirsiniz

Aşağıdaki Örnekte Bir IP Adresi Araması Yapılmıştır.

Shodan ile birçok bilgiye erişebilirken belirli filtreleri bilmek bilgilere erişmeyi kolaylaştırır.

Aşağıdaki filtrelere göre aramalarını daraltabilir veya genişletebilirsiniz

Aşağıdaki filtrelere göre aramalarını daraltabilir veya genişletebilirsiniz

country:

Belirtilen ülke kodunda arama yapar.

city:

Belirtilen şehirde filtreleme yapar.

geo:

Koordinatlarda arama yapar.

hostname:

Hostname yada domain bilgisine göre filtreleme yapar.

net:

Özel IP yada subnet aralığında filtreleme yapar.

os:

İşletim sistemine göre filtreleme yapar.

port:

Port bilgisine göre filtreleme yapar.

before/after:

Belirtilen tarih öncesi yada sonrasında yapılan taramaları filtreler.

org:

Bellirtilen IP’nin sahibi olan kuruluşa göre filtreleme yapar.

product:

Belirtilen ürüne göre filtreleme yapar. Örn: (ApacheTomcat/Coyote JSP engine)

version:

Belirtilen versiyona göre filtreleme yapar.

Not: “:”’dan sonra boşluk bırakılmamalıdır.

Umarım Faydalı Olmuştur