Merhabalar Değerli Türk Hack Team üyeleri bugünkü konumuz başlıktan da belli olmak üzere IP Adresleri hakkında bilgi toplama ve IP Adreslerinin analizini yapmak adı altında olacaktır.

Tanıtımını yapmış olduğum Tool geçmişte kısmen de olsa işime yarayan bir tool olmuştu. Bugünde bu konuyu sizlerle de paylaşmak istedim. Yöntemi bilenler olabilir sadece tanıtımını bir arşiv adı altında tutmak için burada paylaşmış olacağım! Şimdi konumuza geçelim.

[ KONU İÇİNDEKİLER]

1-Whois Lookup

2- Traceroute

3- DNS Lookup

4- Reverse DNS Lookup

5- GeoIP Lookup

6- Port Scan

7- Reverse IP Lookup

[ Gereksinimler ]

1- Linux işletim sistemi

2- Hedef bir IP Adresi

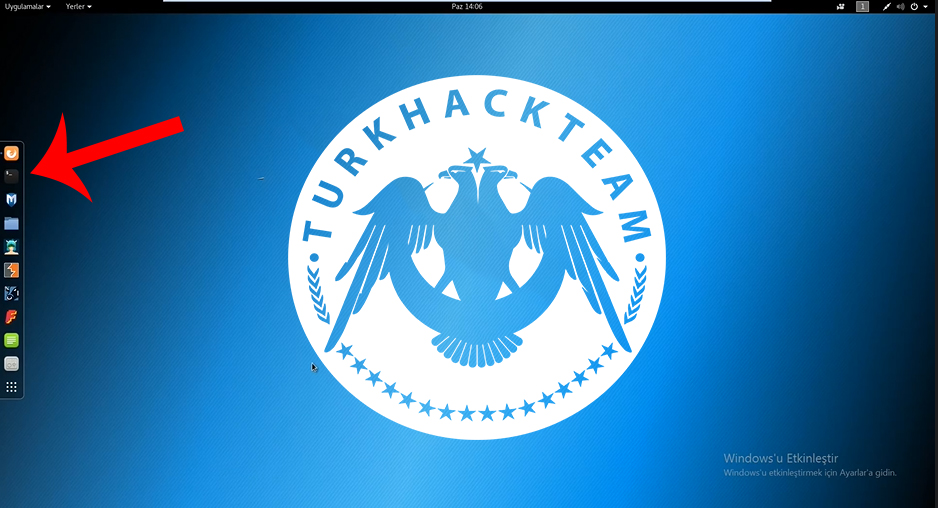

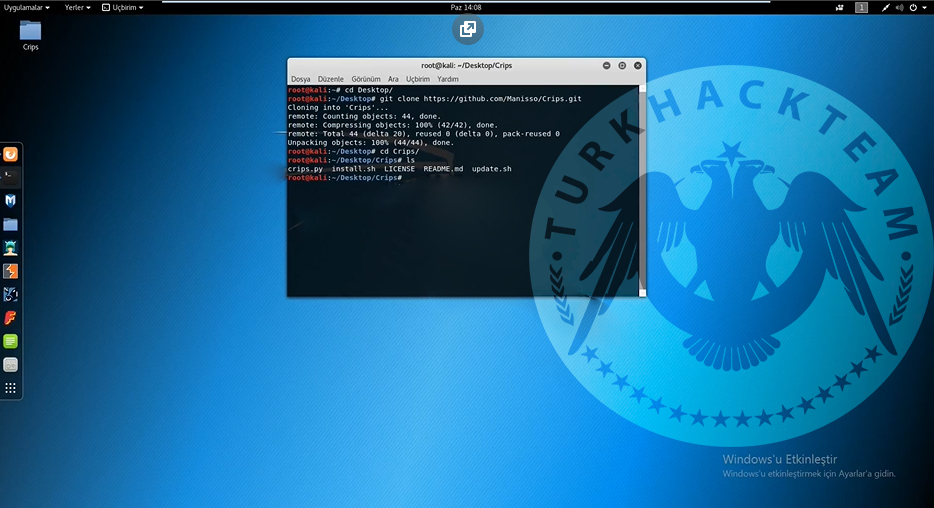

Öncelikle vazgeçilmezimiz olan terminalimizi [uçbirim] açıyoruz.

terminalimizi [uçbirim] açıyoruz.

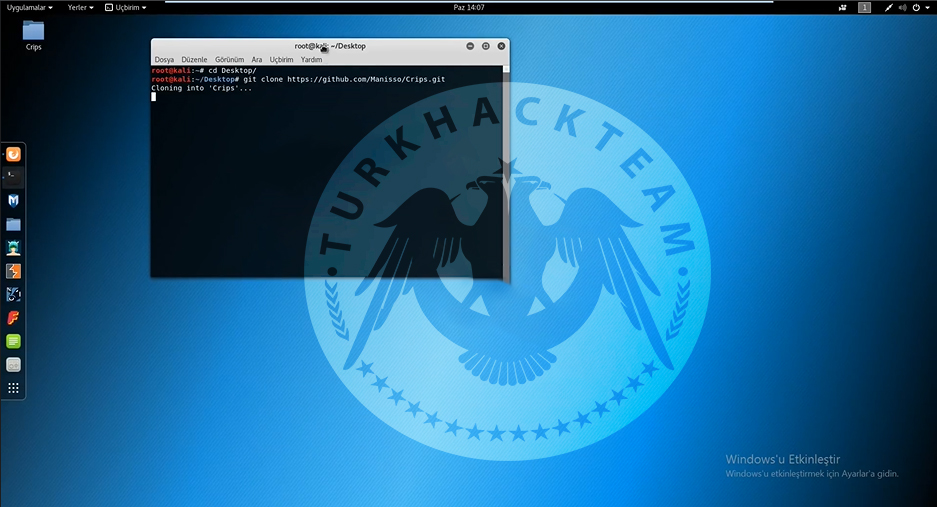

Ardından paylaşmış olduğum tool URL'sini kopyalayıp terminale yapıştırıyoruz.

Bu araç nerede olursa olsun bir IP Adresi ile karşılaştığımız zaman bu araç ile bu IP Adresinin ne olduğu hakkında fikir sahibi olabiliriz.

Devam edecek olursak

Tanıtımını yapmış olduğum Tool geçmişte kısmen de olsa işime yarayan bir tool olmuştu. Bugünde bu konuyu sizlerle de paylaşmak istedim. Yöntemi bilenler olabilir sadece tanıtımını bir arşiv adı altında tutmak için burada paylaşmış olacağım! Şimdi konumuza geçelim.

[ KONU İÇİNDEKİLER]

1-Whois Lookup

2- Traceroute

3- DNS Lookup

4- Reverse DNS Lookup

5- GeoIP Lookup

6- Port Scan

7- Reverse IP Lookup

[ Gereksinimler ]

1- Linux işletim sistemi

2- Hedef bir IP Adresi

Öncelikle vazgeçilmezimiz olan

Ardından paylaşmış olduğum tool URL'sini kopyalayıp terminale yapıştırıyoruz.

Kod:

git clone https://github.com/Manisso/Crips

Bu araç nerede olursa olsun bir IP Adresi ile karşılaştığımız zaman bu araç ile bu IP Adresinin ne olduğu hakkında fikir sahibi olabiliriz.

Devam edecek olursak

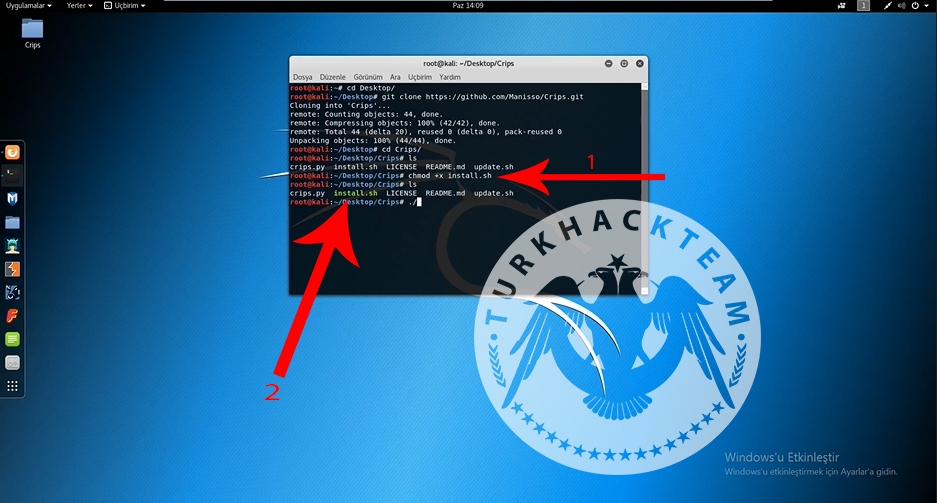

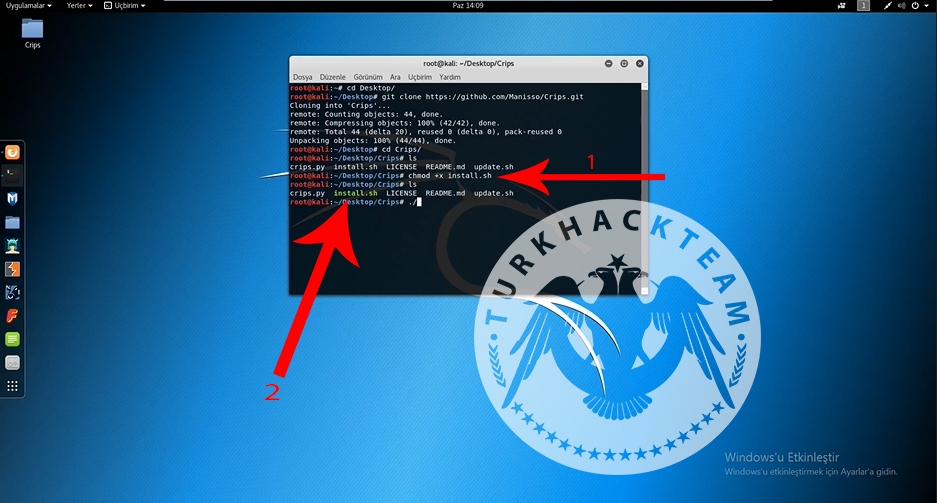

Tool'u kurduktan sonra Masaüstüne crips adında tool dosyası eklenecektir. Şimdi ise yine terminal üzerinde bu klasöre

komutu ile girelim. ve "ls" [eles] komutu ile klasörümüzün içerisindeki dosyaları listeleyelim.

Klasör içerisinde şuan ;

crips.py install.sh LICENSE README.md update.sh

şeklinde 5 adet dosya listeleniyor. Biz burada öncelikle install.sh dosyasını çalıştıracağız lakin önce bu dosyaya şu komut ile izin vermelisiniz.

Evet kodumuzu yazdıktan sonra tekrar "ls" [ELES] komutunu yazdığımızda rengin yeşil yani izin verilmiş olduğunu görüyor, devam ediyoruz veeee

komutunu yazıyoruz.

Kod:

cd Crips/Klasör içerisinde şuan ;

crips.py install.sh LICENSE README.md update.sh

şeklinde 5 adet dosya listeleniyor. Biz burada öncelikle install.sh dosyasını çalıştıracağız lakin önce bu dosyaya şu komut ile izin vermelisiniz.

Kod:

chmod +x install.sh

Evet kodumuzu yazdıktan sonra tekrar "ls" [ELES] komutunu yazdığımızda rengin yeşil yani izin verilmiş olduğunu görüyor, devam ediyoruz veeee

Kod:

./install.sh

Ardından yukarıdaki görselde olduğu gibi Paketimiz kurulmaya başlıyor ve kurulum tamamlandığında yine [USER/kali] sekmesi gelecek burada yine ls komutu ile dizinimizi listeliyoruz. komutu kullandıktan sonrasında ise sizlerde şu dosyalar görüntülenecektir ;

crips.py install.sh LICENSE README.md update.sh

Buradan kurulum bittiği için crips.py komutunu yazıyoruz ve şu şekilde bir ekran geliyor.

Buradan kurulum bittiği için crips.py komutunu yazıyoruz ve şu şekilde bir ekran geliyor.

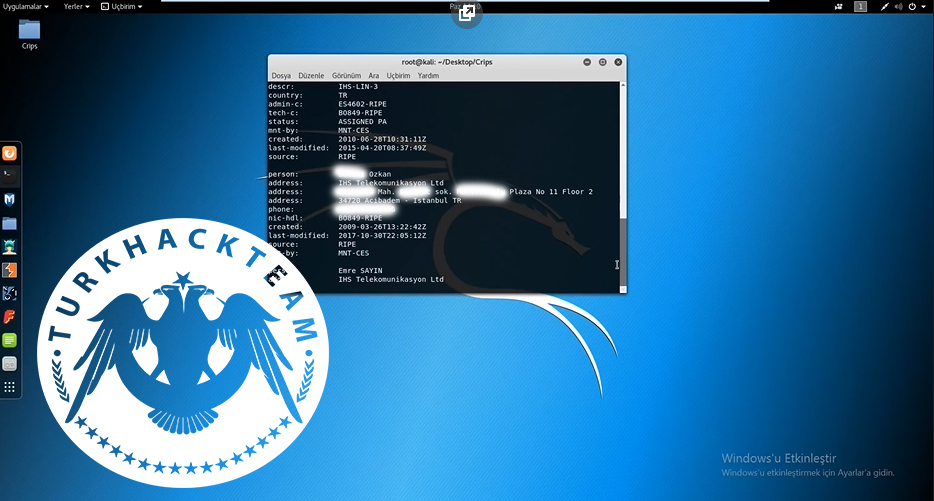

ve aracımız çalıştırılıyor şimdi ise burayı adım adım anlatalım. öncelikle 1 yazarak Whois Lookup aracını çalıştırıyoruz ve hedef IP Adresini giriyoruz. Ardından sonuçlarımız aşağıdaki görselde olduğu gibi sıralanmaya başlıyor

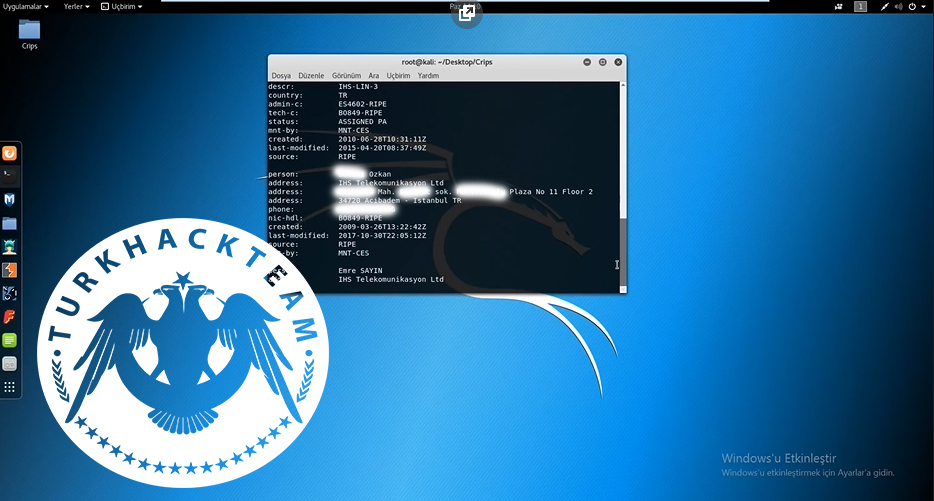

Burada WhoisIP Sorgusu ile adres kimin adına alınmış kayıtlı olduğu telefon numarası vb. şekilde gösteriliyor. Bunun çok fazla detayına girmiyorum ve N harfine basarak devam ediyoruz. 2. sırada TraceRoute olduğunu görüyoruz.

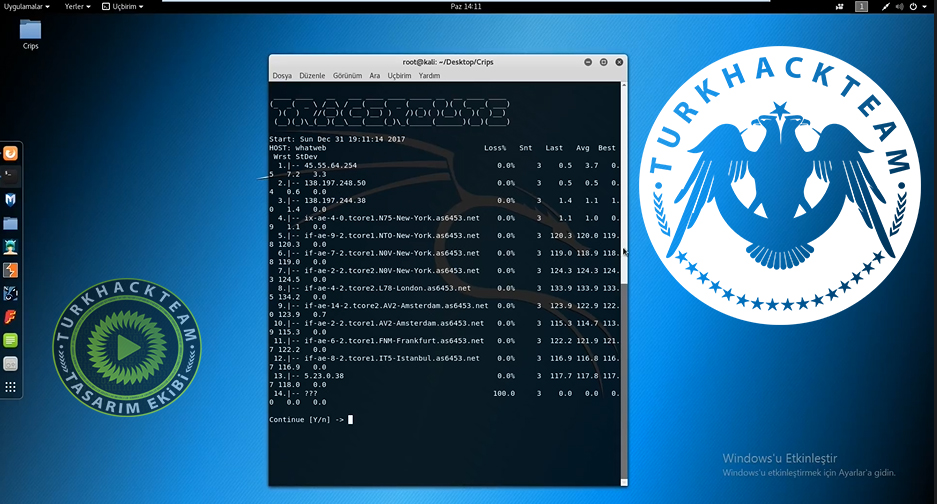

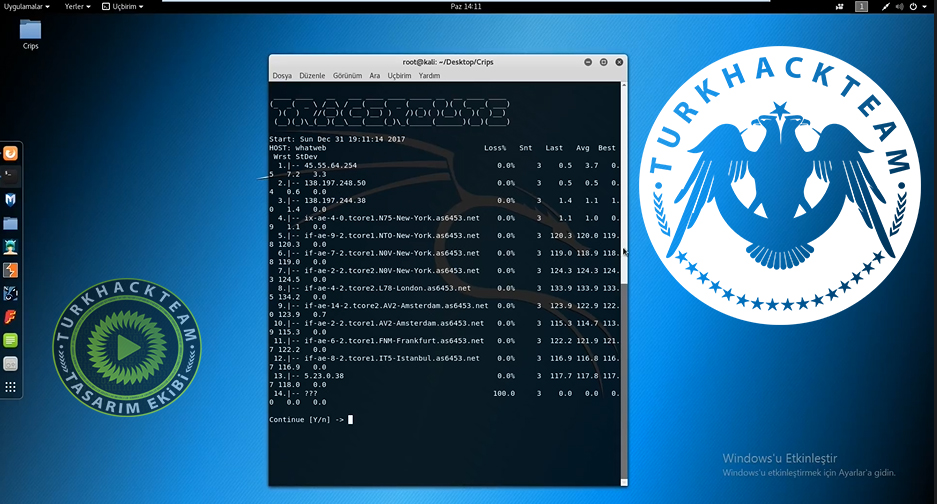

Traceroute : Test ettiğimiz IP bir sunucuyu bir bilgisayarı ifade ediyor bu yüzden biz internetten çıktığımızda direkt olarak bu adrese bağlanmaz. Belli sunuculardan geçer ardından bağlantı sağlanır. Bu işlev ise hangi Adreslerden geçtiğini bizlerle paylaşır.

Konumuza devam edelim ve 2. seçeneği seçelim ardından ise Hedef IP adresimizi tekrar yazalım enter ile devam edelim. Bu işlem biraz zaman alabilir paniğe kapılmayın örnek görsel aşağıda olduğu gibidir;

Buradan yine N harfi ile devam ediyorum ve diğer konuya geçiyorum;

DNS Lookup > Burada ise DNS adresleri hakkında bilgi veriyor lakin IP Adresinin değil website üzerinden DNS bilgilerini veriyor bu yüzden çok işimize yaramayacağından atlıyorum.

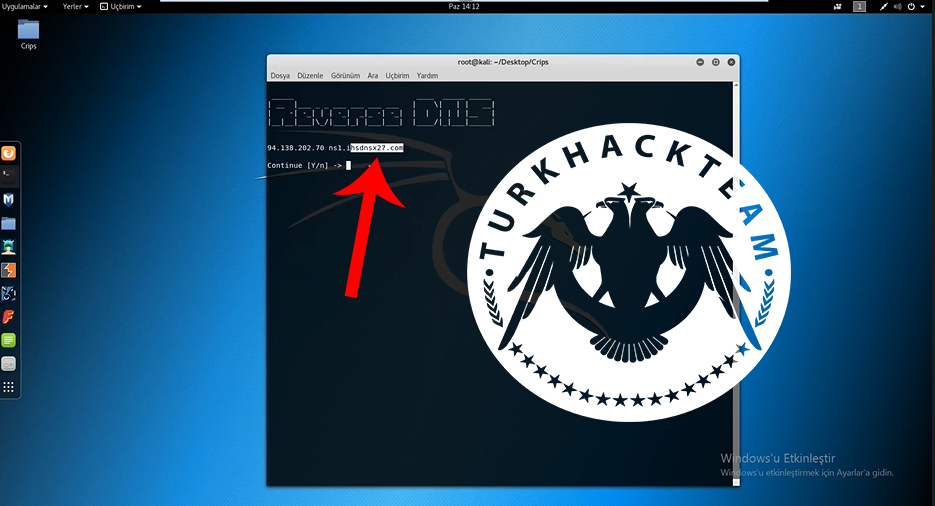

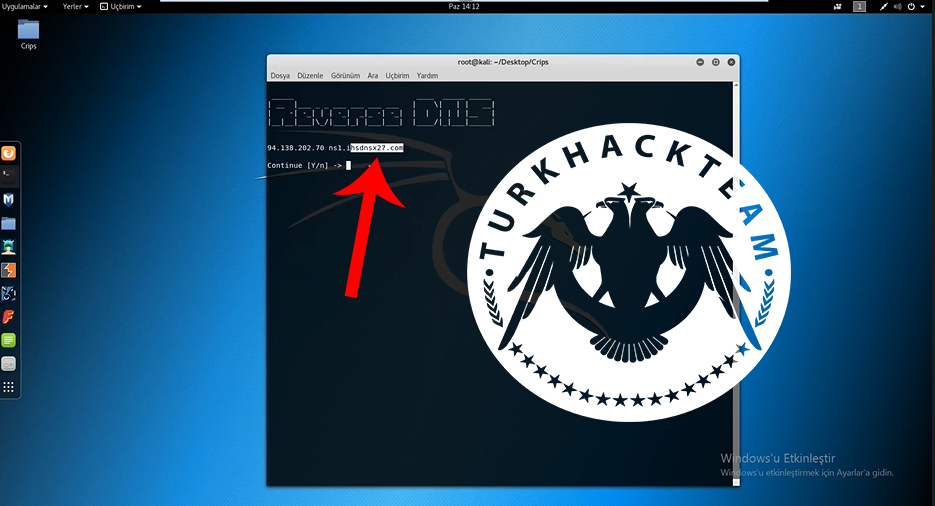

4. seçeneğimizde Reverse Look Up DNS seçeneğimiz mevcut buna değinelim.

Reverse Look Up DNS > Bu araç Hedef IP adresimizin hangi DNS'i kullandığını bizlere gösteriyor.

4'e basıyorum ve ip adresimi giriyorum enter ile devam ettiğimde ise aşağıdaki sonuç listeleniyor.

Görüldüğü üzere bu adres "Ihsdnsx27.com" DNS'inin 1. name server'ini kullandığını bizlere gösteriyor. N harfi ile geri gelerek diğer araca geçiyorum.

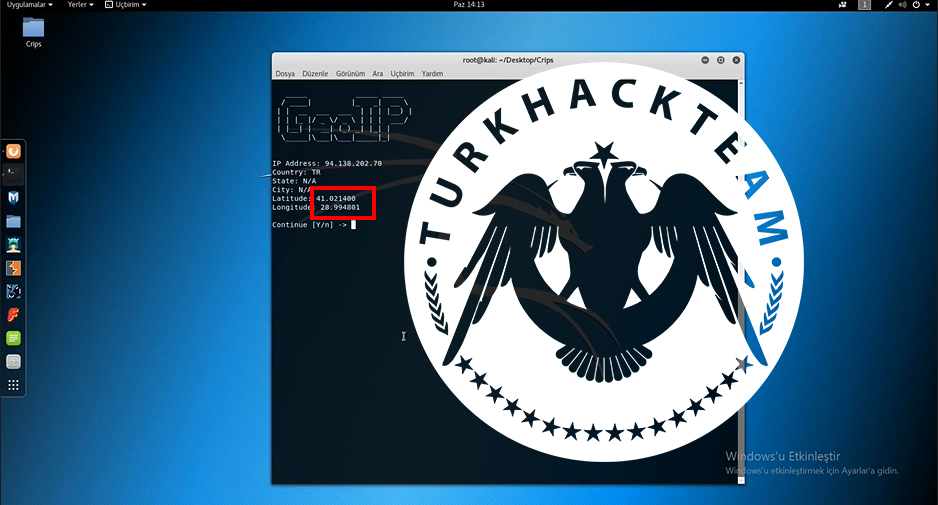

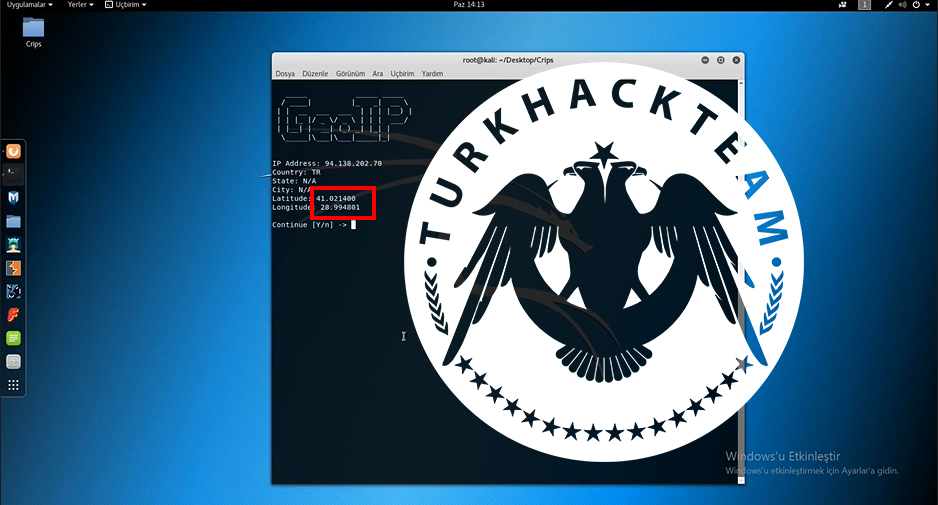

GeoIP Location > Bu araç ise IP Adresimizin o anki konumu hakkında bizlere bilgi veriyor. 5'i seçiyorum adresi yazıp devam ediyorum.

Ve görüldüğü gibi o adres hakkındaki konumu koordinat biçiminde gösteriyor. buradaki koordinatları Google Maps veya bir map editor üzerine aradığınızda size yakın da olsa sonuç verecektir. Bilgilendirme olarak da belirteyim ne yazık ki her zaman kesin sonuç vermemektedir.

Sırada ise 6. seçenek olan PORT SCAN aracı mevcut...

PORT SCAN > Bu araç ise yine IP Adresi üzerinde portları taramamamızı sağlamaktadır. Çok detaylı bir özellik olmadığından bunu da atlıyorum.

Son seçenek olarak Reverse IP Lookup seçeneği kalıyor bu seçenek de çoğumuzun bildiği Hacker Target sitesinden çekilen sonuçları bizlere bu araç üzerinde gösteriyor. Hacker Target bir web sitesi olduğu için bu aracı her seferinde çalıştırmak yerine direkt olarak web sitesi üzerinden de çekebilirsiniz.

Site linkini buraya bırakıyorum ve konumuzu burada noktalıyoruz. Bir sonraki konuda/konularda görüşmek dileğiyle...

Herkese İyi Forumlar

Burada WhoisIP Sorgusu ile adres kimin adına alınmış kayıtlı olduğu telefon numarası vb. şekilde gösteriliyor. Bunun çok fazla detayına girmiyorum ve N harfine basarak devam ediyoruz. 2. sırada TraceRoute olduğunu görüyoruz.

Traceroute : Test ettiğimiz IP bir sunucuyu bir bilgisayarı ifade ediyor bu yüzden biz internetten çıktığımızda direkt olarak bu adrese bağlanmaz. Belli sunuculardan geçer ardından bağlantı sağlanır. Bu işlev ise hangi Adreslerden geçtiğini bizlerle paylaşır.

Konumuza devam edelim ve 2. seçeneği seçelim ardından ise Hedef IP adresimizi tekrar yazalım enter ile devam edelim. Bu işlem biraz zaman alabilir paniğe kapılmayın örnek görsel aşağıda olduğu gibidir;

Buradan yine N harfi ile devam ediyorum ve diğer konuya geçiyorum;

DNS Lookup > Burada ise DNS adresleri hakkında bilgi veriyor lakin IP Adresinin değil website üzerinden DNS bilgilerini veriyor bu yüzden çok işimize yaramayacağından atlıyorum.

4. seçeneğimizde Reverse Look Up DNS seçeneğimiz mevcut buna değinelim.

Reverse Look Up DNS > Bu araç Hedef IP adresimizin hangi DNS'i kullandığını bizlere gösteriyor.

4'e basıyorum ve ip adresimi giriyorum enter ile devam ettiğimde ise aşağıdaki sonuç listeleniyor.

Görüldüğü üzere bu adres "Ihsdnsx27.com" DNS'inin 1. name server'ini kullandığını bizlere gösteriyor. N harfi ile geri gelerek diğer araca geçiyorum.

GeoIP Location > Bu araç ise IP Adresimizin o anki konumu hakkında bizlere bilgi veriyor. 5'i seçiyorum adresi yazıp devam ediyorum.

Ve görüldüğü gibi o adres hakkındaki konumu koordinat biçiminde gösteriyor. buradaki koordinatları Google Maps veya bir map editor üzerine aradığınızda size yakın da olsa sonuç verecektir. Bilgilendirme olarak da belirteyim ne yazık ki her zaman kesin sonuç vermemektedir.

Sırada ise 6. seçenek olan PORT SCAN aracı mevcut...

PORT SCAN > Bu araç ise yine IP Adresi üzerinde portları taramamamızı sağlamaktadır. Çok detaylı bir özellik olmadığından bunu da atlıyorum.

Son seçenek olarak Reverse IP Lookup seçeneği kalıyor bu seçenek de çoğumuzun bildiği Hacker Target sitesinden çekilen sonuçları bizlere bu araç üzerinde gösteriyor. Hacker Target bir web sitesi olduğu için bu aracı her seferinde çalıştırmak yerine direkt olarak web sitesi üzerinden de çekebilirsiniz.

Site linkini buraya bırakıyorum ve konumuzu burada noktalıyoruz. Bir sonraki konuda/konularda görüşmek dileğiyle...

Herkese İyi Forumlar

Son düzenleme: