Merhaba değerli turkhackteam üyeleri

bu konumda geçenlerde yarısını çözmüş olduğum

Ctf collection vol.1 adlı ctf in part 2 si ile sizlerleyim

Part 1 : https://www.turkhackteam.org/konular/tryhackme-ctf-collection-vol-1-part-1.2021394/

TASK 11

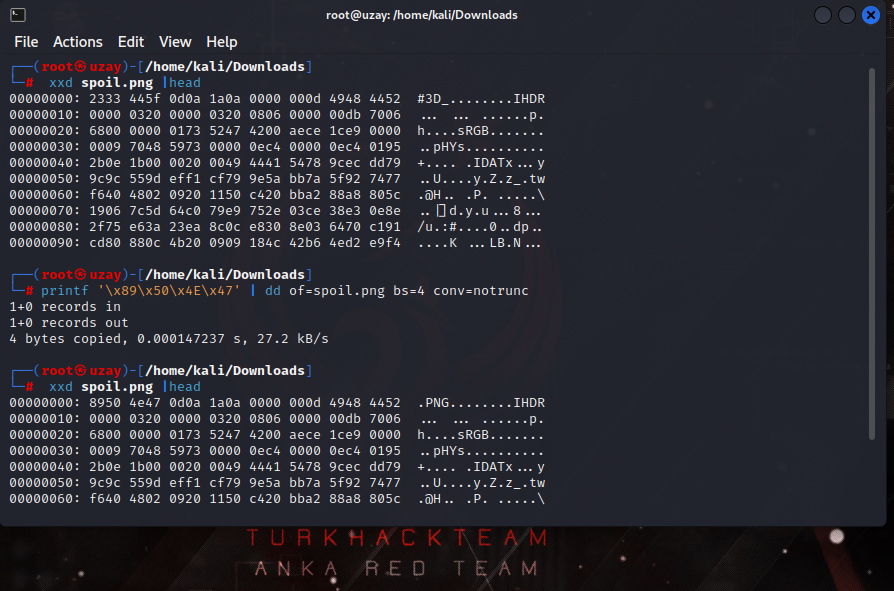

Burada bize bir resim veriyor çeşitli bilgilerine baktım fakat

bir şey çıkmadı sorun ise png başlığı eksik olduğu için resim bozuk

Kod:

xxd spoil.png |head

Kod:

printf '\x89\x50\x4E\x47' | dd of=spoil.png bs=4 conv=notrunc

Kod:

xxd spoil.png |headBu kodları sırasıyla yazınca cevabımızı buluyoruz.

TASK 12

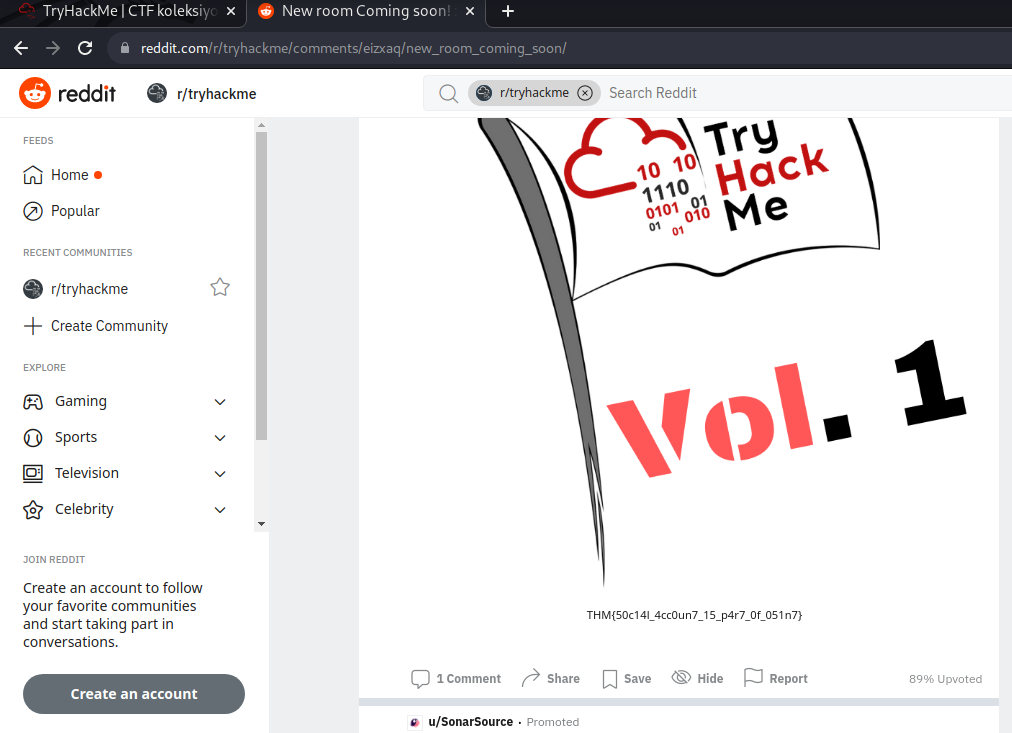

Burada ise bizden tryhackme nin reddit hesabına bakmamız

istenmiş biraz kurcaladıktan sonra flag ı buldum

resimdeki url den bakarak direk bulabilirsiniz

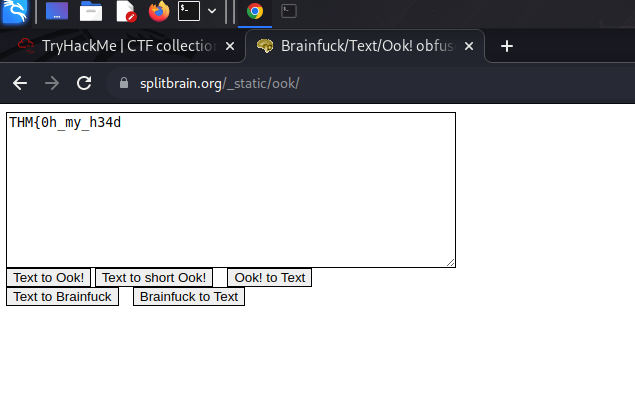

TASK 13

Bu görevde değişik semboller verip çözmemizi

istiyor online olarak brainfuck dan çözelim

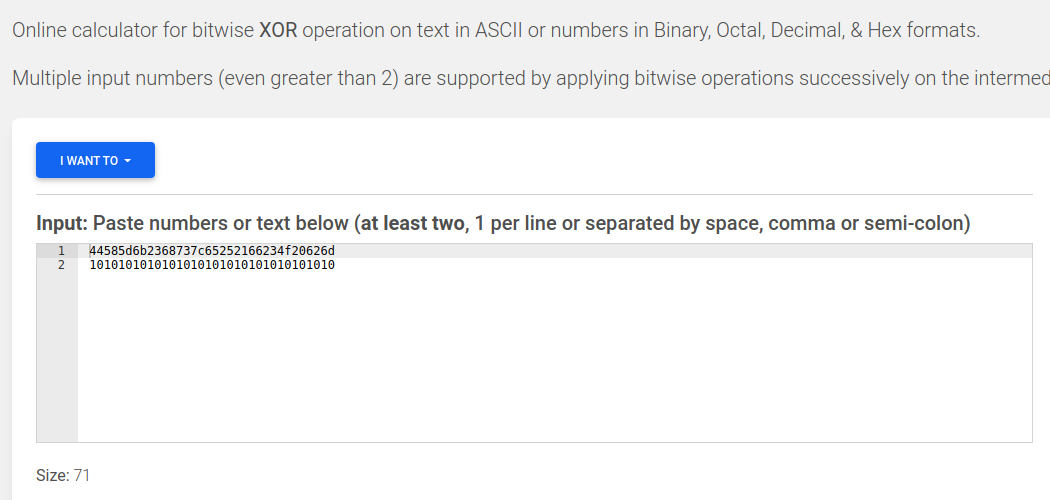

TASK 14

Burada ise bize iki veri vermiş ve ipucu olarak XOR

ipucunu vermiş online olarak xor decode ile kırıyorum

cevabı sayfayı aşağıya kaydırıp görebilirsiniz

TASK 15

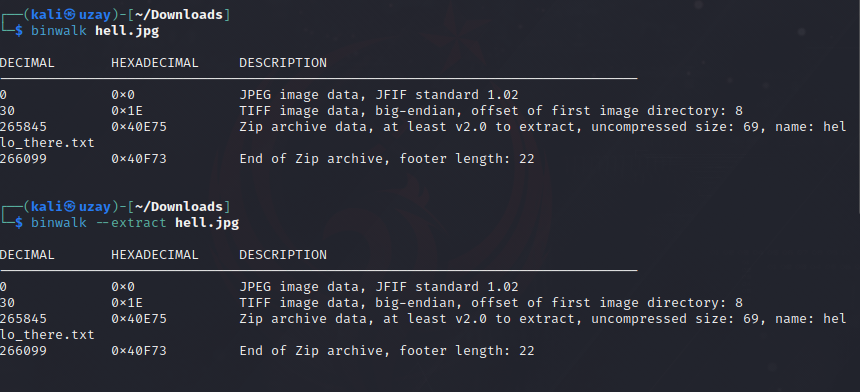

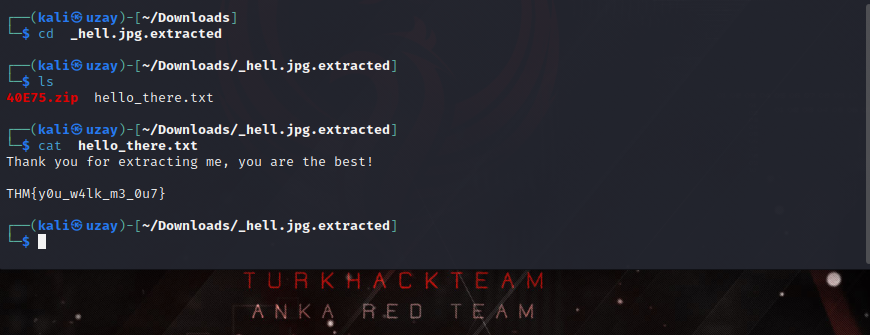

Bu soruda bize hell.jpg adlı bir resim verdi

ipucunda ise binwalk kullanmamızı istiyor.

Resim :

Çözüm :

TASK 16

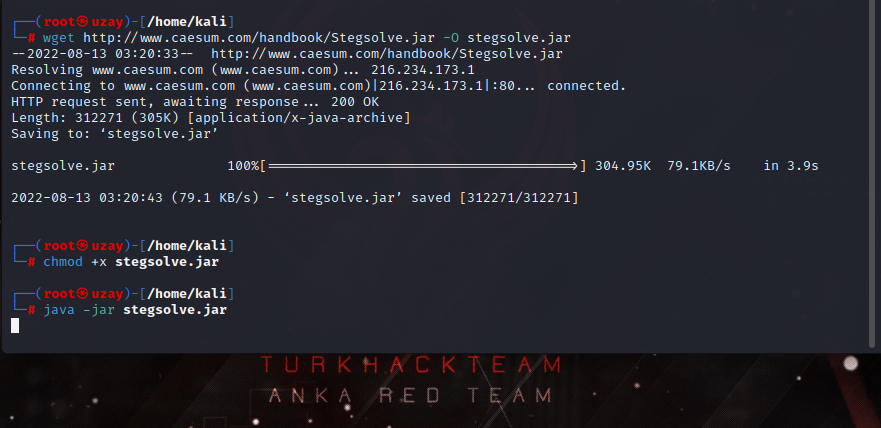

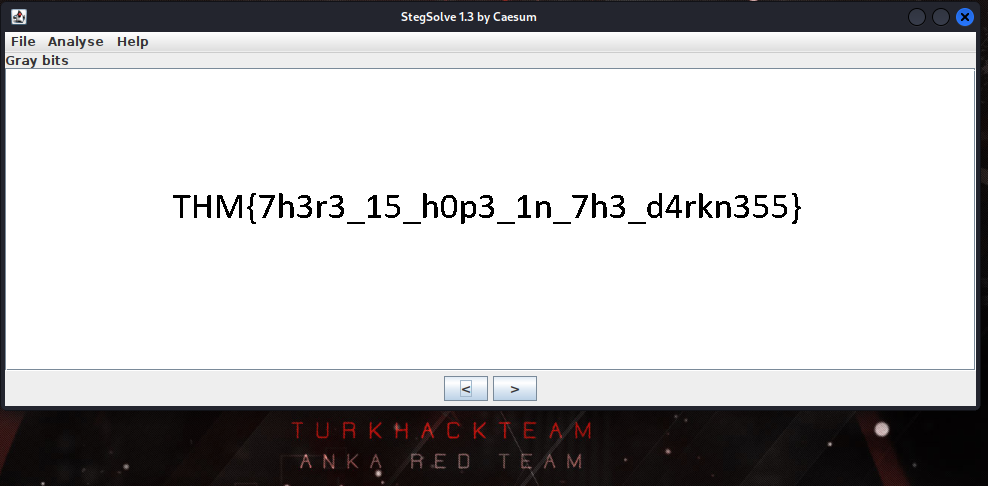

Burada ise yine bir resim verdi ve stegsolve

aracı ile incelememizi istiyor

Aracın kurulumu:

Resimi araç ile açıp ok tuşlarını kullanarak yazı

gelene kadar basıyorum

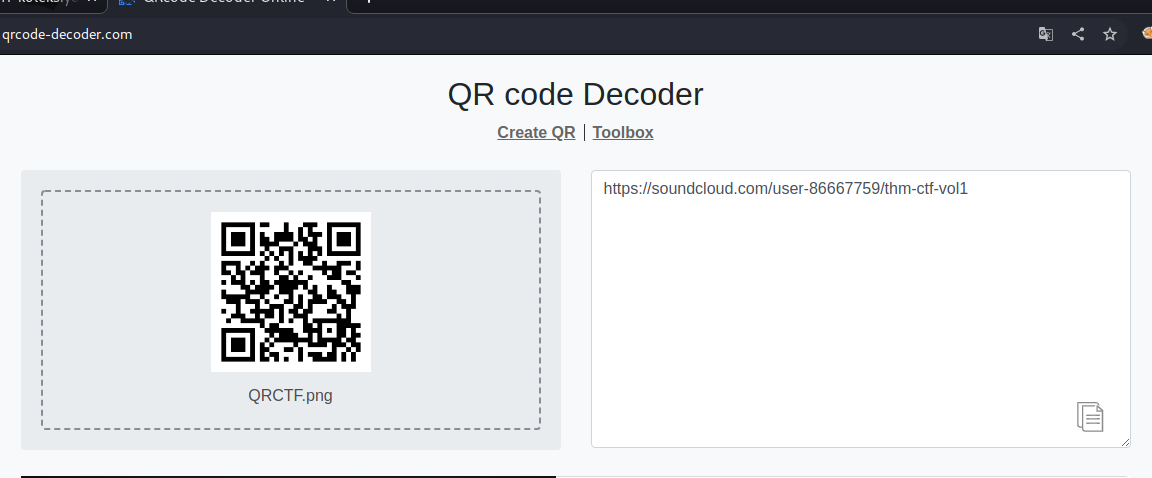

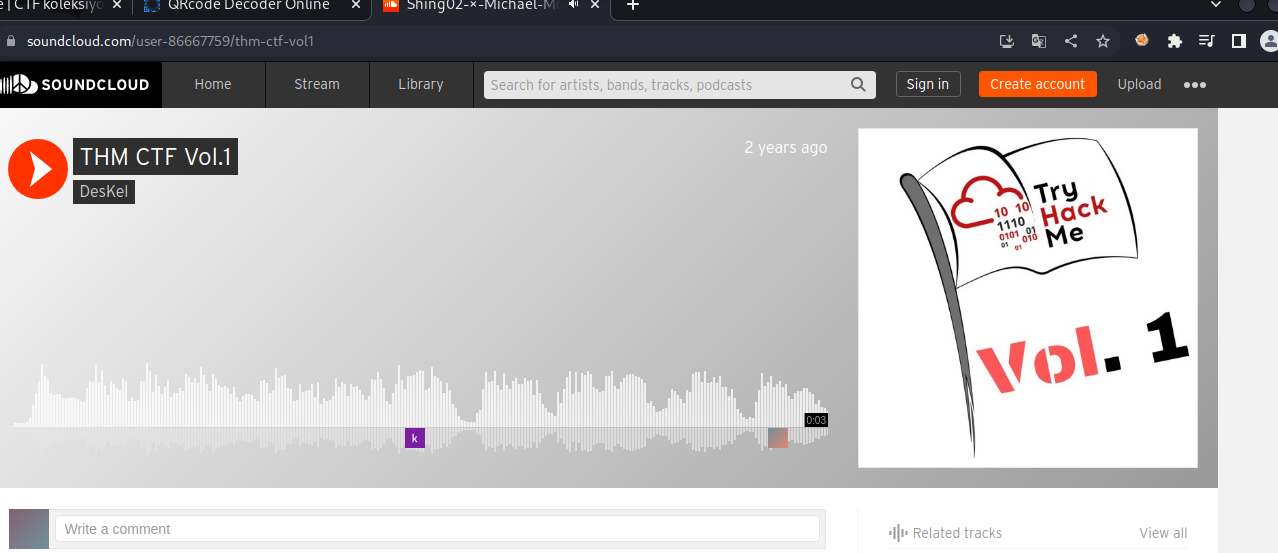

TASK 17

Bize QR kod verdi

QR kodu online olarak decode ediyorum

Çıkan siteye gidiyorum ses var dinleyince cevabı buluyoruz

fakat biraz zor anlayabilirsiniz benide kanser etti anlayamadım

Ben size flag ı veriyim

THM{SOUNDINGQR}

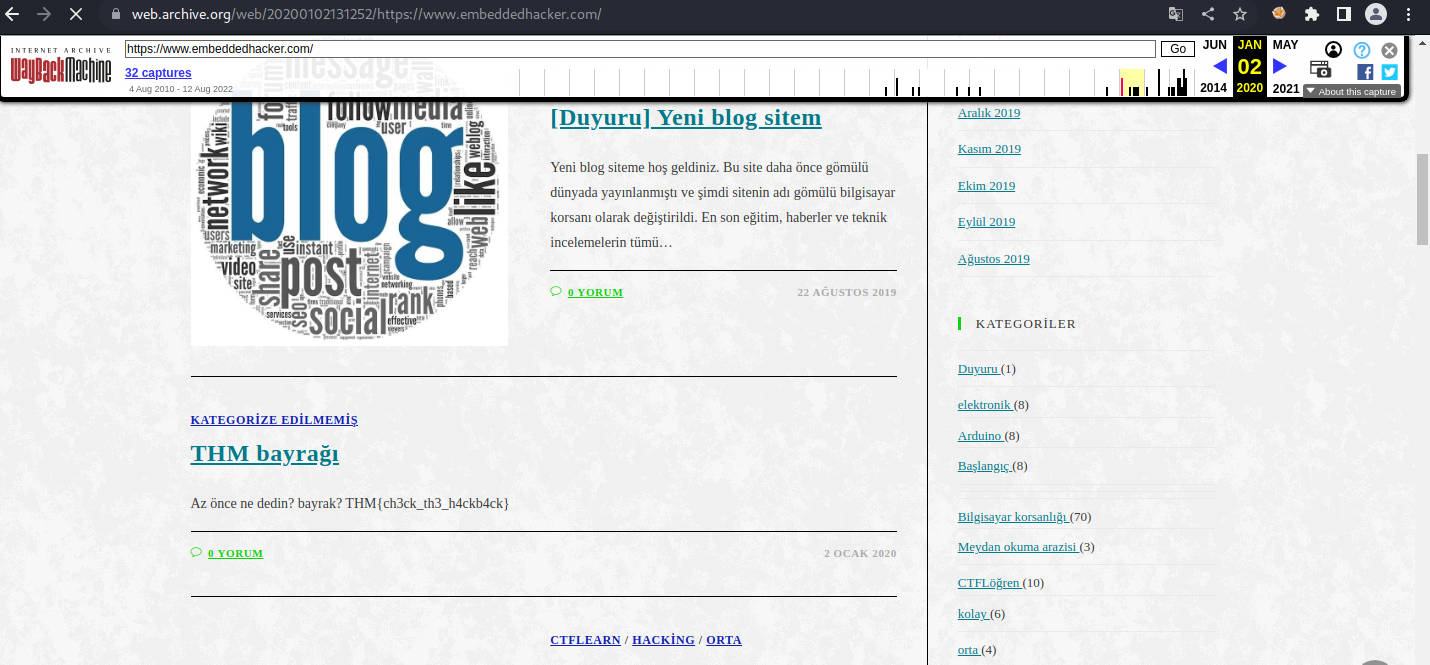

TASK 18

Burada bize bir site veriyor ve geçmişine bakmamızı da

istiyor ayrıca tarih de vermiş

ayrıca nerden bakacağımızı da söylemiş

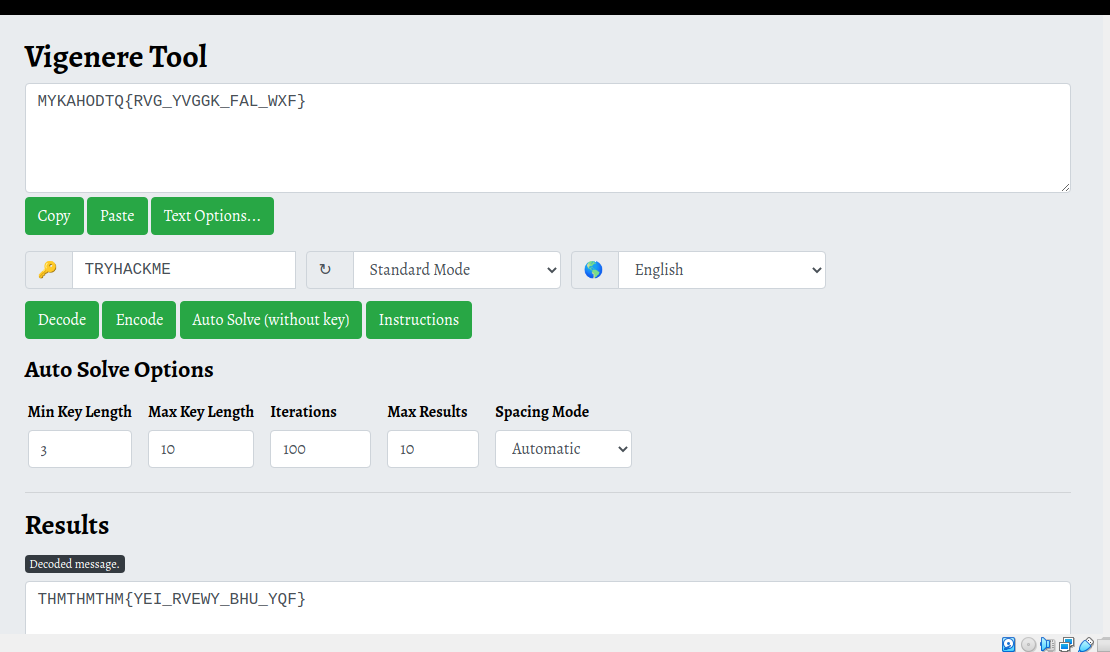

TASK 19

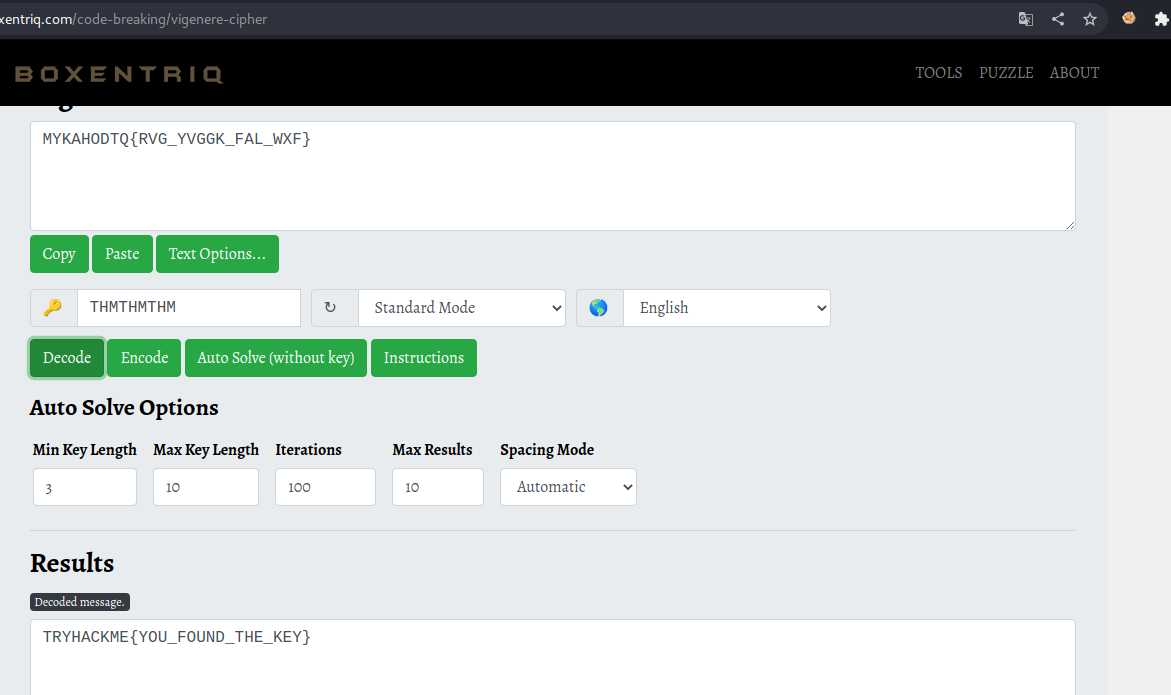

Bize şifreli bir metin verip ipucuda vigenere şifresinin

anahtarını bulun demiş

online olarak çözümlüyorum anahtarı THMTHMTHM

olarak bulup tekrar anahtarla yazıp flagı buldum

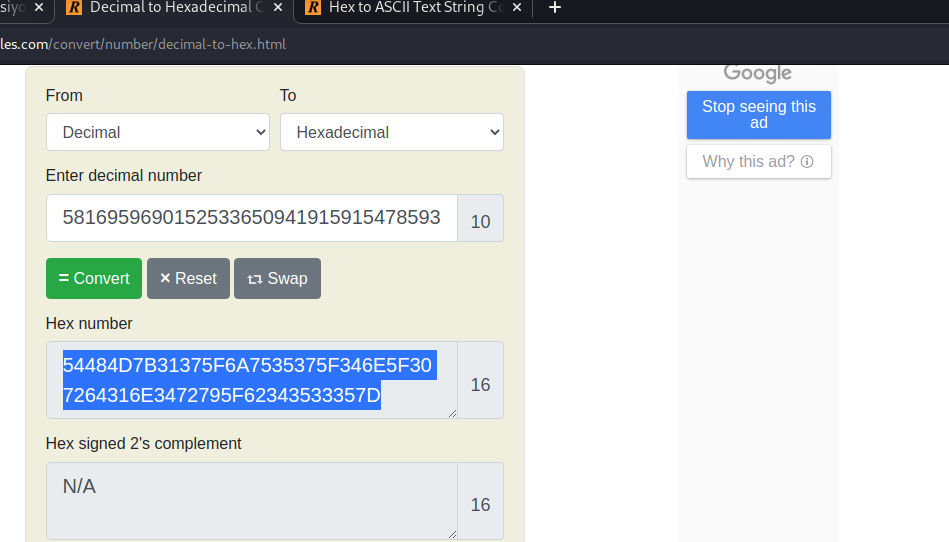

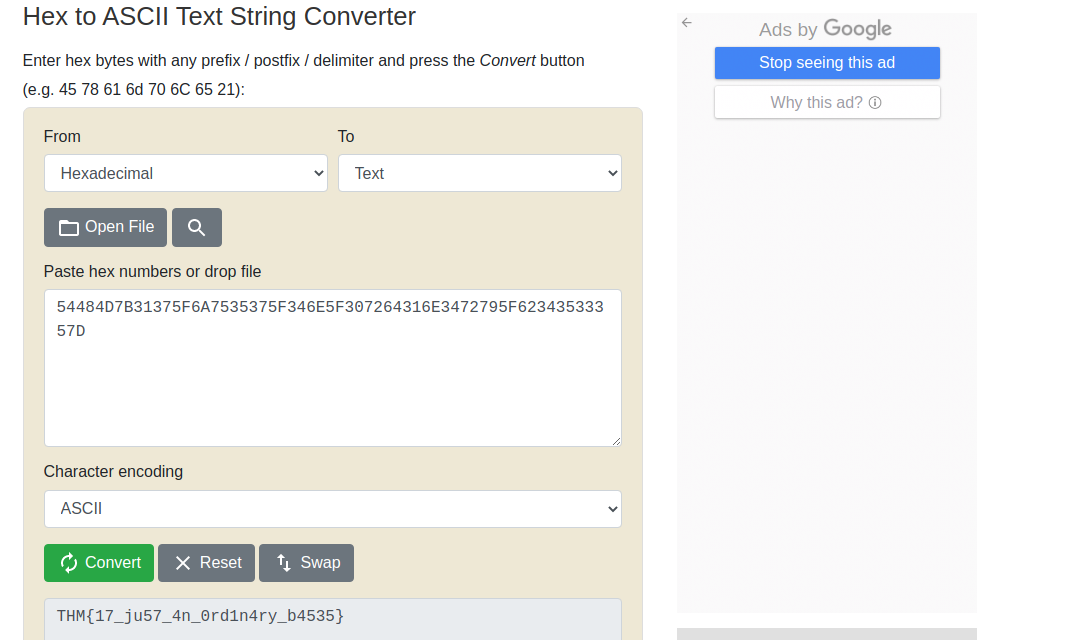

TASK 20

Bir veri verip decode etmemizi istemiş

ilk olarak decimal veriyi hex formatına dönüştürüp

Bulduğumuz hex verisini de ascıı ye dönüştürüp flag i

buluyoruz

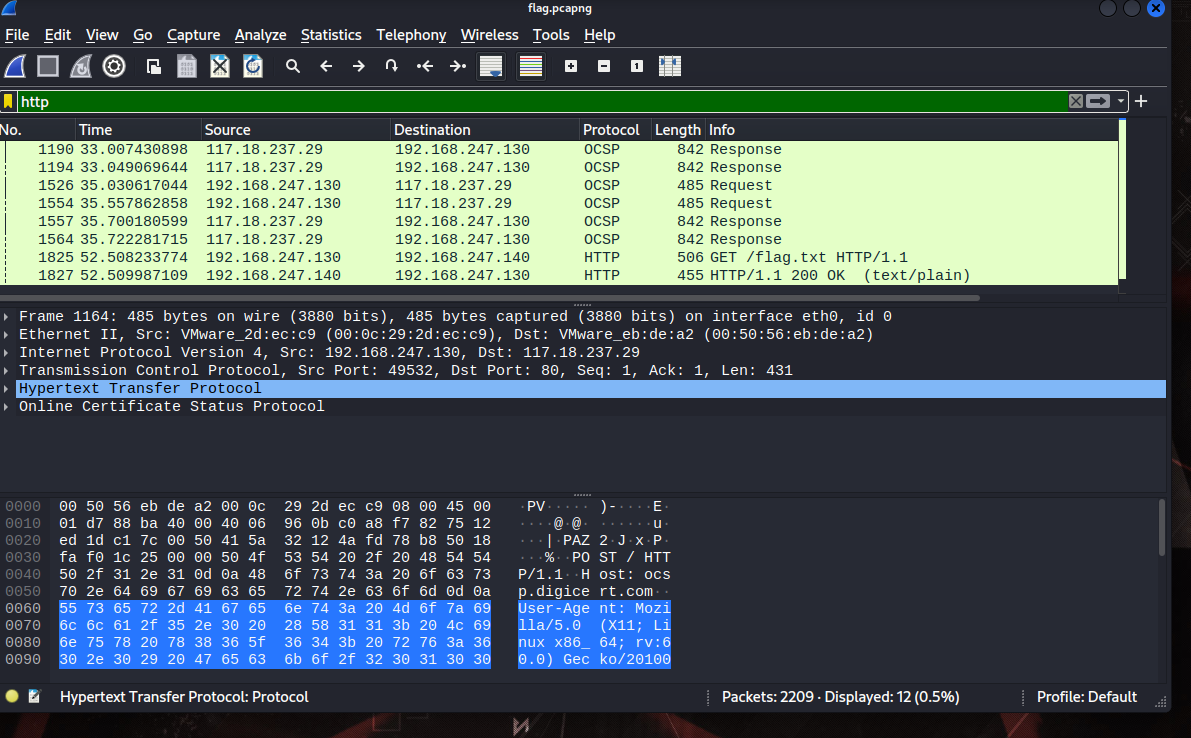

TASK 21

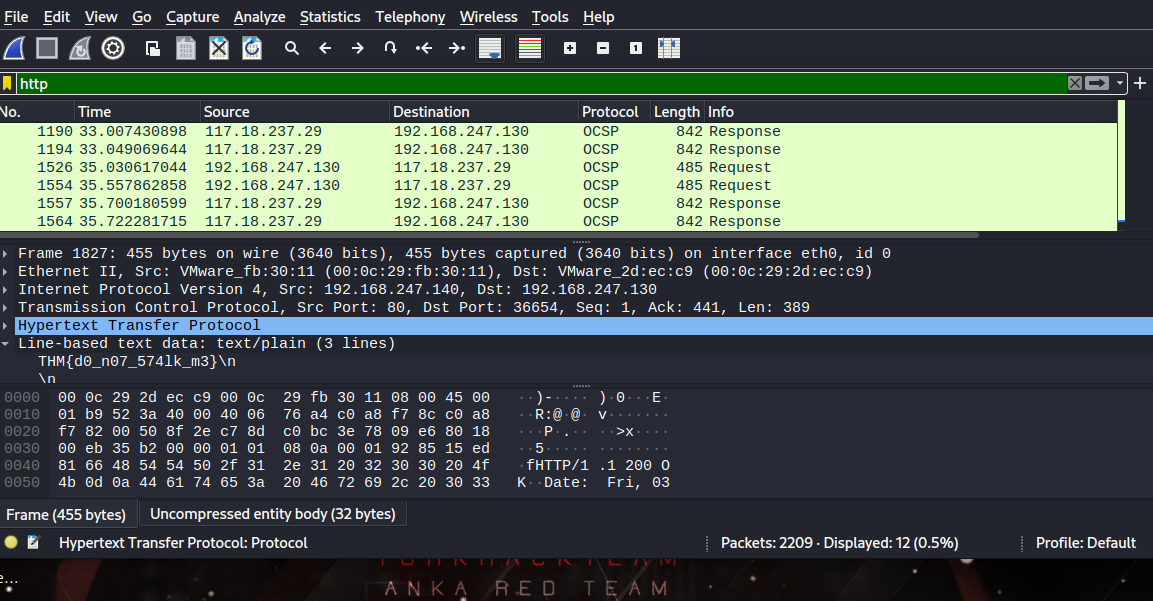

Bize bir pcap dosyası verdi verilere wireshark ilebir göz attım

ve http olarak filtreledim paketleri flag.txt adlı bir istek olduğunu gördüm

Bu paketin içindeki veriye bakıp flag ı buldum

Evet bir ctf konumuzun daha sonuna geldik

umarım faydalı olur

Bir sonraki konumda görüşmek üzere...

Son düzenleme: