Herkese, selamlar. Bu konum da Windows için Remnux yapılandırması yaparak kötü amaçlı yazılımları incelemek için kendimize Malware Analysis Lab. ortamını kurmayı anlatacağım.

Nedir Bu Remnux?

Remnux, kötü amaçlı yazılımları, dosyaları veya komut dosyalarını incelemek için bir çok araçla donatılmış, kötü amaçlı yazılım analistlerine uygun bir Linux dağıtımıdır.

REMnux, topluluk tarafından tasarlanan ücretsiz araçların derlemesini uygular ve tüm bu araçlar, analist tarafından kötü amaçlı yazılımı dışarıdan araştırmak, araçları kurmak ve yapılandırmak için kullanılır.

Kötü Amaçlı Yazılımlar

Kötü Amaçlı Yazılım, fidye yazılımı, casus yazılım, virüs ve diğer tehlikeli dosyaların/programların genel adıdır. Genellikle bilgisayar korsanları tarafından cihazlara/sistemlere izinsiz olarak erişmek, veri çalmak ve daha fazlası için geliştirilen yazılım programlarıdır. Bilgisayar korsanları oluşturdukları bu kötü amaçlı yazılımları sistemlere bulaştırmak için bir çok yol kullanırlar. Bunlar; sahte internet siteleri, bad usb' ler, crackli oyunların içine yerleştirmek (torrent vb.), reklam yazılımları, sahte uygulamalar gibi yolları var. Fakat genellikle phishing saldırılarına yönelik e-postalar ile bulaştırmaya çalışırlar.

Kötü amaçlı yazılımların analizlerini izole ettiğimiz bir ağ da laboratuvar kurarak yapıyoruz. Çünkü kötü amaçlı yazılımların kişisel cihazımıza bulaşmasını istemeyiz. Bu durum nedeniyle, kişisel cihazımız ile kötü amaçlı yazılımları analiz ettiğimiz cihaz arasındaki ağı devre dışı bırakacağız. İnternet bağlantısı için sanal bir ağ oluşturacağız.

Dinamik ve Statik Analiz

Kötü amaçlı yazılımları veya kötü amaçlı olduğunu düşündüğümüz yazılımları analiz etmenin temelde iki yolu vardır. Yazılımı çalıştırmadan ne yaptığına bakmaya statik analiz. Yazılım çalışırken neler yaptığına bakmaya ise dinamik analiz denir. Aşağıda bu analiz türlerini gerçekleştirmek için yapmanız gerekenleri bulabilirsiniz;

Bunlar, kötü amaçlı yazılım analizinin yalnızca birkaç adımıdır. Kötü amaçlı yazılım programlarını analiz etmenin çeşitli yolları vardır.

Nedir Bu Remnux?

Remnux, kötü amaçlı yazılımları, dosyaları veya komut dosyalarını incelemek için bir çok araçla donatılmış, kötü amaçlı yazılım analistlerine uygun bir Linux dağıtımıdır.

REMnux, topluluk tarafından tasarlanan ücretsiz araçların derlemesini uygular ve tüm bu araçlar, analist tarafından kötü amaçlı yazılımı dışarıdan araştırmak, araçları kurmak ve yapılandırmak için kullanılır.

Kötü Amaçlı Yazılımlar

Kötü Amaçlı Yazılım, fidye yazılımı, casus yazılım, virüs ve diğer tehlikeli dosyaların/programların genel adıdır. Genellikle bilgisayar korsanları tarafından cihazlara/sistemlere izinsiz olarak erişmek, veri çalmak ve daha fazlası için geliştirilen yazılım programlarıdır. Bilgisayar korsanları oluşturdukları bu kötü amaçlı yazılımları sistemlere bulaştırmak için bir çok yol kullanırlar. Bunlar; sahte internet siteleri, bad usb' ler, crackli oyunların içine yerleştirmek (torrent vb.), reklam yazılımları, sahte uygulamalar gibi yolları var. Fakat genellikle phishing saldırılarına yönelik e-postalar ile bulaştırmaya çalışırlar.

Kötü amaçlı yazılımların analizlerini izole ettiğimiz bir ağ da laboratuvar kurarak yapıyoruz. Çünkü kötü amaçlı yazılımların kişisel cihazımıza bulaşmasını istemeyiz. Bu durum nedeniyle, kişisel cihazımız ile kötü amaçlı yazılımları analiz ettiğimiz cihaz arasındaki ağı devre dışı bırakacağız. İnternet bağlantısı için sanal bir ağ oluşturacağız.

Dinamik ve Statik Analiz

Kötü amaçlı yazılımları veya kötü amaçlı olduğunu düşündüğümüz yazılımları analiz etmenin temelde iki yolu vardır. Yazılımı çalıştırmadan ne yaptığına bakmaya statik analiz. Yazılım çalışırken neler yaptığına bakmaya ise dinamik analiz denir. Aşağıda bu analiz türlerini gerçekleştirmek için yapmanız gerekenleri bulabilirsiniz;

Bunlar, kötü amaçlı yazılım analizinin yalnızca birkaç adımıdır. Kötü amaçlı yazılım programlarını analiz etmenin çeşitli yolları vardır.

Dinamik | Statik |

|---|---|

Kötü amaçlı yazılımları çalışırken analiz edin. | Kötü amaçlı yazılımı çalıştırmadan analiz edin. |

Kötü amaçlı olduğunu düşündüğünüz dosyanın kaynak kod yapısını inceleyin. | Kötü amaçlı yazılımın kaynak kodunu inceleyin. |

Yazılım çalışmadan önce ve çalıştırdıktan sonra görüntüler alın ve sistemdeki değişikliklere bakın. | |

Remnux Araçları Ne İş Yapar?

Yüzlerce araçtan oluşan derlenmiş bir dağıtım. Yardımcı programları aşağıdaki işlemleri yapmanıza izin verir:

- Statik dosya analizi için bir çok araç sunar.

- Binary dosya analizi için de birkaç araç sunar.

- Ağ analizi için tcpdump, ngrep ve wireshark içerir.

- Web trafiği analizi için NetworkMiner, CapTipper ve burpsuite araçlarını içerir.

- JavaScript temizliği için js-beautify kullanır.

- Uzak web sayfaları içeriğini almak için wget ve Curl kullanır.

- Android kötü amaçlı yazılım kod çözme için Androwarn, AndroGuard'ı kullanır.

Kurulum ve Yapılandırma

Bu kurulum ve yapılandırma işlemlerinde amacımız ilk olarak Remnux' u kurmak ve dinamik analiz yaparken çalıştırılan kötü amaçlı yazılımın sanal ağ dan çıkıp kendi ağımıza ve bilgisayarımıza bulaşmaması için izole etmektir.

Sanal makine kuracağımız için VMWare sanallaştırma programını indiriyoruz. Daha sonra Remnux için .ova dosyasını indiriyoruz. Son olarak kötü amaçlı yazılımları deneyeceğimiz bir Windows makine lazım bunun için de Windows 7 ISO dosyası indiriyoruz.

Linkler;

- VMWare - VirusTotal

- Remnux - VirusTotal

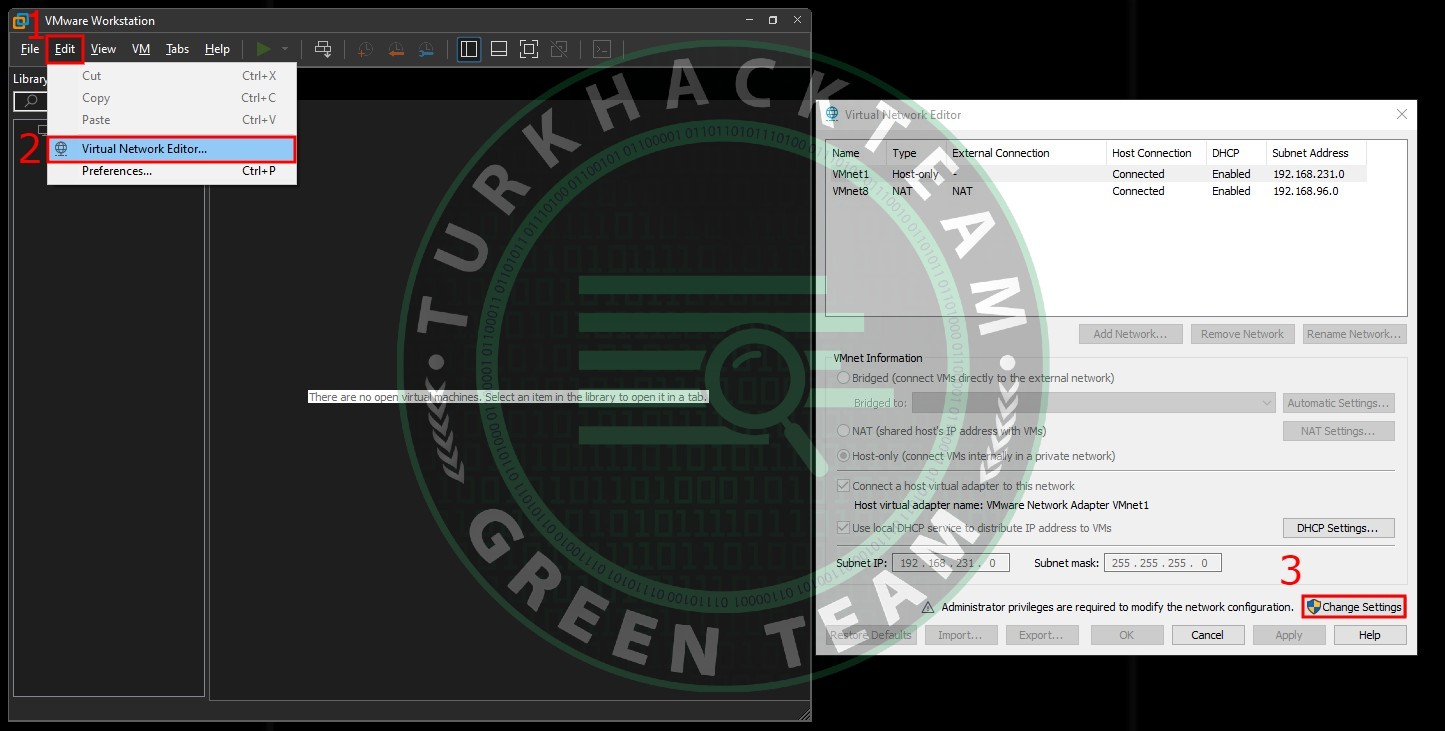

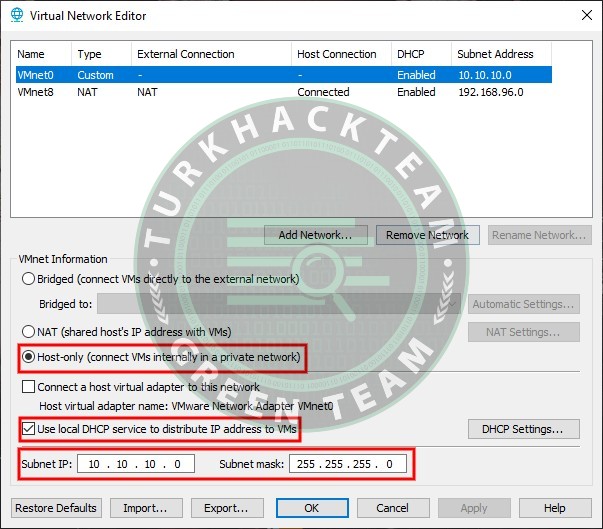

Evet gerekli programları ve dosyaları indirdikten sonra kurulum ve yapılandırma işlemlerine başlayabiliriz. İlk olarak VMWare programının Edit > Virtual Network Editor bölümüne geliyoruz. Karşımıza gelen ayar ekranında adı "Host-only" olana tıklıyoruz. Ardından ayarlarda oynamalar yapmak için "Change Settings" butonuna basıyoruz ve karışımıza gelen soruda Evet diyerek yetkiyi alıyoruz. Şimdi düzenlemelere gelebiliriz. Resimde işaretlenen ayarları yapıyoruz ve "Apply" diyerek ayarları kaydediyoruz. Böylelikle kendi ağımızdan farklı 10.10.10.0 ağında bir sanal ağ oluşturduk. Burada unutmamamız gereken oluşturduğumuz ağın adı. Burada VMnet0 bunu ileride kullanacağız.

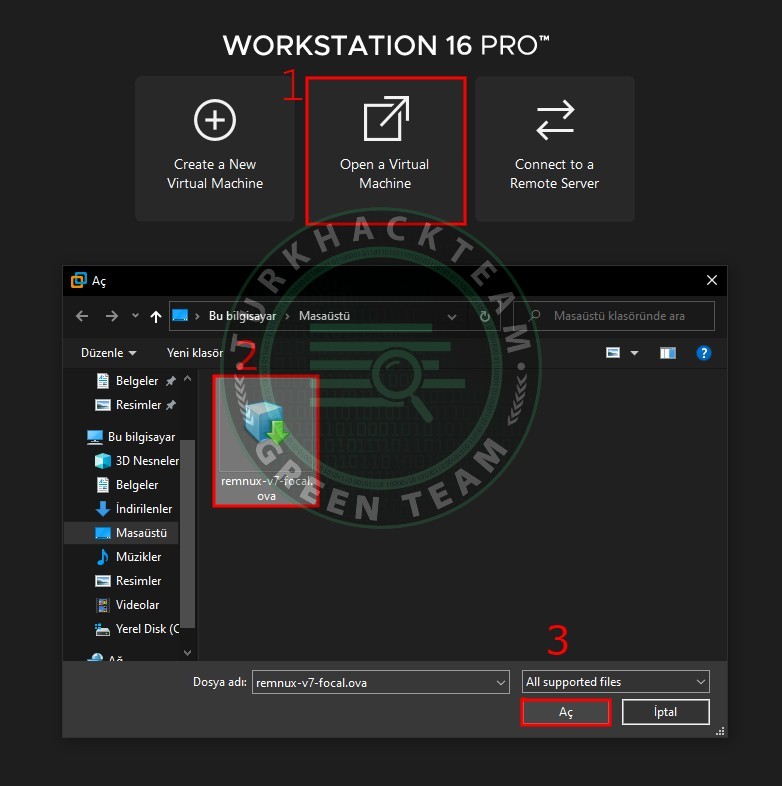

Şimdi gelelim Remnux kurulumuna. Ana sayfa da "Open a Virutal Machine" diyerek Remnux için indirdiğimiz .ova dosyasını seçip. "Aç" diyoruz. Ardından oluşturacağımız makinenin adını yazarak ilerliyoruz ve .ova dosyasını Import ediyor. Burada biraz bekliyoruz ve aracımız kurulmuş oluyor.

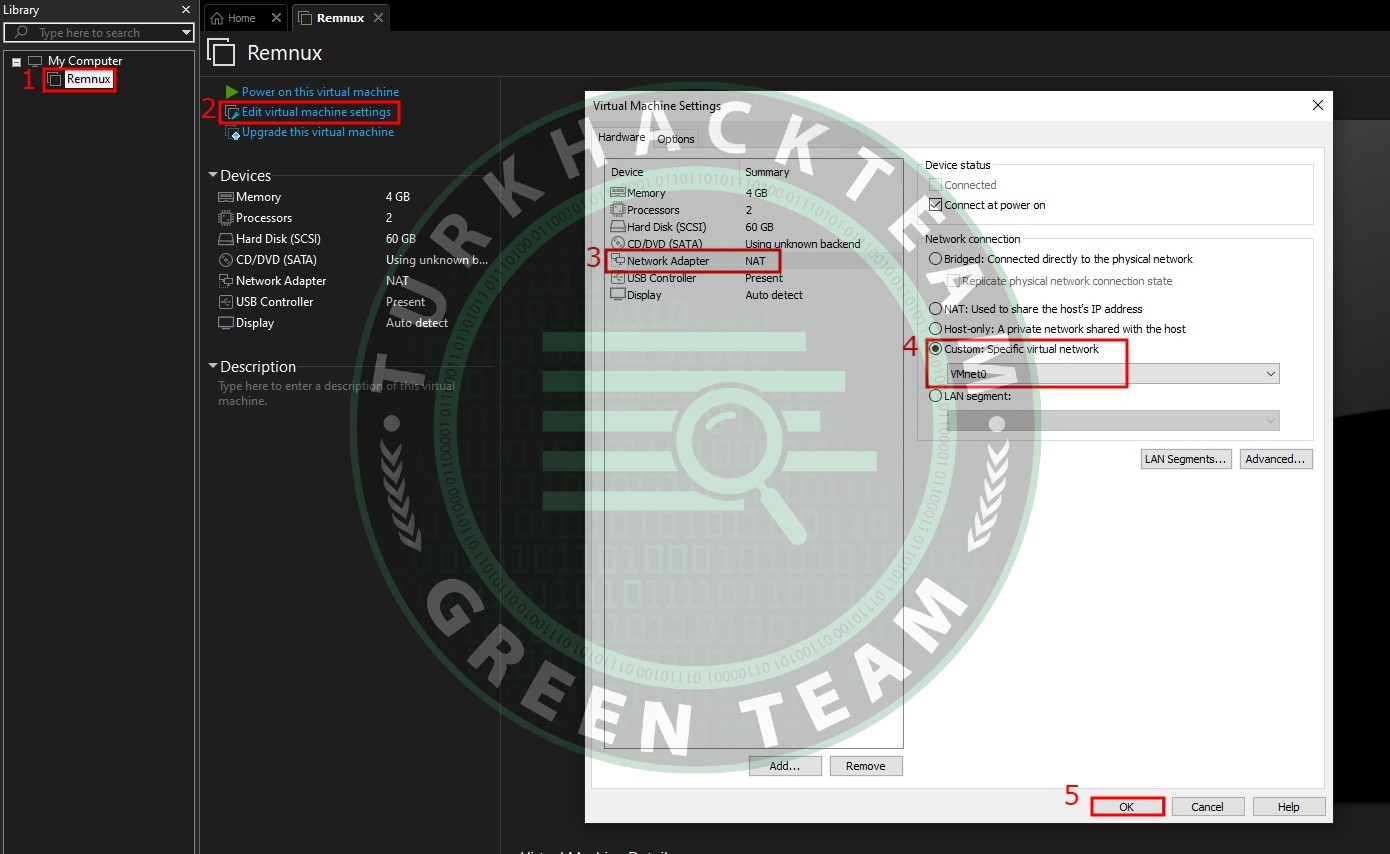

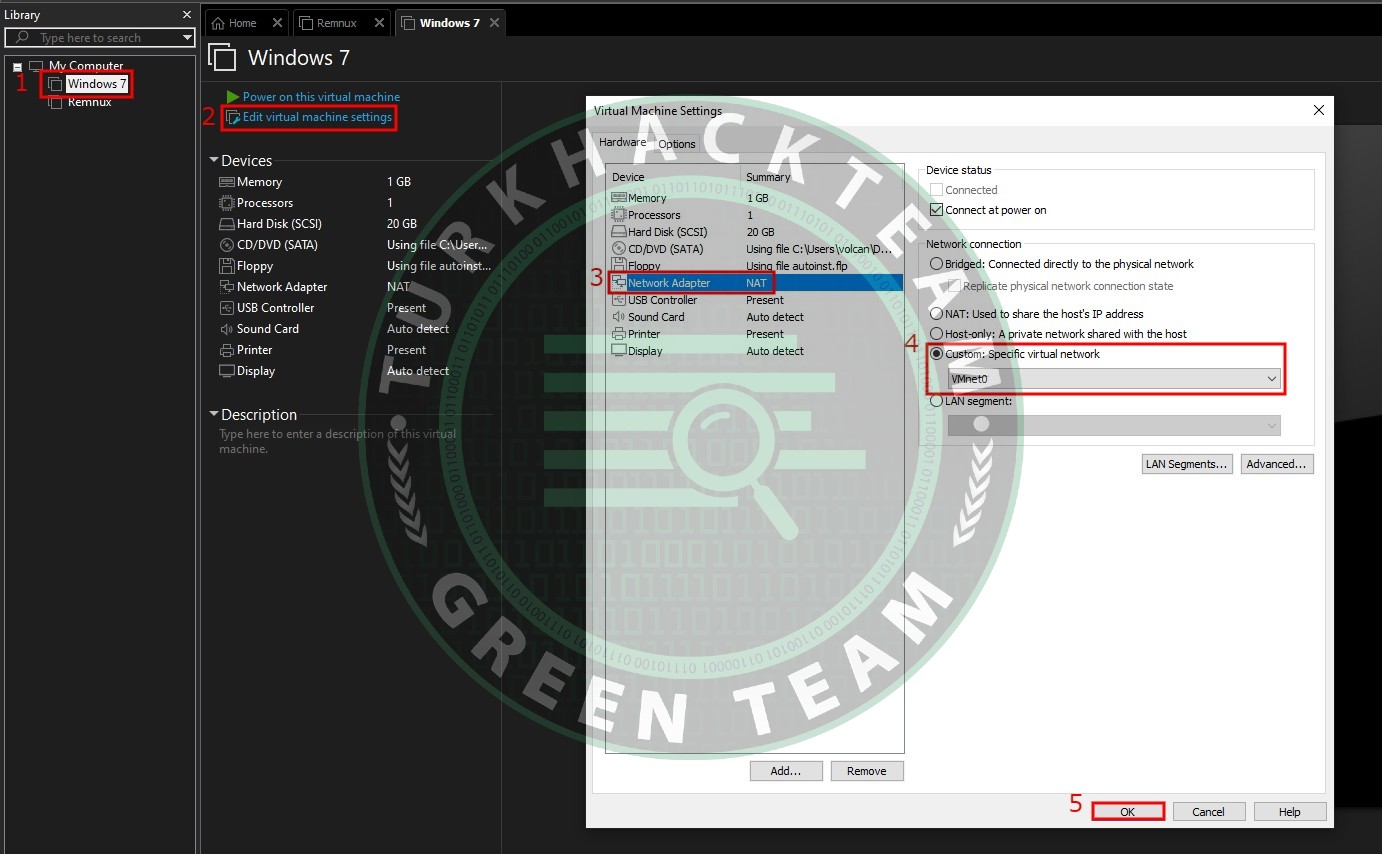

Remnux' a gelerek "Edit virtual machine settings" kısmına tıklıyoruz. Yukarıda network ayarlarından 10.10.10.0 ağında özel bir ağ oluşturduk fakat bu araç yeni kurulduğu için o ağda değil onu ayarlayacağız. "Network Adapter" kısmından NAT yerine Custom seçeneğine tıklayın. Şimdi gelelim network ağına sizde farklı olabilir ama bende ağın adı VMnet0 ağı idi o yüzden VMnet0' ı seçiyorum ve "OK" diyorum.

Şimdi ise Windows7 makinemizi kuracağız. "Create a new machine" diyerek karşımıza gelen ekranda indirmiş olduğumuz Windows7 iso dosyasını yazıyoruz gerisi basit bir kurulum olduğu için gereksiz uzatmıyorum. İleri, ileri diyerek kurabilirsiniz. Kurduktan sonra aynı ağ ayarını Windows7 için de yapıyoruz.

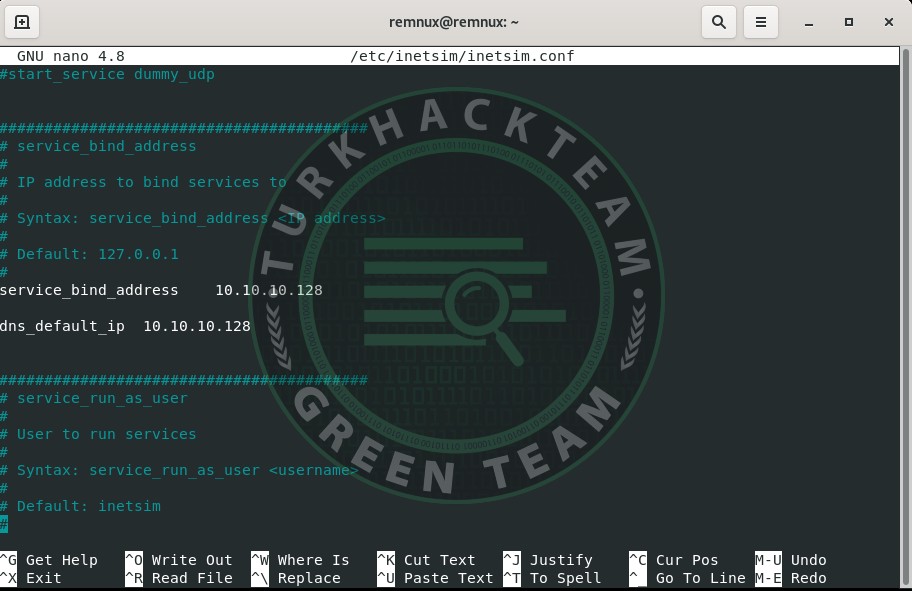

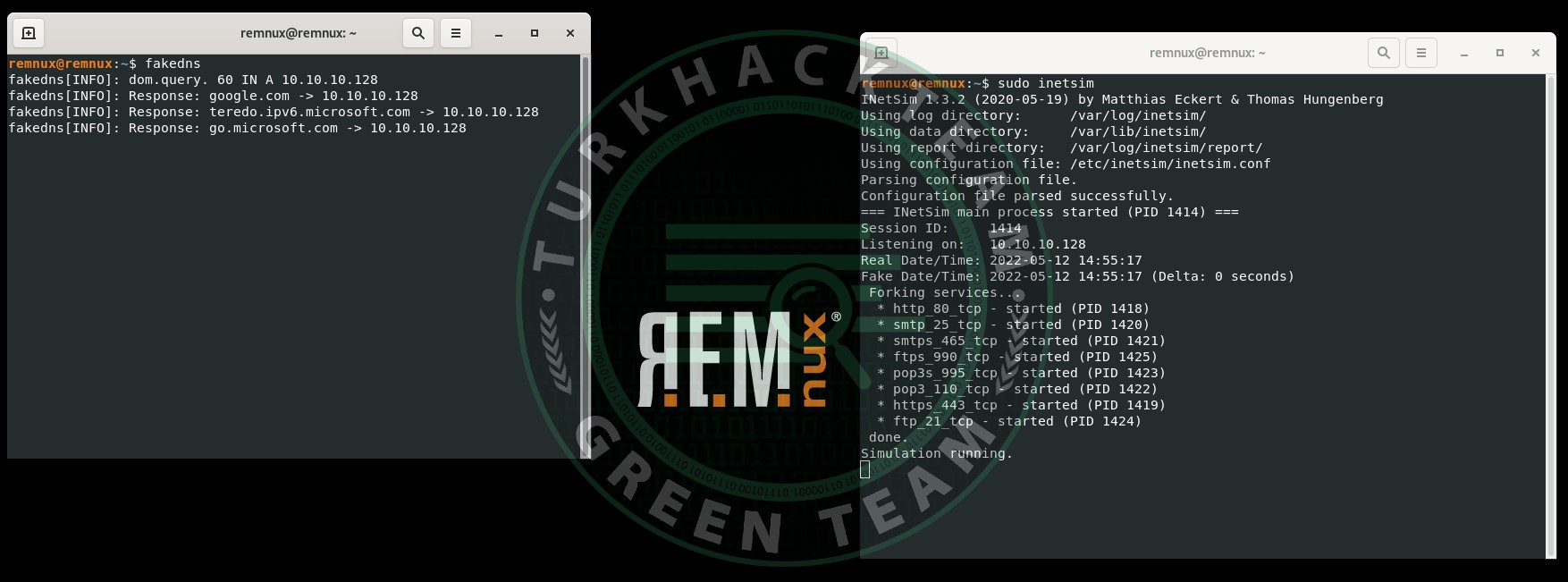

Evet makinelerin ikisini de kurduktan sonra gelelim yapılandırma işlemlerine. Yapılandırma işlemlerine başlamadan önce şunu belirteyim "inetsim" ve "fakedns" araçlarını kullanacağız. FakeDNS aracı gelen tüm DNS isteklerini terminalde bize gösterir. INetSim aracı bazı servisleri açar eğer kötü amaçlı yazılım bu servislere bağlanmaya çalışırsa bu servislere ne gibi bilgileri gönderdiğini görebiliriz. Kısaca fake servisler açarak kötü amaçlı yazılımı şaşırtır. Remnux açıyoruz ve terminale "sudo nano /etc/inetsim/inetsim.conf" yazarak. Gelen ekranda service_bind_address bölümüne şu şekilde eklemeler yapıyoruz:

Kod:

service_bind_address remnux_makinesinin_ip_adresi

dns_default_ip remnux_makinesinin_ip_adresi

Eğer Remnux' un IP adresini bilmiyorsanız terminale "ifconfig" yazarak öğrenebilirsiniz.Ekledikten sonra CTRL+X diyerek "y" ardından "enter" tuşlarına basıyoruz ve Remnux için yapılandırma işlemleri bitti.

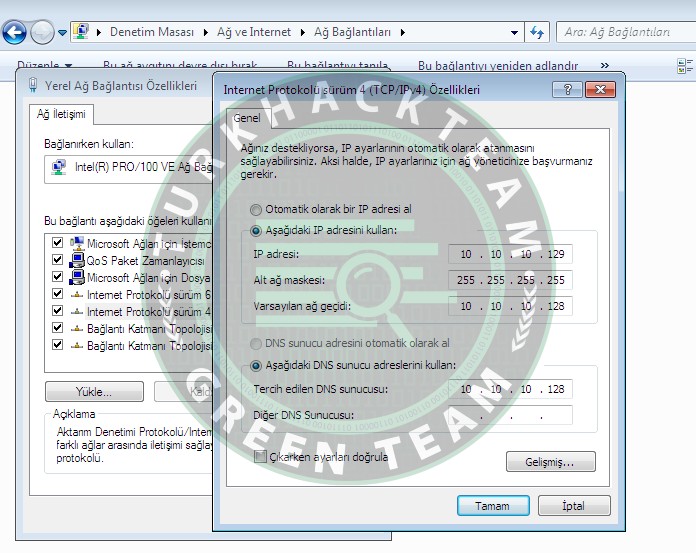

Gelelim Windows7 için yapılandırma işlemlerine. "Denetim Masası > Ağ ve Internet > Ağ ve Paylaşım Merkezi > Yerel Ağ Bağlantısı > Özellikler > Internet Protokol Sürümü 4" bu yolları uygulayarak resimdeki kısma gelin. Ardından ip adresine 10.10.10.x yazalım benim Remnux makinemin adresi 128 idi bende bunu 129 yaptım. Dikkat edin ağ da IP çakışması olmasın. Alt Ağ Maskesini 255.255.255. yapıyoruz. Gelelim önemli kısma. Varsayılan Ağ Geçidi yerine Remnux' un IP adresini yazalım. Aynı şekilde Tercih edilen DNS sunucusu bölümüne de Remnux' un IP adresini yazıyoruz. Bunun amacı eğer kötü amaçlı yazılım dış servislere bağlanmaya çalışırsa bizim Remnux makinemizden geçsin ve bizim kurduğumuz sahte servislere gidebilsin. Böylelikle bizde bu sahte servislere gelen istekleri analiz ederek kötü amaçlı yazılımın gerçekte nereye gitmeye çalıştığını anlayalım.

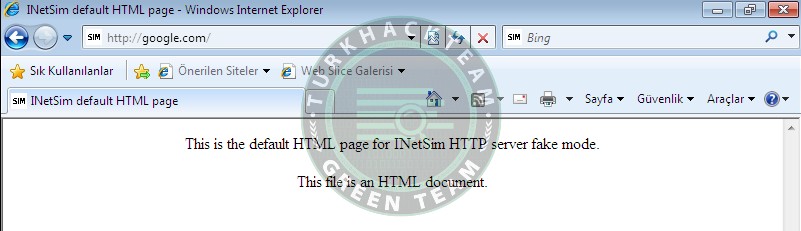

Şimdi Remnux' a gelerek bir terminale "fakedns" diğer terminale de sudo "inetsim" yazıyoruz. Ve tamamdır artık analiz işlemlerini yapabiliriz. Her ihtimale karşı kontrol etmek için Windows7' nin tarayıcısında bir siteye girmeye çalışıyorum ve bana "inetsim fake server mode" olduğunu söyledi. Yani sahte servisler çalışıyor.

Böylelikle kendi ağımızdan izole bir şekilde güvenli ağı başarıyla oluşturduk. Artık kötü amaçlı yazılımları gönül rahatlığı ile analiz edebiliriz..

Örnek Zararlı Yazılım Bulma

İnternette zararlı yazılım analizi öğrenmek ve yapmayı sevenler için örnek kötü amaçlı yazılım paylaşan siteler mevcuttur. Bu sitelerden iki tanesini aşağıda bırakacağım. Fakat bu sitelerdeki yazılımları analiz etmeden önce ağınızın başarılı bir şekilde izole edildiğinden emin olun.!

Okuyan herkese teşekkürlerimi sunuyorum. Esen kalın...

Son düzenleme: