Hepinize selamlar arkadaşlar. Bugün wordpress siteye shell atmayı / yüklemeyi ve mass deface yapmayı göstereceğim. Pek çok yöntem ve method mevcut. Hepsini bu konumuzda öğrenebileceksiniz.

Şimdi konumuza geçelim;

1. Yöntem

Öncelikle admin bilgilerini öğrendiğimiz Wordpress sitemize admin panelinden giriş yapıyoruz. Panel uzantısı çoğunlukla wp-login.php olur.

Giriş yaptıktan sonra sağ üstten profilimize gelip şifreyi ve hesaba bağlı olan mail vb. var ise değiştiriyoruz. Bu sayede siteye artık bizden başkası giremez.

İsteyenler siteyi türkçeye çevirebilir isteyenler de normal ingilizce hali ile devam edebilir.

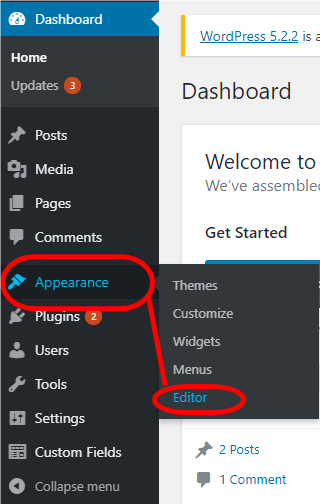

Sitemizin şuan başlangıç kısmındayız, aşağıda fırça sembolü olan görünüm bölümüne gidiyoruz.

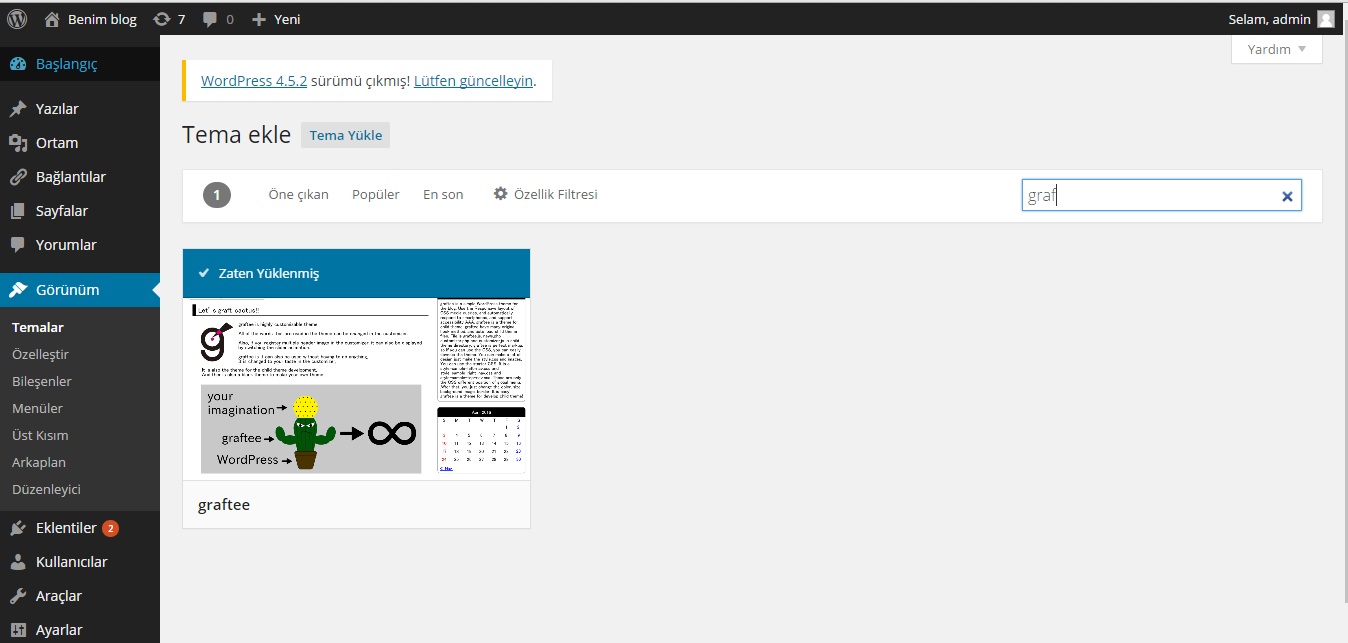

Görünümden ise temalar bölümüne gidelim ve var olan temaları silelim. Yeni bir tema ekleyelim. Bunu yapmamızın sebebi bazı sitelerde bug oluşabiliyor, indeximiz kabul olmuyor veya temada sorun çıkartabiliyor. Nolur nolmaz yapalım ve yeni tema ekleyelim.

Bu tema wordpressin sunmuş olduğu ücretsiz bir tema olsun. Mesela graftee adındaki temayı seçebilirsiniz. Burada dikkat edilmesi gereken husus temamız tek kelime olsun. Birden fazla uzun ve karışık isimli temaları seçmemeye özen gösterin, yoksa zorlanabilirsiniz.

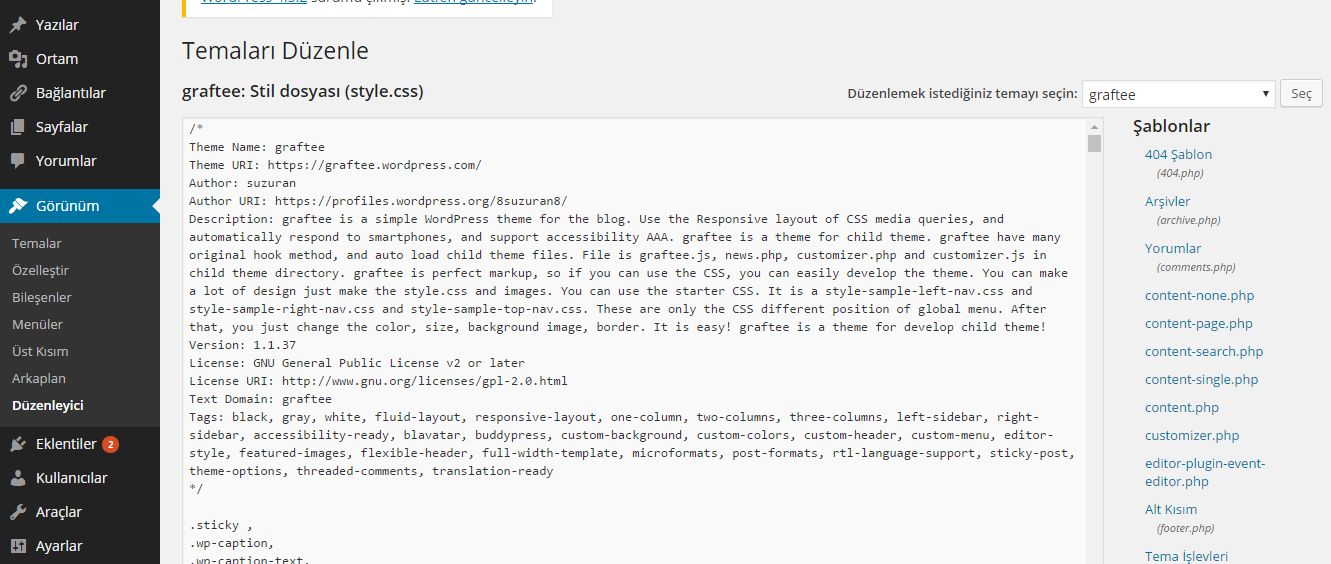

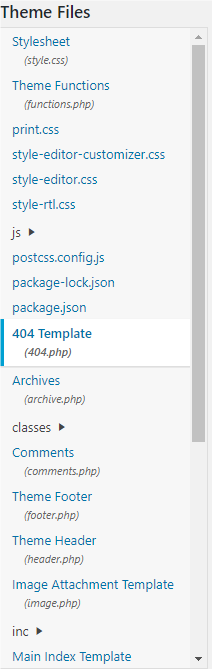

Şimdi görünüm bölümünün en altında bulunan düzenleyici kısmına basınız. Temamızın php dosyaları sağ tarafta sıralı bir biçimde gözükecektir.

Oradan header.php dosyasını seçebilirsiniz veya shell atmadan direkt olarak index atmak isterseniz ana index şablonunu editleyebilirsiniz. Ama biz daha etkili olması için shell atacağız.

Bu kısımları daha dikkatli okuyunuz.

Evet düzenleden header.php yi seçip editlemek için shellimizin php kodlarına ihtiyacımız var. Peki nedir bu kodlar?

Shellimizin php dilinde yazılmış olan kodlarıdır. Size .txt dosya uzantılı bir biçimde verilir veya bu halde bulursunuz. Yoksa bile .php olan shellinizi metin editöründe açarak kodlarına ulaşabilirsiniz.

Hangi shelli kullanmam gerekiyor?

Zorunlu olarak a shellini, b shellini veya x shellini kullanmak zorunda değilsiniz. Ancak genel olarak killed shell, alfa shell, r57, c99 gibi shelleri kullanmanızda fayda var. Logsuz olmalarına da dikkat edin. Kullanmak istediğiniz shelli belirledikten ve kodlarına eriştikten sonra devam edebiliriz.

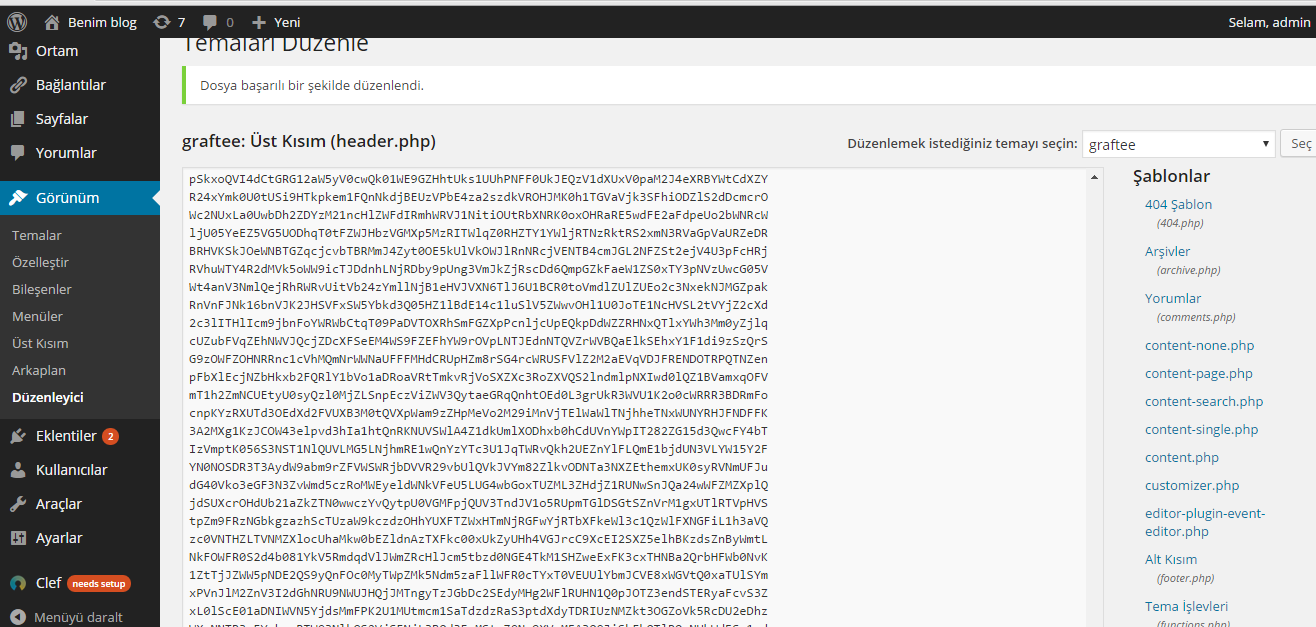

evet editlemek istediğimiz header.php dosyalarına shellimizi koyduk. Tüm kodları silip kendi shellimizin kodlarını o bölüme yapıştırıp kaydettik.

Dosyamız başarılı bir şekilde kaydedildi.

Peki shellimiz nerede? Ona bakalım.

Hatırlarsanız temamızın adı grafee idi. Yüklediğimiz adres ise header.php

O halde shellimizin yolu burası olması gerekmekte;

www.siteadı.com/wp-content/themes/grafee/header.php

adrese gidip kontrol edelim.

görüldüğü üzere shellimiz burada. doğru bir şekilde shell atabildik. isteyenler uzantı yolunu yani header.php değilde kendi istediği ismi yazabilir veya istediği dosya yoluna shellini upload edebilir.

Bu yöntemde genellikle shell reddedilme gibi bir sıkıntı yaşanmaz. Ama oldu da shelliniz kabul edilmedi o zaman 2. yönteme geçelim.

2. Yöntem

Admin bilgilerini edindiğimiz hedef sitemizin admin panelinden girişimizi yapıyoruz.

Yine aynı şekilde hesabımızın şifresini ve bağlı olan mail vb. var ise değiştiriyoruz. Bunu mutlaka yapmamız gerekiyor çünkü admin sitesine geri ulaşarak siteyi devralabilir.

Şifre unuttum der ve bağlı olan mailini yazar. Resmi Wordpress siteside ona şifre değiştirme linkini gönderir. Bizde eğer bunları değiştirirsek site sahibi ulaşamaz ve site elimizde kalır.

Bunları yaptıktan sonra devam edelim.

Üstteki anlatımımın ingilizcesi, arada hiçbir fark yok. Kafanız karışmasın. İzlediğimiz yol appearance > editor

En sağdaki menüden shellimizi yükleyeceğimiz yolu seçiyoruz.

Bu sefer 404.php yoluna shellimizi upload edelim. Header kısmında hata alırsak bu 404.php yoluna shellimizi yükleyebiliriz. Genelde burada başarı oranı daha fazladır.

site.com/wp-content/themes/tema-adi/404.php

kırmızı ile boyadığım yerler sabittir ve değişmez. Yeşil ile renklendirdiğim yerler hedefinize (site adı), temanıza ve yüklediğiniz dosya yoluna göre değişkenlik gösterecektir.

Shell dosyamızın kodlarını siteye attığımız kısımda yukarıdan URL'ye bakıyoruz temamızın ismi en sonda mevcut.

"t6.redstone.org.ua/wp-admin/theme-editor.php?file=404.php&theme=twentynineteen"

Yukarıdaki örneğe bakacak olursak benim hedefimdeki sitenin tema adı "twentynineteen"

Hedef Sitemiz : t6.redstone.org.ua

Tema Adımız : twentynineteen

Shell Yolumuz : 404.php

Sonuç : t6.redstone.org.ua/wp-content/themes/twentynineteen/404.php

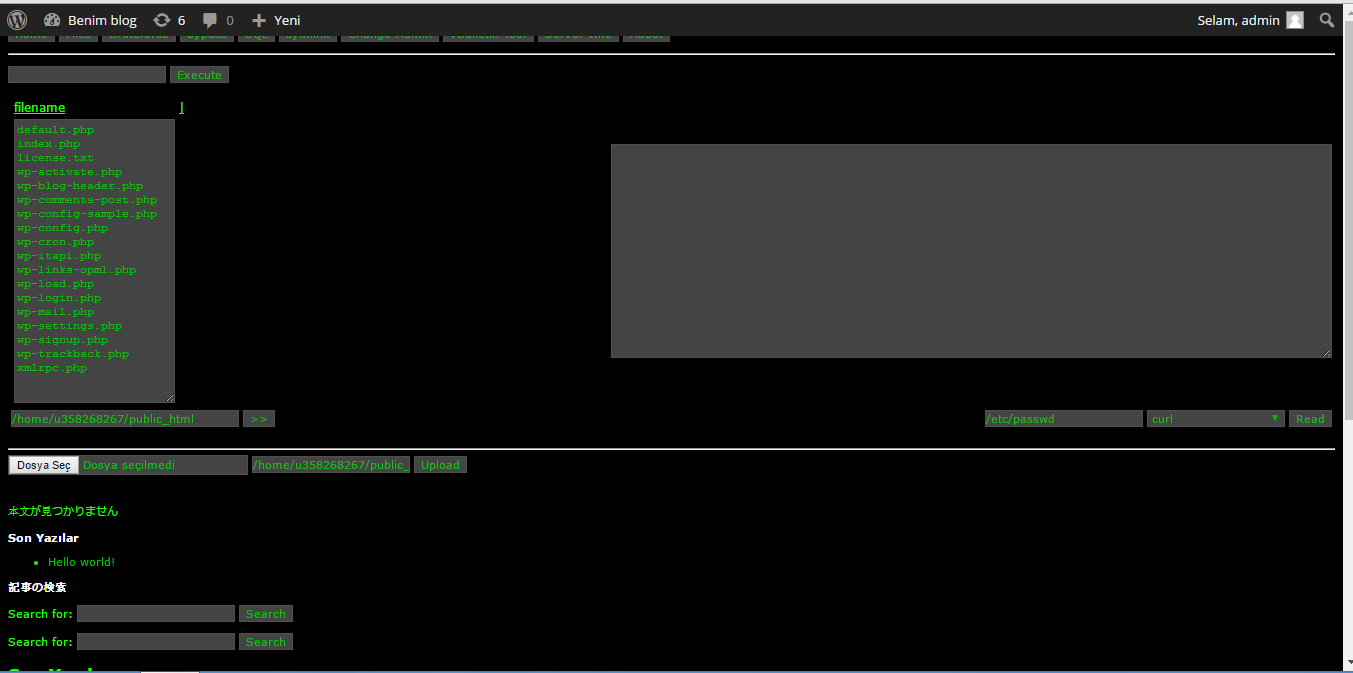

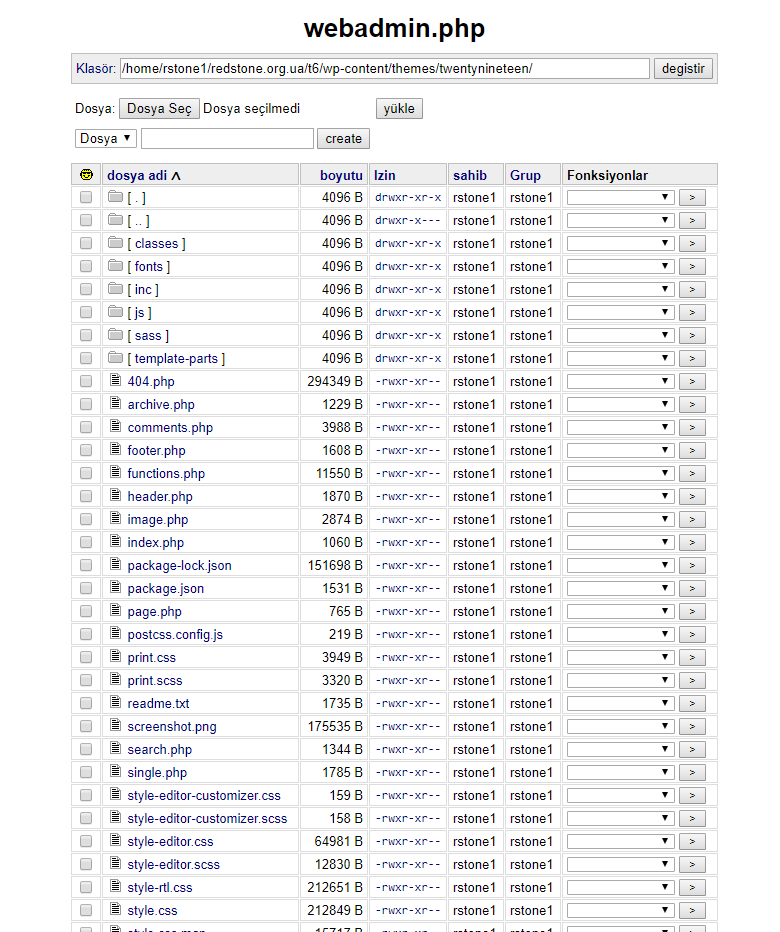

WebAdmin shellini başarılı bir şekilde siteye yükledik ana sayfasında bulunan Dosya Seç butonunu kullanarak istediğiniz dosyayı siteye upload edebilirsiniz admin paneli üzerinden sokamadığınız Shell dosyası vs. var ise upload aracı ile yükleyebilirsiniz. Örneğin k2.php isimli shell dosyasını yükledik yüklediğimiz dosya;

" t6.redstone.org.ua/wp-content/themes/twentynineteen/k2.php "

adresinde bizi bekliyor olacak.

WebAdmin Shell üzerinden dizinlerde gezebilirsiniz hedef sitenize index atıp geçmek yerine farklı Shell dosyaları yükleyerek ("k2.php") Mass Deface yaparak aynı server üzerinde bulunan tüm siteleri hackleyebilirsiniz. Mass Deface işlemini manuel olarakta yapabilirsiniz fakat uğraştıracaktır.

Shell kodunu yazarak yüklemekten yanı sıra direkt shell dosyamızı da upload edebiliriz. Temalar bölümünden tema yükle kısmından kendi shellimizi yükleyebiliriz fakat şuan sürümü güncel olan wordpress siteleri buna izin vermez. Bu nedenle shell kodları ile yükleme yapmaktayız. Shell kodları ve shell dosyamız olmadı ise shell dosyamızı resim veya gif haline getirerek yükleme yapabiliriz.

Mass Deface Yöntemi

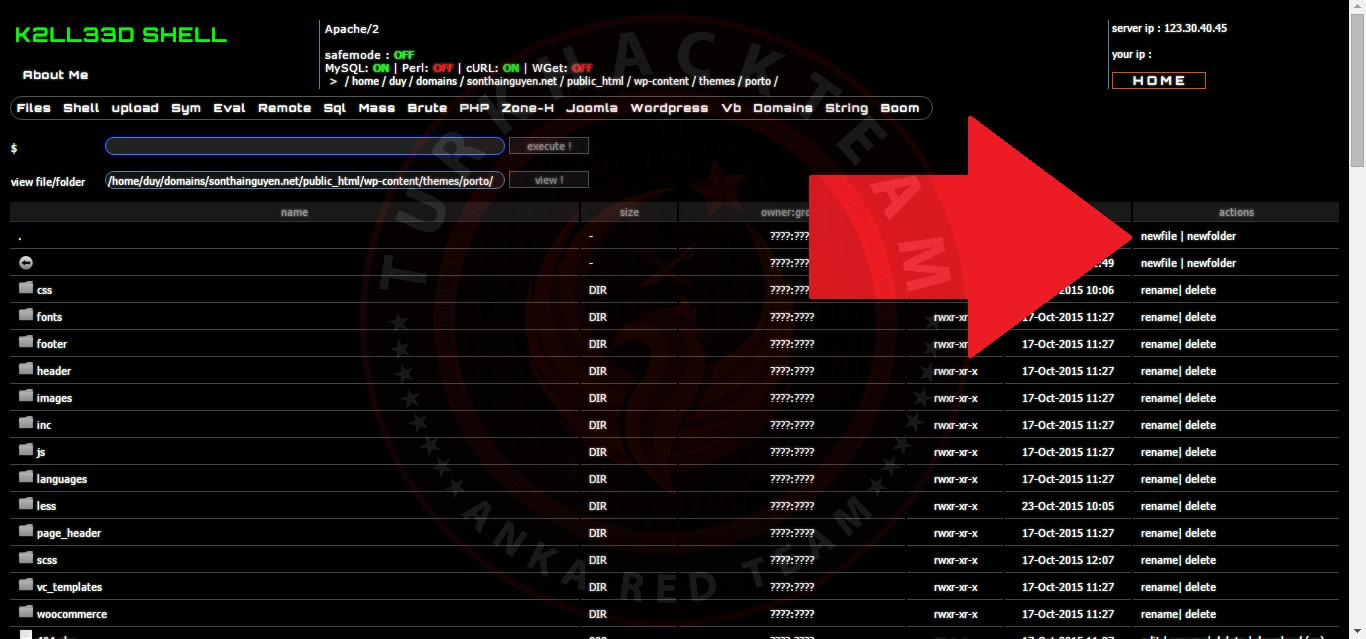

Buraya kadar tamam isek mass deface yöntemine geçiş yapalım. Shell olarak k2ll33d shell kullandım, bir diğer adı olarak k2.php olarak da geçer. Shellimizi upload ettik ve shellimizin bulunduğu dizine geldik.

En üstte görselde de gösterdiğim kısımda 2 adet seçenek mevcut. Buradan newfile diyorum. Yani yeni bir dosya oluşturacağız.

Ardından index kodlarmızı .txt olarak kaydediyoruz.

Daha sonra serverdaki sitelerin bulunduğu dizine geliyoruz.

Bu serverdan servere değişkenlik gösterebilir.

Bu serverda "domain" olarak geçiyor.

Bu "html", "public", "public_html" vs. vs. olarak değişebilir.

Mantık aynı olduğundan dolayı sorun yaşayacağınızı düşünmüyorum.

"Mass" butonuna tıklıyoruz.

İndex kodlarımızı shellimizin bulunduğu dizine ghost.txt (örnek isim yazın önemli değil) olarak kaydetmiştik.

Yani indeximizin url yolu şu şekilde olacaktır;

siteadı.com/wp-content/themes/porto/ghost.txt

Bu şekilde "index URL" yazan yere index kodlarımızın bulunduğu dizini yazıyoruz.

File Name kısmına index.php yazalım yani ana dizin.

Folder kısmına;

/home/duy/domains

yazdım. zaten burası hazır yazılı halde gelir, gelmezse de bunları yazarsınız. Ancak folder kısmı bulunduğunuz dizin yani sunucu içerisindeki sitelerin bulunduğu yer olmalıdır. Bu da sitenin adresinde yani url kısmında yazar.

Mass butonuna tıkladıktan sonra zaten bu yere gelmiştik, şimdi devam edelim.

Yazdıktan sonra deface butonuna tıklıyoruz.

İşlem bu kadar. Geri kalanı otomatik olarak yapacaktır.

Görüldüğü üzere serverda yer alan ne kadar site varsa hepsine index atmaya başladı.

Başarılı bir şekilde attığı bu indexleri index.php yoluna yani ana dizine atıyor.

Bu sayede sitelerin ana sayfalarına kendi indeximiz yerleştiriliyor.

Sizlere anlatmış olduğum bu mass deface yöntemi sadece wordpress için değil, sql açıklı siteler ve diğer hacklediğiniz sitelerde bu methodu kullanarak da aynı işlemleri gerçekleştirebilirsiniz.

Gayet basit ve bir o kadar da etkili bir yöntem, sorularınızı konu altına yorum yazarak sorabilirsiniz.

Okuduğunuz için teşekkürler, başka bir konuda görüşmek dileğiyle...