- 3 Ara 2022

- 50

- 37

Merhaba bu projem viewdns.com da bulunan Reverse IP Lookup aracını API'si ile çıktısını txt veya json formatıyla sadece domainleri dışarı aktarmanıza yarar.

API kullanmamın sebebi birkaç istekten sonra site sizi engelliyor ve sürekli 403 Forbidden HTTP yanıtını alıyorsunuz bunun önüne geçmek için API kullanmaya karar verdim. API ücretli ve ücretsiz olarak var ücretiszde 250 requests (istek) hakkınız var eğer ki API anahtarınız geçersiz yani 250 requests (istek) bitmiş ise tool bunu size yazıyor.

API key nasıl alınır:

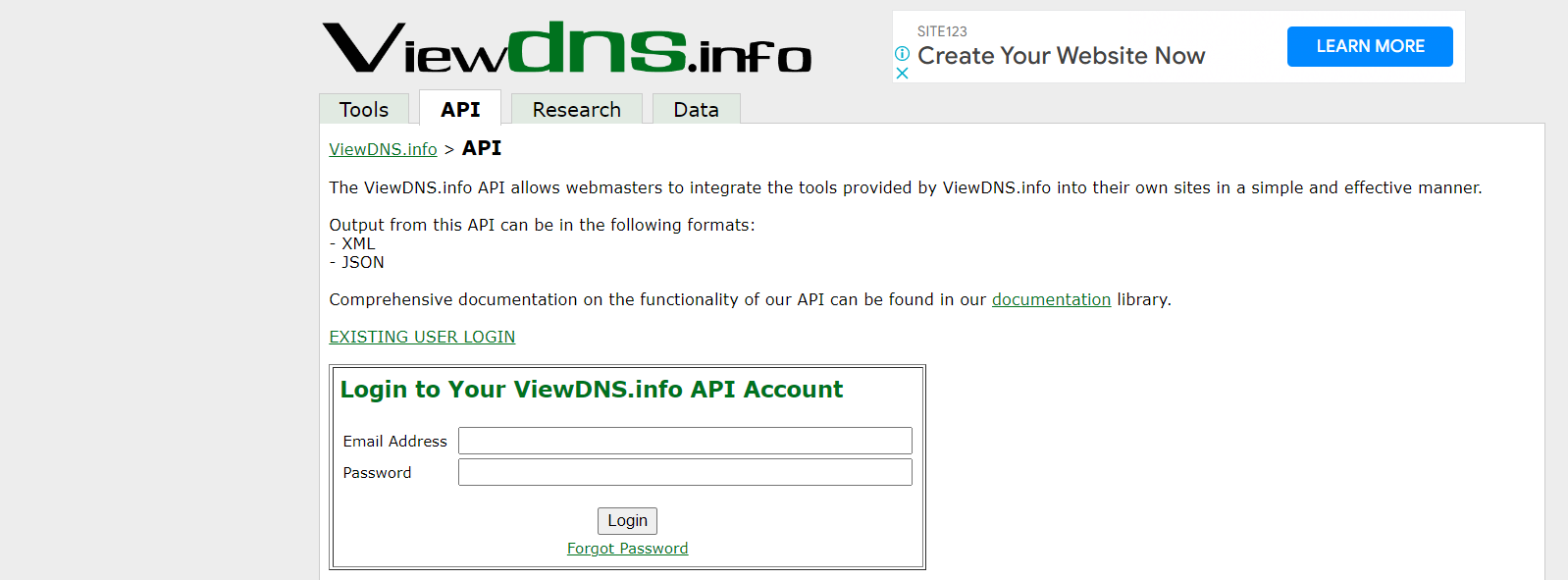

viewdns.com API ' adresine gidin ve apı palnlarında free olanı seçin resimdeki alandan kayıt olunuz.

kayıt olduktan sonra mail kutunuza gelen hesap doğrulama linki ile hesabınızı doğrulayın ve giriş yapın tekrardan resimde ki alandan giriş yaptıktan sonra apı key ve kalan istek hakkınızı görebilirsinz (mail kutunuza ise sadece API anahtarınız gelir.)

API anahtarınızı isterseniz projede bulunan 'key.txt' içine yazın isterseniz terminal üzerinden tool sizi yönlendirerek API anahtarınızı kaydetsin.

Tool indirmek / göz atmak için Github : poowww!!! Reverse IP Lookup!

Github üzerinden Download Zip ile / linux( git clone GitHub - py-pow/viewdns.com-API-with-Reverse-IP-Lookup: viewdns.com API with Reverse IP Lookup) indirebilirsiniz.

API kullanmamın sebebi birkaç istekten sonra site sizi engelliyor ve sürekli 403 Forbidden HTTP yanıtını alıyorsunuz bunun önüne geçmek için API kullanmaya karar verdim. API ücretli ve ücretsiz olarak var ücretiszde 250 requests (istek) hakkınız var eğer ki API anahtarınız geçersiz yani 250 requests (istek) bitmiş ise tool bunu size yazıyor.

API key nasıl alınır:

viewdns.com API ' adresine gidin ve apı palnlarında free olanı seçin resimdeki alandan kayıt olunuz.

kayıt olduktan sonra mail kutunuza gelen hesap doğrulama linki ile hesabınızı doğrulayın ve giriş yapın tekrardan resimde ki alandan giriş yaptıktan sonra apı key ve kalan istek hakkınızı görebilirsinz (mail kutunuza ise sadece API anahtarınız gelir.)

API anahtarınızı isterseniz projede bulunan 'key.txt' içine yazın isterseniz terminal üzerinden tool sizi yönlendirerek API anahtarınızı kaydetsin.

Tool indirmek / göz atmak için Github : poowww!!! Reverse IP Lookup!

Github üzerinden Download Zip ile / linux( git clone GitHub - py-pow/viewdns.com-API-with-Reverse-IP-Lookup: viewdns.com API with Reverse IP Lookup) indirebilirsiniz.

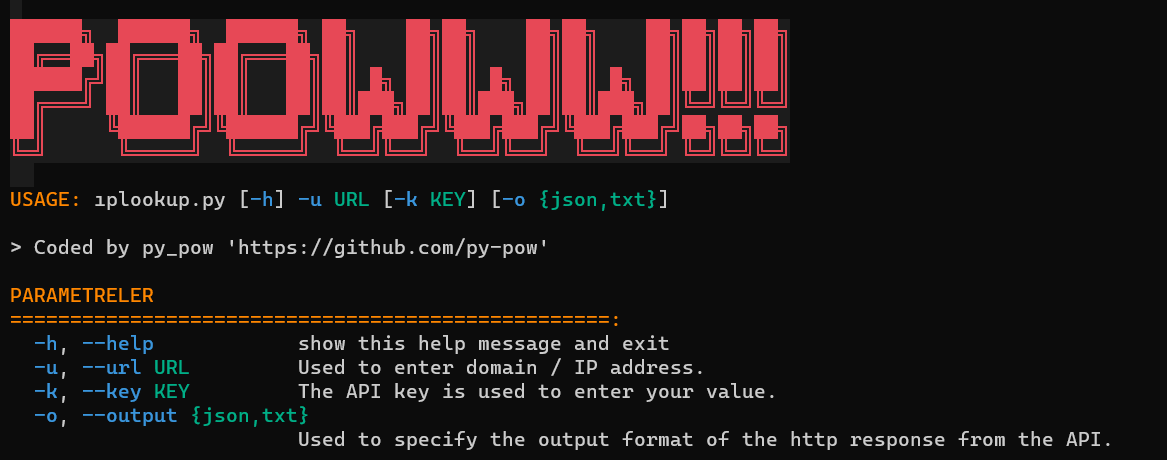

Tool'u kullanmak için python ıplookup.py -u azd.am -o json veya txt

-u / --url : ile Domain adresini belirtiyoruz Girmeniz zorunludur. www.google.com veya google.com yazınız aksi halde çalışmaz.

www.google.com veya google.com yazınız aksi halde çalışmaz.

-k / --key : ile API anahtarınızı eklemniz için toolu ilk çalıştırdığınızda kullanılır kullanımı zorunlu değil tool çalıştığında API key kontrolü yapıyor key yok ise kapanıyor

-o / --output : ile çıktının txt mi json ile mi kaydedileceğini seçiyoruz zorunlu değil seçilmeğinde default olarak txt seçilecektir.

-h /--help ile yardım menüsü açılır.

Örnek kullanım : python ıplookup.py -u azd.am -o json / python ıplookup.py -u azd.am

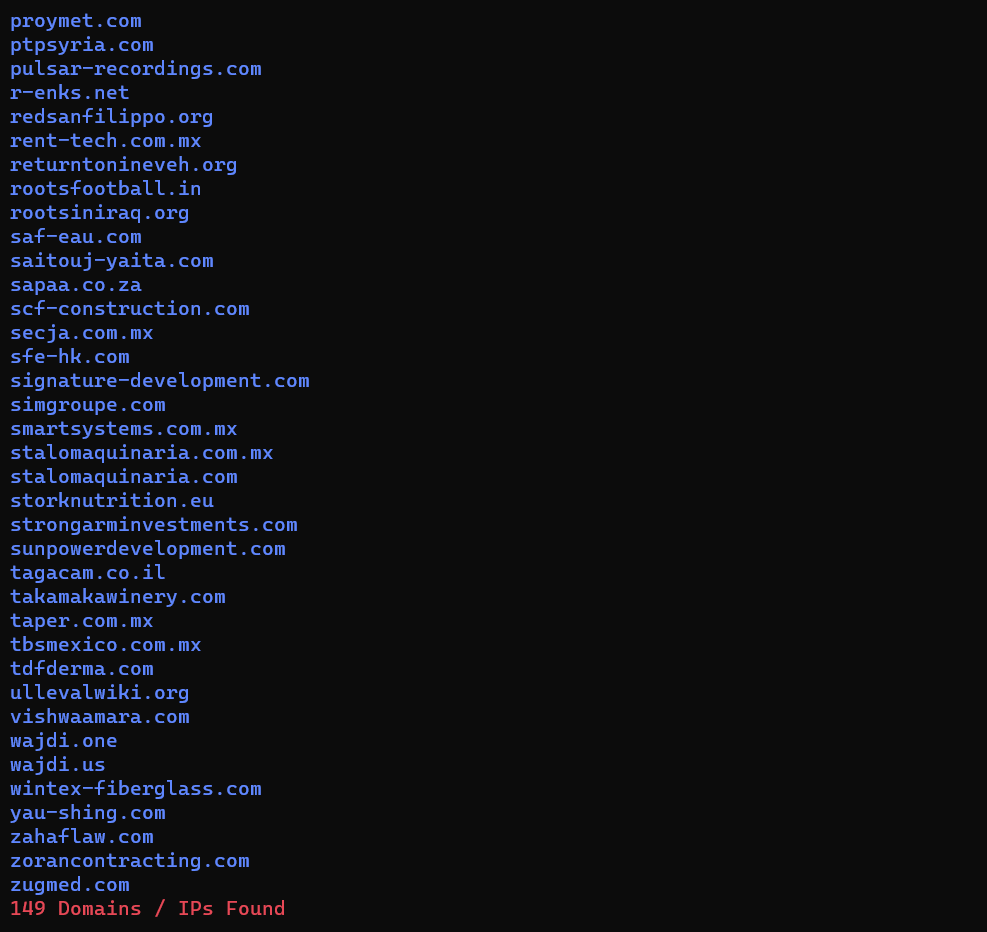

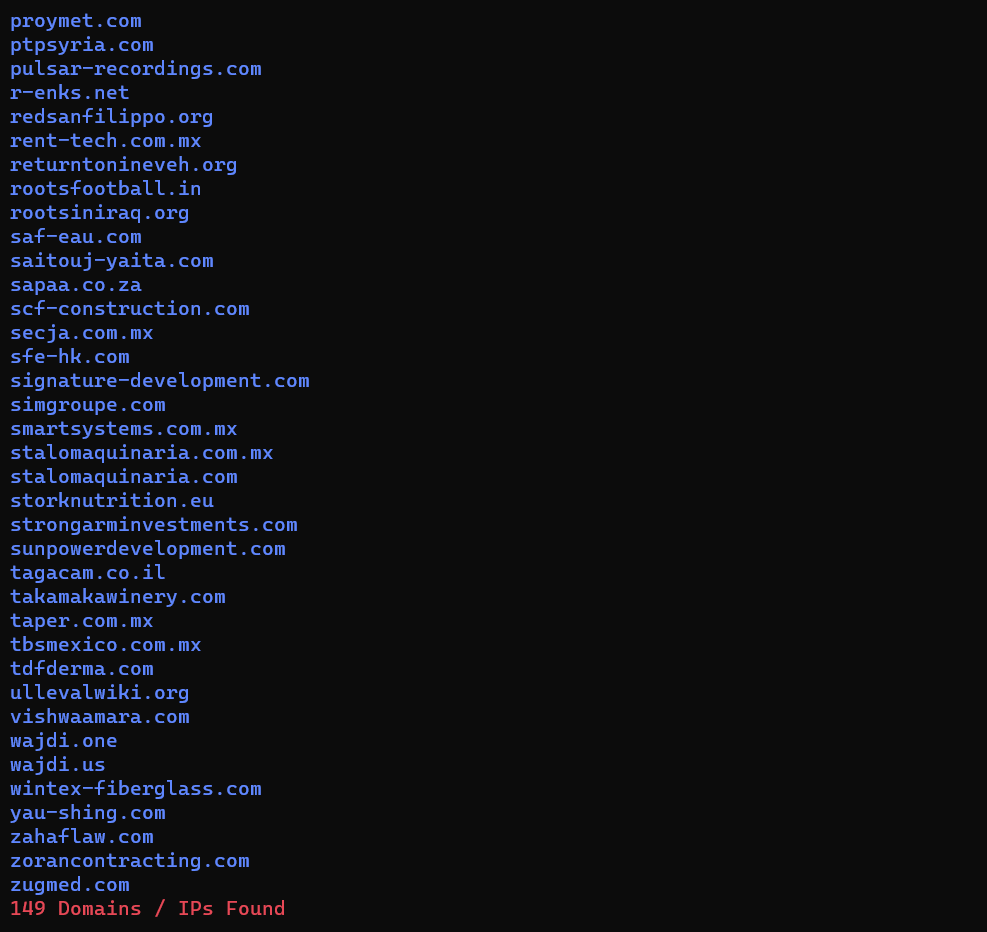

Çıktılar girdiğiniz domain adı ve çıktı tipi (json veya txt) kaydedilir.

Görüntüler :

-u / --url : ile Domain adresini belirtiyoruz Girmeniz zorunludur.

-k / --key : ile API anahtarınızı eklemniz için toolu ilk çalıştırdığınızda kullanılır kullanımı zorunlu değil tool çalıştığında API key kontrolü yapıyor key yok ise kapanıyor

-o / --output : ile çıktının txt mi json ile mi kaydedileceğini seçiyoruz zorunlu değil seçilmeğinde default olarak txt seçilecektir.

-h /--help ile yardım menüsü açılır.

Örnek kullanım : python ıplookup.py -u azd.am -o json / python ıplookup.py -u azd.am

Çıktılar girdiğiniz domain adı ve çıktı tipi (json veya txt) kaydedilir.

Görüntüler :