- 18 Nis 2022

- 600

- 302

Eline emeğine sağlık yararlı bir konu

teşekkür ederimEline emeğine sağlık yararlı bir konu

teşekkür ederimGüzel bir anlatım tebrik ederim. Elinize sağlık.

Eline, emeğine sağlık. Bunu kendi sistemimiz için uygulayıp açık portları ( bizim için tehlikeli olanlar) bulup kapatabilir miyiz ?NMAP NEDİR NASIL KULLANILIR?

Nmap *Network Mapper*, ağları taramak ve bu tarama sonucunda ağla ilgili bilgileri elde etmek için kullanılan açık kaynaklı bir Linux komut aracıdır. Ağ yöneticileri, güvenlik açıklarını, çalışan cihazları ve açık bağlantı noktalarını incelemek için Nmap ile tarama yapar.

NMAP (Ağ Eşleyici)

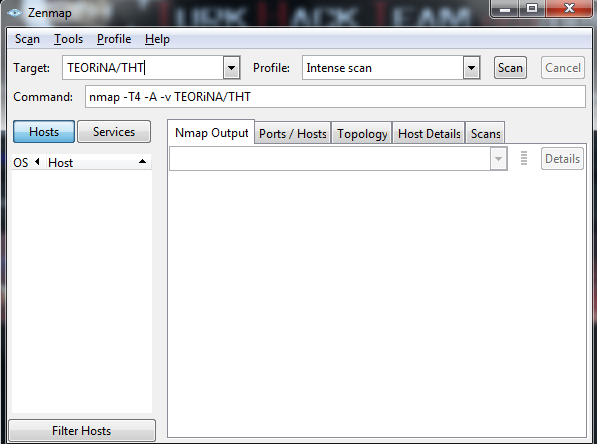

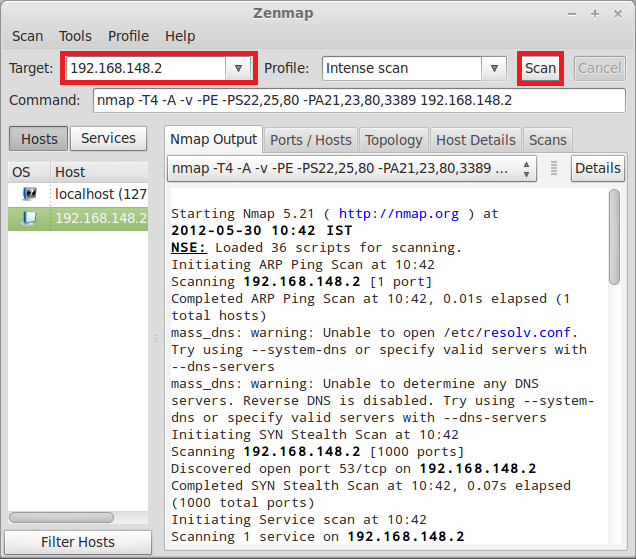

NMAP'i bir Windows makinesine kurmak istiyorsanız, Zenmap sürümünü nmap.org adresinden indirebilirsiniz. Nmap, Linux sunucularının bazı dağıtımlarında varsayılan olarak kurulur, ancak dağıtımınıza bağlı olarak, apt install nmap, yum install nmap, apt-get install namp komutlarından biri ile bir Linux makinesine saniyeler içinde kurabilirsiniz. NMAP, linux sunucularında komut satırından yönetilen bir araçtır ve nmap komutunun alacağı argümanlarla kullanılır. Grafik arayüz için Zenmap paketini içerir.

NMAP ile port taraması yaptığınızda portların durumları açık, kapalı, filtreli, filtresiz, açık/filtreli, kapalı/filtreli olarak tanımlanır.

Açık : Hedef sistemdeki bağlantı noktasının aktif olarak bağlantıları dinlediğini gösterir.

Kapalı : Bir port olduğunu ve dinleme yapan bir uygulama olmadığını gösterir.

Filtered : Bağlantı noktasına erişimin bir güvenlik duvarı tarafından engellendiğini gösterir.

Filtrelenmemiş : Bağlantı noktasının NMAP isteklerine yanıt verdiğini ancak durumunun belirlenemediğini belirtir.

Açık/Filtrelenmiş: Bağlantı noktasının açık olduğunu ancak bir güvenlik duvarı tarafından engellendiğini gösterir.

Kapalı/Filtrelenmiş : Bağlantı noktasının kapatıldığını ancak bir güvenlik duvarı tarafından engellendiğini gösterir.

Çalışmamızda Zenmap kullanacağız fakat aynı komutları kullanarak nmap üzerinden de çıktı alabilirsiniz. Ancak Linux komutlarına aşina olmayanlar için nmap üzerinde çıktıları takip etmek zor olabilir. Çıktılardaki bilgilere ulaşmak için belirli kriterlere göre arama yapmak veya filtrelemek gerekecektir.

IdleScan: TCP ACK işaretli segmentin hedef makineye gönderildiği bu tür taramada nmap -sA -v [Target_IP] komutu kullanılır. Hedef makineden ICMP Destination Unreachable geri bildirimi alınırsa veya herhangi bir bildirim olmazsa, port "filtrelenmiş" olarak kabul edilir ve RST işaretli segment geri dönerse "filtrelenmemiş" kabul edilir.

Özetle Nmap; Ağınız, ana bilgisayarlarınız, portlarınız, güvenlik duvarlarınız, işletim sistemleriniz hakkında önemli bilgileri hızlı bir şekilde taramanıza ve keşfetmenize olanak tanır.

NMAP KURULUM KOMUTU

Kod:sudo apt install nmap

NMAP AÇIK İP ADRESİNİ ÖĞRENMEK

Kod:nmap -sn -n -v --open 192.168.1.0/24

AÇIK PORTLARI ÖĞRENMEK

192.168.1.169 IP'de varsayılan 1000 port, Ping kontrolü olmadan ( -Pn), DNS çözünürlüğü olmadan ( -n), SYN dosyalarıyla arama ( -sS) ve açık portlar ( --open), bilgisayarı birlikte çalıştırma ( -- sebep ) yazdırır. Devam edecek işlemi göster ( -v)

Kod:Nmap scan report for 192.168.1.169

SERVİS SÜRÜMÜ TARAMA

Bu örnekte Sürüm Taraması, 192.168.1.169 IP adresindeki açık Bağlantı Noktalarında SYN paketleriyle gerçekleştirilir.

Kod:sudo nmap -sS -sV -sC -n -v -p 21,53,80,139,445,1001,1900 192.168.1.169

ZENMAP KULLANIMI

peki zenmap nasıl kullanılır?

Tamamen ücretsiz bir yazılımdır ve hem Windows, Linux hem de MacOS'ta kullanılabilir.

Zenmap'i kurduktan sonra çalıştıralım.

Hedef kısma karşı tarafın ip adresini yazıyoruz.

Ardından taramaya tıklayın

Artık her şey elinizin altında, ağ ve hedef cihaz hakkında bilgi toplayabilirsiniz.

olabilirEline, emeğine sağlık. Bunu kendi sistemimiz için uygulayıp açık portları ( bizim için tehlikeli olanlar) bulup kapatabilir miyiz ?

teşekkür ederimElinize Sağlık.

Teşekkür ederimEllerine sağlık, faydalı

Teşekkür ederim HocamEline Emeğine Sağlık...

Teşekkür ederimEline Sağlık

Turkhackteam.org internet sitesi 5651 sayılı kanun’un 2. maddesinin 1. fıkrasının m) bendi ile aynı kanunun 5. maddesi kapsamında "Yer Sağlayıcı" konumundadır. İçerikler ön onay olmaksızın tamamen kullanıcılar tarafından oluşturulmaktadır. Turkhackteam.org; Yer sağlayıcı olarak, kullanıcılar tarafından oluşturulan içeriği ya da hukuka aykırı paylaşımı kontrol etmekle ya da araştırmakla yükümlü değildir. Türkhackteam saldırı timleri Türk sitelerine hiçbir zararlı faaliyette bulunmaz. Türkhackteam üyelerinin yaptığı bireysel hack faaliyetlerinden Türkhackteam sorumlu değildir. Sitelerinize Türkhackteam ismi kullanılarak hack faaliyetinde bulunulursa, site-sunucu erişim loglarından bu faaliyeti gerçekleştiren ip adresini tespit edip diğer kanıtlarla birlikte savcılığa suç duyurusunda bulununuz.