ZAP PROXY

Başlangıç Yönergesi

Bu metin, güvenlik testinde geçmişiniz olmasa bile, güvenlik testi gerçekleştirmek için Zed Attack Proxy (ZAP) aracını kullanmak için temel bir giriş görevi görmeyi amaçlamaktadır. Bu amaçla, bazı güvenlik testi kavramları ve terminolojisi dahil edilmiştir, ancak bu belgenin ZAP veya güvenlik testi için kapsamlı bir kılavuz olması amaçlanmamıştır.

Güvenlik veya sızma testine zaten aşinaysanız, şununla başlamak isteyebilirsiniz

ZAP ile tanışın.

Güvenlik Testi Temelleri

Yazılım güvenliği testi, sistemin ve verilerinin güvenlik risklerini ve güvenlik açıklarını keşfetmek için bir sistemi değerlendirme ve test etme sürecidir. Evrensel bir terminoloji yoktur, ancak amaçlarımız için değerlendirmeleri, bu güvenlik açıklarından gerçekten yararlanmaya çalışmadan güvenlik açıklarının analizi ve keşfi olarak tanımlarız. Testi, güvenlik açıklarının keşfedilmesi ve kullanılmaya çalışılması olarak tanımlarız.

Güvenlik testi, test edilen güvenlik açığının türüne veya yapılan testin türüne göre genellikle keyfi olarak yapılır. Ortak bir bakış:

* Güvenlik Açığı Değerlendirmesi - Sistem güvenlik sorunları açısından taranır ve analiz edilir.

* Sızma Testi - Sistem, simüle edilmiş kötü niyetli saldırganların analizine ve saldırısına uğrar.

* Çalışma Zamanı Testi - Sistem bir son kullanıcıdan analiz ve güvenlik testine tabi tutulur.

* Kod İncelemesi - Sistem kodu, özellikle güvenlik açıklarını arayan ayrıntılı bir inceleme ve analizden geçer.

Genellikle güvenlik testinin bir parçası olarak listelenen risk değerlendirmesinin bu listeye dahil edilmediğini unutmayın. Bunun nedeni, bir risk değerlendirmesinin aslında bir test değil, farklı risklerin (yazılım güvenliği, personel güvenliği, donanım güvenliği vb.) Algılanan ciddiyetinin analizidir.) ve bu riskler için herhangi bir azaltma adımı.

Penetrasyon Testi Hakkında Daha Fazla Bilgi

Sızma Testi (pentesting), test cihazı sisteme girip veri çalmak veya bir tür hizmet reddi saldırısı gerçekleştirmek amacıyla kötü niyetli bir harici saldırganmış gibi gerçekleştirilir.

Pentestin daha doğru olma avantajı vardır, çünkü daha az yanlış pozitife sahiptir (gerçekte bulunmayan bir güvenlik açığını bildiren sonuçlar), ancak çalıştırılması zaman alıcı olabilir.

Pentesting ayrıca savunma mekanizmalarını test etmek, müdahale planlarını doğrulamak ve güvenlik politikasına bağlılığı doğrulamak için kullanılır.

Otomatik pentest, sürekli entegrasyon doğrulamasının önemli bir parçasıdır. Hızla değişen ve geliştirmenin oldukça işbirlikçi ve dağıtılmış olabileceği bir ortamda önceki güvenlik açıklarına yönelik gerilemelerin yanı sıra yeni güvenlik açıklarının ortaya çıkarılmasına yardımcı olur.

Pentest Süreci

Sunuculardan ağlara, cihazlara ve uç noktalara kadar her şeyi test etmek için genellikle birlikte hem manuel hem de otomatik pentest kullanılır. Bu belge, web uygulaması veya web sitesi testine odaklanır.

Pentesting genellikle bu aşamaları takip eder:

* Keşfet - Test cihazı, test edilen sistem hakkında bilgi edinmeye çalışır. Bu, hangi yazılımın kullanıldığını, hangi uç noktaların bulunduğunu, hangi yamaların yüklendiğini vb. Belirlemeye çalışmayı içerir. Ayrıca, sitede gizli içerik, bilinen güvenlik açıkları ve diğer zayıflık belirtileri aramayı da içerir.

* Saldır - Test cihazı, bilinen veya şüphelenilen güvenlik açıklarından yararlanmaya çalışır.

Var olduklarını kanıtlayın.

* Rapor - Test cihazı, güvenlik açıkları, bunları nasıl kullandıkları ve istismarların ne kadar zor olduğu ve istismarın ciddiyeti dahil olmak üzere testlerinin sonuçlarını geri bildirir.

Pentest Hedefleri

Pentesting'in nihai amacı, bu güvenlik açıklarının giderilebilmesi için güvenlik açıklarını aramaktır. Ayrıca, bir sistemin bilinen bir sınıfa veya belirli bir kusura karşı savunmasız olmadığını doğrulayabilir; veya sabit olarak bildirilen güvenlik açıkları durumunda, sistemin artık bu kusura karşı savunmasız olmadığını doğrulayın.

ZAP ile tanışın

Zed Attack Proxy (ZAP), Yazılım Güvenliği Projesi (SSP) çatısı altında tutulan ücretsiz, açık kaynaklı bir sızma testi aracıdır. ZAP, web uygulamalarını test etmek için özel olarak tasarlanmıştır ve hem esnek hem de genişletilebilir.

-Alıntıdır-

Özünde ZAP, "ortadaki manipülatör vekili" olarak bilinen şeydir." Test cihazının tarayıcısı ile web uygulaması arasında durur, böylece tarayıcı ile web uygulaması arasında gönderilen mesajları engelleyebilir ve inceleyebilir, gerekirse içeriği değiştirebilir ve ardından bu paketleri hedefe iletebilir. Tek başına bir uygulama olarak ve bir arka plan programı işlemi olarak kullanılabilir.

-Alıntıdır-

Birçok şirket ortamında olduğu gibi halihazırda kullanımda olan başka bir ağ proxy'si varsa, ZAP

bu proxy'ye bağlanacak şekilde yapılandırılabilir.

ZAP, geliştiricilerden yeni test edicilere, güvenlik testlerine ve güvenlik test uzmanlarına kadar bir dizi beceri düzeyi için işlevsellik sağlar. Zap'ın her ana işletim sistemi için sürümleri vardır ve

Docker, yani tek bir işletim sistemine bağlı değilsiniz. Ek işlevler, ZAP istemcisinden erişilebilen ZAP Pazarındaki çeşitli eklentilerden ücretsiz olarak edinilebilir.

ZAP açık kaynak olduğundan, işlevselliğin tam olarak nasıl uygulandığını görmek için kaynak kodu incelenebilir. Herkes ZAP üzerinde çalışmaya gönüllü olabilir, hataları düzeltebilir, özellikler ekleyebilir, düzeltmeleri projeye çekmek için çekme istekleri oluşturabilir ve özel durumları desteklemek için eklentiler yazabilir.

Çoğu açık kaynak projesinde olduğu gibi, projelerin maliyetlerine yardımcı olmak için bağışlar kabul edilir. Daha fazla ayrıntı için Sponsor sayfasına bakın.

Zap'ı Kurun ve Yapılandırın

Zap'ın Windows, Linux ve macOS için yükleyicileri vardır. Aşağıda listelenen indirme sitesinde Docker görüntüleri de bulunmaktadır.

Zap'ı yükle

Yapılacak ilk şey, pentest yapmayı düşündüğünüz sisteme ZAP yüklemektir. Uygun yükleyiciyi zap'ın indirme konumundan şu adresten indirin: ZAP – Download / ve yükleyiciyi çalıştırın.

Zap'ın çalışması için Java 11+ gerektirdiğini unutmayın. macOS yükleyicisi Java'nın uygun bir sürümünü içerir, ancak Windows, Linux ve Platformlar Arası sürümler için Java 11+'ı ayrı olarak yüklemeniz gerekir. Docker sürümleri Java'yı yüklemenizi gerektirmez.

Yükleme tamamlandıktan sonra zap'ı başlatın ve lisans koşullarını okuyun. Şartları kabul ederseniz Kabul Et'i tıklayın ve ZAP yüklemeyi bitirecek, ardından ZAP otomatik olarak başlayacaktır.

macOS

ZAP şu anda Apple ile doğrulanmış bir geliştirici değil. Macos'ta şöyle bir mesaj göreceksiniz: "ZAP.geliştirici doğrulanamadığı için "uygulama" açılamaz.

Bu uyarıyı aşmak için Sistem Tercihleri> Güvenlik'e gitmeniz gerekir.

İletişim kutusunun altındaki gizlilik. "ZAP" ın engellendiğini belirten bir mesaj göreceksiniz. Yanında, indirilen yükleyiciye güveniyorsanız, yine de Aç'ı tıklayabilirsiniz.

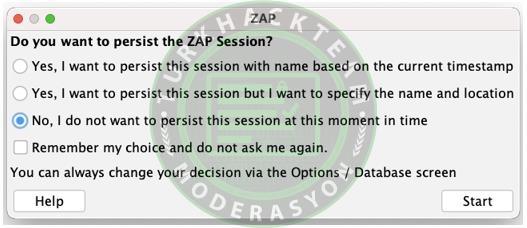

Bir Oturumda Israr Etmek

Zap'ı ilk başlattığınızda, ZAP oturumuna devam etmek isteyip istemediğiniz sorulur. Varsayılan olarak, ZAP oturumları her zaman varsayılan adı ve konumu olan bir HSQLDB veritabanında diske kaydedilir. Oturumu devam ettirmezseniz, zap'tan çıktığınızda bu dosyalar silinir.

Bir oturuma devam etmeyi seçerseniz, oturum bilgileri daha sonra erişebilmeniz için yerel veritabanına kaydedilir ve dosyaları kaydetmek için özel adlar ve konumlar sağlayabilirsiniz.

-Alıntı-

Şimdilik Hayır'ı seçin, şu anda bu oturuma devam etmek istemiyorum, ardından Başlat'ı tıklayın. ZAP oturumlarına şimdilik devam edilmeyecek.

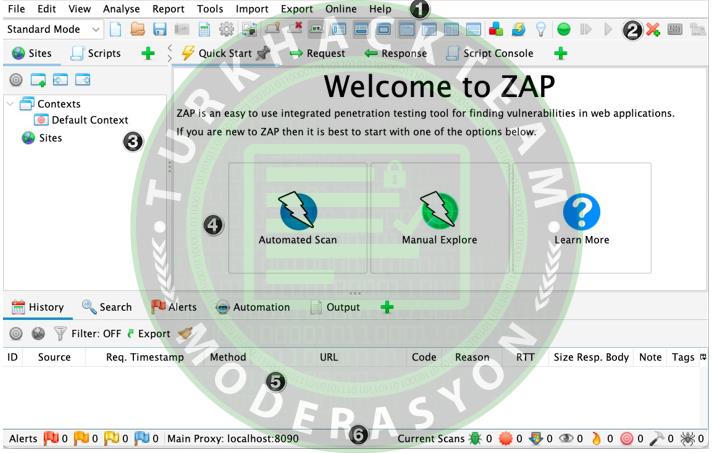

ZAP Masaüstü Kullanıcı Arayüzü

ZAP Masaüstü kullanıcı arayüzü aşağıdaki öğelerden oluşur:

1. Menü Çubuğu - Otomatik ve manuel araçların çoğuna erişim sağlar.

2. Araç Çubuğu - En sık kullanılan özelliklere kolay erişim sağlayan düğmeler içerir.

3. Ağaç Penceresi - Siteler ağacını ve Komut Dosyaları ağacını görüntüler.

4. Çalışma Alanı Penceresi - İstekleri, yanıtları ve komut dosyalarını görüntüler ve bunları düzenlemenize olanak tanır.

5. Bilgi Penceresi - Otomatik ve manuel araçların ayrıntılarını görüntüler.

6. Altbilgi - Bulunan uyarıların bir özetini ve ana otomatik araçların durumunu görüntüler.

-Alıntı-

Zap'ı kullanırken, ZAP Masaüstü Kullanım Kılavuzu'ndan içeriğe duyarlı yardıma erişmek için Menü Çubuğunda Yardım'ı tıklatabilir veya F1 tuşuna basabilirsiniz. Ayrıca çevrimiçi olarak da mevcuttur.

Kullanıcı arabirimi hakkında daha fazla bilgi için ZAP çevrimiçi belgelerinde ZAP Kullanıcı Arabirimine Genel Bakış konusuna bakın.

ZAP ayrıca, her ikisi de bu kılavuzun kapsamı dışında olan güçlü bir API ve komut satırı işlevselliğini destekler.

ÖNEMLİ: zap'ı yalnızca etkin bir saldırıyla sınama izniniz olan bir uygulamaya saldırmak için kullanmalısınız. Bu, gerçek bir saldırı gibi davranan bir simülasyon olduğundan, bir sitenin işlevselliğine, verilerine vb. Gerçek zararlar verilebilir. zap'ı kullanmaktan endişe ediyorsanız, güvenli moda geçerek (zap'ın işlevselliği önemli ölçüde azalacak olsa da) zarar vermesini önleyebilirsiniz.

Zap'ı güvenli moda geçirmek için, ana araç çubuğundaki mod açılır listesindeki oku tıklatarak açılır listeyi genişletin ve Güvenli Mod'u seçin.

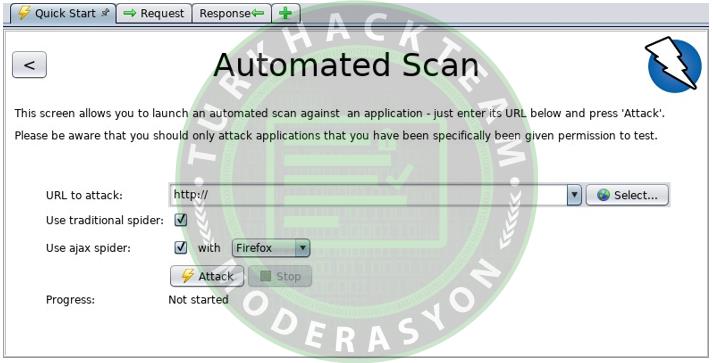

Otomatik Tarama Çalıştırma

Zap'ı kullanmaya başlamanın en kolay yolu Hızlı Başlangıç sekmesidir.

Hızlı Başlangıç, zap'ı yüklediğinizde otomatik olarak dahil edilen bir ZAP eklentisidir.

Hızlı Başlangıç Otomatik Taramasını çalıştırmak için :

1. Zap'ı başlatın ve Çalışma Alanı Penceresinin Hızlı Başlat sekmesini tıklayın.

2. Büyük Otomatik Tarama düğmesini tıklayın.

3. Saldırı URL'si metin kutusuna, saldırmak istediğiniz web uygulamasının tam URL'sini girin.

4. Saldırı düğmesine tıklayın.

-Alıntı-

ZAP, web uygulamasını örümceği ile taramaya ve bulduğu her sayfayı pasif olarak taramaya devam edecektir. Ardından ZAP, keşfedilen tüm sayfalara, işlevlere ve parametrelere saldırmak için etkin tarayıcıyı kullanacaktır.

ZAP, web uygulamalarını taramak için 2 örümcek sağlar, bunlardan birini veya her ikisini bu ekrandan kullanabilirsiniz.

Web uygulamasından gelen yanıtlarda HTML'yi inceleyerek bağlantıları keşfeden geleneksel ZAP örümceği. Bu örümcek hızlıdır, ancak JavaScript kullanarak bağlantılar oluşturan bir AJAX web uygulamasını keşfederken her zaman etkili değildir.

AJAX uygulamaları için zap'ın AJAX örümceğinin daha etkili olması muhtemeldir. Bu örümcek, daha sonra oluşturulan bağlantıları takip eden tarayıcıları çağırarak web uygulamasını araştırır. AJAX örümceği geleneksel örümcekten daha yavaştır ve "başsız" bir ortamda kullanım için ek yapılandırma gerektirir.

ZAP, kendisine iletilen tüm istekleri ve yanıtları pasif olarak tarar. Şimdiye kadar ZAP, web uygulamanızın yalnızca pasif taramalarını gerçekleştirdi. Pasif tarama yanıtları hiçbir şekilde değiştirmez ve güvenli kabul edilir. Tarama, araştırmayı yavaşlatmamak için bir arka plan iş parçacığında da gerçekleştirilir. Pasif tarama, bazı güvenlik açıklarını bulmada ve bir web uygulamasının temel güvenlik durumu hakkında fikir edinmenin ve daha fazla araştırmanın garanti edilebileceği yerleri bulmanın bir yolu olarak iyidir.

Ancak etkin tarama, seçilen hedeflere yönelik bilinen saldırıları kullanarak diğer güvenlik açıklarını bulmaya çalışır. Aktif tarama, bu hedeflere yönelik gerçek bir saldırıdır ve hedefleri riske atabilir, bu nedenle test etme izniniz olmayan hedeflere karşı aktif tarama kullanmayın.

Test Sonuçlarınızı Yorumlayın

ZAP, web uygulamanızı örümcekleştirirken, web uygulamalarınızın sayfalarının ve bu sayfaları oluşturmak için kullanılan kaynakların bir haritasını oluşturur. Ardından, her sayfaya gönderilen istekleri ve yanıtları kaydeder ve bir istek veya yanıtta potansiyel olarak yanlış bir şey olması durumunda uyarılar oluşturur.

Araştırılan Sayfalara Bakın

Araştırılan sayfaların ağaç görünümünü incelemek için Ağaç Penceresindeki Siteler sekmesini tıklatın. Erişilen tek tek URL'leri görmek için düğümleri genişletebilirsiniz.

Uyarıları ve Uyarı Ayrıntılarını Görüntüleyin

Altbilginin sol tarafında, testiniz sırasında bulunan ve risk kategorilerine ayrılmış Uyarıların sayısı bulunur. Bu risk kategorileri şunlardır:

Testiniz sırasında oluşturulan uyarıları görüntülemek için:

1. Bilgi Penceresindeki Uyarılar sekmesini tıklatın.

2. URL'yi ve Bilgi Penceresinin sağ tarafında algılanan güvenlik açığını görüntülemek için o pencerede görüntülenen her uyarıyı tıklayın.

3. Çalışma Alanı Pencerelerinde, yanıtın üstbilgisinin ve gövdesinin içeriğini görmek için Yanıt sekmesini tıklatın. Yanıtın uyarıyı oluşturan kısmı vurgulanacaktır.

Bir Uygulamayı Manuel Olarak Keşfetme

Pasif tarama ve otomatik saldırı işlevi, web uygulamanızın güvenlik açığı değerlendirmesine başlamak için harika bir yoldur, ancak bazı sınırlamaları vardır. Bunlar arasında oluyorlar:

* Oturum açma sayfası tarafından korunan sayfalar pasif tarama sırasında keşfedilemez, çünkü zap'ın kimlik doğrulama işlevini yapılandırmadığınız sürece, ZAP gerekli kimlik doğrulamasını işlemez.

* Pasif bir taramadaki keşif dizisi veya otomatik bir saldırıda gerçekleştirilen saldırı türleri üzerinde çok fazla kontrole sahip değilsiniz. ZAP, pasif tarama dışında keşif ve saldırılar için birçok ek seçenek sunar.

Örümcekler, temel sitenizi keşfetmenin harika bir yoludur, ancak daha etkili olması için manuel keşifle birleştirilmeleri gerekir. Örneğin örümcekler, web uygulamanızdaki formlara yalnızca temel varsayılan verileri girer, ancak bir kullanıcı daha alakalı bilgiler girebilir ve bu da web uygulamasının daha fazlasını zap'a maruz bırakabilir. Bu, özellikle geçerli bir e-posta adresinin gerekli olduğu kayıt formları gibi şeyler için geçerlidir. Örümcek rastgele bir dize girebilir ve bu da bir hataya neden olur. Bir kullanıcı bu hataya tepki verebilir ve doğru biçimlendirilmiş bir dize sağlayabilir, bu da form gönderilip kabul edildiğinde başvurunun daha fazla gösterilmesine neden olabilir.

Tüm web uygulamanızı ZAP aracılığıyla proxy kullanan bir tarayıcıyla keşfetmelisiniz. Bunu yaparken ZAP, araştırmanız sırasında güvenlik açıkları için yapılan tüm istek ve yanıtları pasif olarak tarar, site ağacını oluşturmaya devam eder ve keşif sırasında bulunan olası güvenlik açıkları için uyarılar kaydeder.

Zap'ın, güvenlik açıkları açısından başka bir sayfaya bağlı olsun veya olmasın, web uygulamanızın her sayfasını keşfetmesi önemlidir. Belirsizlik güvenlik değildir ve gizli sayfalar bazen uyarı veya bildirim yapılmadan yayına girer. Bu nedenle, sitenizi keşfederken olabildiğince kapsamlı olun.

Hızlı Başlangıç sekmesi aracılığıyla ZAP üzerinden proxy kullanacak şekilde önceden yapılandırılmış tarayıcıları hızlı ve kolay bir şekilde başlatabilirsiniz. Bu şekilde başlatılan tarayıcılar, aksi takdirde bildirilecek sertifika doğrulama uyarılarını da yok sayacaktır.

-Alıntı-

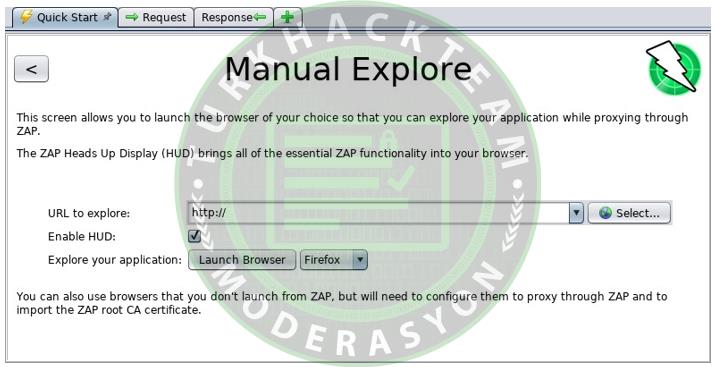

Uygulamanızı Manuel Olarak keşfetmek için:

1. ZAP'I başlatın ve Çalışma Alanı Penceresinin Hızlı Başlat sekmesini tıklayın.

2. Büyük Manuel Araştır düğmesini tıklayın.

3. Keşfedilecek URL metin kutusuna, keşfetmek istediğiniz web uygulamasının tam URL'sini girin.

4. Kullanmak istediğiniz tarayıcıyı seçin

5. Tarayıcıyı Başlat düğmesini tıklayın.

Bu seçenek, yeni profillerle yüklediğiniz en yaygın tarayıcılardan herhangi birini başlatır.

Mevcut bir profile sahip tarayıcılarınızdan herhangi birini, örneğin yüklü diğer tarayıcı eklentileriyle kullanmak istiyorsanız, tarayıcınızı ZAP aracılığıyla proxy kullanacak şekilde manuel olarak yapılandırmanız ve ZAP Kök CA Sertifikasını içe aktarıp güvenmeniz gerekir. Daha fazla ayrıntı için ZAP Masaüstü Kullanım Kılavuzuna bakın.

Varsayılan olarak, ZAP Heads Up Ekranı (HUD) etkinleştirilecektir. Bir tarayıcı başlatmadan önce bu ekrandaki ilgili seçeneğin işaretini kaldırmak hud'yi devre dışı bırakır.

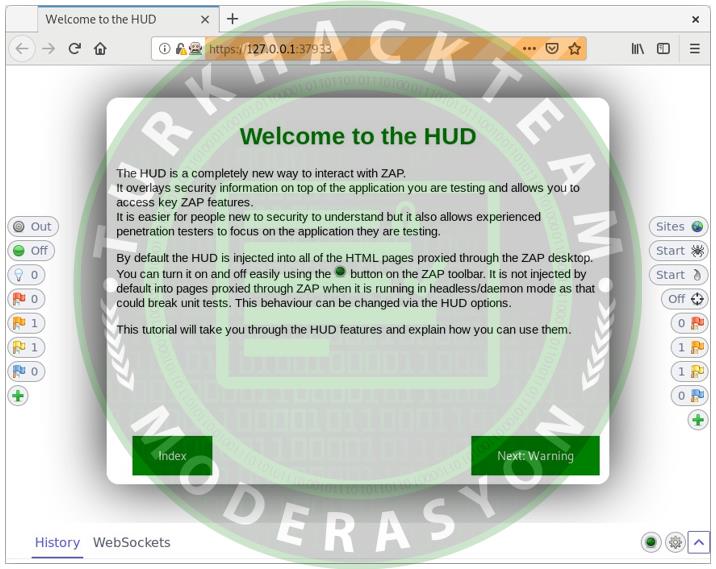

Heads Up Ekranı

Heads Up Display (HUD), doğrudan tarayıcıda ZAP işlevselliğine erişim sağlayan yeni ve yenilikçi bir arayüzdür. Web güvenliğine yeni başlayan kişiler için idealdir ve ayrıca deneyimli sızma test uzmanlarının önemli güvenlik bilgileri ve işlevleri sağlarken bir uygulama işlevselliğine odaklanmasına olanak tanır.

-Alıntı-

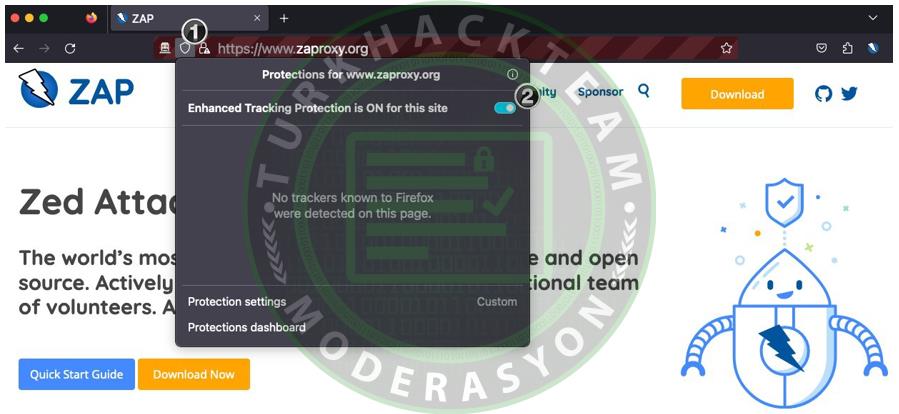

HUD, tarayıcınız üzerinden etkinleştirildiğinde tarayıcınızdaki hedef uygulamanın üzerine bindirilir.

'Manuel Keşfet' ekranı veya araç çubuğu seçeneği. Yalnızca Firefox ve Chrome gibi modern tarayıcılar desteklenir. Firefox kullanıcılarının HUD arayüzünü görebilmeleri için "Gelişmiş İzleme Korumasını" devre dışı bırakmaları gerekebilir. Bu, URL çubuğundaki kalkan simgesine tıklayarak yapılabilir:

Varsayılan olarak, HUD için, sizi HUD özelliklerinden geçirecek ve bunları nasıl kullanabileceğinizi açıklayacak bir öğreticiye bağlantı içeren bir açılış ekranı gösterilir.

-Alıntı-

ZAP Gelişmiş Özellikler

Gelişmiş Masaüstü Özellikleri

Masaüstünde, yeni kullanıcıların bunalmaması için hemen görünmeyen çok sayıda özellik bulunur.

Varsayılan olarak gösterilmeyen birçok sekme vardır. Bunlara yeşil '+' simgelerinin bulunduğu sağ sekmeler aracılığıyla erişilebilir. Her zaman görünmesini istediğiniz sekmeleri üzerlerine sağ tıklayarak sabitleyebilirsiniz. Varsayılan olarak gizlenen sekmelerin çoğu, alakalı olduğunda görünecektir. Örneğin, ZAP aracılığıyla proxy kullandığınız bir uygulama Websockets kullanmaya başlarsa Websockets sekmesi görüntülenir.

Masaüstü ayrıca içeriğe duyarlı sağ tıklama seçeneklerini yoğun bir şekilde kullanır, bu nedenle kullanıcı arayüzüne alışırken her yere sağ tıklayın.

ZAP Marketi

ZAP masaüstü, yeni işlevlerin dinamik olarak eklenebileceği anlamına gelen bir eklenti mimarisine sahiptir.

Çevrimiçi bir pazar, zap'a birçok ek özellik ekleyen çok çeşitli ZAP eklentileri sağlar.

Pazara araç çubuğundaki 'Eklentileri Yönet' düğmesi aracılığıyla erişilebilir:

-Alıntı-

Marketplace'teki tüm eklentiler tamamen ücretsizdir.

Otomasyon

ZAP, otomasyonda kullanmak için ideal bir araçtır ve bir dizi seçeneği destekler:

* Docker Paketli Taramalar

* GitHub Eylemleri

* Otomasyon Çerçevesi

* API ve Arka plan programı modu

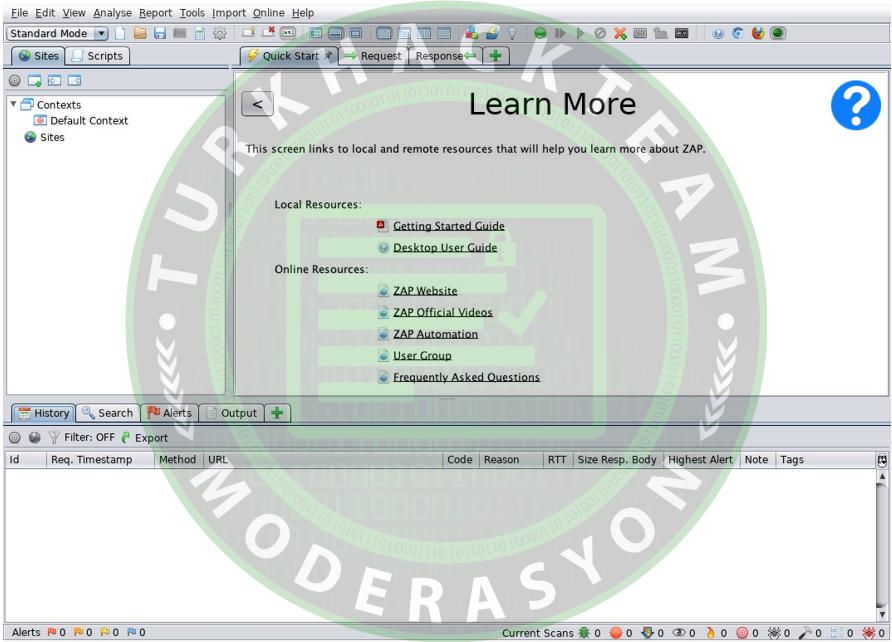

ZAP Hakkında Daha Fazla Bilgi Edinin

Artık zap'ın birkaç temel yeteneğine aşina olduğunuza göre, hakkında daha fazla bilgi edinebilirsiniz

Zap'ın yetenekleri ve bunları zap'ın Masaüstü Kullanım Kılavuzundan nasıl kullanacağınız. Kullanım Kılavuzu

adım adım talimatlar, API ve komut satırı programlaması için referanslar, eğitim videoları ve ZAP kullanımı için ipuçları ve püf noktaları sağlar.

Hızlı Başlangıç üst ekranındaki 'Daha Fazla Bilgi Edinin' düğmesi aracılığıyla ek bağlantılar da mevcuttur:

Sayfa hem yerel kaynaklara (varsa) hem de çevrimiçi içeriğe bağlanır. Ek bağlantılar aşağıda yer almaktadır.

-Alıntı-

Faydalı Link:

Zap Proxy - Zap'ın ana web sitesi

Saygı ve Sevgilerimle,

Zoptik

Son düzenleme: