BİLGİSAYAR GÜVENLİĞİ

Bilgisayar güvenliğinden söz edebilmek için öncelikle bilgi güvenliği kavramı bilinmelidir. Bilgi güvenliğinin sağlanması için; Gizlilik, Bütünlük ve Erişilebilirlik sağlanmalıdır.

BİLGİ GÜVENLİĞİ ÜÇGENİ

Gizlilik: Yetkisiz kullanıcıların bilgiye erişememesi durumunda sağlanır.

Bütünlük: Bilgi bulunduğu yerde, bozulmadan kalabiliyorsa sağlanır.

Erişilebilirlik: Yalnızca yetkisi olan kullanıcı bilgiye erişebiliyorsa sağlanır.

Bu üç kriterden birinin sağlanmadığı durumda bilgi ve bilgisayar güvenliğinden bahsetmek mümkün değildir.

Kötücül Yazılımlar

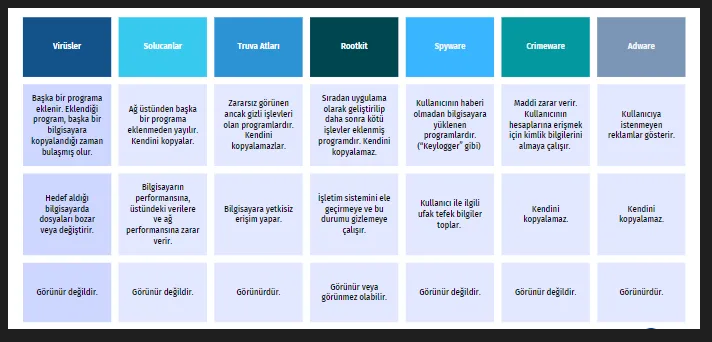

Bilgisayar güvenliğini tehdit eden birçok farklı kötücül yazılım bulunmaktadır.

Kötücül yazılım çeşitlerinin hepsinin amacı bilgisayar güvenliğine zarar vermektir. Hedef aldıkları bilgisayarlarda; dosyaları bozar, bilgisayar performansına zarar verir, yetkisiz erişim yapmaya ve işletim sistemini ele geçirmeye çalışır, kısaca bilgi güvenliğine zarar vermeye çalışırlar. Birbirlerinden; bulaşma şekilleri, etki seviyesi ve bulaştığında bilgisayarda görünüp görünmeme gibi faktörlerle ayrılırlar. Görünür olmayan kötücül yazılımların, diğer kötücül yazılım türlerine göre fark edilmeleri daha zordur.

En genel kötücül yazılım türleri şunlardır;

Bilgisayar virüsü

Bilgisayar solucanı (worm)

Truva atı (Trojan horse)

Arka kapı (backdoor)

Mesaj sağanağı (spam) (Yığın ileti)

Şantaj yazılımı (ransomware)

Kök kullanıcı takımı (rootkit)

Telefon çevirici (dialer)

Korunmasızlık sömürücü (exploit)

Klavye dinleme sistemi (keylogger)

Tarayıcı ele geçirme (browser hijacking)

Casus yazılım (spyware)

Kötücül Yazılımların Özellikleri;

Bilgisayar virüsü

Bilgisayar solucanı (worm)

Truva atı (Trojan horse)

Arka kapı (backdoor)

Mesaj sağanağı (spam) (Yığın ileti)

Şantaj yazılımı (ransomware)

Kök kullanıcı takımı (rootkit)

Telefon çevirici (dialer)

Korunmasızlık sömürücü (exploit)

Klavye dinleme sistemi (keylogger)

Tarayıcı ele geçirme (browser hijacking)

Casus yazılım (spyware)

Kötücül Yazılımların Özellikleri;

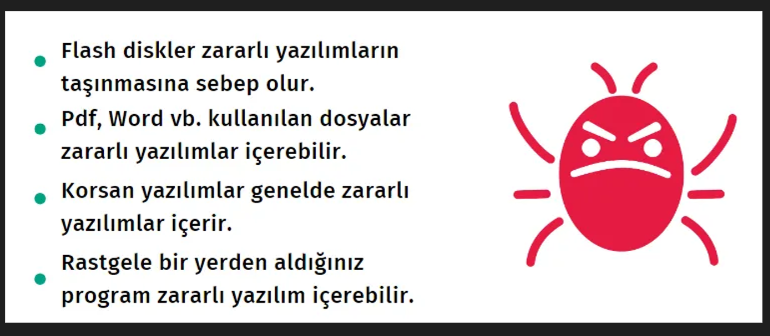

Kötücül Yazılımlar Nasıl Bulaşır?

Günlük hayatta sıklıkla kullanılan pdf, word vb. dosyalar zararlı yazılım içerebilmektedir. Maillere eklenen zararlı dosyaların görüntülenmesi, internete yüklenmiş zararlı dosyaların görüntülenmesi veya indirilmesi vb. birçok yöntemle bilgisayara kötücül yazılım bulaştırılmış olunabilir.

Taşınabilir aygıtlarda da zararlı yazılımlar bulunabilmektedir. Güvenliğinden emin olunmayan taşınabilir aygıtlar bilgisayara takılmamalı ve çalıştırılmamalıdır. Lisanslı olmayan yazılımlar güvenilir değildir. Bir uygulama veya program yüklenirken lisanslı sürüm tercih edilmelidir. İnternetten bir uygulama indirirken de aynı şekilde güvenilir web siteleri tercih edilmelidir.

Zararlı Yazılım İçerme Senaryoları;

Taşınabilir aygıtlarda da zararlı yazılımlar bulunabilmektedir. Güvenliğinden emin olunmayan taşınabilir aygıtlar bilgisayara takılmamalı ve çalıştırılmamalıdır. Lisanslı olmayan yazılımlar güvenilir değildir. Bir uygulama veya program yüklenirken lisanslı sürüm tercih edilmelidir. İnternetten bir uygulama indirirken de aynı şekilde güvenilir web siteleri tercih edilmelidir.

Zararlı Yazılım İçerme Senaryoları;

Oluşabilecek Zararlar Nelerdir?

Bilgisayara kötücül yazılım bulaşması sonucunda; maddi kayıplar, itibar kaybı, vakit kaybı, kurum çalışanlarının yıpranması, veri kaybı gibi pek çok zarar görülebilmektedir. Kurumun itibar kaybı yaşamasıyla şirket lisans iptali, olası iş birliklerinin engellenmesi ile karşı karşıya kalınabilmektedir. Bireysel olarak yapılan en ufak dikkatsizlik, bir kurum çalışanı için yukarıda bahsettiğim pek çok felaket senaryosunu beraberinde getirmektedir. O sebeple bilgi güvenliği konusunda, kurum çalışanlarının farkındalığı yüksek olmalıdır.

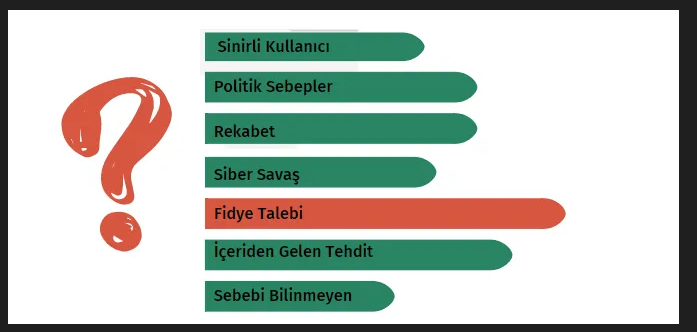

Siber Saldırılarda Motivasyon

Zararlı yazılımlardan ve olası zararlardan bahsettikten sonra, neden siber saldırıya maruz kalınıyor sorusu sıklıkla akıllara gelmektedir. Aslında siber saldırganların pek çok motivasyon sebebi olabilmektedir. Radware’in son raporuna göre siber saldırganların en büyük motivasyon kaynağı fidye talebi olarak belirlenmiştir. Bunun yanında; politik sebepler, öfkeli kullanıcı, rekabet, ülkeler arası siber savaşlar, iç tehditler de diğer motivasyon sebeplerindendir.Siber Saldırılarda Motivasyon Sebepleri;

Bilinen Ransomware Saldırıları;

Dünyaca bilinen pek çok fidye saldırısı bulunmaktadır. Bu yazıda en bilinen fidye sadırılarından bazılarına yer verilmiştir.

Locky, virüs içeren eklere sahip bir phishing saldırısıdır. 160'tan fazla dosyanın şifrelenip, kullanılamaz hale getirilmesiyle sonuçlanmıştır.Bad Rabbit, güvenli olmayan web siteleri kullanılarak gerçekleştirilen fidye saldırısıdır. 17 farklı ülkeyi etkilemiştir.

Ryuk, Locky ile benzer şekilde yapılan e-posta saldırısıdır. 12.5 milyon dolar zarar ile sonuçlanmıştır. 180 işlem ve 40 hizmetin kullanımının etkilenmesine sebep olmuştur.

WannaCry, Bu fidye yazılımı, Microsoft Windows işletim sistemini hedef alan bir kötücül yazılım türüdür. 99 farklı ülkede 230.000 sayıda bilgisayara bulaşarak 28 dilde fidye talep edilmiştir. Bu kötücül yazılım bilgisayara bulaştığında, dosyaları şifreleyip bilgisayarı kullanılamaz hale getirmektedir. Aslında Microsoft, işletim sisteminde açığı saldırganlardan önce keşfedip bir işletim sistemi yaması yayınlamıştır fakat bilinçsiz kullanıcılar bu güncellemeyi bilgisayarlarında uygulamamış ve saldırıdan etkilenmişlerdir.

Bu saldırıdan İngiltere ve İskoçya’da sağlık sistemi de etkilenmiştir. Acil durumlar dışında hasta kabul edilememiş ve ambulanslar bekletilmiştir. Bu yönüyle bakılacak olunursa, yine basit bir ihmal olarak görülen durumun, ne kadar büyük etki uyandırabileceğinin en etkili kanıtlarındandır.Günümüzde hala en büyük güvenlik açığı, insan faktörü olarak bilinmektedir. Güvenlik yazılımları kullanılsa da kesin çözümdür diyemeyiz. O sebeple bireysel farkındalık arttırılmalı ve önlemler alınmalıdır.

Bilgisayar teknolojilerinde güvenliğin amacı “kişi ve kurumların bu teknolojilerini kullanırken karşılaşabilecekleri tehdit ve tehlikelerin analizlerinin yapılarak gerekli önlemlerin önceden alınmasıdır”.

Kimlik Avı Saldırıları

Kimlik avı, genellikle siber saldırganların e-posta aracılığıyla kullanıcı veya şirket bilgilerini çalmak için kullandığı sosyal mühendislik tekniklerinin bütünüdür. E-postalardaki dil bilgisi ve/veya yazım hataları sayesinde bu saldırıları tespit etmek zaman zaman kolay olabilmektedir fakat bunu fark eden saldırganlar, saldırıları teknik olarak karmaşık hale getirmeye çalışmaktadırlar. Kullanıcıyı; korku, öfke ve merak gibi duygularla sömürerek hızlı aksiyon almasını sağlamaktadırlar.

Alınabilecek Önlemler

Taşınabilir Medya Zafiyetleri

Taşınabilir ortamlar üzerinde yer alan kritik bilgi/verilerin ikinci kişiler tarafından görüntülenmesi veya çoğaltılması istenmeyen bir durumdur. Günümüzde taşınabilir medya zafiyetleri sıklıkla görülmektedir. Bu sebeple, taşınabilir medyalar üzerindeki kritik veriler şifreli olarak saklanmalıdır. Taşınabilir ortam içindeki bilgi/veri saklanması gereken süre göz önünde bulundurularak, güvenli şekilde yedeklenmelidir.

Alınabilecek Önlemler

Parolalar ve Kimlik Doğrulama

Siber saldırıları önlemede en önemli bariyer güçlü parolalardır. Tahmin edilirliği kolay parolalar kullanmak, hesap güvenliğini riske atmaktadır. Kimlik hırsızlığı ve dolandırıcılığa maruz kalmamak için bu risk asla alınmamalıdır. Teknolojinin gelişmesiyle, parola hırsızları da güncel teknikleri geliştirmektedirler.

Hesap kimlik bilgilerinizin zayıf olması siber saldırganın işini kolaylaştırmak anlamına gelmektedir. Hesap bilgilerinin ele geçirilmesi sonucunda kullanıcı, çeşitli zor durumlarda kalacağı için parola hırsızlığını önlemeye yönelik önerilen adımlar uygulanmalıdır.

Alınabilecek Önlemler

Güvenli Parola Oluşturma

Güçlü bir parola oluşturabilmek için, parolanızın belirli kriterleri sağlaması gerekmektedir. Bu kriterler aşağıda verilmiştir:

-Parolanız yeterince uzun mu?

Parolanız en az 10–12 karakter uzunluğunda olmalıdır, mümkünse daha uzun bir parola oluşturmaya çalışın.

-Tahmin edilmesi zor mu?

Basit, tahmin edilmesi kolay ve ilk akla gelen kelimelerle oluşturulan parolalar, kaba kuvvet saldrılarıyla kolayca çözülebilmektedir. (“12345”, “password”, “adsoyad123” vb. parolalar kolay tahmin edilebilmektedir.)

-Farklı karakter çeşitleri barındırıyor mu?

Parolanızı oluştururken büyük ve küçük harfler, semboller ve rakamları bir arada kullanmanız, parolanızı güçlendirecektir. Çeşitlilik, parolanızın tahmin edilebilme olasılığını azaltır.

-Birbirine benzeyen belirli karakterleri içeriyor mu?

Örneğin, harf olan “I” yerine rakam olan sıfır “1” karakterini kullanıyorsanız, günümüzde bu karakter için özel kodlanan yazılımlar bulunmaktadır. Benzer karakterleri içeren parolaları kırmak oldukça kolaydır.

-Daha önce kullandınız mı?

Parolaları yeniden kullanmak, birden fazla hesabı tehlikeye atmaktadır. O sebeple, her seferinde özgün bir parola seçilmelidir.

-Parolanız yeterince uzun mu?

Parolanız en az 10–12 karakter uzunluğunda olmalıdır, mümkünse daha uzun bir parola oluşturmaya çalışın.

-Tahmin edilmesi zor mu?

Basit, tahmin edilmesi kolay ve ilk akla gelen kelimelerle oluşturulan parolalar, kaba kuvvet saldrılarıyla kolayca çözülebilmektedir. (“12345”, “password”, “adsoyad123” vb. parolalar kolay tahmin edilebilmektedir.)

-Farklı karakter çeşitleri barındırıyor mu?

Parolanızı oluştururken büyük ve küçük harfler, semboller ve rakamları bir arada kullanmanız, parolanızı güçlendirecektir. Çeşitlilik, parolanızın tahmin edilebilme olasılığını azaltır.

-Birbirine benzeyen belirli karakterleri içeriyor mu?

Örneğin, harf olan “I” yerine rakam olan sıfır “1” karakterini kullanıyorsanız, günümüzde bu karakter için özel kodlanan yazılımlar bulunmaktadır. Benzer karakterleri içeren parolaları kırmak oldukça kolaydır.

-Daha önce kullandınız mı?

Parolaları yeniden kullanmak, birden fazla hesabı tehlikeye atmaktadır. O sebeple, her seferinde özgün bir parola seçilmelidir.

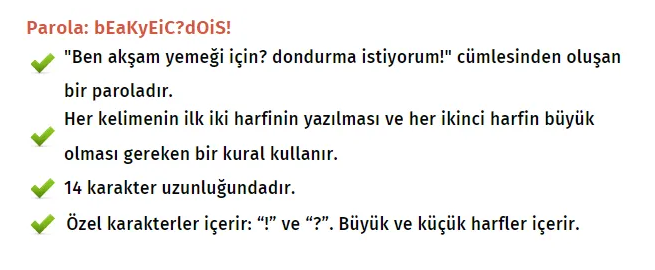

Güvenli Parola Örneği

Tüm bu kriterler göz önünde bulundurularak, güvenli bir parola oluşturma örneği aşağıda verilmiştir.

Fiziksel Güvenlik

Çevrimiçi ortam için alınan önlemlerle birlikte, fiziksel ortamda da güvenlik önlemi almak oldukça önemlidir. Kullanıcı kimlik bilgisi, kredi kartı bilgileri vb. hassas verileri fiziksel ortamda saklamak güvenliği riske atan bir davranıştır. Ofiste kullanılan boardlar, toplantı sonrası temizlenmelidir. Yeni yıl hedefleri, mevcut müşteri bilgileri vb. hassas bilgilerin fiziksel ortamda bırakılması bilgi güvenliğinin bozulmasına sebep olur.

Mobil Cihaz Güvenliği

Mobil cihazların kullanımı kurumsal alanda hızla yayılırken yönetim ve güvenlik zaafiyetleri de aynı şekilde artmaktadır. Laptop ve akıllı telefonlar, bilgiyi taşımanın kolay bir yoludur. Bu cihazlarda bulunan hassas bilgiler ve erişim yetkileri de düşünüldüğünde mobil cihazlarda güvenliğin dikkat edilmesi gereken bir konu olduğu anlaşılmaktadır. Bu sebeple aşağıda belirtilen önlemler muhakkak uygulanmalıdır.

Alınabilecek Önlemler

Alınabilecek Önlemler

Uzaktan Çalışma

Pandemiyle birlikte uzaktan çalışma biçiminin oldukça benimsenmesiyle, bu konuda alınabilecek güvenlik önlemleri konusu da oldukça önem kazanmıştır. Uzaktan çalışırken, bilgisayar başında bulunulmuyorsa muhakkak bilgisayar kapatılmalıdır. Kısa süreli olarak bilgisayar başından ayrılınacaksa dahi uyku modu aktif edilmelidir. Kurum dışından gönderilen; şüpheli mail, toplantı daveti vb. linklere kesinlikle tıklanılmamalı ve şüphe ile yaklaşım benimsenmelidir.

Kablosuz Ağ Kullanımı

Kablosuz ağlar, günümüzün vazgeçilemez teknolojilerden biri haline gelmiştir. Kafeler, hastaneler, havaalanları ve benzeri birçok yerde kablosuz ağları kullanmaktayız. Hatta işyerimiz ve evimizde bile artık mobil olmaya çalışıyor ve kablosuz olarak interneti kullanıyoruz. Bu teknoloji işimizi kolaylaştırmasının yanı sıra bazı güvenlik risklerini de beraberinde getirmektedir. Bu güvenlik risklerini önlemek adına alınabilecek önlemler bulunmaktadır. Güçlü bir parola kullanmak, parola bilgisini başkalarıyla paylaşmamak ve güvensiz ağlara bağlanmamak en bilinen önlemlerdir. Bunun dışında alınabilecek önlemler aşağıda verilmiştir.

Alınabilecek Önlemler;

Alınabilecek Önlemler;

Sosyal Medya Kulanımı;

Instagram, Facebook, Whatsapp, Linkedin, Twitter…

sosyal medya platformları hayatımızda önemli bir yere sahip. Bununla beraber güvenlik ve gizlilik konusunda dikkatli olmamızı gerektiren birçok tehdit de söz konusu. Hangi sosyal medyayı kullanıyorsanız,

gizlilik politikaları hakkında bilgi sahibi olmak ve sosyal medyada gördüğünüz içeriklere kolayca inanmamak güvenliğinizi sağlamanın temel adımlarıdır.

Sadece tanıdığınız kişilerin hesabınızı görüntülemesine izin vermek ve

gizli hesap kullanmak

da güvenli sosyal medya kullanımına örnektir.

Çalıştığınız firma ile ilgili

hassas bilgiler içeren paylaşımlar yapmak,

kurumu zor duruma düşürebilir. Bu sebeple paylaşım yaparken hassas bilgiler paylaşılmaktan kaçınılmalıdır.

Bilgisayar Güvenliği konusunda anlatılan tüm bu başlıkların en temelinde yatan en büyük risk insan faktörüdür. Kurum çalışanları olarak yapmamız gereken, alınabilecek önlemleri uygulamaktır.

Umarım keyifle okumuş ve yeni bilgiler öğrenmişsinizdir. Bir sonraki yazıda görüşmek dileğiyle…

Bilgisayar Güvenliği konusunda anlatılan tüm bu başlıkların en temelinde yatan en büyük risk insan faktörüdür. Kurum çalışanları olarak yapmamız gereken, alınabilecek önlemleri uygulamaktır.

Umarım keyifle okumuş ve yeni bilgiler öğrenmişsinizdir. Bir sonraki yazıda görüşmek dileğiyle…