APT(Advanced Persistent Threat) Nedir?

Gelişmiş Kalıcı Tehdit (Advanced Persistant Threat) bir kişi veya grubun bir ağa yetkisiz erişim sağladığı ve uzun bir süre boyunca algılanamadığı bilgisayar ağı saldırısıdır.

Genelde devlet sponsorluğu ile ticari veya politik amaç için yapılan bu saldırılar son zamanlarda devlet sponsorluğunda olmayan çeşitli saldırılarlada karşılaşılmıştır.

Gelişmiş Terimi ;Hacker veya Hacker grubunun gelişmiş saldırı tekniklerini kullanabilme becerisine sahip olduklarını belirtir. Genelde Devlet’lerin istihbarat birimleri tarafından desteklenen APT ‘ler bu birimler tarafından sağlanan çeşitli istihbarat toplama yetenekleri vardır.APT’ lerin siber saldırı teknikleri ise bir çok saldırı tekniğinin bir arada kullanılarak veya kendi saldırı araçlarının yapılmasını kapsamaktadır.

Kalıcı Terimi; Bireysel saldırı düzenleyen hacker veya hack gruplarını birbirinden ayıran tanımlardan birisidir.APT’lerin bir sisteme sızdıktan sonra planlanan şeyin tamamlanması veya istenilen bilgiler elde edilene kadar kalması demektir.

İmkânlar dahilinde APT’ler sistemde kalabildikleri kadar kalmaya çalışırlar buradaki amaç diğer hackerler gibi sisteme rastgele zarar vermek değil yapılan operasyonun amacını yerine getirmektir.

Tehdit Terimi; APT’lerin sahip oldukları tüm yetenekleriyle gerçekten bir tehdit olduğunu tanımlamaktadır.APT’ler motivasyonu yüksek ve hedefe ulaşıncaya kadar kararlı şekilde çalışmaya devam eden gruplardır.Siber Güvenlik uzmanları APT’leri bu sebepten dolayı tehdit olarak görmektedir.

APT saldırılarınsaki en büyük tehlike tehdit ortadan kalkmış gibi görünsede korsanların istedikleri zaman geri gelebilmeleri için çeşitli kapıları açık bırakmış olmalarıdır.Bir diğer problem ise güvenlik duvarları ve güvenlik uygulamaları her zaman bu tür saldırılara koruma sağlayamayabilirler.

APT’lerin Tarihçesi Ve Hedefleri

Ticari ve siyasi kaygıların artması neticesinde başlayan savaşlar 21.yüzyıl itibariyle siber ortama taşınmış durumda.Siber Savaşların olmazsa olmazı olan hackerler ile devletlerin siber orduları bir araya getiriliyor.Devletlerin kendi personelleri ve dışarıdan devlet personeli olmayan ama devletle çalışmak isteyen kişiler veya gruplar ortaya çıkarılıyor.

APT terimi ilk olarak ilk olarak olarak ABD Hava Kuvvet’lerinde görevli olan Albay Greg Rattray tarafından 2006 yılında ortaya çıkarılmıştır.Aynı zamanda yıllar önce telekomünikasyon taşıyıcılarındada kullanılmıştır.

APT terimi giderek artan şekilde medya ve bilgisayar güvenliği topluluklarınca,şirketlere,siyasilere,hükümetlere yönelik uzun vadeli gelişmiş bilgisayar saldırısı olarak kullanılmıştır.

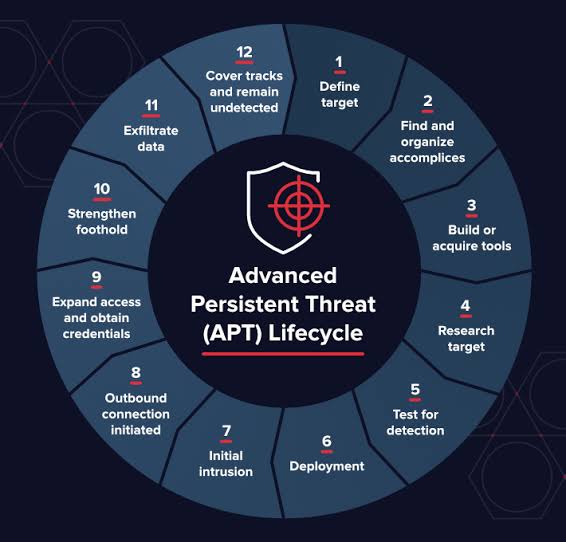

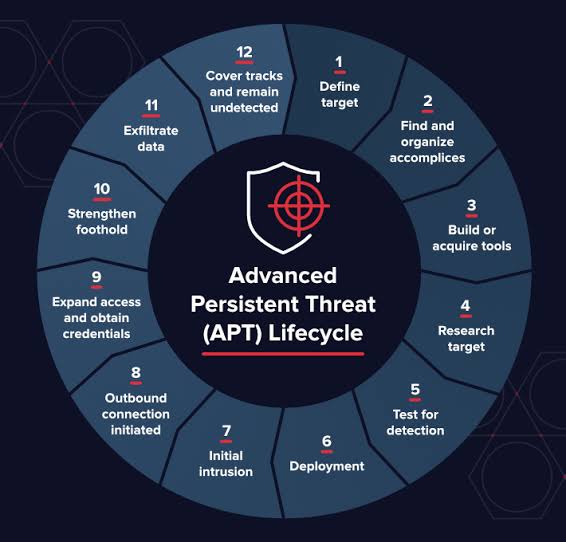

APT(Advanced Persistent Threat) Yaşam Döngüsü

1-Tekil bir hedef için belirli kuruluşları hedefleme

2- Çevrede bir yer edinme girişimi (ortak taktikler, oltalama saldırısı e-postaları içerir)

3- Tehdit altındaki sistemleri hedef ağa erişim olarak kullanma

4- Saldırı hedefini gerçekleştirmeye yardımcı olan ek araçlar kullanma

5- Gelecekteki inisiyatiflere erişimi korumak için izleri örtme

Zamanımızda çok fazla zararlı yazılım olması APT’lere karşı önlem alınmasını zorlaştırmaktadır. Ancak, APT ile ilişkili ağ trafiği ve komut-kontrol trafiği, ağ katmanı düzeyindeki gelişmiş yöntemlerle algılanabilir.

Kısaca özetleyecek olursak günümüzde bulunan güvenlik teknolojileri APT saldırılarını önlemede ve tespit etmede yetersiz kalmışlardır.APT’lerin tespit ve takibinde Bul-Düzelt-Bitir etkin bir yol olarak benimsenmiştir.

APT saldırılarının amacı, sisteme sürekli erişim elde etmektir. Korsanlar bu amaca aşamalı olarak ulaşır.

Aşama 1: Erişim Elde Etme

Korsanlar genellikle bir ağ, virüslü dosya, önemsiz e-posta veya bir uygulamanın güvenlik açığı aracılığıyla erişim elde eder ve hedef ağa bir kötü amaçlı yazılım yerleştirir.

Gelişmiş Kalıcı Tehdit (Advanced Persistant Threat) bir kişi veya grubun bir ağa yetkisiz erişim sağladığı ve uzun bir süre boyunca algılanamadığı bilgisayar ağı saldırısıdır.

Genelde devlet sponsorluğu ile ticari veya politik amaç için yapılan bu saldırılar son zamanlarda devlet sponsorluğunda olmayan çeşitli saldırılarlada karşılaşılmıştır.

Gelişmiş Terimi ;Hacker veya Hacker grubunun gelişmiş saldırı tekniklerini kullanabilme becerisine sahip olduklarını belirtir. Genelde Devlet’lerin istihbarat birimleri tarafından desteklenen APT ‘ler bu birimler tarafından sağlanan çeşitli istihbarat toplama yetenekleri vardır.APT’ lerin siber saldırı teknikleri ise bir çok saldırı tekniğinin bir arada kullanılarak veya kendi saldırı araçlarının yapılmasını kapsamaktadır.

Kalıcı Terimi; Bireysel saldırı düzenleyen hacker veya hack gruplarını birbirinden ayıran tanımlardan birisidir.APT’lerin bir sisteme sızdıktan sonra planlanan şeyin tamamlanması veya istenilen bilgiler elde edilene kadar kalması demektir.

İmkânlar dahilinde APT’ler sistemde kalabildikleri kadar kalmaya çalışırlar buradaki amaç diğer hackerler gibi sisteme rastgele zarar vermek değil yapılan operasyonun amacını yerine getirmektir.

Tehdit Terimi; APT’lerin sahip oldukları tüm yetenekleriyle gerçekten bir tehdit olduğunu tanımlamaktadır.APT’ler motivasyonu yüksek ve hedefe ulaşıncaya kadar kararlı şekilde çalışmaya devam eden gruplardır.Siber Güvenlik uzmanları APT’leri bu sebepten dolayı tehdit olarak görmektedir.

APT saldırılarınsaki en büyük tehlike tehdit ortadan kalkmış gibi görünsede korsanların istedikleri zaman geri gelebilmeleri için çeşitli kapıları açık bırakmış olmalarıdır.Bir diğer problem ise güvenlik duvarları ve güvenlik uygulamaları her zaman bu tür saldırılara koruma sağlayamayabilirler.

APT’lerin Tarihçesi Ve Hedefleri

Ticari ve siyasi kaygıların artması neticesinde başlayan savaşlar 21.yüzyıl itibariyle siber ortama taşınmış durumda.Siber Savaşların olmazsa olmazı olan hackerler ile devletlerin siber orduları bir araya getiriliyor.Devletlerin kendi personelleri ve dışarıdan devlet personeli olmayan ama devletle çalışmak isteyen kişiler veya gruplar ortaya çıkarılıyor.

APT terimi ilk olarak ilk olarak olarak ABD Hava Kuvvet’lerinde görevli olan Albay Greg Rattray tarafından 2006 yılında ortaya çıkarılmıştır.Aynı zamanda yıllar önce telekomünikasyon taşıyıcılarındada kullanılmıştır.

APT terimi giderek artan şekilde medya ve bilgisayar güvenliği topluluklarınca,şirketlere,siyasilere,hükümetlere yönelik uzun vadeli gelişmiş bilgisayar saldırısı olarak kullanılmıştır.

APT(Advanced Persistent Threat) Yaşam Döngüsü

1-Tekil bir hedef için belirli kuruluşları hedefleme

2- Çevrede bir yer edinme girişimi (ortak taktikler, oltalama saldırısı e-postaları içerir)

3- Tehdit altındaki sistemleri hedef ağa erişim olarak kullanma

4- Saldırı hedefini gerçekleştirmeye yardımcı olan ek araçlar kullanma

5- Gelecekteki inisiyatiflere erişimi korumak için izleri örtme

Zamanımızda çok fazla zararlı yazılım olması APT’lere karşı önlem alınmasını zorlaştırmaktadır. Ancak, APT ile ilişkili ağ trafiği ve komut-kontrol trafiği, ağ katmanı düzeyindeki gelişmiş yöntemlerle algılanabilir.

Kısaca özetleyecek olursak günümüzde bulunan güvenlik teknolojileri APT saldırılarını önlemede ve tespit etmede yetersiz kalmışlardır.APT’lerin tespit ve takibinde Bul-Düzelt-Bitir etkin bir yol olarak benimsenmiştir.

APT saldırılarının amacı, sisteme sürekli erişim elde etmektir. Korsanlar bu amaca aşamalı olarak ulaşır.

Aşama 1: Erişim Elde Etme

Korsanlar genellikle bir ağ, virüslü dosya, önemsiz e-posta veya bir uygulamanın güvenlik açığı aracılığıyla erişim elde eder ve hedef ağa bir kötü amaçlı yazılım yerleştirir.

Aşama 2 : Erişim Kapısı Oluşturma

Korsanlar sistemlerde fark edilmeden gezinmek için kullanılan arka kapılar ve tünellerden oluşan bir ağ yaratmalarını sağlayan kötü amaçlı yazılımı yerleştirir.

Aşama 3 : Erişimi Derinleştirme

Korsanlar sisteme girdikten sonra yönetici haklarına erişmek için parola kırmak gibi teknikler kullanarak sistemin daha büyük bir kısmını kontrol edebilir ve hatta daha yüksek düzeyde erişim elde edebilir.

Aşama 4 : Gezinme

Yönetici hakları sayesinde sistemin daha derinlerine ulaşan korsanlar diledikleri gibi gezinebilir. Aynı zamanda diğer sunuculara ve ağın diğer güvenli bölümlerine erişmeye çalışabilir.

Aşama 5 : Bakma, Öğrenme ve Orada Kalma

Sistemin içine giren korsanlar, sistemin nasıl çalıştığını ve güvenlik açıklarını tam olarak anlar ve bu sayede diledikleri zaman istedikleri bilgileri toplayabilirler.

İyi Forumlar

Aşama 5 : Bakma, Öğrenme ve Orada Kalma

Sistemin içine giren korsanlar, sistemin nasıl çalıştığını ve güvenlik açıklarını tam olarak anlar ve bu sayede diledikleri zaman istedikleri bilgileri toplayabilirler.

İyi Forumlar

Son düzenleme: