- 4 Haz 2015

- 128

- 0

Merhaba arkadaslar,

Forumda birçok Ettercap konusuna denk geldim ve sizlere bir baska yöntem olan Arpspoofla ilgili anlatımda bulunmak istedim. Aynı zamanda bu Cookie ve sifre elde etmede epey yardımcı olacagını düsündügüm bir konu.

Neden Ettercap degilde Arpspoof? Bunun birinci sebebi benim gibi Console seven insanların malesef arayüzler pek hosuna gitmez. Eger sizde benim gibi biriyseniz genelde bu tarz programlar daha cok hosunuza gider. İkinci nedenlerden birisi ise Ettercap kimi zaman MITM yaparken Google Chrome gibi gelismis tarayıcılara yakalanıyor ve kendini acık ediyor.

Anlatıma baslamadan önce belirtmek istedigim bir kac kücük not var. Öncelikle Arpspoof'u kullanabilmeniz icin Kali & Blacktrack'e ihtiyacınız var. İkinci olarak bunu yapmanın en saglıklı yolu modeme kablolu(ethernet) erisim saglamak. Wifiye baglanıp yaptığınız zaman karsınızdaki kisinin interneti kopabiliyor ve internete girmede gecikmeler yasayabiliyor.Buda sizin kendinizi acık etmenizi saglar.

Biz burada ne yapıyoruz? MITM hakkında size cok detaylı bir anlatım yapamıyacagım ama basitce anlatmak gerekirse siz internete girdiginizde paketlerinizi bir Default Gateway dedigimiz ağ gecidinden gecirip onun vasıtasıyla internete cıkarsınız. Bizim burada yapmıs oldugumuz sey hedefimizin bilgisayarını kandırıp kendimizi Varsayılan Ağ Geciti gibi gösterip bize gelen paketi gercek DG'ye göndermek. Böylelikle kisinin paketlerini okuyabiliriz.

Gelelim nasıl yapılacagına.

Öncelikle 3 ayrı Terminale ihtiyacımız var.

1. Terminal

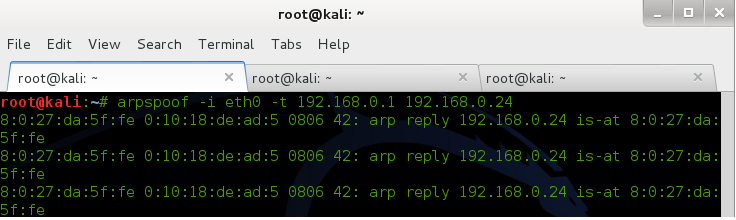

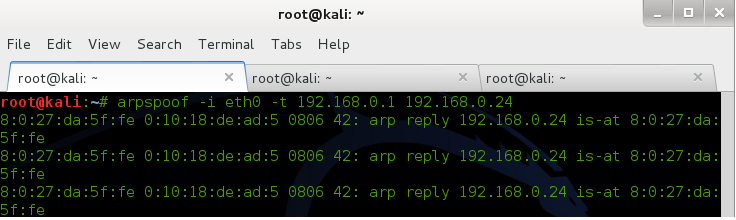

Terminalimizi calıstırdıktan sonra:

arpspoof -i eth0 -t (Ağda bulundugunuz Default Gateway) (Kurbanın İp Adresi)

Peki nedir bu komut satırındaki kısaltmalar derimler?

arpspoof: Komutumuz

-i : (Interface) Ağ sürücümüzü belirttigimiz komut

eth0 : (İfconfig yaptıgımızda karsınıza cıkar) Kullandıgımız ağ baglantı. (Windowsta ethernet ağ geciti)

-t : (Target) Hedefimizin ip adresleri

--Kurban demeyi sevmem ama ne yazıcagımı bulamadıgım icin o sekilde kullandım.

İlk terminalde Default Gatewayimizi yazıp ardından Kurbanın ip adresini yazıyoruz. Default Gateway yani Varsayılan Ağ gecitine yine ifconfig komutuyla ulasabilirsiniz.

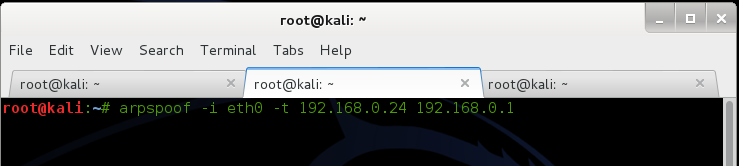

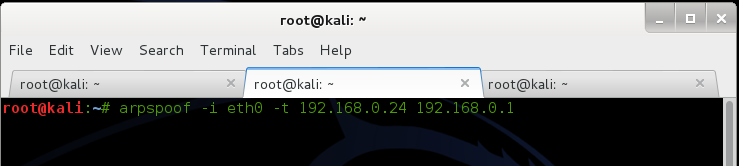

Terminal 2:

İkinci terminaldede aslında 1. Terminaldeki işlemin aynısını yapıyoruz. Sadece IP adreslerinin yerini degistiriyoruz.

arpspoof -i eth0 -t (kurbanın IP adresi) (Default Gateway IP adresi)

Ortadaki Adam Saldırısını yapmak icin son bir adımımız kaldı buda IP yönlendirme.. Peki bu son adımı yapmazsak ne olur? Bu sekilde calıstırdıgımız zaman kisinin paketleri üzerimizden gecer ve bizde kalır biz bunu dış dünyaya yani internete acmayız. Böylelikle bir nevi kişinin interneti kesilmiş olur. Peki nasıl düzeltiriz bunu ? Gayet basit bir komutla

Terminal 3:

3. Terminalimizde bu kodu yazıp entera bastıgınızda IP yönlendirmesi yapmıs oluruz ve hedefimiz rahatlıkla internete girer.. Sizde paketlerini dinleyeme baslayabilirsiniz..

Komuttaki degisikligi görmek icin bu komutu yazmadan su sekilde bakabilirsiniz

cat /proc/sys/net/ipv4/ip_forward ----> Komutu calıstırmadan önce bu deger 0 dır.. Bu komutu calıstırdıgınız zaman ise bu deger 1 olur.

Gayet basarılı bir sekilde MITM(Ortadaki Adam Saldırısı)'nı gerceklestirdik.. Peki bu bizim ne işimize yarıyacak ? DriftNet gibi programlar vasıtasıyla kisinin Web görüntüsünü alabilirz. Ama en önemlisi kisinin parola ve cookielerinide alabiliriz.

Wiresharkı acıyoruz. Daha öncedende dedigim gibi artık paketler önce bize gelip ordan internete yönleniyor.

Http filtrelemesiyle Http paketlerini görebiliriz.

Gördügünüz gibi bir login paketi yakaladık.. Üstünde sağ tıklayıp Follow TCP Stream dedigimiz zaman karsımıza söyler bir ekran gelicek.

Gördügünüz üzere burada cookie & mail & kullanıcı adı & sifreyi yakaladık...

Http bir site oldugu icin bu sekilde sifresiz yakalayabildik fakat Facebook gibi Https(SSL) sitelerde bu mümkün degil. Fakat cookie yardımıyla multi girisli hesaplara giris yapabiliriz.

Son olarak bitirmeden önce ufak bir hatırlatmada bulunmak istiyorum. Bu benim THT ailesindeki ilk konum olup son konum olmayacaktır. Buradaki bütün bilgilendirmeleri iyi niyetli sekilde kullanmanızı diliyorum. İnsanlara zarar vermeden onları zor duruma düsürmeden sadece ögrenmek icin yada Ethical Hacker dedigimiz (Beyaz Sapkalı Hacker) prensipte olup iyi amaclar icin kullanmanızı umuyorum. Beyaz ve Siyah arasında cok ince bir fark vardır. Hep Beyaz kalmanız dilegiyle..

Anlatımda eksiklikler ve yanlıslar varsa simdiden özür diliyorum. Bunları bana geri dönüs yaparsanız hem kendimi düzeltmem ve gelistirmem acısında cok iyi olur hemde ögrenmeye hevesli arkadasları yanlıs yönlendirmemis oluruz. Konuyu özellikle bu bölüme actım fakat tasınması gerekiyorsa Moderatör arkadaslardanda özür diliyorum

Saygılar

Sypx

Forumda birçok Ettercap konusuna denk geldim ve sizlere bir baska yöntem olan Arpspoofla ilgili anlatımda bulunmak istedim. Aynı zamanda bu Cookie ve sifre elde etmede epey yardımcı olacagını düsündügüm bir konu.

Neden Ettercap degilde Arpspoof? Bunun birinci sebebi benim gibi Console seven insanların malesef arayüzler pek hosuna gitmez. Eger sizde benim gibi biriyseniz genelde bu tarz programlar daha cok hosunuza gider. İkinci nedenlerden birisi ise Ettercap kimi zaman MITM yaparken Google Chrome gibi gelismis tarayıcılara yakalanıyor ve kendini acık ediyor.

Anlatıma baslamadan önce belirtmek istedigim bir kac kücük not var. Öncelikle Arpspoof'u kullanabilmeniz icin Kali & Blacktrack'e ihtiyacınız var. İkinci olarak bunu yapmanın en saglıklı yolu modeme kablolu(ethernet) erisim saglamak. Wifiye baglanıp yaptığınız zaman karsınızdaki kisinin interneti kopabiliyor ve internete girmede gecikmeler yasayabiliyor.Buda sizin kendinizi acık etmenizi saglar.

Biz burada ne yapıyoruz? MITM hakkında size cok detaylı bir anlatım yapamıyacagım ama basitce anlatmak gerekirse siz internete girdiginizde paketlerinizi bir Default Gateway dedigimiz ağ gecidinden gecirip onun vasıtasıyla internete cıkarsınız. Bizim burada yapmıs oldugumuz sey hedefimizin bilgisayarını kandırıp kendimizi Varsayılan Ağ Geciti gibi gösterip bize gelen paketi gercek DG'ye göndermek. Böylelikle kisinin paketlerini okuyabiliriz.

Gelelim nasıl yapılacagına.

Öncelikle 3 ayrı Terminale ihtiyacımız var.

1. Terminal

Terminalimizi calıstırdıktan sonra:

arpspoof -i eth0 -t (Ağda bulundugunuz Default Gateway) (Kurbanın İp Adresi)

Peki nedir bu komut satırındaki kısaltmalar derimler?

arpspoof: Komutumuz

-i : (Interface) Ağ sürücümüzü belirttigimiz komut

eth0 : (İfconfig yaptıgımızda karsınıza cıkar) Kullandıgımız ağ baglantı. (Windowsta ethernet ağ geciti)

-t : (Target) Hedefimizin ip adresleri

--Kurban demeyi sevmem ama ne yazıcagımı bulamadıgım icin o sekilde kullandım.

İlk terminalde Default Gatewayimizi yazıp ardından Kurbanın ip adresini yazıyoruz. Default Gateway yani Varsayılan Ağ gecitine yine ifconfig komutuyla ulasabilirsiniz.

Terminal 2:

İkinci terminaldede aslında 1. Terminaldeki işlemin aynısını yapıyoruz. Sadece IP adreslerinin yerini degistiriyoruz.

arpspoof -i eth0 -t (kurbanın IP adresi) (Default Gateway IP adresi)

Ortadaki Adam Saldırısını yapmak icin son bir adımımız kaldı buda IP yönlendirme.. Peki bu son adımı yapmazsak ne olur? Bu sekilde calıstırdıgımız zaman kisinin paketleri üzerimizden gecer ve bizde kalır biz bunu dış dünyaya yani internete acmayız. Böylelikle bir nevi kişinin interneti kesilmiş olur. Peki nasıl düzeltiriz bunu ? Gayet basit bir komutla

Terminal 3:

3. Terminalimizde bu kodu yazıp entera bastıgınızda IP yönlendirmesi yapmıs oluruz ve hedefimiz rahatlıkla internete girer.. Sizde paketlerini dinleyeme baslayabilirsiniz..

Komuttaki degisikligi görmek icin bu komutu yazmadan su sekilde bakabilirsiniz

cat /proc/sys/net/ipv4/ip_forward ----> Komutu calıstırmadan önce bu deger 0 dır.. Bu komutu calıstırdıgınız zaman ise bu deger 1 olur.

Gayet basarılı bir sekilde MITM(Ortadaki Adam Saldırısı)'nı gerceklestirdik.. Peki bu bizim ne işimize yarıyacak ? DriftNet gibi programlar vasıtasıyla kisinin Web görüntüsünü alabilirz. Ama en önemlisi kisinin parola ve cookielerinide alabiliriz.

Wiresharkı acıyoruz. Daha öncedende dedigim gibi artık paketler önce bize gelip ordan internete yönleniyor.

Http filtrelemesiyle Http paketlerini görebiliriz.

Gördügünüz gibi bir login paketi yakaladık.. Üstünde sağ tıklayıp Follow TCP Stream dedigimiz zaman karsımıza söyler bir ekran gelicek.

Gördügünüz üzere burada cookie & mail & kullanıcı adı & sifreyi yakaladık...

Http bir site oldugu icin bu sekilde sifresiz yakalayabildik fakat Facebook gibi Https(SSL) sitelerde bu mümkün degil. Fakat cookie yardımıyla multi girisli hesaplara giris yapabiliriz.

Son olarak bitirmeden önce ufak bir hatırlatmada bulunmak istiyorum. Bu benim THT ailesindeki ilk konum olup son konum olmayacaktır. Buradaki bütün bilgilendirmeleri iyi niyetli sekilde kullanmanızı diliyorum. İnsanlara zarar vermeden onları zor duruma düsürmeden sadece ögrenmek icin yada Ethical Hacker dedigimiz (Beyaz Sapkalı Hacker) prensipte olup iyi amaclar icin kullanmanızı umuyorum. Beyaz ve Siyah arasında cok ince bir fark vardır. Hep Beyaz kalmanız dilegiyle..

Anlatımda eksiklikler ve yanlıslar varsa simdiden özür diliyorum. Bunları bana geri dönüs yaparsanız hem kendimi düzeltmem ve gelistirmem acısında cok iyi olur hemde ögrenmeye hevesli arkadasları yanlıs yönlendirmemis oluruz. Konuyu özellikle bu bölüme actım fakat tasınması gerekiyorsa Moderatör arkadaslardanda özür diliyorum

Saygılar

Sypx