Merhaba Arkadaşlar, ,

Bugün sizlere XSS ve XSS bypass'dan bahsedeceğim.

XSS nedir?

=>Suncunun istemciden(kullanıcıdan) aldığı girdileri gerekli HTML ve JavaScript filtrelerinden geçirmediği takdirde oluşan bir güvenlik açığıdır. Kullanıcılar tarafından görüntülenen web sitelerinde istemci taraflı kodun enjekte edilmesine imkan verir. (yani saldırgan o sitede zararlı bir dosya,kod vb. çalıştırabilir).

XSS Türleri Ve Sunucu tarafına verdikleri zararlar nelerdir?

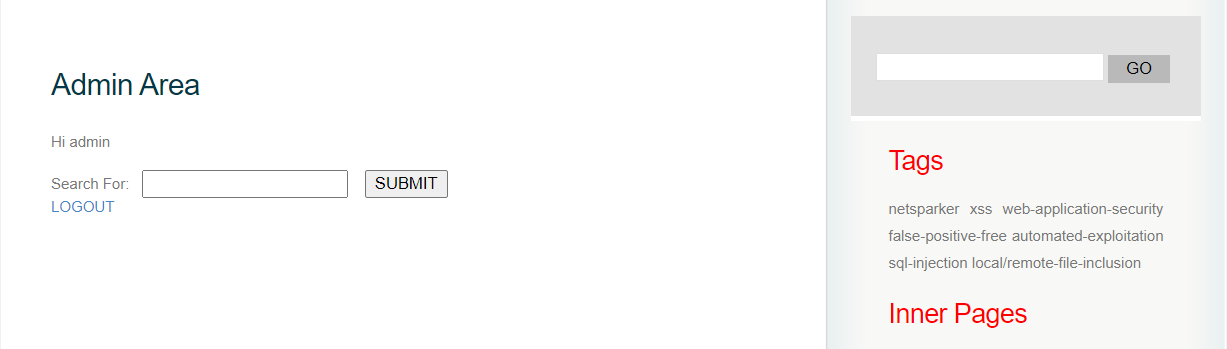

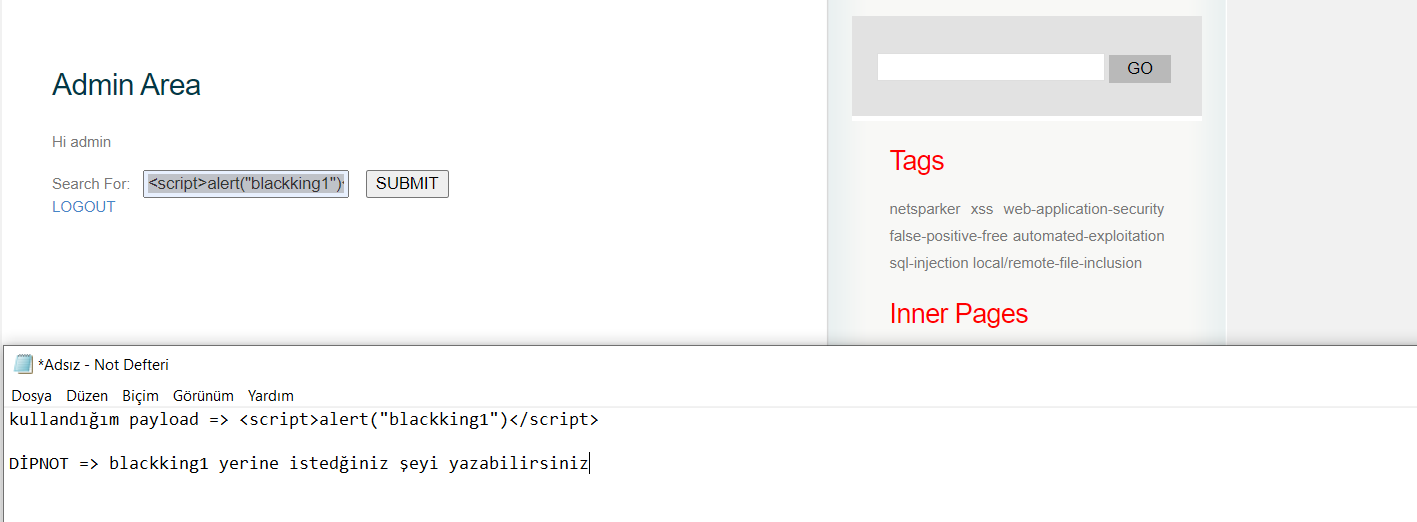

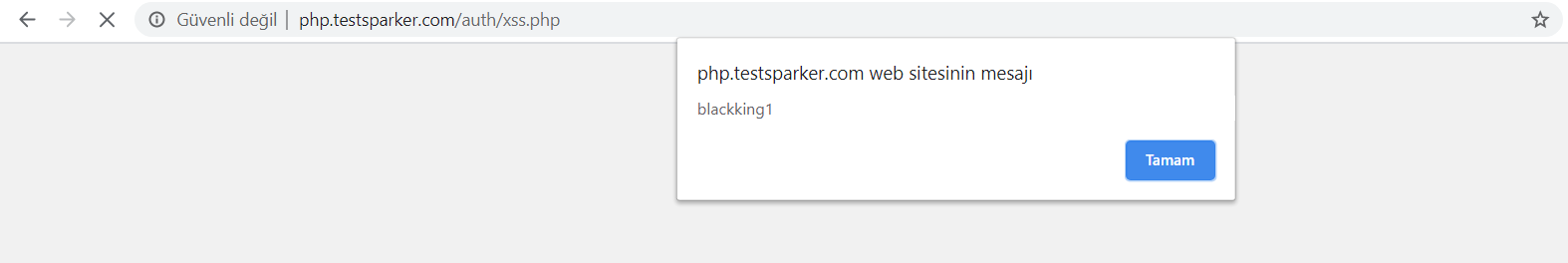

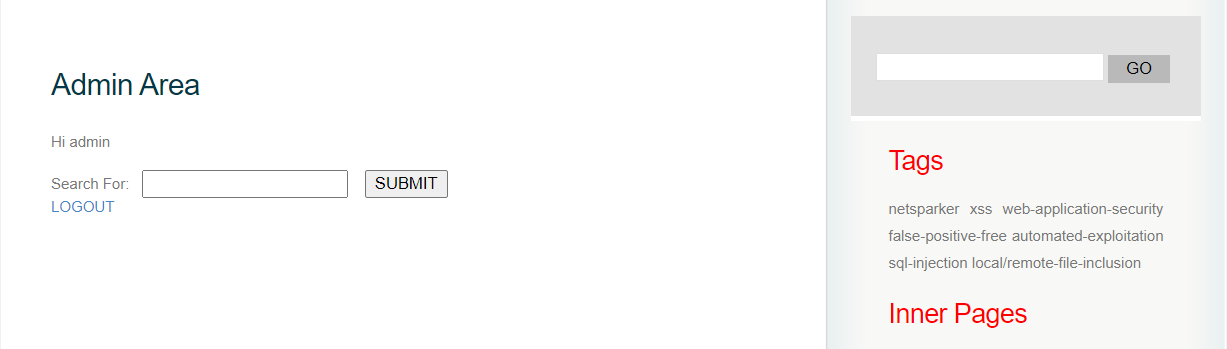

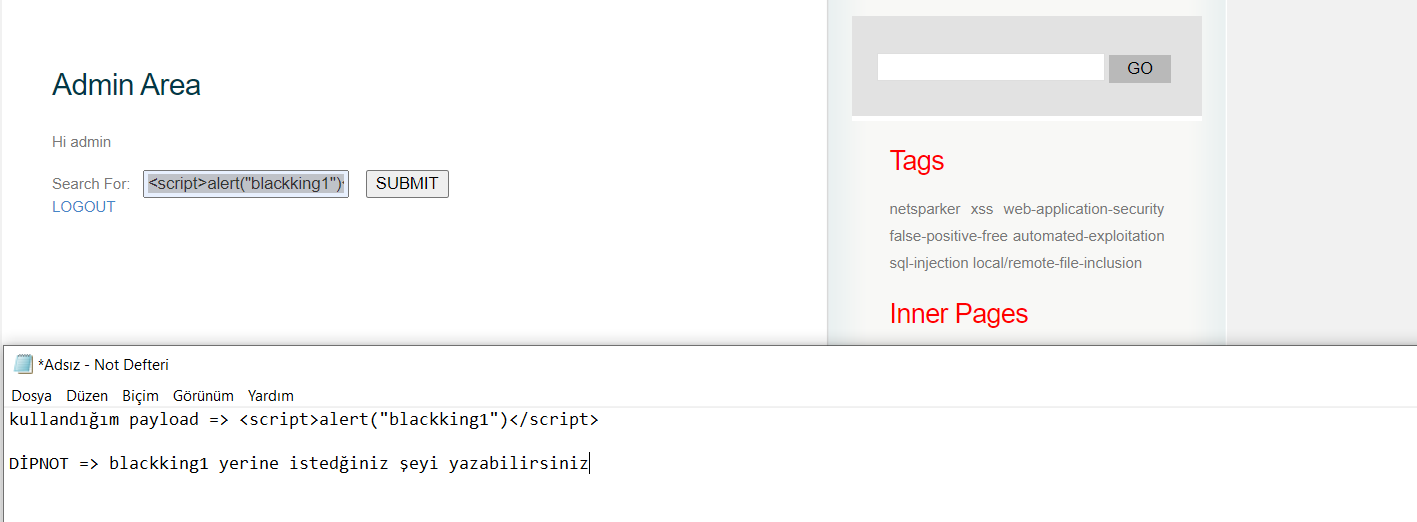

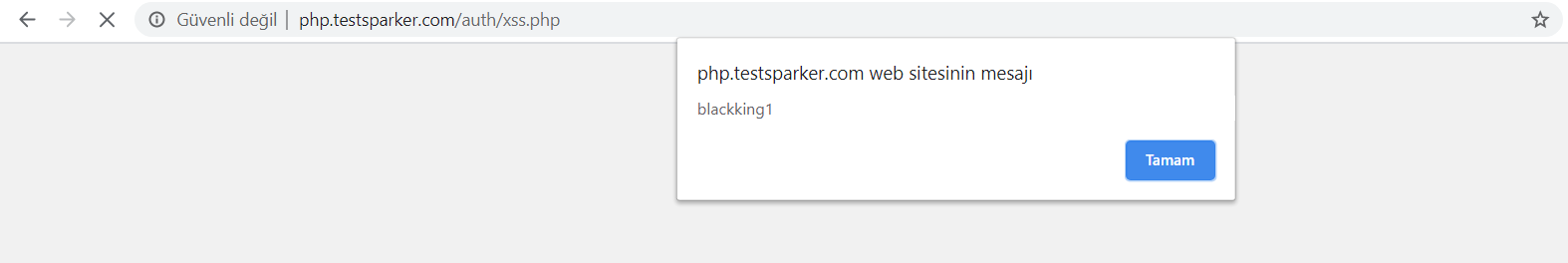

1- Reflected XSS => İstemciden alınan herhangi bir girdinin doğrudan ekrana basıldığı durumlarda rastlanır. Komut dosyası ve kodlar , kötü amaçlı komut dosyalarının yürütülmesini sağlayan bir güvenlik açığı bulunan web sitesine istek gönderen bağlantı aracılığıyla etkinleştir. Örnek verecek olursak ;

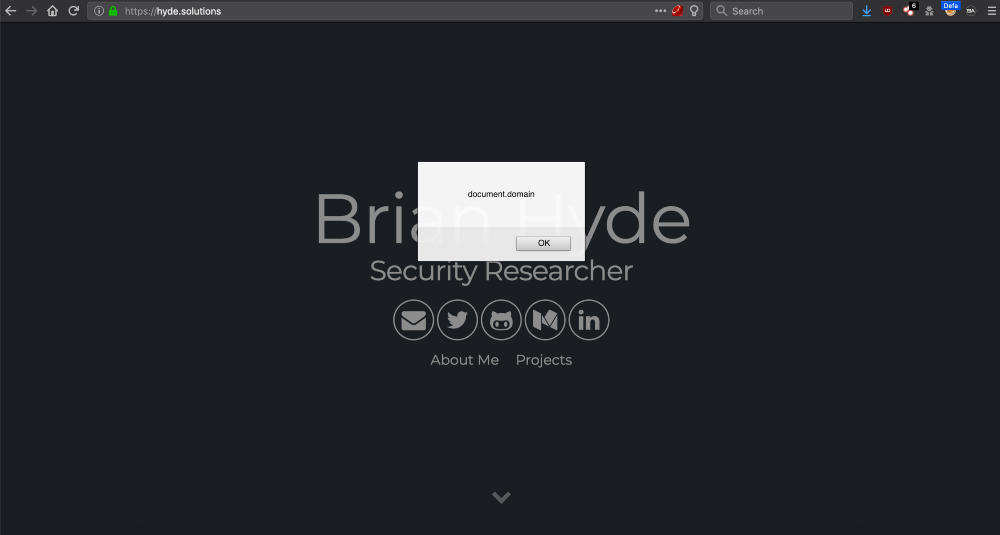

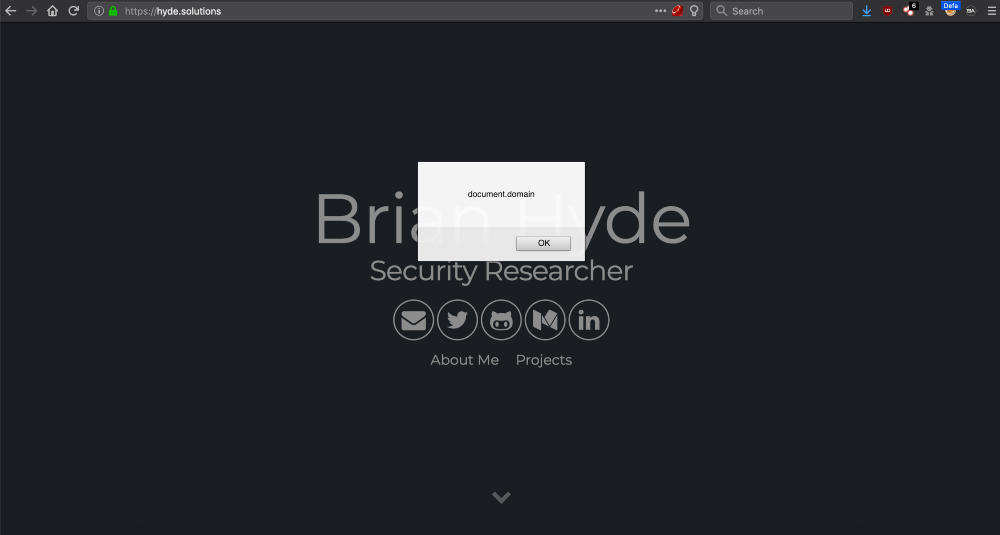

2- DOM-Based XSS => DOM (D-ocument Object Model).Genelde # işaretinden sonra payload denenmesi ve sayfa yenilendiğinde alert alındığında o sitede DOM XSS açığı var demektir.Saldırgan web sayfasında XSS payloadlarını ; örneğin kötü amaçlı JavaScript kodunu içerecek şekilde değiştirebilir.

3- Stored XSS => Saldırganlar tarafından uygulama güvenliğini bir çok yönden zayıflatmak ve sömürmek için kullanılır. Genellikle saldırganın kurbanı taklit etmesine izin veren oturum çerezlerini çalmak için kullanılır. Saldırgan virüs, kimlik avı vb şeyleri bu güvenlik açığı sayesinde karşı tarafa bulaştırabilir.

DİPNOT => XSS saldırılarıdan , kodları filtreleyerek korunabilirsiniz çoğu site de zaten bu özellikten yararlanmaktadır. Fakat XSS BYPASS dediğimiz bir yöntem daha vardır ki bu orada ki filtrelenen kodları geçerek hedef sitede kod çalıştırır.

mesela örnek verecek olursak bazı kelimeleri iç içe ve büyük küçük harf uyumuna dikkat etmeden yazalım ;

"><ScRipT>alealertrt("xss")</ScRipT>

"><ScRipT>prompt(1)</ScRipT>

"><SCRiPT>alealertrt(*******(kullanılan cookie değerini girin ve bitişik yazın .cookie))<ScRiPT

XSS payloadlarına ulaşabileceğiniz bir kaynak bırakıyorum arkadaşlar ;

https://github.com/pgaijin66/XSS-Payloads/blob/master/payload.txt[/COLOR]

Arkadaşlar elimden geldiğince anlatmaya çalıştım araştırarak daha çok bulgu elde edebilirsiniz bazı XSS türlerini Burp Suite tool'u ile de yakalayıp güvenlik açığını saptayabilirsiniz bu arada hackerone, bugcrowd vb. sitelerde BUG BOUNTY yapmanız için size izin verilen siteler mevcuttur. Açıklamaları iyi okuyun XSS açığı müsade edilen yerlerde yazdığım şeyleri araştırıp güvenlik açığı bulup para kazanabilirsiniz.

Sağlıklı Günler dilerim

Bugün sizlere XSS ve XSS bypass'dan bahsedeceğim.

XSS nedir?

=>Suncunun istemciden(kullanıcıdan) aldığı girdileri gerekli HTML ve JavaScript filtrelerinden geçirmediği takdirde oluşan bir güvenlik açığıdır. Kullanıcılar tarafından görüntülenen web sitelerinde istemci taraflı kodun enjekte edilmesine imkan verir. (yani saldırgan o sitede zararlı bir dosya,kod vb. çalıştırabilir).

XSS Türleri Ve Sunucu tarafına verdikleri zararlar nelerdir?

1- Reflected XSS => İstemciden alınan herhangi bir girdinin doğrudan ekrana basıldığı durumlarda rastlanır. Komut dosyası ve kodlar , kötü amaçlı komut dosyalarının yürütülmesini sağlayan bir güvenlik açığı bulunan web sitesine istek gönderen bağlantı aracılığıyla etkinleştir. Örnek verecek olursak ;

2- DOM-Based XSS => DOM (D-ocument Object Model).Genelde # işaretinden sonra payload denenmesi ve sayfa yenilendiğinde alert alındığında o sitede DOM XSS açığı var demektir.Saldırgan web sayfasında XSS payloadlarını ; örneğin kötü amaçlı JavaScript kodunu içerecek şekilde değiştirebilir.

3- Stored XSS => Saldırganlar tarafından uygulama güvenliğini bir çok yönden zayıflatmak ve sömürmek için kullanılır. Genellikle saldırganın kurbanı taklit etmesine izin veren oturum çerezlerini çalmak için kullanılır. Saldırgan virüs, kimlik avı vb şeyleri bu güvenlik açığı sayesinde karşı tarafa bulaştırabilir.

DİPNOT => XSS saldırılarıdan , kodları filtreleyerek korunabilirsiniz çoğu site de zaten bu özellikten yararlanmaktadır. Fakat XSS BYPASS dediğimiz bir yöntem daha vardır ki bu orada ki filtrelenen kodları geçerek hedef sitede kod çalıştırır.

mesela örnek verecek olursak bazı kelimeleri iç içe ve büyük küçük harf uyumuna dikkat etmeden yazalım ;

"><ScRipT>alealertrt("xss")</ScRipT>

"><ScRipT>prompt(1)</ScRipT>

"><SCRiPT>alealertrt(*******(kullanılan cookie değerini girin ve bitişik yazın .cookie))<ScRiPT

XSS payloadlarına ulaşabileceğiniz bir kaynak bırakıyorum arkadaşlar ;

https://github.com/pgaijin66/XSS-Payloads/blob/master/payload.txt[/COLOR]

Arkadaşlar elimden geldiğince anlatmaya çalıştım araştırarak daha çok bulgu elde edebilirsiniz bazı XSS türlerini Burp Suite tool'u ile de yakalayıp güvenlik açığını saptayabilirsiniz bu arada hackerone, bugcrowd vb. sitelerde BUG BOUNTY yapmanız için size izin verilen siteler mevcuttur. Açıklamaları iyi okuyun XSS açığı müsade edilen yerlerde yazdığım şeyleri araştırıp güvenlik açığı bulup para kazanabilirsiniz.

Sağlıklı Günler dilerim

Moderatör tarafında düzenlendi: