Değerli yoldaşlar bu paylaşımımda Google arama motoru kullanarak nasıl bilgi elde edebileceğimizi göstereceğim.

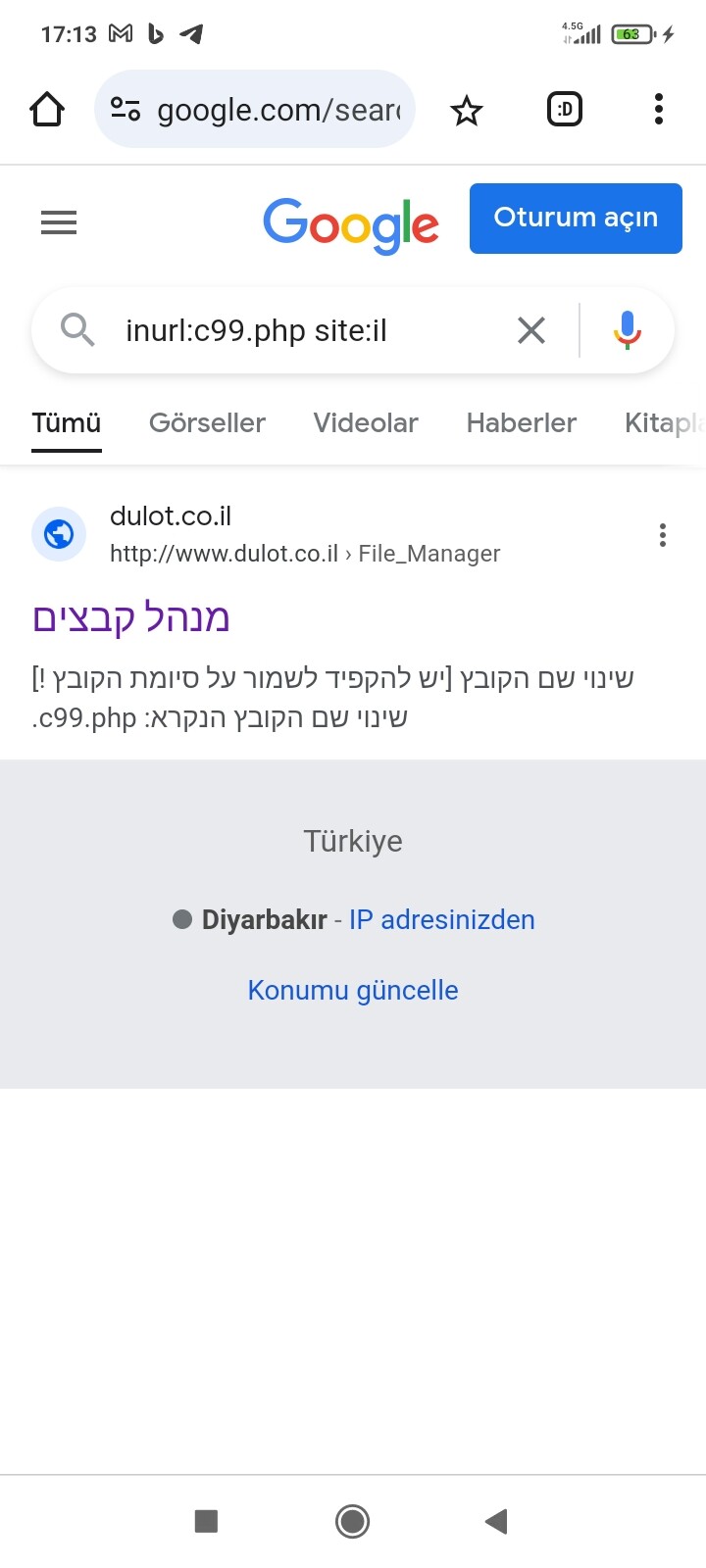

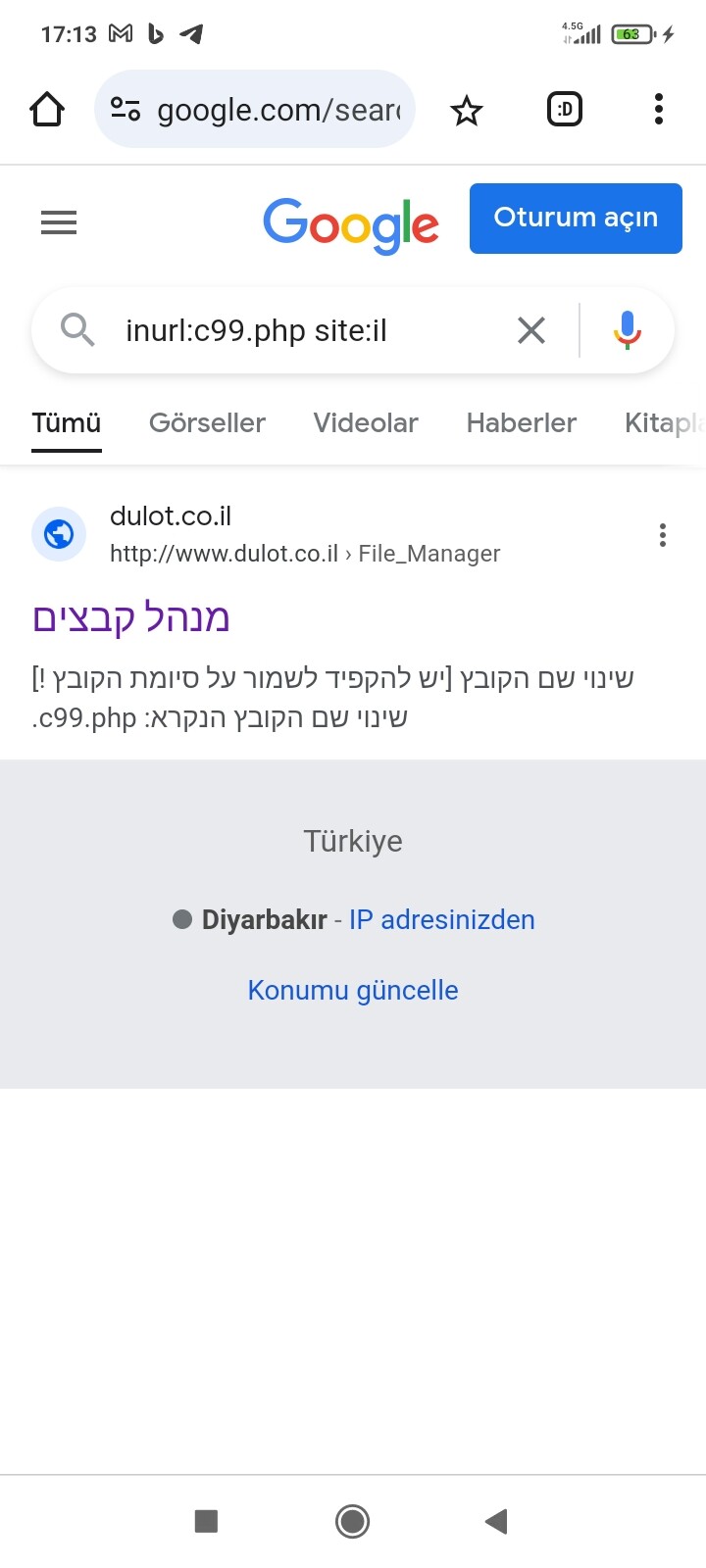

1. Adım: Google üzerinden c99.php webshell'i atılmış web sitesi bulalım. Bunun için şu dorku kullanacağız:

inurl:c99.php site:il

resmim.net

Bu arama dorku, URL'sinde c99.php ifadesini içeren ve il alan adına sahip olan web sitelerini bulmak için kullanılır. c99.php, web sitelerine sızan hackerların dosya yönetimi, komut çalıştırma, veritabanı erişimi gibi işlemleri yapmasını sağlayan bir webshell dosyasıdır. Bu dosya, web sitelerinin güvenliğini tehlikeye atan bir güvenlik açığıdır. Bu arama dorku ile, İsrail'deki web sitelerinde c99.php webshell'i atılmış olanları bulacağız. Karşımıza şu site çıktı:

resmim.net

Bu arama dorku, URL'sinde c99.php ifadesini içeren ve il alan adına sahip olan web sitelerini bulmak için kullanılır. c99.php, web sitelerine sızan hackerların dosya yönetimi, komut çalıştırma, veritabanı erişimi gibi işlemleri yapmasını sağlayan bir webshell dosyasıdır. Bu dosya, web sitelerinin güvenliğini tehlikeye atan bir güvenlik açığıdır. Bu arama dorku ile, İsrail'deki web sitelerinde c99.php webshell'i atılmış olanları bulacağız. Karşımıza şu site çıktı:

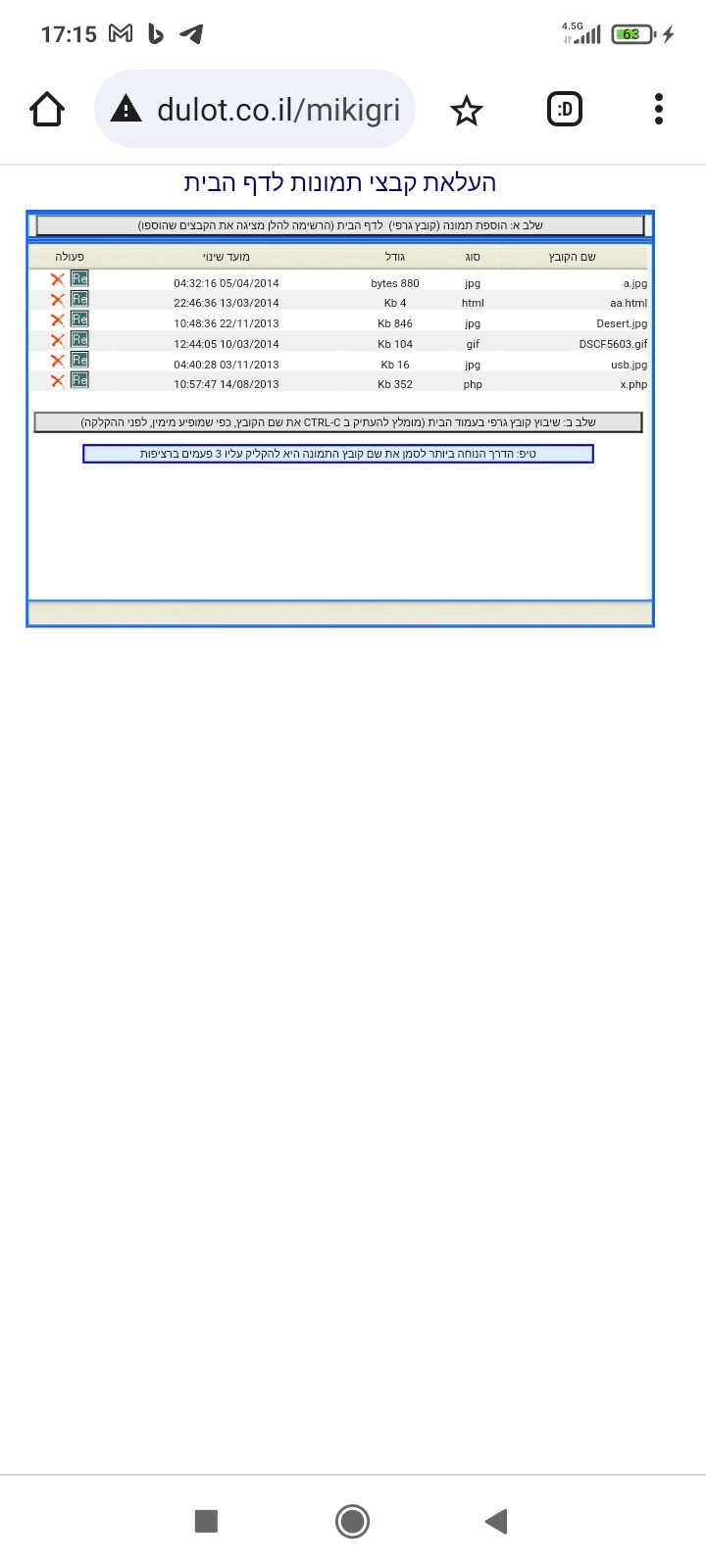

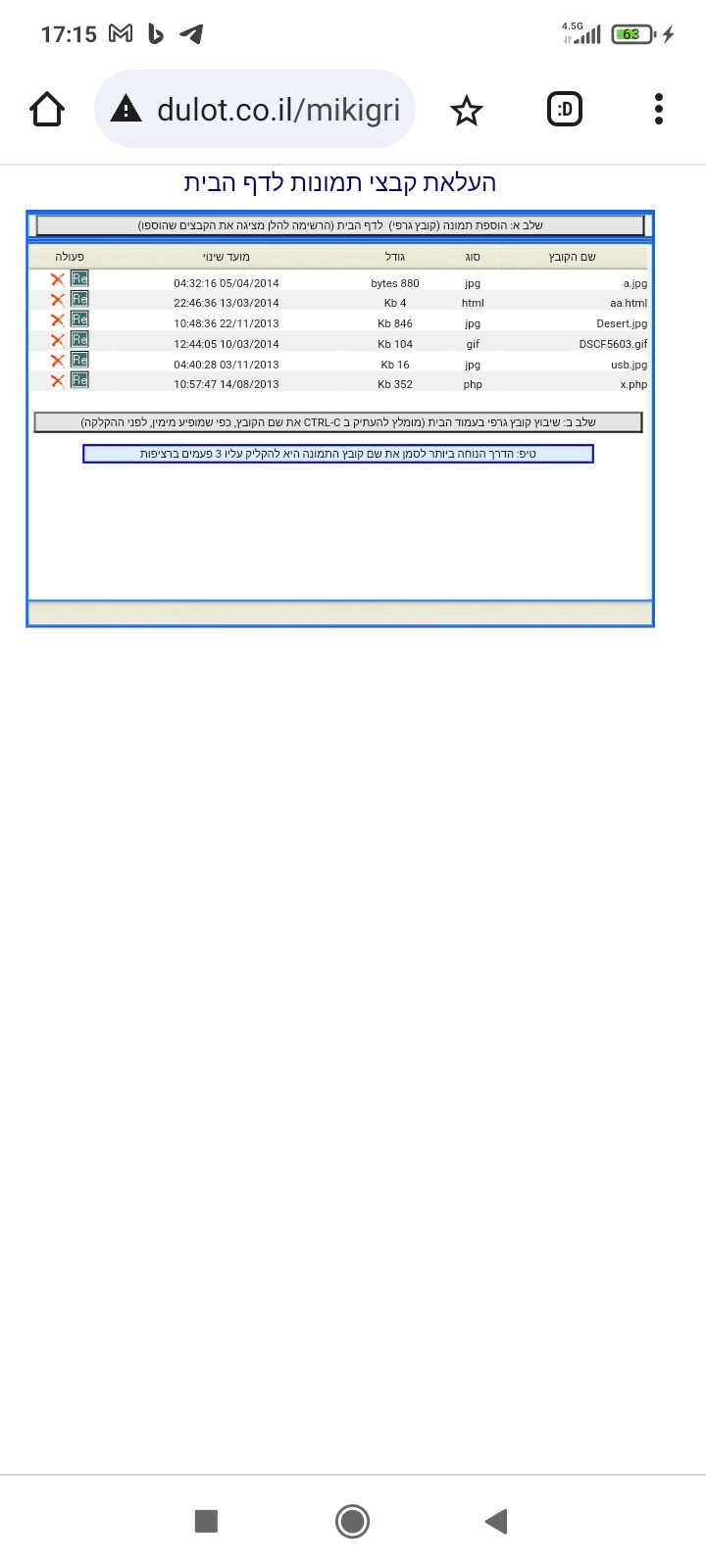

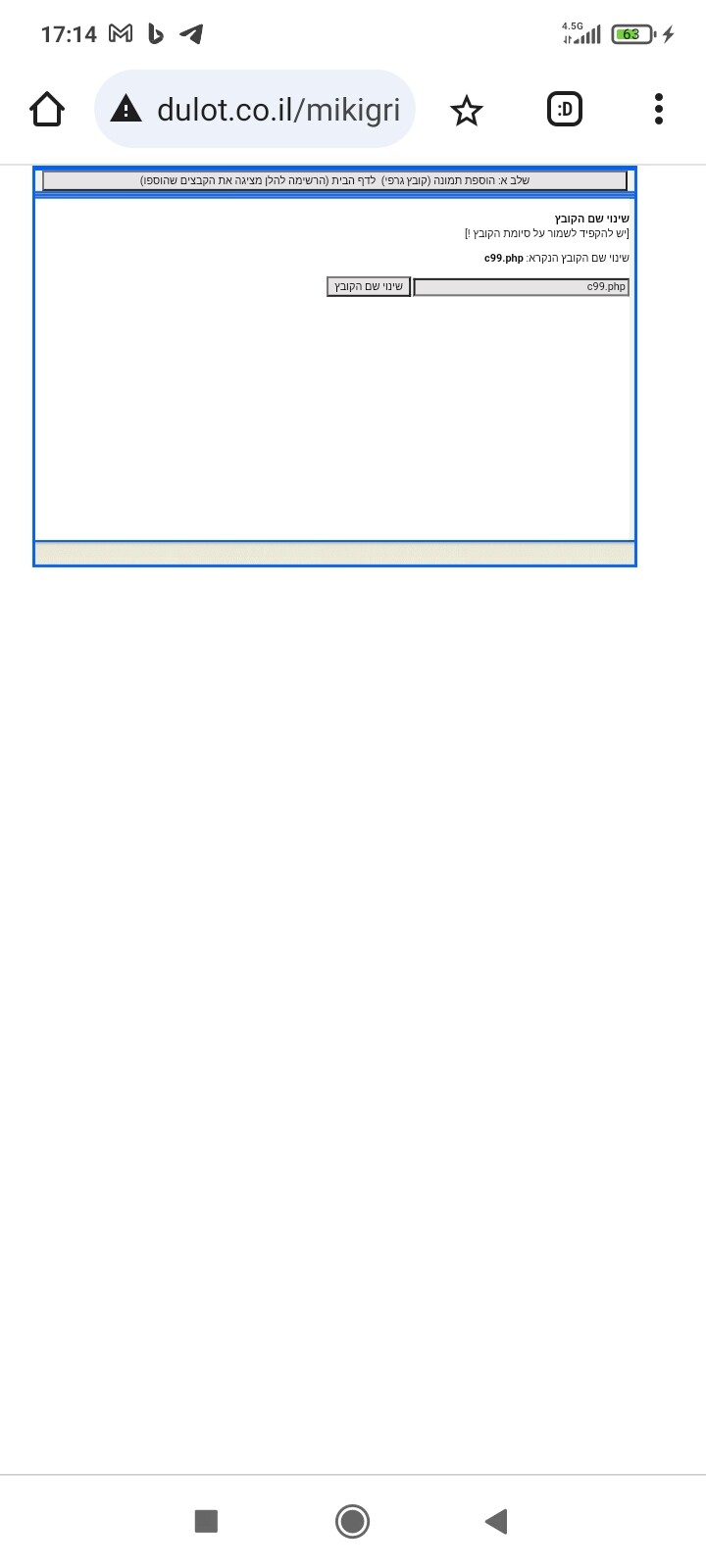

Bu web sitesine girdiğimizde, c99.php webshell'inin arayüzünü görebilir ve web sitesinin dosyalarını, veritabanını, sunucu bilgilerini ve diğer işlevleri kontrol edebiliriz.

resmim.net

resmim.net

resmim.net

2. Adım:

resmim.net

2. Adım:

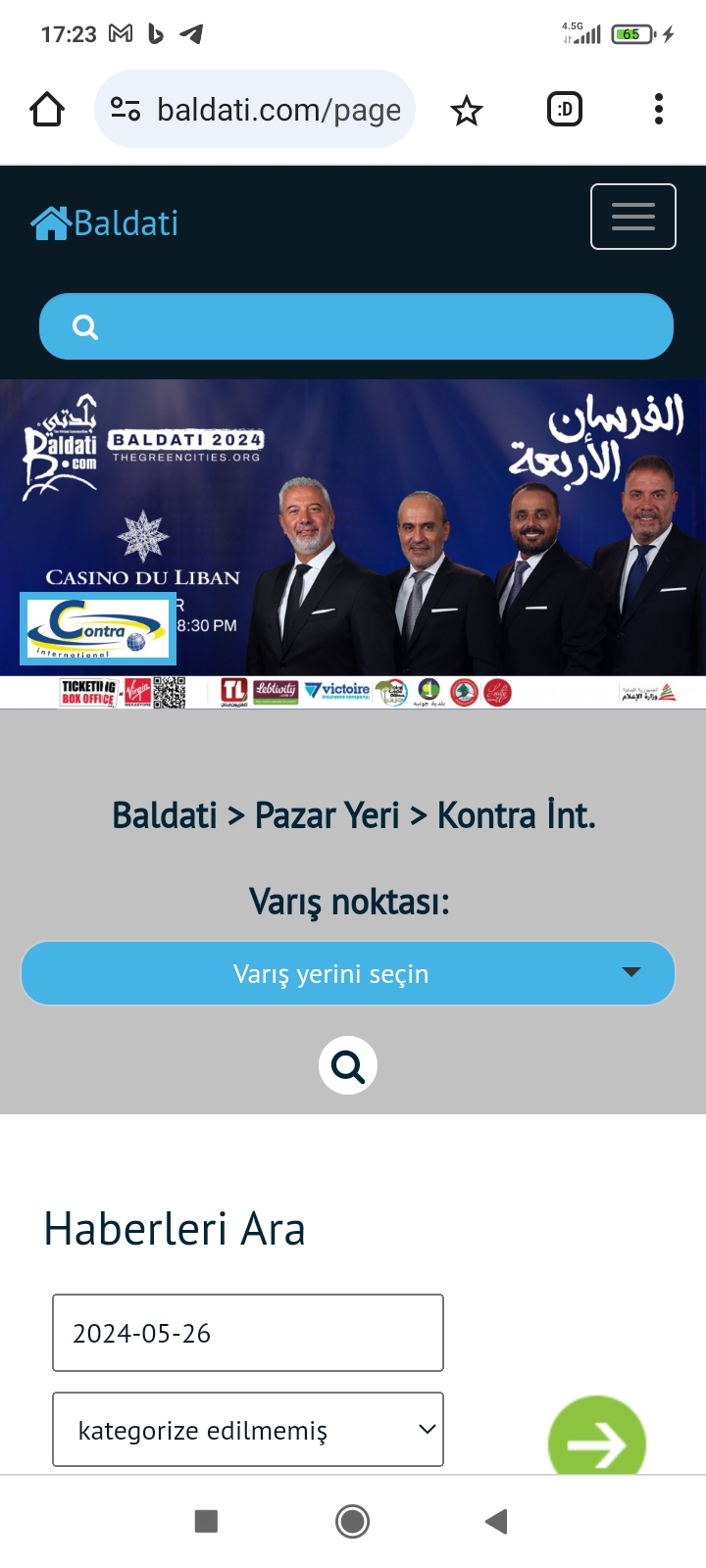

Google üzerinden sql injection açıklığı bulalım: inurl age.php?intPageID=

age.php?intPageID=

Bu arama dorku, URL'sinde page.php?intPageID= ifadesini içeren web sitelerini bulmak için kullanılır. Bu ifade, web sitelerinin sayfa numaralarını belirten bir parametredir. Bu parametre, sayısal bir değer alması gerektiği halde, karakter veya komut içeren bir değer alırsa, web sitesinin veritabanında bir SQL injection açıklığı oluşabilir. SQL injection, veritabanına zararlı SQL komutları göndererek veritabanını manipüle etme veya ele geçirme yöntemidir. Bu arama dorku ile, SQL injection açıklığı barındıran web sitelerini bulabilirsiniz. Bu arama dorku ile bulduğumuz bir web sitesi şöyledir:

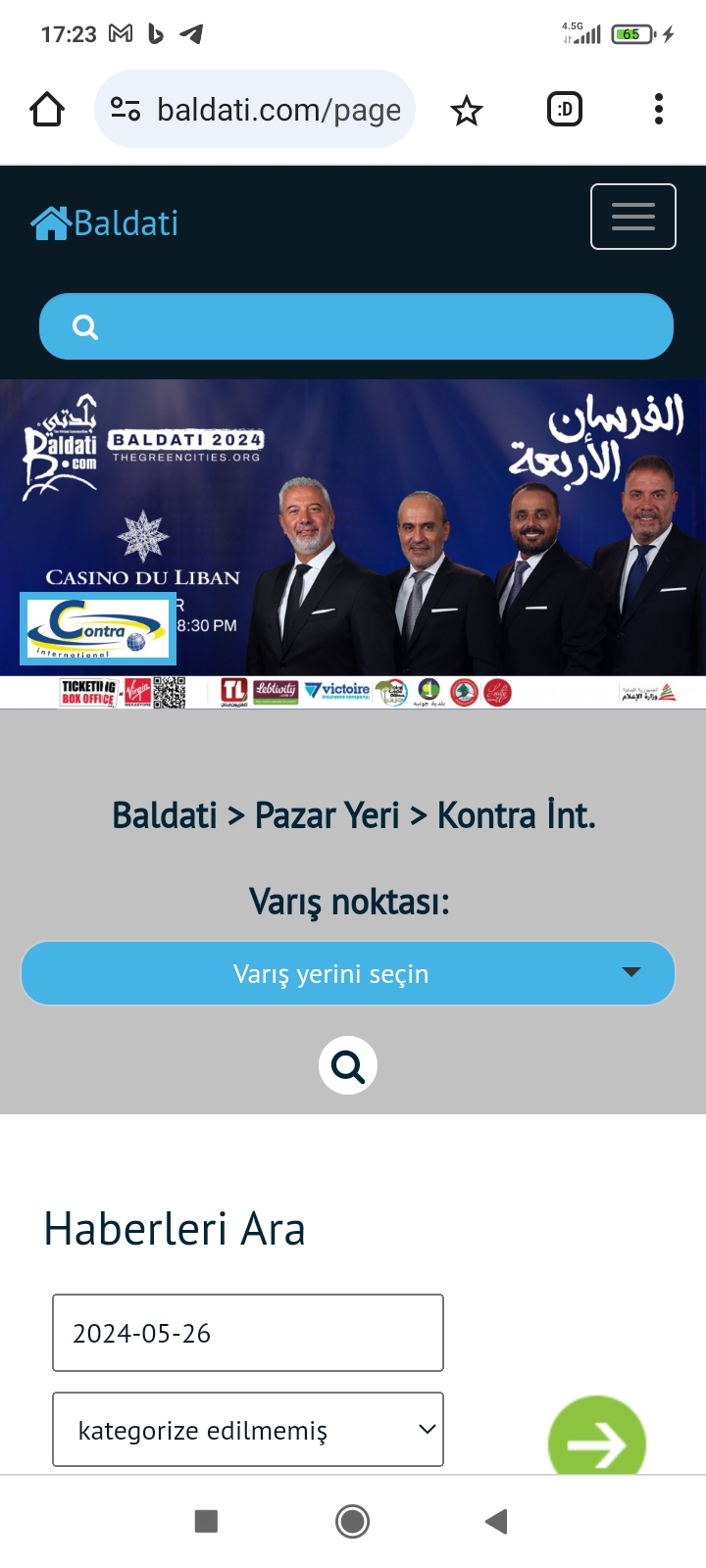

www.baldati.com

www.baldati.com

resmim.net

Bu web sitesinin URL'sindeki 207 sayısını tek tırnak işareti ile değiştirirsek ('), web sitesi bir hata mesajı döndürür. Bu hata mesajı, web sitesinin veritabanının MySQL olduğunu ve SQL injection açıklığına sahip olduğunu gösterir. Bu açıklığı kullanarak, web sitesinin veritabanındaki tablo, sütun ve verileri görebilir ve değiştirebiliriz.

resmim.net

Bu web sitesinin URL'sindeki 207 sayısını tek tırnak işareti ile değiştirirsek ('), web sitesi bir hata mesajı döndürür. Bu hata mesajı, web sitesinin veritabanının MySQL olduğunu ve SQL injection açıklığına sahip olduğunu gösterir. Bu açıklığı kullanarak, web sitesinin veritabanındaki tablo, sütun ve verileri görebilir ve değiştirebiliriz.

resmim.net

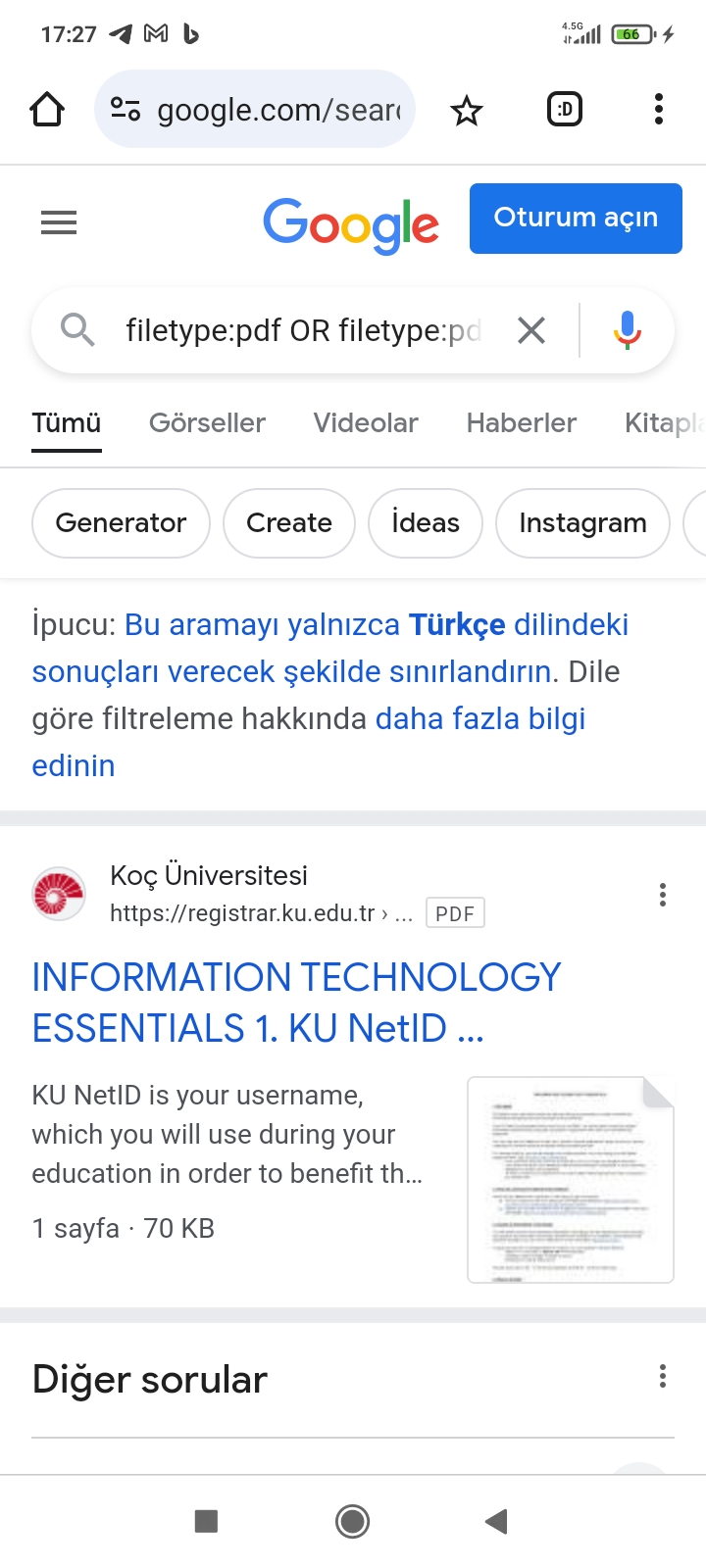

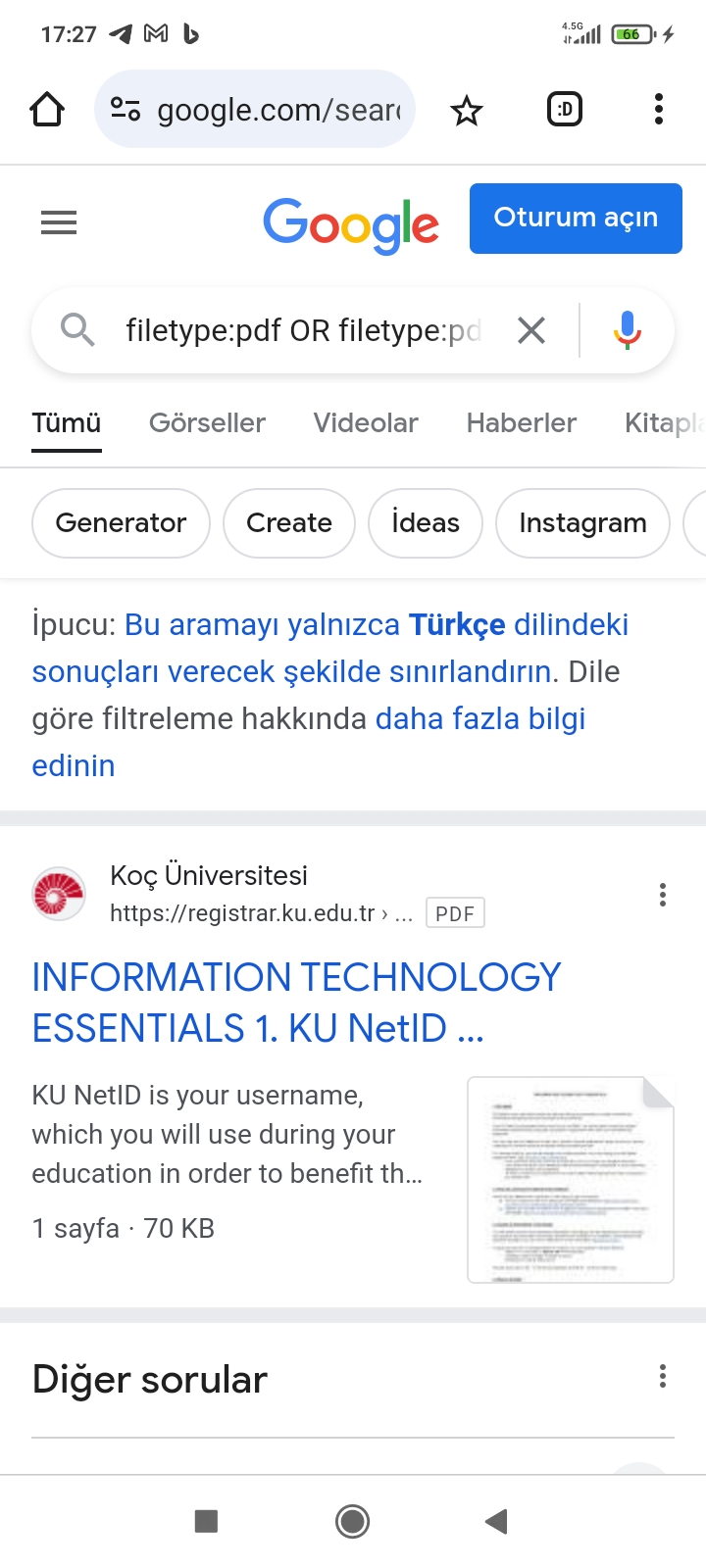

3. Adım: İçerisinde kullanıcı adı veya parola bilgisi olan pdf dosyalarını google üzerinden aratalım.

resmim.net

3. Adım: İçerisinde kullanıcı adı veya parola bilgisi olan pdf dosyalarını google üzerinden aratalım.

Bu arama işlemi için, filetype: operatörünü kullanacağız. Bu operatör, belirli bir dosya türüne göre arama yapmamızı sağlar. PDF dosyaları için, pdf uzantısını kullanacağız. Ayrıca, kullanıcı adı veya parola gibi anahtar kelimeleri de arama sorgumuza ekleyeceğiz. Örneğin, aşağıdaki arama sorgusu ile, içerisinde kullanıcı adı veya parola bilgisi olan PDF dosyalarını bulalım..

filetype df OR filetype

df OR filetype df username OR password

df username OR password

Bu arama sorgusu ile bulunan PDF dosyalarını indirip açtığımızda, kullanıcı adı veya parola bilgilerini içeren tablolar veya hücreler görürüz.

resmim.net

resmim.net

1. Adım: Google üzerinden c99.php webshell'i atılmış web sitesi bulalım. Bunun için şu dorku kullanacağız:

inurl:c99.php site:il

Screenshot 2024 05 26 17 13 33 560 com.android.chrome

Resim Screenshot 2024 05 26 17 13 33 560 com.android.chrome - Mardin47'in resimleri bir albümde

Bu web sitesine girdiğimizde, c99.php webshell'inin arayüzünü görebilir ve web sitesinin dosyalarını, veritabanını, sunucu bilgilerini ve diğer işlevleri kontrol edebiliriz.

Screenshot 2024 05 26 17 15 31 763 com.android.chrome

Resim Screenshot 2024 05 26 17 15 31 763 com.android.chrome - Mardin47'in resimleri bir albümde

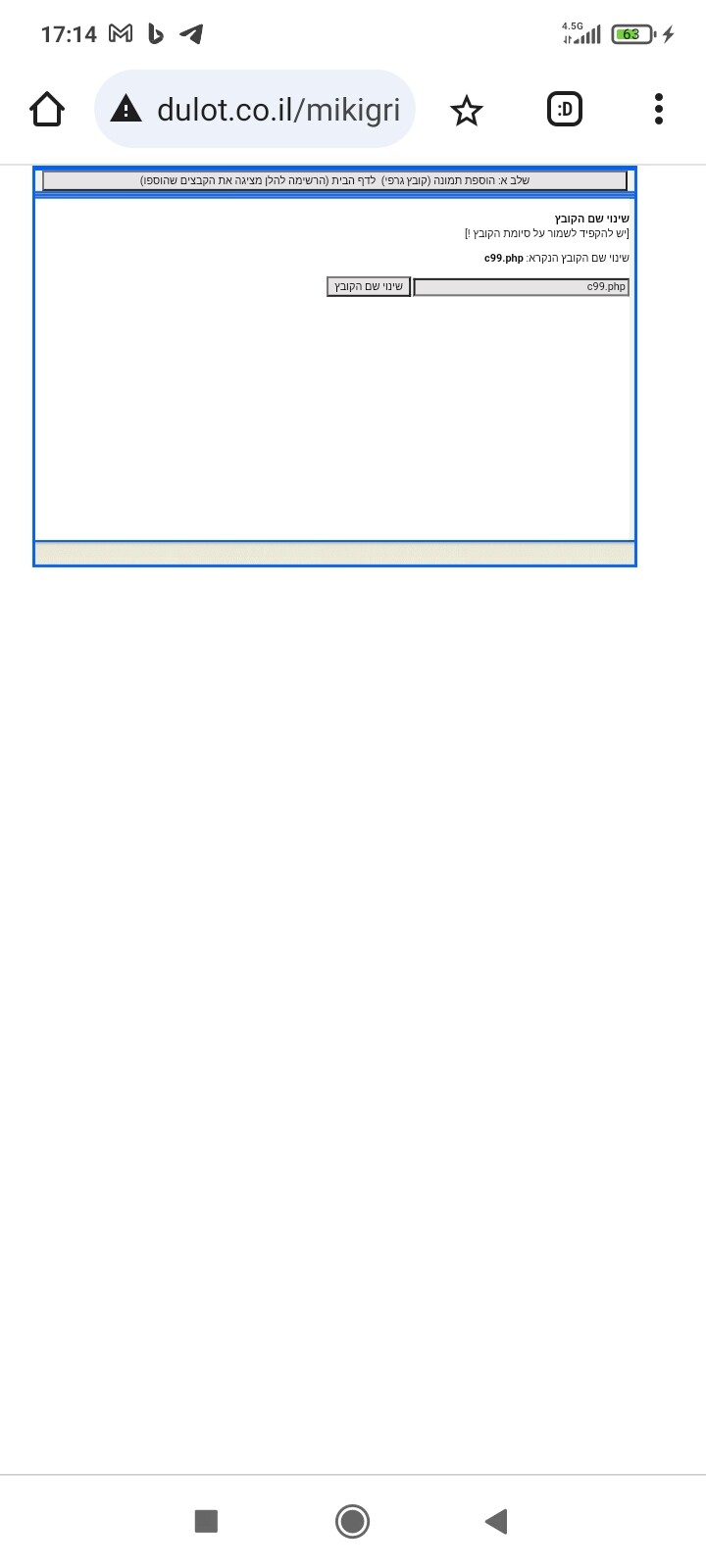

Screenshot 2024 05 26 17 14 12 798 com.android.chrome

Resim Screenshot 2024 05 26 17 14 12 798 com.android.chrome - Mardin47'in resimleri bir albümde

Google üzerinden sql injection açıklığı bulalım: inurl

Bu arama dorku, URL'sinde page.php?intPageID= ifadesini içeren web sitelerini bulmak için kullanılır. Bu ifade, web sitelerinin sayfa numaralarını belirten bir parametredir. Bu parametre, sayısal bir değer alması gerektiği halde, karakter veya komut içeren bir değer alırsa, web sitesinin veritabanında bir SQL injection açıklığı oluşabilir. SQL injection, veritabanına zararlı SQL komutları göndererek veritabanını manipüle etme veya ele geçirme yöntemidir. Bu arama dorku ile, SQL injection açıklığı barındıran web sitelerini bulabilirsiniz. Bu arama dorku ile bulduğumuz bir web sitesi şöyledir:

Contra int.ِ

Contra International stems from a century old business rooted in Lebanon. We started operations in the G.C.C. in 2005 and, since then, we...

Screenshot 2024 05 26 17 23 06 408 com.android.chrome

Resim Screenshot 2024 05 26 17 23 06 408 com.android.chrome - Mardin47'in resimleri bir albümde

Screenshot 2024 05 26 17 23 25 394 com.android.chrome

Resim Screenshot 2024 05 26 17 23 25 394 com.android.chrome - Mardin47'in resimleri bir albümde

Bu arama işlemi için, filetype: operatörünü kullanacağız. Bu operatör, belirli bir dosya türüne göre arama yapmamızı sağlar. PDF dosyaları için, pdf uzantısını kullanacağız. Ayrıca, kullanıcı adı veya parola gibi anahtar kelimeleri de arama sorgumuza ekleyeceğiz. Örneğin, aşağıdaki arama sorgusu ile, içerisinde kullanıcı adı veya parola bilgisi olan PDF dosyalarını bulalım..

filetype

Bu arama sorgusu ile bulunan PDF dosyalarını indirip açtığımızda, kullanıcı adı veya parola bilgilerini içeren tablolar veya hücreler görürüz.

Screenshot 2024 05 26 17 27 22 590 com.android.chrome

Resim Screenshot 2024 05 26 17 27 22 590 com.android.chrome - Mardin47'in resimleri bir albümde