- 13 Şub 2016

- 2,518

- 1,351

Merhabalar dostlar , bu konuda günümüzdeki DDoS ataklarının yapılış biçimlerine , yeni metotlara ve bu metotların sonucunda mağdur tarafından yapılması gereken önlemlere değineceğim.

DDoS Nereden Geliyor ?

DDoS Atakları önceden DoS atakları olarak geçerdi Dos kelime anlamı olarak hizmet engelleme saldırısı olarak çevrilmekte.DDoS ise Dağıtılmış / Paylaşımlı hizmet engelleme saldırısı olarak çevirebiliriz. Aralarındaki farka geleceksek olursak önceden yapılan hizmet engelleme saldırıları tekil şekilde yapıldığı halde dahi bir sonuç verebildiği için toplu ataklara ihtiyaç duymadan hizmet engelleme saldırısı yapılabilmekteydi.Artık ne yazık ki böyle bir hizmet engelleme saldırısı kalmadı.

Güvenlik duvarlarının , sunucu bant genişliklerinin zamanla ilerlemesi ve büyümeye ihtiyaç duyması ise DoS ataklarını yetersiz kılmaktaydı.Sonrasında DoS atakları çoğul sunucular , şahıslar ile yapıldığı zaman tekrar bu bant genişliğine doğru orantıda bir saldırı yükselişi ile saldırıldığında artık kaynaktan çıkan "Saldırgan" arttığı için DDoS adını aldı.Yani yapılan saldırılar hedef sistemin bant genişliğini aşabilmesi adına çoğul hale gelmek zorunda kaldı diyebiliriz.

Güvenlik duvarlarının , sunucu bant genişliklerinin zamanla ilerlemesi ve büyümeye ihtiyaç duyması ise DoS ataklarını yetersiz kılmaktaydı.Sonrasında DoS atakları çoğul sunucular , şahıslar ile yapıldığı zaman tekrar bu bant genişliğine doğru orantıda bir saldırı yükselişi ile saldırıldığında artık kaynaktan çıkan "Saldırgan" arttığı için DDoS adını aldı.Yani yapılan saldırılar hedef sistemin bant genişliğini aşabilmesi adına çoğul hale gelmek zorunda kaldı diyebiliriz.

Peki günümüzde DDoS atakları ne şekilde işlemekte ?

DDoS ataklarının günümüzde en yaygın biçimleri stresser , botnet ve sunucu çıkışlı saldırılardır.Metotlar bunlarla sınırlı demek doğru olmaz ancak popülarite ve talep olarak değerlendirildiğinde bu saldırı biçimleri en çok tercih edilenlerdir.Bu sebeple bu yöntemler üzerinde duracağım.

Öncelikle metotları bireysel olarak tanıyalım.

Öncelikle metotları bireysel olarak tanıyalım.

Stresser :

Stresser , Booter günümüzde aynı anlama gelmektedir. Bunlar ticari bir pazar haline dönüşmüş Google'dan dahi kolayca inceleyebileceğiniz sistemlerdir. Stresser piyasası şu şekilde işler. Stresser sahibi kişi web sitelerinin sunucularına , oyun sunucularına , cloud sunuculara zararlı yazılımlar enjekte ederek onları birer çalışanı haline getirir. Stresserlar birçok saldırıya müsait sunucular barındırır bu sebeple "çalışan" diye adlandırdığımız sunucuların testlerini ve yönetimlerini detaylı olarak sürekli yapmaktalar. Elde ettikleri sunuculara saldırı scriptleri yükleyerek mağdurun sisteminin güvenlik duvarını aşması için müşterilerine şans tanır. Genel olarak ellerindeki illegal şekilde elde ettikleri sunucuların yönetimini , script düzenlemelerini ve testlerini yaparak bunları müşterilerine pazarlar dersek en basit şekilde tanımlamış oluruz.Stresserlarda yaygın olarak kullanılan güvenlik duvarlarının bypass methodları , TCP , SYN , UDP , HTTP GET gibi birçok saldırı scripti genellikle sistem kurucusu tarafından konulur.Hatta bazı stresserlar priv8 scriptlere sahip olduğu için fiyatları daha yüksektir.

Stresser , Booter günümüzde aynı anlama gelmektedir. Bunlar ticari bir pazar haline dönüşmüş Google'dan dahi kolayca inceleyebileceğiniz sistemlerdir. Stresser piyasası şu şekilde işler. Stresser sahibi kişi web sitelerinin sunucularına , oyun sunucularına , cloud sunuculara zararlı yazılımlar enjekte ederek onları birer çalışanı haline getirir. Stresserlar birçok saldırıya müsait sunucular barındırır bu sebeple "çalışan" diye adlandırdığımız sunucuların testlerini ve yönetimlerini detaylı olarak sürekli yapmaktalar. Elde ettikleri sunuculara saldırı scriptleri yükleyerek mağdurun sisteminin güvenlik duvarını aşması için müşterilerine şans tanır. Genel olarak ellerindeki illegal şekilde elde ettikleri sunucuların yönetimini , script düzenlemelerini ve testlerini yaparak bunları müşterilerine pazarlar dersek en basit şekilde tanımlamış oluruz.Stresserlarda yaygın olarak kullanılan güvenlik duvarlarının bypass methodları , TCP , SYN , UDP , HTTP GET gibi birçok saldırı scripti genellikle sistem kurucusu tarafından konulur.Hatta bazı stresserlar priv8 scriptlere sahip olduğu için fiyatları daha yüksektir.

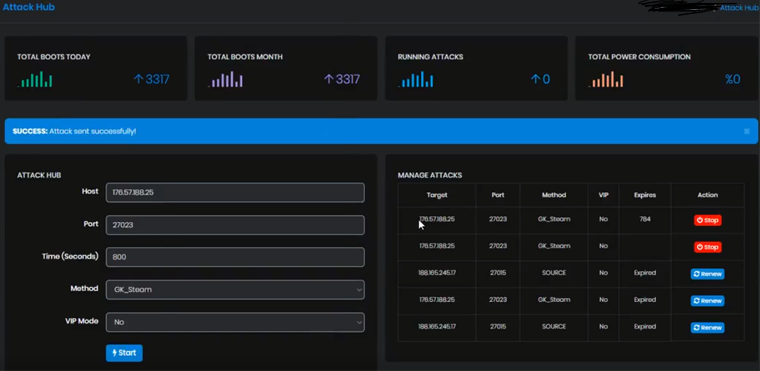

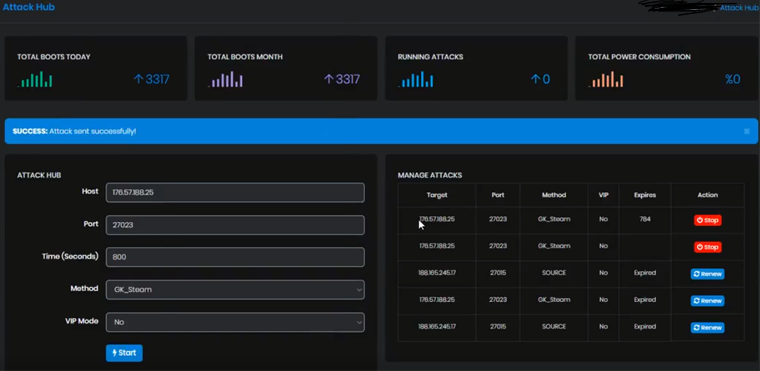

Örnek Bir Stresser Müşterisine Ait Panel :

BOTNET :

Botnet çoğunuzun daha çok aşina olduğu ancak içerisinde bir dünya barındıran uzaktan kontrol edilebilen kurban yuvası diyebiliriz. İnternetten virüs indirme ihtimali ile BOTNET kurbanı olma ihtimaliniz yakındır. Çünkü genellikle yayılan virüslerin içerisine sizin networkünüze erişim sağlayabildikleri için sizlerde birer kurban olabilirsiniz. Sistem binlerce virüs yedirilmiş kurbanlara verilen saldırı emirleri ile çalışmakta. Kurban sayısı ve saldırı metotları ile doğru orantılı şekilde güçlü bir yöntem olmakla birlikte yönetimi ve stabilizasyonu bir hayli zordur.Yinede bahsettiğimiz saldırı biçimlerinin çoğu bir şekilde engellenebilmekte ancak hacimli bir botnet saldırısını engellemek diğer biçimlerden çok daha zor bir senaryo ortaya çıkaracaktır.

Sunucu Çıkışlı Saldırılar :

Bunların ise Stresser sahibi kişilerin elde ettiği sunuculardan hiçbir farkı yoktur. Sunucu spoofing'e izin verdiği takdirde yüksek bant genişlikleri sayesinde tekil bir sunucu dahi birçok şey başarabilir.Önemli olan hedefe uygul saldırı scriptini belirlemektir. Olaya biraz daha içeriden bakarsak 1 sunucu yetmediği vakitlerde ise saldırgan şahıslar toplu sunucular elde edip bunlara aynı emirleri verebilmekte ve aslında tekil bir saldırıyı bir DDoS atağa çevirebilmekteler. Bu yöntemde en önemli husus saldırı scriptidir. Doğru bir script yeterli bant genişliğiniz olmadığı takdirde dahi hedefe saldırıyı düzgün gerçekleştirebilecektir.Bu sebeple tecrübeli , güncel güvenlik yazılımlarını iyi bilen şahısların bu yöntemde atak yapması daha sağlıklıdır.Yanlış ataklar saldırı çıkışı sayısının az olması sebebi ile kolayca engellenilebilir ve sistem tarafından saldırgan ip adresi banlanabilir.

Peki Bu Yöntemlerin Farkları Neler ?

Olayı basitleştirmek adına aslında 3.yöntemimiz olan Sunucu Çıkışlı Saldırılar'ın Stresserlardan tek farkı başka saldırganların erişimi olmaması ve bant genişliğinize filtrelenme uygulanmaması diyebiliriz bu sebeple 3.metot bilen bir şahıs için daha mantıklıdır. BOTNET ise genellikle sunucudan ziyade "home connection" ev ağlarından çıkış yapılan toplu saldırılar olduğu için kurban miktarı yüksek olduğu sürece efektifliği diğer 2 yöntemden daha başarılı diyebiliriz.Tabi birde sunuculardan oluşturulmuş bir BOTNET ağı düşünürseniz etkisi bütün yöntemlerden çok daha fazla olacaktır.Nasıl Korunacağız ?

Günümüzde saldırı metotlarının gelişmesi güvenlik duvarlarınında ilerlemesini zorunlu kıldı. Bu sebeple internette birçok hizmet bulunmakta. Cloudflare , Blazingfast , FluxCDN gibi dünyaca bilinen firmalardan hizmet alınabilir ancak yukarıda bahsettiğimiz saldırganların saldırı scripti olarak kullandıkları dosyalarda genellikle bu hizmetler yaygın kullanıldığı için Bypass scriptleride bulunabilmekte ancak bu hizmetlerin ücretli kullanıcısı olursanız genellikle BYPASS scriptleri işe yaramamakta tabi vereceğiniz ücretide göz önünde bulundurmanız gerekmekte .Yani ücretsiz olarak alacağınız bir hizmet sizi güvende yapamayabilir. Bu sebeple manuel olarak çalışma yapılması daha sağlıklıdır. Load balancer ( Yük Dengeleme ) , IP Filtering , Ağ izleme ve analiz yöntemleri ile sunucu iyi bilen bir kişi tarafından korunması daha sağlıklı olacaktır. Stresser ve sunucu çıkışlı saldırılar basit firewall sistemleri ile saldırgan cihaz sayısı az olmasının sebebi ile kısmen pasifize edilebilmekte. En önemli noktalardan birisi sunucu takibi ve takibi yapan kişinin bilgi düzeyidir.Hosting firmalarının ise 800GB/ps firewall sistemimiz var reklamlarına inanmayınız.Çok büyük bir kısmı gerçek dışıdır.

Bu konumuzda elimden geldiğince günümüzde yaygın olan saldırı biçimlerine yüzeysel bir bakış açısı kazanmanız adına bildiklerimi anlattım.

Tüm dostlara selam olsun herkese iyi forumlar dilerim

Son düzenleme: