- 8 Ara 2018

- 507

- 1

- 44

- 26

Kamerka-GUI Nedir

Kamerka-GUI, Endüstriyel kontrol sistemlerinin keşif yapmaya , haritalamaya yarayan osint aracıdır.

Wojciech Tarafından 6 Kasım 2019 Yılında Kurulmuştur.

Başlangıçta internetten erişilebilen yakında ki gözetim kameralarını tanımlamak için tasarlandı.

Şu andan itibaren Kamerka sadece haritalama cihazları için basit bir komut dosyası değil, tam donanımlı keşif web uygulamasına dönüştürülmüştür. Endüstriyel Kontrol Sistemleri cihazlarıyla herhangi bir ülkeyi veya Nesnelerin İnterneti cihazlarıyla belirli bir bölgeyi görselleştirmeye izin verir.

Cihazların gerçek konumunu belirlemek için Google Haritalar'ı bilgi toplama için Shodan'ı saldırı yüzeyini haritalamak için Binary edge'i ve whois bilgileri için WhoisXMLAPI'yi destekler.

Kamerka'yı yerel bir sunucuda çalıştırmak için python komutlarımız vardır. Lakin localhost sunucumuzda da çalıştırmak mümkündür.

Hedef sonuçları bir haritada görüntülenebilir. Çıkan cihazları barındıran binaları görmek için Google earth APIleri kullanılmaktadır.

Kamerka-GUI Kurulum

İlk olarak github dan çekmemiz gerek bunun için

Yazarak aracı makinemize çekiyoruz.

dosyamızı indirdik indirdiğiniz dizine giderek dosyamızın içine girelim.

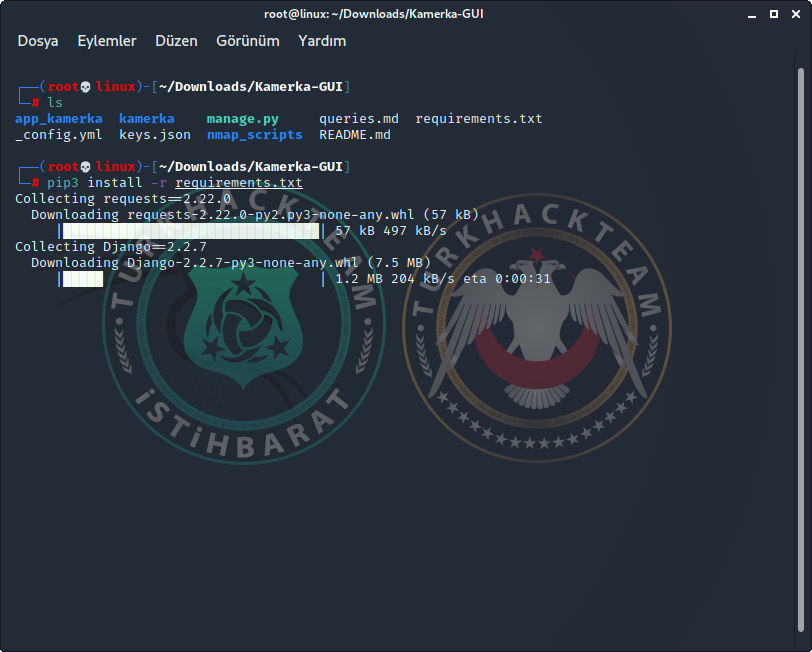

Ardından requirements dosyamızı kurmamız gerek

Komutunu uyguluyoruz.

Sıra geldi aracımızı çalıştırma kısmına

Uyguluyorum ardından manage.py çalıştıracağız bunun için

Son olarak serverleri başlatmamız gerek

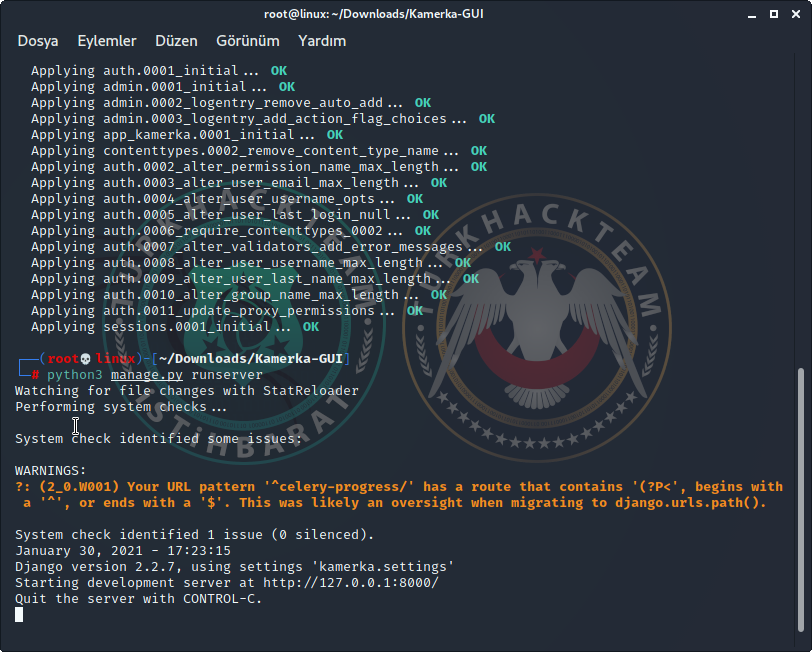

Görselde gördüğünüz üzere local sunucumuzda 8000 portuna kuruldu. Yeni bir terminal ekranı açarak ikinci işlemlerimize başlıyoruz.

API yönlendirmesi yapmak için

Ardından yeni sekme açıyoruz ve redis paketini kuruyoruz

İndirdikten sonra redis-server yazarak başlatıyoruz. İşlemlerimiz bu kadardı arkadaşlar Tarayıcımızı açıp http://127.0.0.1:8000/ gidiyoruz.

Sonuç

Endüstriyel Kontrol Sistemlerini NMAP komut dosyaları ve diğer herhangi bir cihazla aktif olarak taramaya izin veren büyük bir araç, buna ek olarak güvenli olmayan internet bağlantılı cihazlar üzerinde kontrolü ele almanın en kolay olduğunu göstermek için birkaç popüler IoT istismarı uygulanıyor. Bu araç varsayılan kimlik bilgileri dahil olmak üzere cihaz hakkında bilgi sağlıyor.

Kamerka-GUI, Endüstriyel kontrol sistemlerinin keşif yapmaya , haritalamaya yarayan osint aracıdır.

Wojciech Tarafından 6 Kasım 2019 Yılında Kurulmuştur.

Başlangıçta internetten erişilebilen yakında ki gözetim kameralarını tanımlamak için tasarlandı.

Şu andan itibaren Kamerka sadece haritalama cihazları için basit bir komut dosyası değil, tam donanımlı keşif web uygulamasına dönüştürülmüştür. Endüstriyel Kontrol Sistemleri cihazlarıyla herhangi bir ülkeyi veya Nesnelerin İnterneti cihazlarıyla belirli bir bölgeyi görselleştirmeye izin verir.

Cihazların gerçek konumunu belirlemek için Google Haritalar'ı bilgi toplama için Shodan'ı saldırı yüzeyini haritalamak için Binary edge'i ve whois bilgileri için WhoisXMLAPI'yi destekler.

Kamerka'yı yerel bir sunucuda çalıştırmak için python komutlarımız vardır. Lakin localhost sunucumuzda da çalıştırmak mümkündür.

Hedef sonuçları bir haritada görüntülenebilir. Çıkan cihazları barındıran binaları görmek için Google earth APIleri kullanılmaktadır.

Kamerka-GUI Kurulum

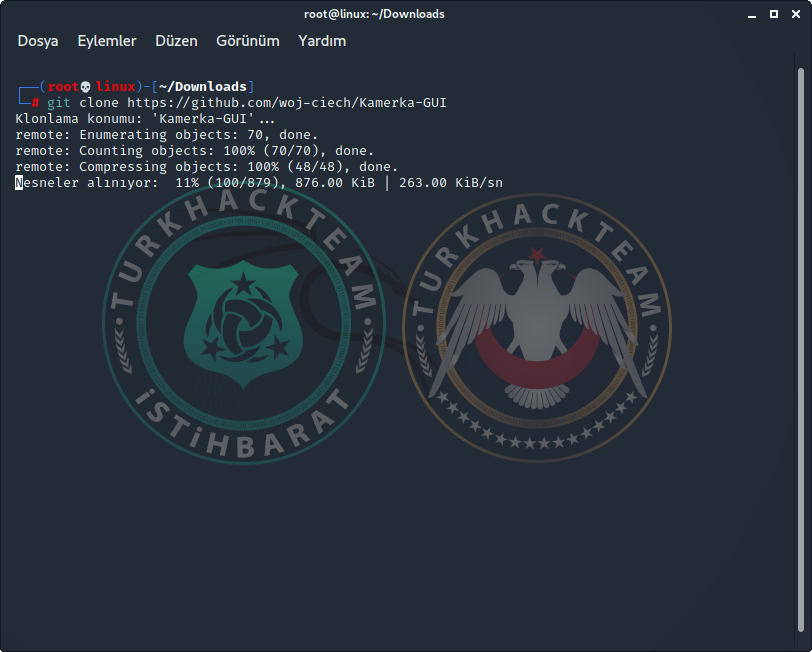

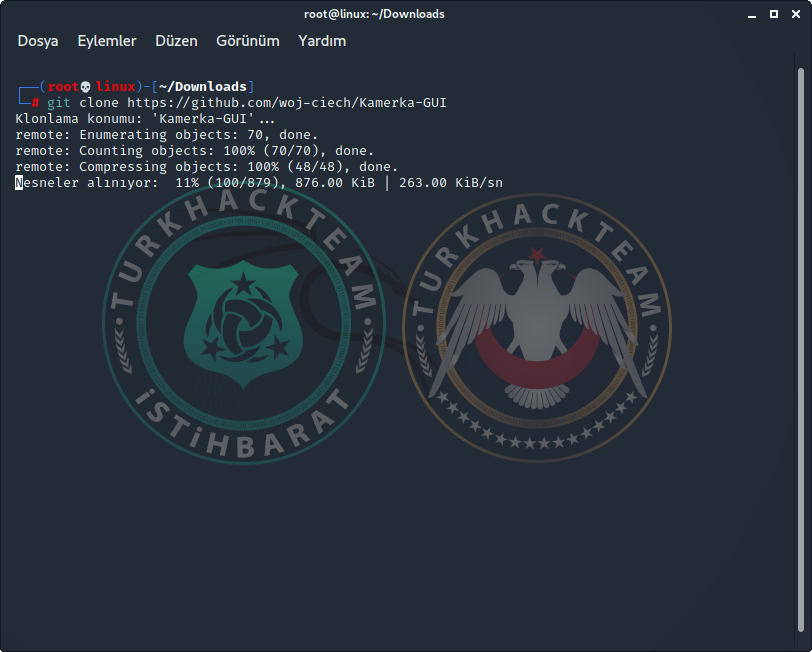

İlk olarak github dan çekmemiz gerek bunun için

Kod:

git clone https://github.com/woj-ciech/Kamerka-GUIYazarak aracı makinemize çekiyoruz.

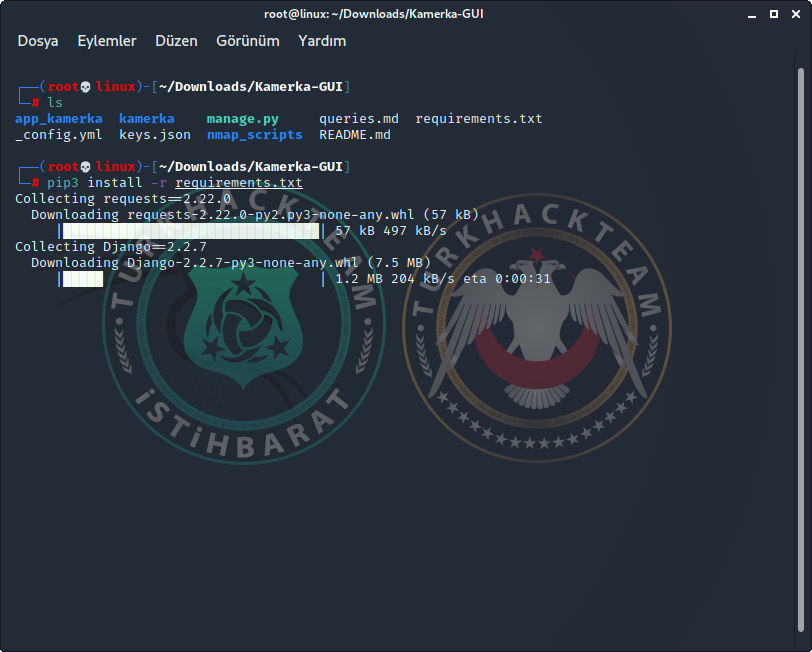

dosyamızı indirdik indirdiğiniz dizine giderek dosyamızın içine girelim.

Kod:

cd Kamerka-GUIArdından requirements dosyamızı kurmamız gerek

Kod:

pip3 install -r requirements.txtKomutunu uyguluyoruz.

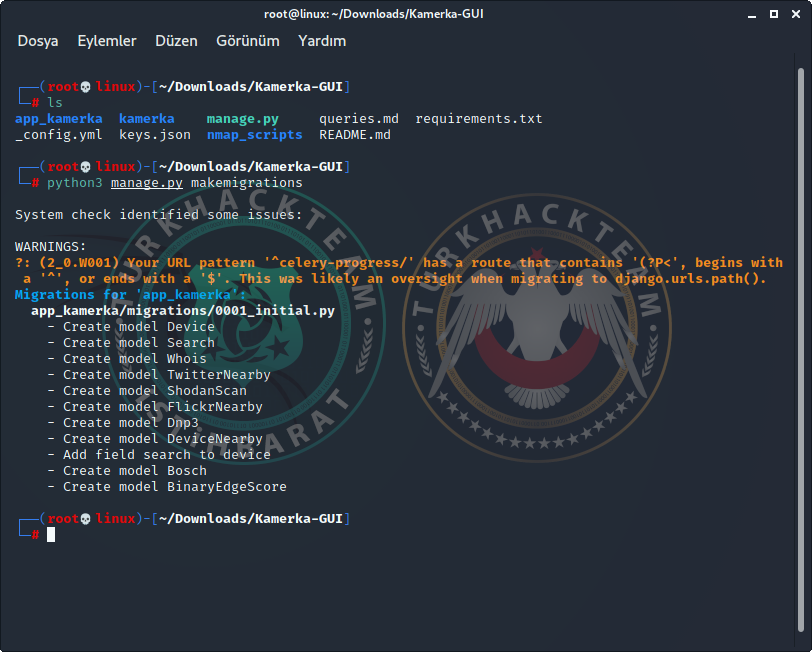

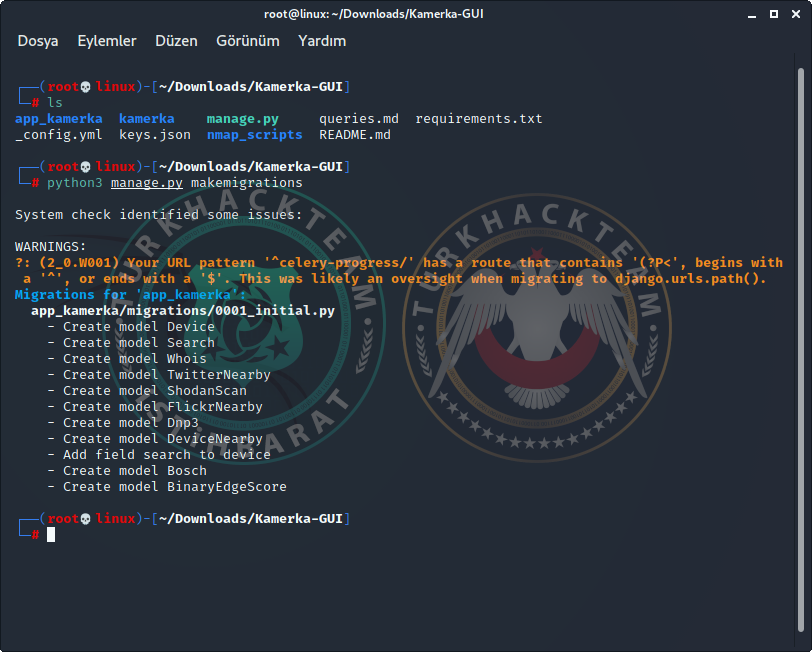

Sıra geldi aracımızı çalıştırma kısmına

Kod:

python3 manage.py makemigrations

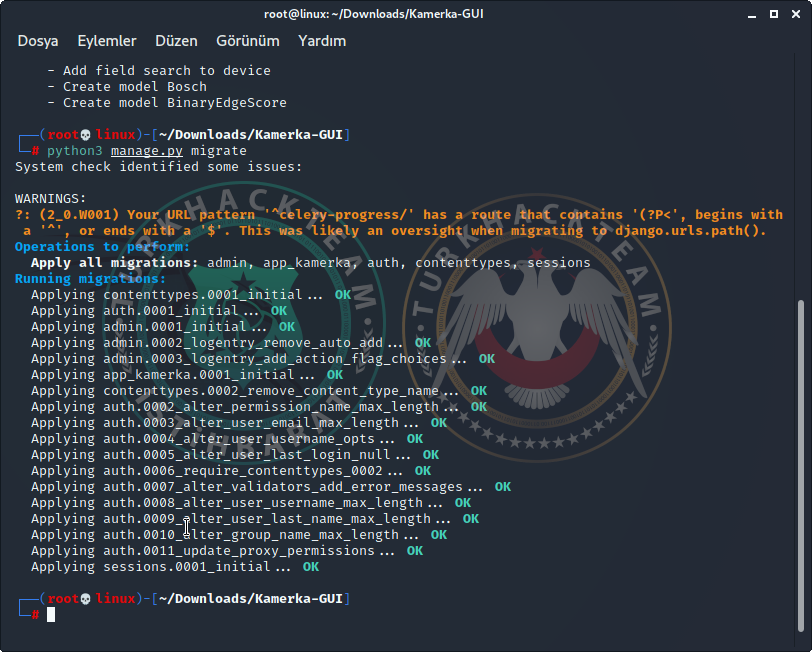

Uyguluyorum ardından manage.py çalıştıracağız bunun için

Kod:

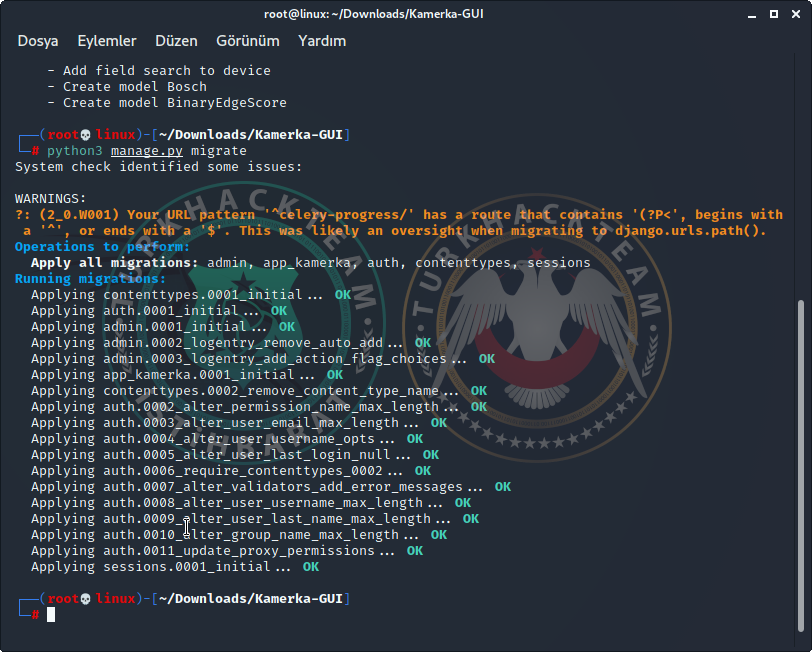

python3 manage.py migrate

Son olarak serverleri başlatmamız gerek

Kod:

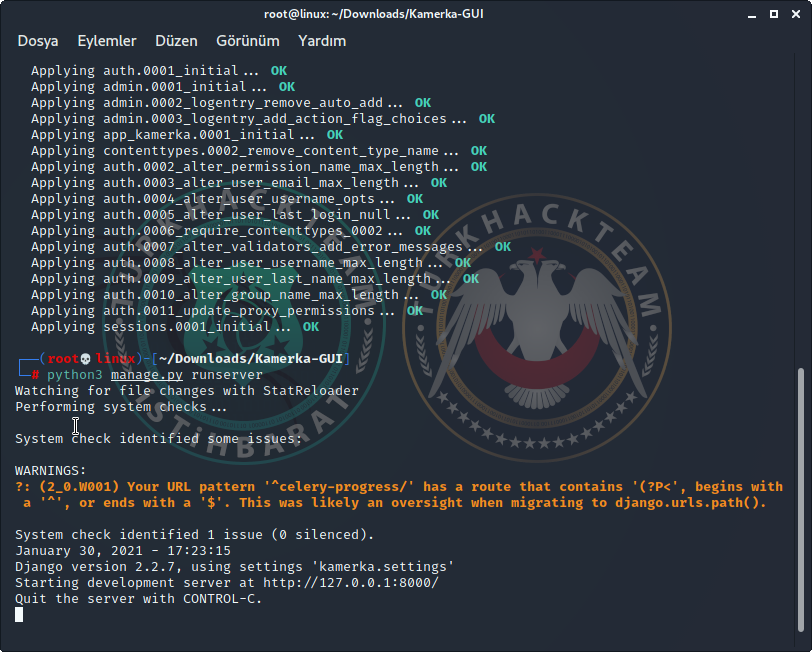

python3 manage.py runserver

Görselde gördüğünüz üzere local sunucumuzda 8000 portuna kuruldu. Yeni bir terminal ekranı açarak ikinci işlemlerimize başlıyoruz.

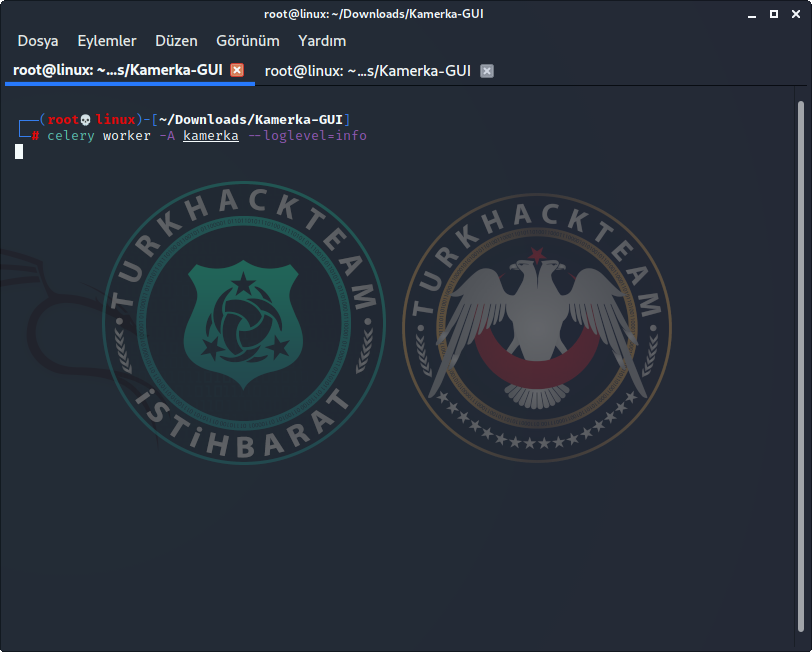

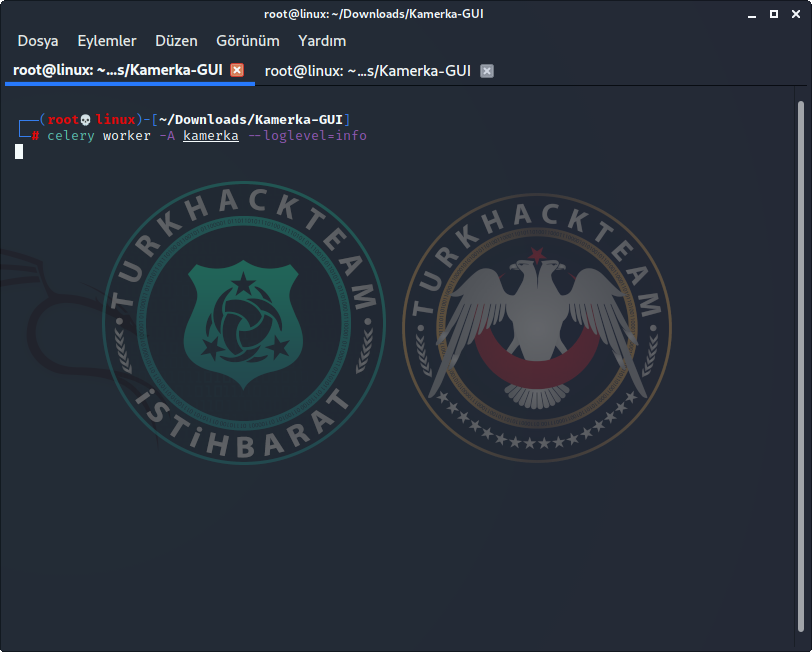

API yönlendirmesi yapmak için

Kod:

celery worker -A kamerka loglevel=info

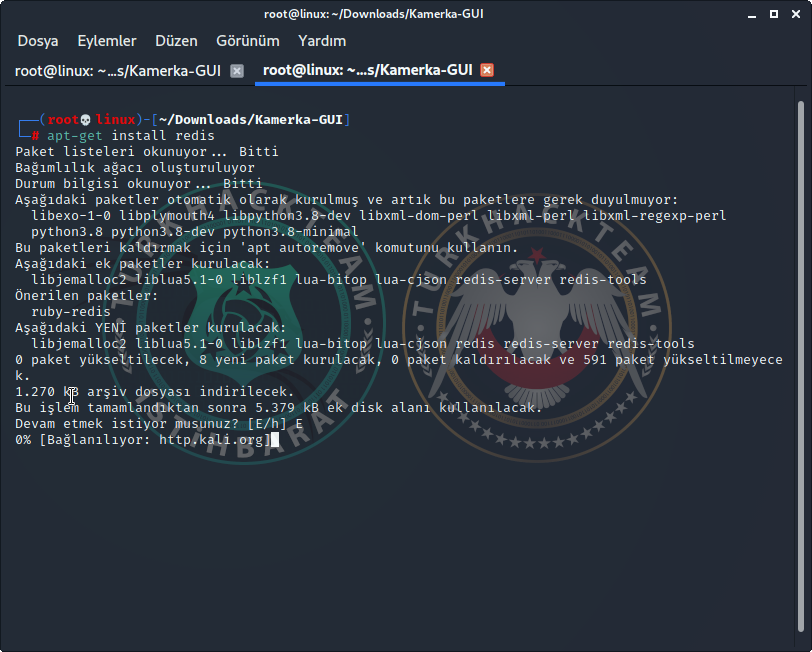

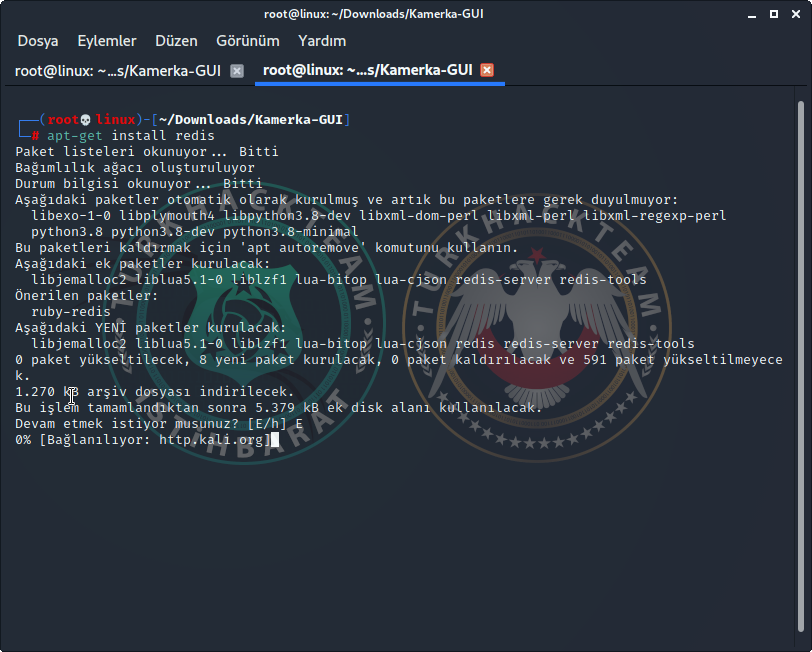

Ardından yeni sekme açıyoruz ve redis paketini kuruyoruz

Kod:

apt-get install redis

İndirdikten sonra redis-server yazarak başlatıyoruz. İşlemlerimiz bu kadardı arkadaşlar Tarayıcımızı açıp http://127.0.0.1:8000/ gidiyoruz.

Sonuç

Endüstriyel Kontrol Sistemlerini NMAP komut dosyaları ve diğer herhangi bir cihazla aktif olarak taramaya izin veren büyük bir araç, buna ek olarak güvenli olmayan internet bağlantılı cihazlar üzerinde kontrolü ele almanın en kolay olduğunu göstermek için birkaç popüler IoT istismarı uygulanıyor. Bu araç varsayılan kimlik bilgileri dahil olmak üzere cihaz hakkında bilgi sağlıyor.

Moderatör tarafında düzenlendi: