Bütün THT üyelerini ve dışarıdan gelen ziyaretçilerimizi selamlayarak konuya giriş yapacağım.

Ben Nessus'un kurulumunu anlatmıştım hatta zafiyet taraması da gerçekleştirmiştik kurulumla birlikte o yüzden yeniden kurulumuna dair bir şey anlatmayı tercih etmeyeceğim dostlarım.

Bugün sizlerle birlikte Nessus yardımı ile Network Penetration Test gerçekleştirmeye bakacağız.

Çok fazla dağıtmadan konuma geçiş yapmak istiyorum, unutmadan Nessus kurulumu ile alakalı konumu da bilmeyenler için hemen aşağıya bırakayım.

Ben Nessus'un kurulumunu anlatmıştım hatta zafiyet taraması da gerçekleştirmiştik kurulumla birlikte o yüzden yeniden kurulumuna dair bir şey anlatmayı tercih etmeyeceğim dostlarım.

Bugün sizlerle birlikte Nessus yardımı ile Network Penetration Test gerçekleştirmeye bakacağız.

Çok fazla dağıtmadan konuma geçiş yapmak istiyorum, unutmadan Nessus kurulumu ile alakalı konumu da bilmeyenler için hemen aşağıya bırakayım.

Şimdi her şeyin hazır olduğundan emin olaraktan konu anlatımına geçiş yapacağım.

Dostlarım bildiğiniz üzere Nessus yalnızca port scan toollarını değil system ports ve system service analyst işlemlerinde de rol oynar.

Https://localhost:8834 yoluyla Nessus ile bağlantımızı gerçekleştirelim dostlarım.

Sonrasında karşılaşacağımız kısımın sol tarafından New Scan ile devam edelim.

Yahut Policies sekmesi de olur bu tercih meselesi.

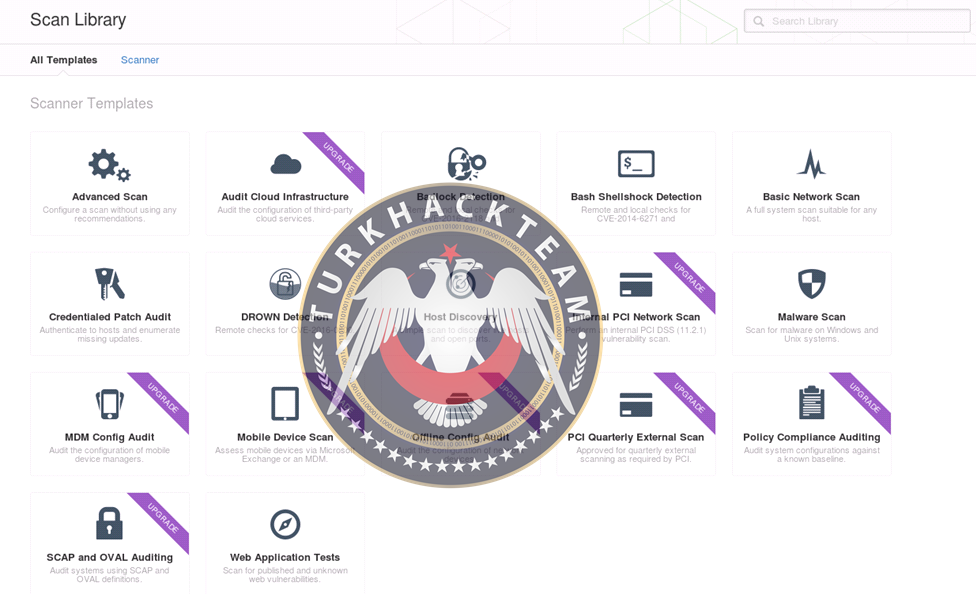

Şimdi bırakacağım görselde scan seçeneklerini göreceksiniz.

Dostlarım bazı görsellerin üzerinde Upgrade yazısı bulunuyor dikkatinizi çekmiştir mutlaka.

Bunlar Nessus'un ücretlendirilmiş araçlarıdır diyebiliriz.

Biz elimizde bulunan free vers ile ne yapabiliriz kısaca onu da anlatayım.

Host Kefşetmek, Network Scan, Malware Scan, Heartbelled gibi işlemleri free vers ile yapabiliyoruz sevgili dostlar.

Çok dağıtmadan konuma devam ediyorum.

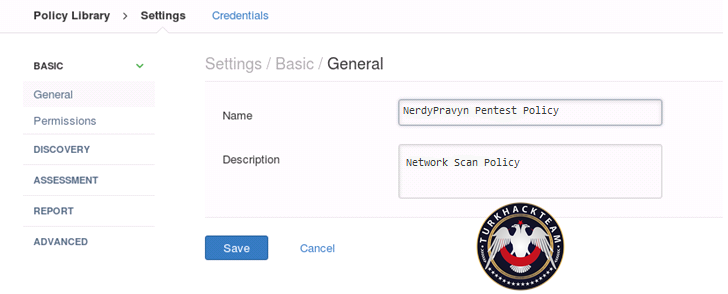

Network taramasını yapmaya başlayalım, ekranımızda gördüğümüz "Basic Network Scan" bölümüne gideceğiz ve bu bölümde yapmak istediğimiz taramaya policy açacağız.

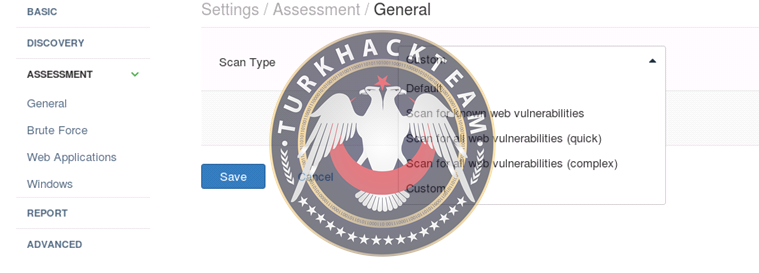

Save kısmı ile kaydımızı yapalım ve sol kısımdaki seçeneklerden isteğe bağlı kural belirleyelim.

Misal olarak scan type'ye bağlı kurallar belirleyebiliriz.

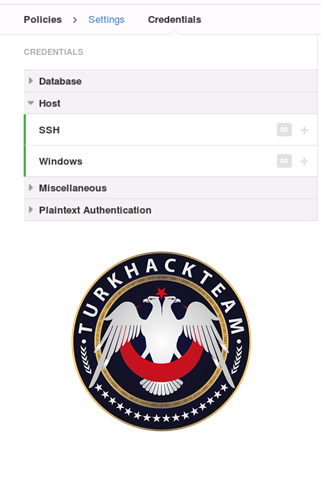

Credentials bölümünde bizden sistemimize yönelik veriler isteyecektir.

Windows kullanıcısı üzerinden örnek verecek olursak kullanıcı verilerini girerek çok daha ayrıntılı bir tarama gerçekleştirmesine olanak veririz.

Linux kullanıcısı olarak örnek verecek olursak da SSH verilerini girerek çok daha ayrıntılı bir tarama gerçekleştirmesine olanak vermiş oluruz.

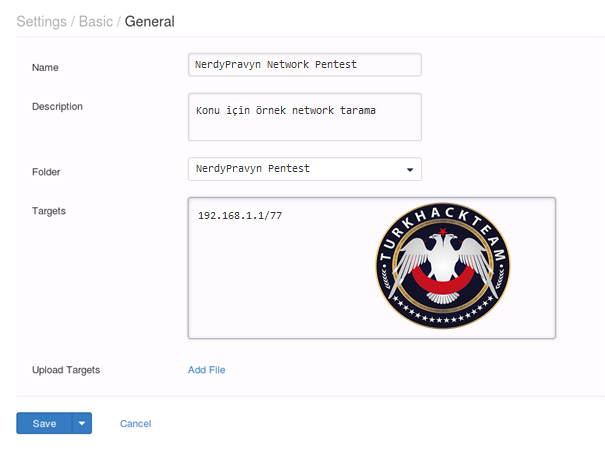

Daha sonra scan işlemi için ayarlar yapmaya bakalım.

Karşılaştığımız ekranda bize gösterilen bölümleri dolduracağız ve Target kısmına hedef IP ya da domain ismini gireceğiz.

Kısa Not:

Bizim düzenlediğimiz Polic'yi scan bölümümüz default algılayacaktır.

Birden fazla policy düzenlersek o halde scan bölümünde onları da görebiliriz.

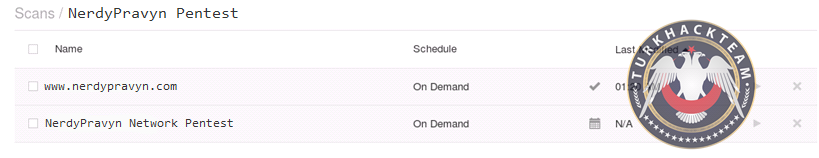

Dostlarım bu işlemden sonra aşağıya bırakacağım görselde göreceğiniz gibi "NerdyPravyn Pentest" isimli oluşturduğum klasöre test işlemi yapacağım hedefi ekledik.

Artık tarama işlemlerine başlayabiliriz fakat önce bu anektodu da vereceğim; "Schedule Settings" kısmından scan yapacağınız vakti belirleyebilirsiniz.

Ben "now" şeklinde kaydımı yaptım ve sağ üst kısımdan launchlayacağım.

Böylelikle scan işlemi başlamış olacak değerli forum üyeleri.

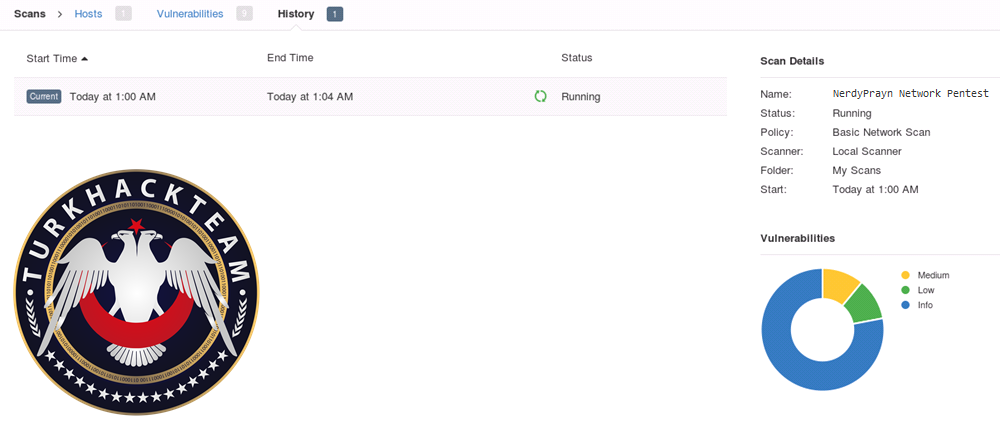

Görselini de veriyorum scan kısmının.

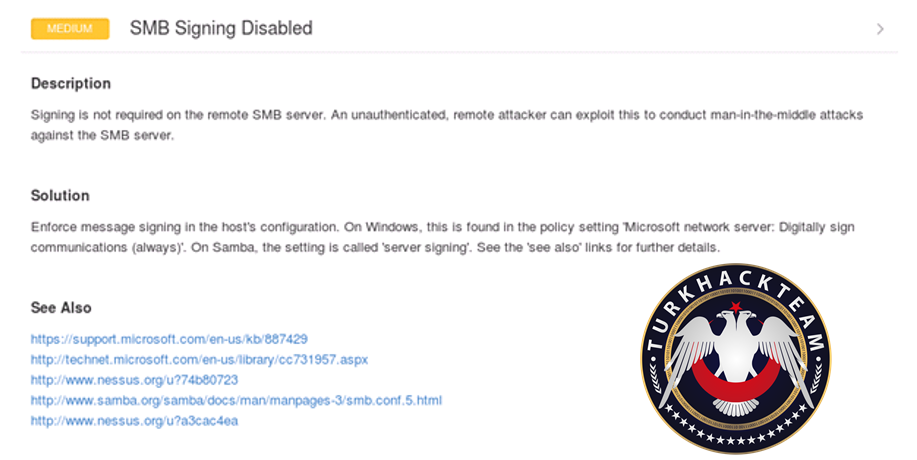

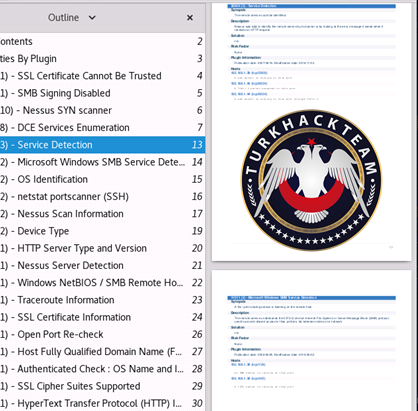

Tarama işlemi bittikten sonra bulunan zafiyetlerden birisini seçip zafiyete tıkladığınız takdirde karşılaşacağınız ekran size zafiyet hakkında bilgi verilen ekran olacaktır.

Hemen aşağıya görsel olarak onu da örnek olsun diye bırakıyorum.

Ben hızlı hızlı anlatımını yapıyorum ama eğer kafasına bir şey takılan olursa konu altından yazsın yanıtlarım

Neyse dağıtmayalım, görselle devam ediyoruz.

Sistemde yapılan tarama sonlandı ve tespit edilen zafiyetlerle işimiz bitti diyelim.

Bunların akabinde tespit edilen zafiyetleri nasıl rapor haline getiririz buna da bir bakış atıp konumuzun sonuna doğru geleceğiz.

History sekmesinin sağ yukarısından Export ile istediğimiz biçimde rapor alabiliriz.

Ben pdf şeklinde alacağım görselini de veriyorum.

Görselde de görebileceğiniz şekilde bana raporu verdi, ben örnek olsun tek raport exportladım.

Ve tabii raporda görünen zafiyetlerin her birinin ayrıntılı açıklaması vardır, bunlar çözümlenip kapatılabilir.

Konumu burada sonlandırıyorum, okuyan herkese bir teşekkürü borç bilirim.

Son düzenleme: