OSINT Nedir?

Açık kaynak istihbaratı (OSINT), yayınlanmış veya kamuya açık kaynaklardan bilgi toplama uygulamasıdır. BT güvenlik uzmanları, kötü niyetli bilgisayar korsanları veya devlet onaylı istihbarat operatörleri tarafından uygulanmış olsun, OSINT operasyonları, hedeflerine ulaşmak için aradıkları iğneleri bulmak için geniş görünür veri yığınını aramak için gelişmiş teknikler kullanır ve bu bilgileri öğrenir. çoğu halka açık olduğunun farkında değil.BT güvenlik departmanları, operasyonel güvenliği desteklemek için kendi kuruluşlarında OSINT operasyonlarını gerçekleştirmekle giderek daha fazla görevlendiriliyor.

OSINT Geçmişi

1980'lerde, ordu ve istihbarat servisleri, bilgi toplama faaliyetlerinin bir kısmını, bir düşmanın postalarını okumaya çalışmak veya gizli sırları keşfetmek için telefonlarına dokunmak gibi gizli faaliyetlerden uzaklaştırmaya başladı. Bunun yerine, ücretsiz olarak erişilebilen ve hatta resmi olarak yayınlanmış olan yararlı istihbaratı aramak için çaba harcandı.

O zamanlar dünya değişiyordu ve sosyal medya henüz olay yerine gelmemiş olsa da, gazeteler ve halka açık veritabanları gibi ilginç ve bazen yararlı bilgiler içeren birçok kaynak vardı, özellikle de biri çok sayıda noktayı nasıl birleştireceğini biliyorsa. . OSINT terimi aslında bu tür casus araçları ifade etmek için icat edildi. Aynı teknikler artık siber güvenliğe de uygulanabilir.

Çoğu kuruluş, birçok ağa, teknolojiye, barındırma hizmetine ve ad alanına yayılan geniş, halka açık altyapılara sahiptir. Bilgi, çalışan masaüstlerinde, eski şirket içi sunucularda, çalışanların sahip olduğu BYOD cihazlarıyla, bulutta, web kamerası gibi cihazların içine gömülü olarak depolanabilir ve hatta etkin uygulama ve programların kaynak kodunda gizlenebilir.

Aslında, büyük şirketlerdeki BT personeli, kamuya açık olsun ya da olmasın, kuruluşlarındaki her varlık hakkında neredeyse hiçbir zaman bilgi sahibi değildir. Pek çok kuruluşun, sosyal medya hesapları gibi dolaylı olarak birkaç ek varlığa sahip olduğu veya bunları kontrol ettiği gerçeğini de ekleyin ve yanlış ellerde tehlikeli olabilecek potansiyel olarak çok fazla bilgi var.

OSINT Neden Önemlidir?

OSINT, bu bilgi kaosunu takip etmek için çok önemlidir. BT'nin OSINT içinde üç önemli görevi yerine getirmesi gerekir ve bu ihtiyaçların karşılanmasına yardımcı olmak için çok çeşitli OSINT araçları geliştirilmiştir. Çoğu araç her üç işlevi de yerine getirir, ancak çoğu belirli bir alanda üstündür.

En Çok Kullanılan OSINT Araçları

Aşağıda (belirli bir sıra olmaksızın) OSINT için kullanılan en iyi araçlardan bazıları, hangi alanlarda uzmanlaştıkları, neden benzersiz ve birbirlerinden farklı oldukları ve bir kuruluşun siber güvenlik çabalarına hangi özel değeri getirebilecekleri yer almaktadır.

Açık kaynak istihbaratı (OSINT), yayınlanmış veya kamuya açık kaynaklardan bilgi toplama uygulamasıdır. BT güvenlik uzmanları, kötü niyetli bilgisayar korsanları veya devlet onaylı istihbarat operatörleri tarafından uygulanmış olsun, OSINT operasyonları, hedeflerine ulaşmak için aradıkları iğneleri bulmak için geniş görünür veri yığınını aramak için gelişmiş teknikler kullanır ve bu bilgileri öğrenir. çoğu halka açık olduğunun farkında değil.BT güvenlik departmanları, operasyonel güvenliği desteklemek için kendi kuruluşlarında OSINT operasyonlarını gerçekleştirmekle giderek daha fazla görevlendiriliyor.

OSINT Geçmişi

1980'lerde, ordu ve istihbarat servisleri, bilgi toplama faaliyetlerinin bir kısmını, bir düşmanın postalarını okumaya çalışmak veya gizli sırları keşfetmek için telefonlarına dokunmak gibi gizli faaliyetlerden uzaklaştırmaya başladı. Bunun yerine, ücretsiz olarak erişilebilen ve hatta resmi olarak yayınlanmış olan yararlı istihbaratı aramak için çaba harcandı.

O zamanlar dünya değişiyordu ve sosyal medya henüz olay yerine gelmemiş olsa da, gazeteler ve halka açık veritabanları gibi ilginç ve bazen yararlı bilgiler içeren birçok kaynak vardı, özellikle de biri çok sayıda noktayı nasıl birleştireceğini biliyorsa. . OSINT terimi aslında bu tür casus araçları ifade etmek için icat edildi. Aynı teknikler artık siber güvenliğe de uygulanabilir.

Çoğu kuruluş, birçok ağa, teknolojiye, barındırma hizmetine ve ad alanına yayılan geniş, halka açık altyapılara sahiptir. Bilgi, çalışan masaüstlerinde, eski şirket içi sunucularda, çalışanların sahip olduğu BYOD cihazlarıyla, bulutta, web kamerası gibi cihazların içine gömülü olarak depolanabilir ve hatta etkin uygulama ve programların kaynak kodunda gizlenebilir.

Aslında, büyük şirketlerdeki BT personeli, kamuya açık olsun ya da olmasın, kuruluşlarındaki her varlık hakkında neredeyse hiçbir zaman bilgi sahibi değildir. Pek çok kuruluşun, sosyal medya hesapları gibi dolaylı olarak birkaç ek varlığa sahip olduğu veya bunları kontrol ettiği gerçeğini de ekleyin ve yanlış ellerde tehlikeli olabilecek potansiyel olarak çok fazla bilgi var.

OSINT Neden Önemlidir?

OSINT, bu bilgi kaosunu takip etmek için çok önemlidir. BT'nin OSINT içinde üç önemli görevi yerine getirmesi gerekir ve bu ihtiyaçların karşılanmasına yardımcı olmak için çok çeşitli OSINT araçları geliştirilmiştir. Çoğu araç her üç işlevi de yerine getirir, ancak çoğu belirli bir alanda üstündür.

En Çok Kullanılan OSINT Araçları

Aşağıda (belirli bir sıra olmaksızın) OSINT için kullanılan en iyi araçlardan bazıları, hangi alanlarda uzmanlaştıkları, neden benzersiz ve birbirlerinden farklı oldukları ve bir kuruluşun siber güvenlik çabalarına hangi özel değeri getirebilecekleri yer almaktadır.

- Maltego

- Mitaka

- SpiderFoot

- Spyse

- theHarvester

- Shodan

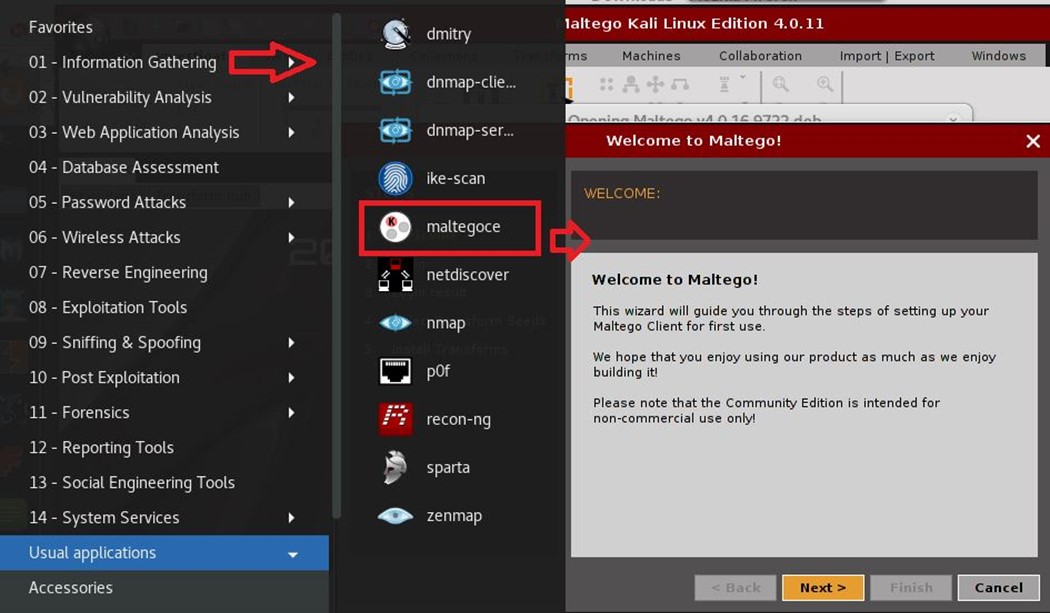

MALTEGO

Maltego, insanlar, şirketler, etki alanları ve internet üzerinden herkesin erişebileceği bilgiler arasındaki ilişkileri ortaya çıkarma konusunda uzmanlaşmıştır. Aynı zamanda, bazen çok büyük miktarda keşfedilen bilgiyi alıp, hepsini okunması kolay çizelgeler ve grafiklerle çizmesiyle de bilinir. Grafikler, ham zekayı alıp eyleme geçirilebilir kılmak konusunda iyi bir iş çıkarıyor ve her grafikte 10.000'e kadar veri noktası olabilir. Maltego programı, farklı genel veri kaynaklarının aranmasını otomatikleştirerek çalışır, böylece kullanıcılar tek bir düğmeyi tıklatabilir ve birden fazla sorgu yürütebilir. Bir arama planına program tarafından "dönüşüm eylemi" denir ve Maltego varsayılan olarak DNS kayıtları, whois kayıtları, arama motorları ve sosyal ağlar gibi ortak genel bilgi kaynaklarını içeren epeyce planla birlikte gelir. Program, aramasını gerçekleştirmek için genel arabirimleri kullandığından, genel arabirimi olan hemen hemen tüm bilgi kaynaklarıyla uyumludur, bu nedenle bir dönüştürme işlemine daha fazla arama eklemek veya tamamen yeni bir arama oluşturmak kolayca mümkündür.

Bilgiler toplandıktan sonra Maltego, adlar, e-posta adresleri, takma adlar, şirketler, web siteleri, belge sahipleri, bağlantılar ve bir soruşturmada yararlı olabilecek veya gelecekteki olası sorunları aramak için diğer bilgiler arasındaki gizli ilişkilerin maskesini kaldırabilecek bağlantılar kurar. Programın kendisi Java ile çalışır, bu nedenle Windows, Mac ve Linux platformlarıyla çalışır. Programın Maltego CE adlı sınırlı özelliklere sahip ücretsiz bir sürümü var. Maltego XL'in masaüstü sürümleri, örnek başına 1,999 ABD doları tutarında çalışır. Büyük ölçekli ticari kullanım için sunucu kurulumları 40.000 dolardan başlar ve eksiksiz bir eğitim programı ile birlikte gelir.

MİTAKA

Bir Chrome Uzantısı ve Firefox Eklentisi olarak mevcut olan Miteka, web tarayıcınızdan IP adresleri, etki alanları, URL'ler, karmalar, ASN'ler, Bitcoin cüzdan adresleri ve çeşitli uzlaşma göstergeleri (IOC'ler) için altı düzineden fazla arama motorunda arama yapmanızı sağlar.

Uzantı, bir tıklamayla sorgulanabilen çeşitli çevrimiçi veritabanlarına kısayol görevi görerek zamandan tasarruf etmenizi sağlar.

SPİDERFOOT

Spiderfoot, IP adreslerini, CIDR aralıklarını, etki alanlarını ve alt etki alanlarını, ASN'leri, e-posta adreslerini, telefon numaralarını, adları ve kullanıcı adlarını, BTC adreslerini vb. toplamak ve analiz etmek için birden fazla veri kaynağıyla entegre olan ücretsiz bir OSINT keşif aracıdır. Uygulamanın kendisi, hedefiniz hakkında daha fazla bilgi keşfetmek veya sizin veya kuruluşunuzun yanlışlıkla internette neleri açığa çıkarabileceğini belirlemek için kırmızı ekip oluşturma keşif faaliyetleri için ideal hale getiren 200'den fazla modülle birlikte gelir.

SPYSE

Spyse, kendisini siber güvenlik uzmanlarına yönelik “en eksiksiz internet varlıkları kaydı” olarak tanımlıyor. OWASP, IntelligenceX ve yukarıda bahsedilen Spiderfoot gibi projelere dayanan Spyse, web siteleri, sahipleri, ilişkili sunucuları ve IoT cihazları hakkında kamuya açık verileri toplar. Bu veriler daha sonra Spyse motoru tarafından bu farklı varlıklardaki güvenlik risklerini ve bu varlıklar arasındaki bağlantıları tespit etmek için analiz edilir.

Ücretsiz bir plan mevcuttur, ancak Sypse API kullanarak uygulama geliştirmeyi planlayan geliştiriciler için ücretli abonelikler gerekebilir.

THEHARVESTER

Theharvester, Kali Linux'ta bulunan ve çeşitli arama motorları için bir sarmalayıcı görevi gören ve e-posta hesaplarını, alt alan adlarını, sanal ana bilgisayarları, açık bağlantı noktalarını/bannerleri ve farklı bir alanla ilgili çalışan adlarını bulmak için kullanılan bir komut satırı aracıdır. genel kaynaklar (arama motorları ve PGP anahtar sunucuları gibi). Son sürümlerde, yazarlar DNS kaba kuvvet, ters IP çözünürlüğü ve Üst Düzey Etki Alanı ( TLD ) genişletme yeteneği ekledi.

SHODAN

Shodan, internete bağlı cihazlar için bir arama motorudur. Google ve Bing gibi web arama motorları, web sitelerini bulmak için mükemmeldir. Peki ya hangi ülkelerin daha bağlantılı hale geldiğini ölçmekle ilgileniyorsanız? Veya Microsoft IIS'nin hangi sürümünün en popüler olduğunu bilmek istiyorsanız? Veya kötü amaçlı yazılımlar için kontrol sunucularını mı bulmak istiyorsunuz? Belki yeni bir güvenlik açığı ortaya çıktı ve bunun kaç tane ana bilgisayarı etkileyebileceğini görmek istiyorsunuz? Geleneksel web arama motorları bu soruları yanıtlamanıza izin vermez. Shodan, doğrudan internete bağlı tüm cihazlar hakkında bilgi toplar. Bir cihaz doğrudan İnternet'e bağlıysa, Shodan onu kamuya açık çeşitli bilgiler için sorgular. Endekslenen cihaz türleri büyük ölçüde değişebilir: küçük masaüstü bilgisayarlardan nükleer santrallere ve aradaki her şeye kadar.