- 16 May 2020

- 1,640

- 13

- 1,173

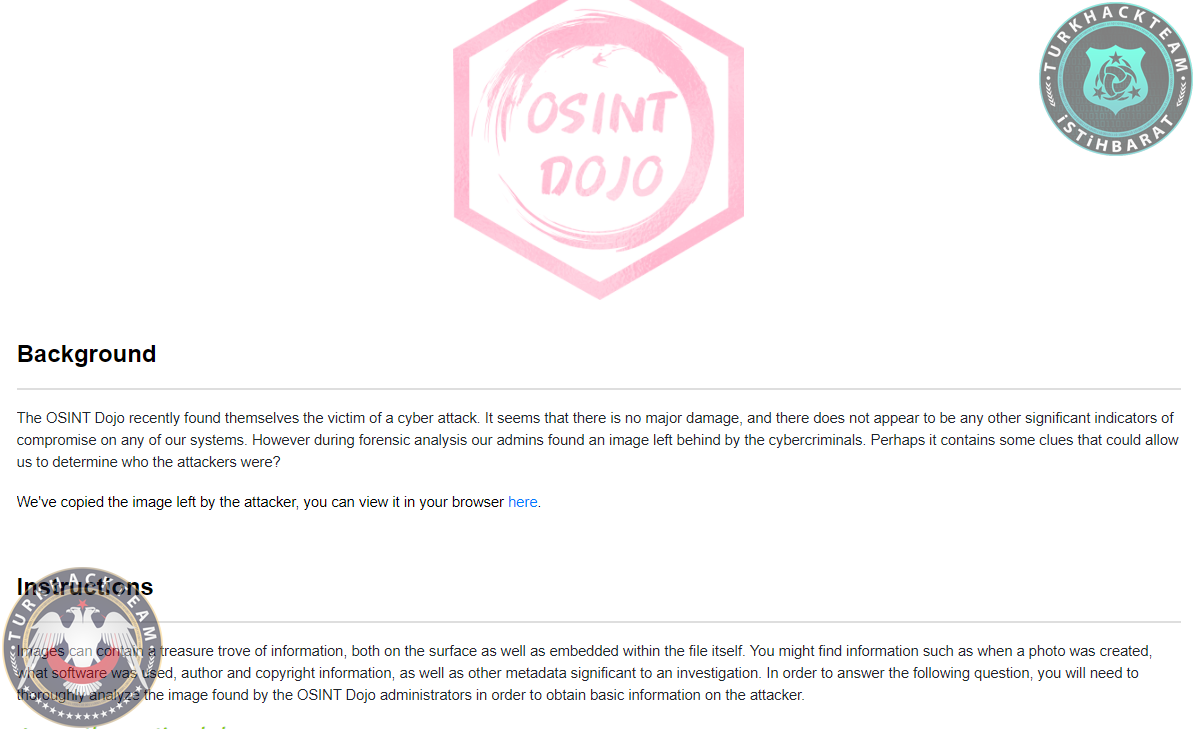

Merhaba TürkHackTeam mensupları, bu konuda "Sakura" odasının çözümünü(WriteUp)'unu göstereceğim.

1. bölüme "Let's Go!" yazarak CTFe başlayalım.

Bize verilen siteye girelim,

karşımıza bir görsel çıktı:

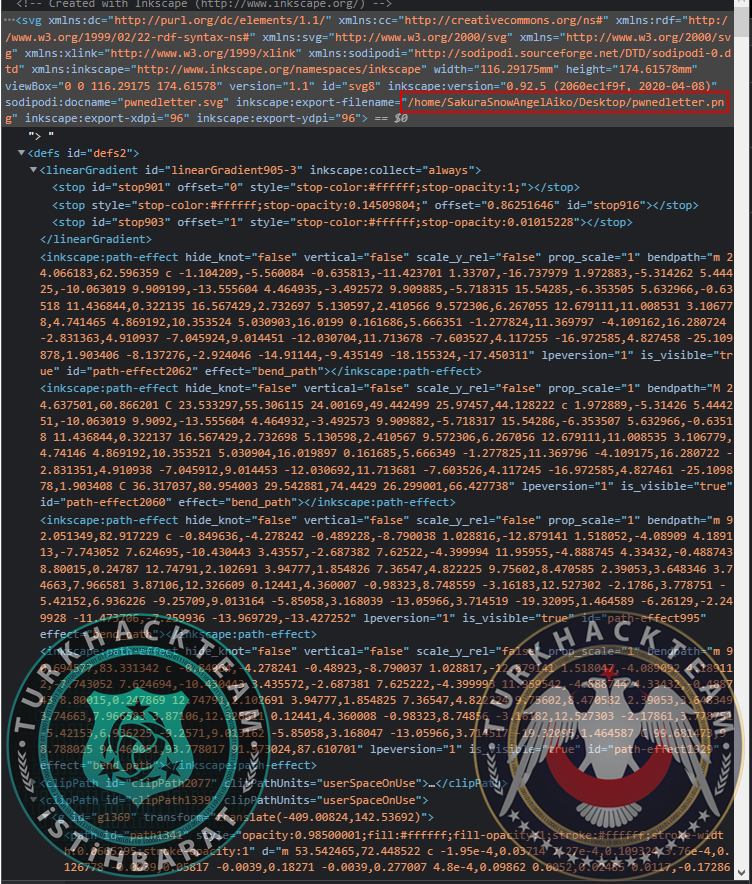

2 seçeneğimiz var:

"ExifTool kullanmak."

"Öğeyi denetle."

Bu iki yoldan birini kullanarak kullanıcı adını bulabiliriz.

Öğeyi denetle ile bulalım:

Gördüğümüz gibi burada bir dizin var, dizin sahibi kullanıcının adı:

"SakuraSnowAngelAiko"

Cevap kısmına bunu yazarak 2. bölümü tamamlayalım.

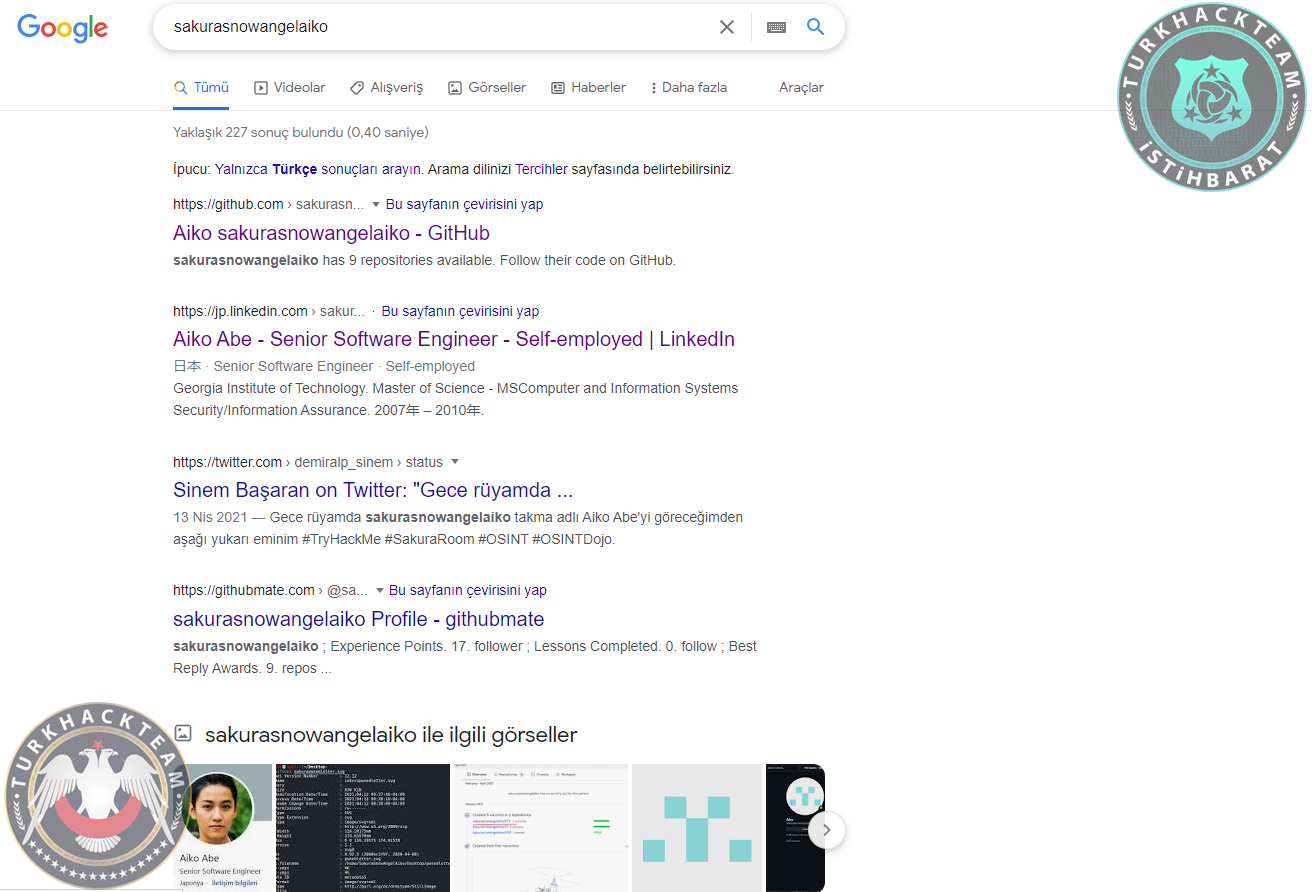

3. aşamada bize mail adresini ve saldırganın gerçek isimini soruyor.

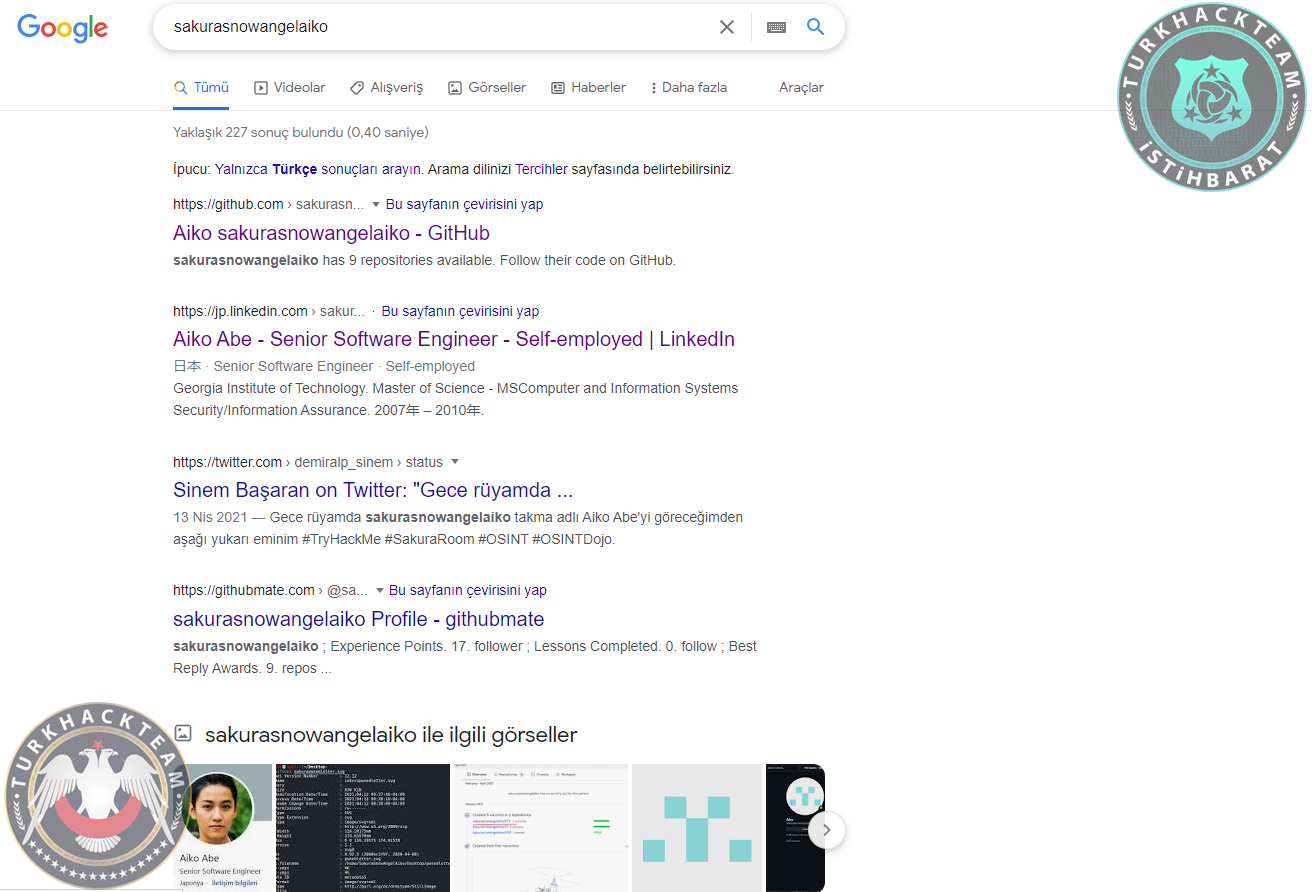

Bulduğumuz kullanıcı adı olan "SakuraSnowAngelAiko" isimini GOOGLE da aratalım.

Görüldüğü üzere "GITHUB" ve "LINKEDIN" hesapları çıktı.

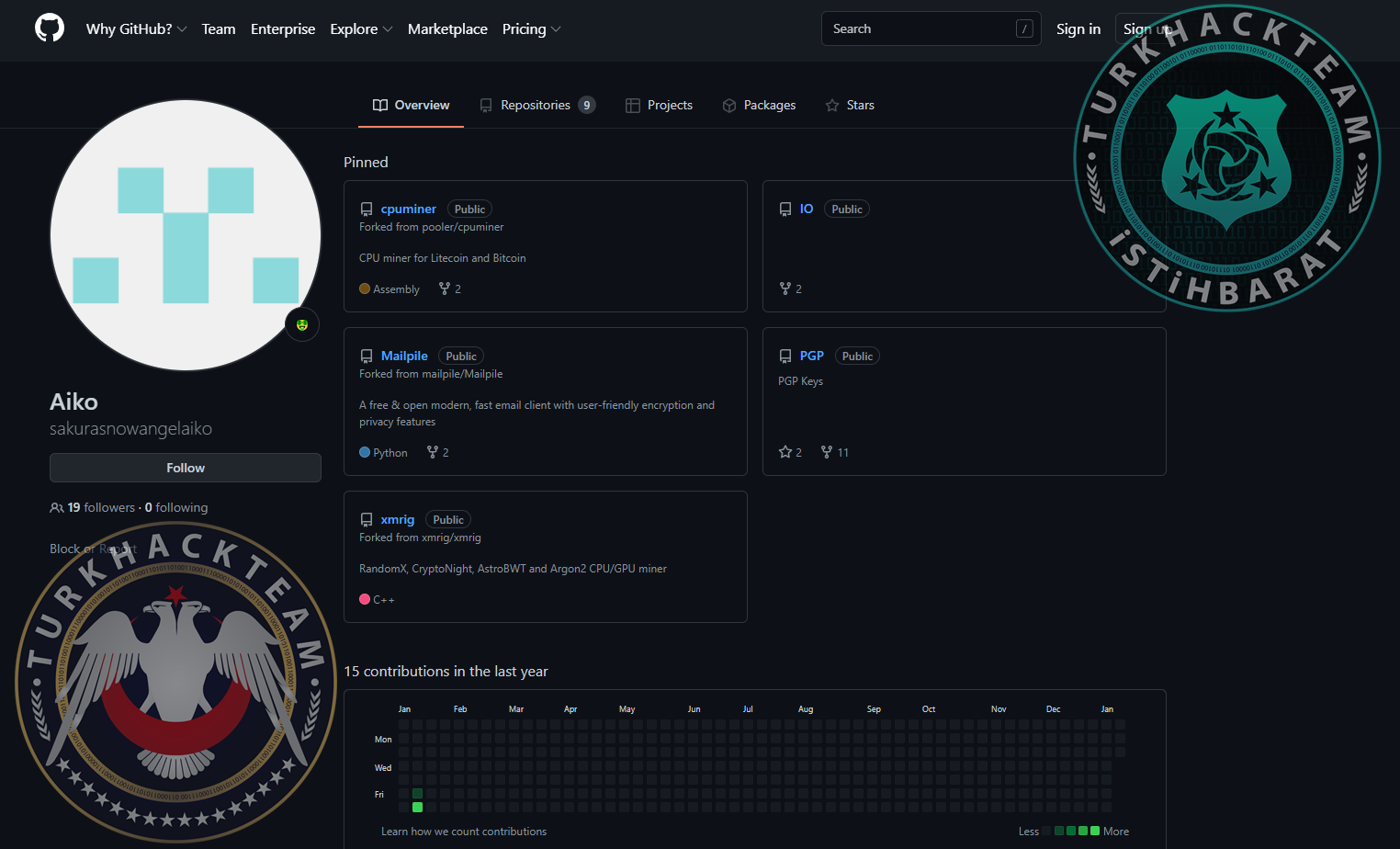

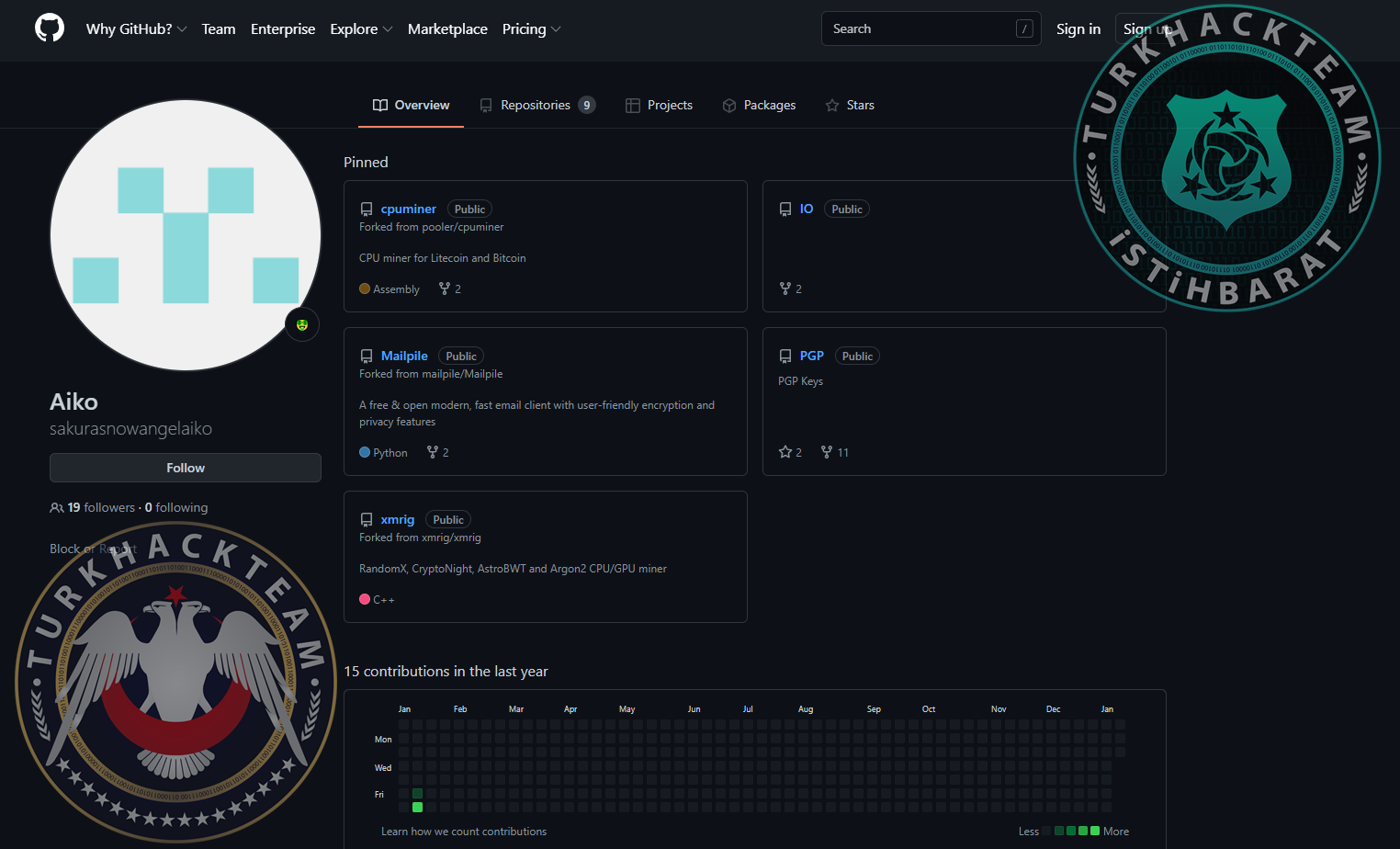

GITHUB hesabını inceleyelim.

GITHUB repolarını incelediğimizde:

PGP reposunu görmekteyiz, hemen PGP reposunu inceyelim.

"publickey"e girdikten sonra:

Bir PGP key verisi görmekteyiz, hemen bunu " " adresinden çözelim.

Buradan da:

"[email protected]"

Bilgisini elde ediyoruz.

Şimdi isim bulmak için Linkedin hesabını inceleyelim.

Girer girmez de gördüğümüz gibi adı:

"Aiko Abe"

Bu iki bilgiyi cevap olarak yazıp diğer aşamaya geçelim.

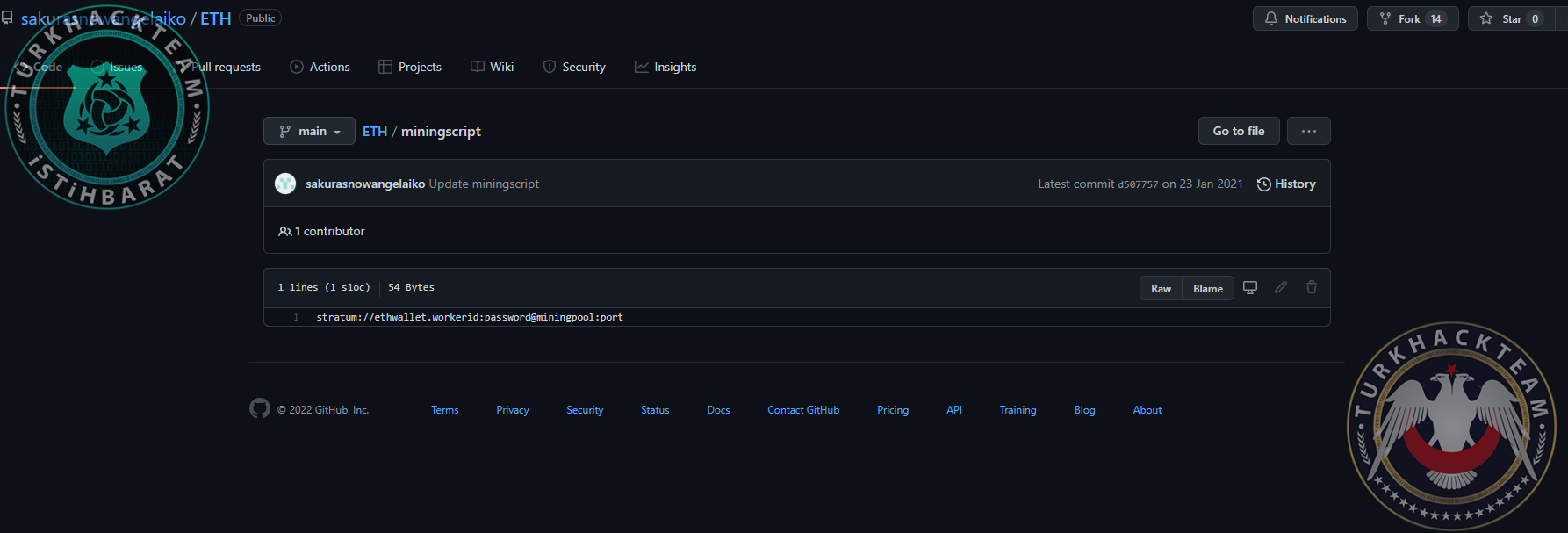

Bizden bazı kripto madencilik ile ilgili istihbarat istiyor.

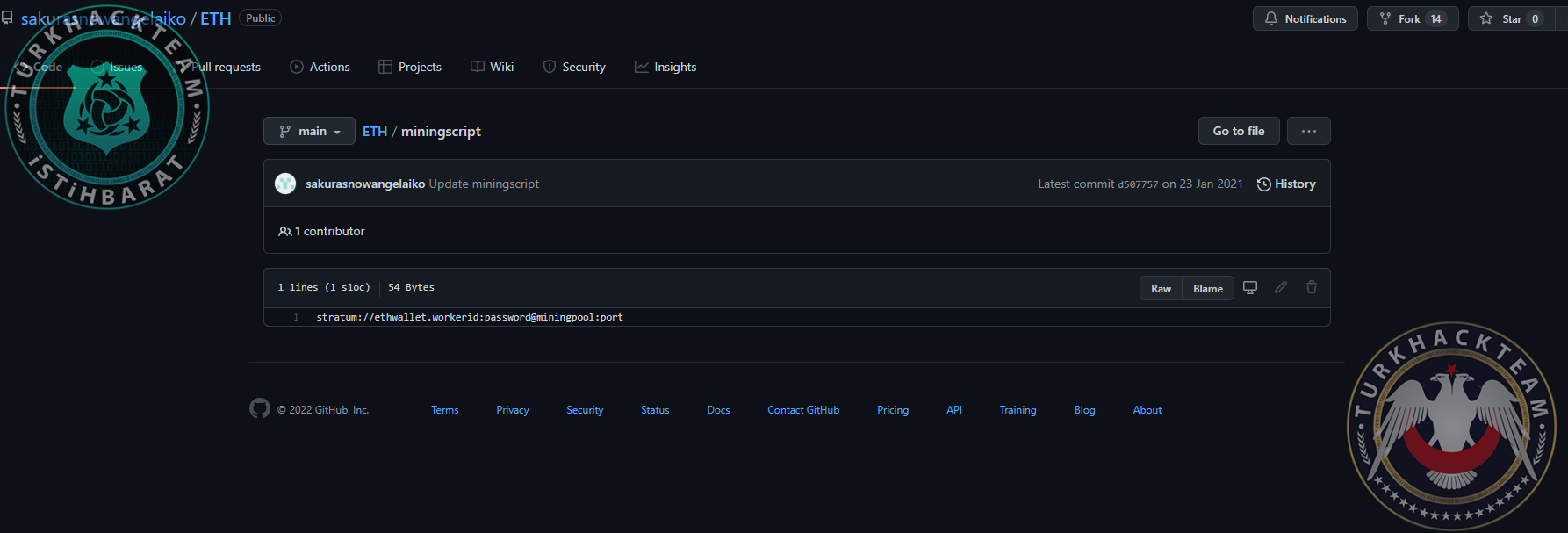

Tekrar githuba dönüp "ETH" reposunu inceyelim.

Buradan:

"stratum://ethwallet.workerid assword@miningpool

assword@miningpool ort"

ort"

Bu bilgiyi elde ediyoruz, ama repo daha önce güncellenmiş olduğu için reponun geçmişini de inceliyoruz.

"stratum://0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef.Aiko:[email protected]:4444"

Bu bilgi elde ediyoruz.

Cevaplarımızdan biri bu elde ettiğimiz adres:

"0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef"

Githubda reponun güncellenme tarihinden:

"What mining pool did the attacker receive payments from on January 23, 2021 UTC?"

Sorusunun cevabı olarak "Ethermine" cevabını elde ediyoruz.

"

etherscan.io

" adresiden: "0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef" bilgisini aratıyoruz.

etherscan.io

" adresiden: "0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef" bilgisini aratıyoruz.

Buradan da:

"Tether" cevabını elde etmekteyiz.

Saldırganın "Ethereum" kullandığını da öğrenmiş olduk, şimdi diğer aşamya geçebiliriz.

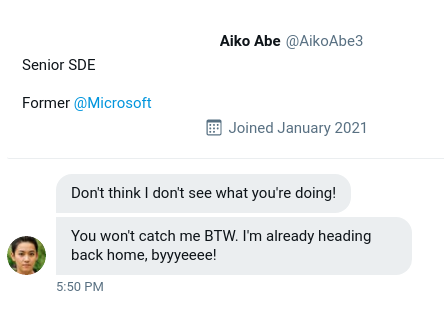

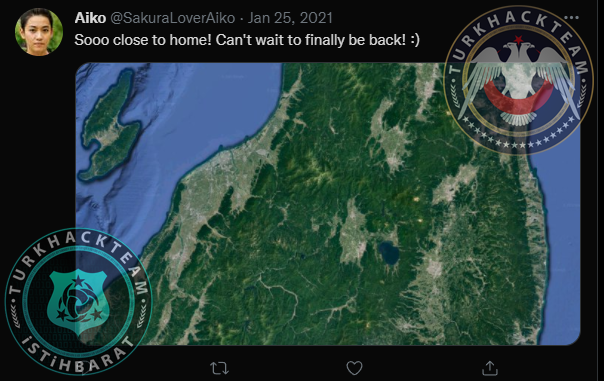

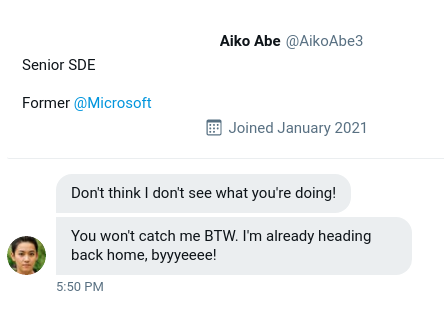

Bize bir görsel veriyor.

Bu görselden gördüğümüz gibi "@AikoAbe3" twitter hesabını elde ediyoruz.

Bu kullanıcı adını araştırdığımızda:

"@SakuraLoverAiko"

Twitter hesabının bir gönderisini görüyoruz.

"Silly me, I forgot to introduce myself! Hi there!

I'm @AikoAbe3!"

Bu gönderiden gördüğümüz gibi araştırmamız gereken kişi:

"SakuraLoverAiko"

Cevaplarımızdan biri de bu.

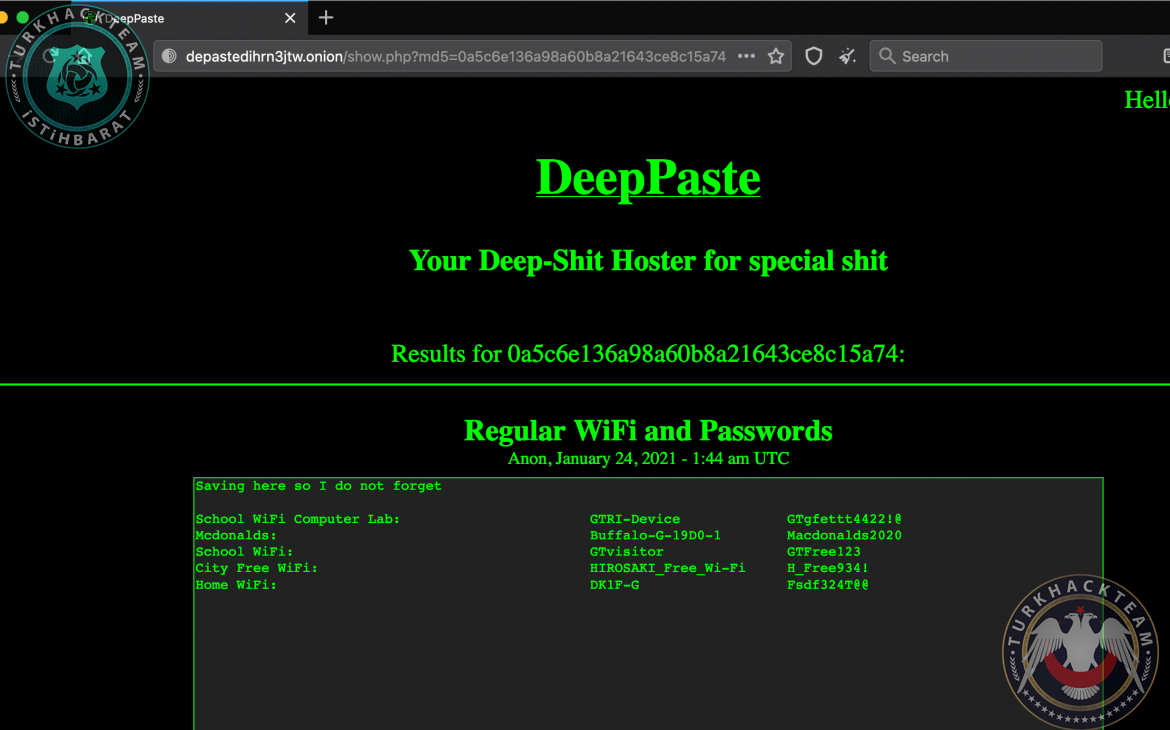

Gönderilerin birinde:

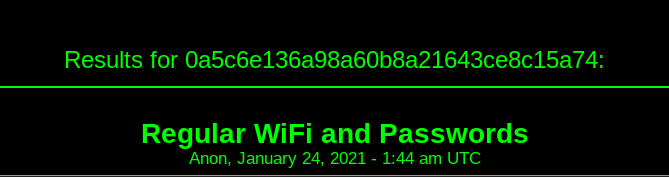

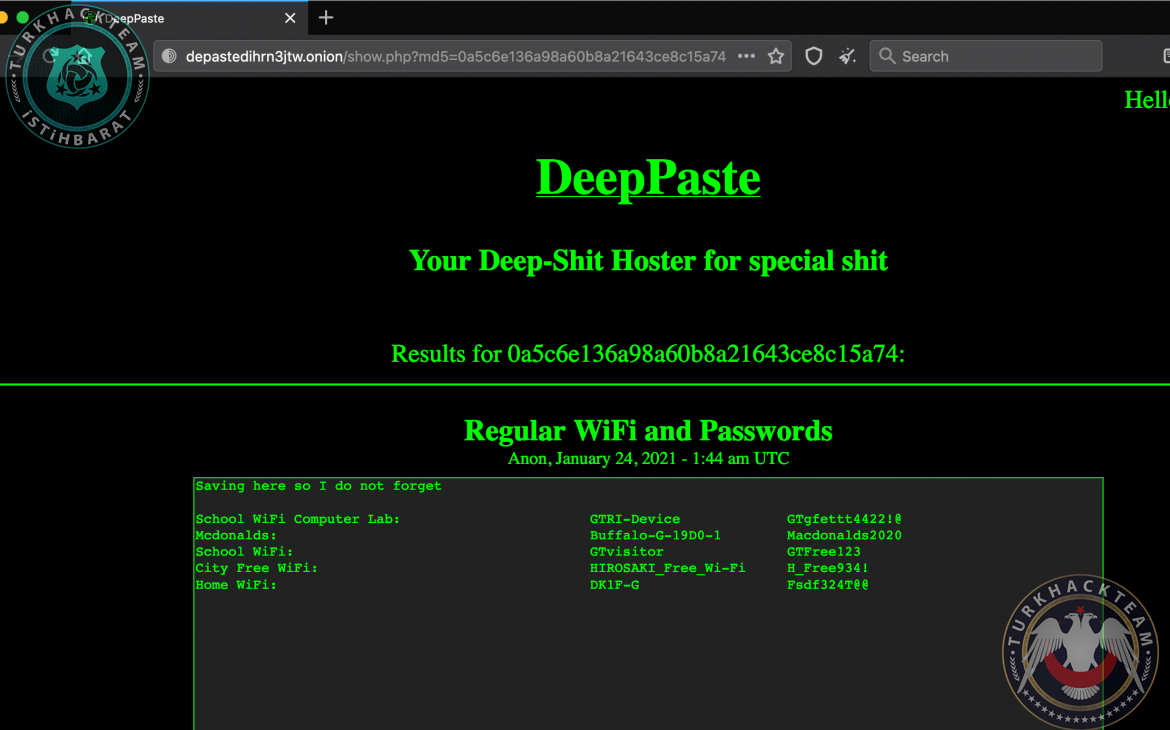

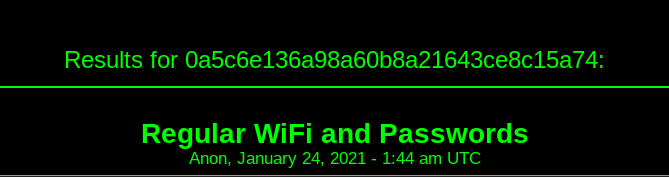

Bir hash görüyoruz.

Buradan:

" "

Bilgisini elde ediyoruz, ve cevaba bunu yazıyoruz.

Aynı zamanda bir bssid istemiş o da zaten görüldüğü üzere bizlere hash'ın içinde verilmiş

Bu bssid'yi araştırmak için "wigle.net" websitesine gidiyoruz.

GÖRSEL GELECEK

Buradan gördüğümüz üzere bir çok bilgiye ulaşmaktayız.

Cevap olarak "84:af:ec:34:fc:f8" bu bilgiyi yazıyoruz.

Ve son olarak 6. aşamaya geldik..

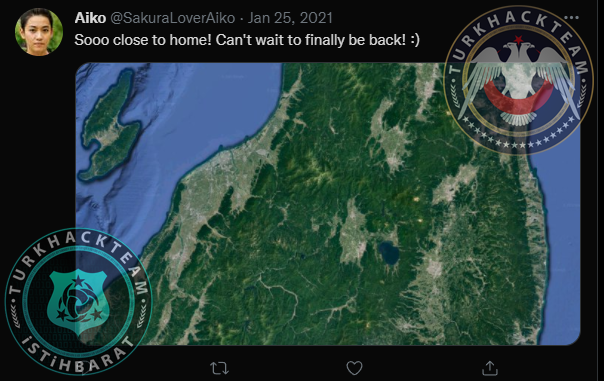

Twitter hesabında ki gönderileri araştırdıktan sonra:

Daha önce bir uçuş gerçekleştirdiğini ve eve gidiş yolunda bir kaç görsel paylaştığını görüyoruz.

Bu gönderide görüldüğü üzere bize "Bethesda" bilgisi verilmiş.

"Bethesda Havalimanı - Bethesta Airport" aramasıyla:

Cevabımız olan "DCA" bilgisini elde ediyoruz.

Saldırganın paylaştığı bir diğer görselde ise bir konaklama yerinin görseli var.

Bu yeri araştırdığımızda "Sakura Lounge" bilgisini elde ediyoruz, ve bu konaklama şirketinin olduğu yeri öğrendiğimizde:

Haneda(HND) şehrinde olduğunu görmekteyiz, cevabımız olarak "HND" bilgisini yazalım.

Bize paylaşılan bir gönderide hangi göl görüldüğü sorulmuş.

İlgili gönderiyi:

İncelediğimizde bir göl görmekteyiz, bu resimi google görselle aramayla arattığımızda:

"Fukushima" da olduğunu görüyoruz.

Google da "Fukushima gölü" araması yaptığımızda "Inawashiro Gölü"

Bilgisini elde ediyoruz ve cevap olarak "Lake Inawashiro" yazıyoruz.

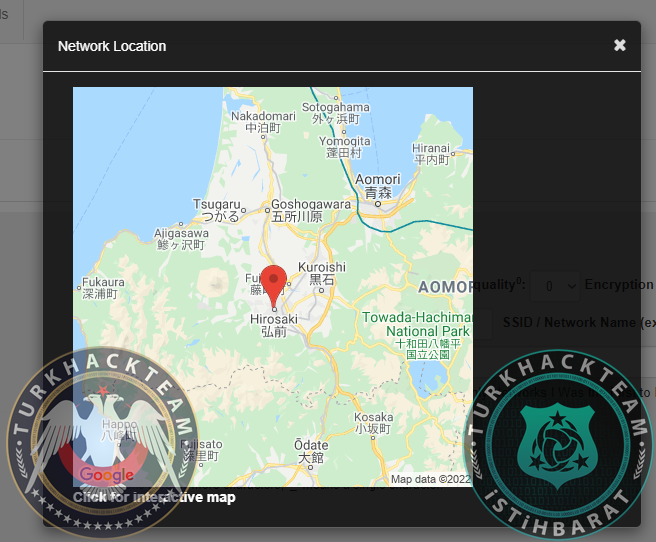

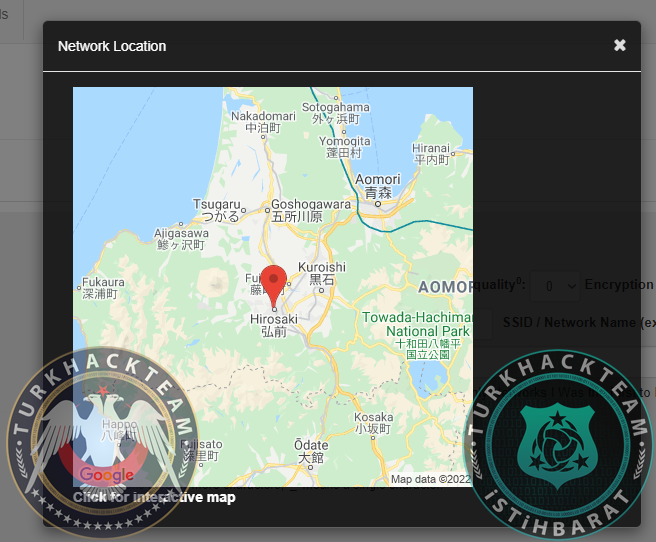

Bizden son olarak saldırganın ev adresini istemiş, cevap olarak BSSID araması sonucunda gördüğümüz adresin hangi şehirde olduğunu inceliyoruz.

Buradan da "Hirosaki" bilgisini elde ediyoruz.

1. bölüme "Let's Go!" yazarak CTFe başlayalım.

Bize verilen siteye girelim,

karşımıza bir görsel çıktı:

2 seçeneğimiz var:

"ExifTool kullanmak."

"Öğeyi denetle."

Bu iki yoldan birini kullanarak kullanıcı adını bulabiliriz.

Öğeyi denetle ile bulalım:

Gördüğümüz gibi burada bir dizin var, dizin sahibi kullanıcının adı:

"SakuraSnowAngelAiko"

Cevap kısmına bunu yazarak 2. bölümü tamamlayalım.

3. aşamada bize mail adresini ve saldırganın gerçek isimini soruyor.

Bulduğumuz kullanıcı adı olan "SakuraSnowAngelAiko" isimini GOOGLE da aratalım.

Görüldüğü üzere "GITHUB" ve "LINKEDIN" hesapları çıktı.

GITHUB hesabını inceleyelim.

GITHUB repolarını incelediğimizde:

PGP reposunu görmekteyiz, hemen PGP reposunu inceyelim.

"publickey"e girdikten sonra:

Bir PGP key verisi görmekteyiz, hemen bunu " " adresinden çözelim.

Buradan da:

"[email protected]"

Bilgisini elde ediyoruz.

Şimdi isim bulmak için Linkedin hesabını inceleyelim.

Girer girmez de gördüğümüz gibi adı:

"Aiko Abe"

Bu iki bilgiyi cevap olarak yazıp diğer aşamaya geçelim.

Bizden bazı kripto madencilik ile ilgili istihbarat istiyor.

Tekrar githuba dönüp "ETH" reposunu inceyelim.

Buradan:

"stratum://ethwallet.workerid

Bu bilgiyi elde ediyoruz, ama repo daha önce güncellenmiş olduğu için reponun geçmişini de inceliyoruz.

"stratum://0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef.Aiko:[email protected]:4444"

Bu bilgi elde ediyoruz.

Cevaplarımızdan biri bu elde ettiğimiz adres:

"0xa102397dbeeBeFD8cD2F73A89122fCdB53abB6ef"

Githubda reponun güncellenme tarihinden:

"What mining pool did the attacker receive payments from on January 23, 2021 UTC?"

Sorusunun cevabı olarak "Ethermine" cevabını elde ediyoruz.

"

Ethereum (ETH) Blockchain Explorer

Etherscan allows you to explore and search the Ethereum blockchain for transactions, addresses, tokens, prices and other activities taking place on Ethereum (ETH)

Buradan da:

"Tether" cevabını elde etmekteyiz.

Saldırganın "Ethereum" kullandığını da öğrenmiş olduk, şimdi diğer aşamya geçebiliriz.

Bize bir görsel veriyor.

Bu görselden gördüğümüz gibi "@AikoAbe3" twitter hesabını elde ediyoruz.

Bu kullanıcı adını araştırdığımızda:

"@SakuraLoverAiko"

Twitter hesabının bir gönderisini görüyoruz.

"Silly me, I forgot to introduce myself! Hi there!

I'm @AikoAbe3!"

Bu gönderiden gördüğümüz gibi araştırmamız gereken kişi:

"SakuraLoverAiko"

Cevaplarımızdan biri de bu.

Gönderilerin birinde:

Bir hash görüyoruz.

Buradan:

" "

Bilgisini elde ediyoruz, ve cevaba bunu yazıyoruz.

Aynı zamanda bir bssid istemiş o da zaten görüldüğü üzere bizlere hash'ın içinde verilmiş

Bu bssid'yi araştırmak için "wigle.net" websitesine gidiyoruz.

GÖRSEL GELECEK

Buradan gördüğümüz üzere bir çok bilgiye ulaşmaktayız.

Cevap olarak "84:af:ec:34:fc:f8" bu bilgiyi yazıyoruz.

Ve son olarak 6. aşamaya geldik..

Twitter hesabında ki gönderileri araştırdıktan sonra:

Daha önce bir uçuş gerçekleştirdiğini ve eve gidiş yolunda bir kaç görsel paylaştığını görüyoruz.

Bu gönderide görüldüğü üzere bize "Bethesda" bilgisi verilmiş.

"Bethesda Havalimanı - Bethesta Airport" aramasıyla:

Cevabımız olan "DCA" bilgisini elde ediyoruz.

Saldırganın paylaştığı bir diğer görselde ise bir konaklama yerinin görseli var.

Bu yeri araştırdığımızda "Sakura Lounge" bilgisini elde ediyoruz, ve bu konaklama şirketinin olduğu yeri öğrendiğimizde:

Haneda(HND) şehrinde olduğunu görmekteyiz, cevabımız olarak "HND" bilgisini yazalım.

Bize paylaşılan bir gönderide hangi göl görüldüğü sorulmuş.

İlgili gönderiyi:

İncelediğimizde bir göl görmekteyiz, bu resimi google görselle aramayla arattığımızda:

"Fukushima" da olduğunu görüyoruz.

Google da "Fukushima gölü" araması yaptığımızda "Inawashiro Gölü"

Bilgisini elde ediyoruz ve cevap olarak "Lake Inawashiro" yazıyoruz.

Bizden son olarak saldırganın ev adresini istemiş, cevap olarak BSSID araması sonucunda gördüğümüz adresin hangi şehirde olduğunu inceliyoruz.

Buradan da "Hirosaki" bilgisini elde ediyoruz.

Moderatör tarafında düzenlendi: