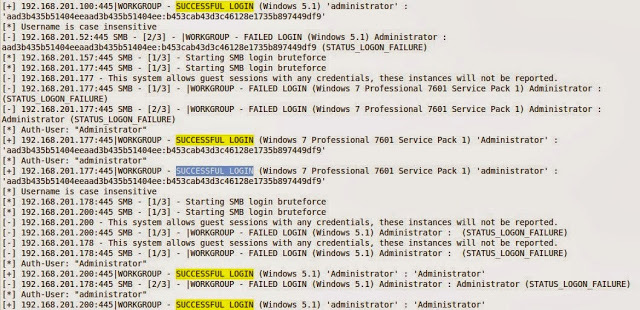

Etki alanı sızma testlerinde en çok kullanılan yöntemlerden biri, aynı gömülü yerel yönetici (Built-in Administrator) parolasını kullanan bilgisayarların tespit edilmesidir. Bu amaçla öncelikle port taraması gerçekleştirilir ve tarama sonucunda tcp/445 portu açık olan bilgisayarlarda ****sploit smb_login modülü çalıştırılır [1]. Bu modül temel olarak hedef IP adreslerine, kimlik doğrulaması yapılacak kullanıcıya ait etki alanı adına, kullanıcı adına ve parola bilgilerine ihtiyaç duyar. Bu modül ile hedef bilgisayarlara verilen kullanıcı bilgileri ile giriş yapılabilecek bilgisayarların listesi elde edilebilir.

Modül kullanımı sonrası örnek bir sonuç aşağıdaki gibidir:

Bu modül ile tespit edilen bilgisayarlar için psexec modülü [2] çalıştırılarak hedef bilgisayarlara yetkili kullanıcı (SYSTEM) hakları ile giriş yapılmaya çalışılır. Giriş yapılan her bilgisayarda hem kritik veri aranır hem de Domain Admin kullanıcısına ait jeton (token) araştırması yapılır.

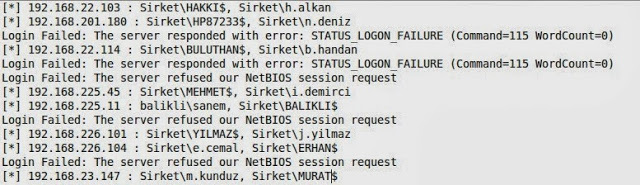

Yukarıda temel olarak belirtilen bu işlemler sırasında Domain Admin jetonuna ulaşmak zahmetli olabilmektedir. Bu amaçla smb_enumusers_domain [3] adlı modül kullanılabilir. Bu modül ile bilgisayara giriş yapan kullanıcılar tespit edilebilmektedir.

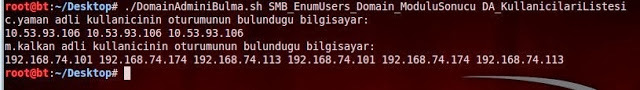

Modül çalıştırıldığında örnek bir ekran çıktısı aşağıdaki gibidir:

Bu modül, smb_login modülü ile yaklaşık olarak aynı parametreleri (hedef IP adresleri, kullanıcı adı, parola veya parola özeti, etki alanı adı başta olmak üzere diğer parametreler de özelleştirilebilir) alarak ilgili bilgisayarlarda oturumu olan hesapları listeler. Bu modülün çıktısından Domain Admin kullanıcıları seçilirse, hedef olarak bu bilgisayarlar üzerine yoğunlaşılarak hedef daraltılabilir.

Bu modülün çıktısını ve etki alanındaki tüm yöneticilerin hesaplarının bulunduğu dosyayı parametre olarak alan bir betiğin sonucu aşağıdaki gibidir.