- 19 Şub 2021

- 123

- 1

- 68

Merhabalar TürkHackTeam üyeleri

bu konumda size Sosyal Medya Hesapları Nasıl Ele Geçiriliyor, bu Olaylar Nasıl Anlaşılabilir ve Nasıl Korunulur bu konular hakkında bilgi vereceğim.

İçindekiler;

1.Sosyal Medya Hesapları Nasıl Ele Geçiriliyor?

1.1 Brute Force Nedir?

1.2 Sosyal Mühendislik Nedir ve Nasıl Yapılır

2. Sosyal Mühendislik Saldırılarından ve Brute Force'dan Nasıl korunuruz?

2.1 Brute Force'dan Nasıl Korunulur

2.2 Sosyal Mühendislik Saldırılarından Nasıl Korunulur

3. Yasal Uyarı

1. Sosyal Medya Hesapları Nasıl Ele Geçiriliyor?bu konumda size Sosyal Medya Hesapları Nasıl Ele Geçiriliyor, bu Olaylar Nasıl Anlaşılabilir ve Nasıl Korunulur bu konular hakkında bilgi vereceğim.

İçindekiler;

1.Sosyal Medya Hesapları Nasıl Ele Geçiriliyor?

1.1 Brute Force Nedir?

1.2 Sosyal Mühendislik Nedir ve Nasıl Yapılır

2. Sosyal Mühendislik Saldırılarından ve Brute Force'dan Nasıl korunuruz?

2.1 Brute Force'dan Nasıl Korunulur

2.2 Sosyal Mühendislik Saldırılarından Nasıl Korunulur

3. Yasal Uyarı

Sosyal medya hesapları birden fazla yol ile ele geçirilebilmesi mümkündür bu tamamen hacker'ın sizin hakkında bildiklerine göre değişiklik gösterebilir.

bu bilgiler isminiz soyisminiz sizin hakkında bildiği takma isim gibi birçok bilgi olabilir bu bilgileri kullanıp brute force saldırısı yapabilir yada eğer sizin hakkınızda pek bir bilgisi yoksa size bir sosyal mühendislik saldırısı yaparak sizin bilgilerinizi ele geçirebilmesi mümkündür.

ayrıca Sosyal Mühendislik Saldırısı brute force'ye göre daha işlevli ve garanti olmaktadır bu yüzden dönemimizde artık çoğu hesap çalınması sosyal mühendislik saldırıları ile yapılmaktadır.

Bu yolları ayrı bir başlık altında anlatayım;

bu bilgiler isminiz soyisminiz sizin hakkında bildiği takma isim gibi birçok bilgi olabilir bu bilgileri kullanıp brute force saldırısı yapabilir yada eğer sizin hakkınızda pek bir bilgisi yoksa size bir sosyal mühendislik saldırısı yaparak sizin bilgilerinizi ele geçirebilmesi mümkündür.

ayrıca Sosyal Mühendislik Saldırısı brute force'ye göre daha işlevli ve garanti olmaktadır bu yüzden dönemimizde artık çoğu hesap çalınması sosyal mühendislik saldırıları ile yapılmaktadır.

Bu yolları ayrı bir başlık altında anlatayım;

1.1 Brute Force Nedir?

Brute Force sizin hakkınızda bilgiler ile veya tahmini bilgiler ile birlikte bir şifre listesi oluşturup bu şifreleri'de belirli tool'lar ile birlikte sisteme yollayarak şifrenizi bulmayı amaçlayan bir saldırı türüdür. Türkçesi Kaba Kuvvet Saldırısı Olarak Adlandırılmaktadır. Ancak Sosyal Mühendisliğe Göre Daha Az işlevli ve Daha Az Kullanılmaktadır

Bu saldırı türünde kullanan bazı araçlar şunlardır;

Hashcat

hascat aracı genelde şifrelenmiş bilgileri kırmak için kullanırlır genelde MD5 ve SHA256 gibi şifreleme türleri belirli bir düzene göre şifrelenmediğinden bu tür şifrelenmiş türleri brute force yoluyla kırmamız mümkündür.

genelde siteler verilerini bu tür şifreleme yöntemleri ile saklarlar dolayısıyla sql injection ile ele geçirdiğiniz bilgilerin şifreleri genelde md5 gibi şifreleme türleri ile şifrelendiği görülebilir.

örnek kullanımı şu şekildedir;

Kod:

hashcat -m 0 -a 0 çözülmesini/istediğimiz/h/hash.txt word/listimizin/konumu/brute.txtHydra

aynı diğerleri gibi belirli bir wordlist ile çalışan bir tool'dur. SSH, Web uygulama formu, FTP veya SNMP gibi belirli bir serviste manuel olarak parola tahmin etmeye çalışmak yerine hazır bir parola listesi kullanılarak Hydra aracından faydalanılabilir.

Kod:

hydra -l kullanıcıadı -P parola_listesi.txt ftp://SALDIRI_YAPILACAK_IPBurpSuit

BurpSuit ile herhangi bir login kısmına intruder kısmından brute force yapabilmeniz mümkün aynı diğerleri gibi bu aracımızda diğer hizmetleri yanında brute force yapabilmemize imkan tanıyor.

Sosyal Mühendislik ise brute force'un tersine daha etkili bir yöntemdir. Sosyal Mühendislik kişinin ilgisini çektiği alana dair bir sahte site oluşturarak kişiye gerçekmiş gibi düşündürüp gerekli bilgileri doldurmasını sağlamaktır.

Sosyal Mühendislik saldırılarında ikna gücünüzün fazla olması gerekmektedir aksi takdirde kişi size inanmayıp girmeyecektir, girse bile bilgileri doldurmadan çıkacaktır.

İletişime geçeceğiniz kişi hakkında önce bilgi toplamalısınız. Kişi hakkında bilgisiz bir şekilde iletişime geçilirse kişi buna inanmayacaktır.

Gerekirse kişiyle bir süre Muhabbet edip güvenini kazanmanız gerekebilir.

bu işlemleri yapmamıza Olanak Sağlayan Araçlardan'lardan bazıları şunlardır;

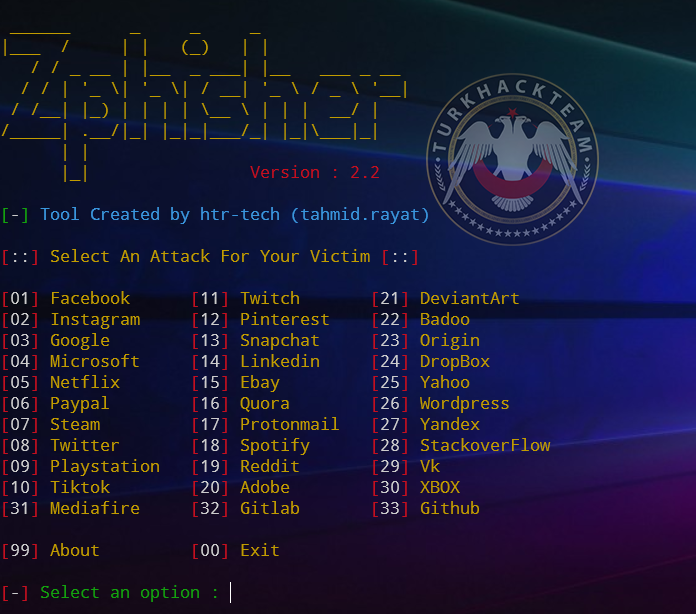

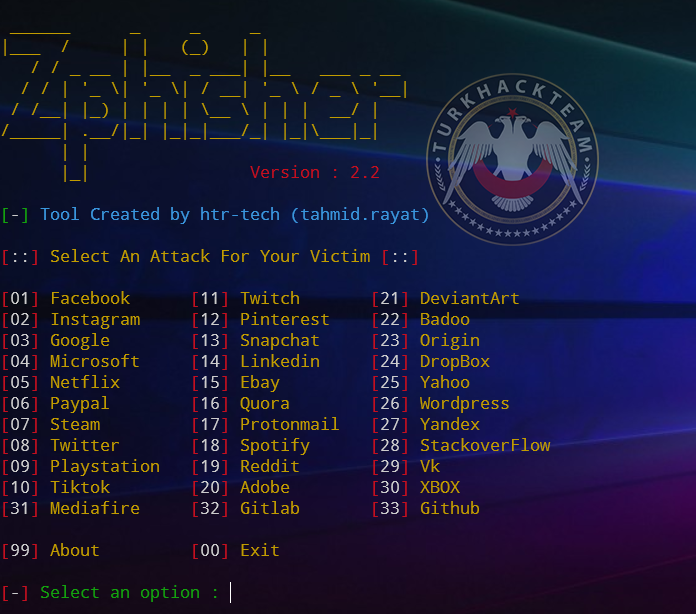

Blackeye

Zphisher

ikisininde mantığı ve kullanışları aynıdır. bu işlem ile kişinin ele geçirilecek hesabı veya bilgisi ile alakalı site login kısmı gibi yerlerin aynısının bir sahtesini göndererek o kişinin girdiği bilgileri ele geçirmemizi sağlar.

Nasıl yapıldığına gelirsek ben ikiside aynı olduğundan Zphisher ile anlatacağım;

ilk olarak toolu yüklemek için gerekli kodu girelim;

ardından dosyanın içine girdikten sonra tool'umuzu çalıştıralım.

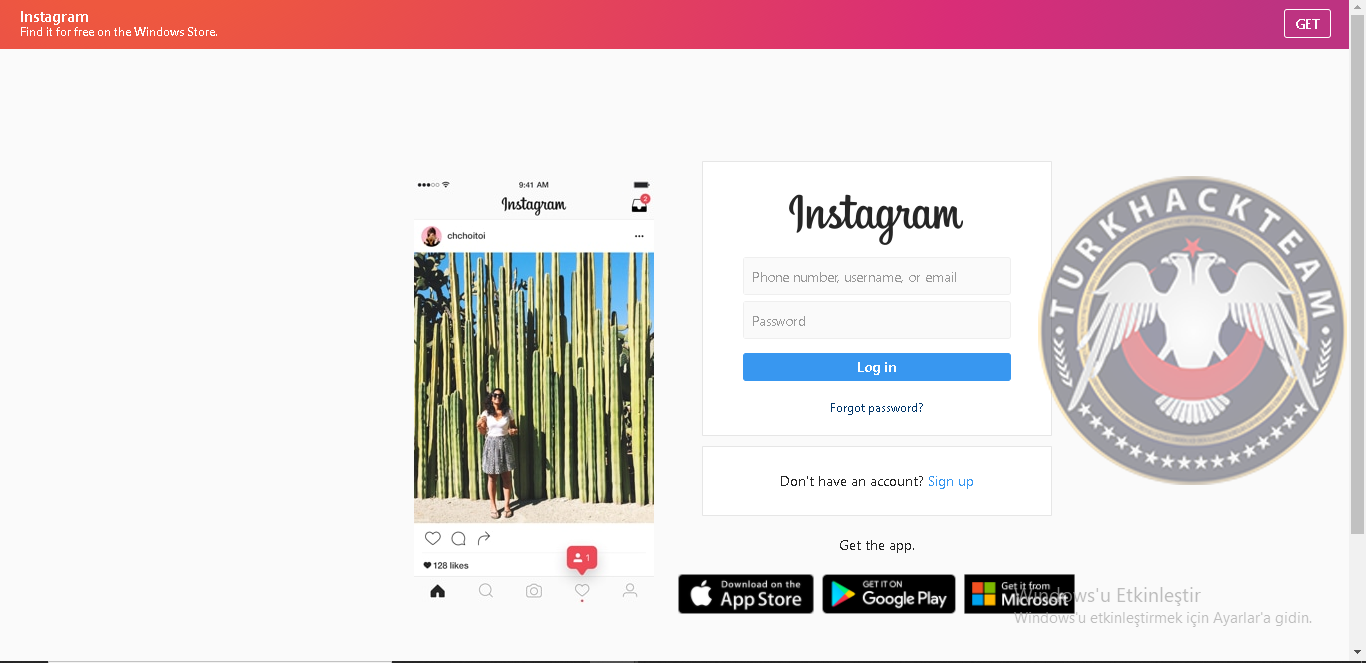

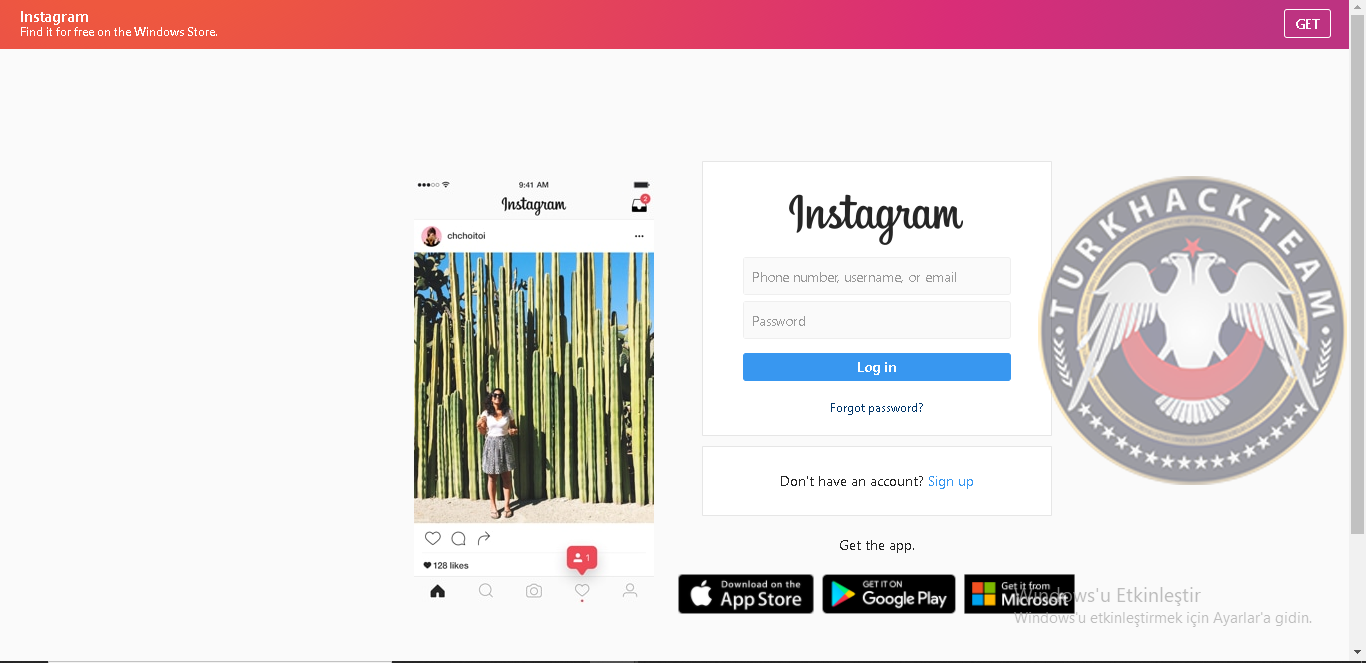

ben İnstagram'dan Örnek vereceğim dolayısıyla 2. şeçeneği seçip devam ediyorum

ardından 1. seçeneği seçerek normal bir login sayfası seçiyorum.

isteğe bağlı olarak 2 veya 3 seçebilirsiniz ancak 1. seçenek geliştiriciler için oluşturulmuştur.

ben 3. seçeneği tavsiye ediyorum çünkü ngrok seçince rastgele rakamların olduğu bir link veriyor.

ben 3. seçeneği seçip devam ediyorum.

karşımıza böyle bir site geliyor ve kullanıcı bilgilerini girdiğinde terminalimize kişinin bilgileri geliyor.

Karakter uzunluğu: 4, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 4.8 saniye

Karakter uzunluğu: 5, Kombinasyon: a-z + A-Z ==> 25 saniye

Karakter uzunluğu: 6, Kombinasyon: a-z + A-Z + 0-9 ==> 1 saat

Karakter uzunluğu: 6, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 11 saat

Karakter uzunluğu: 7, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 6 hafta

Karakter uzunluğu: 8, Kombinasyon: a-z + A-Z + 0-9 ==> 5 ay

Karakter uzunluğu: 8, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 10 yıl

Karakter uzunluğu: 9, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 1000 yıl

Karakter uzunluğu: 10, Kombinasyon: a-z + A-Z + 0-9 ==> 1700 yıl

Karakter uzunluğu: 10, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 91800 yıl

İletişime geçeceğiniz kişi hakkında önce bilgi toplamalısınız. Kişi hakkında bilgisiz bir şekilde iletişime geçilirse kişi buna inanmayacaktır.

Gerekirse kişiyle bir süre Muhabbet edip güvenini kazanmanız gerekebilir.

bu işlemleri yapmamıza Olanak Sağlayan Araçlardan'lardan bazıları şunlardır;

Blackeye

Zphisher

ikisininde mantığı ve kullanışları aynıdır. bu işlem ile kişinin ele geçirilecek hesabı veya bilgisi ile alakalı site login kısmı gibi yerlerin aynısının bir sahtesini göndererek o kişinin girdiği bilgileri ele geçirmemizi sağlar.

Nasıl yapıldığına gelirsek ben ikiside aynı olduğundan Zphisher ile anlatacağım;

ilk olarak toolu yüklemek için gerekli kodu girelim;

Kod:

git clone https://github.com/htr-tech/zphisher.gitardından dosyanın içine girdikten sonra tool'umuzu çalıştıralım.

ben İnstagram'dan Örnek vereceğim dolayısıyla 2. şeçeneği seçip devam ediyorum

ardından 1. seçeneği seçerek normal bir login sayfası seçiyorum.

isteğe bağlı olarak 2 veya 3 seçebilirsiniz ancak 1. seçenek geliştiriciler için oluşturulmuştur.

ben 3. seçeneği tavsiye ediyorum çünkü ngrok seçince rastgele rakamların olduğu bir link veriyor.

ben 3. seçeneği seçip devam ediyorum.

karşımıza böyle bir site geliyor ve kullanıcı bilgilerini girdiğinde terminalimize kişinin bilgileri geliyor.

2.Sosyal Mühendislik Saldırılarından ve Brute Force'dan Nasıl Korunuruz?

2.1 Brute Force'dan Nasıl Korunulur?

Brute Force'dan korunmak için şifrelerinizi işaretler ve sayılar ile desteklemeniz gerekir bu sayede şifremizin bulunmasını daha da zorlaştırırız

ayrıca bunun yanında şifrelerimizi kısa tutmamalı daha uzun şifreler kullanmamız gerekir.

Her Kullandığımız Platform'da şifrelerimizi aynı tutmamalıyız sürekli unutmayacağımız güçlü bir parola belirlememiz bizim yararımıza olacaktır.

Şifrelerin Kırılma süreleri şunlardır (Kırılma Süreleri Alıntıdır buradan aslını okuya bilirsiniz.);

Karakter uzunluğu: 4, Kombinasyon: az ==> 1 saniyeden azayrıca bunun yanında şifrelerimizi kısa tutmamalı daha uzun şifreler kullanmamız gerekir.

Her Kullandığımız Platform'da şifrelerimizi aynı tutmamalıyız sürekli unutmayacağımız güçlü bir parola belirlememiz bizim yararımıza olacaktır.

Şifrelerin Kırılma süreleri şunlardır (Kırılma Süreleri Alıntıdır buradan aslını okuya bilirsiniz.);

Karakter uzunluğu: 4, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 4.8 saniye

Karakter uzunluğu: 5, Kombinasyon: a-z + A-Z ==> 25 saniye

Karakter uzunluğu: 6, Kombinasyon: a-z + A-Z + 0-9 ==> 1 saat

Karakter uzunluğu: 6, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 11 saat

Karakter uzunluğu: 7, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 6 hafta

Karakter uzunluğu: 8, Kombinasyon: a-z + A-Z + 0-9 ==> 5 ay

Karakter uzunluğu: 8, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 10 yıl

Karakter uzunluğu: 9, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 1000 yıl

Karakter uzunluğu: 10, Kombinasyon: a-z + A-Z + 0-9 ==> 1700 yıl

Karakter uzunluğu: 10, Kombinasyon: a-z + A-Z + 0-9 + semboller ==> 91800 yıl

2.2 Sosyal Mühendislik Saldırılarından Nasıl Korunulur?

Sırf hesabınızın takipçisi yüksek gözüksün diye girdiğiniz bu sitelere güvenmeyin!

girdiğiniz siteler'de sizin şifreleriniz talep ediliyorsa birşey olmaz diye bilgilerinizi girmeyin.

ayrıca sitenin altında bulunan

girdiğiniz siteler'de sizin şifreleriniz talep ediliyorsa birşey olmaz diye bilgilerinizi girmeyin.

ayrıca sitenin altında bulunan

@2022 İnstagram from Meta

yazısı birçok kişi hazır tool'lar kullandığından değiştirmedikleri için @2021 İnstagram yazısı bulunur veya tarih kısmında önceki bir tarih yazıyorsa anlayınki bu işte bir terslik var.

3.Yasal Uyarı;

okuduğunuz bilgileri bir kişinin haberi olmadan yapmak suç teşkil etmektedir.

Türk Ceza Kanunu m. 243 “Bir bilişim sisteminin bütününe veya bir kısmına, hukuka aykırı olarak giren ve orada kalmaya devam eden kimseye bir yıla kadar hapis veya adlî para cezası verilir.” şeklinde düzenlenmiştir.

vermiş olduğum bilgiler saldırı türlerinin ne olduğunu anlatmak, nasıl yapıldığını öğreterek bu saldırıya maruz kalmanızı önlemek ve nasıl korunulmasını bilmeniz için yazılmıştır.

Türk Ceza Kanunu m. 243 “Bir bilişim sisteminin bütününe veya bir kısmına, hukuka aykırı olarak giren ve orada kalmaya devam eden kimseye bir yıla kadar hapis veya adlî para cezası verilir.” şeklinde düzenlenmiştir.

vermiş olduğum bilgiler saldırı türlerinin ne olduğunu anlatmak, nasıl yapıldığını öğreterek bu saldırıya maruz kalmanızı önlemek ve nasıl korunulmasını bilmeniz için yazılmıştır.