- 29 Şub 2020

- 339

- 5

SERVER SİDE REQUEST FORGERY NEDİR?

"Sunucu taraflı istek sahteciliği" anlamına gelen SSRF Bir saldırganın, kendisi adına sunucuya istekte bulunmasını sağlayan güvenlik açığıdır.Bu açık saldırganın güvenlik açığından etkilenen sunucuya gelen istekleri oluşturmasını yada denetlemelesini sağlayan bir parametreyi değiştirme izni verir.

Bu SSRF sayesinde saldırgan;

>>>İP Kontrolünü atlar,

>>> Firewall engeli aşılabilir,

>>>Herkese açık olmayan sunucudaki dosyaları okur,

>>>Zaafiyetin bulunduğu web sunucunun yerine geçebilir,

>>>Sitenin gerçek ip adresi gibi hassas bilgilere erişebilir,

>>>Güvenlik açıklı sunucuyu kullanarak Dos atılabilir,

>>>Uzaktan kod çalışıtırılabilir v.b

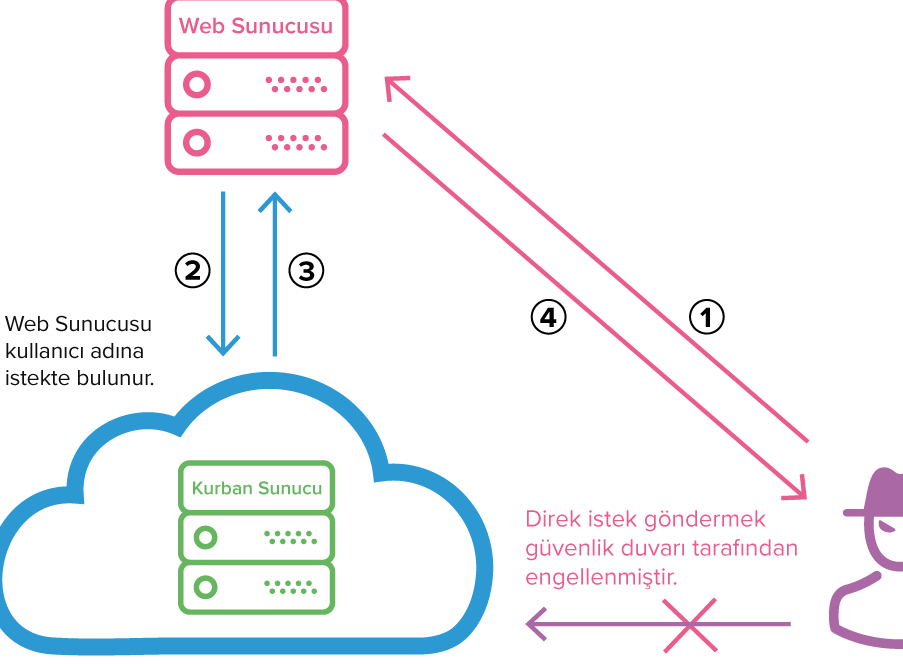

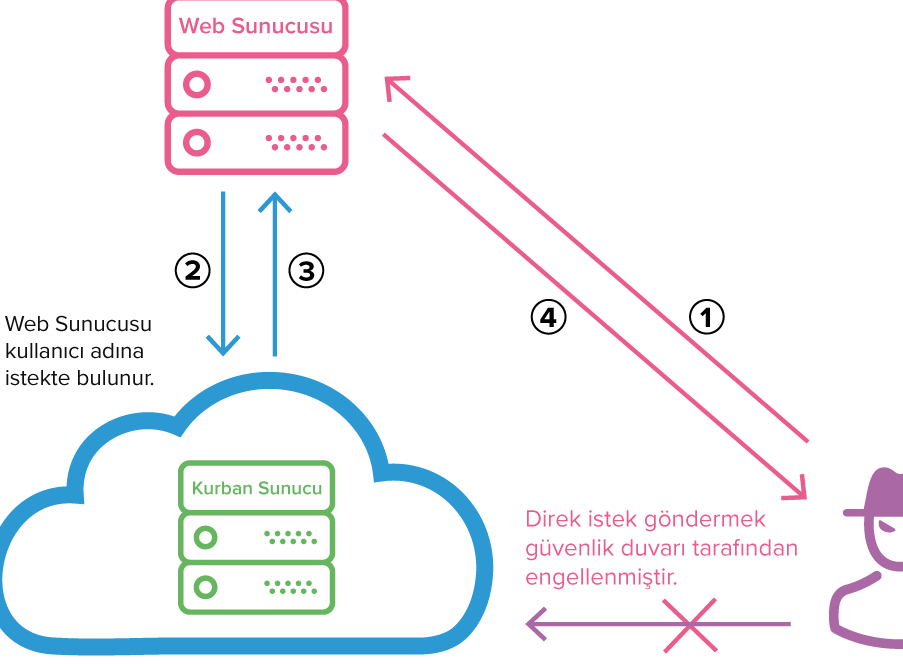

SSRF KULLANIMI

--- SSRF Zaafiyetini kötüye kullanan bir isteği güvenlik açığı olan bir web sunucusuna gönderilir.

--- Web sunucusu kurban sunucuya istek gönderir.

--- Kurban, sunucuya veri ile cevap verir. SSRF açığı izin veriyorsa veri saldırgana geri gönderilir.

Cross Site Port Attack ( XSPA )

Bulunduğu sunucuda port taraması yapabilir. URL ' den alınan isteğin kontrol etmeden sunucuya gönderilmesini sağlar ve size bir istek oluşturarak geri döner. Böylelikle bulunduğunuz sunucuda açık olup olmadığını kontrol edebilirsiniz

SSRF açığını önlemek için ;

Web sunucusunun uzak kaynaklara erişilmesine izin veren domain ve protokoller için Whitelist yöntemi uygulanabilir.

Whitelist : Listedeki isteklerin uygun olanları ve tanınanların bulunduğu liste.

Kullanılmayan URL şemaları devre dışı bırakabilirsiniz.

Dahili servislere kimlik doğrulamasını sorgulayabilirsiniz.

Kullanıcı girdilerinin filtrelenmesi v.b

Web uygulamalarındaki SSRF zaafiyetlerini tespit etmek için Netsparker uygulamasını kullanabilirsiniz.

"Sunucu taraflı istek sahteciliği" anlamına gelen SSRF Bir saldırganın, kendisi adına sunucuya istekte bulunmasını sağlayan güvenlik açığıdır.Bu açık saldırganın güvenlik açığından etkilenen sunucuya gelen istekleri oluşturmasını yada denetlemelesini sağlayan bir parametreyi değiştirme izni verir.

Bu SSRF sayesinde saldırgan;

>>>İP Kontrolünü atlar,

>>> Firewall engeli aşılabilir,

>>>Herkese açık olmayan sunucudaki dosyaları okur,

>>>Zaafiyetin bulunduğu web sunucunun yerine geçebilir,

>>>Sitenin gerçek ip adresi gibi hassas bilgilere erişebilir,

>>>Güvenlik açıklı sunucuyu kullanarak Dos atılabilir,

>>>Uzaktan kod çalışıtırılabilir v.b

SSRF KULLANIMI

--- SSRF Zaafiyetini kötüye kullanan bir isteği güvenlik açığı olan bir web sunucusuna gönderilir.

--- Web sunucusu kurban sunucuya istek gönderir.

--- Kurban, sunucuya veri ile cevap verir. SSRF açığı izin veriyorsa veri saldırgana geri gönderilir.

Cross Site Port Attack ( XSPA )

Bulunduğu sunucuda port taraması yapabilir. URL ' den alınan isteğin kontrol etmeden sunucuya gönderilmesini sağlar ve size bir istek oluşturarak geri döner. Böylelikle bulunduğunuz sunucuda açık olup olmadığını kontrol edebilirsiniz

SSRF açığını önlemek için ;

Web sunucusunun uzak kaynaklara erişilmesine izin veren domain ve protokoller için Whitelist yöntemi uygulanabilir.

Whitelist : Listedeki isteklerin uygun olanları ve tanınanların bulunduğu liste.

Kullanılmayan URL şemaları devre dışı bırakabilirsiniz.

Dahili servislere kimlik doğrulamasını sorgulayabilirsiniz.

Kullanıcı girdilerinin filtrelenmesi v.b

Web uygulamalarındaki SSRF zaafiyetlerini tespit etmek için Netsparker uygulamasını kullanabilirsiniz.

Son düzenleme: